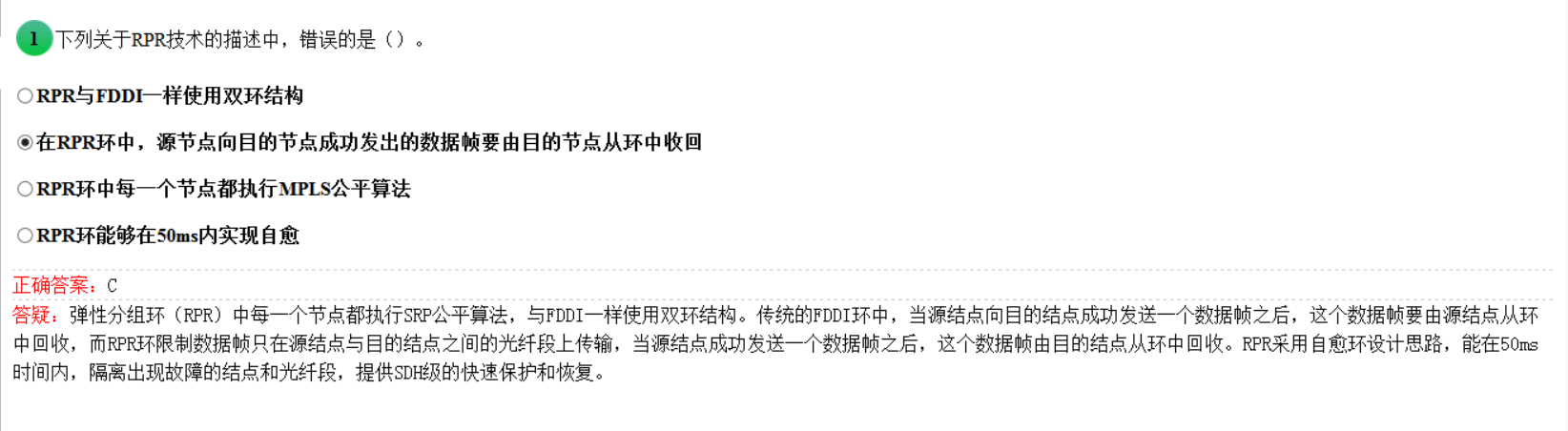

- RPR技术

RPR采用自愈环设计思路,能在50ms的时间内,隔离出现故障的结点和光纤段。

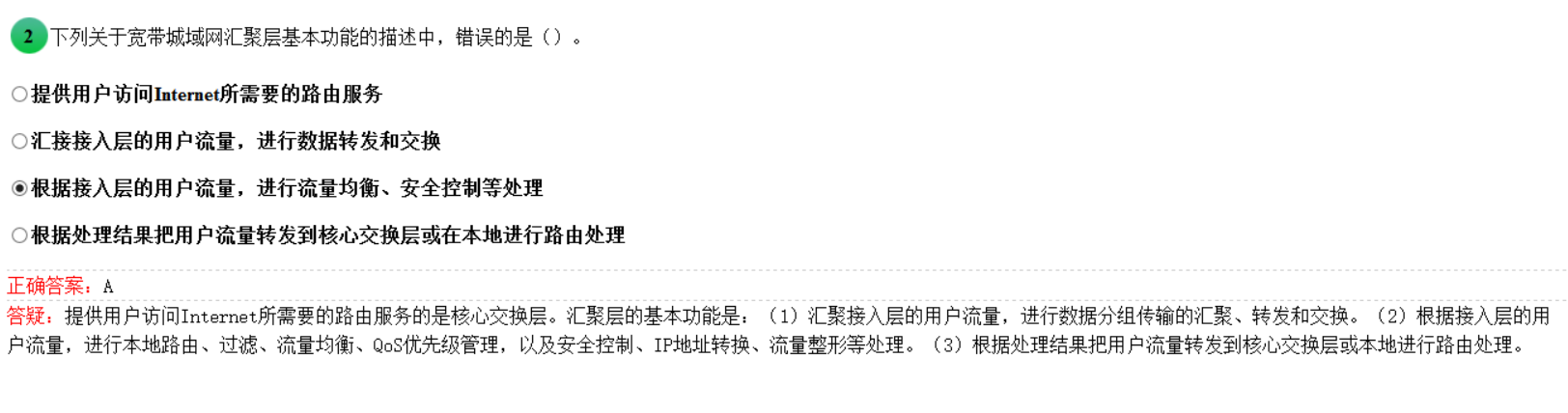

汇聚层的基本功能

- 汇聚接入层的用户流量,进行数据分组传输的汇聚、转发和交换

- 根据接入层的用户流量,进行本地路由、过滤、流量均衡等等

- 根据处理的结果,将用户流量转发到核心交换层或者本地进行路由处理

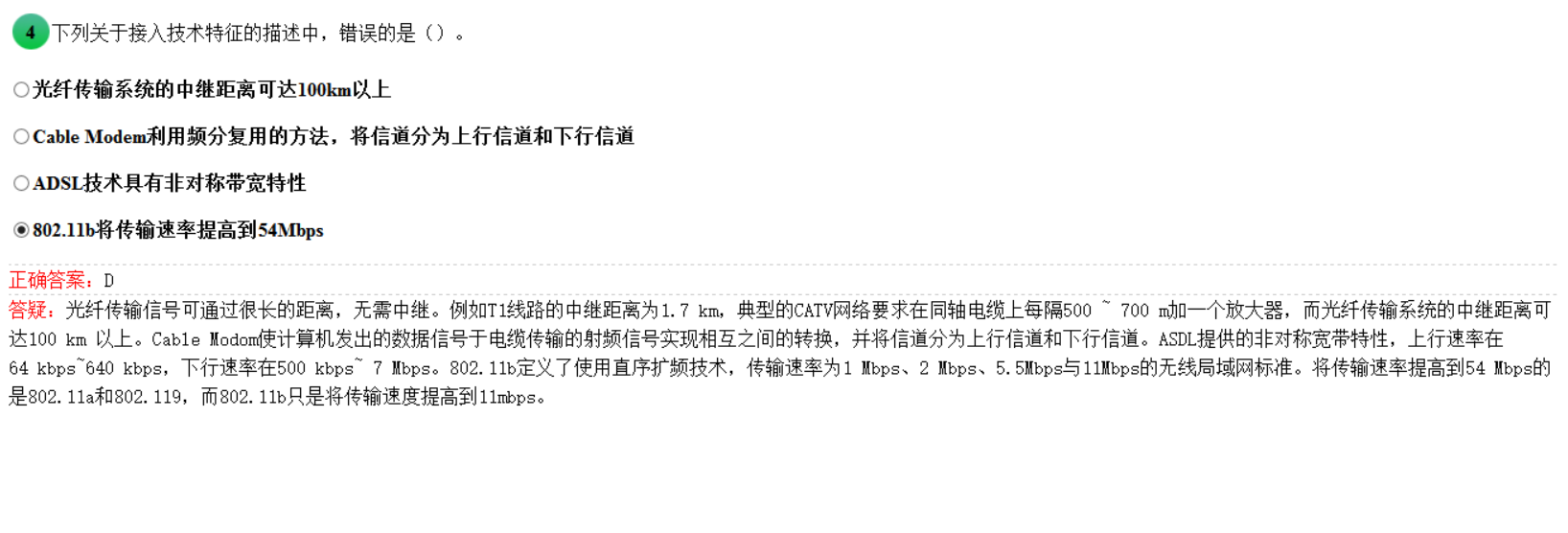

将传输速率提高到54Mbps的是802.11a和802.119,而802.11b只是将传输速度提高到11mbps

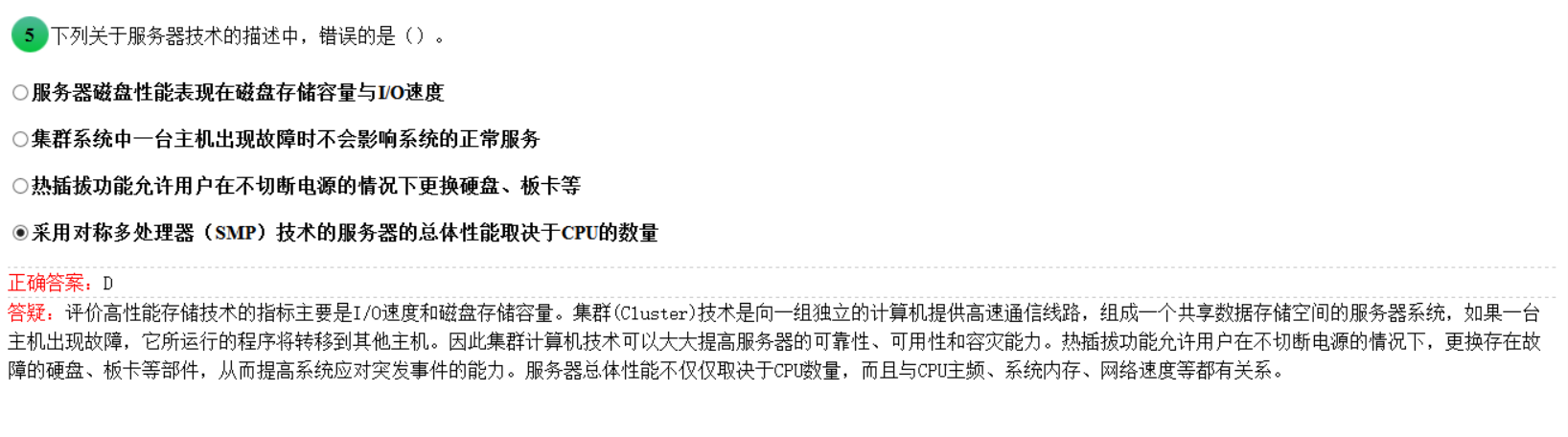

- 热插拔:允许用户在不切断电源的情况下,更换硬盘和板卡等等

- 服务器的总体性能不仅取决于CPU的数量,而且还和CPU主频、系统内存等都有一定的关系

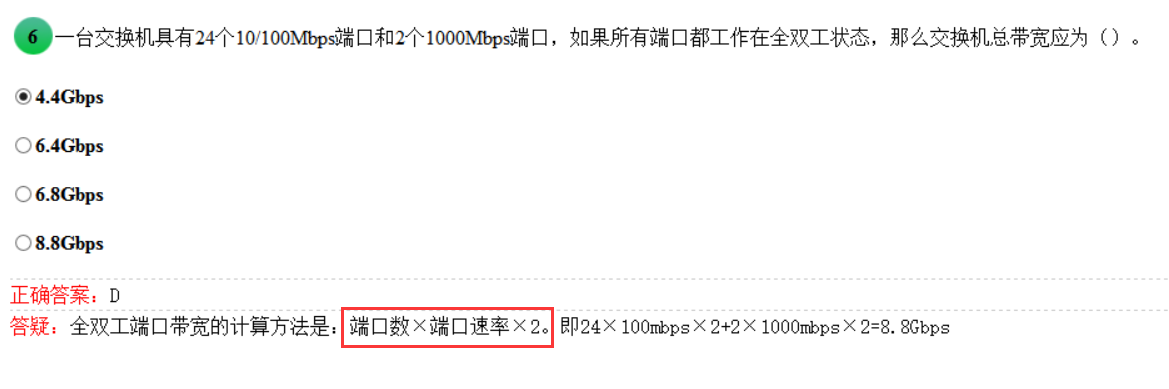

全双工端口带宽的计算:端口数端口速率2

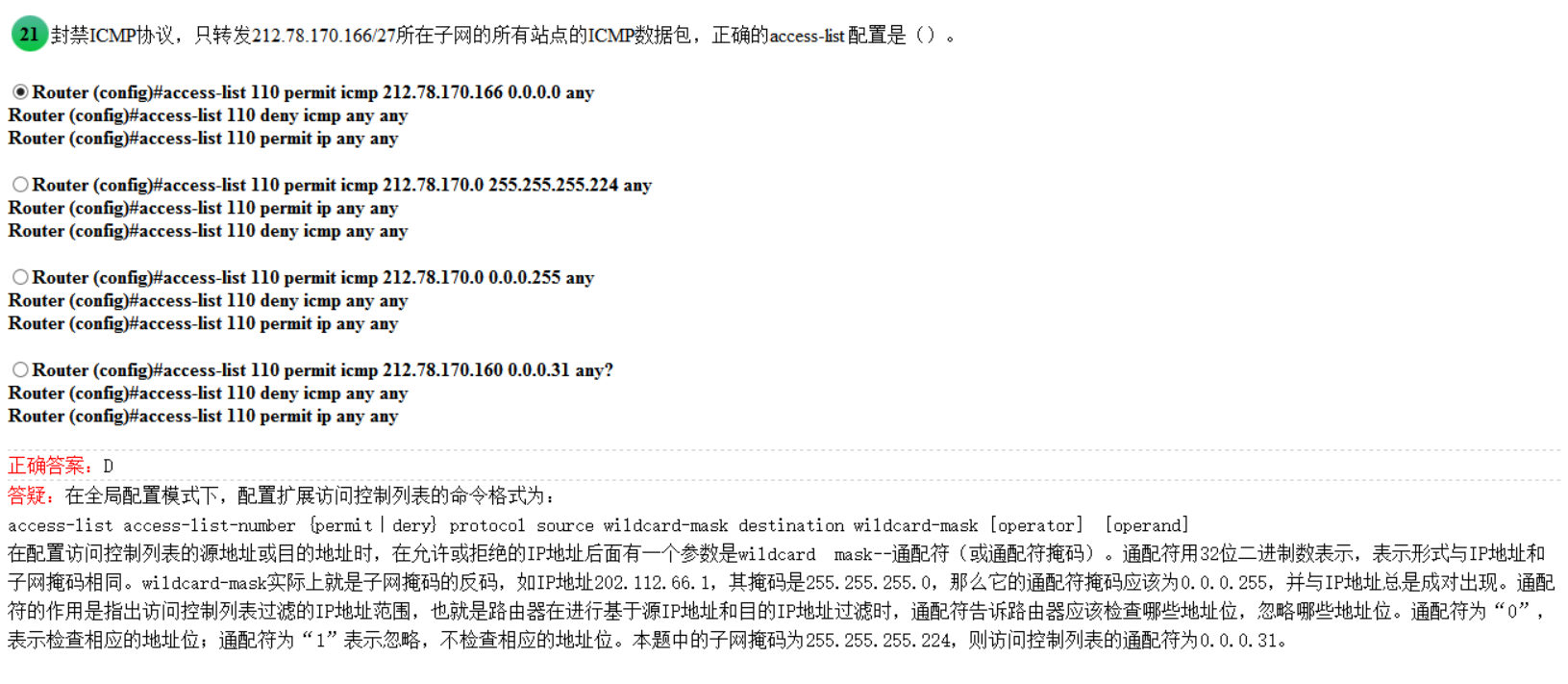

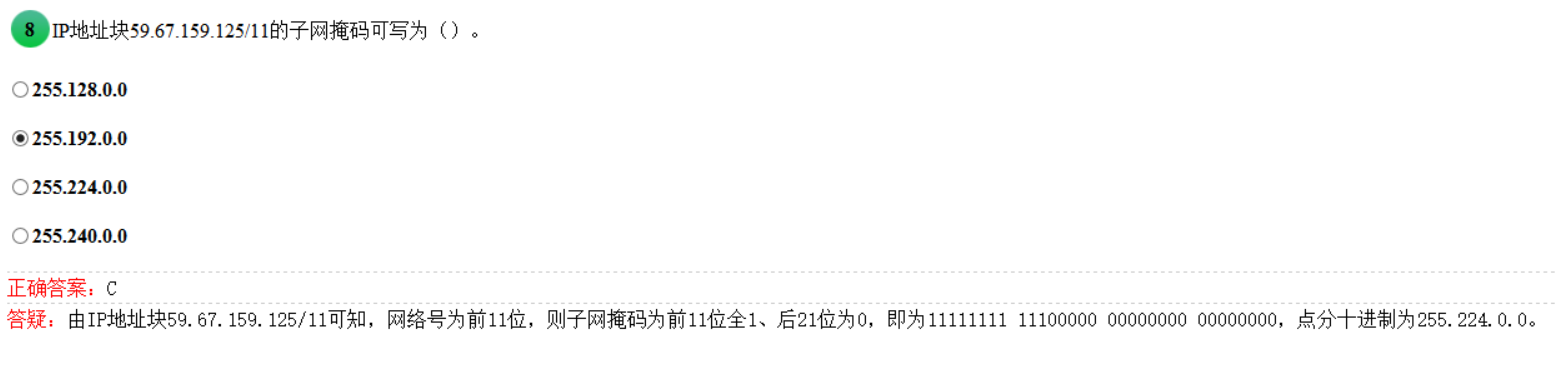

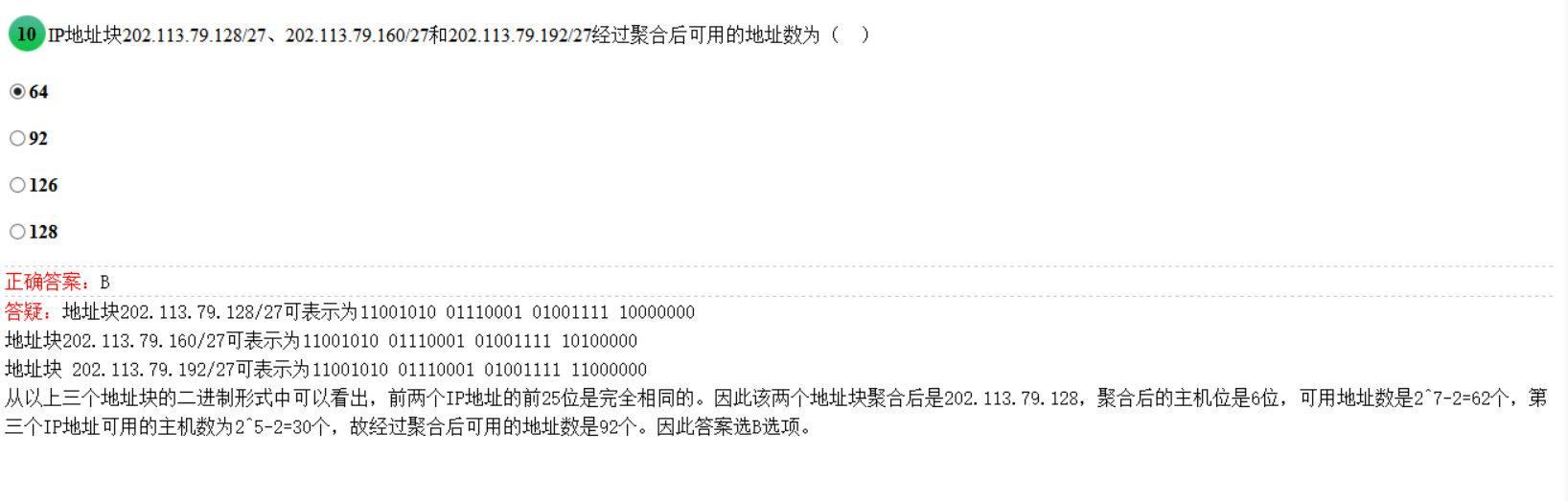

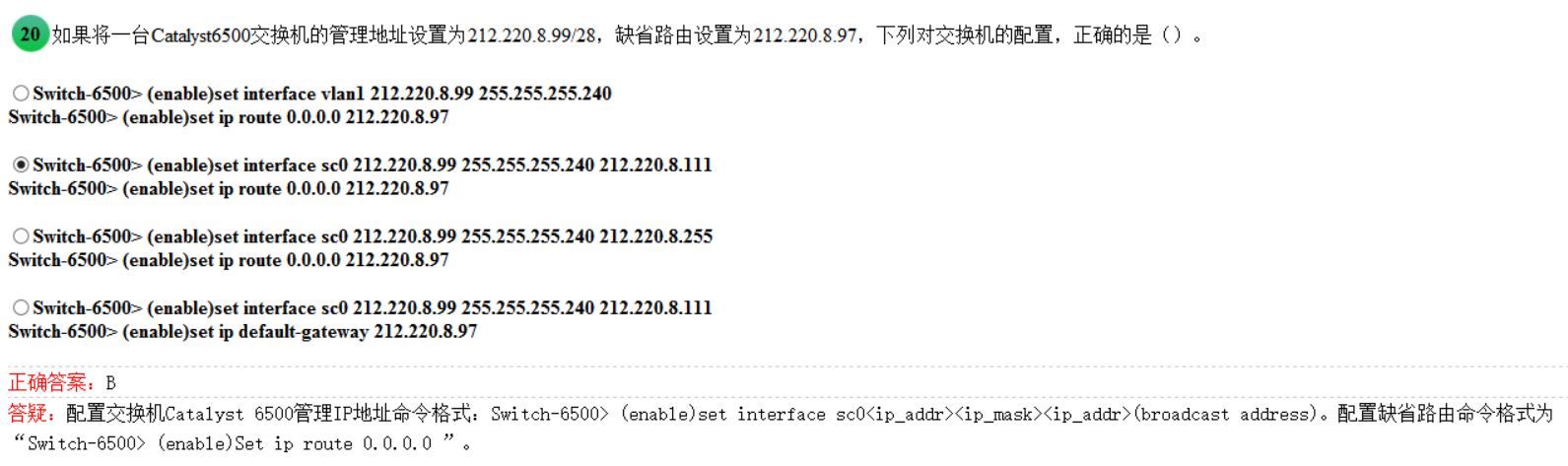

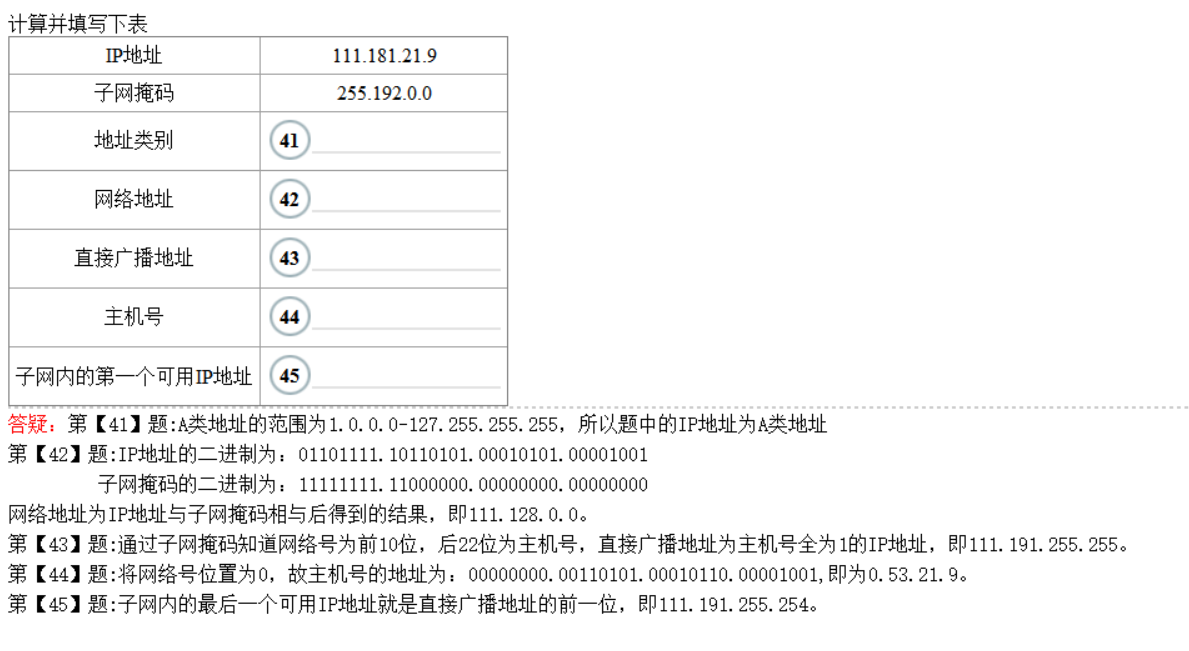

子关掩码的计算:子关掩码32位与IP地址32位对应,如果某位是网络地址,那么子关掩码就为1,反之为0

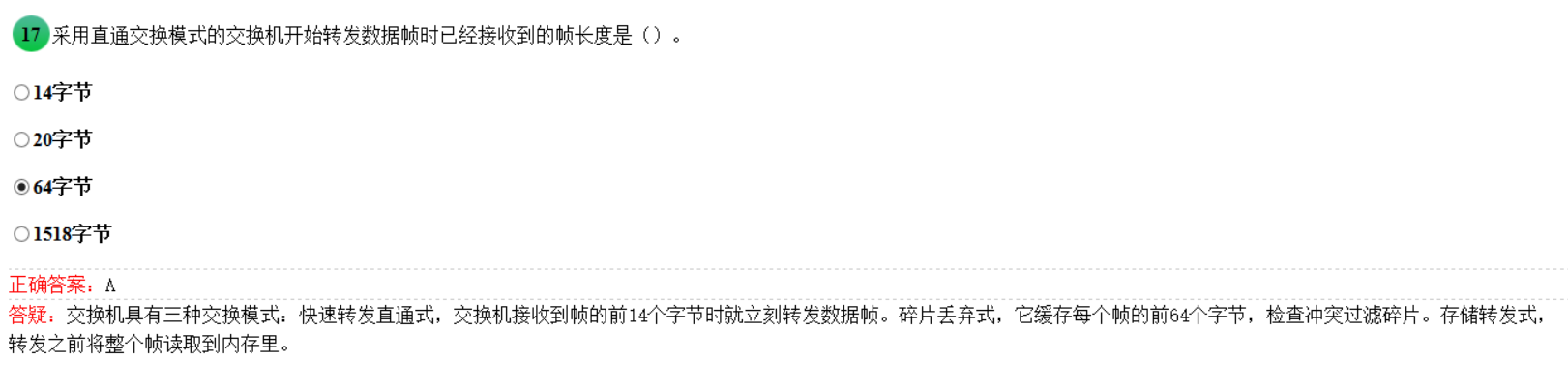

交换机的三种交换模式:

- 快速转发直通式:接收前14个字节就立即转发数据帧

- 碎片丢弃式:缓存每帧的前64个字节

- 存储转发式:转发之前将整个帧读取到内存里

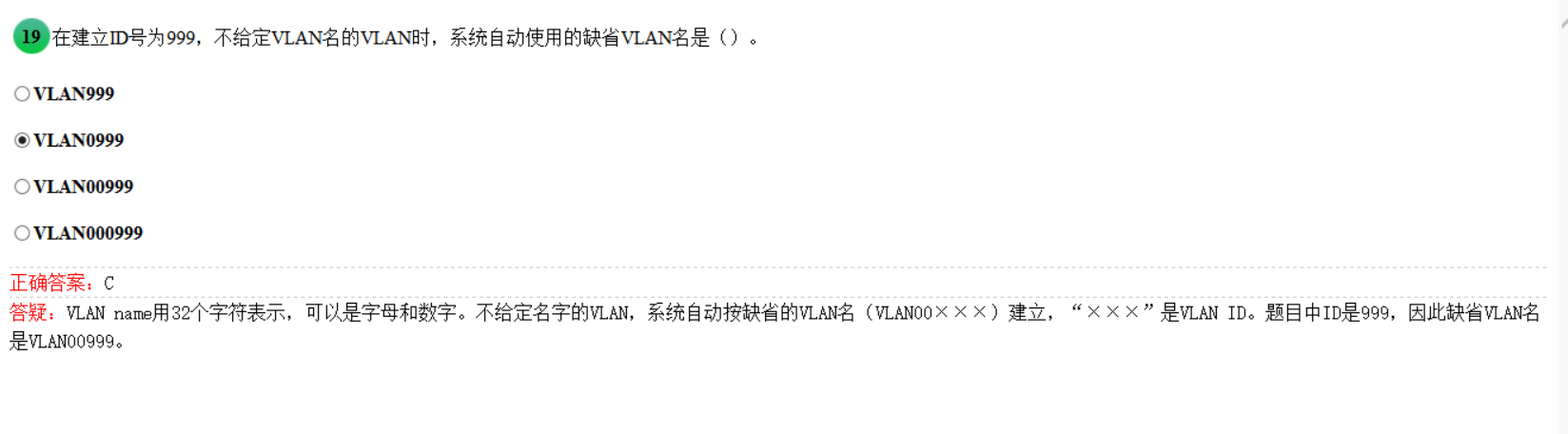

VLAN的命名:如果不对VLAN命名,那么系统会自动按缺省的VLAN名(VLAN00XXX)

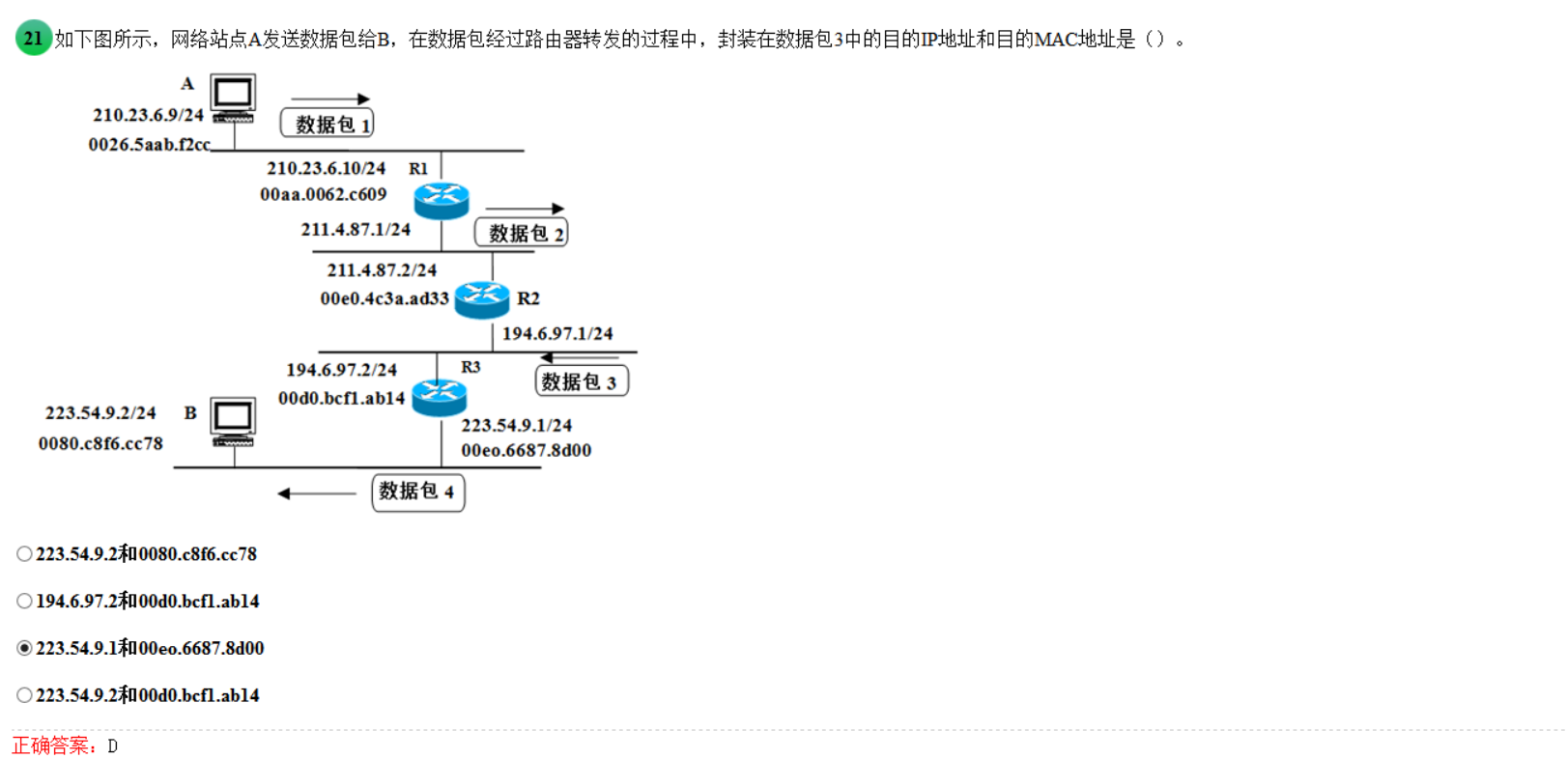

路由器分组转发的过程中,数据包中包含的是目的主机的网络地址(IP)和下一跳转的路由物理地址(MAC地址)。也就是说,转发的过程中,目的IP地址是不变的,变化的只有下一跳转的路由物理地址

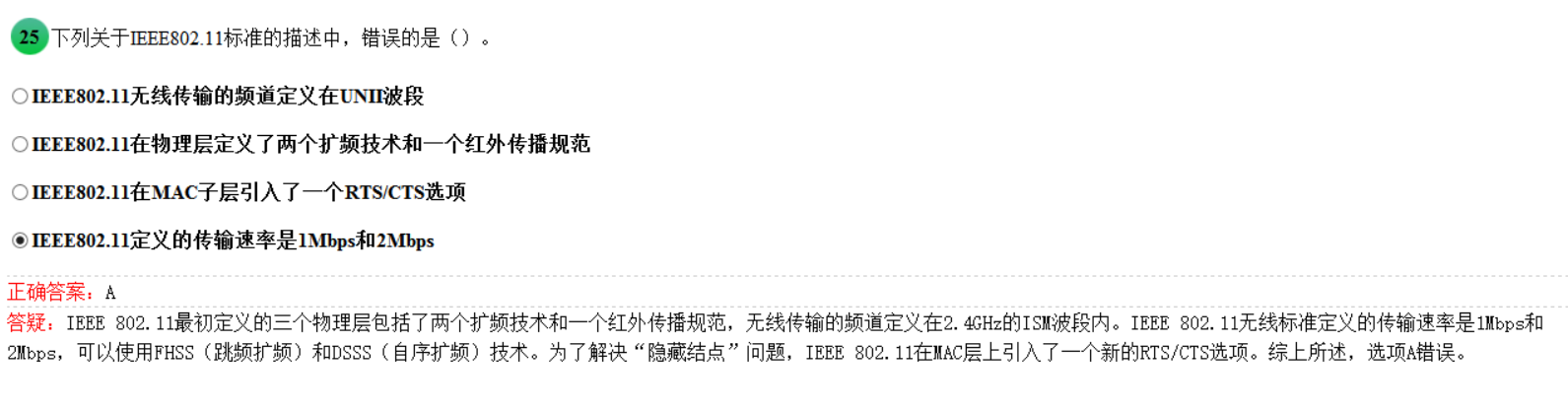

IEEE802.11 无线传输的频道定义在UNII波段

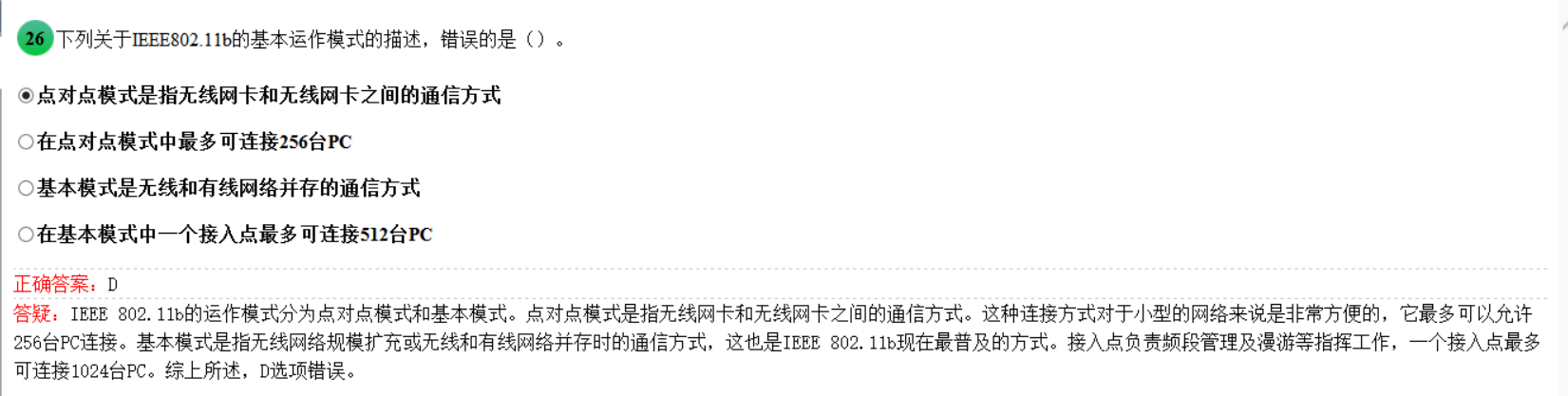

点对点模式是指无线网卡和无线网卡之间的通信方式。在基本模式中,一个接入点最多可以连接1024台PC设备

对于频繁改变位置并使用DHCP获取IP地址的DNS客户端,为了减少对其资源记录的手动管理,可以采取的措施是允许动态更新

三种入侵防护系统

- 基于主机的入侵防护系统:安装在受保护的主机系统中,检测并阻挡针对本机的威胁和攻击

- 基于网络的入侵防护系统,布置在网络的出口处,一般串联于防火墙和路由器之间,网络进出的数据都必须要经过它

- 应用入侵防护系统,一般部署在应用服务器的前端。

pathping是用来检测本地配置的DNS服务器是否工作正常的命令

Cable Modem:电缆调制解调器,所以应该是把用户计算机和有线电视同轴电缆连接起来

交换机的基本功能是建立和维护一个表示MAC地址与交换机端口对应关系的交换表

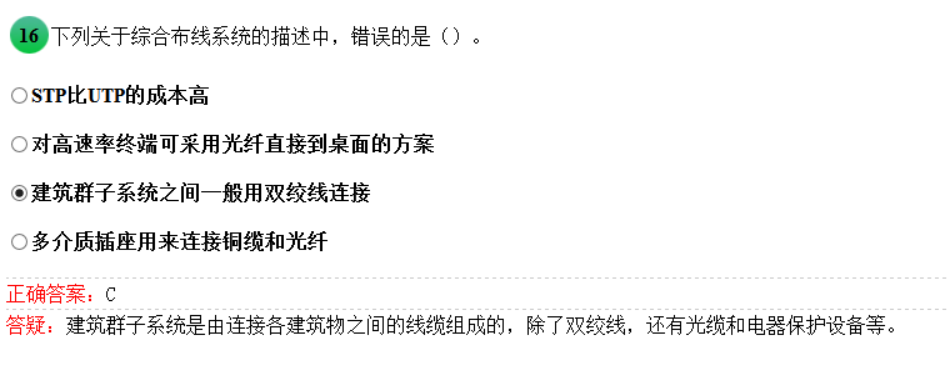

建筑群子系统是由连接各个建筑物之间的线缆组成的,除了双绞线以外,还有光缆和电器保护设备等等

IEEE.802.1D是当前流行的STP(生成树)协议标准

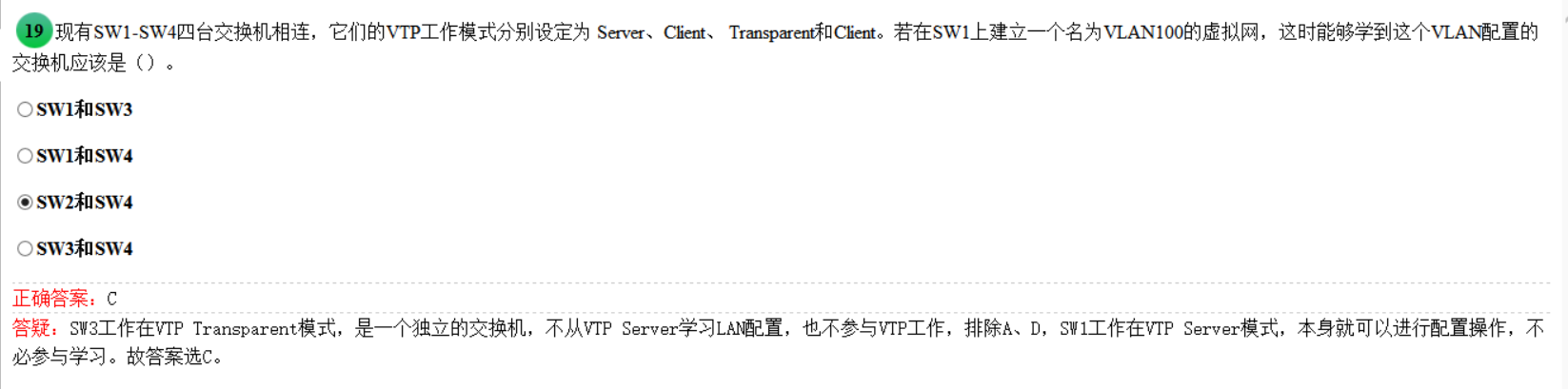

- Transparent模式:独立的交换机,不从Server模式处学习LAN配置,也不参与VTP工作

- Server模式:本身就可以配置操作,不必参与学习

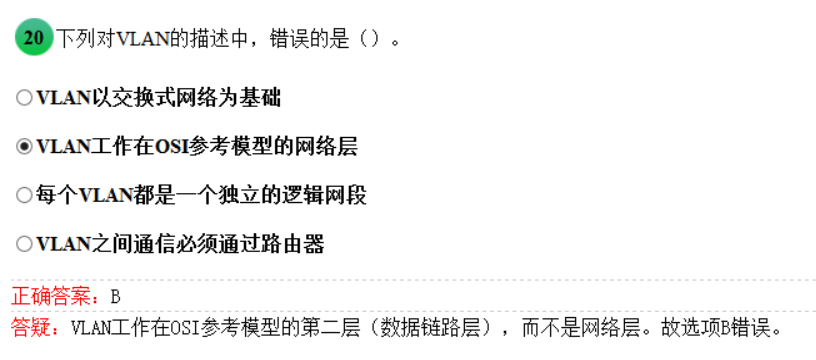

VLAN:虚拟局域网,每个VLAN是一个广播域,VLAN内的主机可以直接通信,而VLAN间不可以进行通信。VLAN处于OSI参考模型的数据链路层

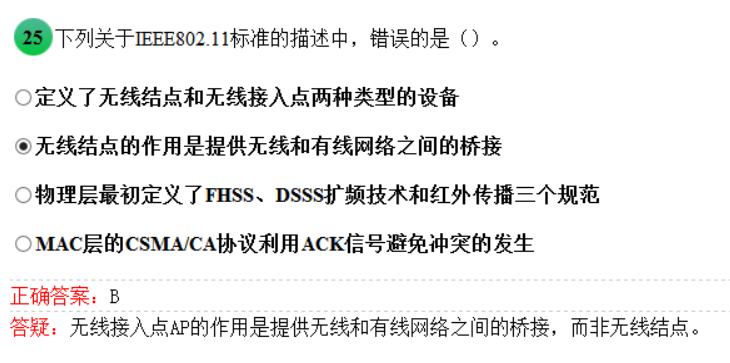

- 无线接入点AP的作用:提供无线网络和有线网络之间的桥接,而非无线节点

- MAC层的CSMA/CA协议利用ACK信号,避免冲突的发生

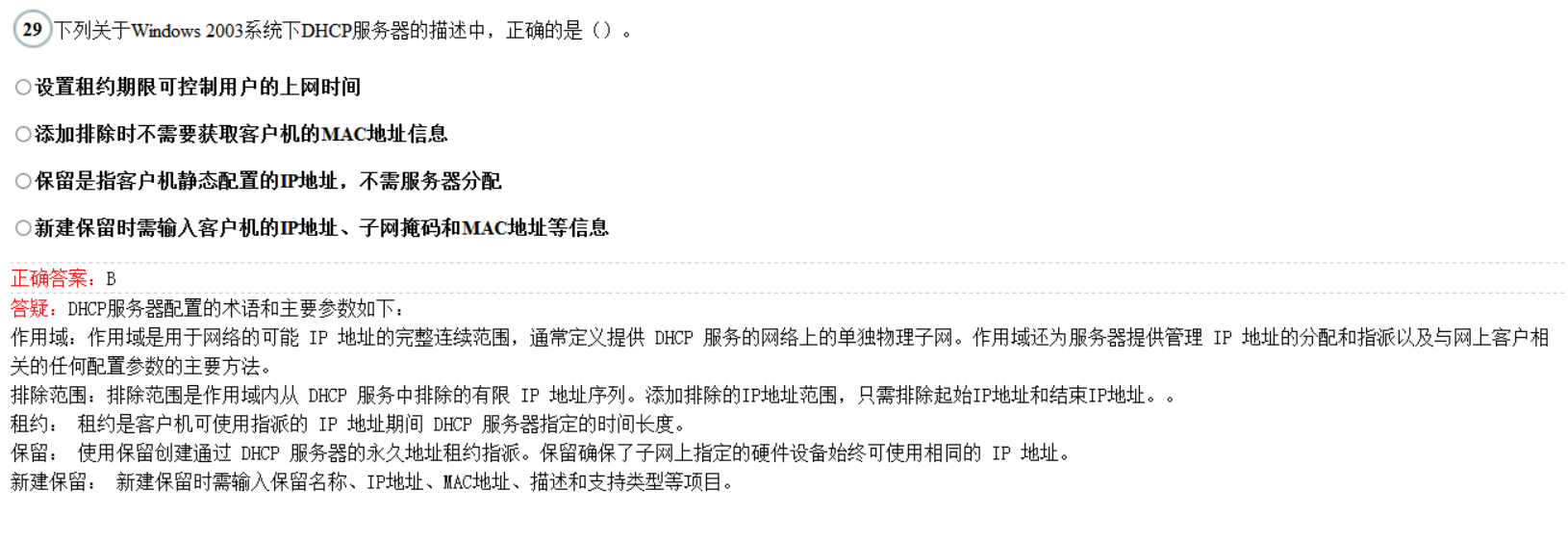

DHCP服务器:动态主机配置协议,为主机分配IP的协议

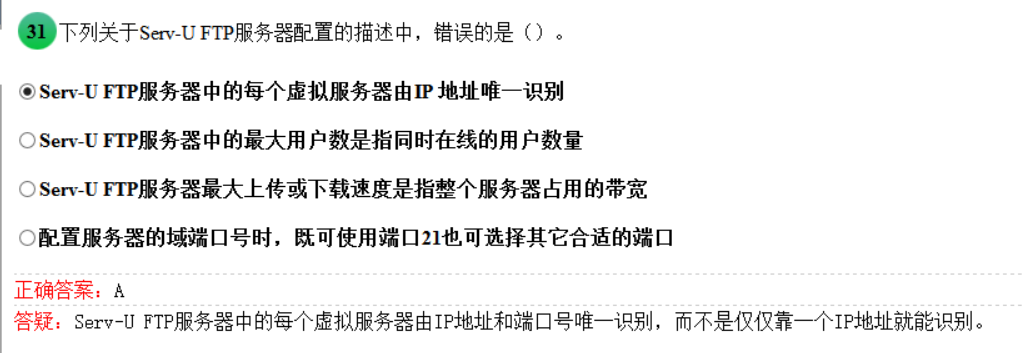

每个FTP服务器应该由IP地址+端口号唯一识别(可能有多个FTP服务器运行在同一个IP的不同端口上)

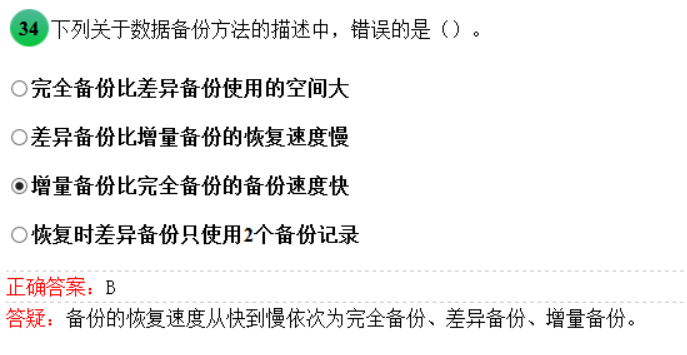

备份速度:完全备份<差异备份<增量备份

恢复速度:完全备份>差异备份>增量备份

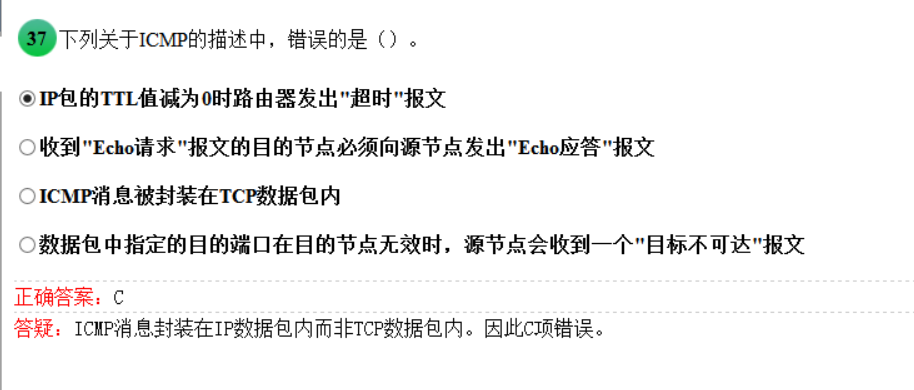

TTL:生存时间值,TTL减为0,说明该IP包已经超时

ICMP:ICMP消息被封装在IP数据包内

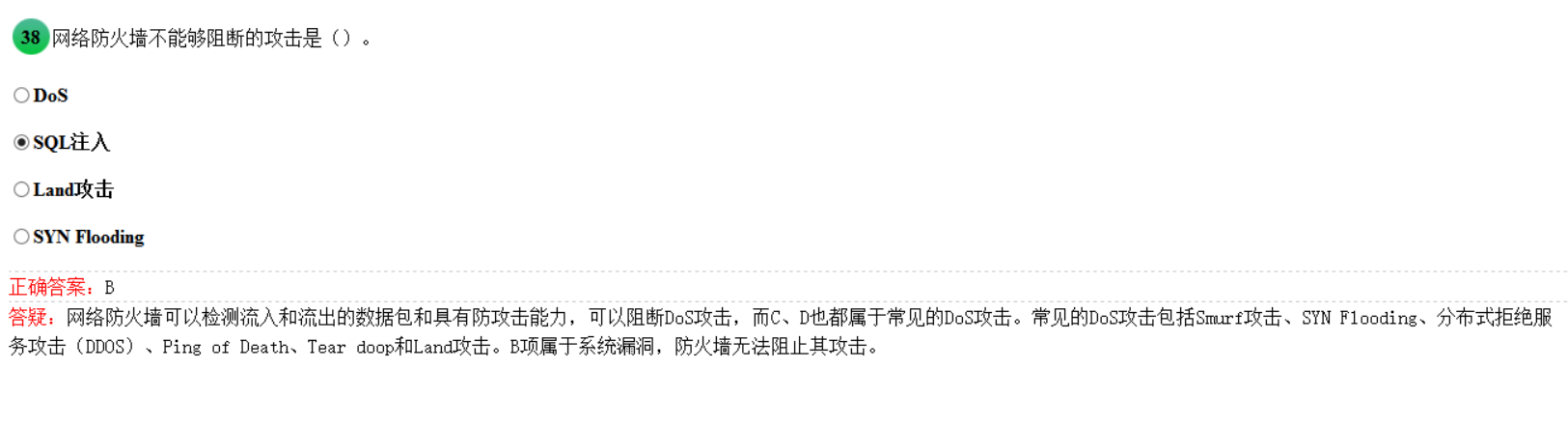

SQL注入属于系统级别的漏洞,防火墙无法进行防护

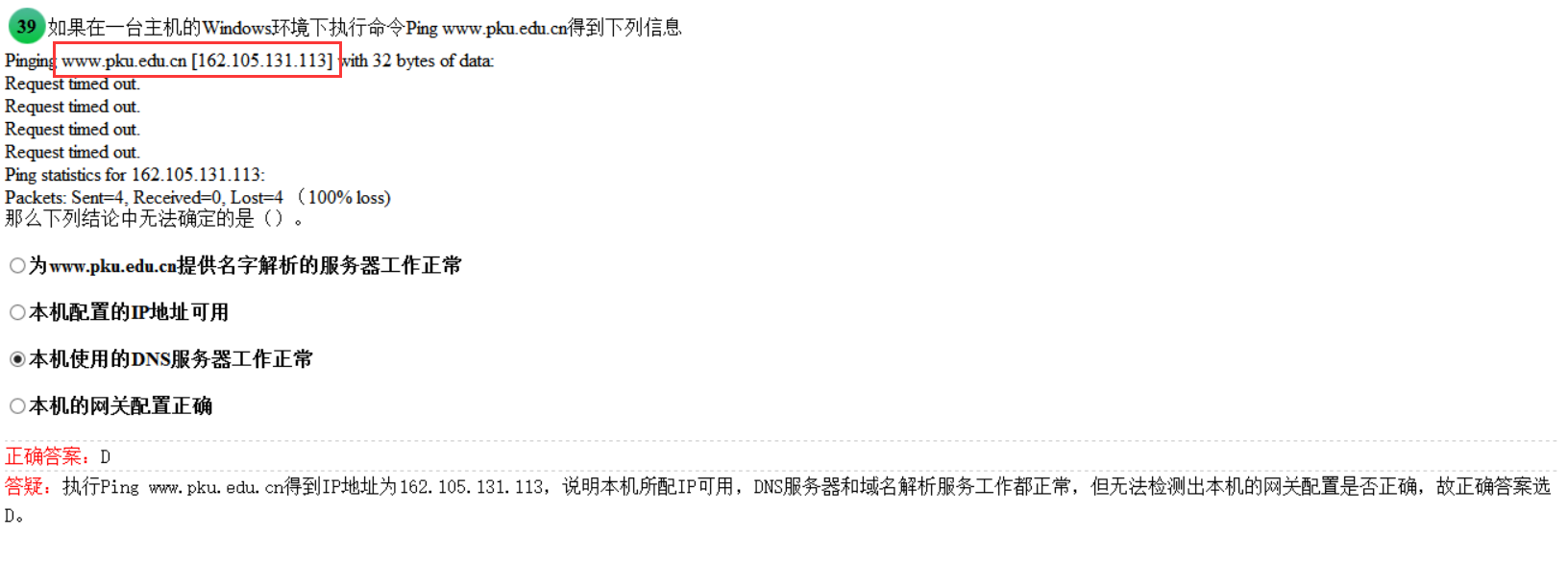

观察发现,该主机后面已经有对应的IP地址,所以说明本机配置的IP可用,本机DNS服务器正常以及域名解析服务都正常,但是无法检测出本机的网关配置是否正确。

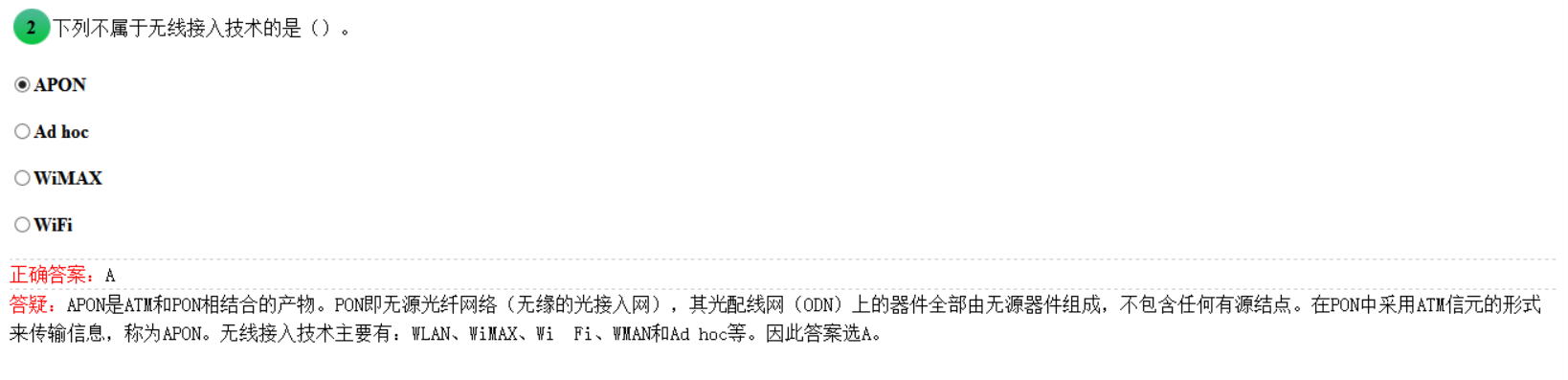

无线接入技术:WLAN、WIFI、WMAN、Ad hoc等等

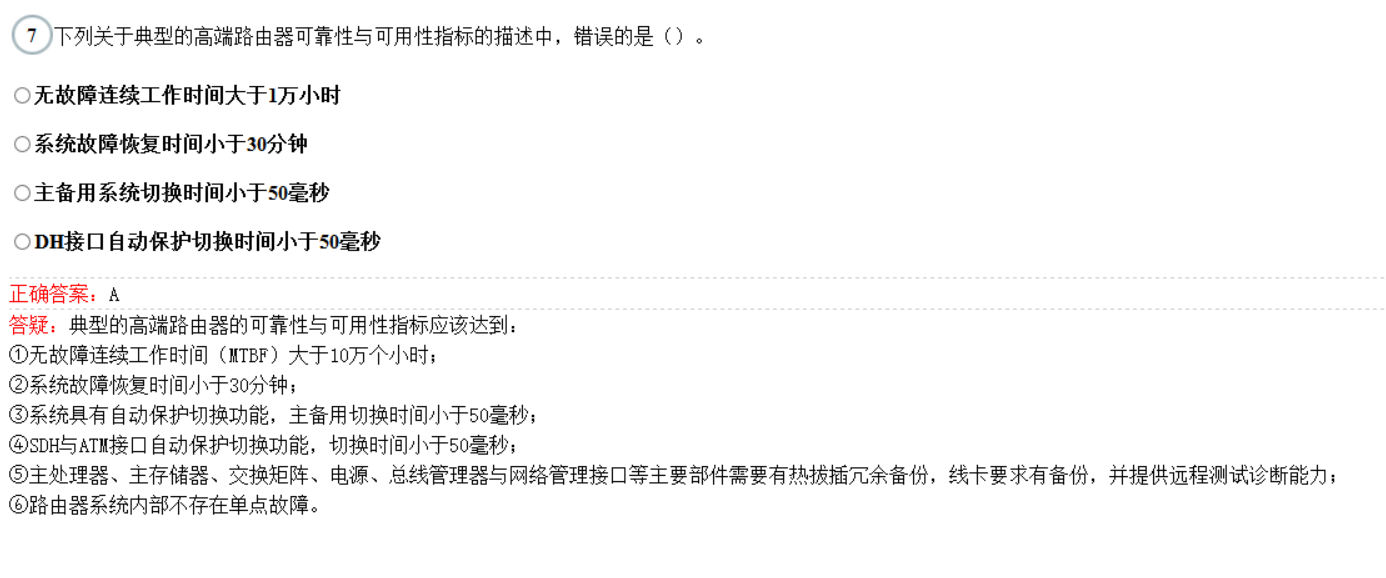

高端路由器的可靠性和可用性指标:

- 无故障连续工作时间(MTBF)大于10万个小时

- 系统故障恢复时间小于30分钟

- 系统具有自动切换保护的功能,并且主备用切换时间小于50毫秒

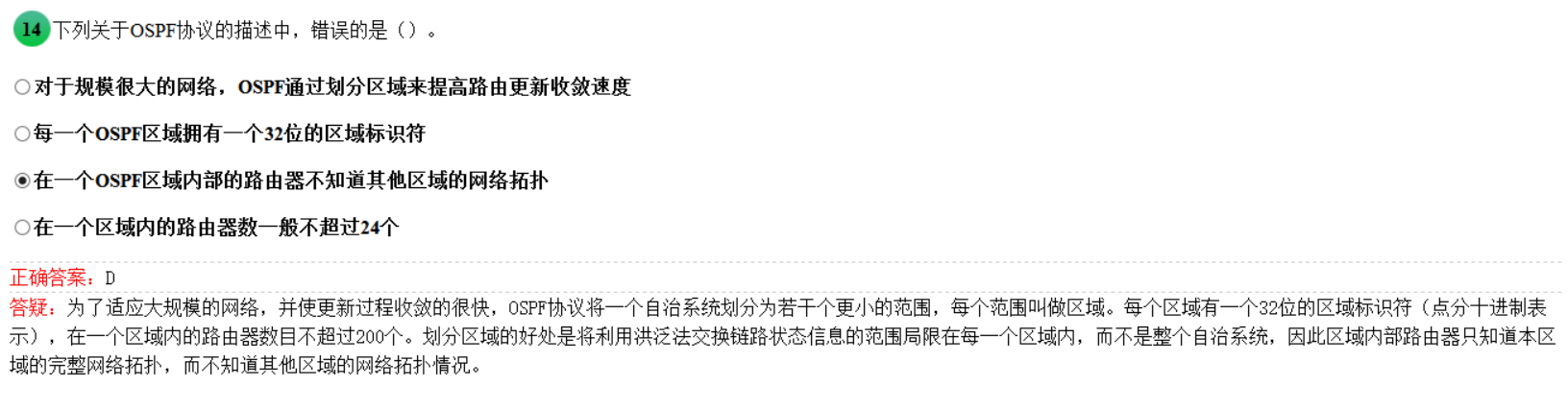

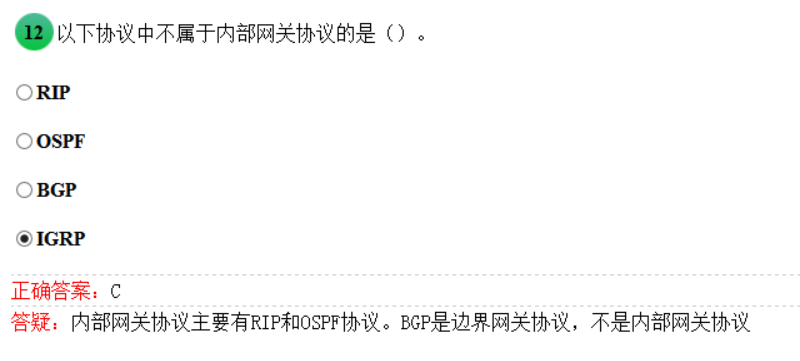

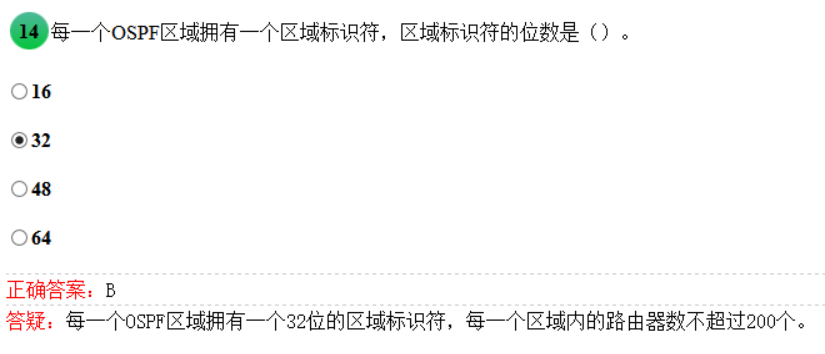

内部网关协议:RIP和OSPF协议

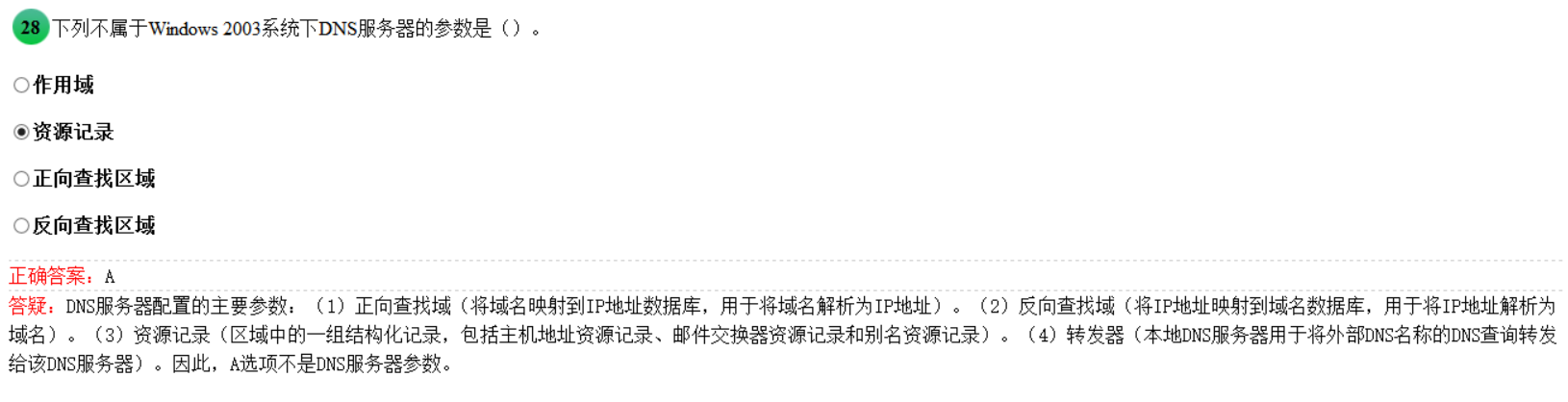

DNS服务器的配置参数:

- 正向查找域:域名映射到IP地址数据库

- 反向查找域:IP地址映射到域名数据库,将IP地址解析为域名

- 资源记录

- 转发器

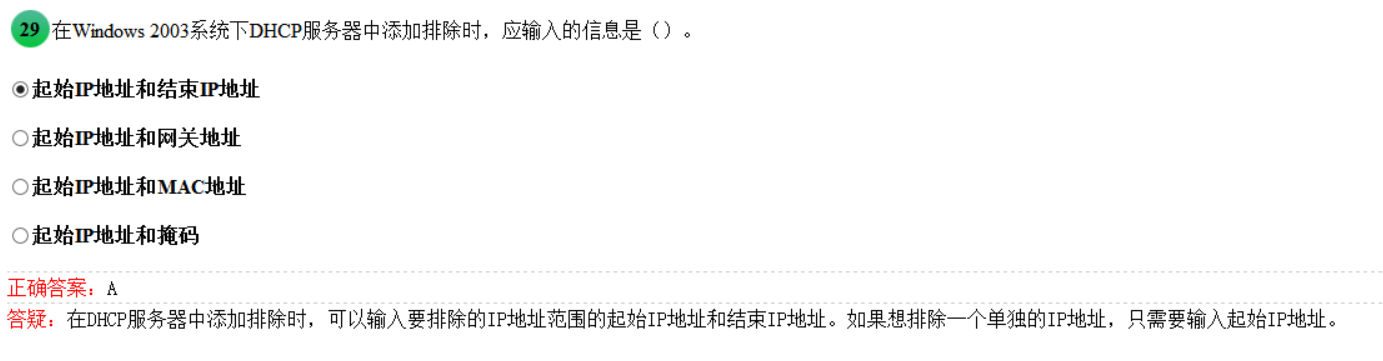

DHCP服务器:分配IP地址的服务器

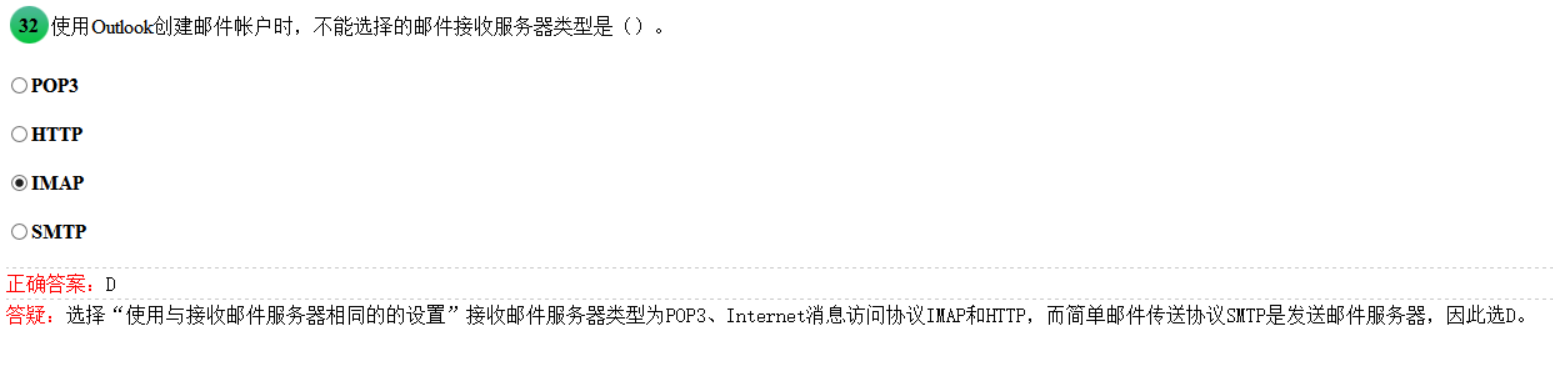

接收邮件服务器类型:POP3、Internet消息访问协议IMAP和HTTP协议 发送邮件协议:SMTP是发送邮件服务器

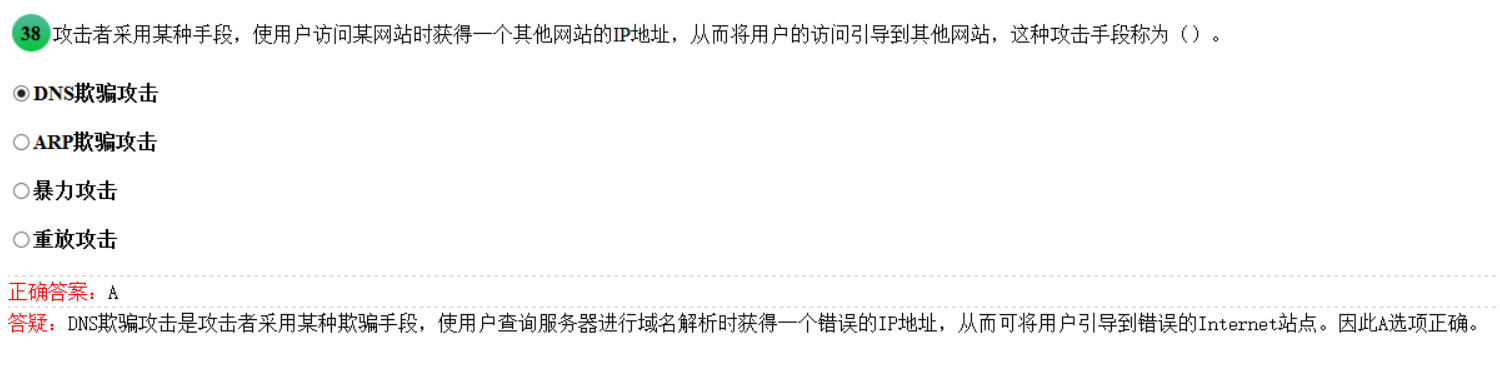

DNS欺骗攻击:将域名解析到一个错误的IP地址上,从而将用户引导访问到其他的网站上