《【CACTER邮件安全&中睿天下】2021年Q3企业邮箱安全报告来了!》

文章前半部分是数据和一些说明,我比较关心的是产品怎么做检测这部分,就只挑选自己感兴趣的部分收集了,有兴趣的自己点标题进入原文链接。

中睿天下分析情况如下

邮件正文分析

通过邮件源码可以看出发件人是通过网页发送的邮件,发件IP为:112.114.100.165,此IP为中国电信的住宅IP,定位的地址为云南省临沧市镇康县凤尾镇。

邮件附件分析

二维码分析

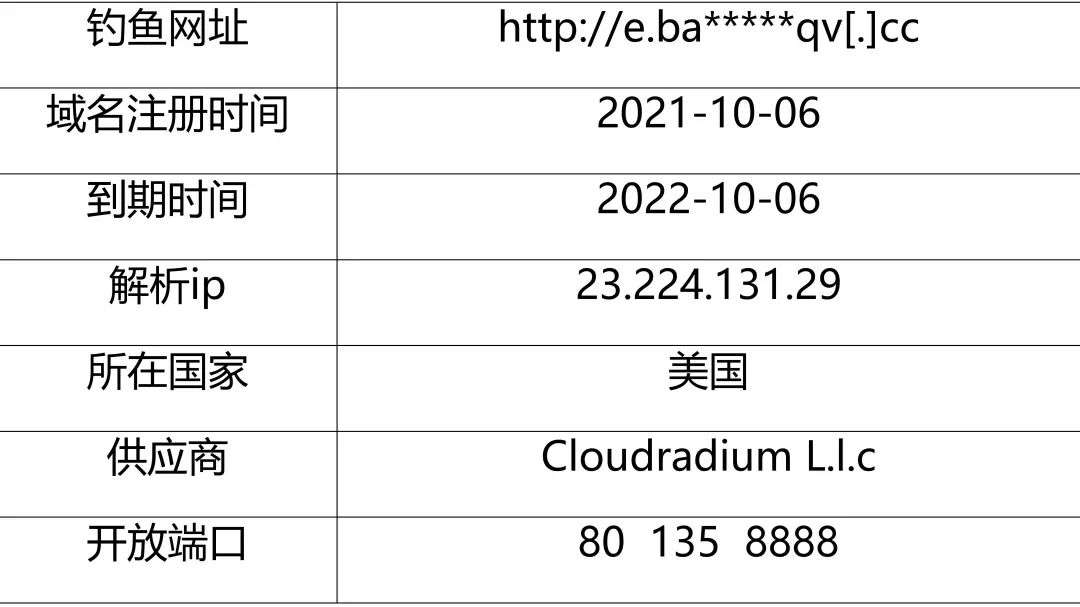

扫描二维码链接跳转到网址http://e.ba***hqv[.]cc,该网址为钓鱼网站,模仿360借条官方网站。主要目的诈骗消费者进行转账。

诈骗组织溯源

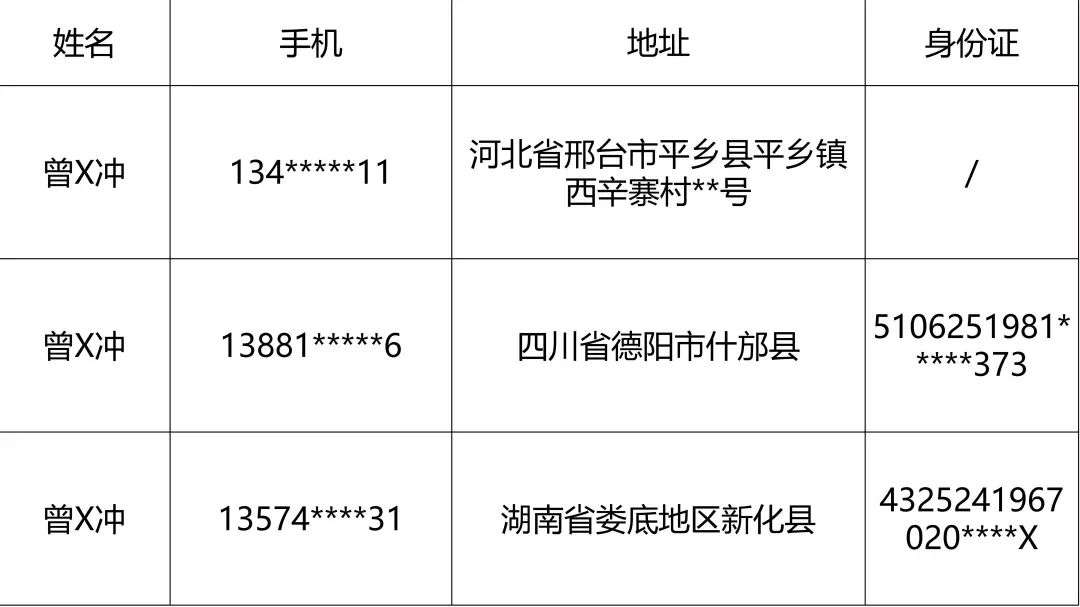

账号溯源

分析结果

此封邮件发件地址位于边境附近,且邮件的目的为财务诈骗,判断该邮件为国内黑产组织所发,使用的姓名为曾X冲,收款账号为农业银行:62284801583259**。

Office宏病毒远程加载模板

office宏病毒:宏病毒是一种寄存在文档或模板的宏中的计算机病毒。一旦打开这样的文档,其中的宏就会被执行,于是宏病毒就会被激活,转移到计算机上,并驻留在Normal模板上。

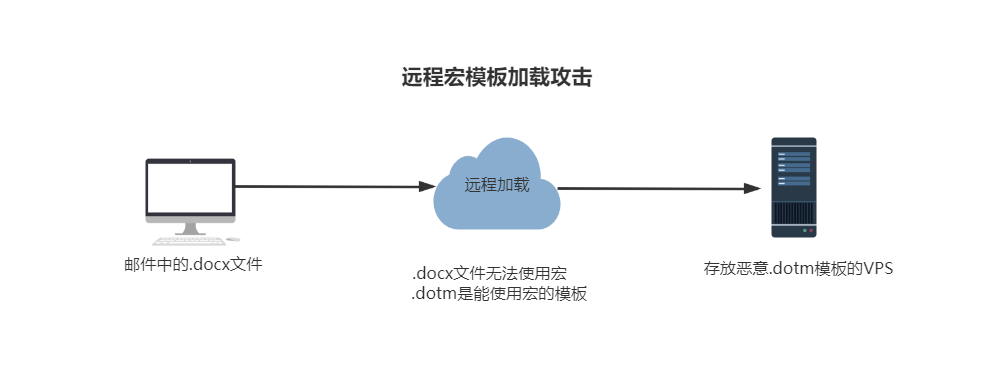

office宏病毒是恶意附件利用的重灾区,传统的office宏病毒已经能被有效识别和拦截,但是恶意攻击者已经开发出远程 加载宏模板的方式来绕过对附件的静态检测。

此方式通过附件中无害的.docx文件去调用有害的.dotm模板来达到绕过网关的目的。

(远程宏模板绕过检测的方式)

(某攻防演练中收到的邮件)

针对此类威胁邮件,CACTER及中睿天下建议使用专业的反病毒引擎对文档中的宏模块进行特征检测,降低被宏病毒攻击的风险。