VPN虚拟专用网络,也称为隧道

特点:

对等体:

两个使用vpn技术相互通信的实体(可以是pc到pc,pc到路由,路由到路由,防火墙到防火墙,防火墙到路由)

VPN分类

按应用类型分类

Access VPN(网络VPN)

Intranet VPN(企业内部VPN)

Extranet VPN(企业外部VPN)

按实现层次分类

二层隧道VPN

L2TP:Layer 2 Tunnel Protocol (RFC 2661)—二层隧道协议,用的最多

PPTP:Point To Point Tunnel Protocol—点到点隧道协议

L2F:Layer 2 Forwarding—二层转发

三层隧道VPN

GRE:General Routing Encapsulation 通用路由封装

IPSEC:IP Security Protocol 互联网安全协议

GRE(Generic Routing Encapsulation)

是对某些网络层协议(如:IP, IPX, AppleTalk等)的数据报进行封装,使这些被封装的数据包能够在另一个网络层协议)中传输

GRE 提供了将一种协议的报文封装在另一种协议报文中的机制,使报文能够在异种网络中传输,异种报文传输的通道称为tunnel

加密算法

非对称加密(计算生成密钥时用)

对称加密

验证

IPSec协议

IPSec(IP Security)是 IETF制定的为保证在Internet上传送数据的安全保密性能的框架协议

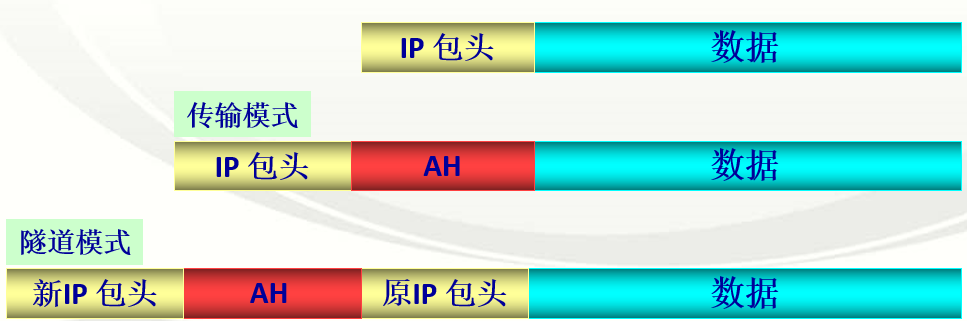

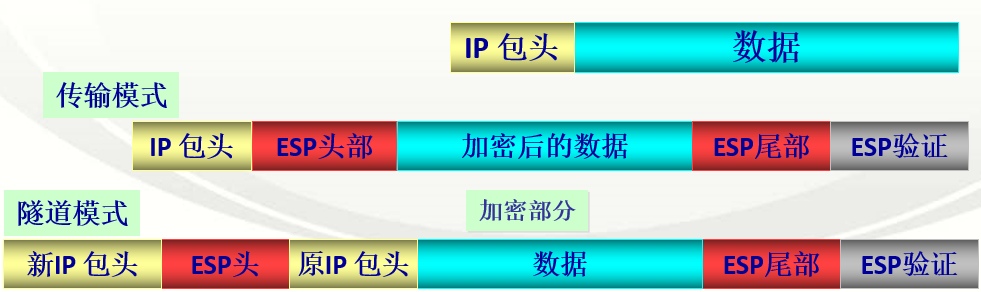

IPSec有隧道(tunnel)和传送(transport)两种工作方式

AH和ESP协议只是框架,安全性取决于算法

AH协议,报文验证头协议,协议号51

MD5(Message Digest 5)<br /> SHA1(Secure Hash Algorithm)<br /> --主要提供数据验证功能,没有数据加密功能,可以防止数据重放网络攻击<br />

ESP协议,报文安全封装协议,协议号50

DES (Data Encryption Standard) <br /> 3DES<br /> --既提供数据验证功能,也提供了数据加密功能<br />

IPSec协议特点

数据来源验证:接收方验证发送方身份是否合法。

数据加密:发送方对数据进行加密

数据完整性:接收方对接收的数据进行验证,以判定报文是否被篡改。

抗重放:接收方拒绝旧的或重复的数据包,防止恶意用户通过重复发送捕获到的数据包所进行的攻击

数据封装

隧道模式(tunnel)

传送模式(transport)

—只保护用户的数据,不会保护报文的头部信息,安全性稍差,效率高

IPSec基本概念

数据流

安全联盟

简称SA

是一条单向的逻辑链接

一个隧道至少需要两条SA

SA是通过一个三元组进行标识

安全参数索引

目标地址

安全协议

安全联盟生存时间

提高安全性

每隔一段时间删除现有的,重新建立新的链接

生存周期的配置,两个对等体必须一样

SA的建立有两种方法,手动创建SA的生存周期是永久的,使用ike方式建立的SA生存周期会定期更新

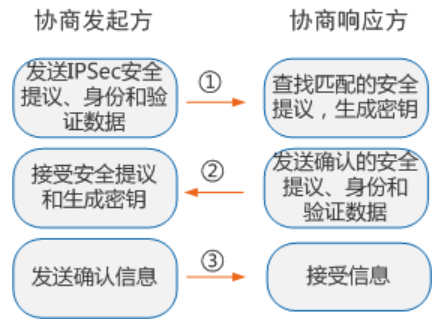

IKE(Internet Key Exchange,因特网密钥交换协议)

为IPSec提供了自动协商交换密钥、建立安全联盟的服务

通过数据交换来计算密

ISAKMP:

Internet安全联盟和密钥管理协议,描述如何交换密码,如何管理密钥,通过IKE实现对等体之间需要通过建立IKE SA完成身份验证和密钥信息交换(SA是双向的)

IKEv1

需要最多9个,最少6个数据包

IKEv1协商阶段1的协商过程:

IKEv1协商阶段2的协商过程:

IKEv2

IPSec配置步骤

建立IPSec VPN连接需要4个步骤:

流量触发IPSec (自动触发)

建立管理连接(确认身份/加密方法/生存周期)

建立数据连接(传输用户数据)

接口应用策略

1.配置ACL,定义需要ipsec保护的数据[RouterA]acl number 3000--创建高级acl[RouterA-acl-adv-3000]rule permit ip source 192.168.1.1 1.1.1.1 destination 192.168.1.2 1.1.1.1--允许192.168.1.1到192.168.1.2[RouterA-acl-adv-3000]quit2.配置ipsec安全连接,定义ipsec保护方法[RouterA]ipsec proposal <tran1>--创建IPSec安全链接,起名[RouterA-ipsec-proposal-tran1]esp authentication-algorithm sha2-256--验证算法[RouterA-ipsec-proposal-tran1]esp encryption-algorithm aes-128--加密算法[RouterA-ipsec-proposal-tran1]quit3.配置IKE对等体,对等体间协商的属性[RouterA]ike proposal 5--配置对等体,跟编号[RouterA-ike-proposal-5]encryption-algorithm aes-cbc-128--加密算法[RouterA-ike-proposal-5]authentication-algorithm sha1--验证算法[RouterA-ike-proposal-5]quit[RouterA]ike peer <spub> v2--指定对等体[RouterA-ike-peer-spub]ike-proposal <5>--调用之前的ike安全提议[RouterA-ike-peer-spub]pre-shared-key simple <huawei>--指定预共享密钥[RouterA-ike-peer-spub]remote-address <192.168.1.2>--指定对等体地址[RouterA-ike-peer-spub]quit4.配置IKE安全策略[RouterA]ipsec policy <map1> 10 isakmp--配置安全策略,名称,编号,类型[RouterA-ipsec-policy-isakmp-map1-10]ike-peer <spub>--指定ike对等体[RouterA-ipsec-policy-isakmp-map1-10]proposal <tran1>--指定安全链接[RouterA-ipsec-policy-isakmp-map1-10]security acl 3000--指定acl[RouterA-ipsec-policy-isakmp-map1-10]quit5.接口应用安全策略[RouterA]interface gigabitethernet 0/0/0--进入接口[RouterA-GigabitEthernet1/0/0]ipsec policy map1--接口应用[RouterA-GigabitEthernet1/0/0]quit

查看

[Huawei]dis IPSec sa