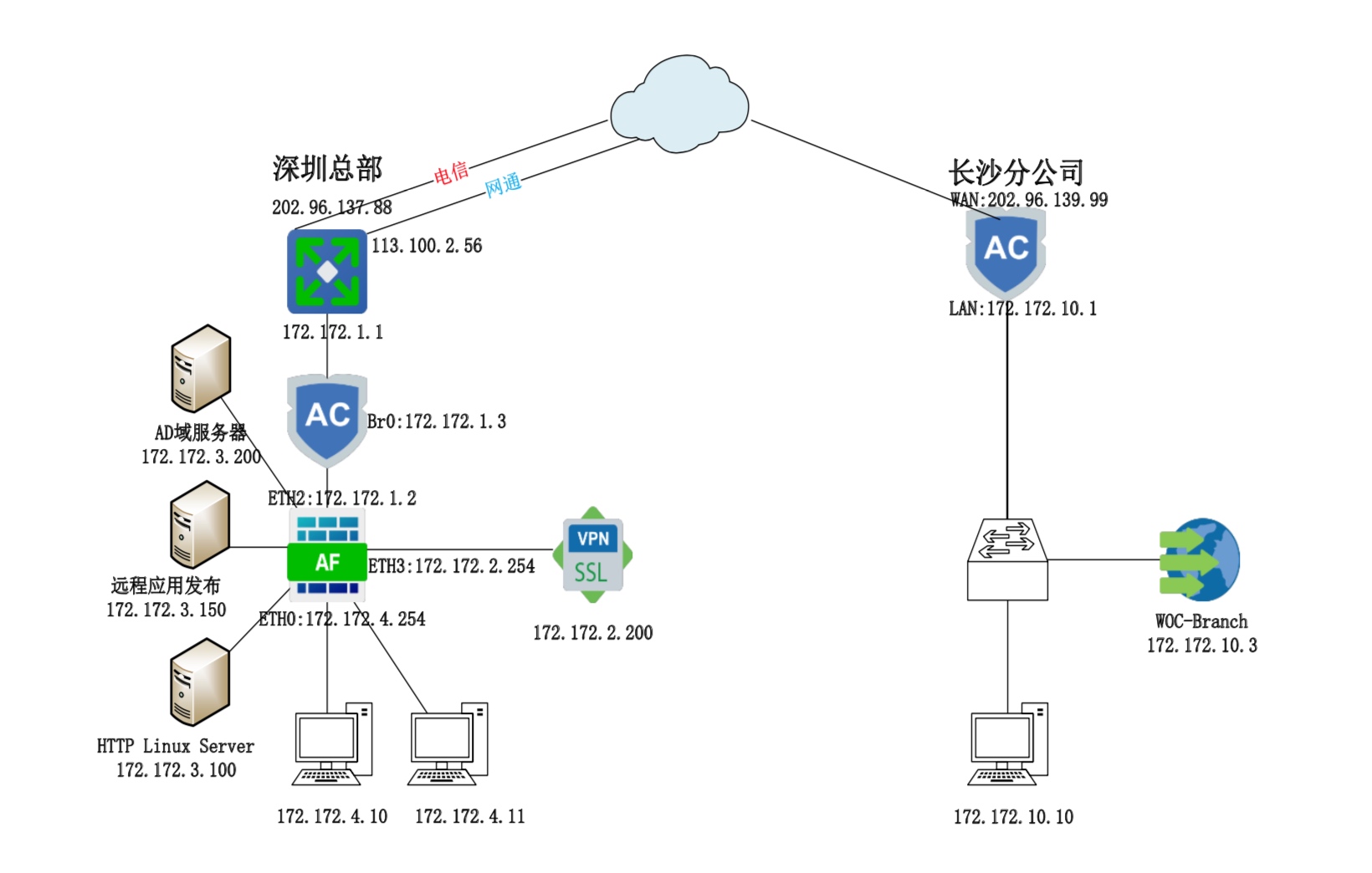

实验拓扑

图 1-1

实验需求

- 深圳总部在内网中旁挂 SSL VPN 作为 VPN 设备,在总部部署 SSL VPN 服务器

- 创建用户组

出差员工,并建立用户,该组用户使用用户名和密码进行身份认证 - 创建用户组

市场部,并建立用户,该组用户使用用户名和密码进行身份认证,同时开启证书认证 - 与公司的域环境联动,要求域账户可以直接登录 SSL VPN

- 创建用户组

IT 部,并建立用户,该组用户登录需要绑定硬件特征码

实验解法

部署 SSL VPN 步骤略,参照 SSL VPN 部署实验

创建用户组

出差员工,并建立用户,默认身份认证方式就是用户名和密码认证,无需配置,配置步骤略创建用户组

市场部,并建立用户,该组使用证书进行身份认证

步骤 1:创建用户组市场部,取消配置的上级继承,并同时在主要认证选项中勾选用户名 / 密码和数字证书 / Dkey 认证,然后点击保存,如图 1-2 所示

图 1-2

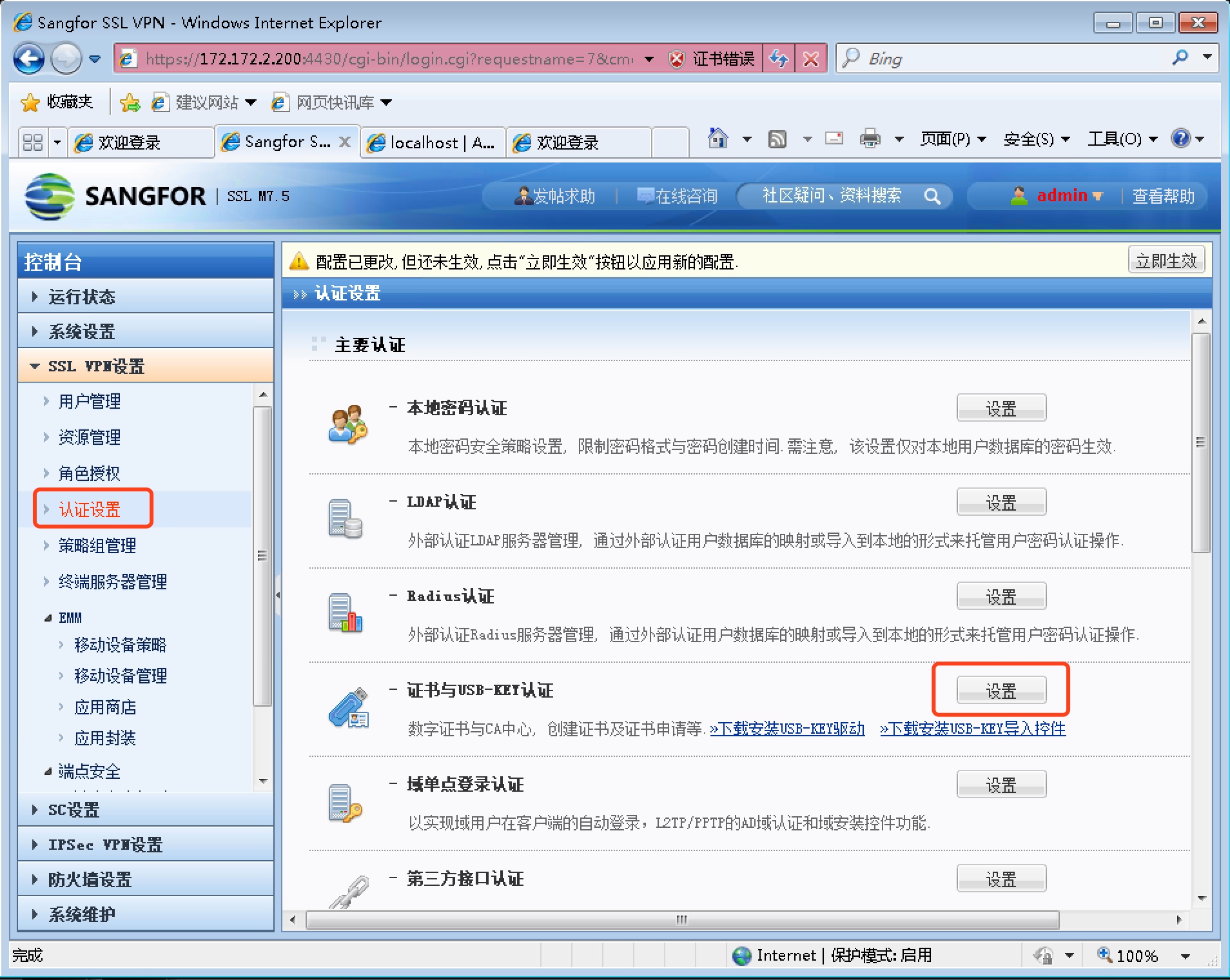

步骤 2:点击SSL VPN 设置-认证设置,在证书与 USB-KEY 认证处点击设置,如图 1-3 所示

图 1-3

步骤 3:进入设置页面后,发现内置 CA 默认是关闭的,点击启用开启内置 CA,如图 1-4 所示

图 1-4

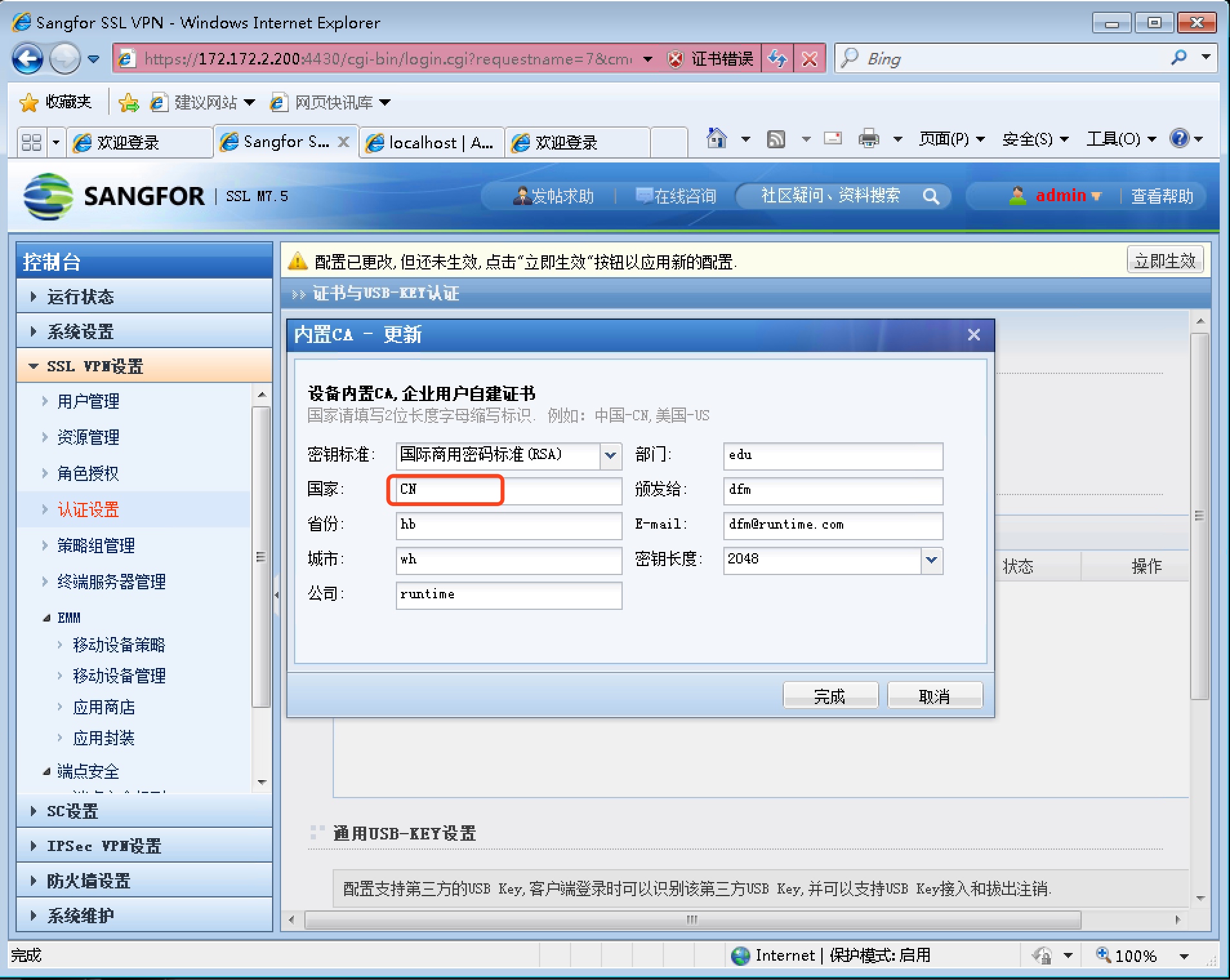

步骤 4:弹出 CA 信息配置界面,除了国家必须按照标准填写国家英文缩写,其他选项根据企业自身情况填写即可,如图 1-5 所示

图 1-5

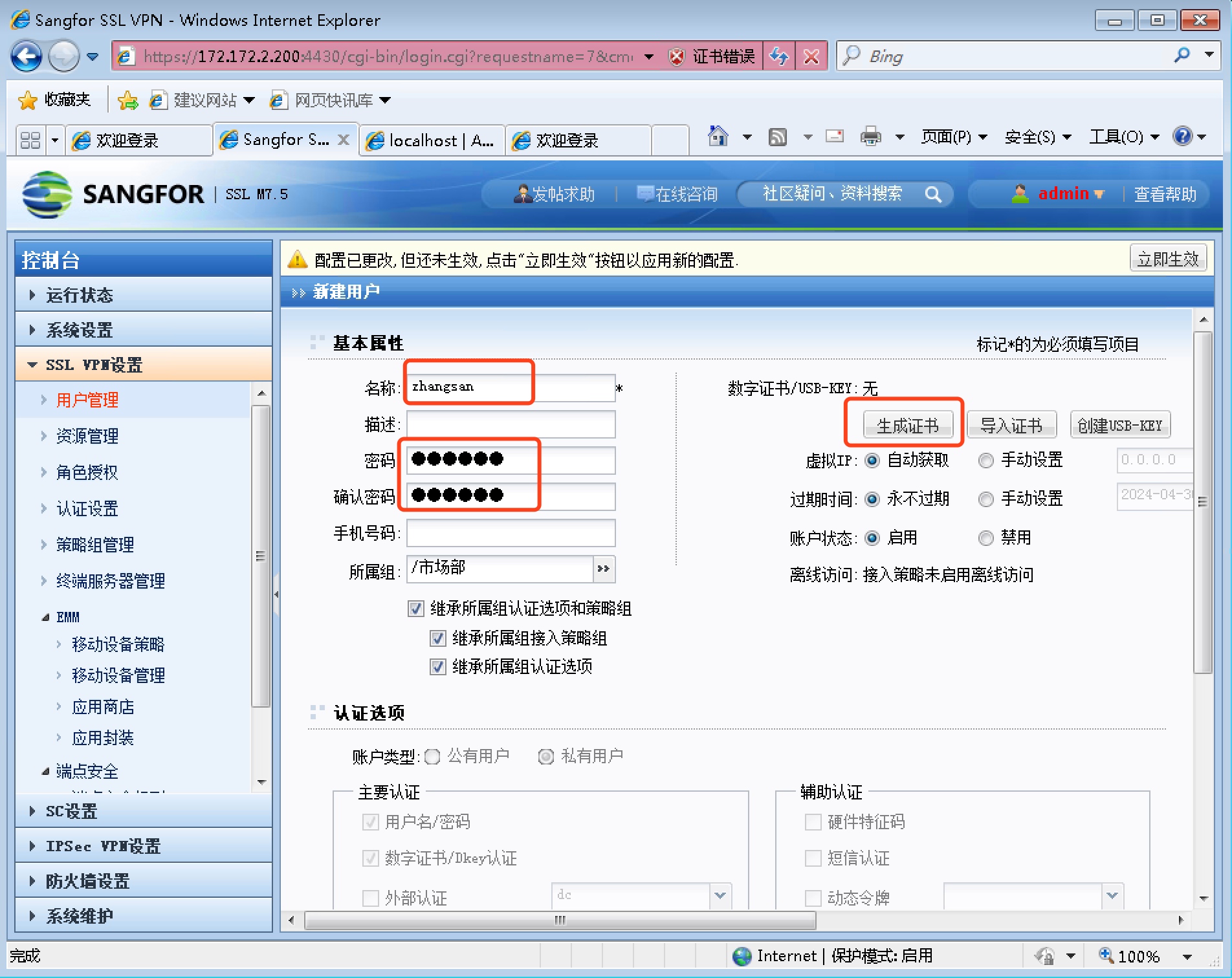

步骤 5:到市场部的用户组中新建用户,设置用户名和密码,然后点击生成证书,如图 1-6 所示

图 1-6

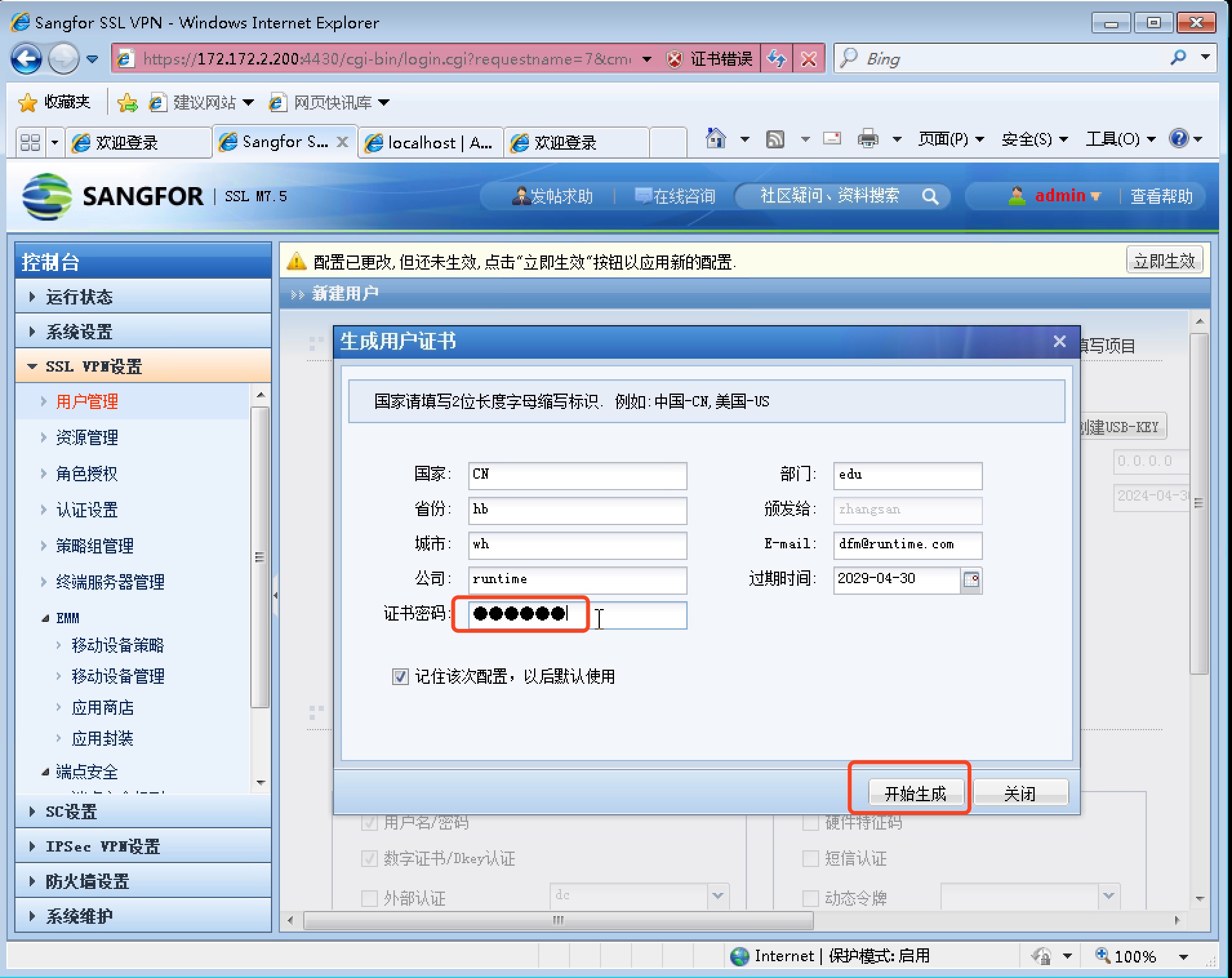

步骤 6:在弹出的用户信息设置界面中为用户配置证书密码,点击开始生成,完成证书申请,如图 1-7 所示

图 1-7

步骤 7:可以看到,证书已经成功产生,点击下载得到用户的证书文件,如图 1-8 所示

图 1-7

步骤 8:点击保存,完成用户创建,并点击右上角立即生效,使上述配置立即更新,如图 1-8 所示(这里立即生效需要重启 VPN 服务)

图 1-8

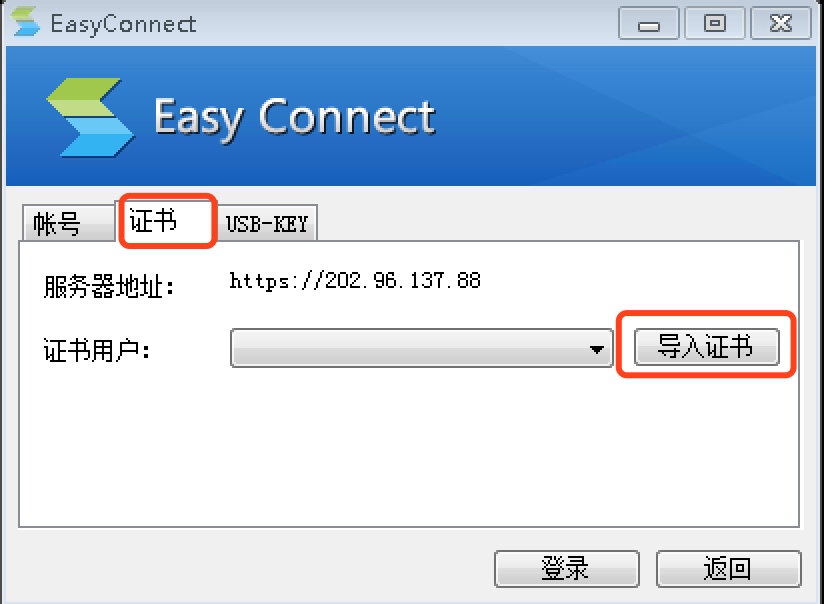

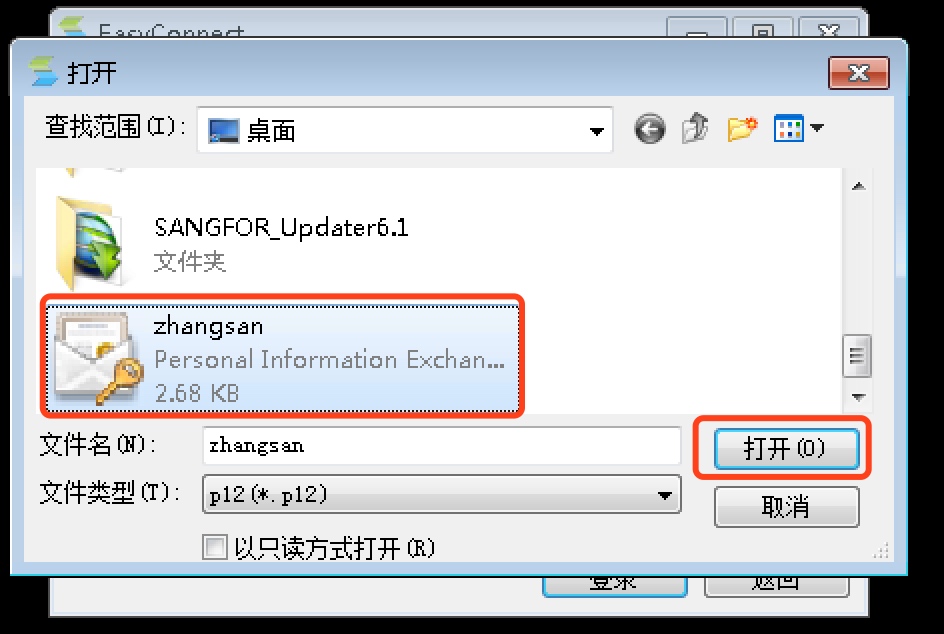

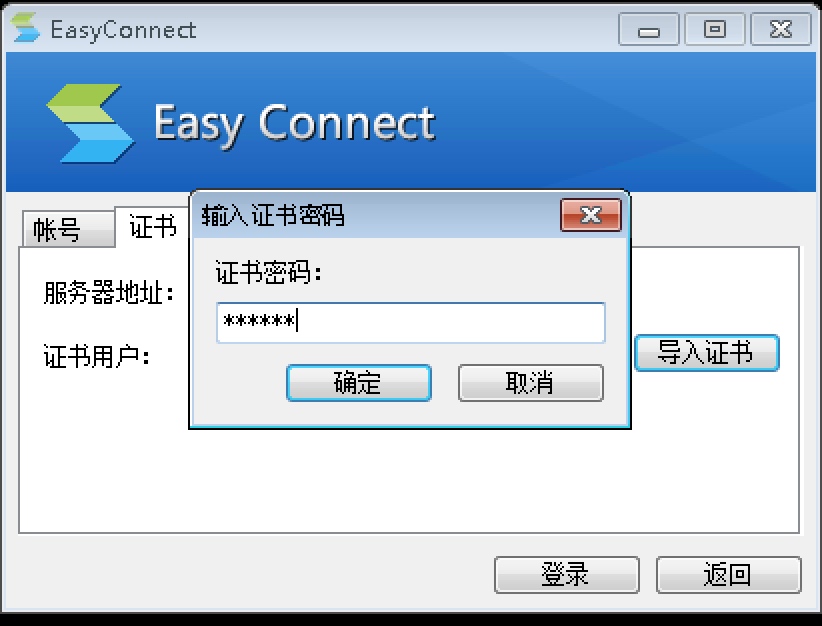

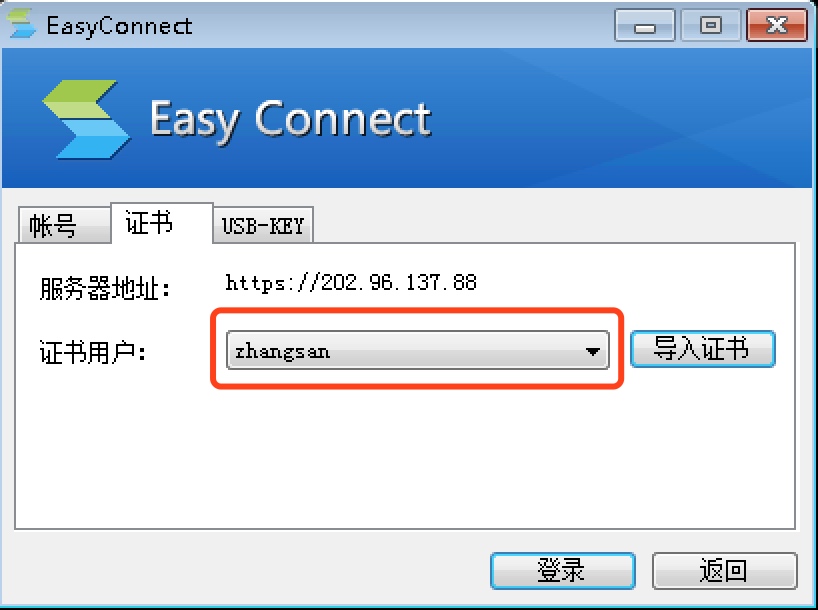

步骤 9:把下载的证书文件分发给用户,用户需要自行导入到自己的 PC 上(可直接导入或者在 EasyConnect 中导入),如图 1-9 至 1-12 所示

图 1-9

图 1-10

图 1-11

图 1-12

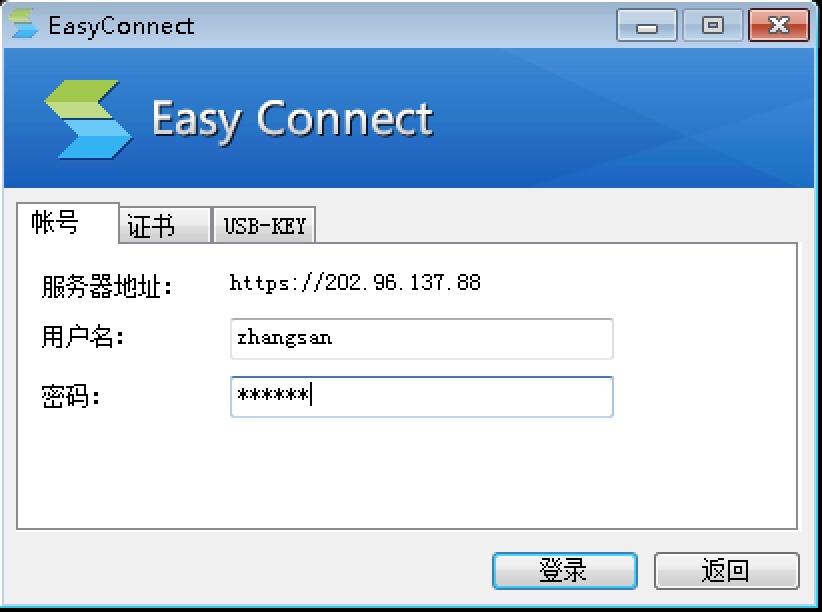

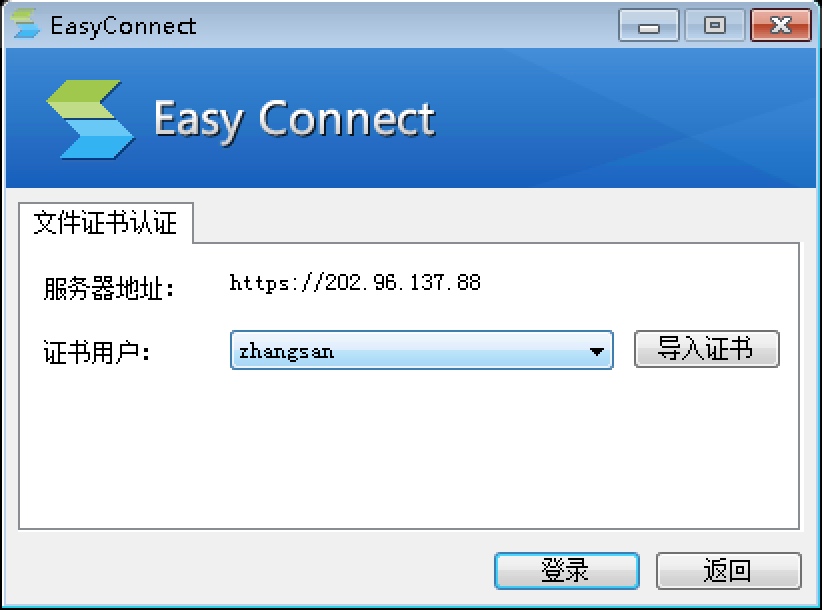

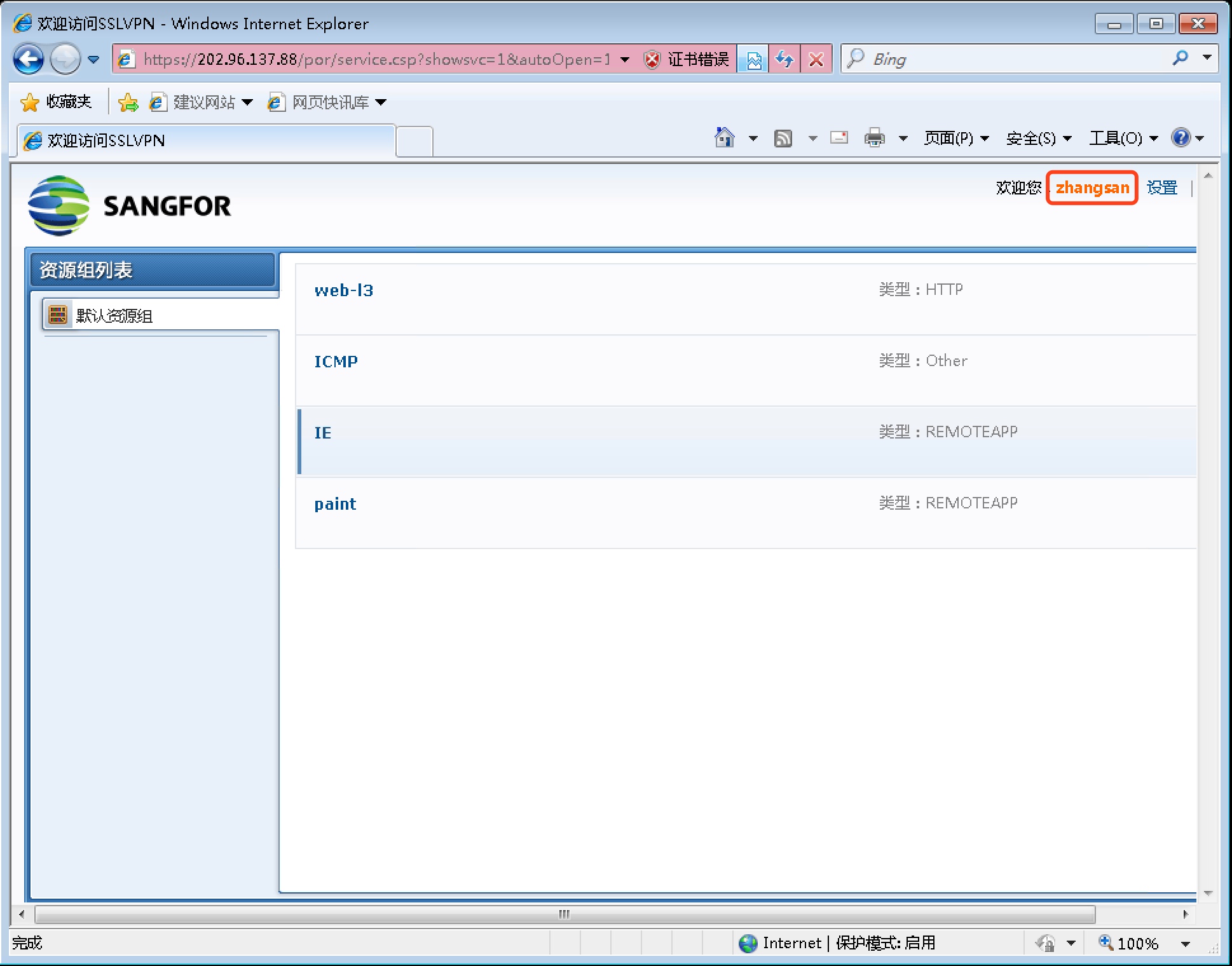

效果测试:在远程 PC 上登录 SSL VPN,正确输入用户名和密码后,还会验证证书,验证成功才能访问 VPN,如图 1-13 至 1-15 所示

图 1-13

图 1-14

图 1-15与公司的域环境联动,要求域账户可以直接登录 SSL VPN

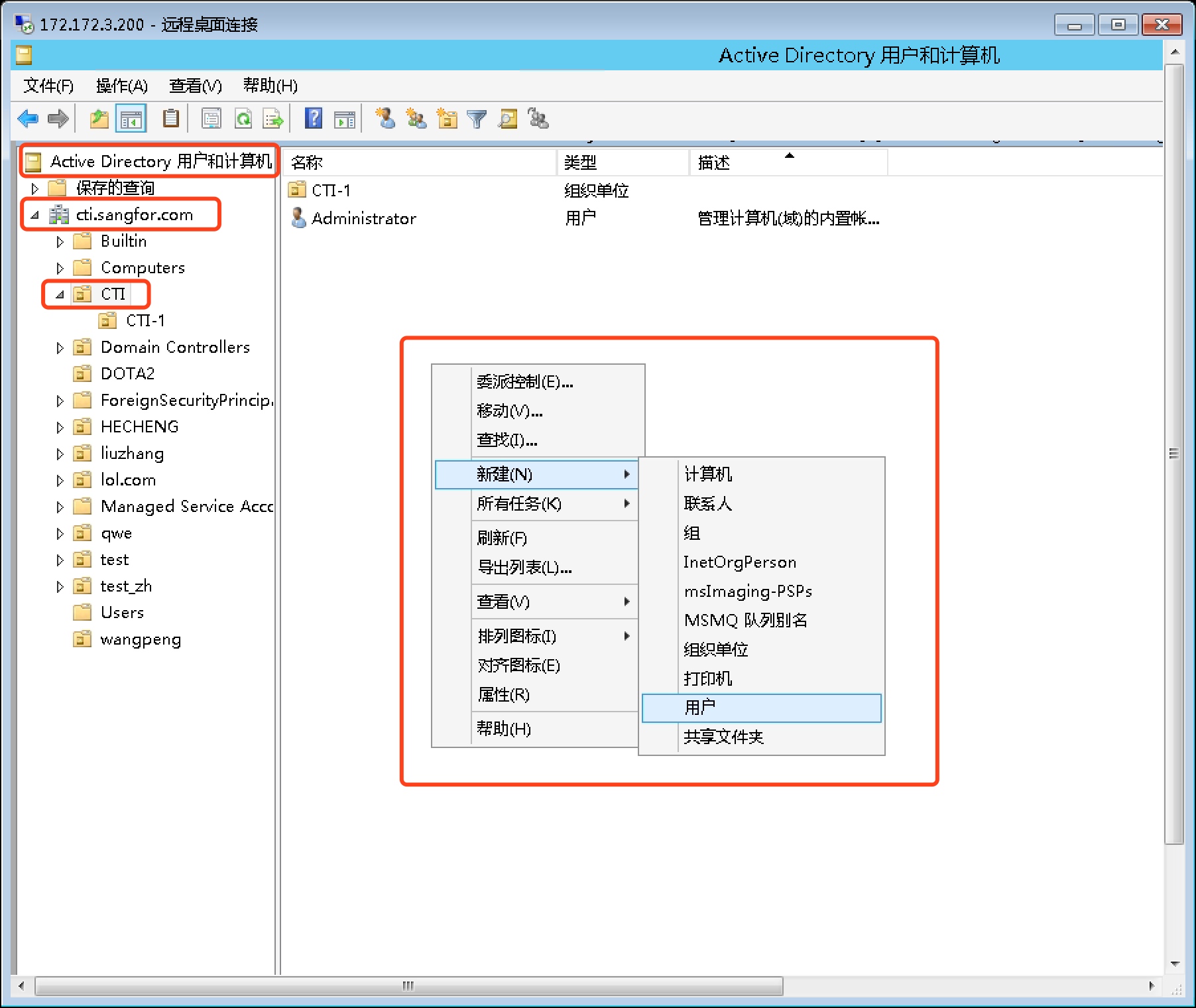

步骤 1:在域控制器中,打开AD 用户和计算机,在cti.sangfor.com域的CTIOU 中创建域账户,如图 1-16 所示

图 1-16

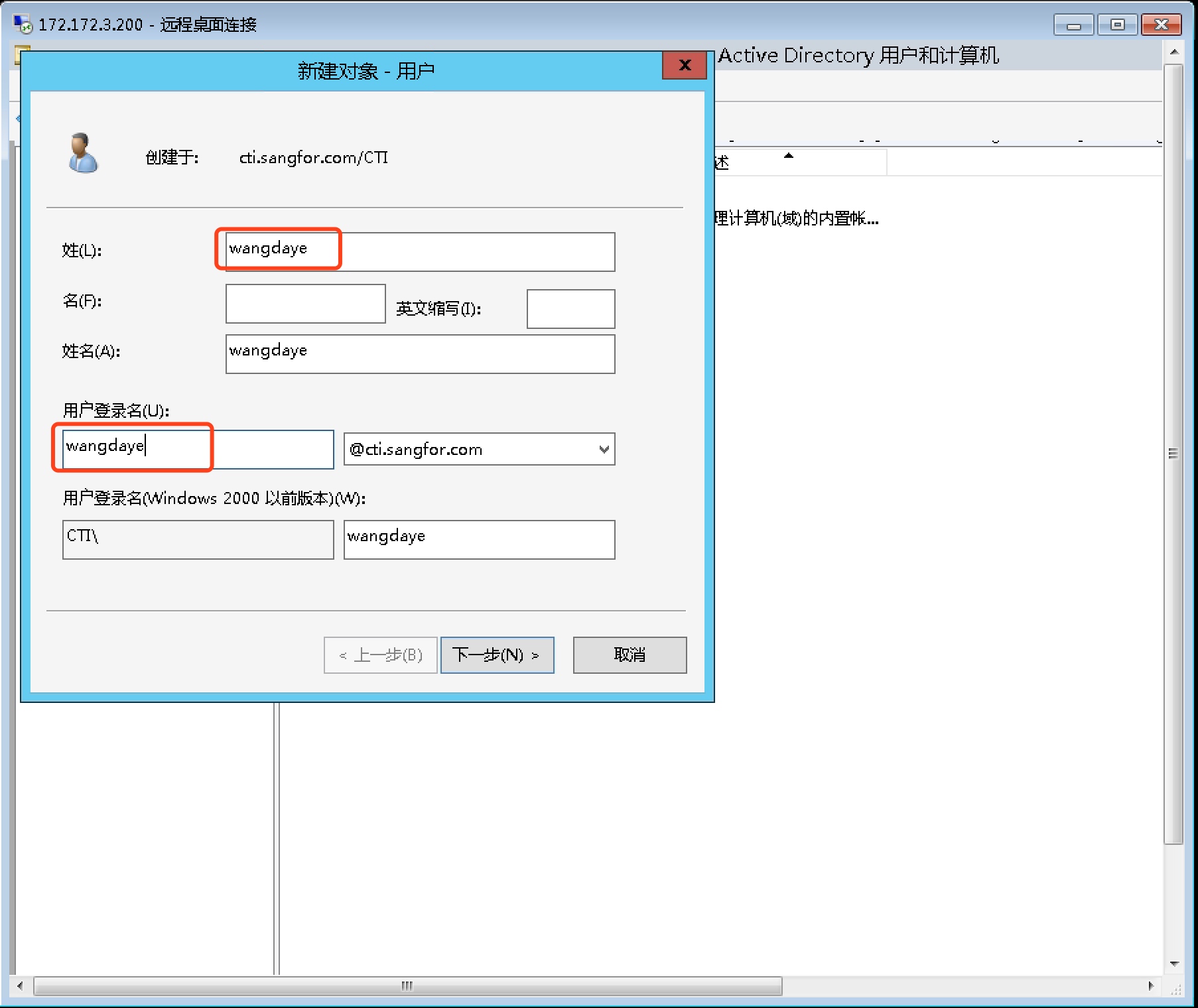

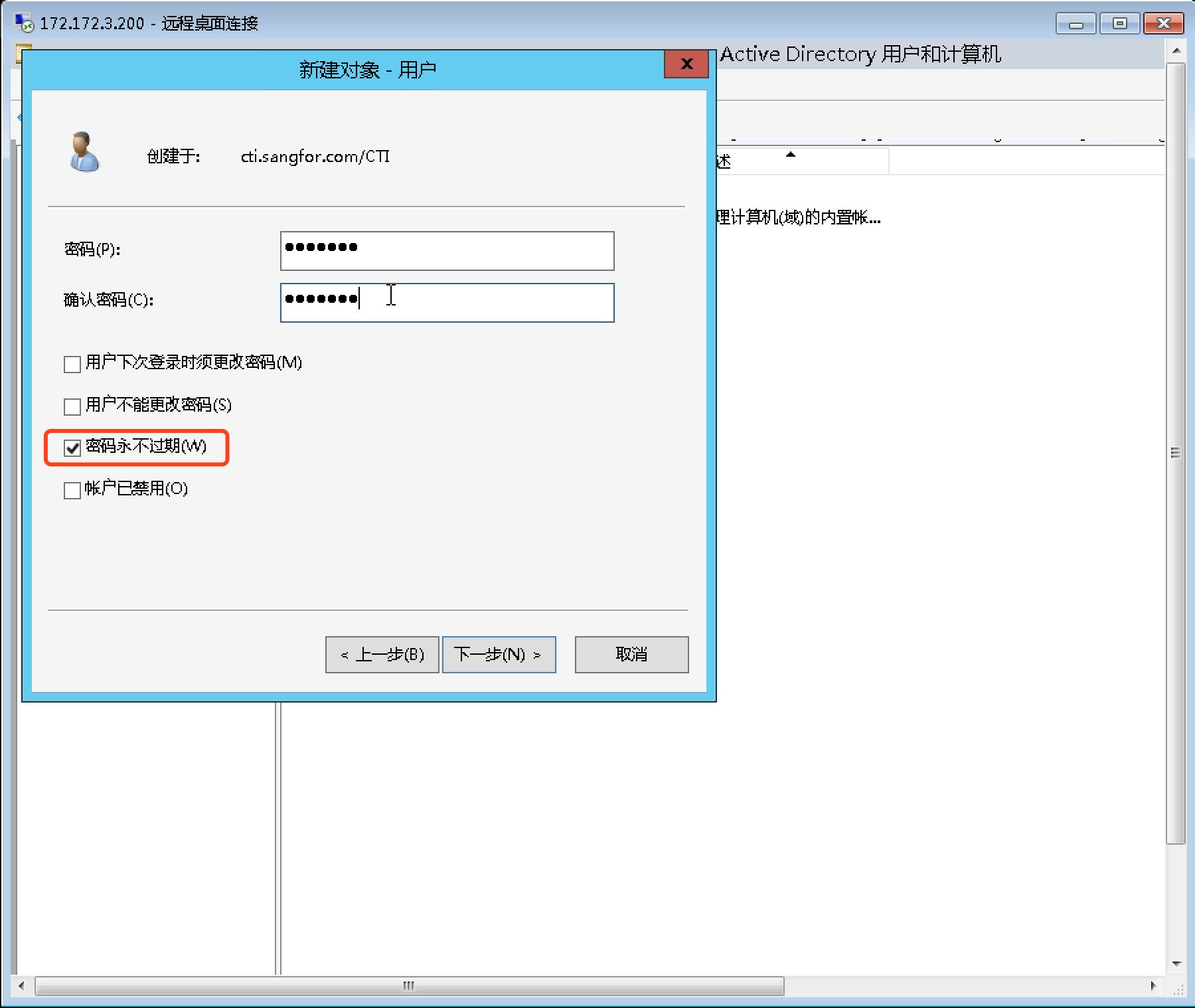

步骤 2:设置用户名和密码后,成功创建域账户,如图 1-17,1-18 所示

图 1-17

图 1-17

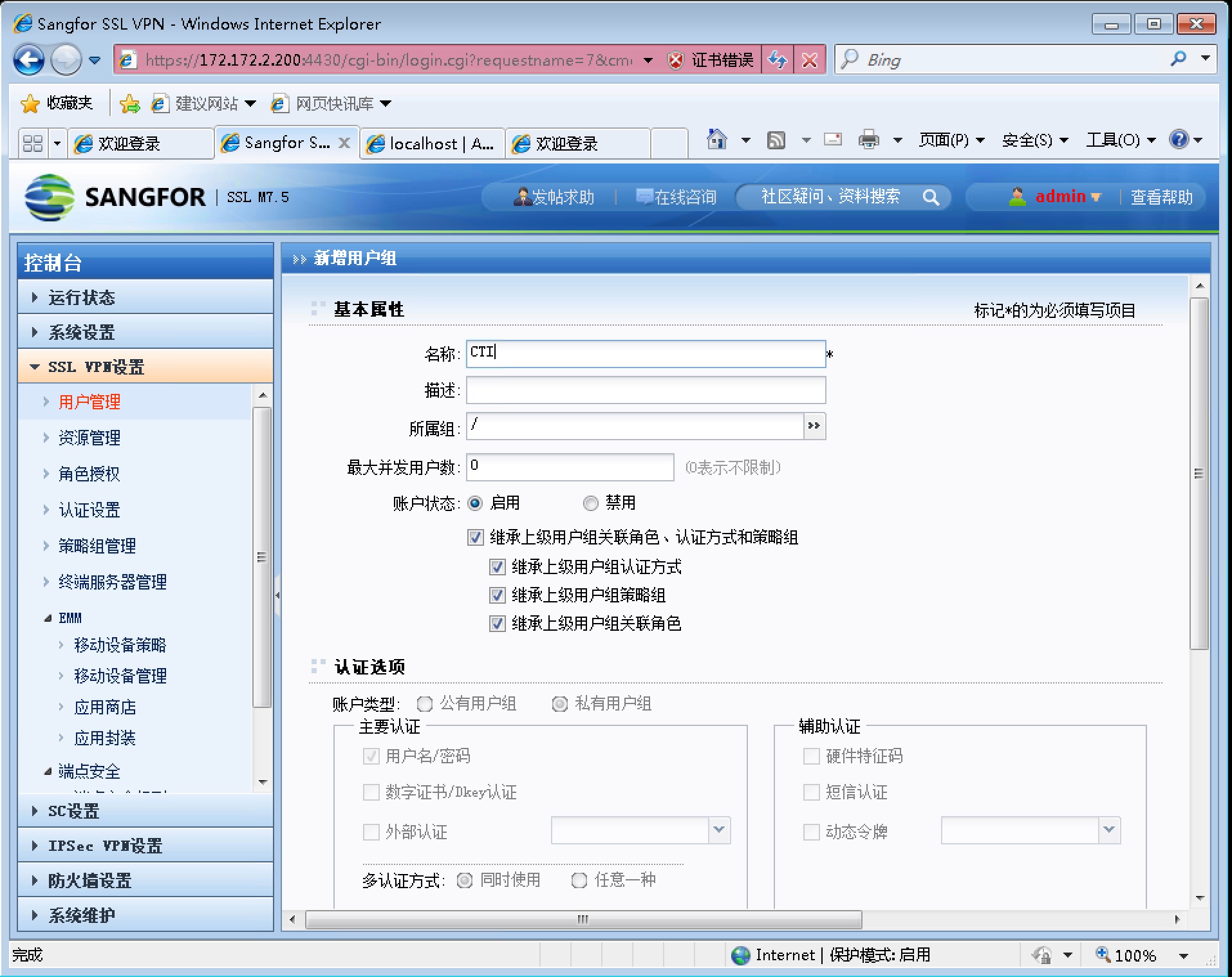

步骤 3:在 SSL VPN 设备中为域用户先创建好用户组 CTI,如图 1-18 所示

图 1-18

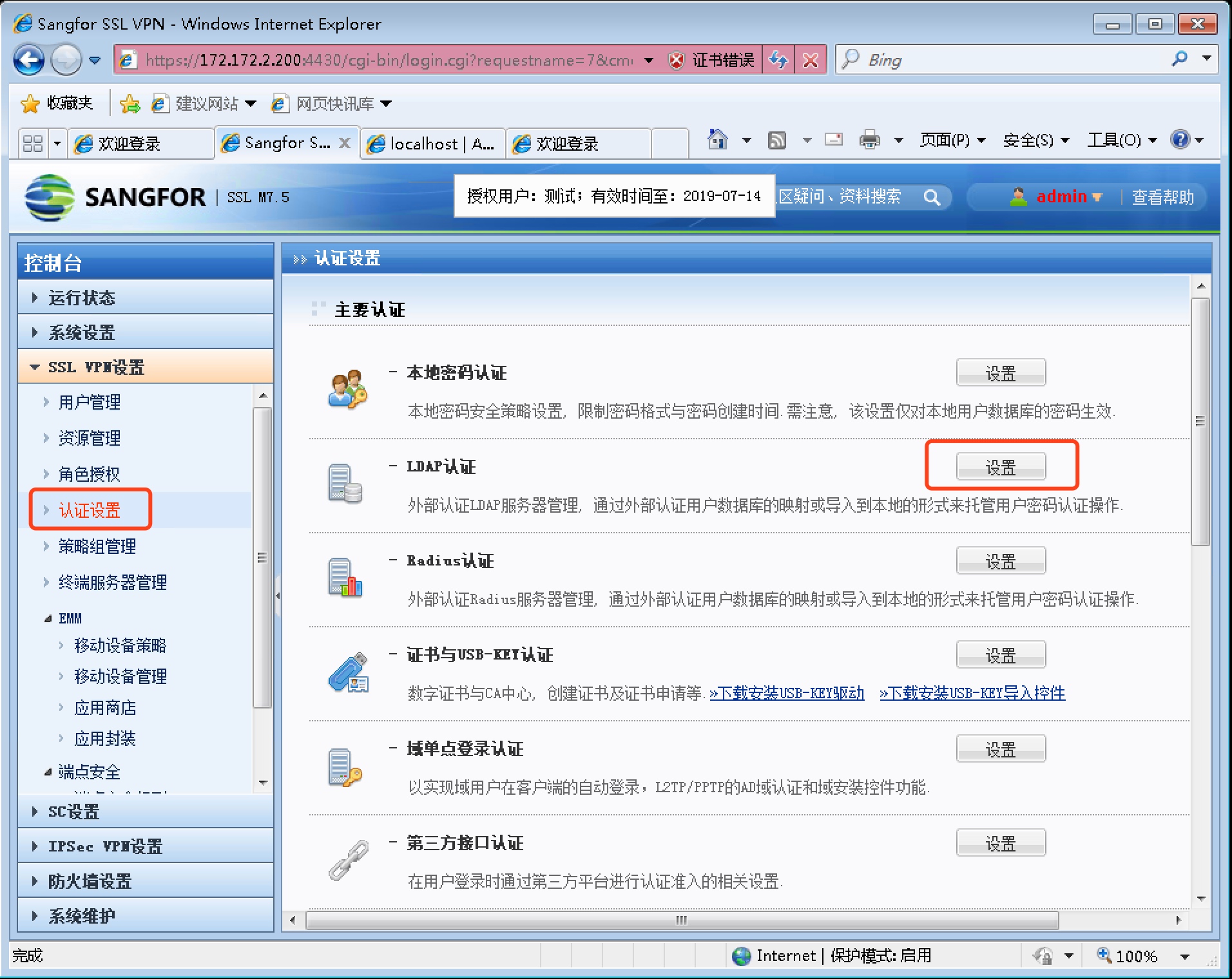

步骤 3:在 SSL VPN 设备中,点击SSL VPN 设置-认证设置,点击 LDAP 认证处的设置,如图 1-19 所示

图 1-19

步骤 4:点击新建,在配置页面中,输入域控制器的 IP 地址,域管理员账户的完全名称和密码,搜索入口处选择之前创建域账户的 OUCTI,如图 1-20 所示

图 1-20

步骤 5:在其他属性的配置中,点击组映射下的自动生成组映射关系,如图 1-21 所示

图 1-21

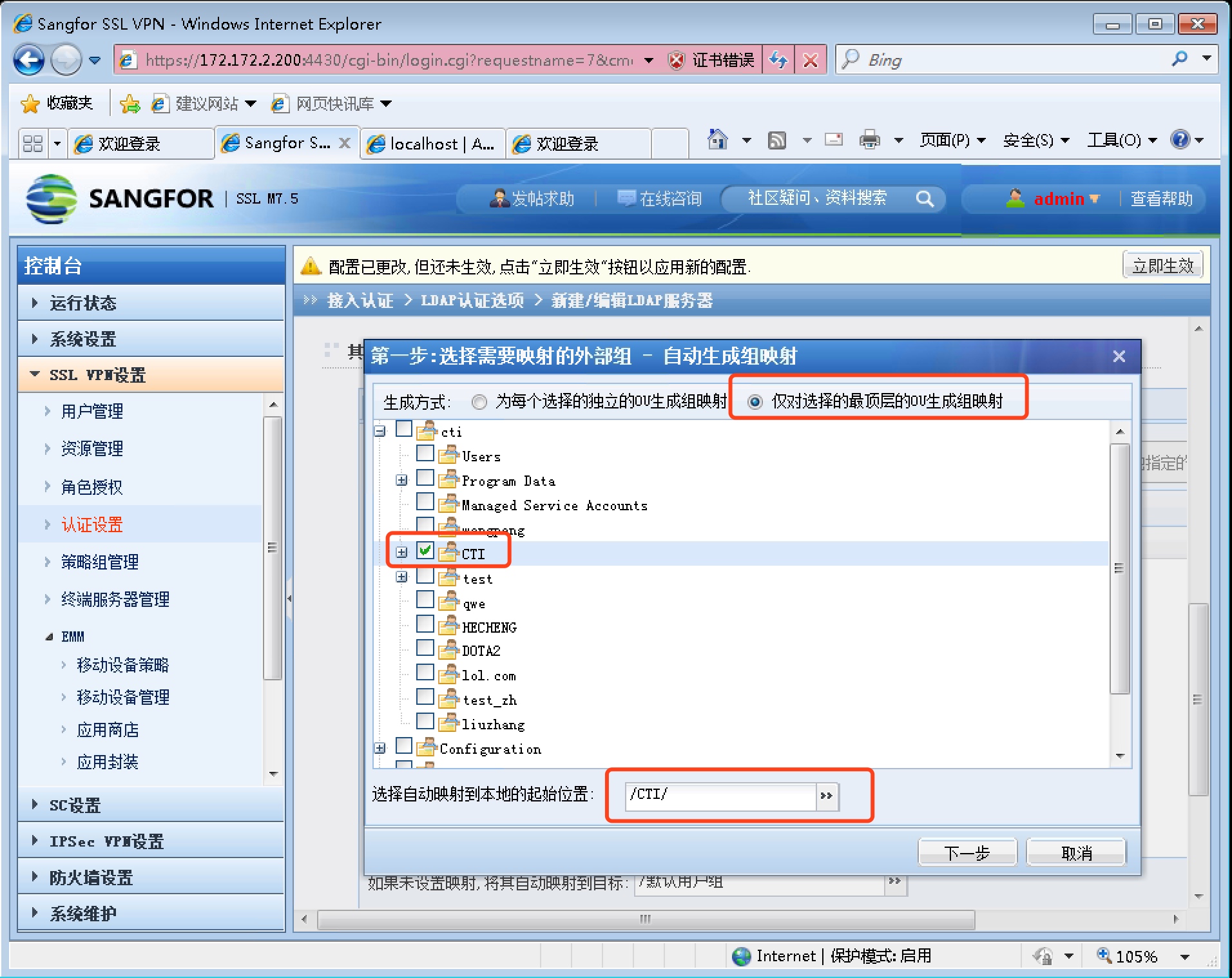

步骤 6:选择仅对选择的最顶层 OU 生成组映射,勾选之前创建域账户的 OUCTI,并选择映射的本地起始位置为CTI用户组,如图 1-22 所示

图 1-22

步骤 7:完成配置后保存配置

步骤 8:对域账户的资源授权对 CTI 用户组授权即可,步骤略

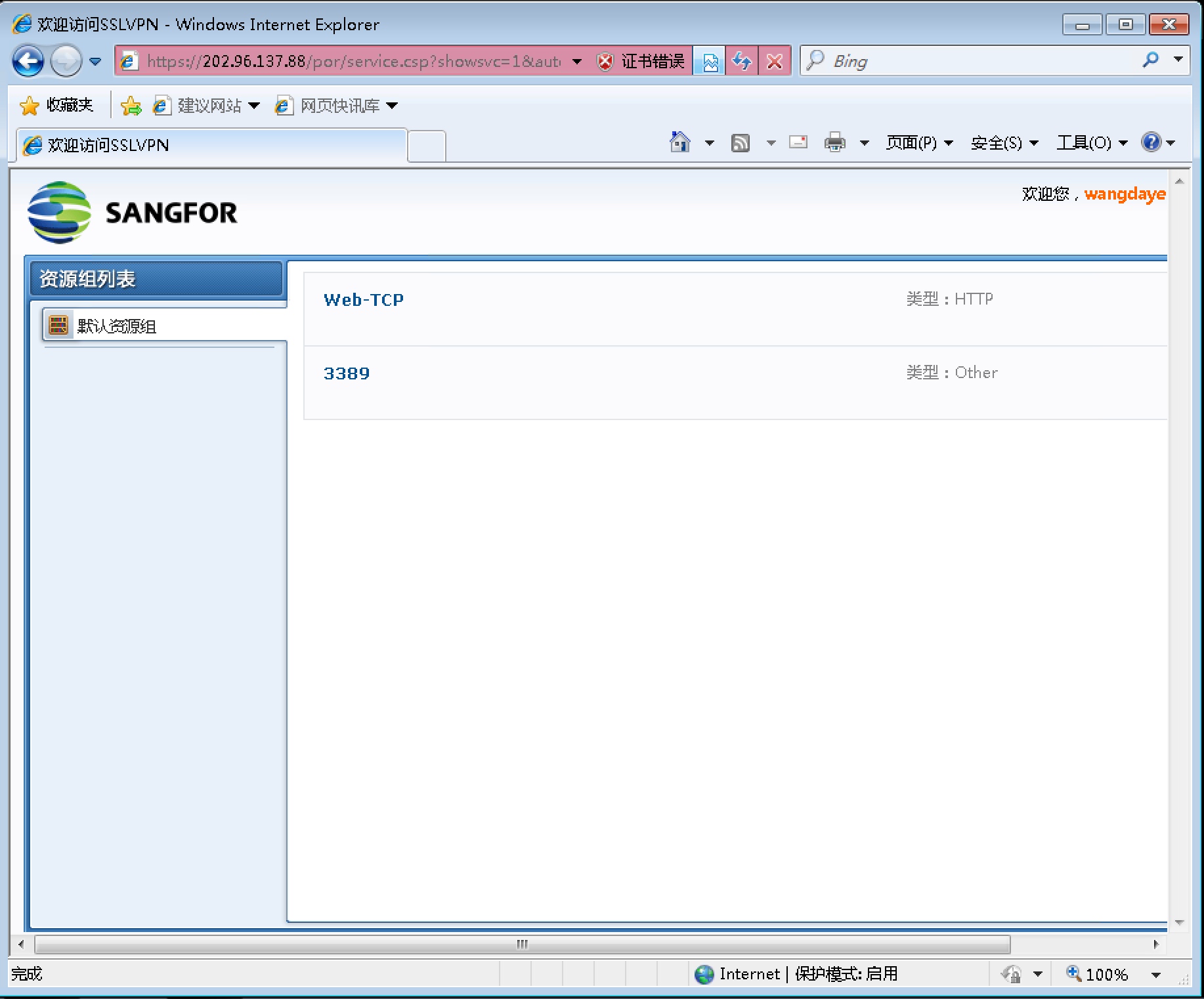

效果测试:在远程 PC 上,使用域账户可以直接登录 SSL VPN,并看到授权的资源,如图 1-23,1-24 所示

图 1-23

图 1-24创建用户组

IT 部,并建立用户,该组用户登录需要绑定硬件特征码

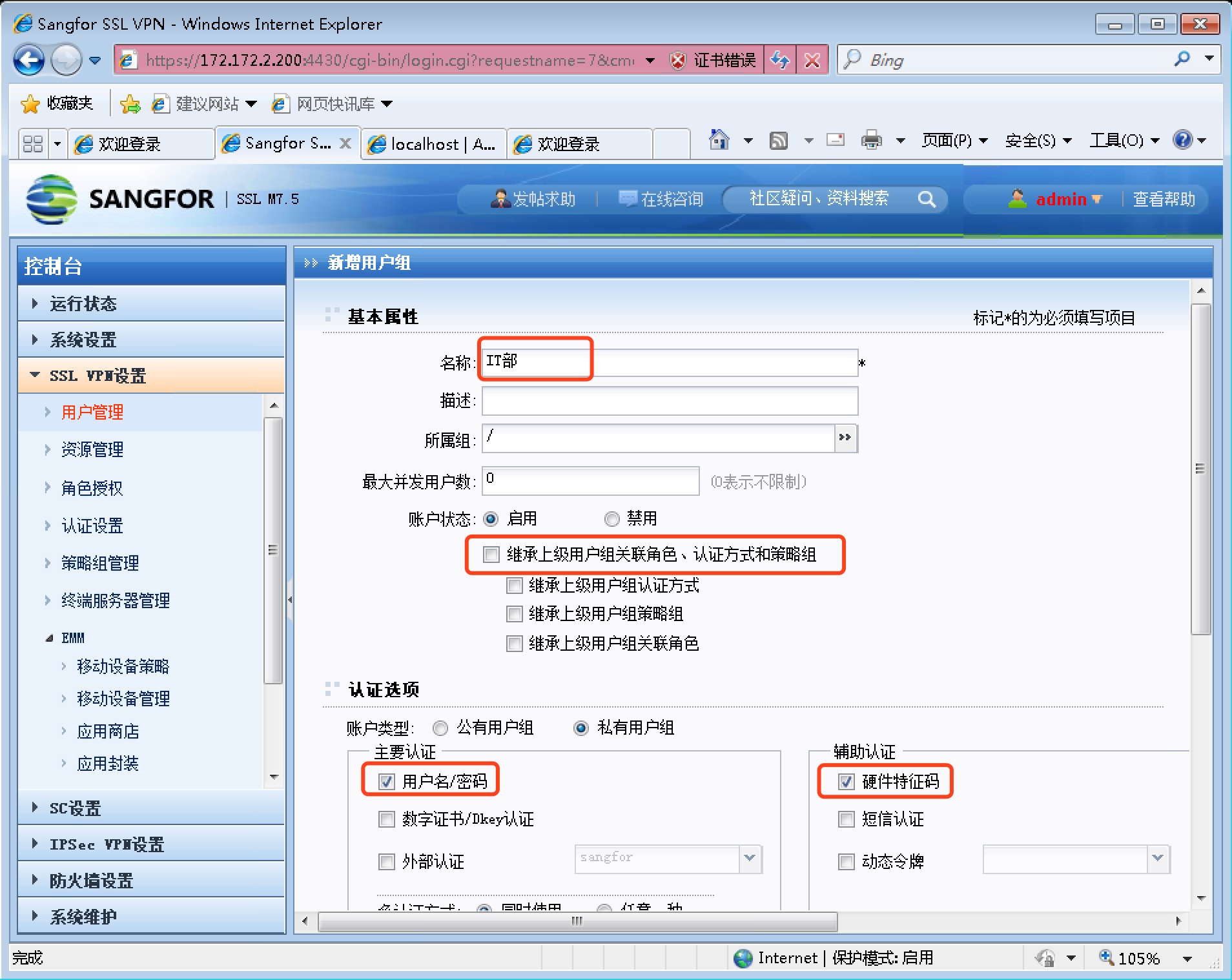

步骤 1:创建用户组IT 部,取消继承上级,并同时在主要认证勾选用户名 / 密码,辅助认证勾选硬件特征码,然后在组内创建用户,如图 1-25 所示

图 1-25

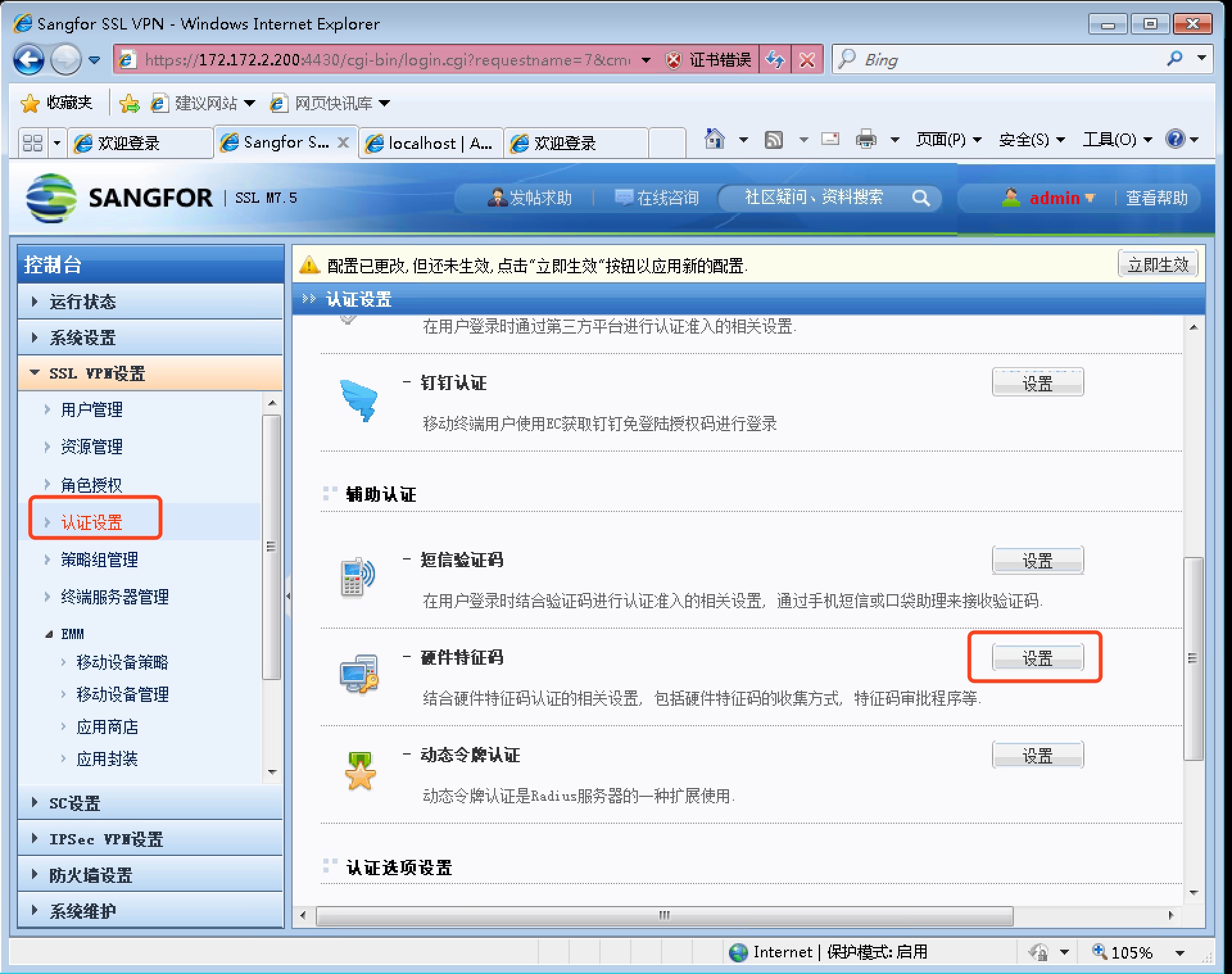

步骤 2:点击SSL VPN 设置-认证设置,在硬件特征码处点击设置,如图 1-26 所示

图 1-26

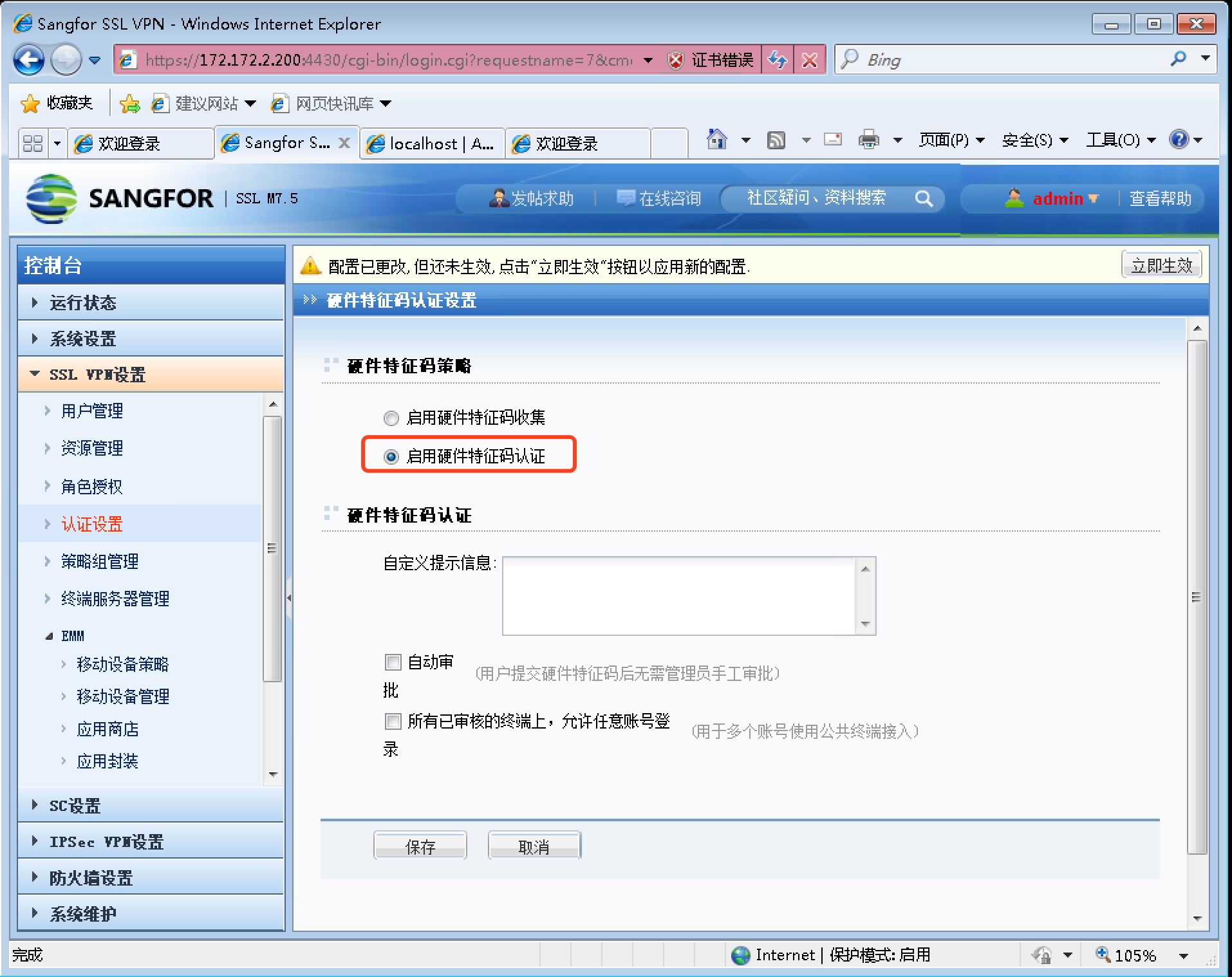

步骤 3:选择硬件特征码策略为启用硬件特征码认证,点击保存,并立即生效,如图 1-27 所示

图 1-27

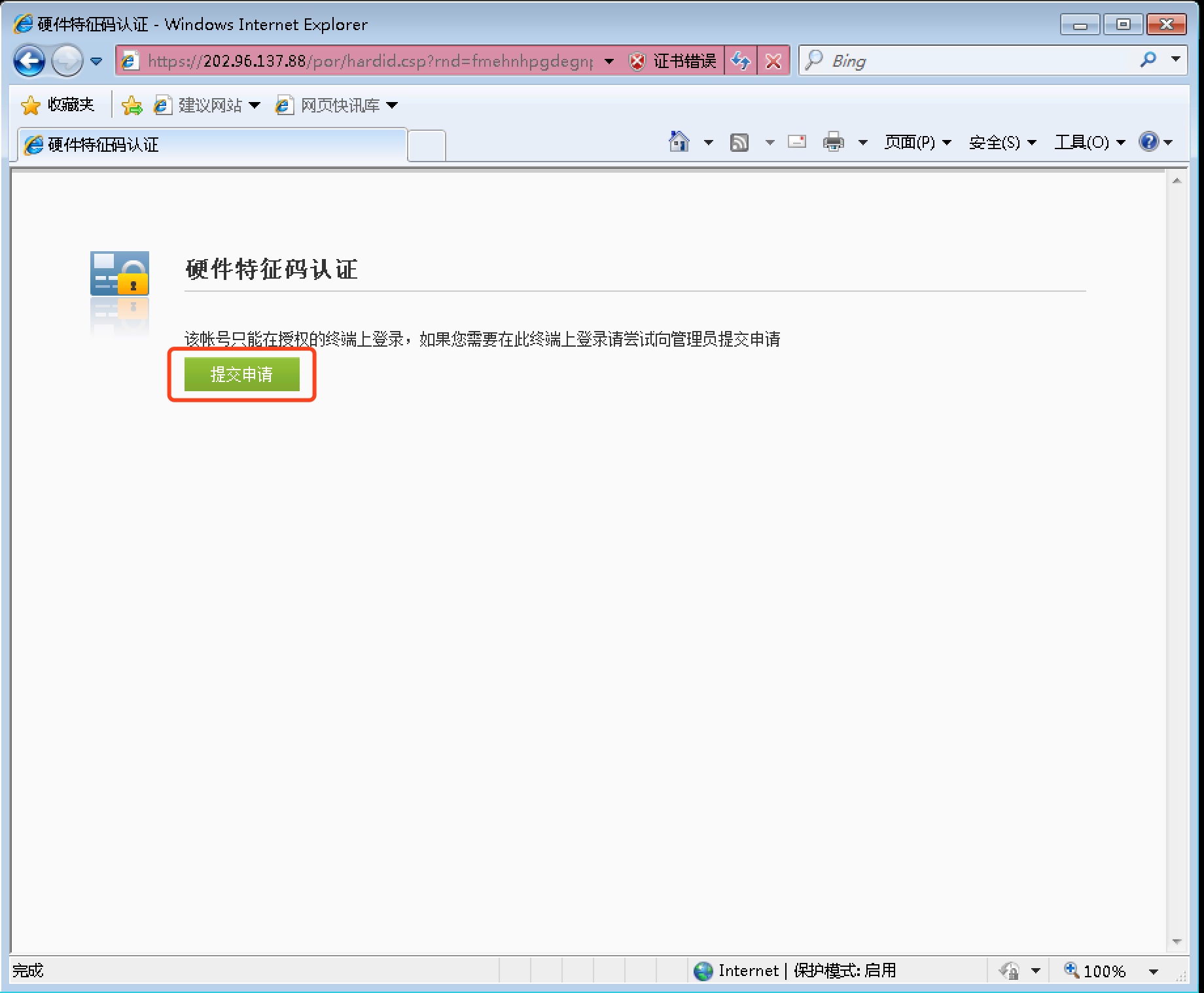

步骤 4:IT 部远程用户登录,成功输入用户名和密码后,提示需要提交硬件特征码认证申请,点击提交申请,如图 1-28 所示

图 1-28

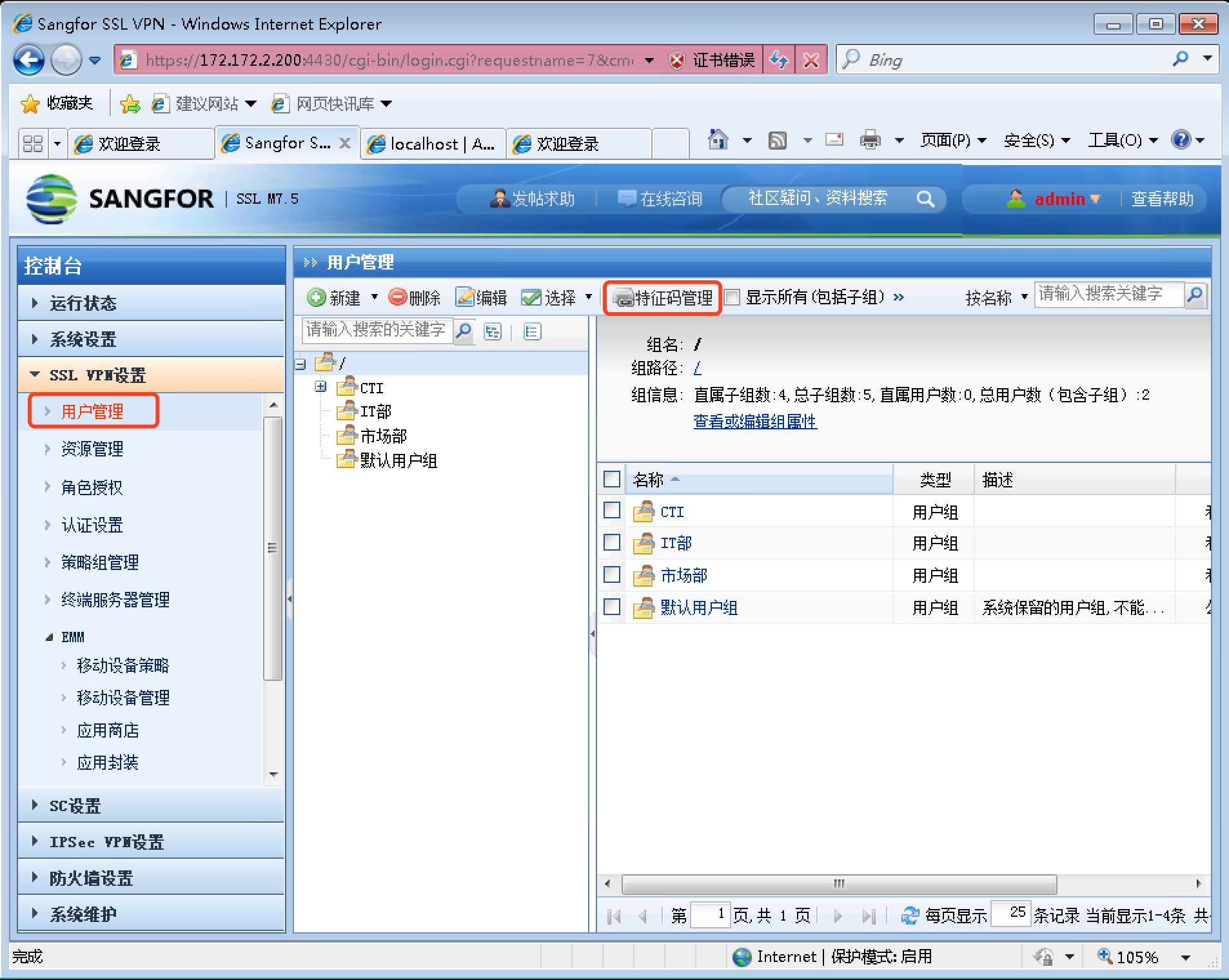

步骤 5:在 SSL VPN 设备中,在用户管理中,点击特征码管理,如图 1-29 所示

图 1-29

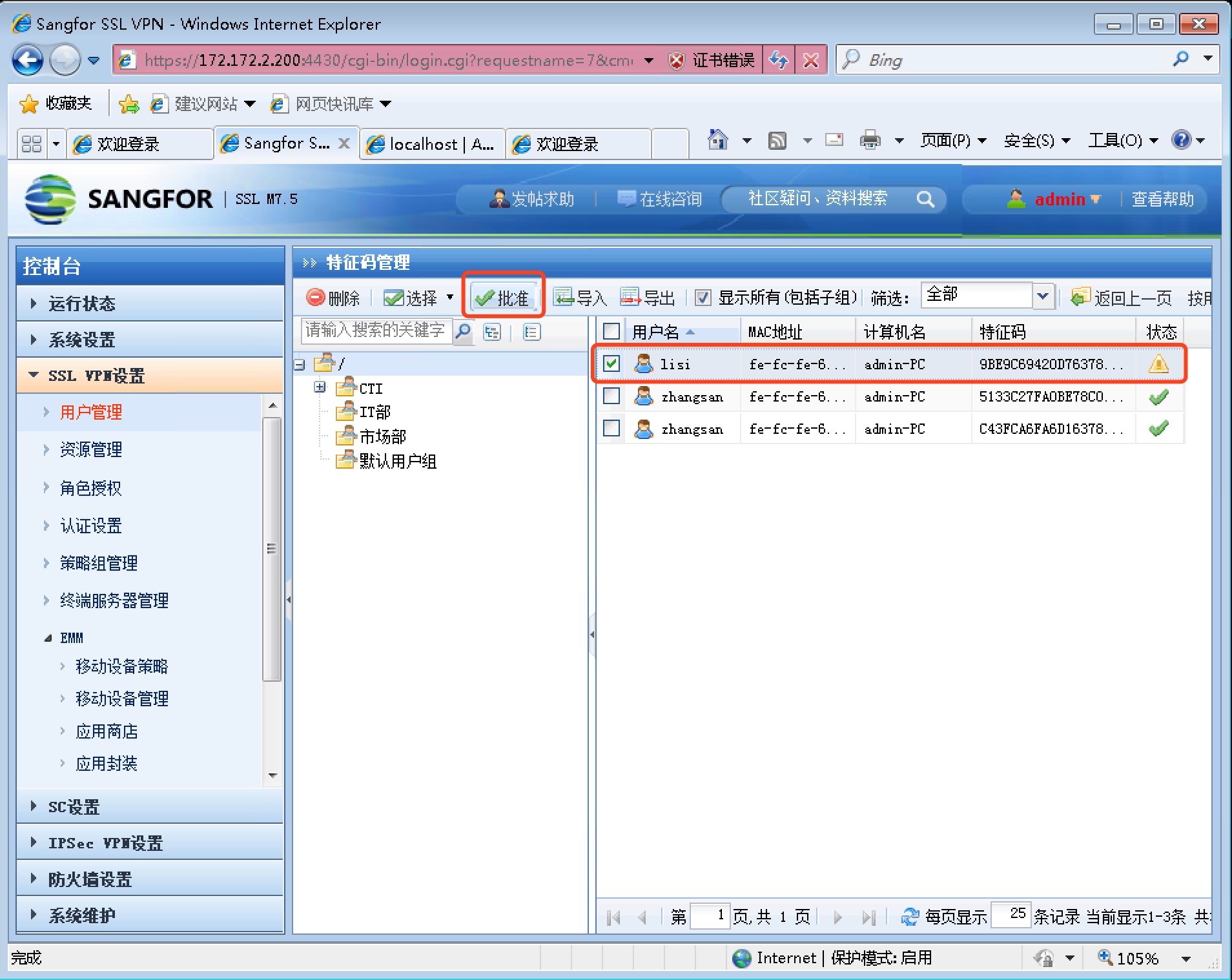

步骤 6:可以看到用户提交的硬件特征码申请,选中用户后,点击批准,如图 1-30 所示

图 1-30

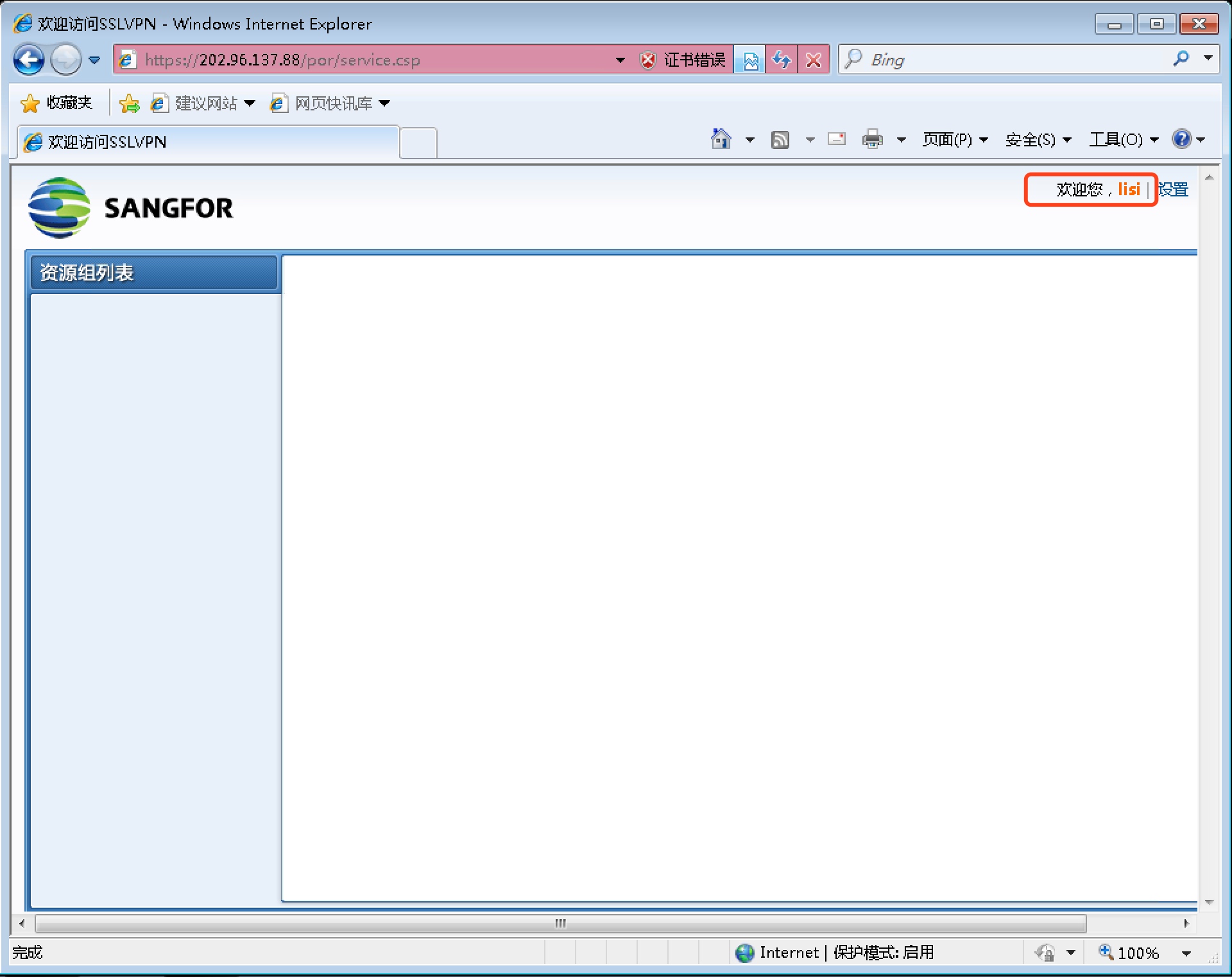

步骤 7:远程用户重新登录,即可成功登录 SSL VPN,如图 1-31 所示

图 1-31

http://www.dengfm.com/15290646100024.html