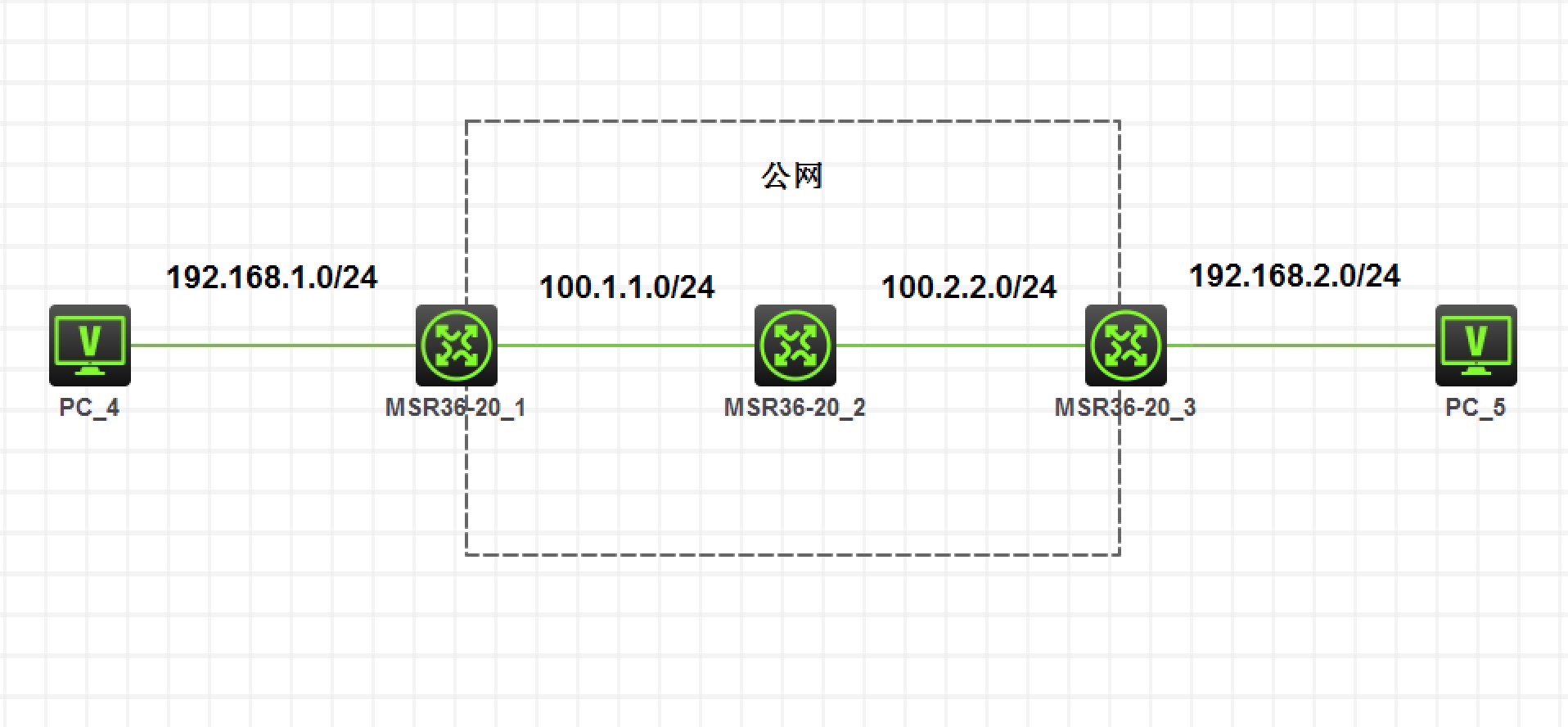

实验拓扑

图 1-1

注:如无特别说明,描述中的 R1 或 SW1 对应拓扑中设备名称末尾数字为 1 的设备,R2 或 SW2 对应拓扑中设备名称末尾数字为 2 的设备,以此类推;另外,同一网段中,IP 地址的主机位为其设备编号,如 R3 的 g0/0 接口若在

192.168.1.0/24网段,则其 IP 地址为192.168.1.3/24,以此类推

实验需求

- 按照图示配置 IP 地址

- 在 R1 和 R3 上配置默认路由连通公网

- 在 R1 和 R3 上配置 IPsec VPN,使两端私网可以互相访问

实验解法

- 配置 IP 地址部分略

- 配置默认路由部分略

- 在 R1 和 R3 上配置 IPsec VPN,使两端私网可以互相访问

步骤 1:在 R1 上创建感兴趣流,匹配两端私网地址网段null [R1]acl advanced 3000 [R1-acl-ipv4-adv-3000]rule per ip source 192.168.1.0 0.0.0.255 destination 192.168.2.0 0.0.0.255

步骤 2:在 R1 上创建 IKE 提议,配置验证模式为预共享密钥,并配置加密算法```null [R1]ike proposal 1 [R1-ike-proposal-1]authentication-method pre-share [R1-ike-proposal-1]encryption-algorithm aes-cbc-128

_步骤 3:在 R1 上创建预共享密钥_```null[R1]ike keychain r3[R1-ike-keychain-r3]pre-shared-key address 100.2.2.3 key simple 123456

步骤 4:在 R1 上创建 IKE Profile,指定本端和对端公网地址,并调用预共享密钥和 IKE 提议```null [R1]ike profile r3 [R1-ike-profile-r3]keychain r3 [R1-ike-profile-r3]local-identity address 100.1.1.1 [R1-ike-profile-r3]match remote identity address 100.2.2.3 [R1-ike-profile-r3]proposal 1

_步骤 5:在 R1 上创建 IPsec 转换集,配置加密和验证算法。由于工作模式默认是隧道模式,且协议默认使用 ESP,所以无需配置_```null[R1]ipsec transform-set r3[R1-ipsec-transform-set-r3]esp authentication-algorithm sha1[R1-ipsec-transform-set-r3]esp encryption-algorithm aes-cbc-128

步骤 6:在 R1 上创建 IPsec 策略,调用上述配置```null [R1]ipsec policy r3 1 isakmp [R1-ipsec-policy-isakmp-r3-1]security acl 3000 [R1-ipsec-policy-isakmp-r3-1]ike-profile r3 [R1-ipsec-policy-isakmp-r3-1]transform-set r3 [R1-ipsec-policy-isakmp-r3-1]remote-address 100.2.2.3

_步骤 7:在 R1 的公网接口上下发 IPsec 策略_```null[R1-GigabitEthernet0/0]ipsec apply policy r3

步骤 8:在 R3 上完成 IPsec 相关配置,方法和命令与 R1 一致,本端和对端地址对调即可

效果测试:在 PC4 上 Ping PC5,可以直接 Ping 通```null