Nginx简介

Nginx是开源、高性能、高可靠的 Web 和反向代理服务器,而且支持热部署,同时也提供了 IMAP/POP3/SMTP 服务,可以不间断运行,提供热更新功能。占用内存少、并发能力强,最重要的是,Nginx 是免费的并可以商业化,配置使用都比较简单。

Nginx 特点

- 高并发、高性能

- 模块化架构使得它的扩展性非常好

- 异步非阻塞的事件驱动模型这点和 Node.js 相似

- 无需重启可不间断运行

- 热部署、平滑升级

- 完全开源,生态好

Nginx 最重要的几个使用场景

- 静态资源服务

- 反向代理服务,包括缓存、负载均衡等

- API 服务,OpenResty

整理一份 Nginx的常用配置清单,主要包括以下三个方面:

- 基础配置

- 高级配置

- 安全配置

基础配置

去掉不用的 Nginx 模块

./configure --without-module1 --without-module2 --without-module3

例如:

./configure --without-http_dav_module --withouthttp_spdy_module#注意事项:配置指令是由模块提供的。确保你禁用的模块不包含你需要使用的指令!在决定禁用模块之前,应该检查Nginx文档中每个模块可用的指令列表。

Nginx 版本的平滑升级与回滚

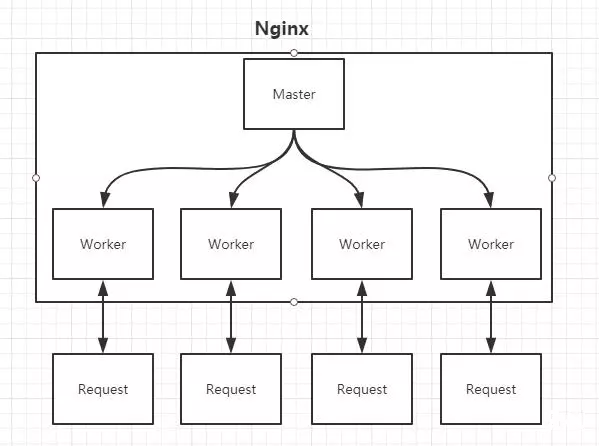

进程相关的配置

worker_processes 8;#Nginx 进程数,建议按照CPU数目来指定,一般为它的倍数 (如,2个四核的CPU计为8)。worker_rlimit_nofile 65535;#一个Nginx 进程打开的最多文件描述符数目worker_connections 65535;#每个进程允许的最多连接数

监听端口

server {listen 80; #监听端口server_name www.mingongge.com; #域名信息location / {root /www/www; #网站根目录index index.html index.htm; #默认首页类型deny 192.168.2.11; #禁止访问的ip地址,可以为allallow 192.168.3.44; #允许访问的ip地址,可以为all}}

补充:域名匹配的四种写法

精确匹配:server_name www.mingongge.com ;

左侧通配:server_name *.mingongge.com ;

右侧统配:server_name www.mingongge.* ;

正则匹配:server_name ~^www\.mingongge\.*$ ;

匹配优先级:精确匹配 > 左侧通配符匹配 > 右侧通配符匹配 > 正则表达式匹配

配置 Nginx 状态页面

[root@proxy ~]# cat /usr/local/nginx/conf/nginx.conf… …location /NginxStatus {stub_status on;access_log on;auth_basic "NginxStatus";auth_basic_user_file conf/htpasswd;}… …[root@proxy ~]# /usr/local/nginx/sbin/nginx -s reload

Nginx 日志(访问与错误日志管理)

error_log /var/log/nginx/error.log warn;#配置错误日志的级别及存储目录events {worker_connections 1024;}http {..................log_format main '$remote_addr - $remote_user [$time_local] "$request" ''$status $body_bytes_sent "$http_referer" ''"$http_user_agent" "$http_x_forwarded_for"';#配置日志的模式access_log /var/log/nginx/access.log main;#配置访问日志存储目录}

以上配置只是Nginx自身关于日志的基本配置,在实际生产环境中,需要收集日志、分析日志,才定更好的去定位问题。

http 相关的配置

http {sendfile on #高效传输文件的模式 一定要开启keepalive_timeout 65 #客户端服务端请求超时时间}

静态资源配置

server {listen 80;server_name mingongge.com;location /static {root /wwww/web/web_static_site;}}

也可以使用下面的方法

location /image {alias /web/nginx/static/image/;}

:::tips

注意:使用alias末尾一定要添加/,并且它只能位于location中

:::

反向代理

比如生产环境(同一台服务中)有不同的项目,这个就比较实用了,用反向代理去做请示转发。

http {.............upstream product_server{127.0.0.1:8081;}upstream admin_server{127.0.0.1:8082;}upstream test_server{127.0.0.1:8083;}server {#默认指向product的serverlocation / {proxy_pass http://product_server;}location /product/{proxy_pass http://product_server;}location /admin/ {proxy_pass http://admin_server;}location /test/ {proxy_pass http://test_server;}}}

负载均衡

upstream server_pools {server 192.168.1.11:8880 weight=5;server 192.168.1.12:9990 weight=1;server 192.168.1.13:8989 weight=6;#weigth参数表示权值,权值越高被分配到的几率越大}server {listen 80;server_name mingongge.com;location / {proxy_pass http://server_pools;}}

代理相关的其它配置

proxy_connect_timeout 90; #nginx跟后端服务器连接超时时间(代理连接超时)proxy_send_timeout 90; #后端服务器数据回传时间(代理发送超时)proxy_read_timeout 90; #连接成功后,后端服务器响应时间(代理接收超时)proxy_buffer_size 4k; #代理服务器(nginx)保存用户头信息的缓冲区大小proxy_buffers 4 32k; #proxy_buffers缓冲区proxy_busy_buffers_size 64k; #高负荷下缓冲大小(proxy_buffers*2)proxy_temp_file_write_size 64k; #设定缓存文件夹大小proxy_set_header Host $host;proxy_set_header X-Forwarder-For $remote_addr; #获取客户端真实IP

高级配置

重定向配置

location / {return 404; #直接返回状态码}location / {return 404 "pages not found"; #返回状态码 + 一段文本}location / {return 302 /blog ; #返回状态码 + 重定向地址}location / {return https://www.mingongge.com ; #返回重定向地址}

示例如下

server {listen 80;server_name www.mingongge.com;return 301 http://mingongge.com$request_uri;}server {listen 80;server_name www.mingongge.com;location /cn-url {return 301 http://mingongge.com.cn;}}server{listen 80;server_name mingongge.com; # 要在本地hosts文件进行配置root html;location /search {rewrite ^/(.*) https://www.mingongge.com redirect;}location /images {rewrite /images/(.*) /pics/$1;}location /pics {rewrite /pics/(.*) /photos/$1;}location /photos {}}

设置缓冲区容量上限

这样的设置可以阻止缓冲区溢出攻击(同样是Server模块)

client_body_buffer_size 1k;client_header_buffer_size 1k;client_max_body_size 1k;large_client_header_buffers 2 1k;#设置后,不管多少HTTP请求都不会使服务器系统的缓冲区溢出了

限制最大连接数

在http模块内server模块外配置limit_conn_zone,配置连接的IP,在http,server或location模块配置

limit_conn,能配置IP的最大连接数。limit_conn_zone $binary_remote_addr zone=addr:5m;limit_conn addr 1;

Gzip压缩

gzip_types#压缩的文件类型text/plain text/cssapplication/jsonapplication/x-javascripttext/xml application/xmlapplication/xml+rsstext/javascriptgzip on;#采用gzip压缩的形式发送数据gzip_disable "msie6"#为指定的客户端禁用gzip功能gzip_static;#压缩前查找是否有预先gzip处理过的资源gzip_proxied any;#允许或者禁止压缩基于请求和响应的响应流gzip_min_length 1000;#设置对数据启用压缩的最少字节数gzip_comp_level 6;#设置数据的压缩等级

缓存配置

open_file_cache#指定缓存最大数目以及缓存的时间open_file_cache_valid#在open_file_cache中指定检测正确信息的间隔时间open_file_cache_min_uses#定义了open_file_cache中指令参数不活动时间期间里最小的文件数open_file_cache_errors#指定了当搜索一个文件时是否缓存错误信息location ~ .*\.(gif|jpg|jpeg|png|bmp|swf)$#指定缓存文件的类型{expires 3650d;#指定缓存时间}location ~ .*\.(js|css)?${expires 3d;}

SSL 证书配及跳转HTTPS配置

server {listen 192.168.1.250:443 ssl;server_tokens off;server_name mingonggex.com www.mingonggex.com;root /var/www/mingonggex.com/public_html;ssl_certificate /etc/nginx/sites-enabled/certs/mingongge.crt;ssl_certificate_key /etc/nginx/sites-enabled/certs/mingongge.key;ssl_protocols TLSv1 TLSv1.1 TLSv1.2;}# Permanent Redirect for HTTP to HTTPSserver{listen 80;server_name mingongge.com;https://$server_name$request_uri;}

流量镜像功能

location / {mirror /mirror;proxy_pass http://backend;}location = /mirror {internal;proxy_pass http://test_backend$request_uri;}

限流功能

流量限制配置两个主要的指令,limit_req_zone和limit_req

limit_req_zone $binary_remote_addr zone=mylimit:10m rate=10r/s;server {location /login/ {limit_req zone=mylimit;proxy_pass http://my_upstream;}}

Nginx常用的内置变量

安全配置

作为使用最广泛的Web服务器之一,Nginx的安全配置显得尤为重要。从多个维度详细介绍如何增强Nginx的安全性,帮助开发运维人员构建一个更安全的Web服务环境。

基础安全配置

禁用server_tokens项隐藏版本号信息

默认情况下,Nginx会在响应头中显示版本号,这可能会给攻击者提供服务器信息。攻击者可以根据版本号查找对应版本的已知漏洞进行定向攻击。

server_tokens在打开的情况下会使404页面显示Nginx的当前版本号。这样做显然不安全,因为黑客会利用此信息尝试相应Nginx版本的漏洞。只需要在nginx.conf中http模块设置server_tokens off即可,例如:

http {# 关闭在响应头中显示Nginx版本号# 默认响应头: Server: nginx/1.18.0# 关闭后响应头: Server: nginxserver_tokens off;}#重启Nginx后生效

配置安全Headers

添加安全相关的HTTP响应头,可以有效防御常见的Web攻击:

# 防止网站被嵌入恶意网页中,避免点击劫持add_header X-Frame-Options "SAMEORIGIN";# 启用浏览器XSS防护功能,并在检测到攻击时,停止渲染页面add_header X-XSS-Protection "1; mode=block";# 禁止浏览器猜测(嗅探)资源的MIME类型,防止资源类型混淆攻击add_header X-Content-Type-Options "nosniff";# 控制引用地址信息的传递,增强隐私保护add_header Referrer-Policy "strict-origin-origin-when-cross-origin";# 内容安全策略,控制资源加载来源,防止XSS等攻击# default-src 'self': 只允许加载同源资源# http: https:: 允许通过HTTP和HTTPS加载资源# data:: 允许data:URI的资源(如base64编码的图片)# blob:: 允许blob:URI的资源(如视频流)# 'unsafe-inline': 允许内联脚本和样式(根据需要配置)add_header Content-Security-Policy "default-src 'self' http: https: data: blob: 'unsafe-inline'";

禁止非法的HTTP User Agents

User Agent是HTTP协议中对浏览器的一种标识,禁止非法的User Agent可以阻止爬虫和扫描器的一些请求,防止这些请求大量消耗Nginx服务器资源。

为了更好的维护,最好创建一个文件,包含不期望的user agent列表例如/etc/nginx/blockuseragents.rules包含如下内容:

map $http_user_agent $blockedagent {default 0;~*malicious 1;~*bot 1;~*backdoor 1;~*crawler 1;~*bandit 1;}

然后将如下语句放入配置文件的server模块内

include /etc/nginx/blockuseragents.rules;

并加入if语句设置阻止后进入的页面。

访问控制优化

限制连接数

为防止DOS攻击,应该限制单个IP的连接数和请求频率:

http {# 定义一个共享内存区域,用于存储IP连接数信息# $binary_remote_addr: 使用二进制格式存储客户端IP,节省空间# zone=addr:10m: 指定共享内存区域名称为addr,大小为10MBlimit_conn_zone $binary_remote_addr zone=addr:10m;# 限制每个IP同时最多100个连接limit_conn addr 100;# 定义请求频率限制,每个IP每秒最多10个请求# rate=10r/s: 每秒10个请求limit_req_zone $binary_remote_addr zone=req_zone:10m rate=10r/s;# 应用请求频率限制,burst=20表示最多允许20个请求排队limit_req zone=req_zone burst=20 nodelay;}

配置白名单

对于管理后台等敏感区域,建议配置IP白名单:

location /admin/ {# 允许内网IP段访问# 192.168.1.0/24: 允许192.168.1.x网段的所有IPallow 192.168.1.0/24;# 允许另一个内网IP段访问allow 10.0.0.0/8;# 拒绝其他所有IP访问deny all;# 开启基础认证auth_basic "Restricted Access";auth_basic_user_file /etc/nginx/.htpasswd;}

阻止图片外链

location /img/ {valid_referers none blocked 192.168.1.250;if ($invalid_referer) {return 403;}}

封杀恶意访问:禁掉不需要的 HTTP 方法

一些web站点和应用,可以只支持GET、POST和HEAD方法。在配置文件中的 server模块加入如下方法可以阻止一些欺骗攻击

if ($request_method !~ ^(GET|HEAD|POST)$) {return 444;}

SSL/TLS安全配置

启用HTTPS

配置SSL证书并强制HTTPS访问:

server {# 监听443端口,启用SSLlisten 443 ssl;# 指定SSL证书路径ssl_certificate /path/to/cert.pem;ssl_certificate_key /path/to/key.pem;# 将所有HTTP请求重定向到HTTPSif ($scheme != "https") {return 301 https://$server_name$request_uri;}# 启用HSTS,强制浏览器在指定时间内使用HTTPS访问add_header Strict-Transport-Security "max-age=31536000" always;}

优化SSL配置

使用更安全的SSL配置参数:

# 只允许TLS 1.2和1.3版本,禁用不安全的SSL和早期TLS版本ssl_protocols TLSv1.2 TLSv1.3;# 配置加密套件,按推荐顺序排列# ECDHE: 使用椭圆曲线密钥交换# AES-GCM: 使用AES-GCM加密模式ssl_ciphers ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES256-GCM-SHA384:ECDHE-RSA-AES256-GCM-SHA384;# 优先使用服务器的加密套件ssl_prefer_server_ciphers on;# 配置SSL会话缓存,提高性能# shared:SSL:10m: 所有工作进程共享的缓存,大小为10MBssl_session_cache shared:SSL:10m;# SSL会话超时时间ssl_session_timeout 10m;# 启用OCSP Stapling,提供证书状态信息ssl_stapling on;ssl_stapling_verify on;resolver 8.8.8.8 8.8.4.4 valid=300s;resolver_timeout 5s;

文件上传安全

限制上传文件大小

防止通过上传大文件耗尽服务器资源:

# 限制请求体大小,即上传文件的最大大小为10MBclient_max_body_size 10m;# 设置请求体缓冲区大小为128KB# 超过此大小的请求体会被写入临时文件client_body_buffer_size 128k;# 配置临时文件存储路径client_body_temp_path /var/nginx/client_body_temp;

配置上传目录权限

确保上传目录的权限配置正确:

location /uploads/ {# 指定上传根目录root /var/www/uploads;# 指定临时文件目录client_body_temp_path /var/www/tmp;# 允许的WebDAV方法dav_methods PUT DELETE MKCOL COPY MOVE;# 自动创建上传目录create_full_put_path on;# 设置目录访问权限# user:rw - 文件所有者可读写# group:rw - 组用户可读写# all:r - 其他用户只读dav_access user:rw group:rw all:r;# 限制上传文件类型if ($request_filename ~* ^.*?\.(php|php5|sh|pl|py)$) {return 403;}}

防止常见攻击

防止SQL注入

配置特殊字符过滤:

location / {# 检查URL中是否包含特殊字符# 如果包含分号、单引号、尖括号等字符,返回444状态码# 444是Nginx特殊状态码,表示关闭连接而不发送响应头if ($request_uri ~* [;'<>] ) {return 444;}# 检查查询字符串中的特殊字符if ($args ~* [;'<>] ) {return 444;}# 保护敏感URIlocation ~* /(admin|backup|config|db|src)/ {deny all;}}

防止目录遍历

禁止访问隐藏文件和目录:

# 禁止访问所有以点开头的隐藏文件和目录location ~ /\. {# 拒绝所有请求deny all;# 禁止记录访问日志access_log off;# 禁止记录404错误日志log_not_found off;}# 禁止访问特定目录location ~* ^/(uploads|images)/.*\.(php|php5|sh|pl|py|asp|aspx|jsp)$ {deny all;}# 防止目录列表location / {autoindex off;}

日志安全

配置访问日志

详细记录访问信息,便于安全分析:

# 定义详细的日志格式log_format detailed '$remote_addr - $remote_user [$time_local] ' # 记录客户端IP和访问时间'"$request" $status $body_bytes_sent ' # 记录请求信息、状态码和发送字节数'"$http_referer" "$http_user_agent" ' # 记录来源页面和用户代理'$request_time $upstream_response_time'; # 记录请求处理时间和上游响应时间# 配置访问日志# buffer=32k: 使用32KB缓冲区# flush=5s: 每5秒刷新一次日志access_log /var/log/nginx/access.log detailed buffer=32k flush=5s;# 对于静态资源,可以关闭访问日志以提高性能location /static/ {access_log off;}

配置错误日志

设置适当的错误日志级别:

# 设置错误日志级别为warn# 可选级别: debug, info, notice, warn, error, crit, alert, emergerror_log /var/log/nginx/error.log warn;# 对于开发环境,可以使用debug级别获取更多信息# error_log /var/log/nginx/error.log debug;

其他安全措施

禁止执行脚本

在静态资源目录中禁止执行脚本:

location /static/ {# 禁止执行PHP文件location ~ \.(php|php5)$ {deny all;}# 只允许特定文件类型location ~* \.(css|js|jpg|jpeg|png|gif|ico|svg|woff|woff2|ttf|eot)$ {expires 30d; # 设置缓存时间add_header Cache-Control "public, no-transform";}}

配置超时时间

设置合理的超时参数,防止慢速攻击:

# 客户端请求体超时时间,单位秒client_body_timeout 10;# 客户端请求头超时时间client_header_timeout 10;# 客户端保持连接超时时间# 第一个参数是客户端超时时间# 第二个参数是在响应头中的Keep-Alive超时时间keepalive_timeout 5 5;# 向客户端发送响应的超时时间send_timeout 10;# 读取代理服务器响应的超时时间proxy_read_timeout 10;# 连接代理服务器的超时时间proxy_connect_timeout 10;

总结

以上配置涵盖了Nginx安全加固的主要方面,每个配置都附带了详细的解释和注释。在实际应用中,建议根据具体的业务需求和安全级别要求,对这些配置进行适当的调整。同时,要注意以下几点:

- 定期更新Nginx到最新的稳定版本

- 使用配置文件包含(include)来组织大型配置

- 在应用配置前,使用

nginx -t检查配置正确性 - 定期检查日志文件,及时发现安全问题

- 配合WAF(Web应用防火墙)使用,提供更全面的安全防护