前言:

部分资料引用文章如下:

GBT 29246-2012 - ISO 27000-2009 信息技术-安全技术-信息安全管理体系-概述和词汇.pdf

一. ISO/IEC 27000标准族

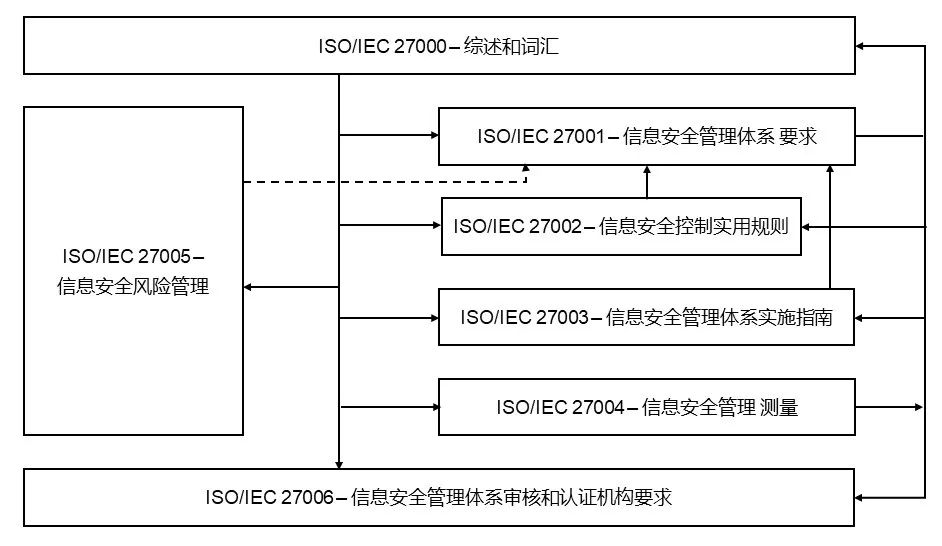

在ISO/IEC 27000标准组的核心框架中:

- ISO/IEC 27000:2018综述和词汇,描述了整个ISMS标准族的整理结构和范围,并给出术语表为整个标准组做基础支持;目前最新版本为2018;

- ISO/IEC 27001:2013信息安全管理体系 要求,正式指明了ISMS的强制性与选择性的要求,组织可以依据此标准进行认证,最新版本为2013;在27001中,分为4——10章节主体安全建设内容(强制性要求),附录A参考控制目标和控制措施(14个类别,35个目标和114个控制措施的选择性要求)两个主体内容;

- ISO/IEC 27002:2016 信息安全控制使用规则,与27001是伴生文档,从附录A的第5章节到第18章节(14个领域,35个目标,114个控制措施)提供了具体的实施建议和指导(说白了就是最佳实践,给你举例子);

- ISO/IEC 27003:2017 信息安全管理体系实施指南,是提供27001的解释和实施的一个指导(就是告诉你一个实际建立27001体系的思路)。

- ISO/IEC 27004:2016 信息安全管理 测量;什么是测量?测量说白了就是评估,评估27001实际运行的情况,哪些合格哪些不合格,而27004给了一个评估的框架思路。

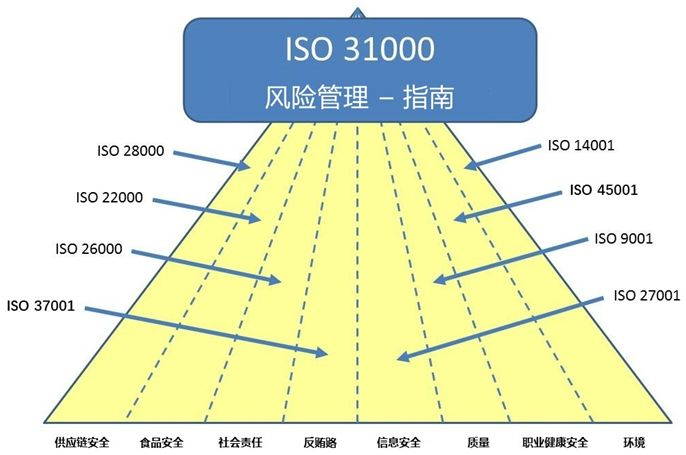

- ISO/IEC 27005:2018 信息安全风险管理;信息安全管理其实也属于风险管理中的一种,信息安全管理体系是整个组织全面风险管理的重要组成,也就是说,27005实际上承接ISO统一的风险管理标准“ISO 31000 风险管理-指南”,为实施流程导向的信息安全风险管理提供指导;2018为最新版。

- ISO/IEC 27006:2015 信息安全管理体系审核和认证机构要求;这是对于具有实施ISMS审核机构的规定,以及对于需要认证ISMS组织的规定要求(如:ISO/IEC 27006的9.1.3.4要求:“如果一个ISMS没有至少实施过一次覆盖认证范围的管理评审和内部审核,认证机构不应对该ISMS实施认证。”)。目前2015为最新版;

- ISO 31000于ISO/IEC 27000的关系

ISO/IEC 27005关于信息安全风险管理的一般框架实际上是对ISO/IEC 27001的4.2.1c至4.2.1h和4.2.3d条款的详细阐述,符合ISO 31000中提出的风险管理的通用要求。

- 标准族关系:

ISO27000标准(2018年8月更新)

| 编号 | 标准号 | 发布时间 | 名称 | 备注 |

|---|---|---|---|---|

| 1 | ISO/IEC 27000 | 2018.02 | 信息安全管理体系 – 综述和词汇(Information security management systems – Overview and vocabulary) | 描述了ISO/IEC 27000标准族的整体结构和范围,并给出了术语表 |

| 2 | ISO/IEC 27001 | 2013.10 | 信息安全管理体系 – 要求(Information security management systems - Requirements) | 正式地指明ISMS的要求,组织可依据该标准认证符合性 |

| 3 | ISO/IEC 27002 | 2013.10 | 信息安全控制实用规则(Code of practice for information security control) | 一整套信息安全控制目标和普遍接受的控制最佳实践的列表 |

| 4 | ISO/IEC 27003 | 2017.03 | 信息安全管理体系实施指南(Information security management system implementation guidance) | 提供了ISO/IEC 27001的解释和实施的程序化指导 |

| 5 | ISO/IEC 27004 | 2016.12 | 信息安全管理 – 测量(Information security management - Measurement) | 关于安全度量的有用建议 |

| 6 | ISO/IEC 27005 | 2018.07 | 信息安全风险管理(Information security risk management) | 通用的信息安全风险管理方法 |

| 7 | ISO/IEC 27006 | 2015.10 | 信息安全管理体系审核和认证机构要求(Requirements for bodies providing audit and certification of information security management systems) | 对审核和认证机构提出要求,提供指导 |

| 8 | ISO/IEC 27007 | 2017.10 | 信息安全管理体系审核指南(Guidelines for information security management systems auditing) | 审核ISMS的管理体系要素 |

| 9 | ISO/IEC TR 27008 | 2011.10 | 信息安全控制审核指南(Guidelines for auditors on information security controls) | 审核ISMS的信息安全要素 2014年8月确认开始修订 |

| 10 | ISO/IEC 27009 | 2016.06 | 特定行业应用ISO/IEC 27001的要求(Sector-specific application of ISO/IEC 27001 - Requirements) | 用于组织如何在特定行业应用ISO/IEC 27001,例如,如何提炼或增加相关的要求或控制 |

| 11 | ISO/IEC 27010 | 2015.11 | 跨行业与跨组织通信的信息安全管理(Information security management for inter-sector and inter-organizational communications) | 为不同行业以及不同国家间共享风险和事件等信息,提供信息安全管理导,尤其是这些信息会影响到关键基础设施的时候(critical infrastructure) |

| 12 | ISO/IEC 27011 | 2016.12 | 基于ISO/IEC 27002的电信组织信息安全控制实用规则(Code of practice for information security controls based on ISO/IEC 27002 for telecommunications organizations) | 由ITU和ISO/IEC JTC1/SC27联合开发,因此也同时发布为ITU-T X.1051 |

| 13 | ISO/IEC 27013 | 2015.12 | ISO/IEC 27001与ISO/IEC 20000-1的整合应用指南(Guidance on the integrated implementation of ISO/IEC 27001 and ISO/IEC 20000-1) | 由SC27和SC7合作开发,ISMS和ITIL的整合 |

| 14 | ISO/IEC 27014 | 2013.05 | 信息安全治理(Governance of information security) | 治理和管理的区别,在公司治理领域分的比较清楚,但在信息安全领域,这两者界限非常模糊。一般而言,治理是方向性的,关注在高层管理中梳理清楚利益关系,管理更多是控制性的,更关注如何实现组织的信息安全目标。 由ITU与ISO/IEC JTC1/SC27合作开发,同时发布为ITU-T X.1054 |

| 15 | ISO/IEC TR 27015 | 2012.11 | 金融服务信息安全管理指南(Information security management guidelines for financial services) | 已于2017.07被弃用。 ISO/TC 68 SC2发布有ISO/TR 13569:2005 Financial services – Information security guidelines信息安全指南,这是真正从业务角度考虑信息安全,目前已是第3版,之前有1997和1998版本。 |

| 16 | ISO/IEC TR 27016 | 2014.03 | 信息安全管理 组织经济学(Information security management – Organizational economics) | 用于指导企业如何在考虑经济因素条件下对信息安全投资做决策,在实践中这件事很重要。 |

| 17 | ISO/IEC 27017 | 2015.12 | 基于ISO/IEC 27002的云服务信息安全控制实用规则(Code of practice for information security controls based on ISO/IEC 27002 for cloud services) | 在ISO/IEC 27002及其它相关ISO/IEC 27000标准族的基础上,提供云服务的信息安全控制,这个标准也是与ITU合作,因此同时发布为ITU-T X.1631 与特定行业的应用架构基本一致,与ISO/IEC 27009保持兼容 |

| 18 | ISO/IEC 27018 | 2014.08 | 公有云中作为个人身份信息处理者保护个人身份信息的实用规则(Code for practice for protection of personally identifiable information (PII) in public clouds acting as PIII processors) | 用来指导公有云的服务提供商,如何保护个人隐私,该标准与ISO/IEC 27017联系紧密 |

| 19 | ISO/IEC TR 27019 | 2017.10 | 基于ISO/IEC 27002用于能源公共事业行业过程控制的信息安全管理指南(Information security management guidelines based on ISO/IEC 27002 for process control systems specific to the energy utility industry) | ICS/SCADA/嵌入式系统的信息安全, 关于能源公用事业行业(不包括核安全)应用ISO/IEC 27002及其关的ISO/IEC 27000标准族的指南 |

| 20 | ISO/IEC 27021 | 2017.10 | 信息安全管理专业人员的能力要求(Competence requirements for information security management professionals) | 在信息安全管理领域工作必需的技能和知识指南 |

| 21 | ISO/IEC TR 27023 | 2015.07 | ISO/IEC 27001和ISO/IEC 27002修订版本映射 | 对那些将ISMS从2005版升级到2013版的人们,这是一份迟来的建议 |

| 22 | ISO/IEC AWI 27030 | DRAFT | 物联网安全和隐私指南(Guidelines for security and privacy in Internet of Things(IoT)) | 关于IoT中信息风险、安全和隐私的标准 |

| 23 | ISO/IEC 27031 | 2011.03 | ICT的业务连续性准备指南(Guidelines for information and communication technology readiness for business continuity) | 为了组织的业务连续性,ICT的准备指南,2018年6月确定即将修订。 需要指出的是,ISO22301的对象是组织,ISO27031的对象是ICT,另一个被弃用的 ISO24762的对象是灾难恢复服务 |

| 24 | ISO/IEC 27032 | 2012.07 | 网络安全指南(Guidelines for cybersecurity) | 对网络安全/网络空间安全提供了指导,2018年7月确认有效(confirmed) |

| 25 | ISO/IEC 27033 (Network security) |

| -1 2015.08 | 综述和概念(Part 1: Overview and concepts) | 对应ISO/IEC 27001:2013中的A.13.1 网络安全管理。

该标准之前发布为ISO/IEC 27028,原来有5部分,现在成了6部分

|

| 26 | | -2 2012.08 | 网络安全的设计和实现指南(Part 2: Guidelines for the design and implementation of network security) | |

| 27 | | -3 2010.12 | 参考网络场景 – 威胁、设计技术和控制问题(Part 3: Reference networking scenarios – Threats, design techniques and control issues) | |

| 28 | | -4 2014.03 | 使用安全网关保护网络之间的通信(Part 4: Securing communications between networks using security gateway) | |

| 29 | | -5 2013.08 | 使用虚拟专用网(VPN)保护跨网通信(Part 5: Securing communications across networks using Virtual Private Networks(VPNs)) | |

| 30 | | -6 2016.06 | 保护无线IP网络接入(Part 6: Securing wireless IP network access) | |

| 31 | ISO/IEC 27034

(Application security)

| -1 2011.11 | 综述和概念(Part 1: Overview and concepts) | 对应ISO/IEC 27001:2013中的A.14系统获取、开发和维护

ISO/IEC 27034与SDLC进行了 整合,建立了一个基于过程的方法,为定义、设计/选择实施信息安全控制提供了指导,适用于信息系统的内部开发、外部获取或外包等所有情形。这个标准与软件开发联系紧密

|

| 32 | | -2 2015.08 | 组织规范性框架(Part 2: Organization normative framework) | |

| 33 | | -3 2018.05 | 应用安全管理过程(Part 3: Application security management process) | |

| 34 | | -4 DRAFT | 确认和验证(Part 4: Validation and verification) | |

| 35 | | -5 2017.10 | 协议和应用安全控制数据结构(Part 5: Protocols and application security control data structure) | |

| 36 | | -6 2016.10 | 案例研究(Part 6: Case studies) | |

| 37 | | -7 2018.05 | 保障预测框架(Part 7: assurance prediction framework) | |

| 38 | ISO/IEC 27035

(Information security incident management)

| -1 2016.11 | 事件管理原则(Part 1: Principles of incident management) | 对应ISO/IEC 27001:2013中的A.16 信息安全事件管理

该标准之前为ISO/IEC TR18044,发布于2004年,应用广泛。在2011修订时被纳入ISO/IEC 27000标准族,2016年再次修订

|

| 39 | | -2 2016.11 | 事件响应规划和准备指南(Part 2: Guidelines to plan and prepare for incident response) | |

| 40 | | -3 DRAFT | 事件响应运营指南(Part 3: Guidelines for incident response operations) | |

| 41 | ISO/IEC 27036

(Information security for supplier relationship)

| -1 2014.04 | 综述和概念(Part 1: Overview and concepts) | 对应ISO/IEC 27001:2013中的A.15 供应商关系,ICT外包和服务中的信息安全

|

| 42 | | -2 2014.08 | 要求(Part 2: Requirements) | |

| 43 | | -3 2013.11 | ICT供应链安全指南(Part 3: Guidelines for information and communication technology supply chain security) | |

| 44 | | -4 2016.10 | 云服务安全指南(Part 4: Guidelines for security of cloud services) | |

| 45 | ISO/IEC 27037 | 2012.10 | 数字证据的识别、收集、获取与保护指南(Guidelines for identification、collection、acquisition and preservation of digital evidence) | 多个IT取证标准之一,2018年7月确认有效(confirmed) |

| 46 | ISO/IEC 27038 | 2014.03 | 数据编校规范(Specification for digital redaction) | 数字文档的编校 |

| 47 | ISO/IEC 27039 | 2015.02 | 入侵防御系统的选择、部署和操作(Selection、deployment and operations of intrusion detection and prevention systems (IDPS)) | IDS/IPS |

| 48 | ISO/IEC 27040 | 2015.01 | 存储安全(Storage security) | 提供了定义恰当的风险减缓级别并应用充分证明并一致的方法来规划、设计、记录并实施数据存储安全的详细的技术指导 |

| 49 | ISO/IEC 27041 | 2015.06 | 事件调查方法适宜性和充分性的保障指南(Guidelines for assuring suitability and adequacy of incident investigative method) | 事件管理相关的标准,取证证据完整性保障极其重要

ISO/IEC 27043定义了事件调查的原则和过程,ISO/IEC 27035-2提供了事件响应的准备和规划,ISO/IEC 27037和ISO/IEC 27042描述了事件调查过程 |

| 50 | ISO/IEC 27042 | 2015.06 | 数字证据分析和解释指南(Guidelines for the analysis and interpretation of digital evidence) | IT取证分析方法 |

| 51 | ISO/IEC 27043 | 2015.03 | 事件调查原理和过程(Incident investigation principles and processes) | 电子取证的基本原理和过程 |

| 52 | ISO/IEC 27050

(Electronic discovery)

| -1 2016.11 | 电子举证 综述和概念(Part 1: Overview and concepts) | 电子取证(eForensics)相关 | | 53 | | -2 DRAFT | 电子举证治理和管理指南(Part 2: Guidance for governance and management of electronic discovery) | 如何处置电子取证相关风险的建议 | | 54 | | -3 2017.10 | 电子举证实用规则(Code of practice for electronic discovery) | 电子举证的操作指南 | | 55 | | -4 DRAFT | 电子举证的ICT准备(Part 4: ICT readiness for electronic discovery) | 电子举证技术(工具、系统和过程)指导 | | 56 | ISO/IEC 27070 | DRAFT | 建立信任虚拟根的安全要求(Security requirements for establishing virtual roots of trust) | 涉及云中的可信计算 | | 57 | ISO/IEC 27102 | DRAFT | 网络保险的信息安全管理指南(Information security management guidelines for cyber insurance) | 对缩减网络事件成本的网络保险的建议 | | 58 | ISO/IEC TR 27103 | 2018.02 | 网络安全和ISO、IEC标准(Cybersecurity and ISO and IEC standards) | 解释ISO27000标准族和其它ISO和IEC标准如何与“网络安全”关联以形成“网络安全框架(IDPRR)” | | 59 | ISO/IEC 27550 | DRAFT | 隐私工程(Privacy engineering) | 如何处理贯穿IT系统生命周期的隐私问题 | | 60 | ISO/IEC 27551 | DRAFT | 基于属性的非链接实体鉴别要求(Requirements for attribute-based unlinkable entity authentication) | 更象鉴别标准,怎么混进ISO27000标准族的? | | 61 | ISO/IEC 27552 | DRAFT | ISO/IEC 27001和ISO/IEC 27002隐私管理扩展-要求和指南(Extension to ISO/IEC 27001 and to ISO/IEC 27002 for privacy management – Requirements and guidelines) | 解释ISO27000 ISMS对隐私管理的扩展 | | 62 | ISO 27799 | 2016.07 | 应用ISO/IEC 27002的健康信息安全(Health informatics – Information security management in health using ISO/IEC 27002) | 与ISO/IEC 27010等特定领域的应用差不多,但其开发组织不是ISO/IEC JTC1/SC27,而是ISO/TC 215 |