DNS_Guard

当一个DNS请求发出时,ASA会对其进行唯一标识

当该DNS回应包穿越ASA时,ASA会根据唯一标识结束该会话,保证ASA的资源回收速度

默认该特性被开启

状态化信息维护时间为2分钟

DNS rewrite

- 对DNS响应的A记录执行NAT映射(将DNS应答包的IP地址替换为真实IP地址)

Protocol_Enforcement 针对DNS协议进行规范化检查

域名

标签长度

压缩

环形指针检查

Ranomize the DNS Identifier for DNS Query 扰乱DNS_ID,用于防止DNS欺骗

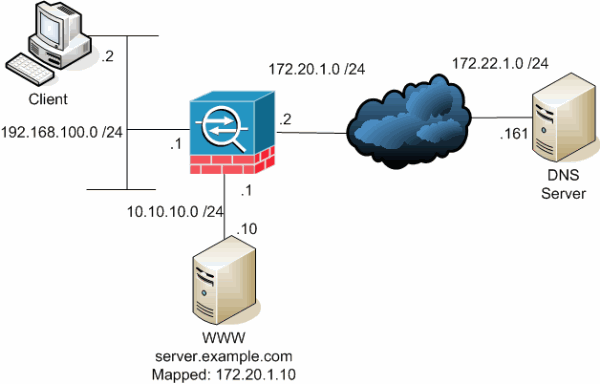

部署DNS重写

如果在这种情况下未启用 DNS 修正或其他解决方案,则当客户端发送获取 server.example.com 的 IP 地址的 DNS 请求时将无法访问 WWW 服务器。这是因为,客户端接收的 A 记录包含 WWW 服务器的已映射公共地址 172.20.1.10。当客户端尝试访问此 IP 地址时,安全设备会丢弃数据包,因为它不允许在同一个接口上重定向数据包。本来该数据包应该去往outside,但是查询NAT转换槽后,发现这个包应该去往DNS DNS server,所以ASA 不允许这种重定向,所以会丢弃数据包。

static (dmz,outside) 172.20.1.10 10.10.10.10 netmask 255.255.255.255 dns