监控 ICMP 与 ESP

监控ICMP,确保返回流量能够顺利穿越ASA

监控ESP,配置IPSec-Pass-Through技术,保证VPN流量正常放行

深度监控IPSec-Pass-Through,安全级别设置为高

监控ICMP

policy-map global_policyclass inspection_defaultinspect icmp

监控ESP,配置IPSec-Pass-Through

ciscoasa(config)# access-list vpn permit esp any anyciscoasa(config)# class-map ESP-Classciscoasa(config-cmap)# match access-list vpnciscoasa(config-cmap)# exitciscoasa(config-cmap)# exitciscoasa(config)# policy-map global_policyciscoasa(config-pmap)# class ESP-Classciscoasa(config-pmap-c)# inspect ipsec-pass-thru

- 从内到外可以通信,但是从外到内无法发起连接

IPSec-Pass-Through 监控模式

low level

每客户端最大ESP数据流未限制

ESP空闲超时时间 10:00

High

每客户端最大ESP数据流 10

ESP 空闲超时时间 30s

默认配置

policy-map type inspect ipsec-pass-thru _default_ipsec_passthru_mapdescription Default IPSEC-PASS-THRU policy-mapparametersesp per-client-max 0 timeout 0:10:00

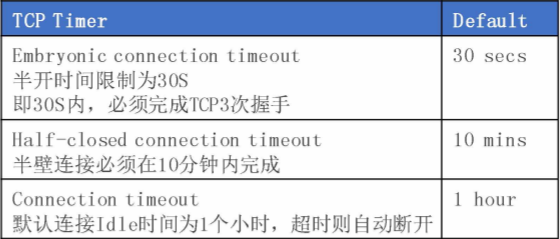

TCP 半闭连接

DCD 技术

ASA 会发出TCP探测包来探测该连接是否为active,对方有相应则继续使用,未响应则断开连接。

ciscoasa(config)# class-map DCDciscoasa(config-cmap)# match access-list vpnciscoasa(config-cmap)# exitciscoasa(config-cmap)# exitciscoasa(config)# policy-map policy_2ciscoasa(config-pmap)# class DCDciscoasa(config-pmap-c)# set connection timeout idle 4:00:00 reset dcd 0:15:00 2# 对该链路每15分钟发出一次探测,连续2次(默认5次)没有收到恢复,则自动断掉TCP连接

ASA 默认对数据包TTL值不做修改

ciscoasa(config)# policy-map policy_2ciscoasa(config-pmap)# class TTLciscoasa(config-pmap-c)# set connection decrement-ttl#关闭该功能