下载附件得到: 估计是从图片入手得到压缩包密码。

估计是从图片入手得到压缩包密码。

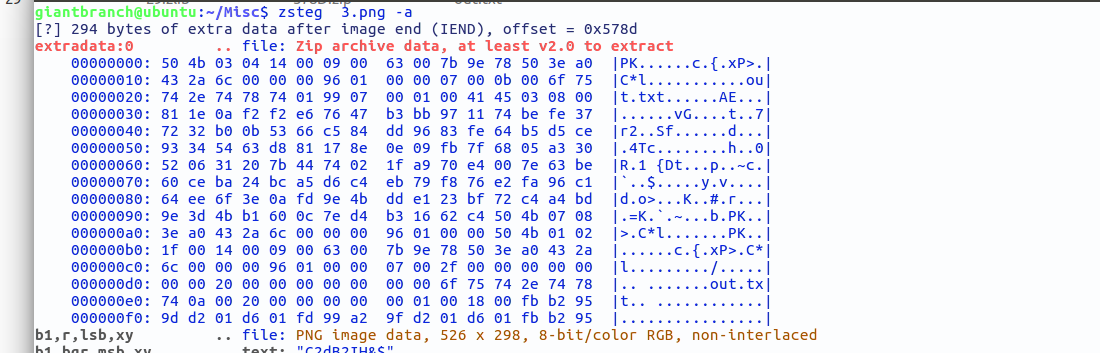

zsteg:

foremost分离:得到一个加密压缩包,先试了下不是伪加密,暴力几分钟也没有结果。

回到图片,发现最上方有些奇怪。

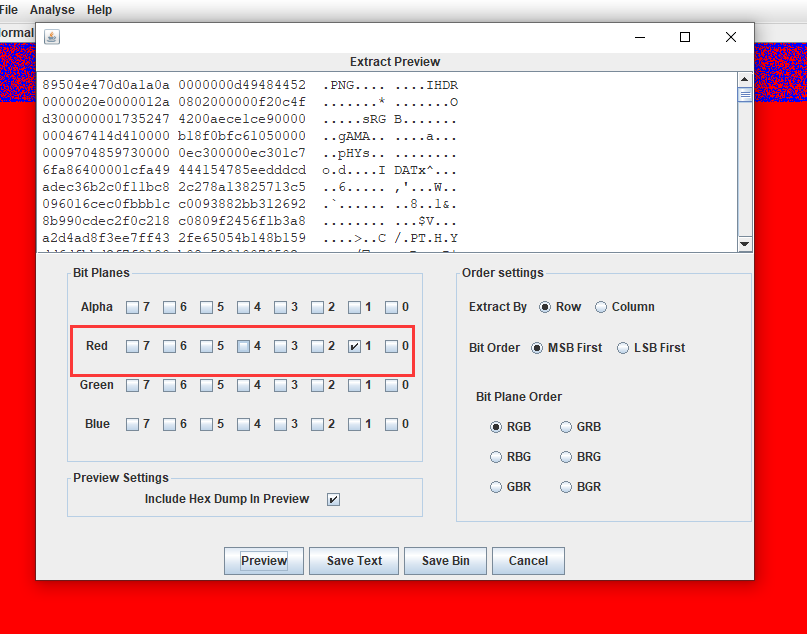

stegsolve:

Red 色道有问题,任意勾选1-7之间的一个,就可以发现有个附加文件。

保存得出:

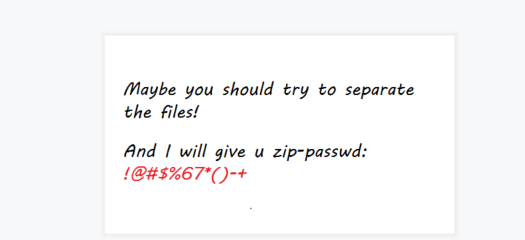

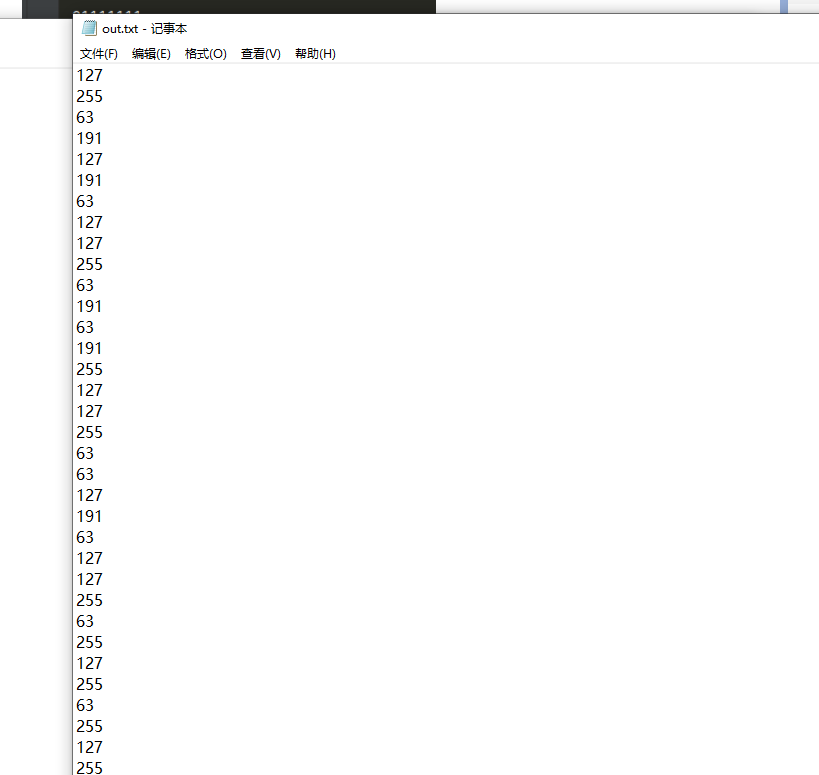

解压后得到out.txt:

看了网上的处理方法知道需要把这些十进制数转换成二进制,每个二进制只有前两位不同,,解决方法是把前两位二进制提取出来转十进制再转换成字符。

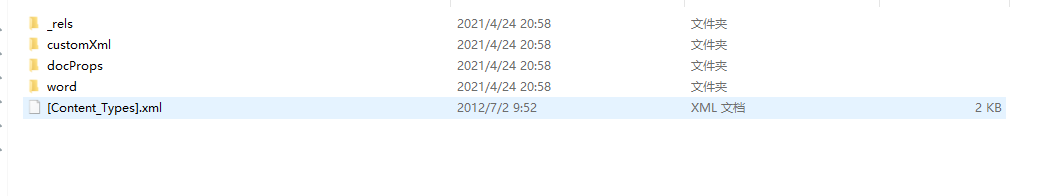

解压得到一个fffflag.zip,解压完后:

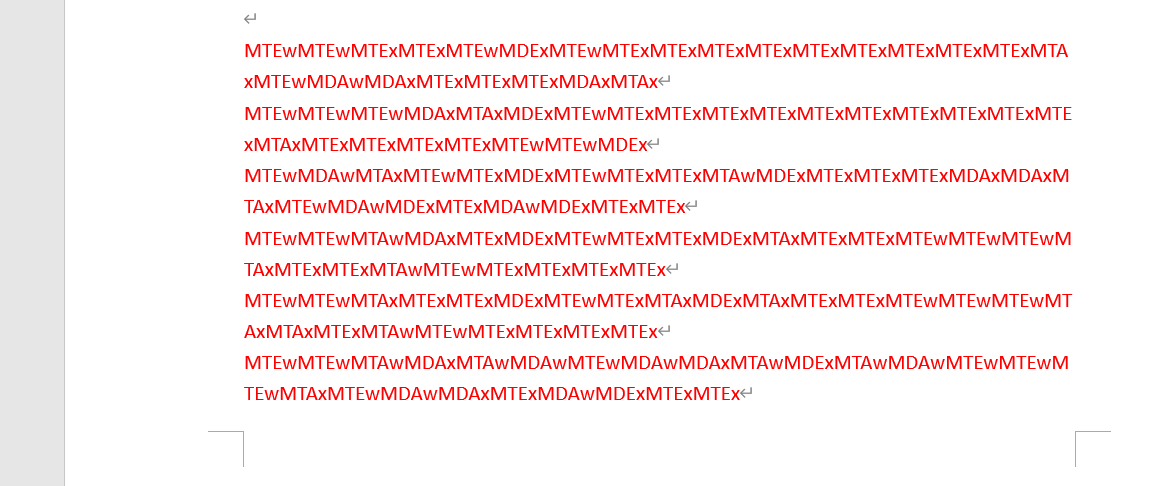

010Editor查看原文件,发现是docx,改后缀打开,把文末的文字改下颜色就得:

Cyberchef转换得:

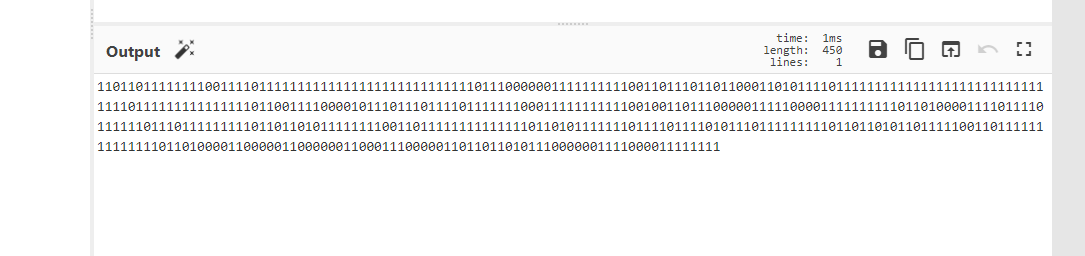

不知道怎么处理了 ,看了Wp,将解码后的1替换成空格。

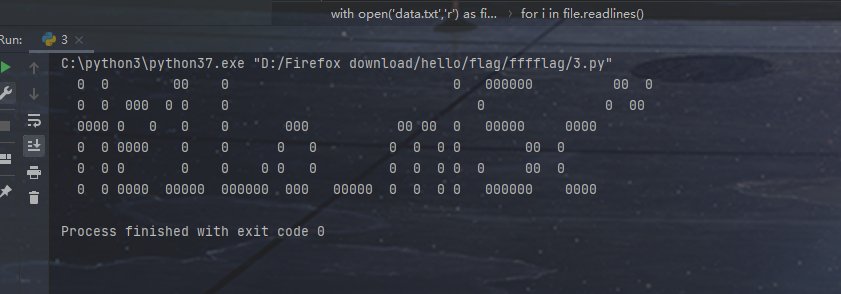

用脚本跑完得到:

图形即为最后的flag.

flag{He1Lo_mi5c~}

完全看不出最后那个~