攻防世界Misc-信号不好先挂了(主要考察内容:png图片里面附加压缩包的分离和BlindWaterMark-盲水印攻击)

BlindWaterMark-盲水印攻击的python脚本依赖库不是太好配。

正文:

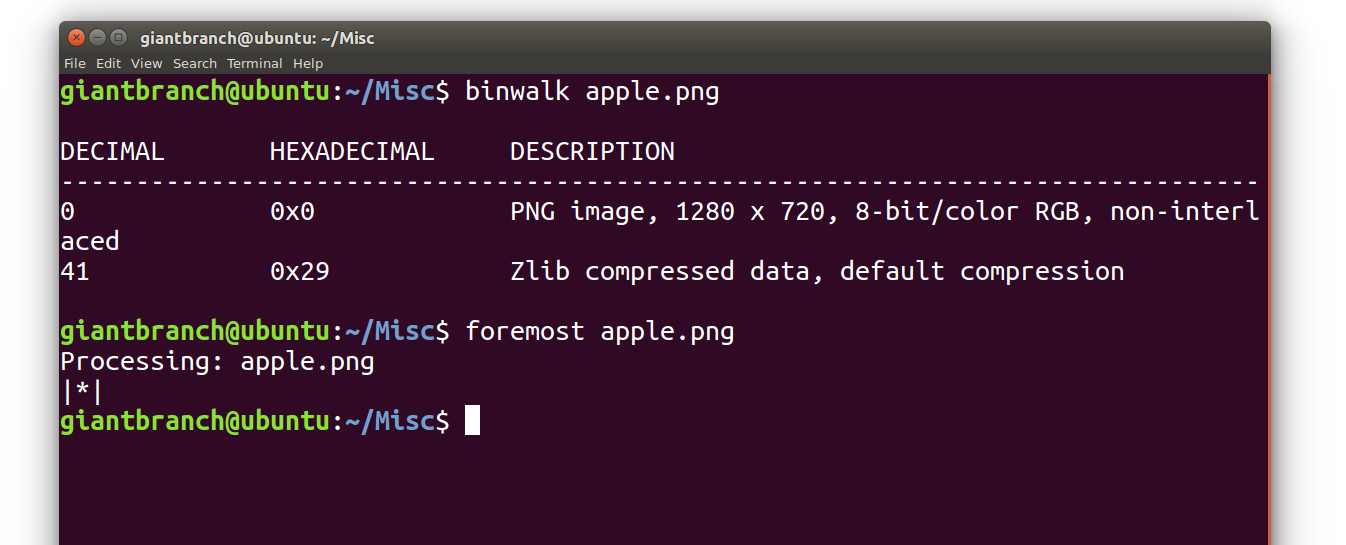

下载附件得到压缩包,解压后得到一张png图片,先简单看下图片属性中是否有有用信息,没有用binwalk看下:

用foremost分离后发现output中并未分解出图片中附加的压缩包,换成binwalk提取,提取出来的文件也不是太懂得处理。

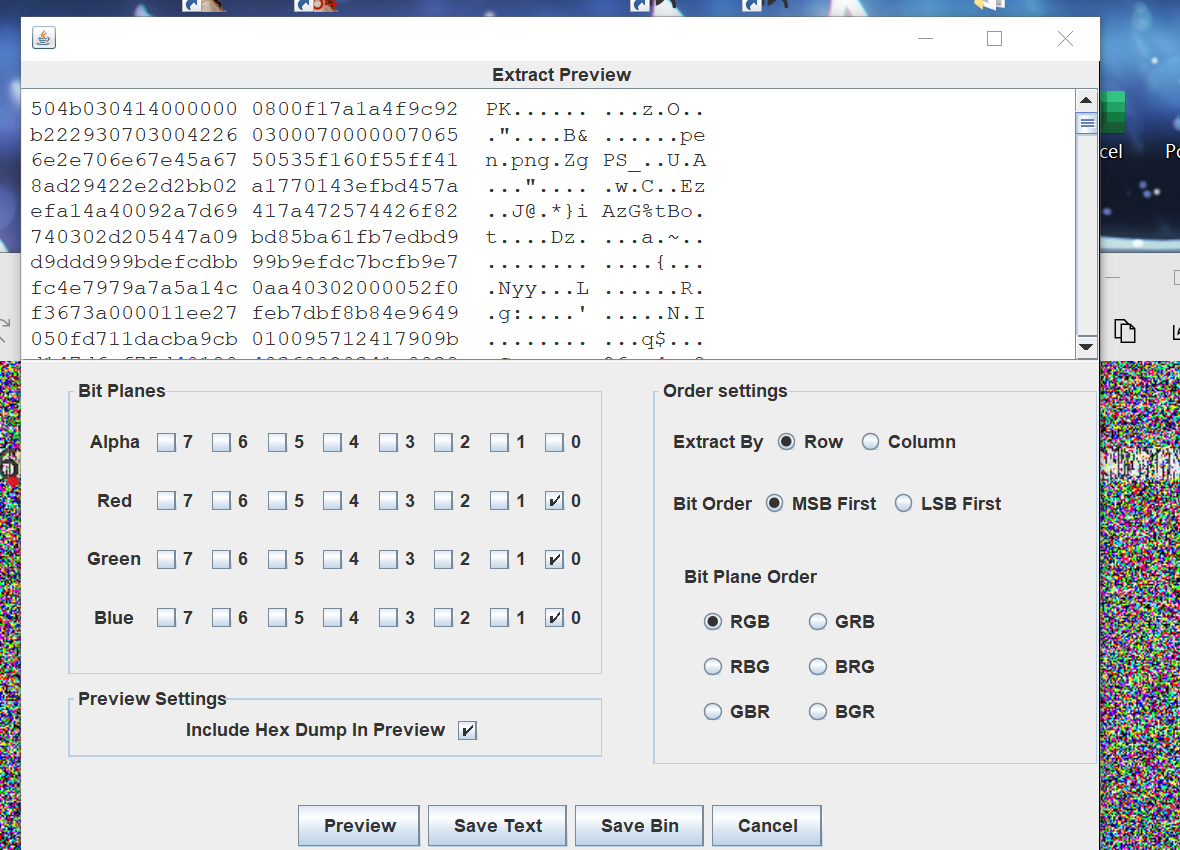

去搜了下别的提取方法:stegsolve处理:

由文件头可以判断出来是zip文件,保存解压后得到一张和开始图片一样的文件,用stegsolve处理后没结果,后想起是BlindWaterMark-盲水印攻击。下载脚本,最后得到: