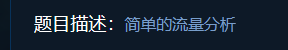

下载题目附件,一个普通的pcapng流量包,根据题目描述:

不知道是不是普通的流量分析。 前面的看不大懂,先往后翻下,看到有TCP和HTTP,那就先导出下HTTP再说:

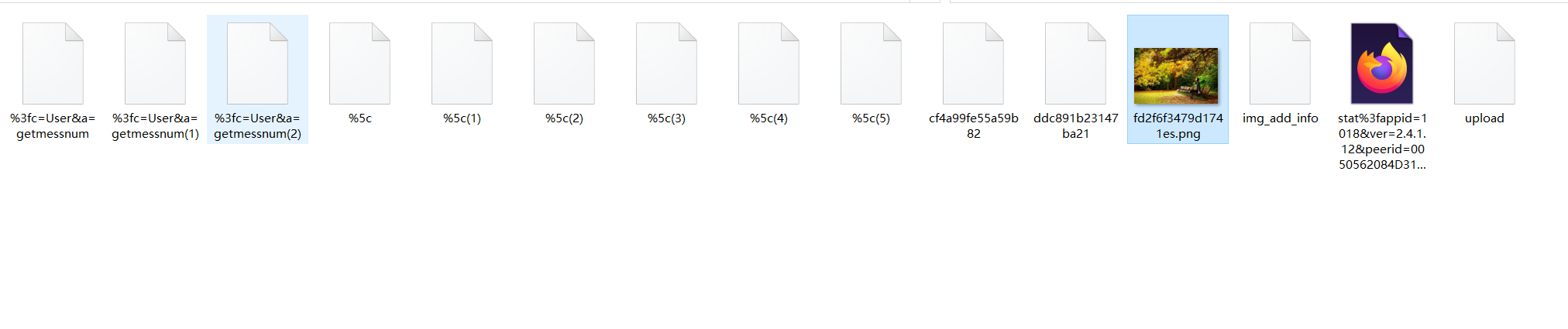

前面的看不大懂,先往后翻下,看到有TCP和HTTP,那就先导出下HTTP再说:

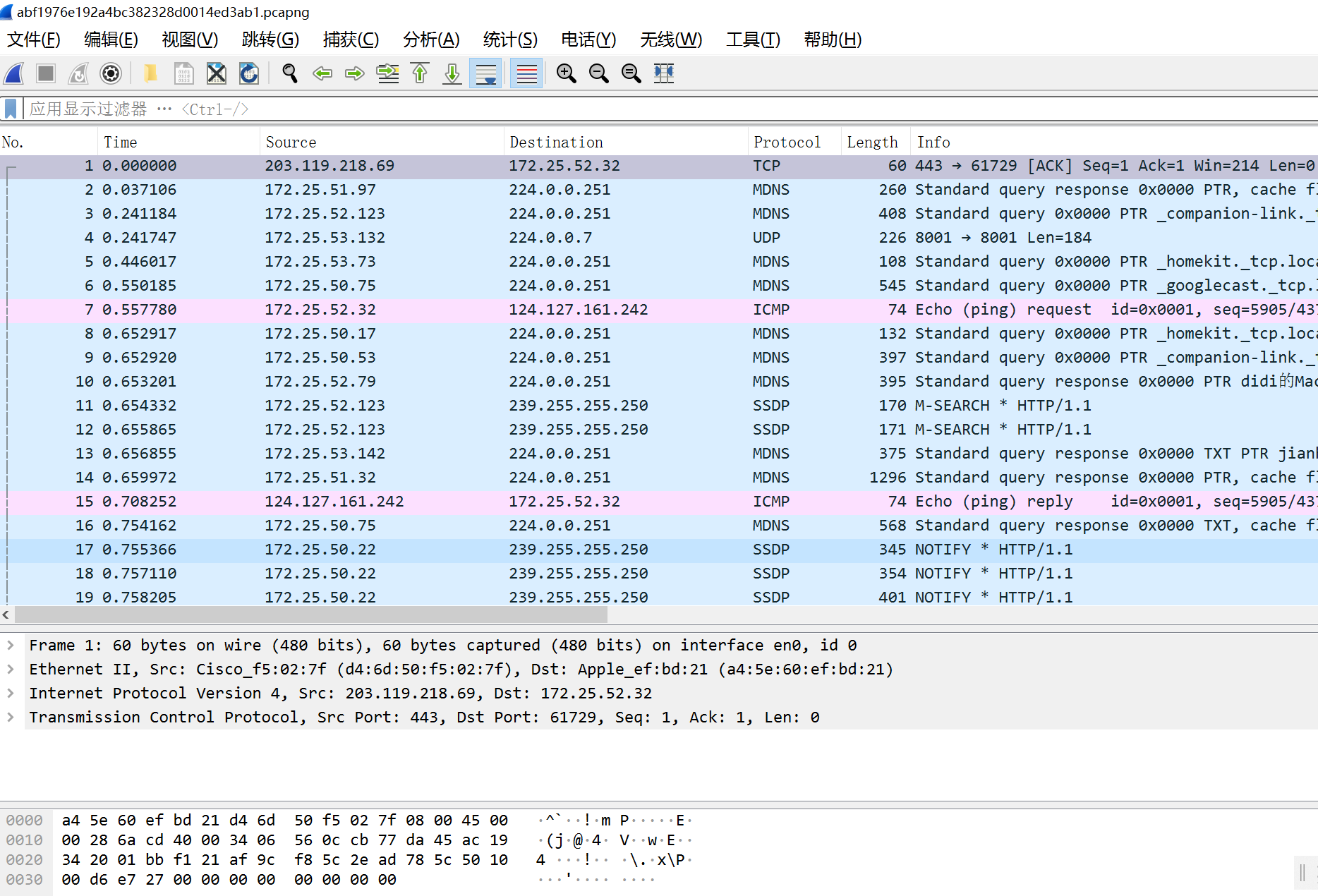

看到一张还算有意义的png图片,觉得很可疑,去检查一番后没有什么异常。

看到一张还算有意义的png图片,觉得很可疑,去检查一番后没有什么异常。

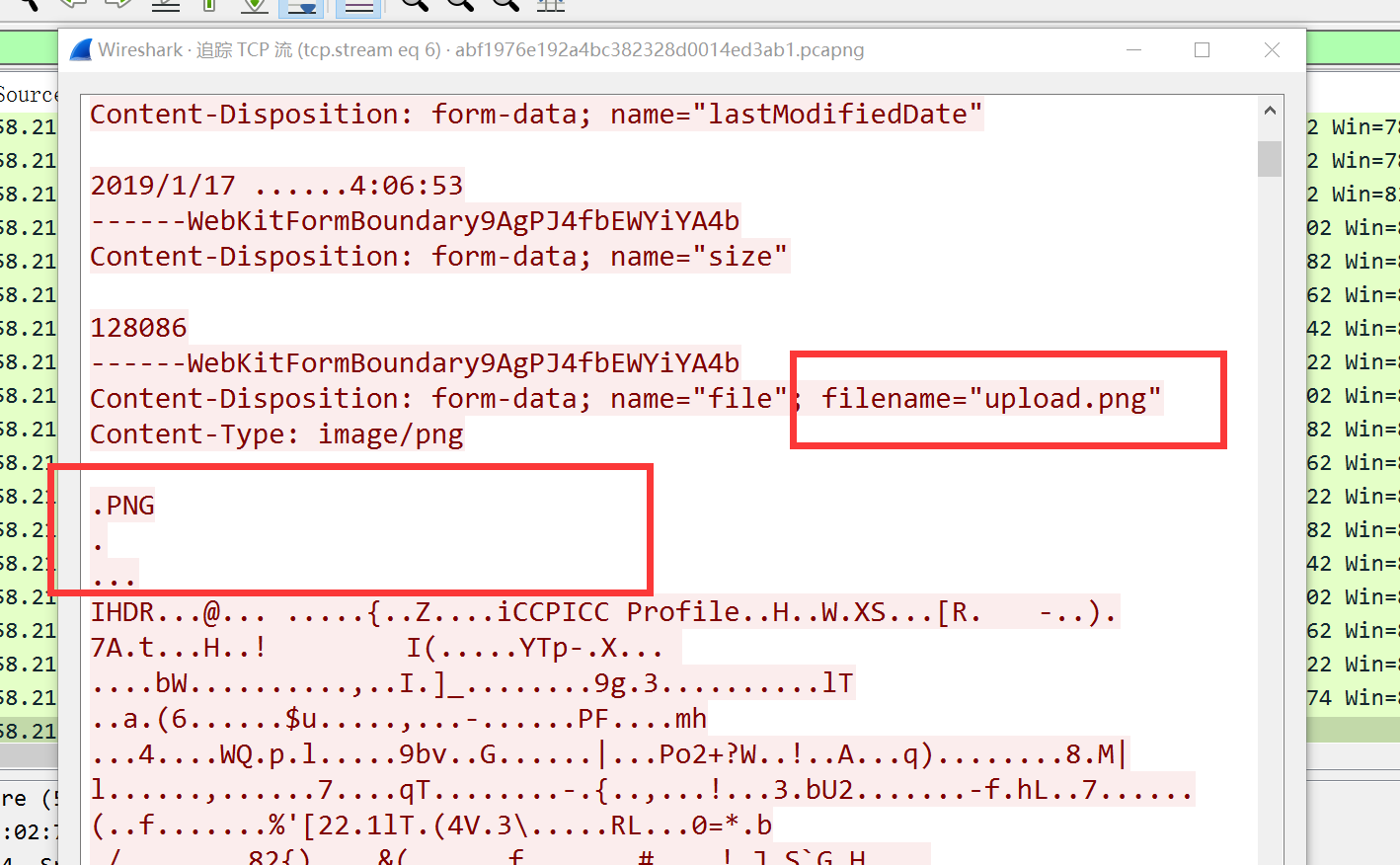

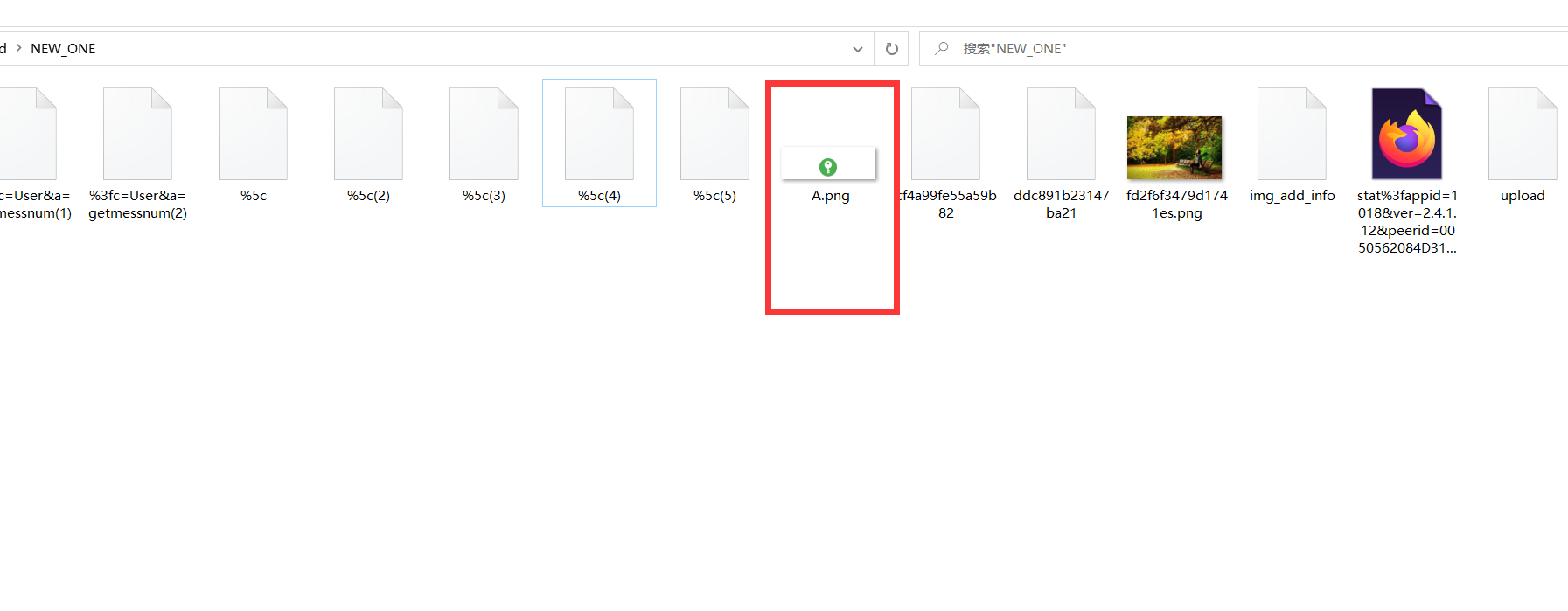

接着回到追踪TCP流和HTTP流分析,TCP流里看不出什么,就转而看HTTP: 在这个追踪流中弄了半天没弄出来这个传输的png图片,想到还有导出的HTTP对象,那里或许有东西。

在这个追踪流中弄了半天没弄出来这个传输的png图片,想到还有导出的HTTP对象,那里或许有东西。

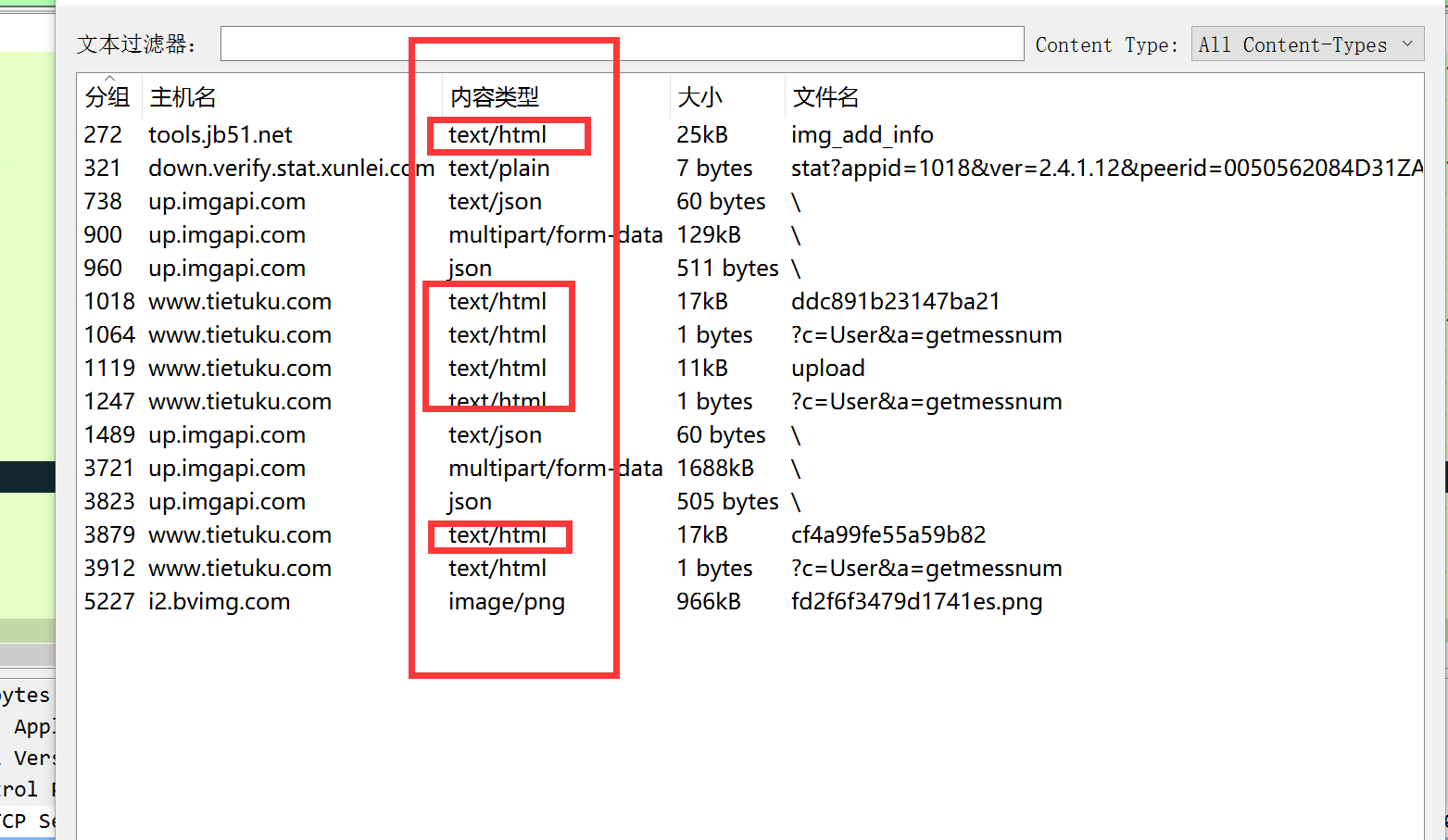

仔细看文件类型,有的是html,可以在浏览器中打开看看: 这里应该有的东西等同于流量包里的追踪流。

这里应该有的东西等同于流量包里的追踪流。

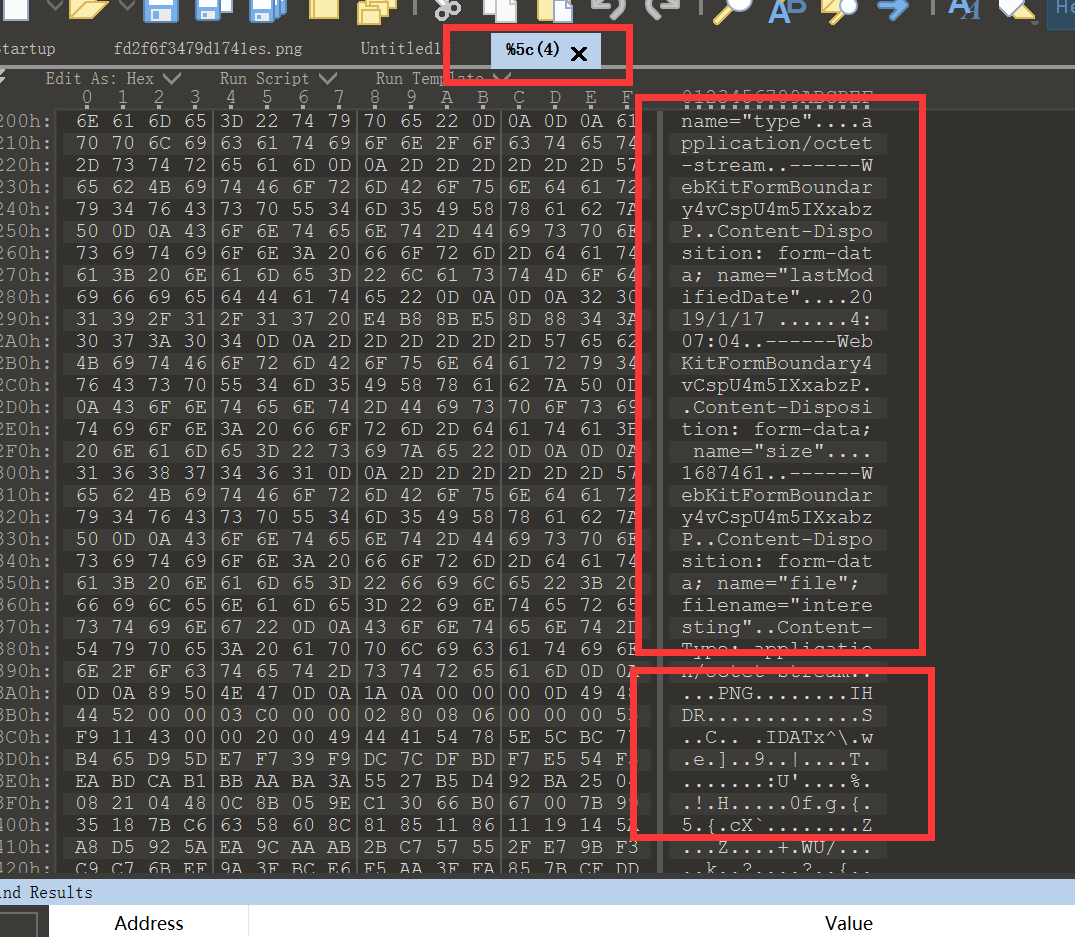

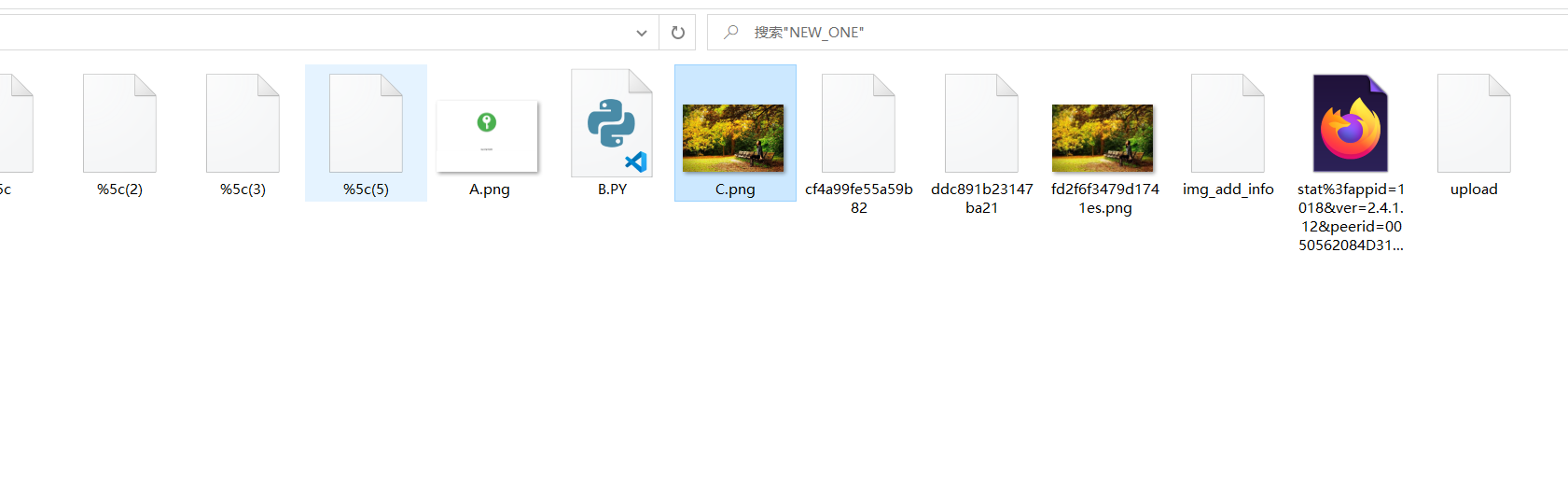

在这里利用010Editor的搜索功能,根据png图片的文件头尾进行查找,提取出这个png图片: 接着看其余的几个:

接着看其余的几个:

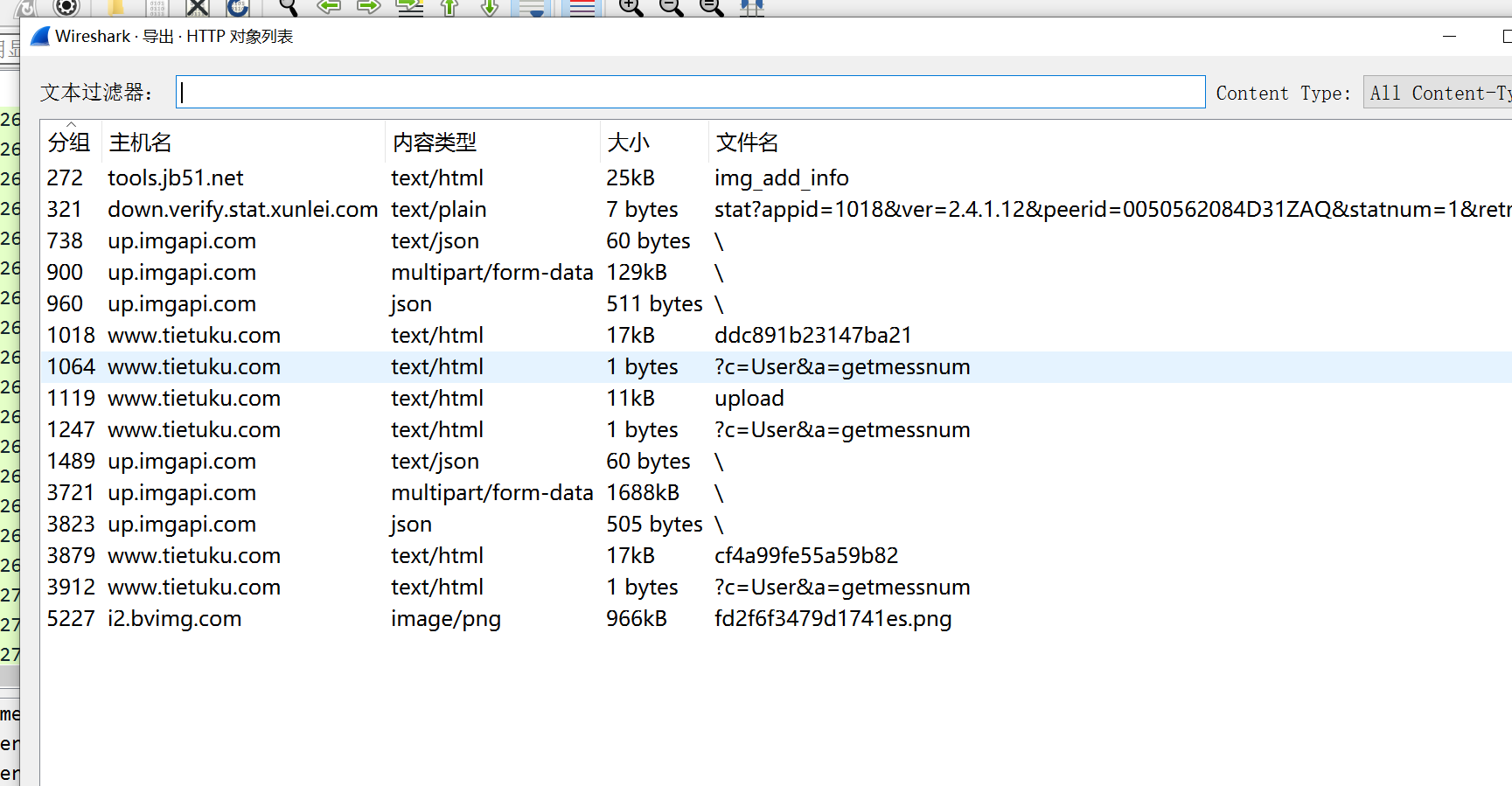

img_add_info是个网页: 在notepad++里img_add_info:

在notepad++里img_add_info: 加密?

加密?

在打开的脚本之家的网页上搜索得到: 准备把那个手动提取出来的png去分离下看看,发现:

准备把那个手动提取出来的png去分离下看看,发现:

很明显高度被修改过了。

开始想找个脚本跑修复高,后来发现有的也都是给你打印出高,再修改,感觉自己手动一点点的修改也可:

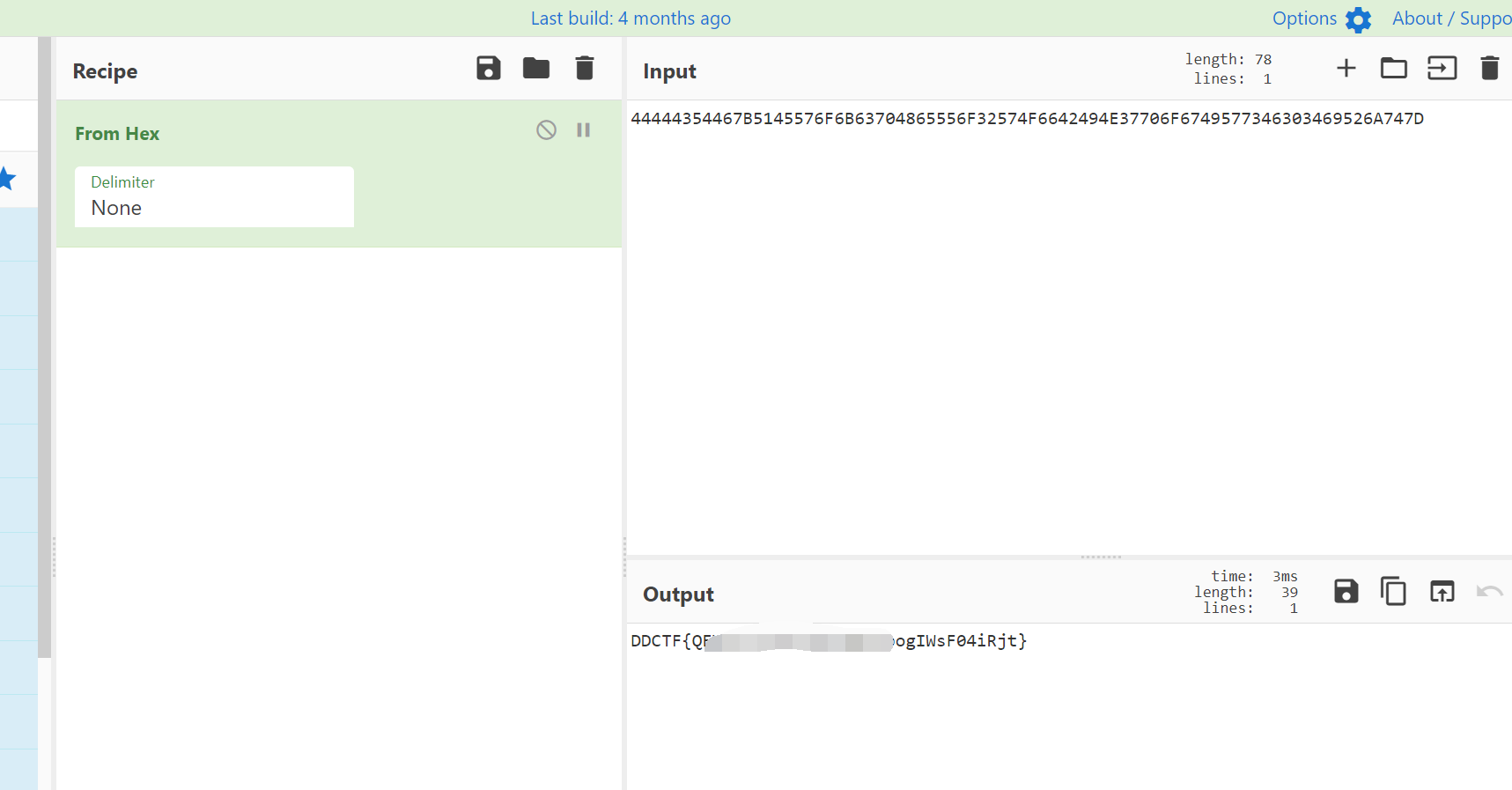

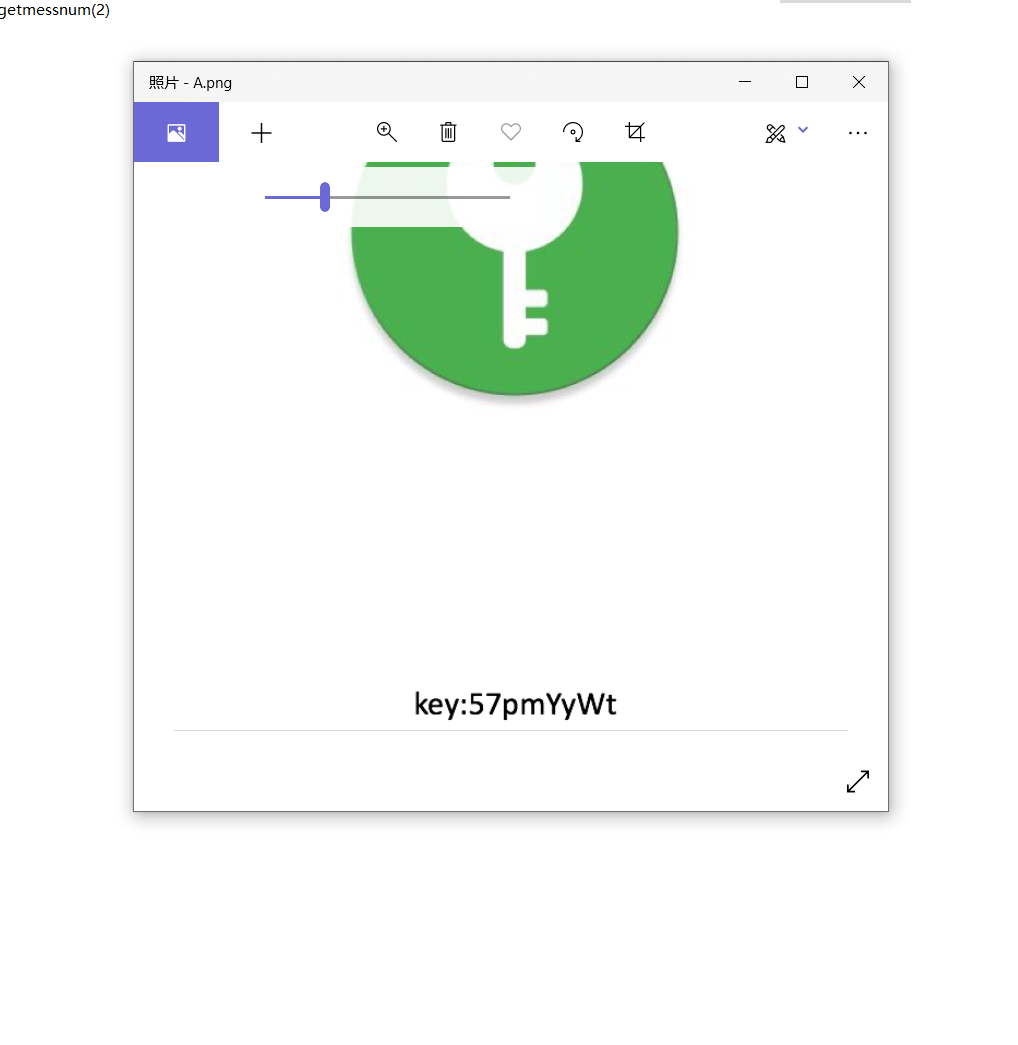

然后去解下密:

难道是图片不对?

又从导出的流量里面用010Editor去头去尾的分离出一个和给出的png一样的图片:

去头去尾扔Cyberchef中看看: