说明

得到的主机存在另一个内网网段,但是攻击机是无法访问另一个内网网段,这时候可以使用pivot代理隧道

条件

使用

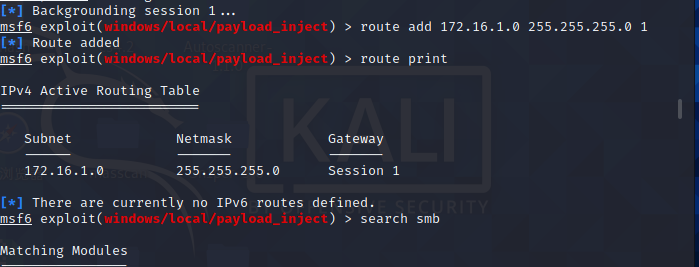

route add 172.16.1.19 255.255.255.0 1 注意:172.16.1.19(目标机的另一个内网网段),1(当前得到的目标机会话session id)

其它

如果想用该代理,对内网另一个网段进行web扫描,则必须配置代理

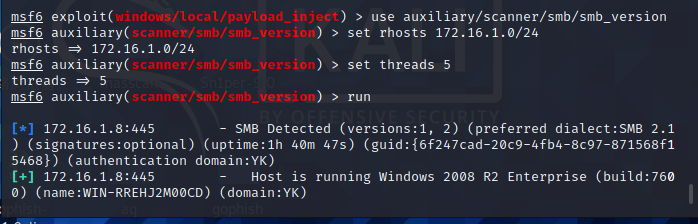

1:进入msfconsole会话, 使用use auxiliary/server/socks4a 也可以是use auxiliary/server/socks5a,用show options查看需要配置的参数,配置完成后可以使用netstat -ano |grep 端口号。 进行查看端口是否监听

2:配置kali的本地代理,编辑 /etc/proxychains.conf ,在文件最后添加socks5 0.0.0.0 端口号(第一步配置的端口号)