- 本课目的:

掌握安全工具的API接口开发利用,掌握优秀框架的二次开发插件引用等

演示案例: - 案例1-Sqlmap_Tamper模块脚本编写绕过滤

- https://www.freebuf.com/articles/web/204875.html

应用案例:前期通过信息收集拿到大量的URL地址,这个时候可以配合SqlmapAPI接口进行批量的SQL注入检测(SRC挖掘)

开发当前项目过程:(利用sqlmapapi接口实现批量URL注入安全检测)

1.创建新任务记录任务ID @get(“/task/new”)

2.设置任务ID扫描信息 @post(“/option//set “)

3.开始扫描对应ID任务 @post(“/scan//start”)

4.读取扫描状态判断结果 @get(“/scan//status”)

5.如果结束删除ID并获取结果 @get(“/task//delete”)

6.扫描结果查看 @get(“/scan//data”)">案例2-SqlmapAPI调用实现自动化SQL注入安全检测

参考:https://www.freebuf.com/articles/web/204875.html

应用案例:前期通过信息收集拿到大量的URL地址,这个时候可以配合SqlmapAPI接口进行批量的SQL注入检测(SRC挖掘)

开发当前项目过程:(利用sqlmapapi接口实现批量URL注入安全检测)

1.创建新任务记录任务ID @get(“/task/new”)

2.设置任务ID扫描信息 @post(“/option//set “)

3.开始扫描对应ID任务 @post(“/scan//start”)

4.读取扫描状态判断结果 @get(“/scan//status”)

5.如果结束删除ID并获取结果 @get(“/task//delete”)

6.扫描结果查看 @get(“/scan//data”) - https://www.freebuf.com/articles/people/162868.html

开发当前项目过程:(利用已知框架增加引入最新或内部的EXP进行安全检测)

1.熟悉Pocsuite3项目使用及介绍

2.熟悉使用命令及代码文件对应情况

3.选取Glassfish漏洞进行编写测试

4.参考自带漏洞模版代码模仿写法测试

python cli.py -u x.x.x.x -r Glassfish.py —verify

涉及资源:

http://sqlmap.org/

https://github.com/knownsec/pocsuite/

https://www.freebuf.com/articles/web/204875.html

https://www.freebuf.com/articles/people/162868.html

https://pan.baidu.com/s/13y3U6jX3WUYmnfKnXT8abQ 提取码:xiao">案例3-Pocsuite3漏扫框架二次开发POC/EXP引入使用

参考:https://www.freebuf.com/articles/people/162868.html

开发当前项目过程:(利用已知框架增加引入最新或内部的EXP进行安全检测)

1.熟悉Pocsuite3项目使用及介绍

2.熟悉使用命令及代码文件对应情况

3.选取Glassfish漏洞进行编写测试

4.参考自带漏洞模版代码模仿写法测试

python cli.py -u x.x.x.x -r Glassfish.py —verify

涉及资源:

http://sqlmap.org/

https://github.com/knownsec/pocsuite/

https://www.freebuf.com/articles/web/204875.html

https://www.freebuf.com/articles/people/162868.html

https://pan.baidu.com/s/13y3U6jX3WUYmnfKnXT8abQ 提取码:xiao

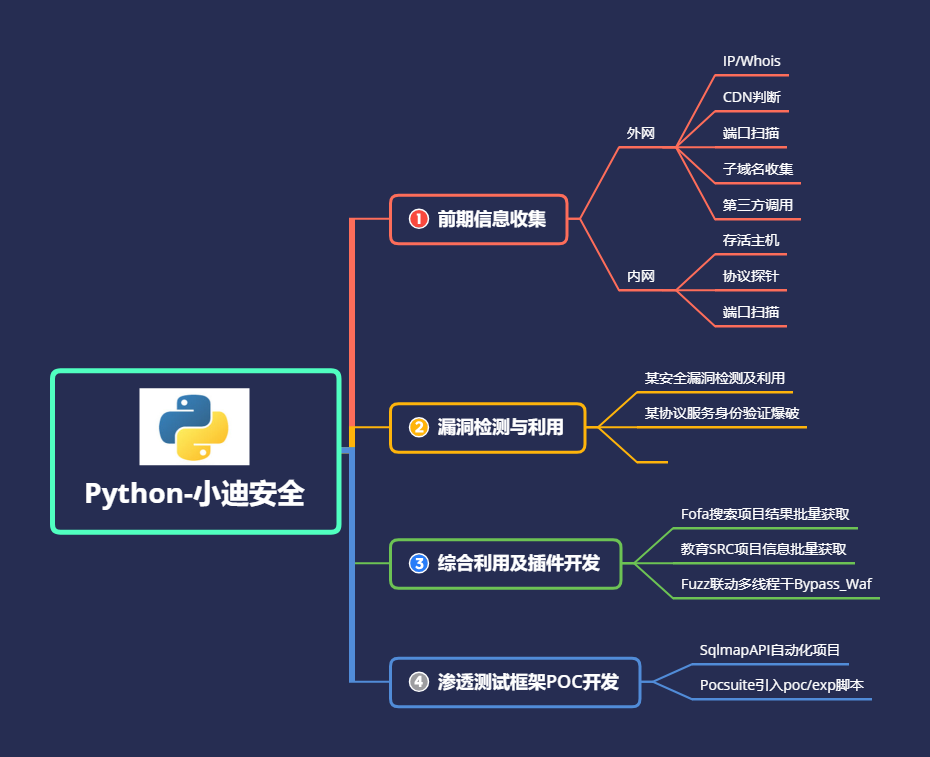

Python开发-sqlmapapi&Tamper&Pocsuite

#本课知识点:

Request爬虫技术,Sqlmap深入分析,Pocsuite分析,框架代码二次修改等

本课目的:

掌握安全工具的API接口开发利用,掌握优秀框架的二次开发插件引用等

演示案例:

- Sqlmap_Tamper模块脚本编写绕过滤

- SqlmapAPI调用实现自动化SQL注入安全检测

- Pocsuite3漏扫框架二次开发POC/EXP引入使用

案例1-Sqlmap_Tamper模块脚本编写绕过滤

案例2-SqlmapAPI调用实现自动化SQL注入安全检测

参考:https://www.freebuf.com/articles/web/204875.html

应用案例:前期通过信息收集拿到大量的URL地址,这个时候可以配合SqlmapAPI接口进行批量的SQL注入检测(SRC挖掘)

开发当前项目过程:(利用sqlmapapi接口实现批量URL注入安全检测)

1.创建新任务记录任务ID @get(“/task/new”)

2.设置任务ID扫描信息 @post(“/option//set “)

3.开始扫描对应ID任务 @post(“/scan//start”)

4.读取扫描状态判断结果 @get(“/scan//status”)

5.如果结束删除ID并获取结果 @get(“/task//delete”)

6.扫描结果查看 @get(“/scan//data”)

3.开始扫描对应ID任务 @post(“/scan/

4.读取扫描状态判断结果 @get(“/scan/

5.如果结束删除ID并获取结果 @get(“/task/

6.扫描结果查看 @get(“/scan/