- YouTube自动生成中文字幕

- Agenda">Agenda

- 议程

- 研讨会

- 会谈

- Is there anybody out there?">Is there anybody out there?

- MacOS Endpoint Security Framework - 它可以做什么以及如何使用它">MacOS Endpoint Security Framework - 它可以做什么以及如何使用它

- 木偶大师:如何篡改 EDR?">木偶大师:如何篡改 EDR?

- 汽车诊断攻击">汽车诊断攻击

- 使用原始小工具Andrey Konovalov对 USB 进行模糊测试">使用原始小工具Andrey Konovalov对 USB 进行模糊测试

- 建造 ICS 射击场(在我们的厨房):分享我们的旅程和经验教训(因此您不必这样做)">建造 ICS 射击场(在我们的厨房):分享我们的旅程和经验教训(因此您不必这样做)

- 桥下不太水:回顾跨链桥黑客">桥下不太水:回顾跨链桥黑客

- MIME 坏了">MIME 坏了

- 高级机器人景观">高级机器人景观

- 使用 MITRE 框架衡量网络防御">使用 MITRE 框架衡量网络防御

- 当可用性遇到 2FA">当可用性遇到 2FA

- 确保电动汽车安全:需要 CAN 安全框架+">确保电动汽车安全:需要 CAN 安全框架+

- 低功耗蓝牙 (BLE) 的黑客和漏洞利用开发">低功耗蓝牙 (BLE) 的黑客和漏洞利用开发

- 从简单的日志到复杂的密码器">从简单的日志到复杂的密码器

- 为 SaaS 产品开发构建安全计划">为 SaaS 产品开发构建安全计划

- 用 AI 攻击恶意软件:数据科学和网络安全的最佳概念相遇的地方">用 AI 攻击恶意软件:数据科学和网络安全的最佳概念相遇的地方

- 我们如何通过分析数百万个移动应用程序进入独角兽的私有代码库">我们如何通过分析数百万个移动应用程序进入独角兽的私有代码库

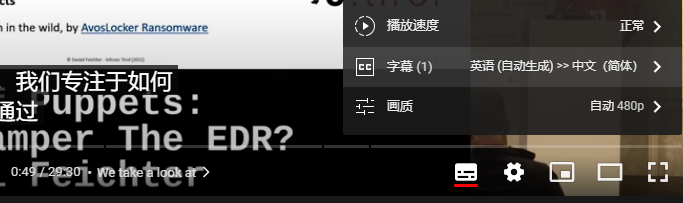

YouTube自动生成中文字幕

最后效果

Agenda

议程

研讨会

Maltego Open Office

逆流而上:如何构建和破坏 OAuth 2.0

Claudia Ully & Dominik Holzapfel

用于安全运营的 OSINT - 主动防御

Maltego Schulungsraum

面向渗透测试人员和安全研究人员的 Java 基础知识

Python for webhackers

会谈

Is there anybody out there?

MacOS Endpoint Security Framework - 它可以做什么以及如何使用它

木偶大师:如何篡改 EDR?

尽管有管理员权限,但从红队的角度来看,Windows中的EDR产品可能非常烦人。因此,我们寻找方法来禁用EDR不依赖于卸载密码,Windows安全中心等。

Daniel Feichter

在奥地利做了几年的红队队员和渗透测试员。他的工作重点是Windows环境下的red团队、测试和研究。此外,他还专注于Windows操作系统下的AV/EDR系统。2021年底,他决定创办自己的公司,名为Infosec Tirol,专注于独立于产品的攻击性安全服务,以提高奥地利公司的IT安全性。

youtube

汽车诊断攻击

使用原始小工具Andrey Konovalov对 USB 进行模糊测试

建造 ICS 射击场(在我们的厨房):分享我们的旅程和经验教训(因此您不必这样做)

Nico Leidecker 和 Moritz Thomas

桥下不太水:回顾跨链桥黑客

MIME 坏了

高级机器人景观

使用 MITRE 框架衡量网络防御

ATT&CK框架为敌对行为提供了一个通用的分类法。基于这些知识,可以测量、跟踪和比较检测能力。这些能力通常是在原子水平上测量的。然而,真正的对手在攻击流程中结合了多个步骤。为了解决这个问题,MITRE创建了攻击流项目。它的目标是开发一种数据格式来描述对手行为的序列。

我们将深入探究工具和流程的当前艺术状态。在这里,我们展示了什么是可能的,以及当前框架的局限性在哪里。参与者将能够利用未来的方法来衡量其系统信息安全的有效性。

Marcus Osterloh

安全顾问,主要研究攻击和防御的结合。

他热衷于深入分析与安全相关的事物和自动化事物。出于这个目的,Python总是一个好朋友。

在前世,他学习计算机科学和IT安全。在此期间,他参与了不同的科学项目,研究了恶意软件分析和逆向工程等主题。

之后,他专注于网络安全的攻击性网站,同时为了效率和乐趣,他开发了自己的工具集。

YouTube

PPT(截图)

当可用性遇到 2FA

Hyunsu Kim & Junoh Lee & Kihong Heo & Sang Kil Cha & Myeong Geun Shin