社工-初步收集

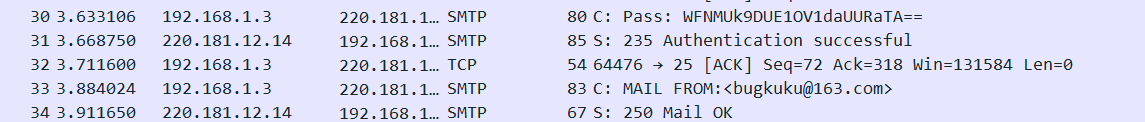

给了一个网站,F12没找到有用的信息,一个一个点在下载辅助找到了东西,一个exe文件,运行,无论输入正确还是错误都不行,wireshark抓一下流量

疑似邮箱的账号密码

对pass进行base64解密,得到了XSLROCPMNWWZQDZL

尝试163邮箱登录

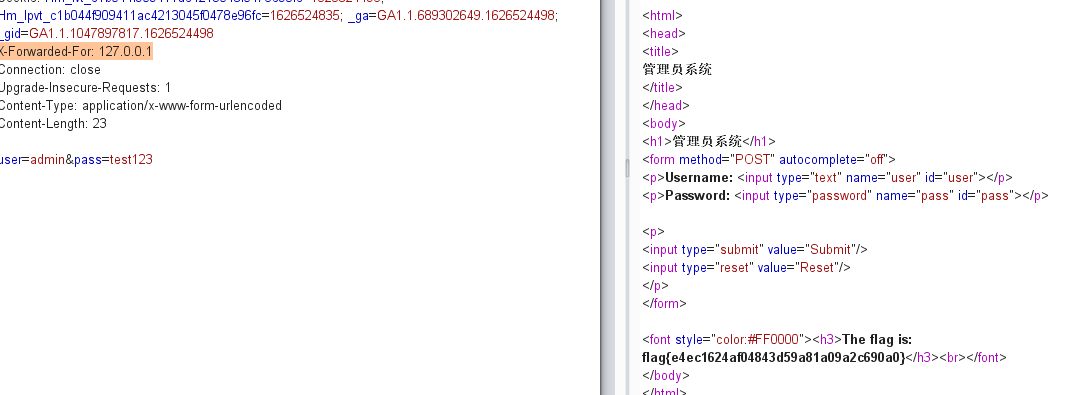

登录之后,找到邮件

给了人名:mara

生日:20010206

登录

game1

一个在线的小游戏,要么通关拿flag,要么改js内的代码

通关不现实

成绩结束的时候,抓包改成绩,改了10000不行,看到了串base64解密是乱码

后面发现了规律,无论多少分,sing=zM是固定的,而后面的base64编码就是前面分数的编码,怎么绕过就不用说了。

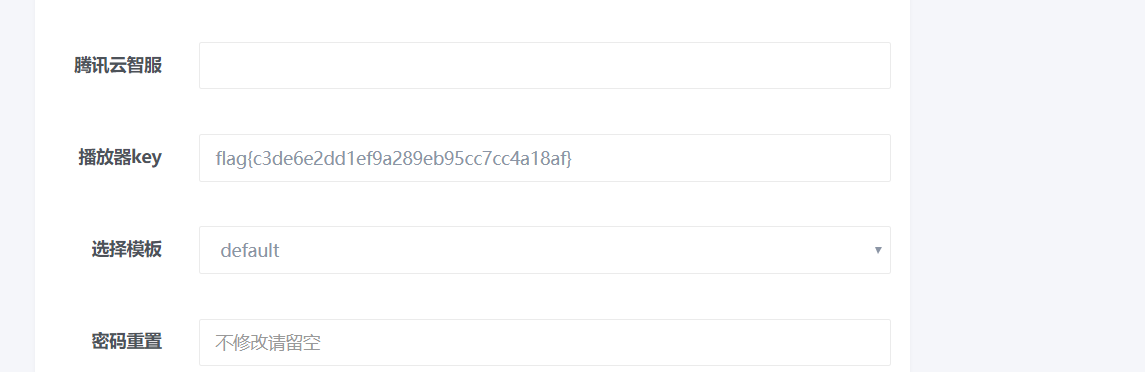

本地管理员

查看源码在最最最下面找到了dGVzdDEyMw==base64得到了test123

尝试弱口令admin test123

题目名本地那肯定是127.0.0.1

X-Forwarded-For: 127.0.0.1

source

上去就是dir一顿扫描,发现了git泄露

但是git hack用不了(需要域名)

于是用了gobuster

gobuster dir -u http://114.67.246.176:13243/ -w /usr/share/wordlists/dirb/common.txt

扫一下

wget -r http://114.67.246.176:13243/.git

下载下来

一系列操作得到了flag