📝功能权限

1. RBAC 权限模型

系统采用 RBAC 权限模型,全称是 Role-Based Access Control 基于角色的访问控制。

简单来说,每个用户拥有若干角色,每个角色拥有若干个菜单,菜单中存在菜单权限、按钮权限。这样,就形成了 “用户<->角色<->菜单” 的授权模型。 在这种模型中,用户与角色、角色与菜单之间构成了多对多的关系,如下图:

2. Token 认证机制

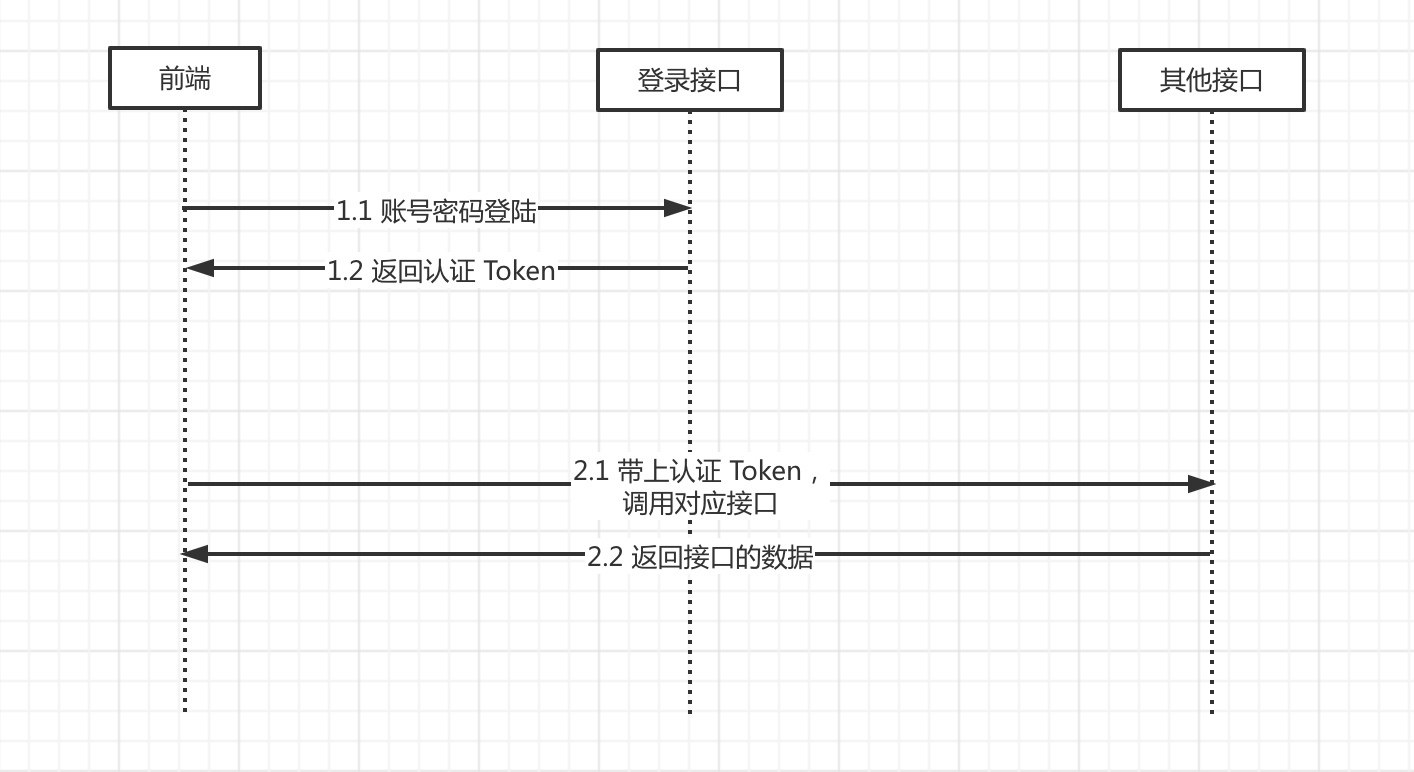

安全框架使用的是 Spring Security+ Token 方案,整体流程如下图所示:

① 前端调用登录接口,使用账号密码获得到认证 Token。响应示例如下:

{"code":0,"msg":"","data":{"token":"d2a3cdbc6c53470db67a582bd115103f"}}

- 管理后台的登录实现,可见 system模块的 module/system/controller/admin/auth/AuthController.java

- 用户 App 的登录实现,可见会员模块的 module/member/controller/app/auth/AppAuthController.java

疑问:为什么不使用 Spring Security 内置的表单登录?

Spring Security 的登录拓展起来不方便,例如说验证码、三方登录等等。

Token 存储在数据库中,对应 system_session 表的 id 字段。考虑到访问的性能,缓存在 Redis 的 login_user:%s键中(module/system/dal/redis/auth/LoginUserRedisDAO.java)。

疑问:为什么不使用 JWT(JSON Web Token)?

JWT 是无状态的,无法实现 Token 的作废,例如说用户登出系统、修改密码等等场景。

默认配置下,Token 30 分钟无操作会被 UserSessionTimeoutJob自动过期,1 天最大有效期。可自定义,配置项如下:

### application-dev.yamlykkj:security:token-header: Authorizationtoken-timeout: 1dsession-timeout: 30m

② 前端调用其它接口,需要在请求头带上 Token 进行访问。请求头格式如下:

### Authorization: Bearer 登录时返回的 Token

Authorization: Bearer d2a3cdbc6c53470db67a582bd115103f

- 具体的代码实现,可见 com.ykkj.cdp.framework.security.core.filter.TokenAuthenticationFilter过滤器

考虑到使用 Postman、Swagger 调试接口方便,提供了 Token 的模拟机制。请求头格式如下(正式环境需要关闭):

### Authorization: Bearer test用户编号

Authorization: Bearer test1

其中 “test” 可自定义,配置项如下:

ykkj:

security:

token-header: Authorization

token-timeout: 1d

session-timeout: 30m

mock-enable: true

mock-secret: test