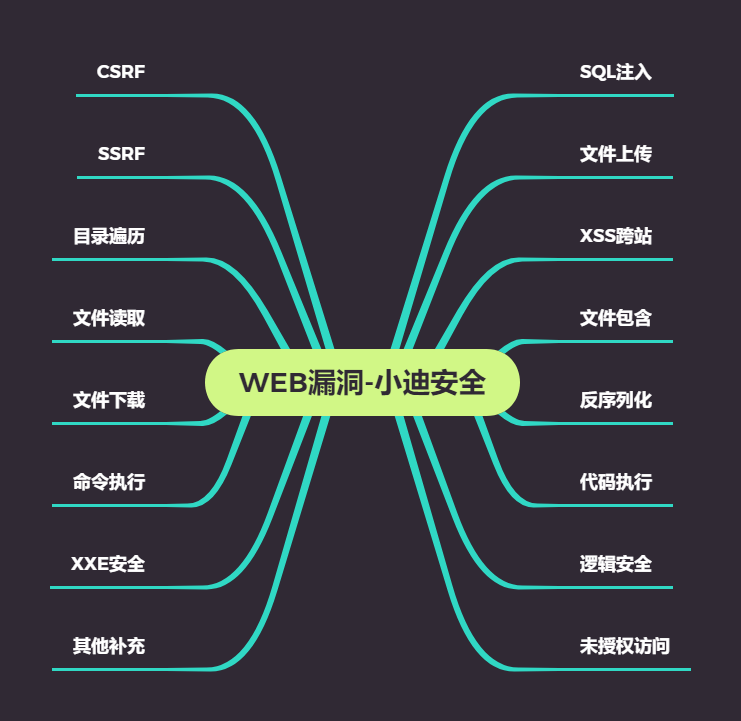

前言:本章节将讲解各种WEB层面上的有那些漏洞类型,具体漏洞的危害等级,以简要的影响范围测试进行实例分析,思维导图中的漏洞也是后面我们将要学习到的各个知识点,其中针对漏洞的形成原理,如何发现,如何利用将是本章节学习的重点内容!

简要知识:

CTF,SRC,红蓝对抗,实战等

#简要说明以上漏洞危害情况

#简要说明以上漏洞等级划分

#简要说明以上漏洞重点内容

#简要说明以上漏洞形势问题

案例演示:

² SQL注入漏洞-数据库操作危害

² 目录遍历漏洞-源码结构泄漏危害

² 文件读取漏洞-源码内容获取危害

² 文件上传漏洞-WEB权限丢失危害

² 文件下载漏洞-补充演示拓展演示

涉及资源

https://github.com/zhuifengshaonianhanlu/pikachu

目录遍历漏洞

在web功能设计中,很多时候我们会要将需要访问的文件定义成变量,从而让前端的功能便的更加灵活。 当用户发起一个前端的请求时,便会将请求的这个文件的值(比如文件名称)传递到后台,后台再执行其对应的文件。 在这个过程中,如果后台没有对前端传进来的值进行严格的安全考虑,则攻击者可能会通过“../”这样的手段让后台打开或者执行一些其他的文件。 从而导致后台服务器上其他目录的文件结果被遍历出来,形成目录遍历漏洞。

看到这里,你可能会觉得目录遍历漏洞和不安全的文件下载,甚至文件包含漏洞有差不多的意思,是的,目录遍历漏洞形成的最主要的原因跟这两者一样,都是在功能设计中将要操作的文件使用变量的 方式传递给了后台,而又没有进行严格的安全考虑而造成的,只是出现的位置所展现的现象不一样,因此,这里还是单独拿出来定义一下。

需要区分一下的是,如果你通过不带参数的url(比如:http://xxxx/doc)列出了doc文件夹里面所有的文件,这种情况,我们成为敏感信息泄露。 而并不归为目录遍历漏洞。(关于敏感信息泄露你你可以在”i can see you ABC”中了解更多)

你可以通过“../../”对应的测试栏目,来进一步的了解该漏洞。

http://localhost/pikachu/vul/dir/dir_list.php?title=jarheads.php

可以修改jarheads.php 来实现文件读取或者解析

http://localhost/pikachu/vul/dir/dir_list.php?title=../../info.php

可以读取文件和执行php

那么文件结构怎么知道?

1 传php文件 目录执行遍历代码 目录遍历php

2 目录扫描 和爬取

3有的文件有默认路径

任意文件下载

不安全的文件下载概述

文件下载功能在很多web系统上都会出现,一般我们当点击下载链接,便会向后台发送一个下载请求,一般这个请求会包含一个需要下载的文件名称,后台在收到请求后 会开始执行下载代码,将该文件名对应的文件response给浏览器,从而完成下载。 如果后台在收到请求的文件名后,将其直接拼进下载文件的路径中而不对其进行安全判断的话,则可能会引发不安全的文件下载漏洞。

此时如果 攻击者提交的不是一个程序预期的的文件名,而是一个精心构造的路径(比如../../../etc/passwd),则很有可能会直接将该指定的文件下载下来。 从而导致后台敏感信息(密码文件、源代码等)被下载。

所以,在设计文件下载功能时,如果下载的目标文件是由前端传进来的,则一定要对传进来的文件进行安全考虑。 切记:所有与前端交互的数据都是不安全的,不能掉以轻心!

你可以通过“Unsafe file download”对应的测试栏目,来进一步的了解该漏洞。

http://localhost/pikachu/vul/unsafedownload/execdownload.php?filename=kb.png

通过修改 kb.png 可以实现任意文件下载