密码

照搬就行……

信息查找

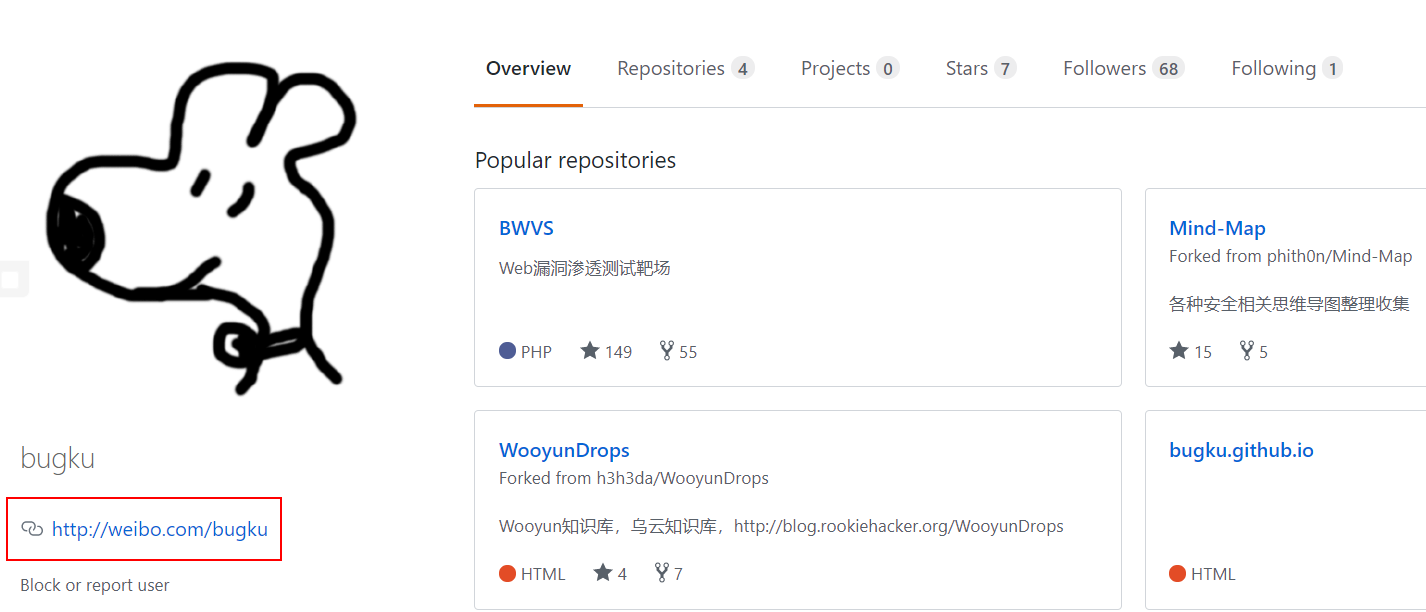

google一下bugku.cn就行

简单个人信息收集

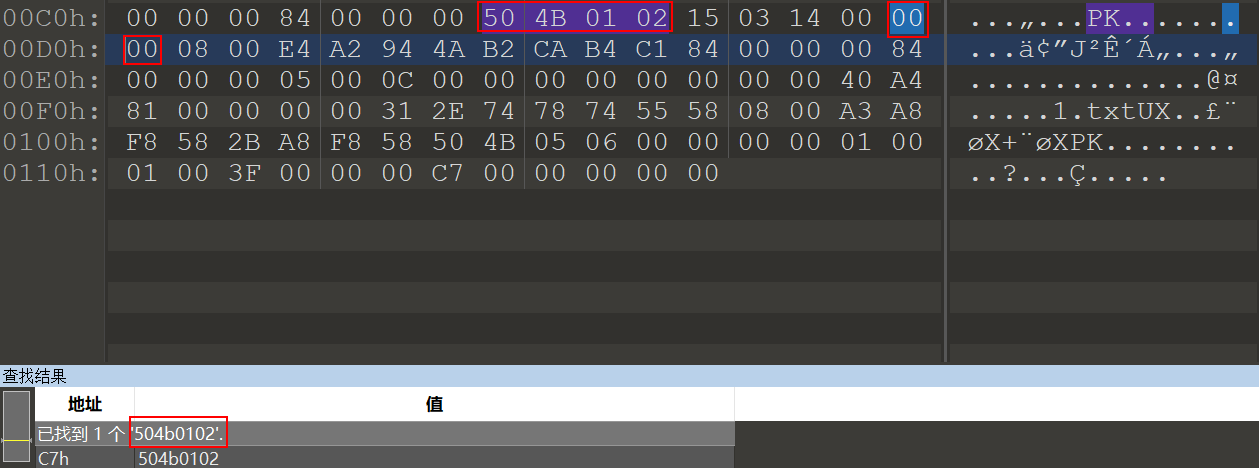

下载得到一个经过加密的压缩包,没有任何关于密码的提示,猜测是伪加密,搜索504b0102,修改50开始的第九第十位为00,即可解压

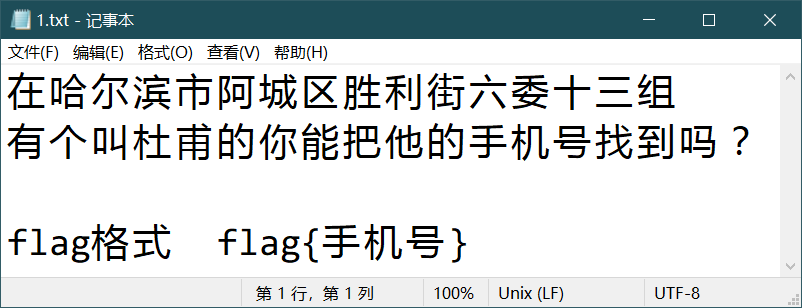

得到一个txt文本

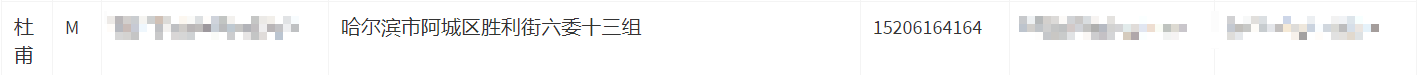

通过社工库查询,得到flag

当然,现在有很多的解压缩软件无视伪加密,直接就可以解压(工具很重要

社工进阶

直接尝试姓名等弱密码无果,百度一下也没什么有用的信息(垃圾信息太多了

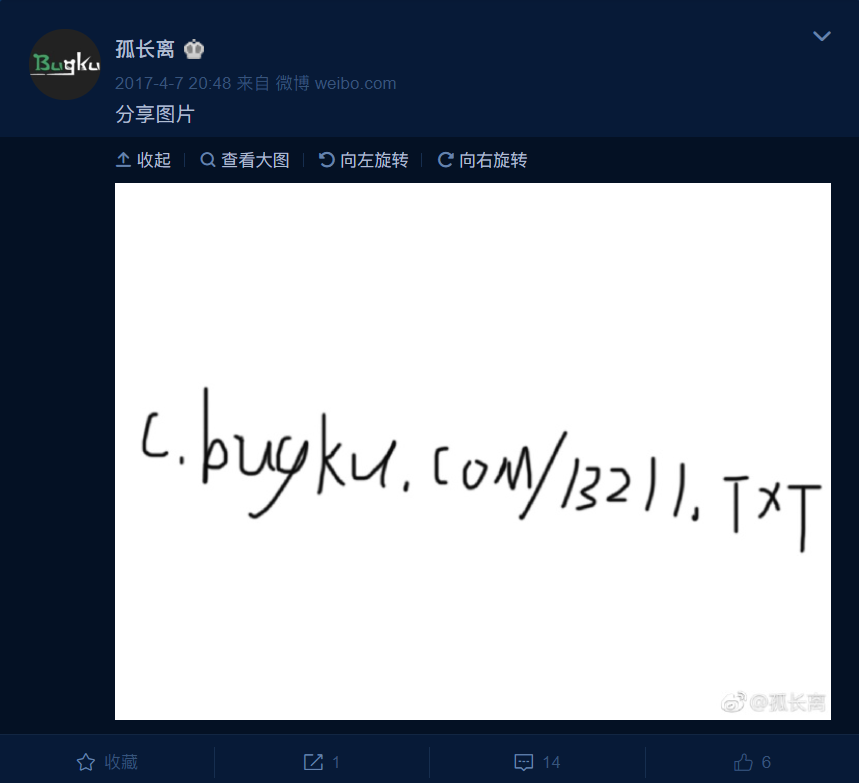

看了一下别人的wp,不容易找到了他的贴吧主页

这个邮箱用的是弱密码,但是现在163的验证太恶心了不想搞,就看了wp说密码是a123456,成功登录获得flag

王晓明的日记

额bugku换了ip这道题的没换,所以原题上的地址打不开了,可以对比一下web题改一下ip发现可以(这应该不是坑吧

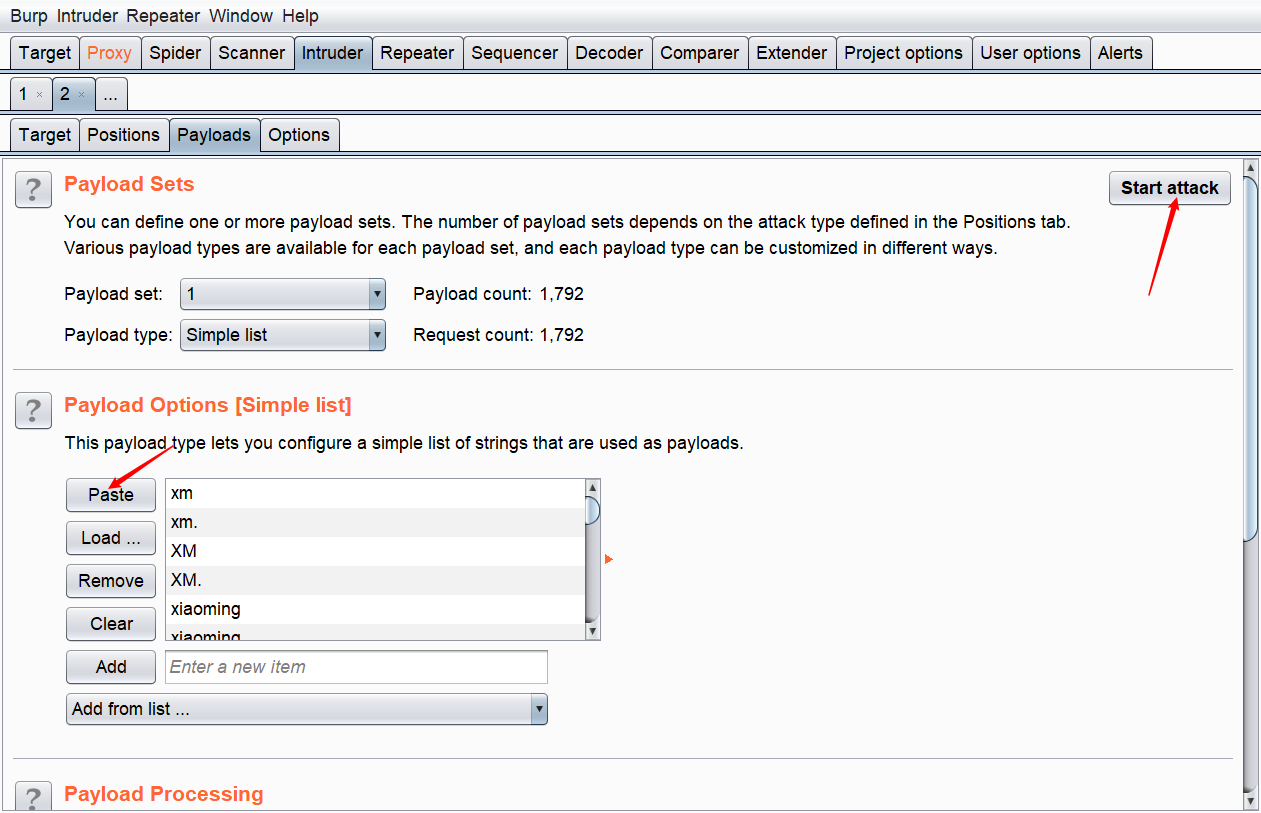

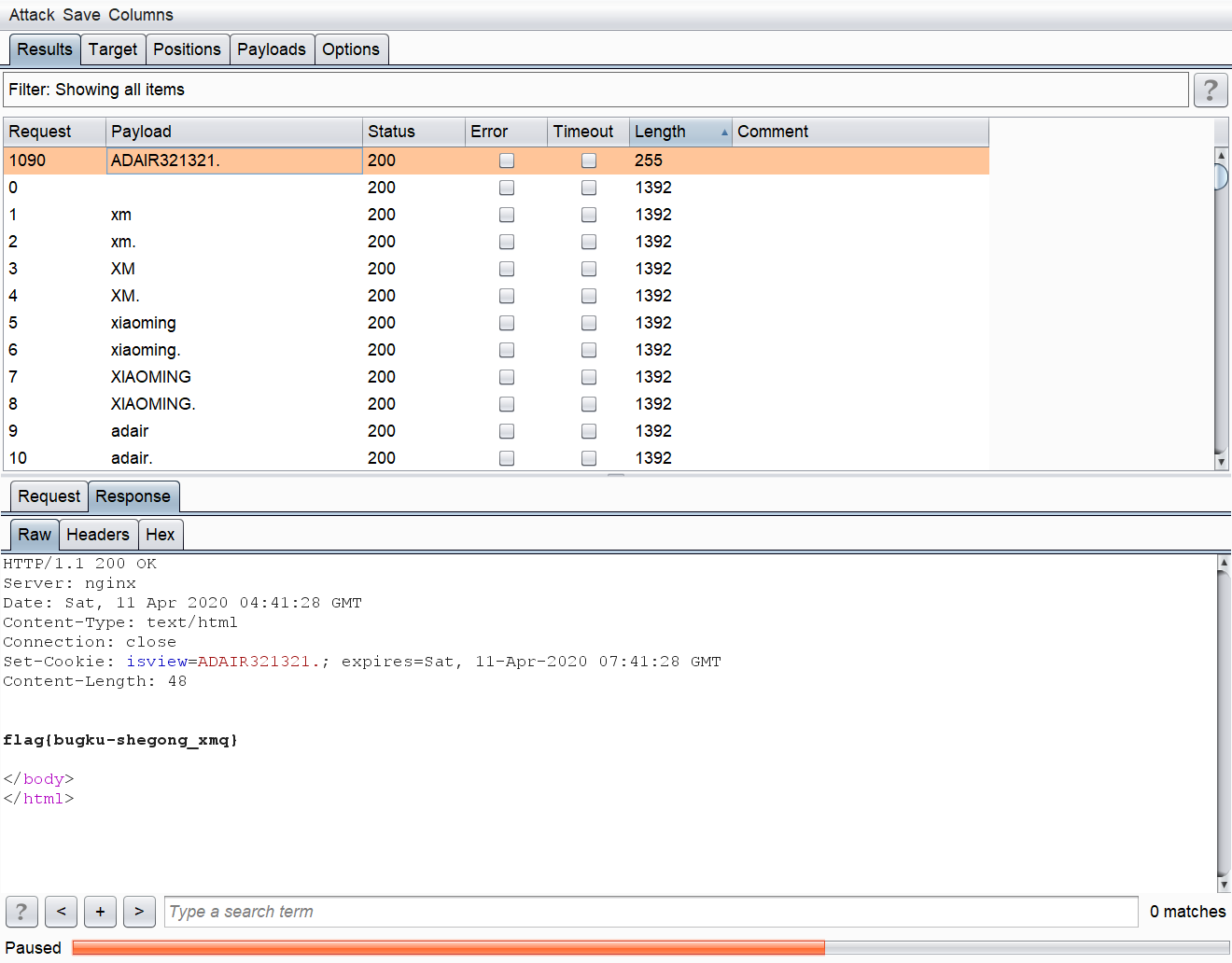

题目提示多用bugku在线工具,那就尝试一下在线密码攻击器,然后配合burpsuite使用

先send to intruder,然后清除再添加爆破点,导入弱口令,开始爆破

根据报文长度判断,发现密码,直接查看response得到flag

简单的社工尝试

提示很明显,而且从图片本身无法获取任何信息,那就搜图一下,先尝试的百度

惊喜的发现第一个没什么有用的信息,第二个本地打不开,梯子打开变成了菠菜

那么尝试Google(Google还是强

好像有点什么东西

找到一张图片,打开看看

嗯,不是我的问题,看了别人的wp,献上flag:flag{BUku_open_shgcx1}

社工版块完结@20200411