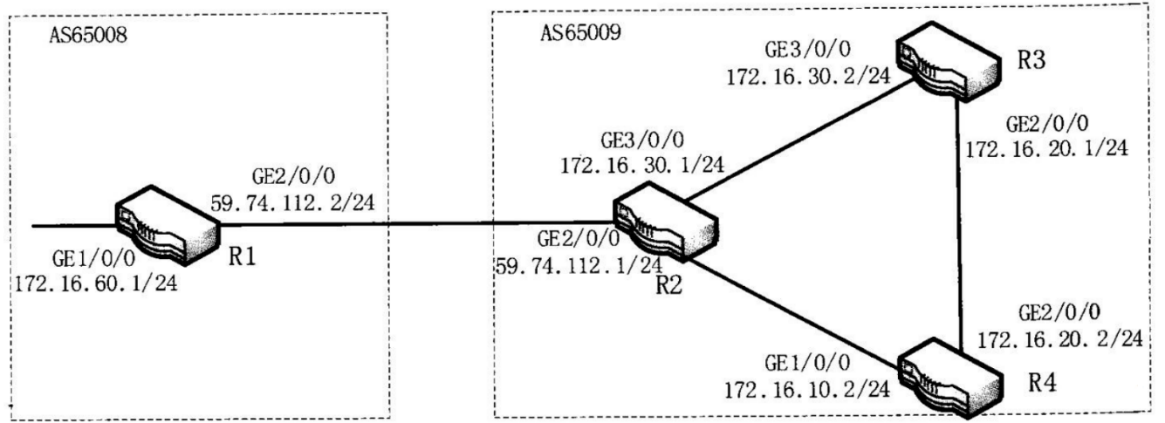

考点01:BGP 边界网关协议,在自制系统AS之间选择最佳路由,距离矢量。支持多出口大型网络。路由采用增量更新。除了下一跳还有经过的AS列表通过信息。允许CIDR和VLSM,支持鉴别、验证等。分为EBGP(外部)和IBGP(内部)。

边界网关协议,在自制系统AS之间选择最佳路由,距离矢量。支持多出口大型网络。路由采用增量更新。除了下一跳还有经过的AS列表通过信息。允许CIDR和VLSM,支持鉴别、验证等。分为EBGP(外部)和IBGP(内部)。

第一步:配置R1到R4接口IP的基本配置(略)。

第二步:配置IBGP:R2、R3、R4如下配置。

[R2] bgp 65009 //启动BGP及AS号

路由标识

[R2-bgp] router-id 2.2.2.2 //配置BGP的Router ID

[R2-bgp] peer 172.16.30.2 as-number 65009 //配置BGP对等体

[R2-bgp] peer 172.16.10.2 as-number 65009

[R3] bgp 65009 //连接网段

[R3-bgp] router-id 3.3.3.3

[R3-bgp] peer 172.16.30.1 as-number 65009

[R3-bgp] peer 172.16.20.2 as-number 65009

[R3-bgp] quit

[R4] bgp 65009

[R4-bgp] router-id 4.4.4.4

[R4-bgp] peer 59.74.112.1 as-number 65009

[R4-bgp] peer 172.16.20.1 as-number 65009

[R4-bgp] quit

第三步:配置EBGP:R1、R2如下配置。

[R1] bgp 65008

[R1-bgp] router-id 1.1.1.1

[R1-bgp] peer 59.74.112.1 as-number 65009

[R2-bgp] peer 59.74.112.2 as-number 65008

第四步:配置R1发布路由,如下配置。

[R1-bgp] ipv4-family unicast //进入IPV4地址族视图

[R1-bgp-af-ipv4] network 172.16.60.0 255.255.255.0

[R1-bgp-af-ipv4] quit

第五步:配置R2引入路由,如下配置。

[R2-bgp] ipv4-family unicast

[R2-bgp-af-ipv4] import-route direct //引入路由表

第六步:验证BGP用到的命令。dis bgp peer、dis bgp routing、dis cu、ping。

考点02:ACL(ACL=门岗保安 ,路由器=小区)

访问控制列表,可以根据源地址、目标地址、源端口、目标端口、协议信息对数据包进出过滤控制。

两个方向:

入口inbound是指数据流进入路由器(进门)、

出口outbound是指数据流从路由器流出(出门)。

两种动作:允许permit、拒绝deny。

| 分类 | 规则定义描述 | 编号范围 |

|---|---|---|

| 基本ACL | 仅使用报文的源IP地址、分片信息和生效时间段信息来定义规则 | 2000-2999 |

| 高级ACL | 既可使用IPv4报文的源IP地址,也可使用目的IP地址、IP协议类型、ICMP类型、TCP源/目的端口、UDP源/目的端口号、生效时间段等来定义规则 | 3000-3999 |

| 二层ACL | 使用报文的以太网帧头信息来定义规则,如根据源MAC 地址、目的MAC地址、二层协议类型等 | 4000-4999 |

| 用户ACL | 既可使用IPv4报文的源IP地址,也可使用目的IP地址、IP协议类型、ICMP类型、TCP源端口/目的端口、UDP源端口/目的端口号等来定义规则 | 6000-6031 |

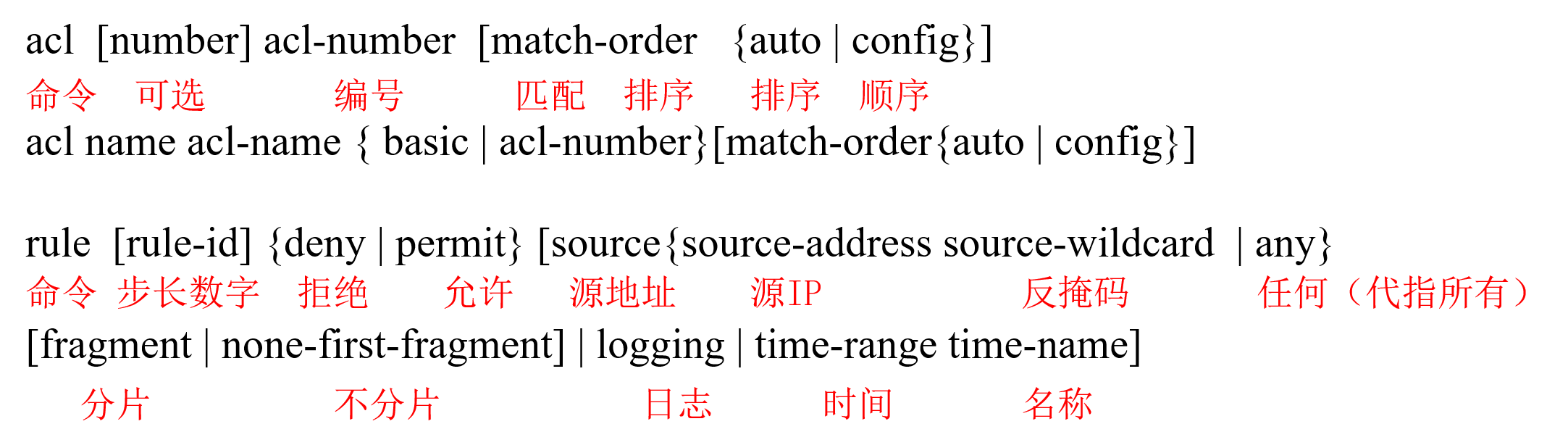

考点03:基本ACL:编号2000~2999

1、进入系统 2、配置编号 3、ACL列表

[Huawei] acl 2001

[Huawei-acl-basic-2001] rule permit source 172.16.10.3 0

1

2

3

命令 动作 源地址 IP 反掩码

[Huawei] acl 2001

[Huawei-acl-basic-2001] rule permit source172.16.10.30

[Huawei-acl-basic-2001] rule deny source 172.16.10.0 0.0.0.255

[Huawei-acl-basic-2001] description Permit only 172.16.10.3 through

描述仅允许一个主机通过

基本ACL,基于源地址,放置到目的端路由器。 考点04:基本ACL 命令规则:编号2000~2999

考点04:基本ACL 命令规则:编号2000~2999

自动与手动

步长默认是5;

姓名 时间段 工作日

[Huawei] time-range working-time 8:00 to 18:00 working-day

[Huawei] acl name work-acl basic

[Huawei-acl-basic-work-acl] rule deny source 172.16.10.0 0.0.0.255

time-range working-time

[Huawei] acl 2001

[Huawei-acl-basic-2001] rule deny source 172.16. 10.0 0.0.0.255

none-first-fragment

善用Tab键补全命令和问号?键帮助命令。

考点05:ACL几个重点知识:

ACL执行原则:

①自上而下排序原则。

②先匹配原则(特例在前,其他在后)。

③默认丢弃原则(deny any)。

反掩码:

0.0.0.0

单个主机,同host。

如:192.168.1.1 0.0.0.0 = host 192.168.1.1

反掩码:

255.255.255.255任意主机,同any,通常与0.0.0.0一起使用

例如:0.0.0.0 255.255.255.255 = any

考点06:高级ACL:编号3000~3999

[Huawei] acl 3001

[Huawei-acl-adv-3001] rule permit icmp source 172.16.10.3 0

命令 动作 协议 源端 IP

destination 172.16.20.0 0.0.0.255

目的 IP 反掩码

[Huawei] acl name deny-telnet //deny-telnet是名字

[Huawei-acl-adv-deny-telnet] rule deny tcp destination-port eq telnet

命令 动作 协议 目的端口 等于 23

source 172.16.10.3 0 destination 172.16.20.0 0.0.0.255

源端 IP 反掩码 目的 IP 反掩码

高级ACL,基于目的,放置在源端的路由器。 考点07:高级ACL命令规则:编号3000~3999(只需要了解)

考点07:高级ACL命令规则:编号3000~3999(只需要了解)

考点08:几个重要参数

| 操作符 | lt | gt | eq | n eq | range |

|---|---|---|---|---|---|

| 解释 | 小于 | 大于 | 等于 | 不等于 | 指定范围 |

| 传输协议 | 上层协议 | 端口号 | 命令参数关键字 |

|---|---|---|---|

| TCP | 文件传输协议—数据 | 20 | ftp-data |

| TCP | 文件传输协议—控制 | 21 | ftp |

| TCP | 远程连接 | 23 | telnet |

| TCP | 简单邮件传输协议 | 25 | smtp |

| UDP | 域名服务 | 53 | dns |

| UDP | 简单文件传输协议 | 69 | tftp |

| TCP | 超文本传输协议 | 80 | www |

| UDP | 简单网络管理协议 | 161 | snmp |

| UDP | 简单网络管理协议 | 162 | snmp-trap |

| UDP | 路由信息协议 | 520 | rip |

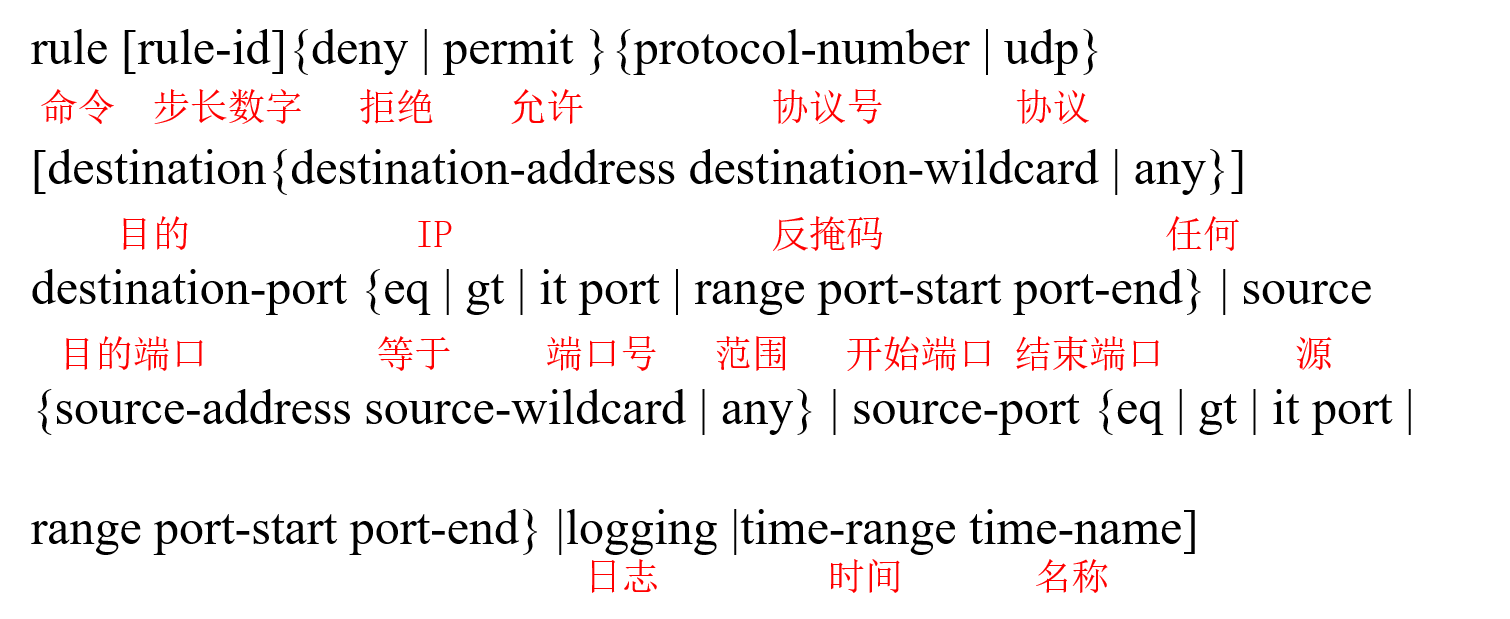

考点09:高级ACL实验一:

考点09:高级ACL实验一:

限制用户在特定时间访问特定服务器。

要求禁止销售部门在上班时间(8:00-18:00)访问工资查询服务器,财务部门受限制,可以随时访问,如图。

第一步:配置IP、配置VLAN、VLANIF等。(以E2/0/1口为例)

[Huawei] sysname R1

[R1] vlan batch 10 20 100

[R1] interface ethernet 2/0/1

[R1-Ethernet2/0/1] port link-type trunk

[R1-Ethernet2/0/1] port trunk allow-pass vlan 10

[R1-Ethernet2/0/1] quit

[R1] interface vlanif 10

[R1-Vlanif10] ip address 192.168.1.1 255.255.255.0

[R1-Vlanif10] quit

第二步:配置基于时间的ACL访问规则等。

#配置8:00至18:00的周期时间段

[R1] time- range satime 8:00 to 18:00 working-day

#配置销售部门到工资查询服务器的访问规则

[R1] acl 3001

[R1-acl-30011 rule deny ip source 192. 168.1.0 0.0.0.255

destination 192.168.10.10 0.0.0.0 time-range satime

Mon(周一)、Tue(周二)、Wed(周三)、Thu(周四)、Fri(周五)、Sat(周六)、Sun(周日) 、working-day(周一到周五)、off-day(周六周日)daily(周一到周日)、数字0-6(每周几)。

第三步:配置基于ACL的流分类策略。

#配置流分类c_xs,对匹配ACL 3001的报文进行分类

[R1] traffic classifier c_xs

[R1-classifier-c_xs] if- -match acl 3001

[R1-classifier-c_xs] quit

#配置流行为b_xs,动作为拒绝报文通过

[R1] traffic behavior b_xs

[R1-behavior-b_xs] deny

[R1-behavior-b_xs] quit

第四步:应用基于ACL的流策略。

#配置流策略p_xs, 将流分类c_xs与流行为b_xs关联

[R1] traffic policy p_xs

[R1-trfficpolicy-p_xs] classifier c_xs behavior b_xs

[R1-trafficpolicy-p_xs] quit

#由于销售部门访问服务器的流量从接口Eth2/0/1进入Router,所以可以在Eth2/0/1接口的入方向应用流策略p_xs

[R1] interface ethernet2/0/1

[R1-Ethernet2/0/1] traffic-policy p_xs inbound

[R l-Ethernet2/0/1] quit

例题分析:

1、下面ACL语句中,表达“禁止外网和内网之间互相ping”的是( )。

A. rule 100 permit any any B. rule 100 permit icmp any any

C. rule 100 deny any any D. rule 100 deny icmp any any

2、每一个访问控制列表(ACL)最后都隐含着一条( )语句。

A. deny any B. deny all C. permit any D. permit all

3、关于访问控制列表编号下面描述正确的是()

A.基本的访问控制列表编号范围是1000-2999

B.高级的访问控制列表编号范围是3000-3999

C.基本的访问控制列表编号范围是4000-4999

D.基本的访问控制列表编号范围是1000-2000

4、下列哪项参数不能用于高级访问控制列表?

A.物理接口 B.目的端口号 C.协议号 D.时间范围

5、下列静态路由配置不正确的是( )。

A. ip route-static 129.1.0.0 16 serial 0

B. ip route-static 10.0.0.2 16 129.1.0.0

C. ip route-static 129.1.0.0 16 10.0.0.2

D. ip route -static 129.1.0.0 255.255.0.0 10.0.0.2

解析:

下一跳是一个IP端口,不是网段

6、在路由器RTA上完成如下所示的ACL配置, 则下面描述正确的是( )。

[RTA] acl 2001

[RTA-acl-basic-2001] rule 20 permit source 20.1.1.0 0.0.0.025

[RTA-acl-basic-2001] rule 10 deny source 20.1.1.0 0.0.0.5555

A自动调整第一条规则的顺序编号为5 B VRP系统不会调整顺序编号

C配置错误 D 先匹配第二条规则(deny)

解析:

访问控制列表的条件语句默认是以第一句开始顺序执行的,只有与这个判断不相符合,才继续往下执行条件语句。

但如果配置了顺序编号,则会按照编号小的优先执行。

7、一台路由器上使用了如下ACL配置来过滤数据包,则下列描述正确的是( )。

[RTA] acl 2001

[RTA-acl-basic-2001] rule permit source 10.1.1.0 0.0.0.025

[RTA-acl-basic-2001] rule deny source 10.1.1.0 0.0.0.5555

A 10.0.1.0/24网段的数据包将被拒绝 C该ACL配置有误

B 10.0.1.0/24网段的数据包将被允许 D以上选项都不正确

解析:

访问控制列表的条件语句默认是从第一句开始顺序执行的,只有与这个判断不相符合,才继续往下执行条件语句。第一句先匹配允许通过了第二句就不起作用了。

8、以下关于访问控制列表的论述中,错误的是( )。

A 访问控制列表要在路由器系统视图模式下配置

B具有严格限制条件的语句应放在访问控制列表的最后

C每一个有效的访问控制列表至少应包含一条允许语句

D访问控制列表不能过滤由路由器自己产生的数据

解析:

配置访问控制列表的最关键的命令是permit和demy。它们用来表示满足访问表项的报文是允许通过接口,还是要过滤掉。permit表示允许报文通过接口,而deny表示匹配标准IP访问表源地址的报文要被丢弃。

访问控制列表的条件语句是从第一句开始顺序执行的,只有与这个判断不相符合,才继续往下执行条件语句。所以具有严格控制的语句应放在前面。

访问控制裂变ACL对进出路由器的数据包进行过滤控制,但不会对路由器本身产生的数据包过滤。

访问控制列表的配置工作的步骤主要包括:在系统视图下配置

1、先定义一个访问控制列表ACL(基本、高级或命名的);

2、接着用rule为该访问控制列表配置包过滤的准则;

3、最后用traffic-filter为这个访问控制列表配置应用到接口上。

9、利用高级ACL禁止用户通过Telnet访问子网202.112.111.0/24的命令是( )。

A rule 3110 deny telnet any 202.112.111.0 0.0.0.255 eq 23

B rule 3110 deny udp any 202.112.111.0 eq telnet

C rule 3110 deny tcp any 202.112.111.0 0.0.0.255 eq 23

D rule 3110 deny tcp any 202.112.111.0 255.255.255.0 eq 23

解析:

访问控制列表(ACL)主要有基本访问控制列表和高级访问控制列表两种类型。其中,基本ACL的表号范围是2000~2999,9高级ACL的表号范围是30000~3999。

Telnet协议是一种基于TCP 23端口号提供远程登录服务的应用层协议。若要完成“禁止用户通过telnet访问子网202.112.111.0/24”的配置需求,则其对应的ACL定义语句为rule 3110 deny tcp any 211.10 0.0.0.255 eq 23等。

答案A、B协议不对,答案D没用反掩码,所以正确答案C。

10、路由器命令“[Router]rule 2001 deny 192.168.1.1”的含义是( ) 。

A不允许源地址为192.168.1.1的分组通过

B允许源地址为192.168.1.1的分组通过

C不允许目标地址为192.168.1.1的分组通过

D允许目标地址为192.168.1.1的分组通过

11、以下ACL语句中,含义为“允许172.168.0.0/24网段中所有PC访问10.1.0.10中的FTP服务”的是( )。

A rule 3001 deny tcp 172.168.0.0 0.0.0.255 host 10.1.0.10 eq ftp

B rule 3001 permit tcp 172.168.0.0 0.0.0.255 host 10.1.0.10 eq ftp

C rule 3001 deny tcp host 10.1.0.10 172.168.0.0 0.0.0.255 eq ftp

D rule 3001 permit tcp host 10.1.0.10 172.168.0.0 0.0.0255 eq ftp

解析:

首先选项A、C可以排除,因为它们是deny,表示拒绝服务。而在高级ACL命令的格式中,源地址在前 目的地址在后,因此答案选择B。

12、将ACL应用到路由器物理接口的命令是()。

A [Huawei-G0/0/1] traffic inbound acl 3000

B [Huawei-ui-vty0-4] acl 3000 inbound

C [Huawei-G0/0/1] fixup acl 3000 inbound

D [Huawei-G0/0/1] route inbound acl 3000

解析:

在指定接口上启用ACL的命令是使用命令

[Huawei]int g0/0/1 //进入接口

[Huawei-G0/0/1]traffic-filter inbound acl 3000 //应用在接口上

B是在虚拟接口下应用ACL,

[Huawei]user-interface vty 0 4 //进入虚拟接口

[Huawei-ui-vty0-4]acl 3000 outbound //应用acl

13、如果路由器配置了BGP协议,还要进入IPV4地址族视图,如果要把网络地址133.1.2.0/24发布给邻居,那么发市这个公告的命令是()。

A [R1-bgp-af-ipv4] network 133.1.2.0

B [R1-bgp-af-ipv4] network 133.1.2.0 0.0.0.255

C [Rl-bgp-af-ipv4] network-advertise 133.1.2.0

D [Rl-bgp-af-ipv4] network 133.1.2.0 255.255.255.0

14、通常路由器不进行转发的网络地址是()。

A 101.1.32.7 B 192.178.32.2 C 172.16.32.1 D 172.35.32.244

解析:

通常路由器不进行转发的网络地址有: 10.x.x.x、172.16.x.x-172.31.x.x、192.168.x.x,这些地址被大量用于企业内部网络中。一些宽带路由器,也往往使用192.168.1.1作为默认地址。

私有网络由于不与外部互连,因而可能使用随意的IP地址。保留这样的地址供其使用是为了避免以后接入公网时引起地址混乱。使用私有地址的私有网络在接入Internet时,要使用地址翻译(NAT)将私有地址翻译成公用合法地址。在Internet上,这类地址是不能出现的。

15、下面关于BGP、OSPF、ISIS、RIP描述正确的是( )。

A BGP邻居关系建立在TCP会话基础上的

B 0SPF运行在IP协议基础之上的,采用的协议号是90

C ISIS运行在IP协议基础之上,采用的协议号是89

D RIP运行在UDP协议基础之上,采用的端口号是179

解析:

BGP是使用TCP协议179端口。

而0SPF、ISIS使用的是IP协议,协议号分别为89、124。

RIP使用的是UDP协议520端口。

16、关于BGP协议,以下说法不正确的是()。

A BGP是一种外部网关协议(EGP),与OSPF 、RIP等内部网关协议(IGP)不同,其着眼点不在于发现和计算路由,而在于控制路由的传播和选择最佳路由BGP

B BGP使用TCP作为其传输层协议(监听端口号为179),提高了协议的可靠性

C路由更新时, B6P只发送更新的路由,大大减少了BGP传播路由所占用的带宽,适用于在Internet上传播大量的路由信息

D BGP从设计上避免了环路的发生,不支持VLASM和CIDR

解析:

边界网关协议(BGP)是运行于TCP179端口上的一种自治系统的路由协议。

BGP系统的主要功能是和其他的BGP系统交换网络可达信息。网络可达信息包括列出的自治系统(AS)的信息。

这些信息有效地构造了AS互联的拓扑图并由此清除了路由环路,BGP提供了一套新的机制支持无类域间路由CIDR和可变长子网掩码VLSM。

17、边界网关协议BGP的报文()传送。一个外部路由器通过发送( )报文与另一个外部.路由器建立邻居关系,如果得到应答,才能周期性的交换路由信息。

A 通过TCP连接 B封装在UDP数据包中

C通过局域网 D封装在ICMP包中

A UpDate B KeepAlive C Open D通告

解析:

边界网关协议(BGP)的报文通过TCP连接传送。BGP有4种报文。

①0pen报文:用于建立邻居关系。

②Update报文:用于发送新的路由信息。

③Keepalive报文:用于对Open的应答和周期性地确认邻居关系。

④通告报文:用于报告监测到的错误。

建立邻居关系的过程是一个路由器发送Open报文,另一个路由器如果愿意接受请求则以KeepAlive报文应答。

18、在配置访问控制列表的规则中,关键字“any”代表的通配符掩码是( )。

A 0.0.0.0 B 0.0.0.1 C 255.255.255.255 D 无此命令关键字

解析:

ACL规定使用通配符掩码来说明子网地址,通配符掩码就是子网掩码按位取反的结果。通配符掩码0.0.0.0表示ACL语句中的32位地址要求全部匹配,因而叫做主机掩码。

例如: 192.168.1.1 0.0.0.0示主机192.168.1.1的IP地址,实际上路由器把这个地址转换为host 192.168.1.1,注意这里的关键字host。

通配符掩码255.255.255.255表示任意地址都是匹配的,通常与地址0.0.0.0一起使用。

例如: 0.0.0.0 255.255.255.255,路由器将把这个地址转换为关键字any。