题目描述

菜狗决定用菜刀和菜鸡决一死战

Solution

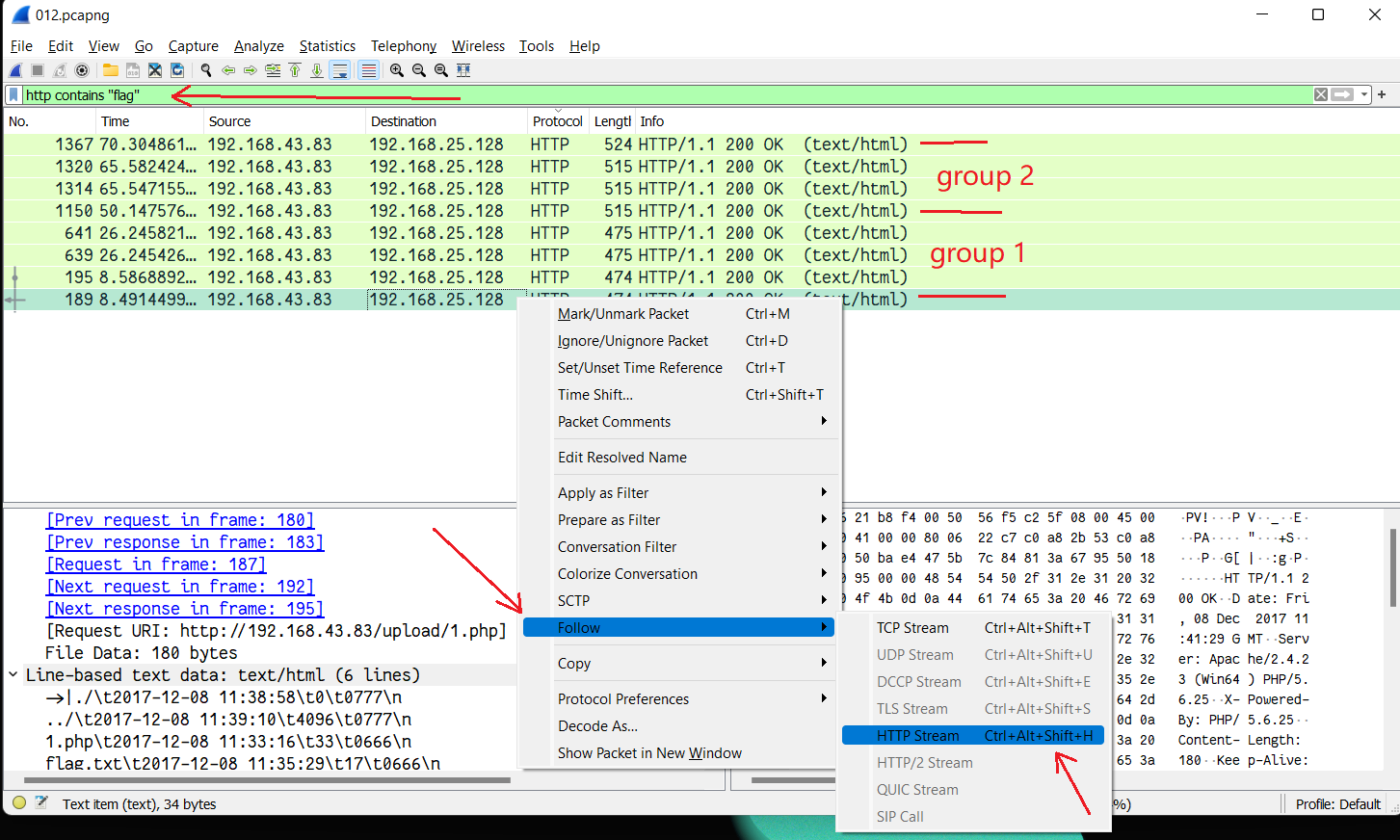

看文件格式这是一个流量包,我们用 WireShark 打开,输入命令过滤 HTTP 协议中包含flag内容的包裹:

http contains "flag"

找到两组数据包:

我们先选择 Group 1 的数据,Follow它的HTTP Stream,观察了一下,这大概是一句话木马,观察服务器的目录。

我们再看一看 Group 2 的数据:

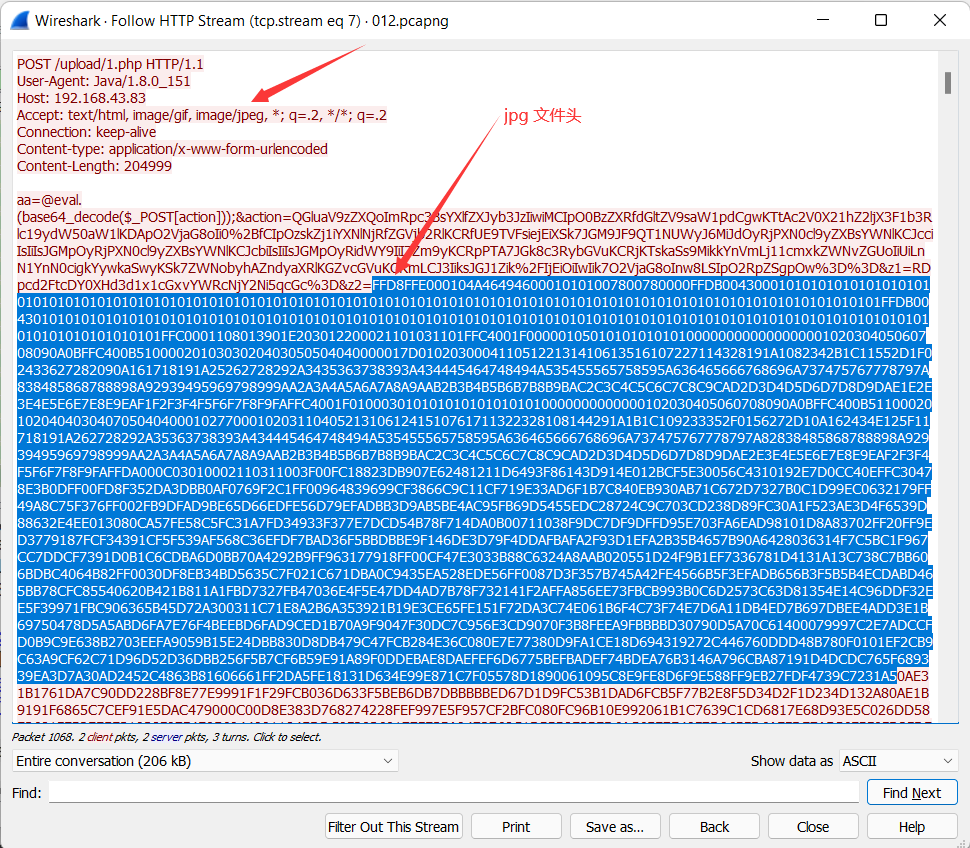

这一组 HTTP Stream 做的事儿,貌似是用 POST 请求上传了一个图片,然后检查有没有上传成功。

查阅常用文件头对照表,这里有 JPG 的文件头标志FFD8FF,我们一直复制到文件尾巴FFD9,使用 HxD 新建文件,粘贴上去,保存为666.png:

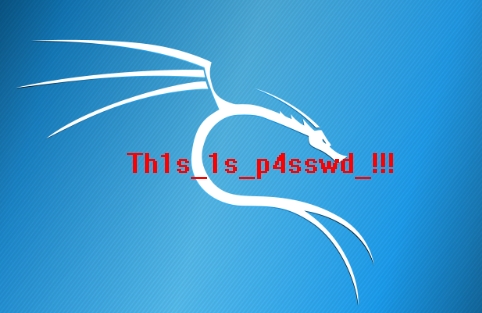

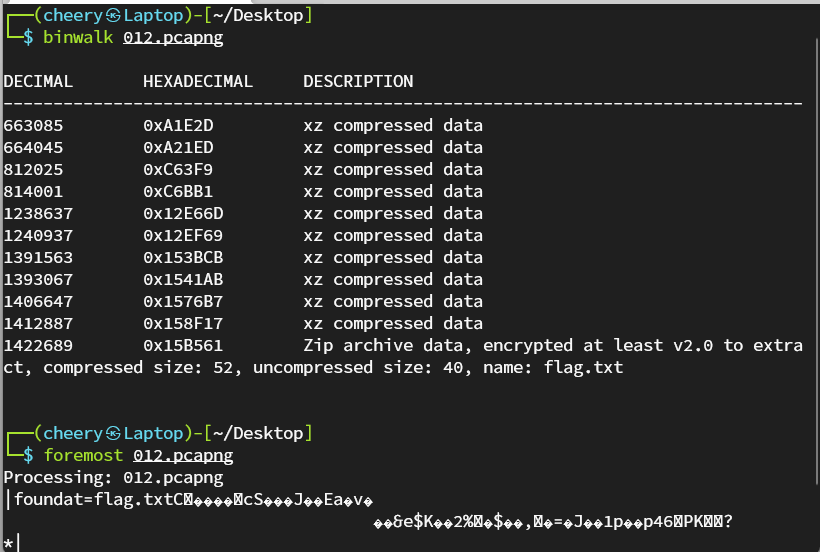

这个图片上面写了密码,这是哪儿的密码呢?我们使用 binwalk 工具看看这个数据包,发现里面藏有 ZIP 文件,于是我们再用 foremost 工具分离出来:

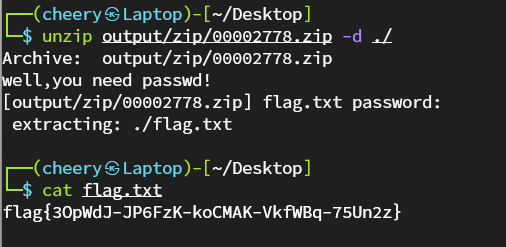

foremost 分离出来一个 ZIP 压缩包,我们用unzip命令解压它,再输入之前从流量包中搞出来的密码,就得到 Flag 了: