Linux服务安全。

首先在无需开机自启的服务,关闭以免出现服务的漏洞。

查看服务状态

systemctl常用命令

systemctl status postfix | 查看postfix服务的状态。 vendor:建议关闭服务开机自启

systemctl start postfix | 开启postfix服务。

systemctl stop postfix | 关闭postfix服务。

systemctl roload postfix | 重新加载postfix配置文件。

systemctl get-default | 查看当前服务的运行级别(最小化3,图形化5)

Linux服务安全:

iptables:防火墙服务。xinted:多重网络服务核心进程,建议开启。network:网络服务,必须开启。sshd:远程登录服务,必须开启。rsyslog:系统日志服务,必须开启。crondtab:任务计划服务,必须开启。atd:一次性计划任务,如果不需要,可以关闭。auditd:审计服务,必须开启。autovt:登陆服务,必须开启。

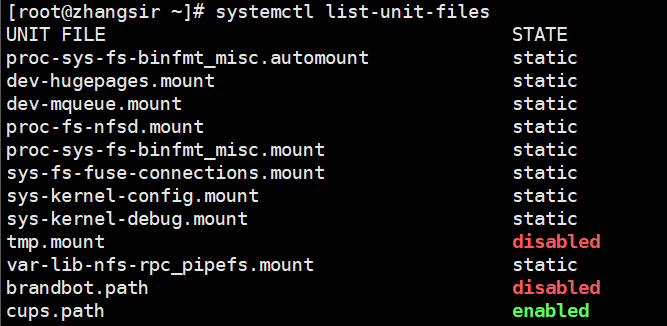

systemctl list-unit-files (检查所有服务)

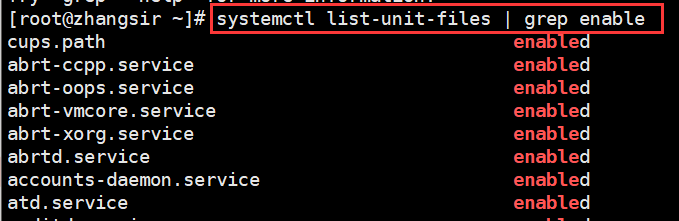

systemctl list-unit-files | grep enable 可以通过 grep命令筛选enable的服务。

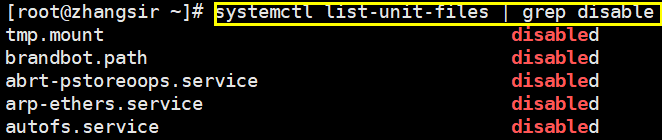

systemctl list-unit-files | grep disable 可以通过 grep命令筛选disable的服务。

---——————————————————————————————————

Linux用户安全。

(1)删除或禁用用户:

通过排查/etc/passwd文件,查看是否有应该禁用的用户。

cat /etc/passwd |查看linux 用户配置。

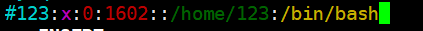

通过cat发现有非法用户123,因为$3列有问题,0是root用户的属组,整个linux中只有一个root用户。

解决方法:

(1)禁用123用户。

vim /etc/passwd 将123所在的那一行#注释掉。

(2)删除123非法用户。

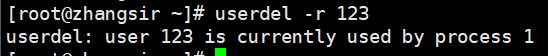

userdel -r 123 | 删除非法123用户。因为现在123是非法的root用户,所以无法删除

(3)锁定用户

usermod -L 123 |锁定非法用户。

禁止linux用户登录

设置用户的bin/bash从而达到用户禁止登录的目的。

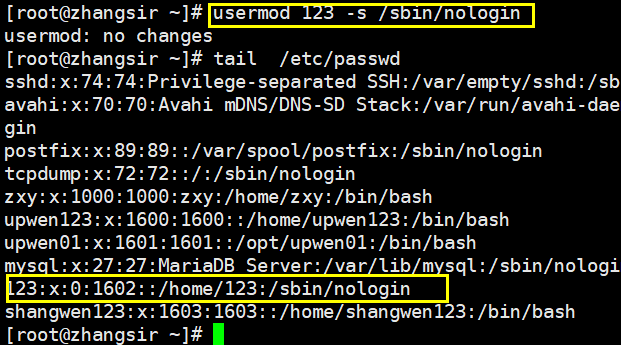

(1)usermod 123 -s /sbin/nologin

把用户从系统组中删除

cat /etc/group | 查看组中的权限信息。

gpasswd -d 123 wheel |把123用户从 wheel组中删除。

linux 密码安全

普通用户修改密码参数Pass_max_days 设置一个合理的值,建议为42-90天,通过配置login.defs配置文件。

首先配置前先将用户文件进行备份。

cp /etc/login.defs /etx/login.defs.bak 复制一份为备份文件。

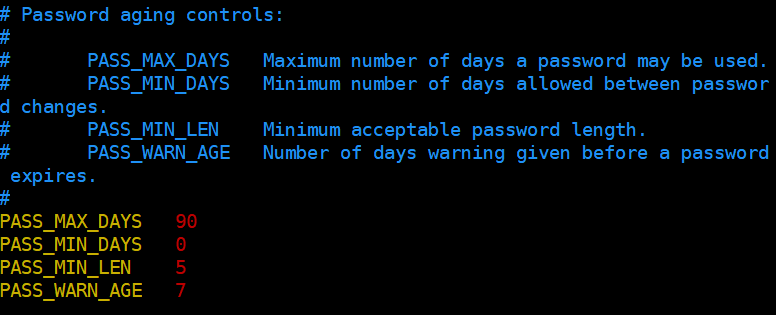

其中各个不同参数,代表不同的涵义。

PASS_MAX_DAYS 90 || 最大过期时间,默认为99999天,需调整。PASS_MIN_DAYS 0 || 最小过期时间,默认为0天,无需调整PASS_MIN_LEN 5 || 密码最小长度,默认五个长度。PASS_WARN_AGE 7 || 告警时间,默认七天,可调整。

修改密码使用天数

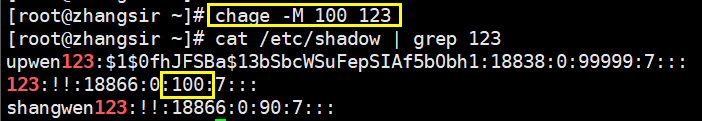

(1)chage -M 100 123 | 100 是天, 123是用户

(2)设置密码长度 ,设置普通用户密码长度为10 pass_min_len

(1)首先修改设置密码长度

vim /etc/login.def

(2)修改 /etc/pam.d/system-auth配置文件

在password requisite后面加入修改密码的长度。设置为10位长度。

password requisite pam_pwquality.so try_first_pass local_users_only retry=3 authtok_type= minlen=10

注意:只用root用户能修改所有用户的密码,修改用户文件的时候,这两个配置文件都需要修改。

密码重试限制

密码输错五次,锁定三十分钟,主要防止暴力破解。

1.限制用户从tty登录(机房登录)

vim /etc/pam.d/login

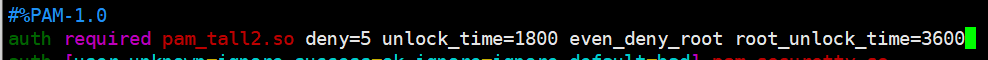

在#%PAM-1.0下面插插入一行,也就是下一行

#%PAM-1.0auth required pam_tall2.so deny=5 unlock_time=1800 even_deny_root root_unlock_time=3600配置参数的含义普通用户和root用户,密码输错五次,都会被锁定,普通用户锁定1800秒,root用户锁定3600秒deny=5 | 表示密码输错5次unlock_time=1800 | 表示普通用户锁定的时间,单位为秒。root_unlock_time=3600 |表示root用户锁定的时间,单位为秒。even_deny_root表示root用户也被锁定,如果root用户禁止登录ssh,且机房有严格的出入限制,则配置成auth required pam_tall2.so deny=5 unlock_time=1800 即可。

2.限制用户使用ssh远程登录。

vim /etc/pam.d/sshd

在#%PAM-1.0下面插插入一行,也就是下一行

#%PAM-1.0auth required pam_tall2.so deny=5 unlock_time=1800 even_deny_root root_unlock_time=1800