371https://www.bilibili.com/video/BV1zC4y1t7qo?p=41

381https://www.bilibili.com/video/BV1ap4y1v7cE?p=41

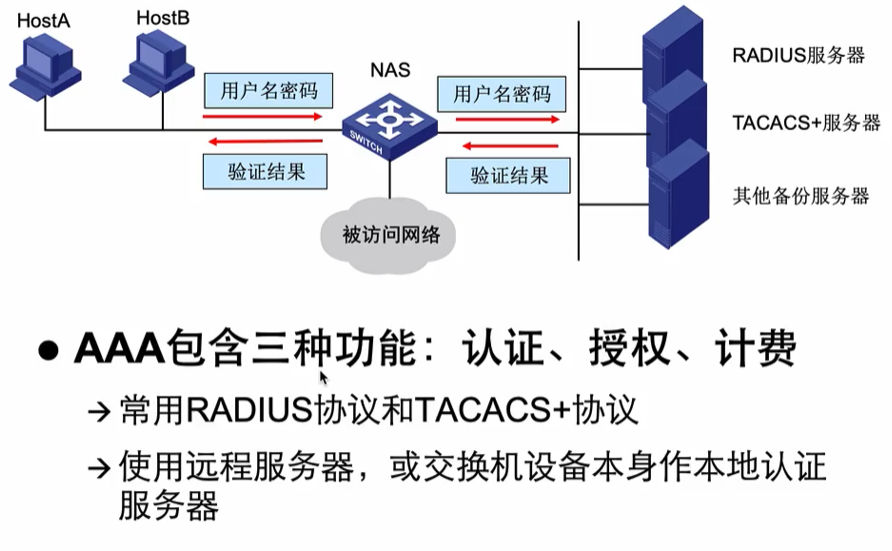

AAA、RADIUS和TACACS+身份验证

authentication、authorization、charging

本地认证 接入的交换机进行认证,配置容易被攻击破解

分级身份权限,

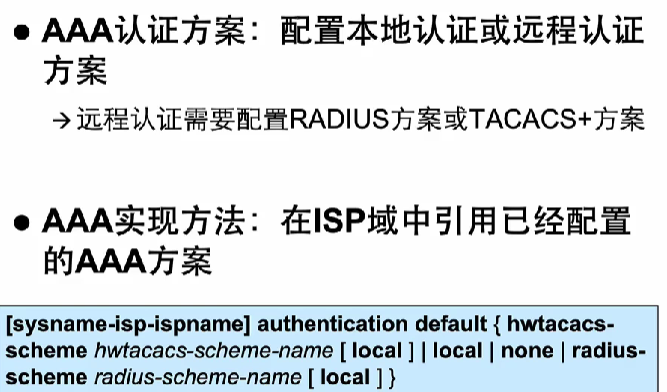

配置ISP域,使其使用同套的账号密码,使其调用一样的账号密码。

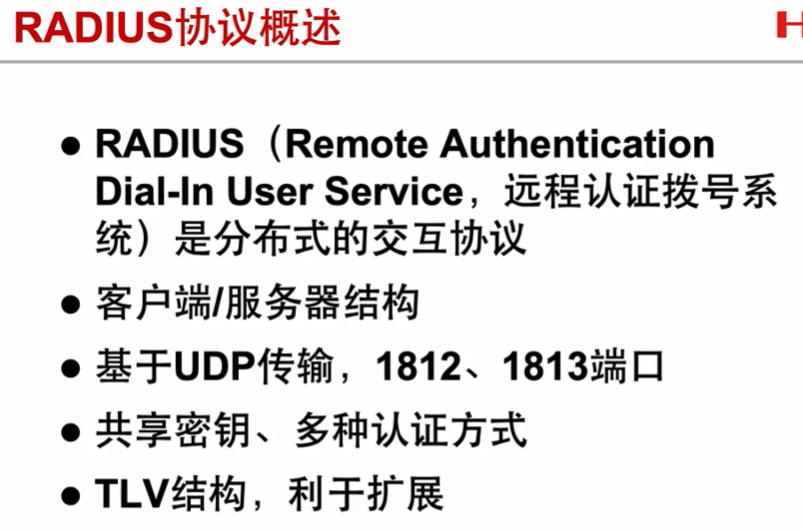

远程认证拨号系统

UDP控制、共享密码对接、支持多种认证方式、

认证和授权服务必须在同一台设备上,计费可以分开

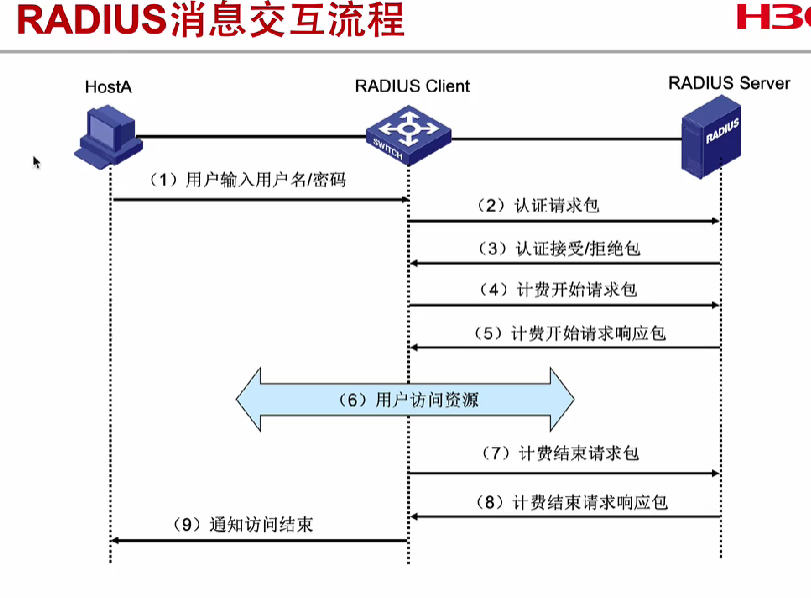

radius交互流程用户发送账号密码认证、开始计费、结束, 认证包123、计费包45

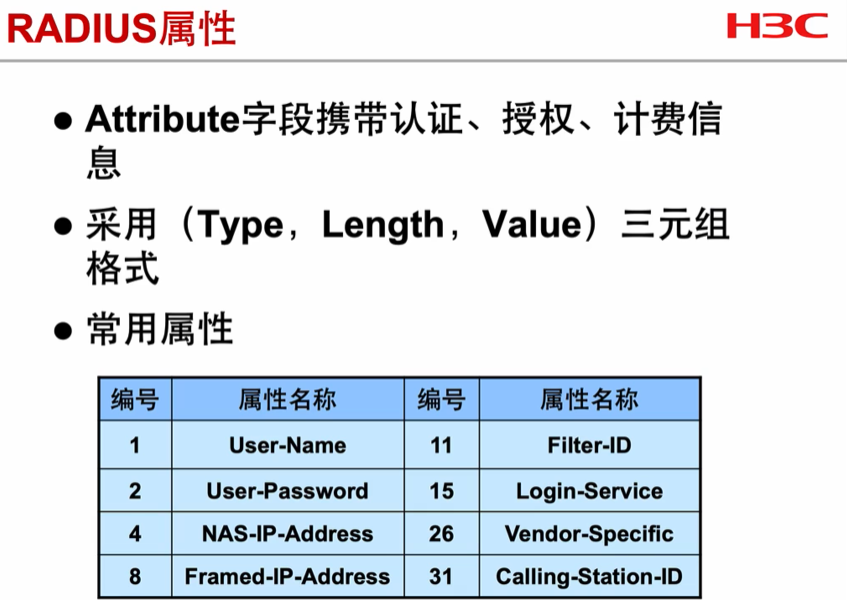

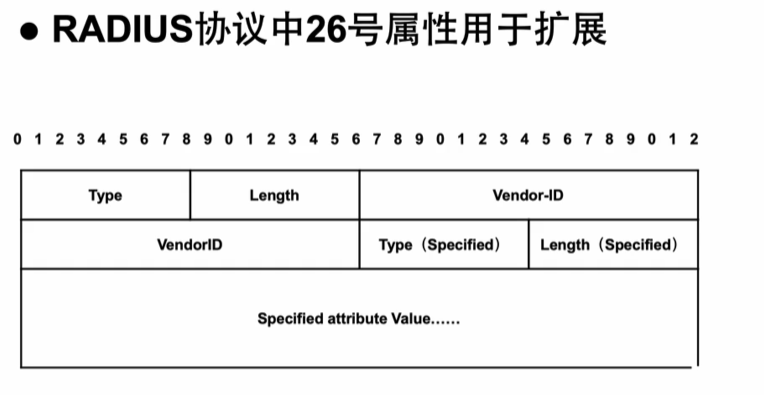

radius属性

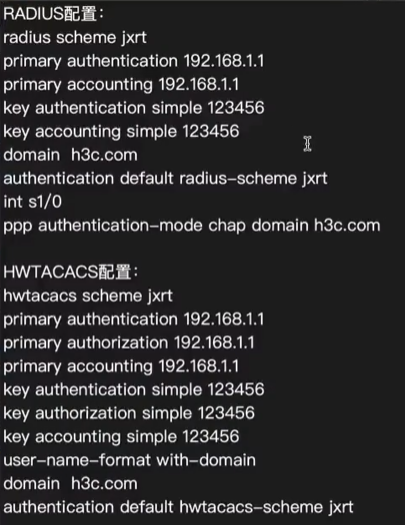

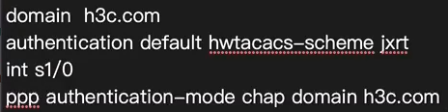

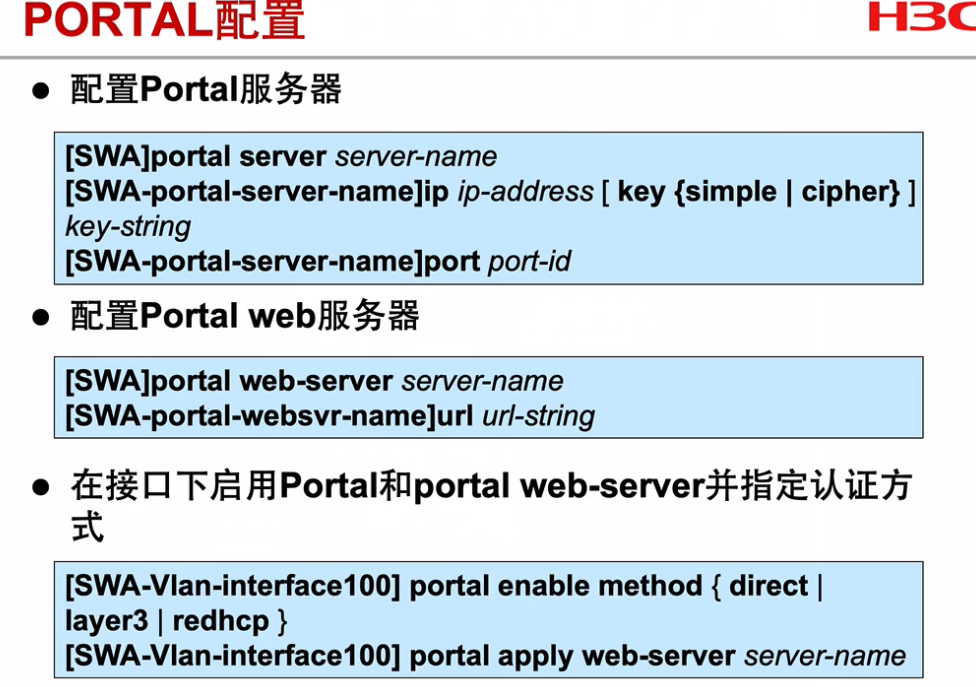

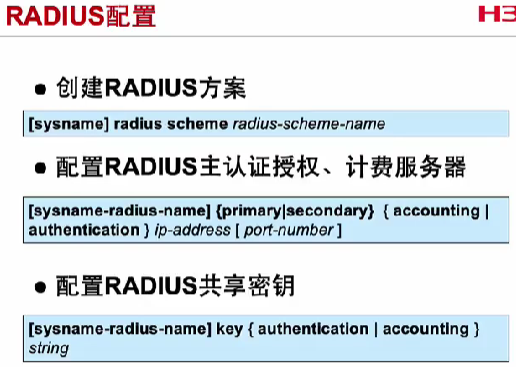

RADIUS和TACACS配置命令

配置radius方案,创建domain域调用radius方案,端口在调用ppp 认证domain方案

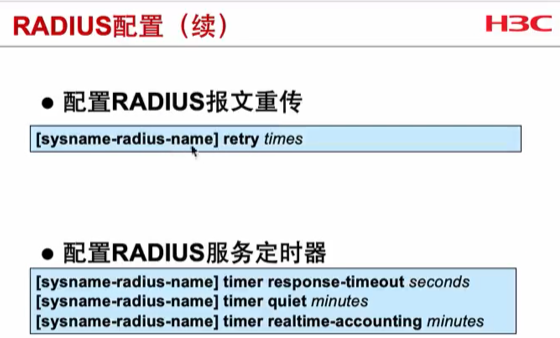

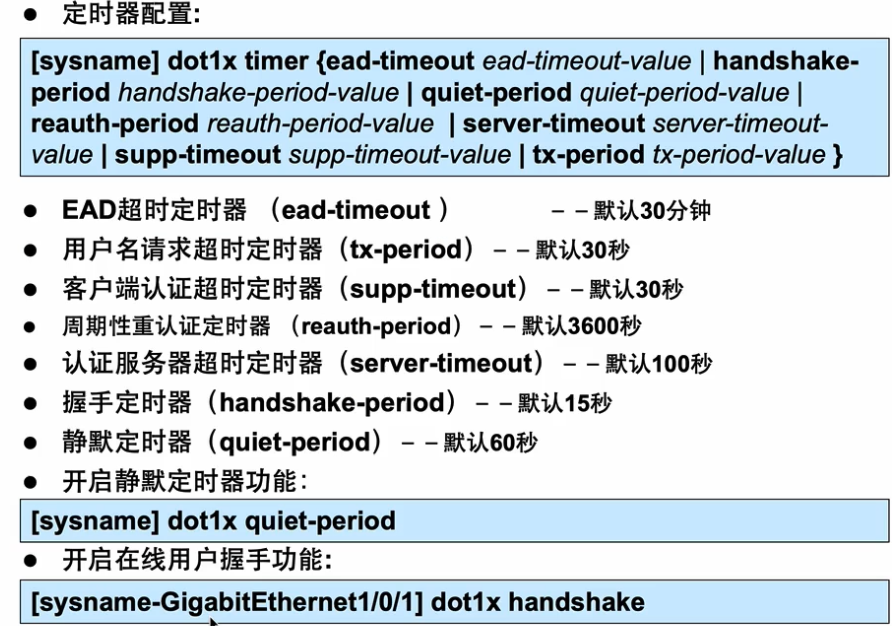

报文重传、定时器配置

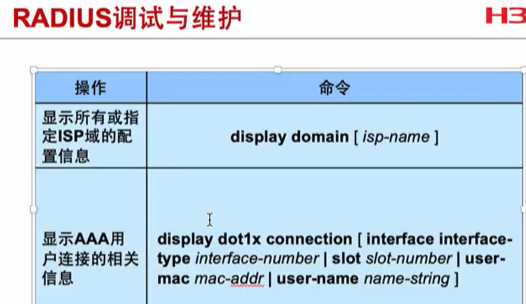

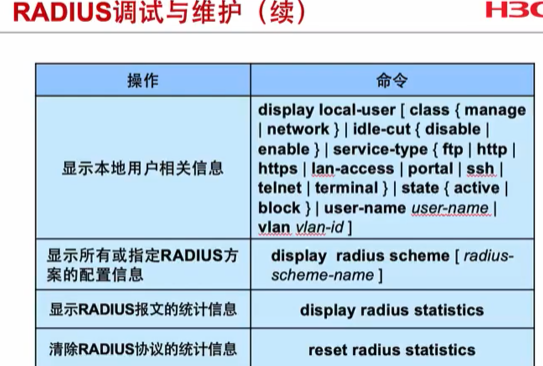

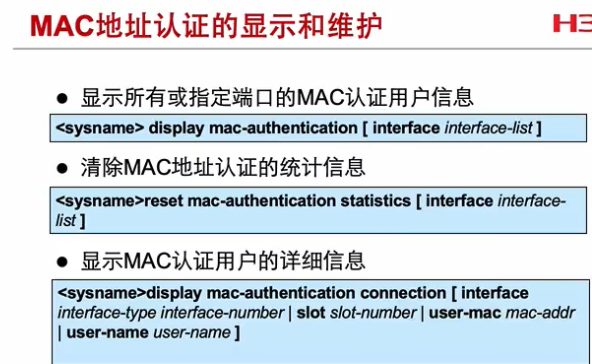

维护查询命令

TACACS+协议

与radius类似、但是安全性更高,验证、授权、计费可独立运行在不同的服务器上。

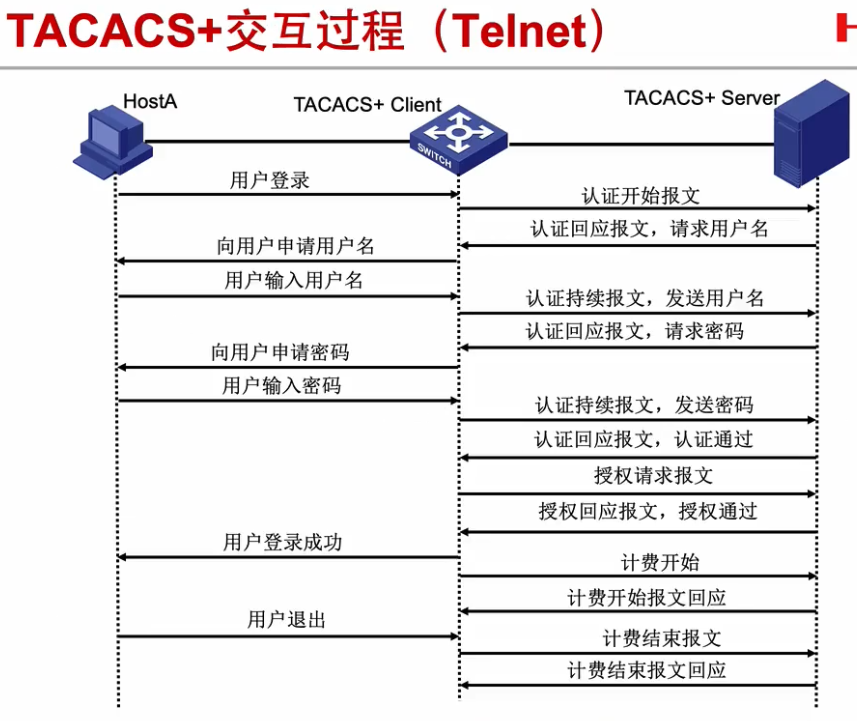

TACACS交互过程

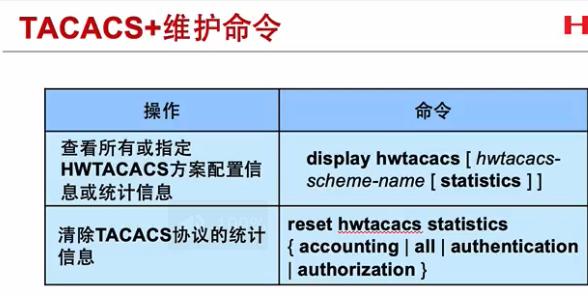

TACACS+维护命令

==========================

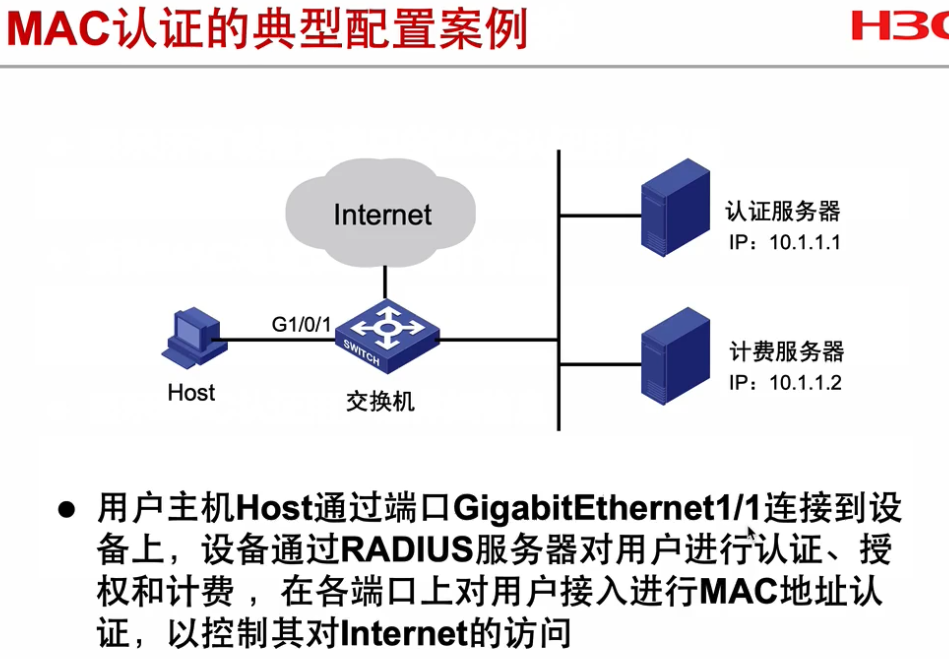

端口接入控制认证

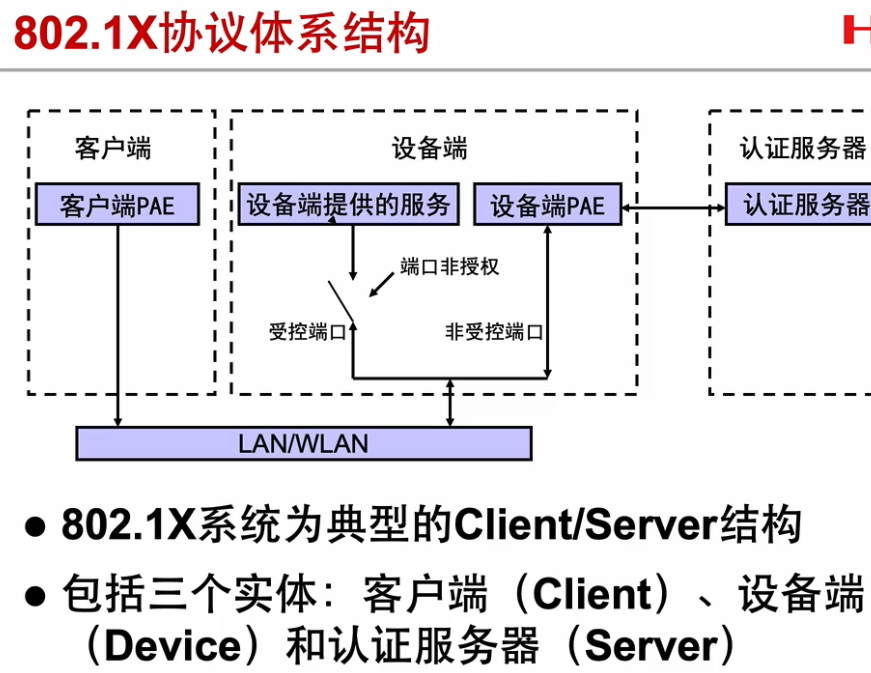

802.1X

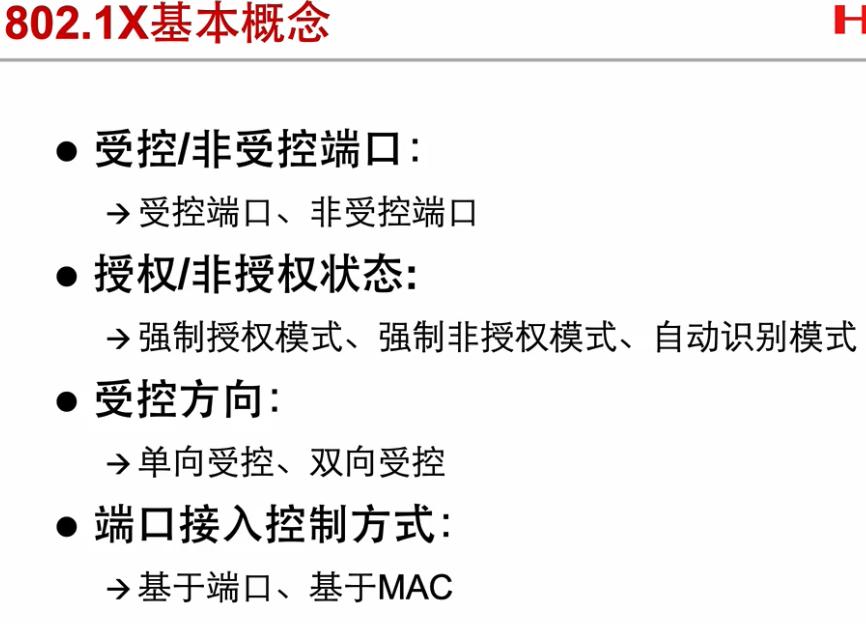

802.1X基本概念

1.将端口分为了两个子接口,一个认证、一个上网。不认证上网不通

2.强制授权模式端口始终可以上网、强制非授权始终无法认证上网、自动识别认证后上网

3.单向受控:服务端决定是否认证授权、双向受控:服务器和客户端都可以决定是否授权

4.端口接入方式: 基于端口 、基于mac

802.1X触发认证方式

客户端触发:当客户端已配置了IP地址时,由客户端自己发起身份认证请求

设备端触发:当客户端IP地址设置为自动获取,还没有获取到的时候,设备端检测到客户端的DHCP/ARP请求后,会自动向AAA服务器触发身份认证请求

802.1X认证方式:

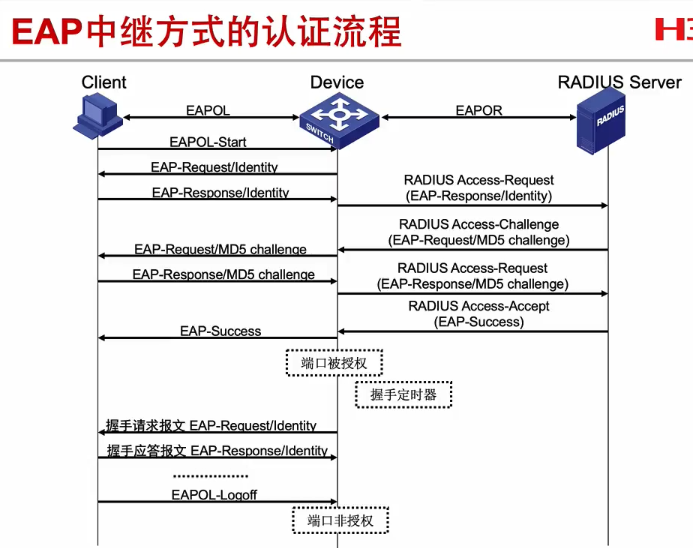

EAP中继方式(包括EAP-MD5/EAP-TLS/EAP-TTLS/PEAP)

AEPOL对接中继交换机,交换机重新封装(EAP)对接EAPOR到服务器

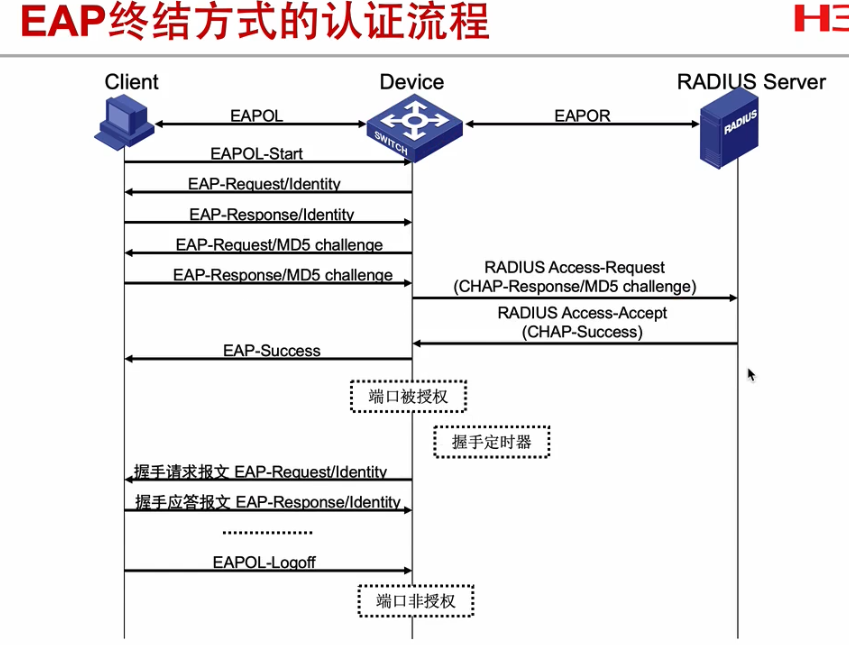

EAP终结方式(包括PAP/CHAP)

中继交换机对接服务器直接使用radius了

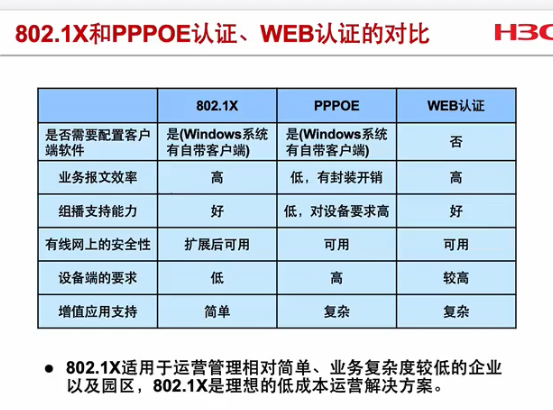

802.1X和PPPOE认证、WEB认证的对比

802.1X需要设备支持,接入交换机需要配置,无线设备难支持。还是web用的多,一般802.1X用到固定网络设备上。

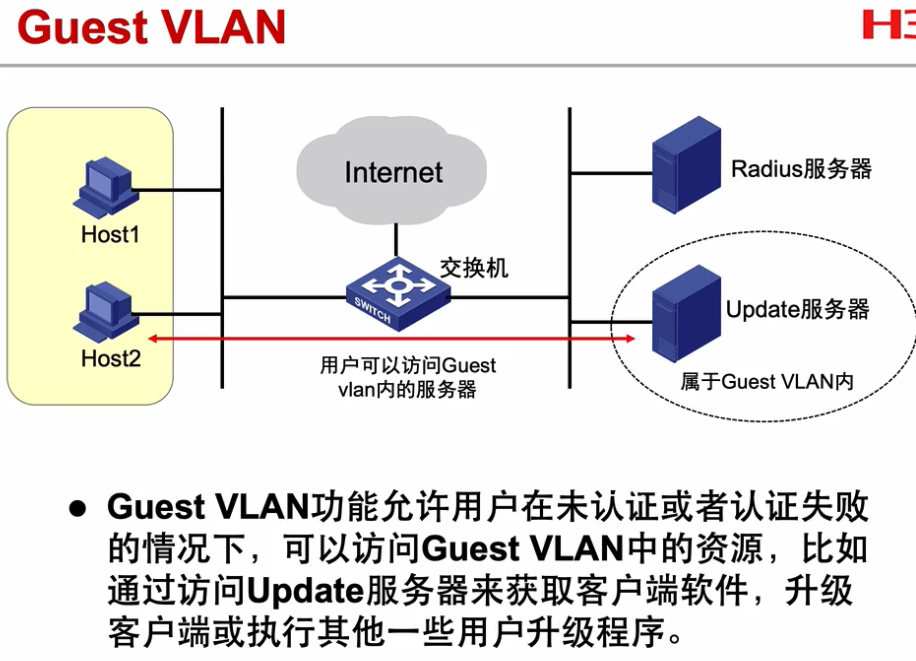

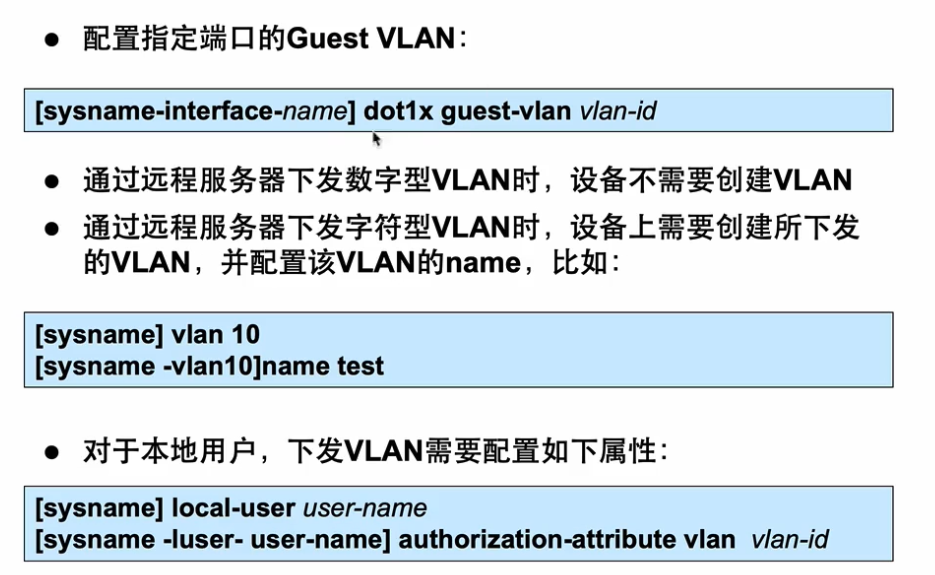

扩展Guest VLAN

扩展Dynamic VLAN

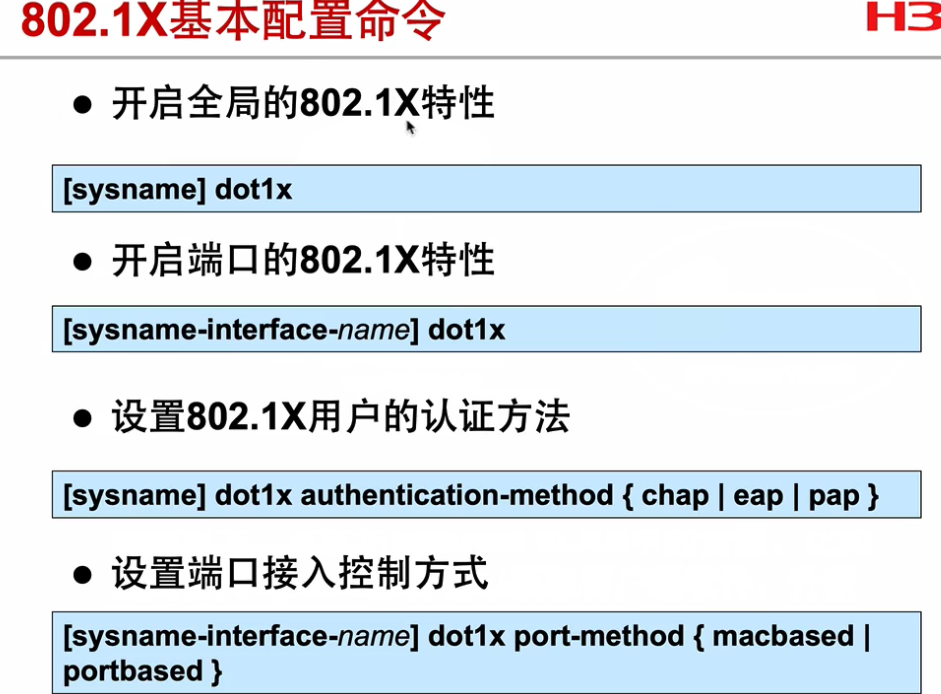

802.1X配置与维护

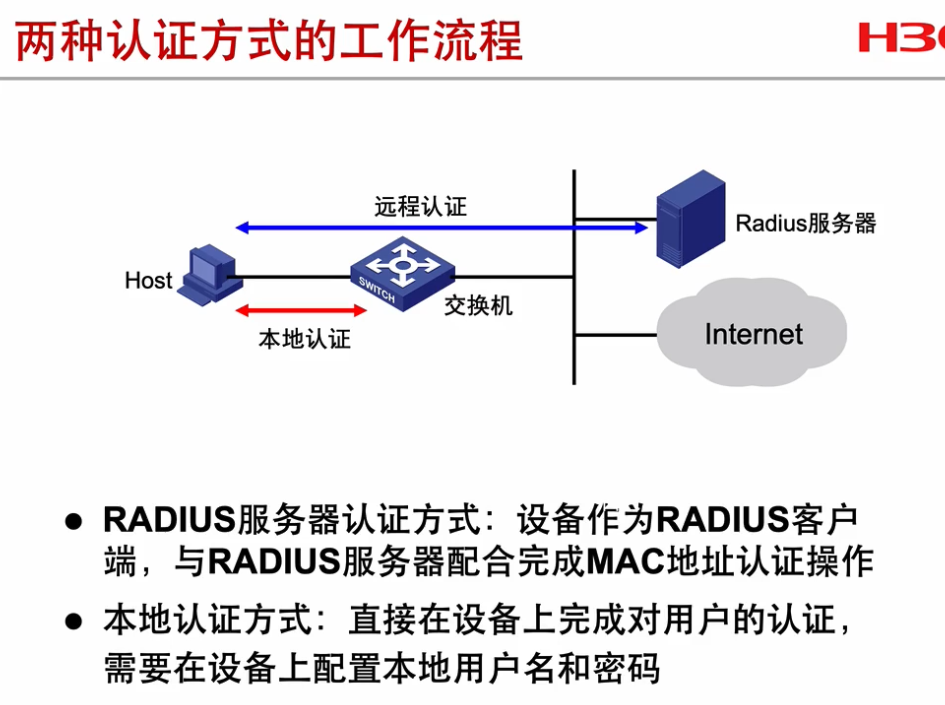

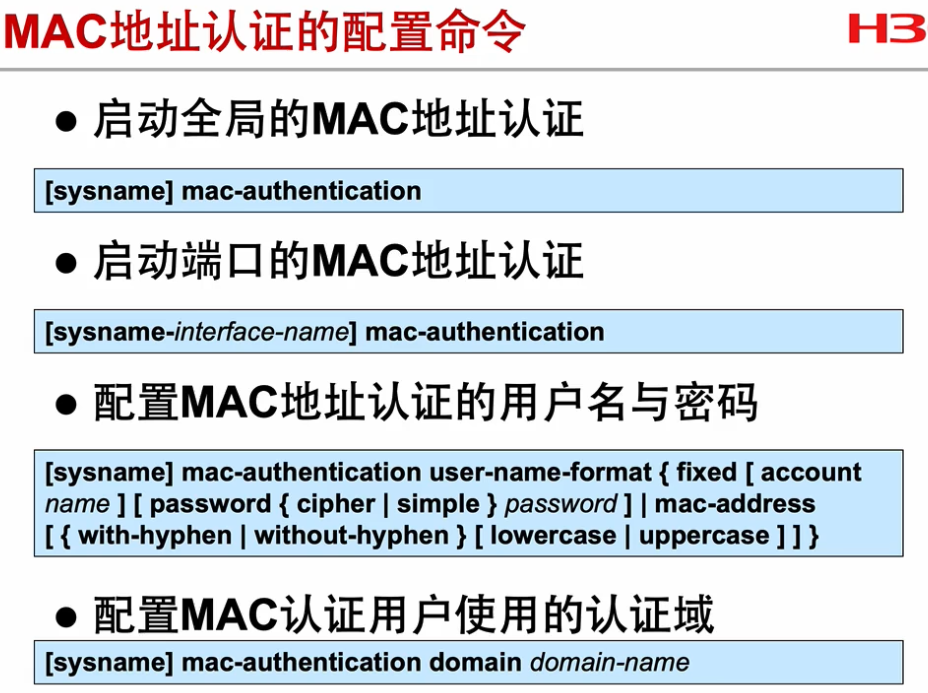

两种认证的工作流程

配置方法

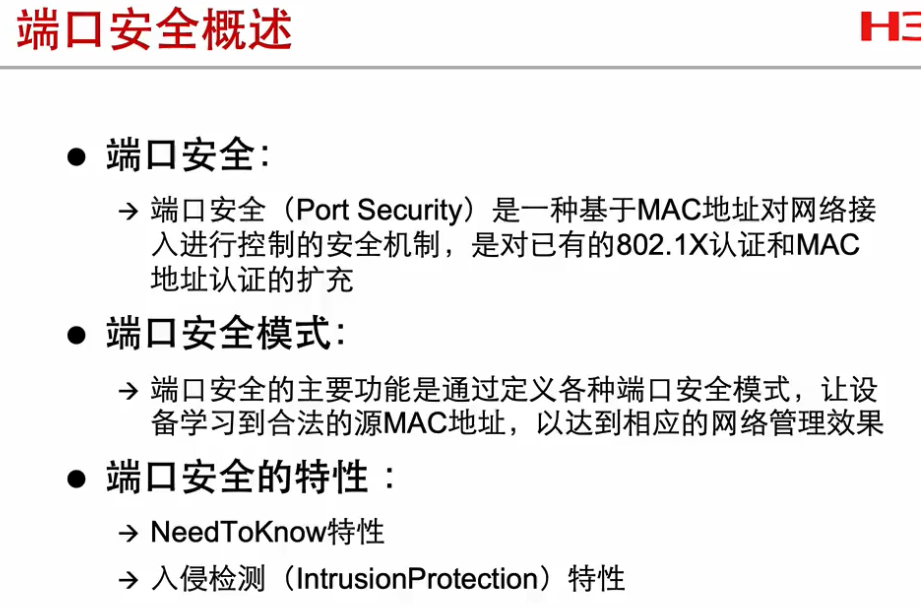

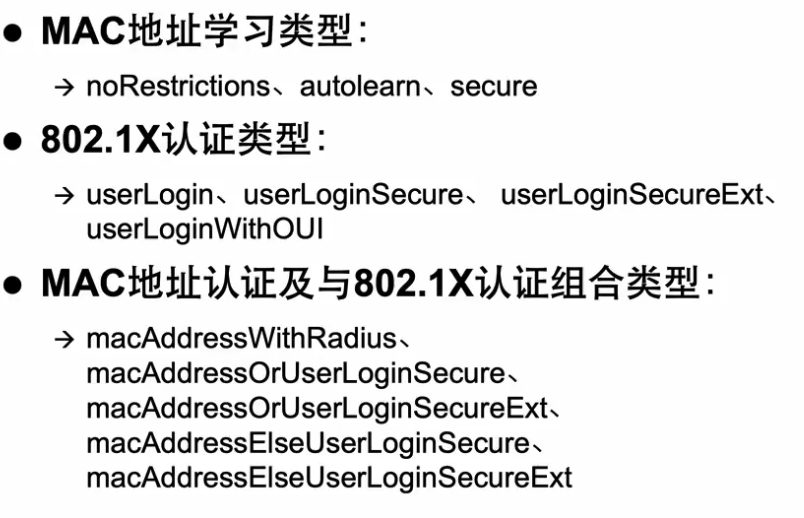

安全机制

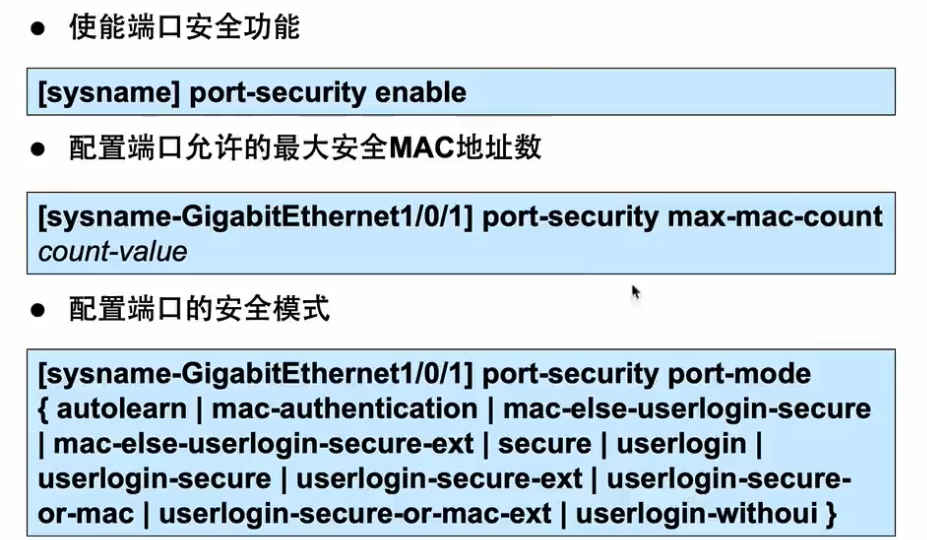

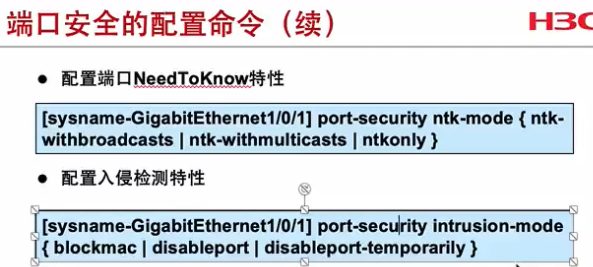

端口安全配置命令

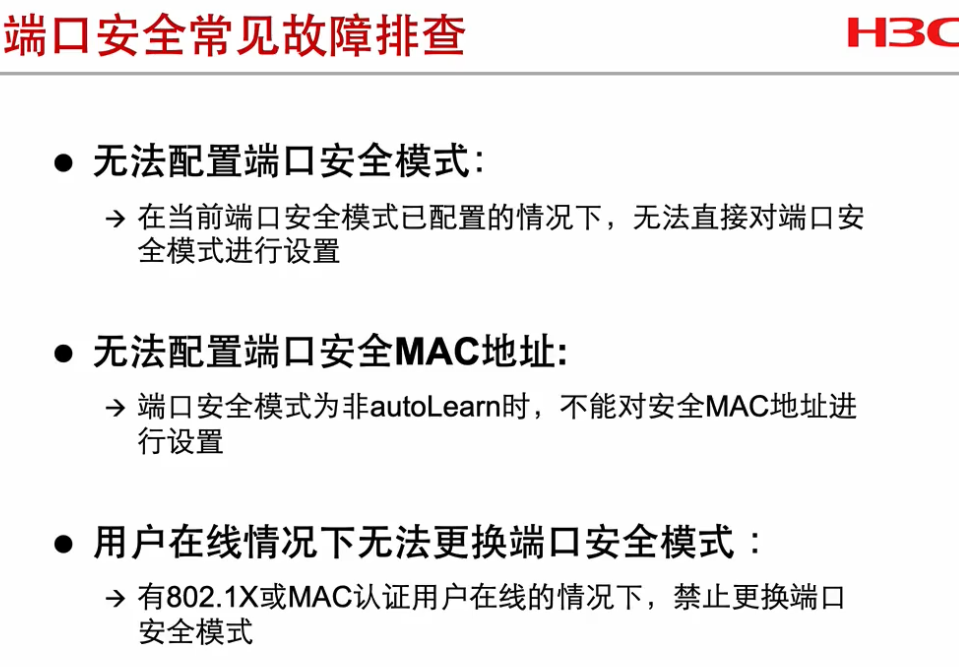

端口安全常见故障排查

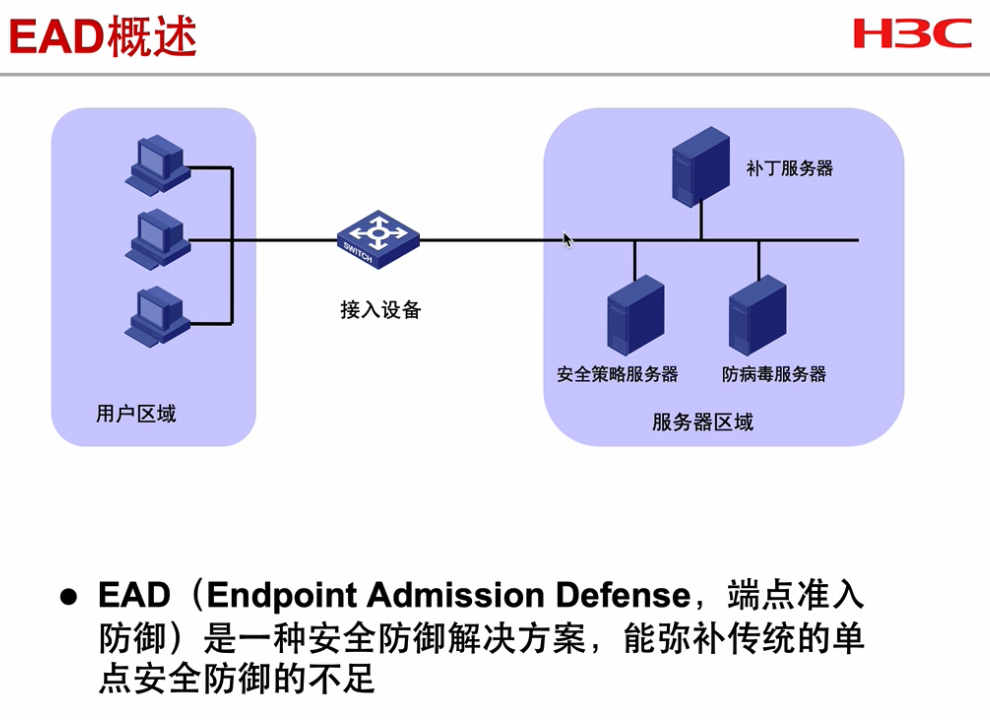

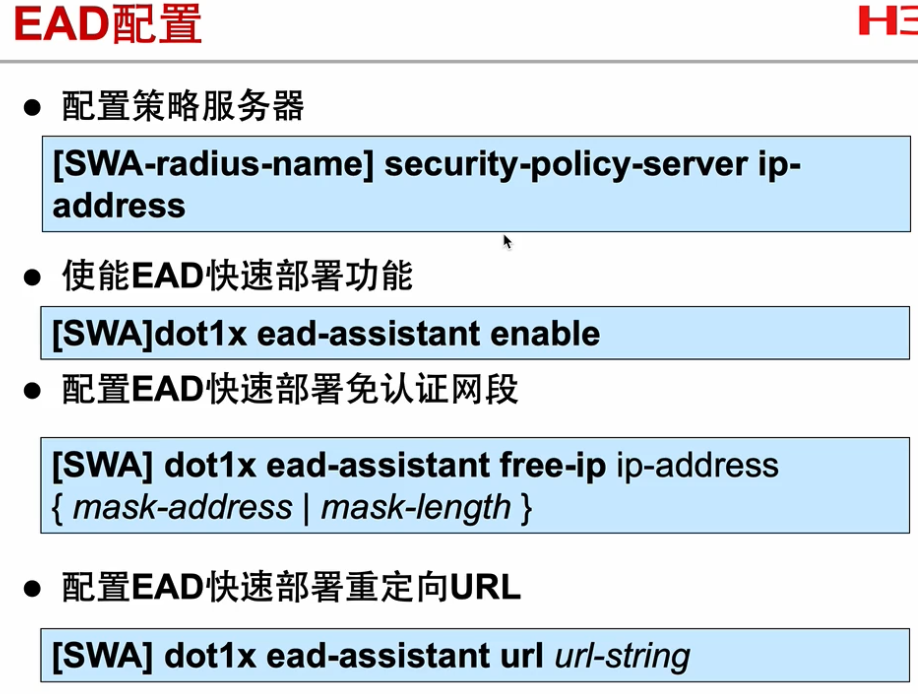

EAD华三专业准入防御

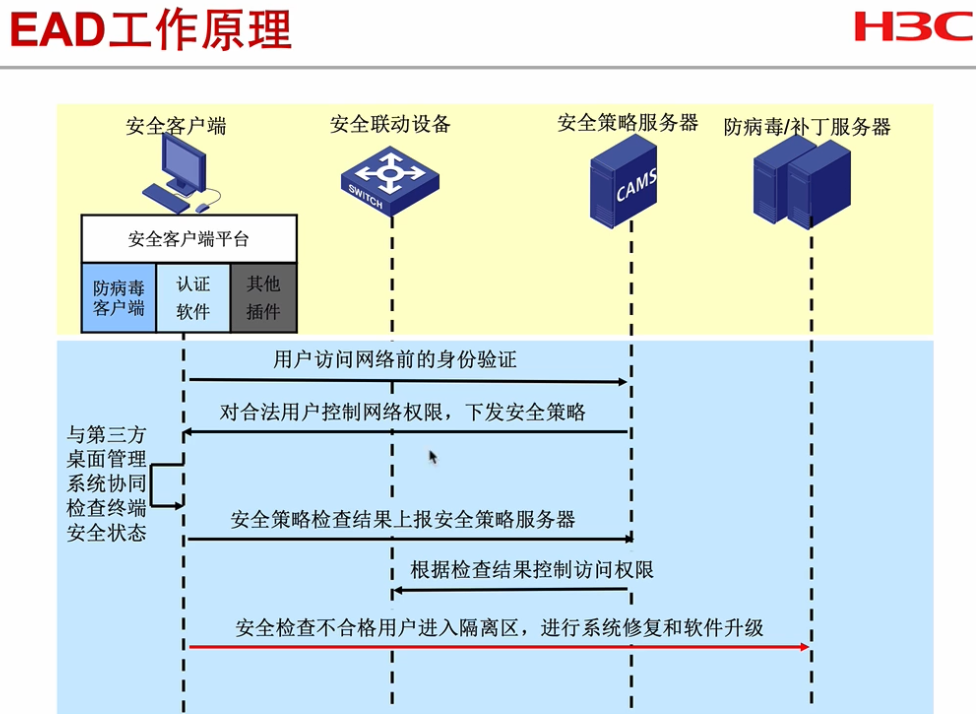

工作原理

EAD配置

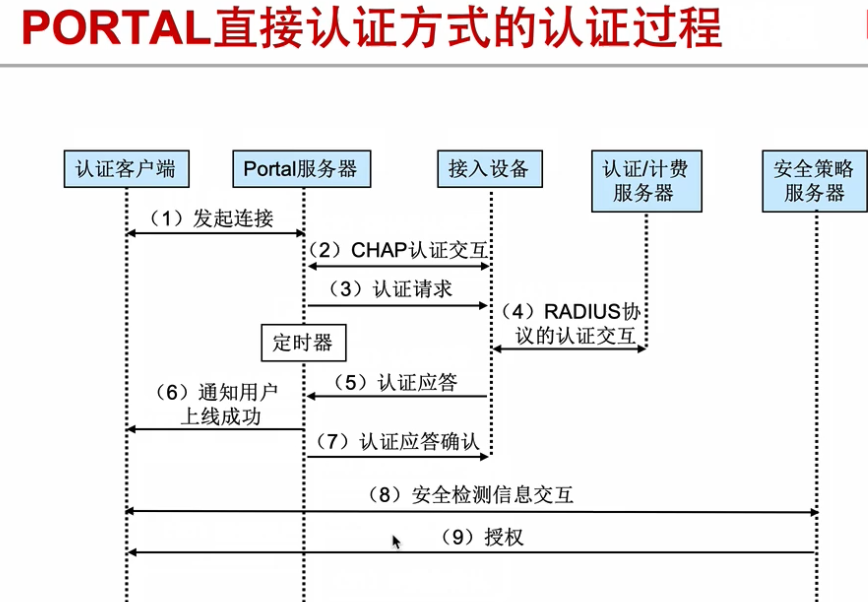

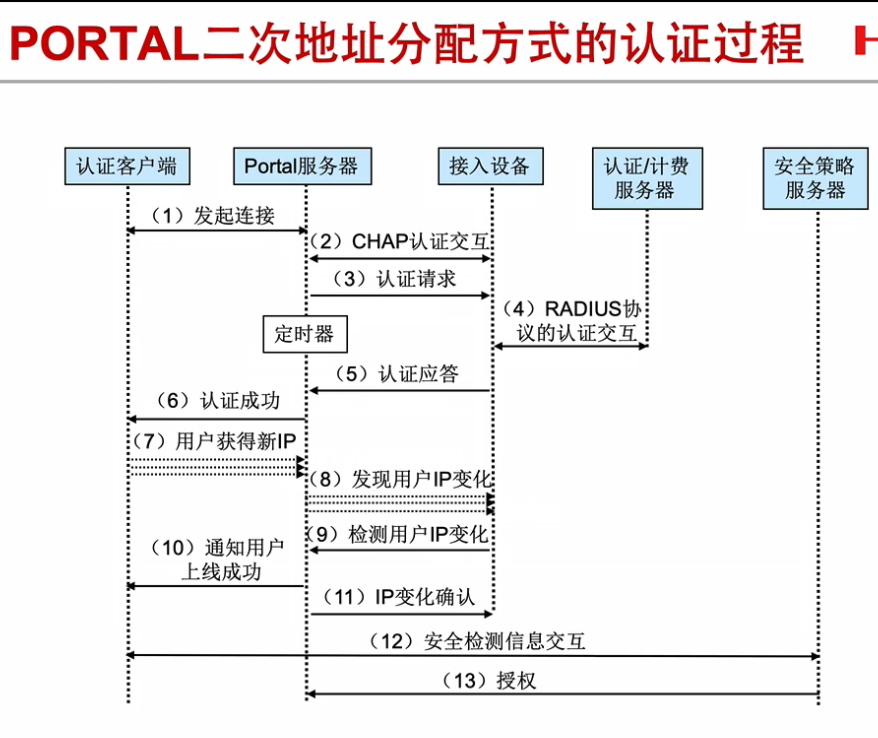

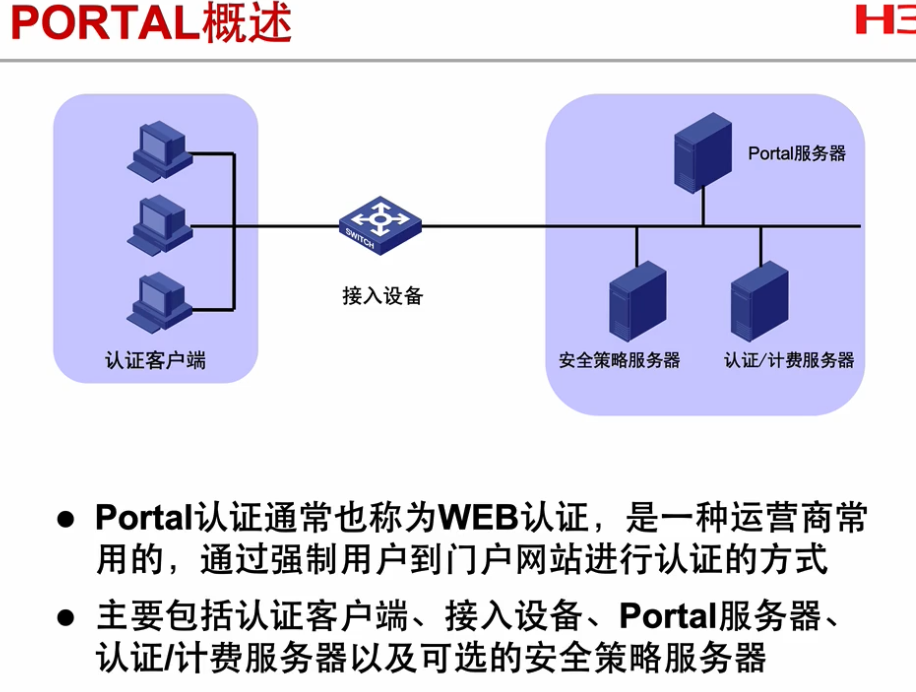

Portal认证

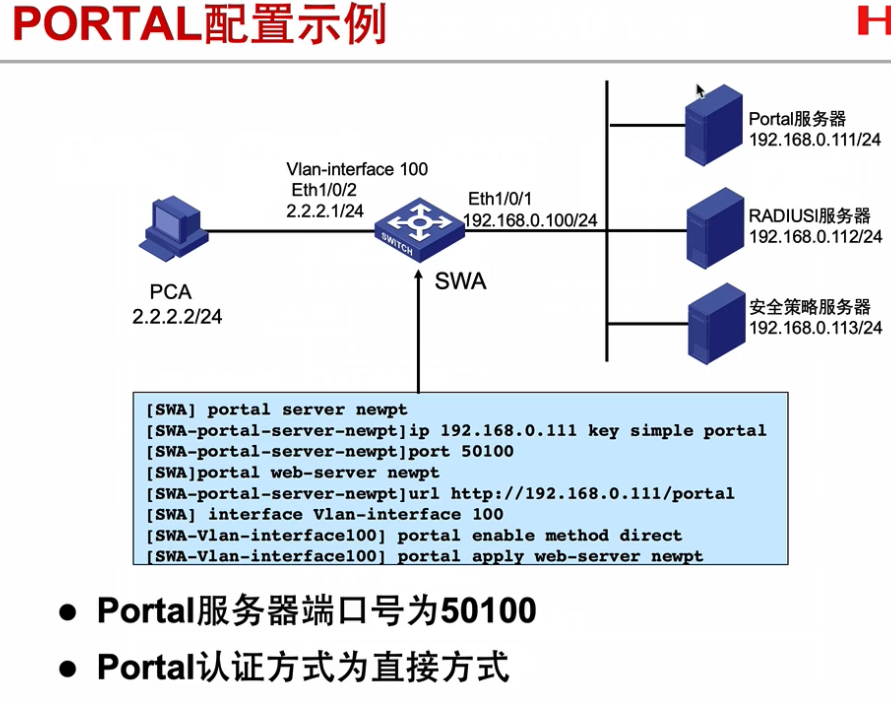

配置

案例

IPV6二三层实现

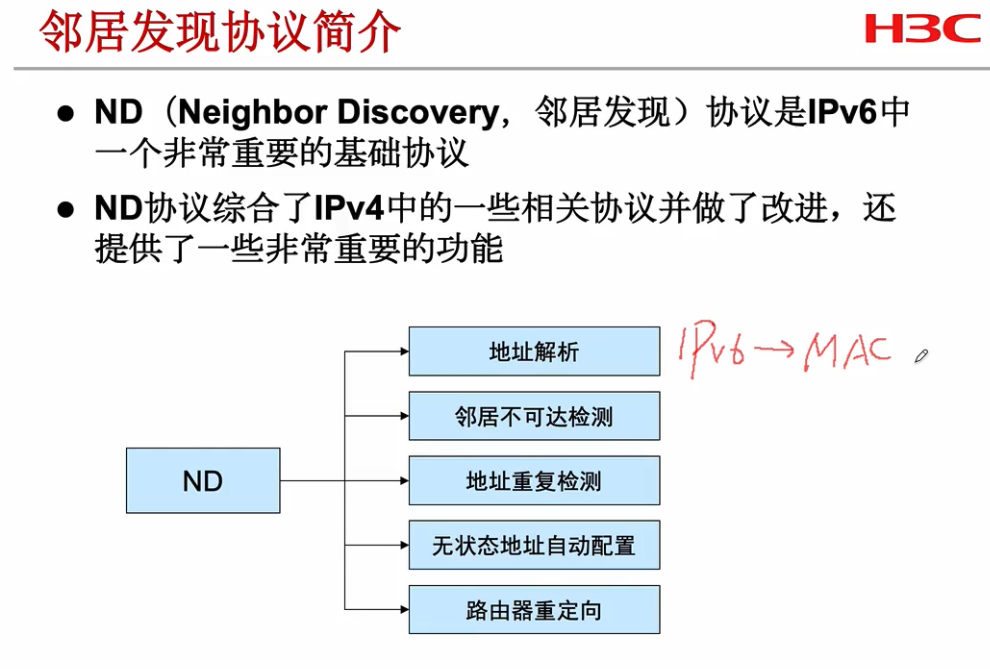

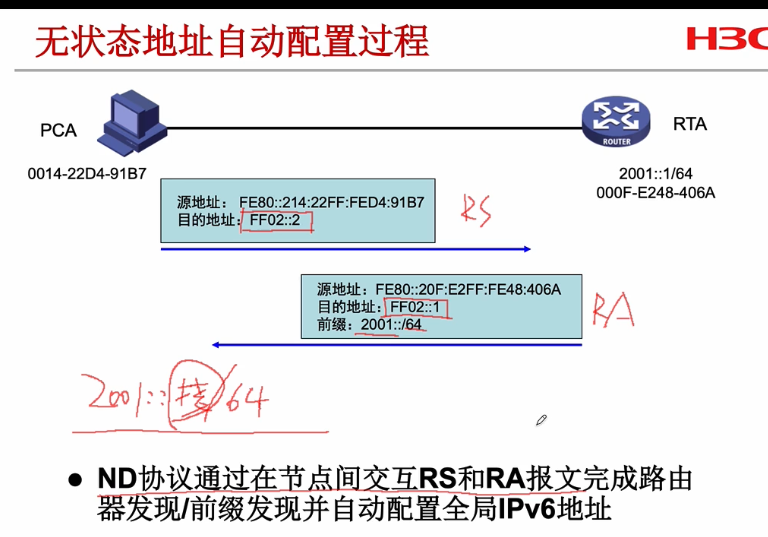

ipv6没ARP需要通过ND来实现ARP、ICMP

MAC地址解析、邻居不可达检测、ICMPv6检测冲突、无状态地址自动配置、 路由重定向

19:19

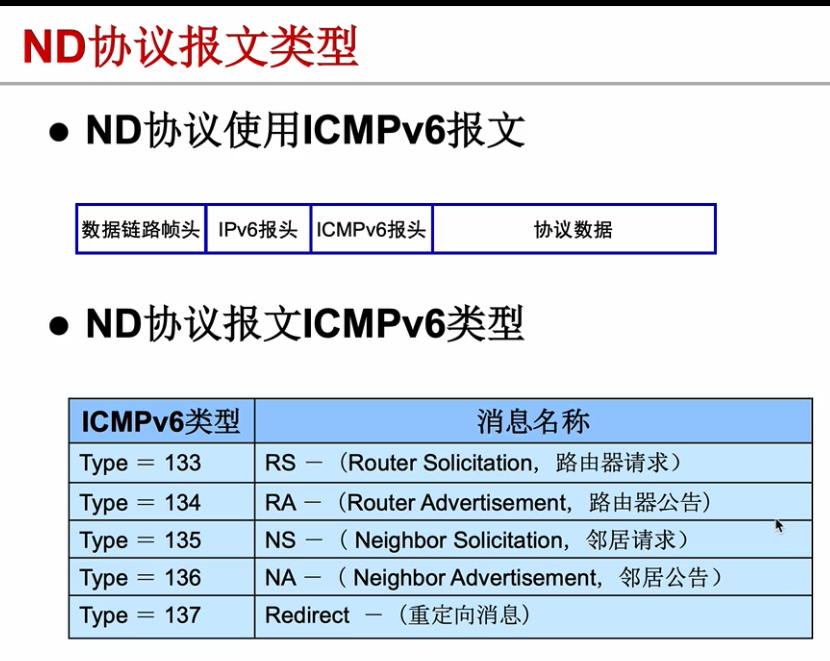

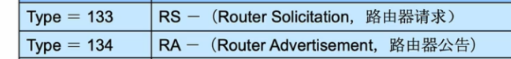

ND报文类型

路由器请求(只有路由器接受)通过运行ND协议的路由器上的组播、路由公告、邻居请求、邻居公告、重定向消息

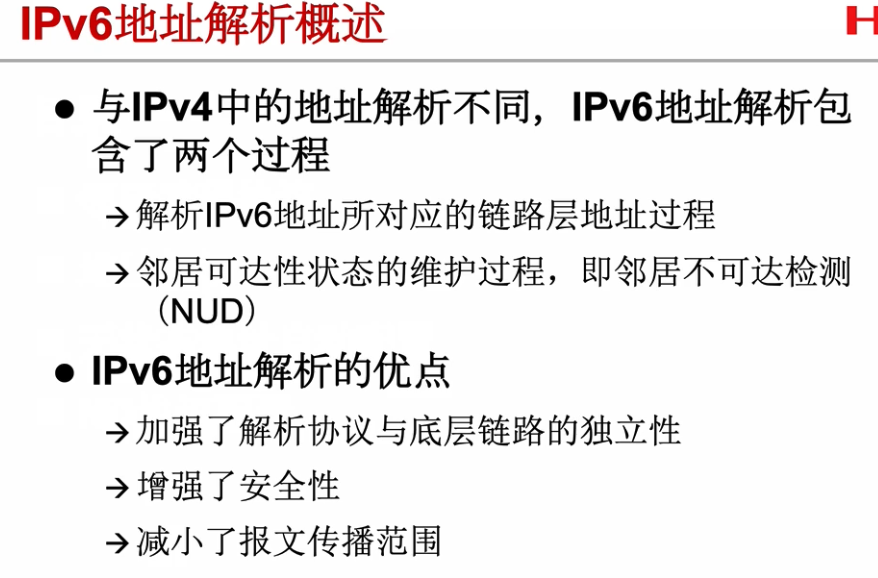

IPv6地址解析

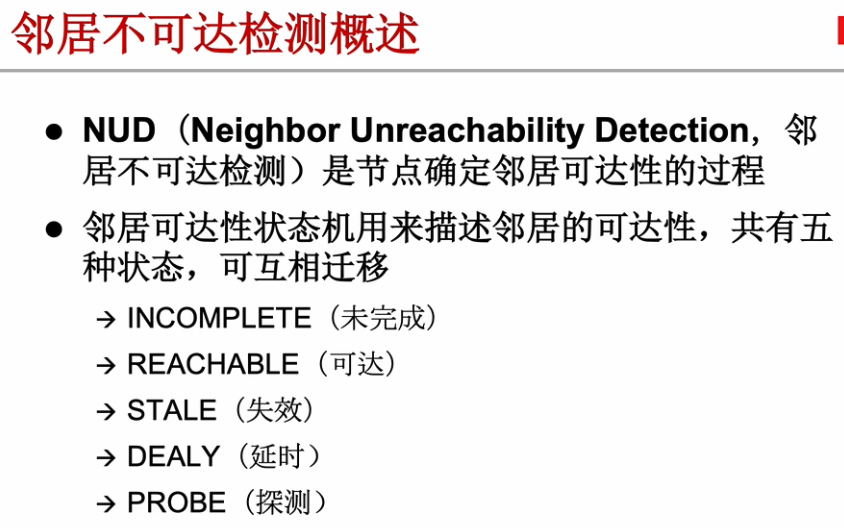

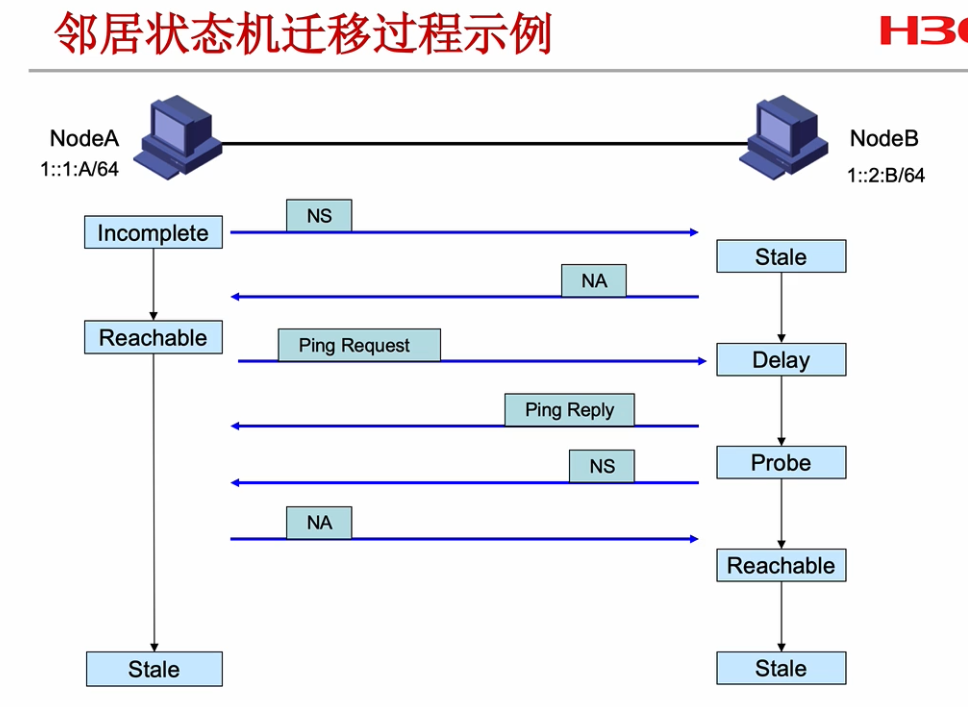

邻居不可达转态

DHCPv6无状态地址自动配置

DHCPv6 ,ipv6能自动生产地址,但是细节上的网关、DNS等还是需要有服务器分配的。

FF02::2组播只有ND路由器才会监听,然后ND路由器会回复所以运行ND(FF02::1)的主机,告诉他网段和前缀。

手动配置ipv6邻居

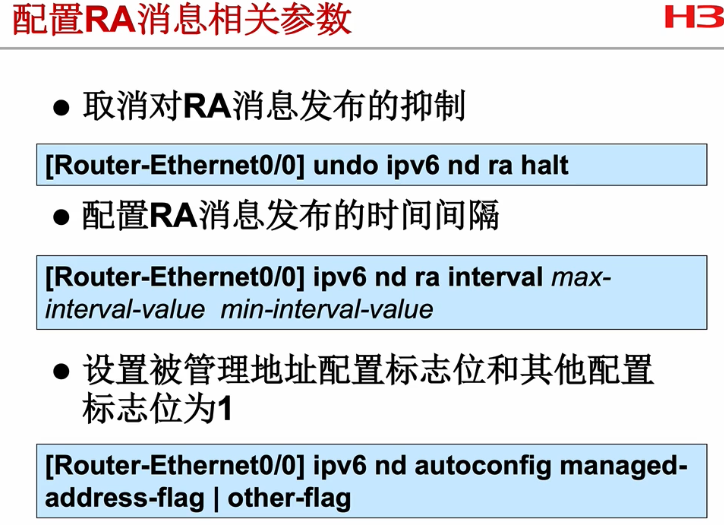

配置RA消息相关参数路由发现与请求

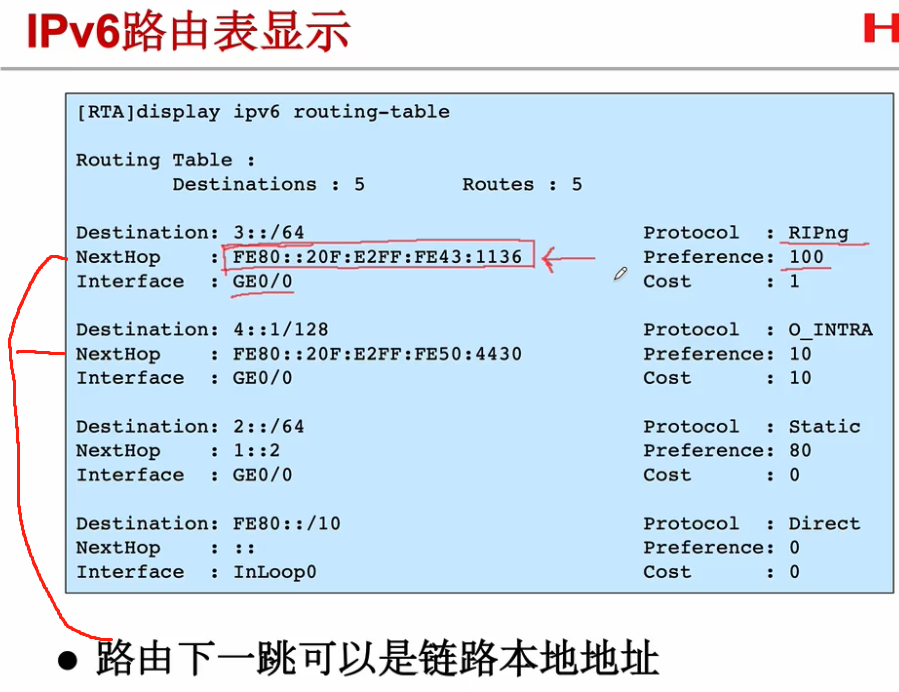

IPV6静态路由配置与应用示例

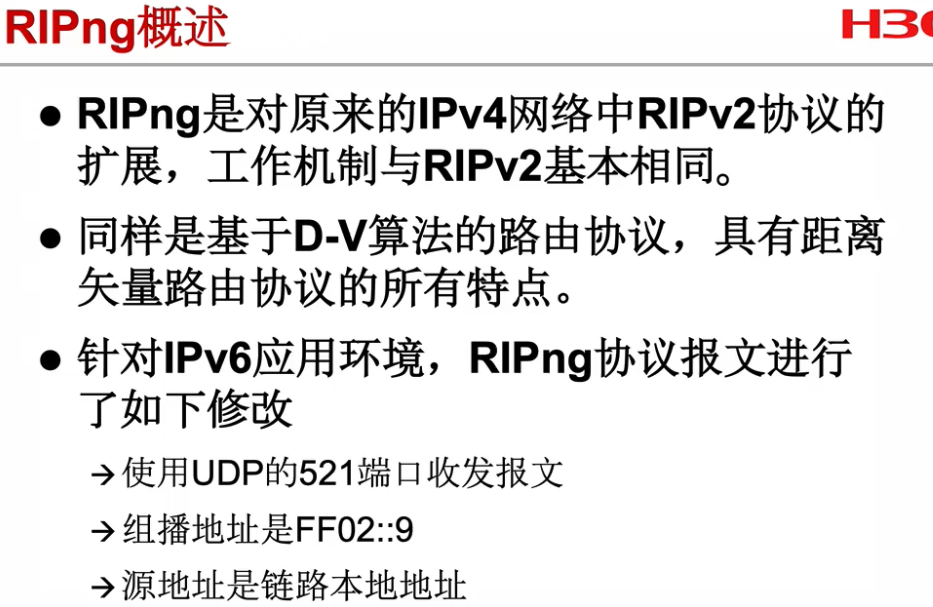

RIPng概述

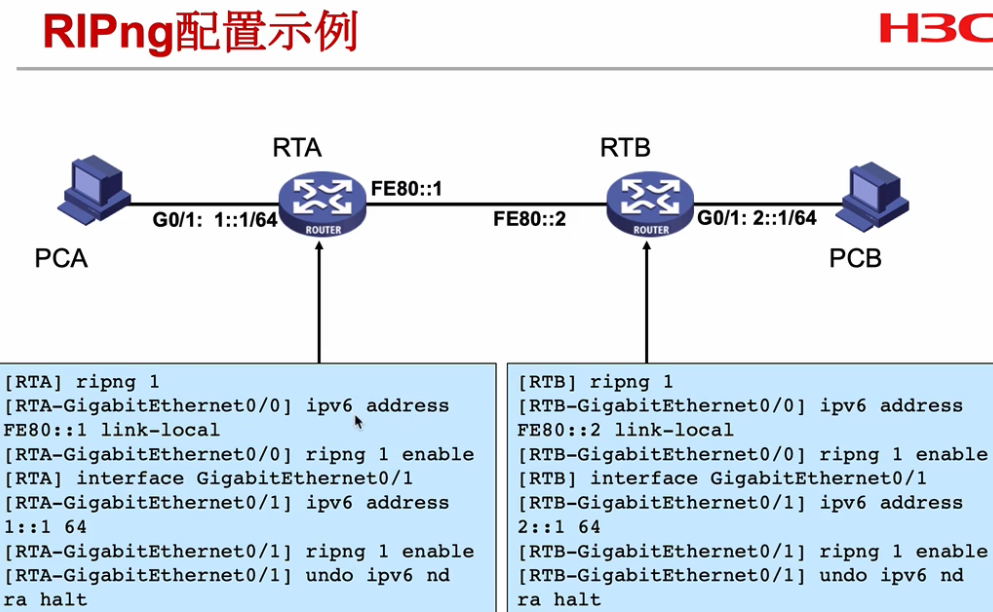

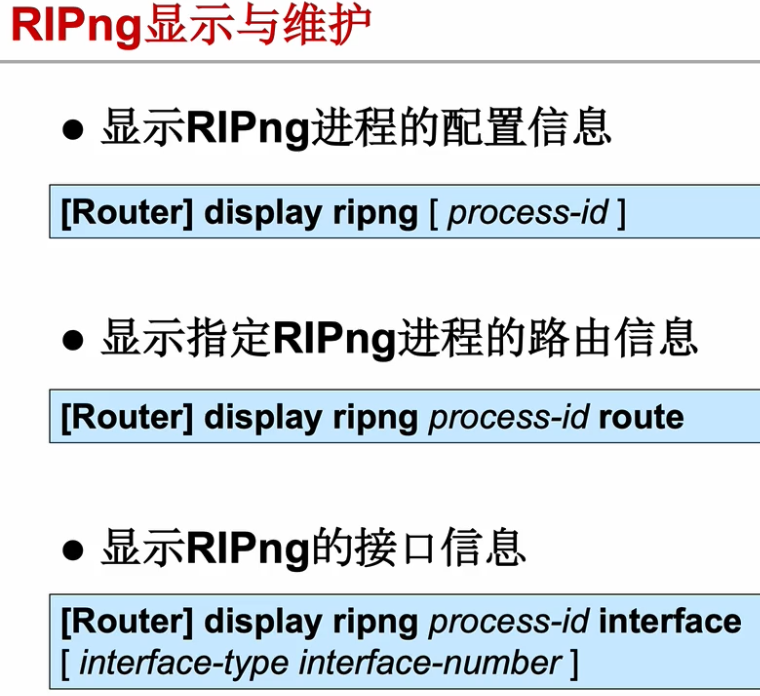

RIPng基本配置

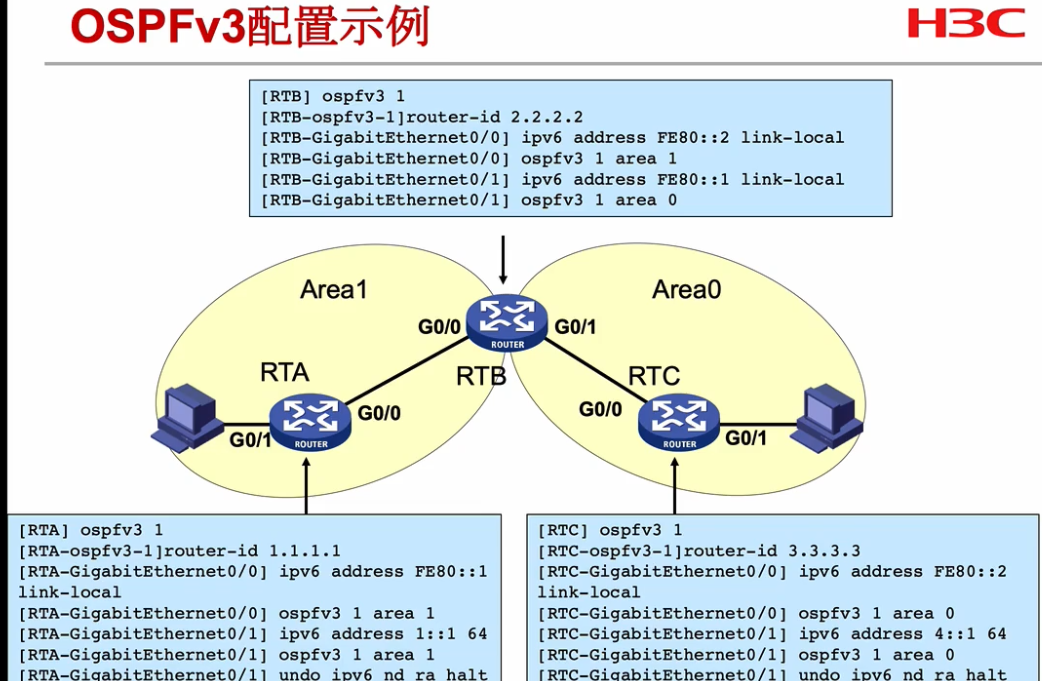

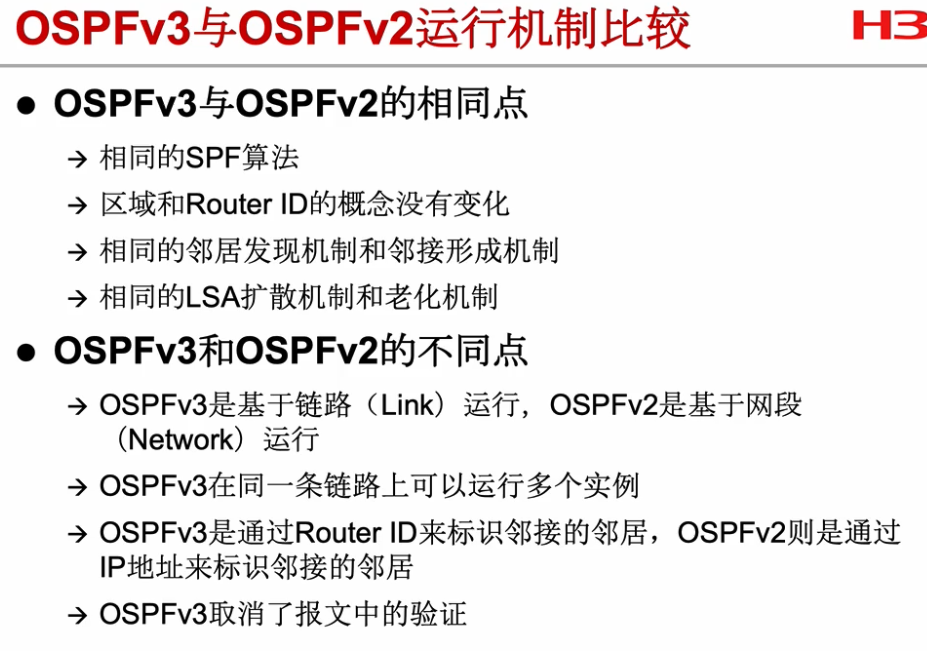

OSPFv3

v3和v2对比

1.v3使用链路运行

2.v3可以配置多个实咧

3.v3只能 router ID表示查找邻居

4.v3取消了验证,因为ipv6有相关安全 验证

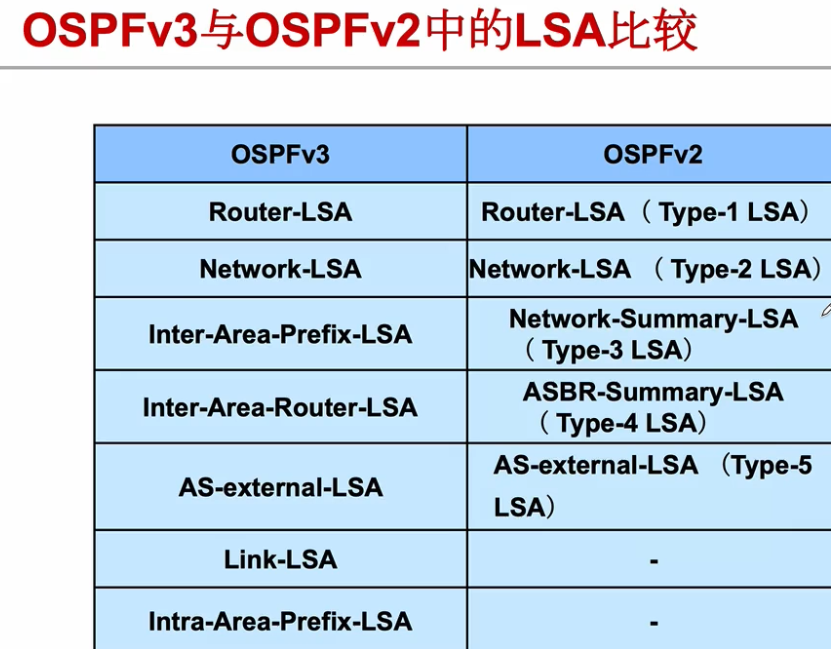

LSA对比

报文协议对比

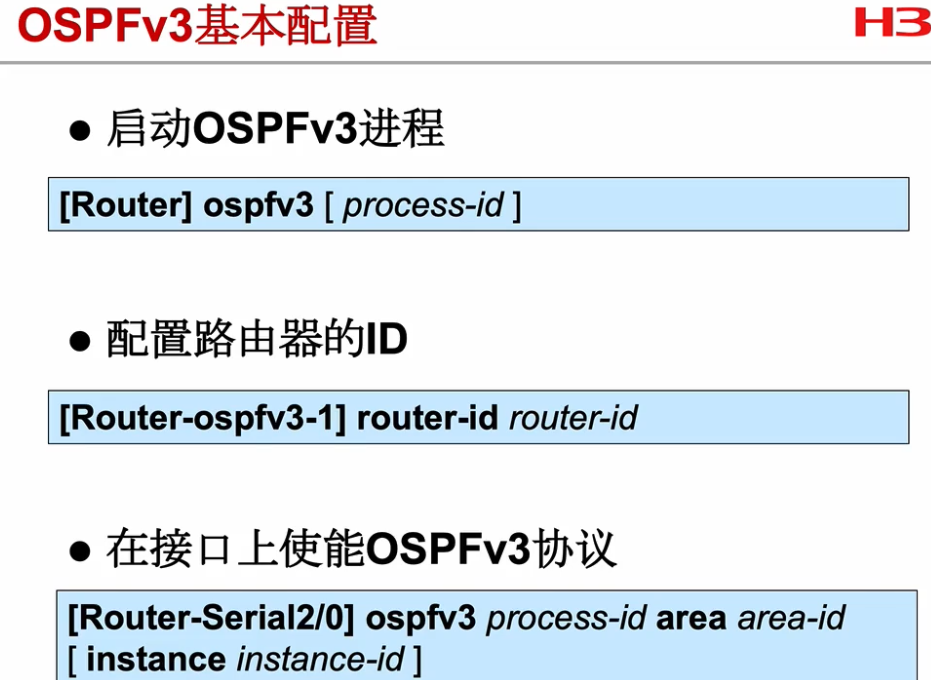

基本配置

配置演示

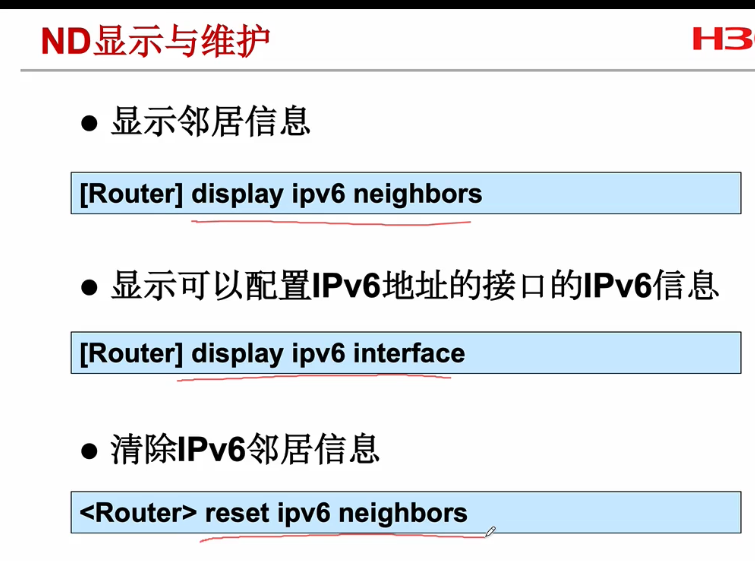

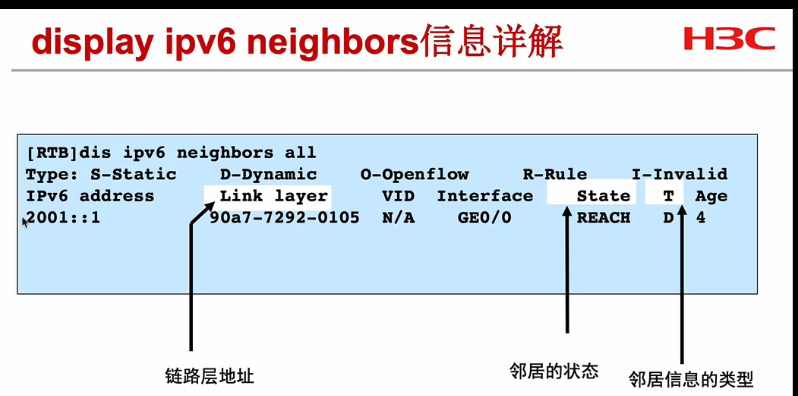

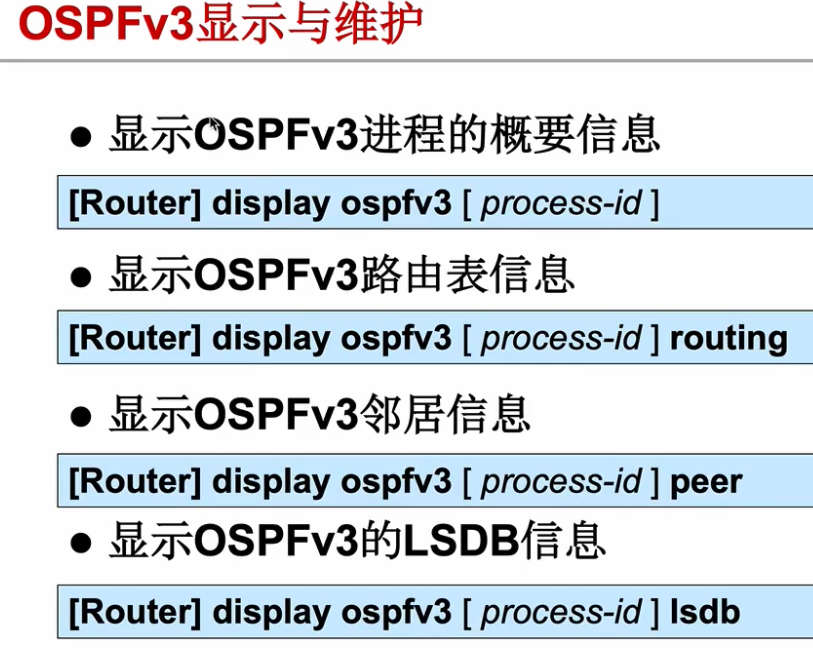

显示与维护

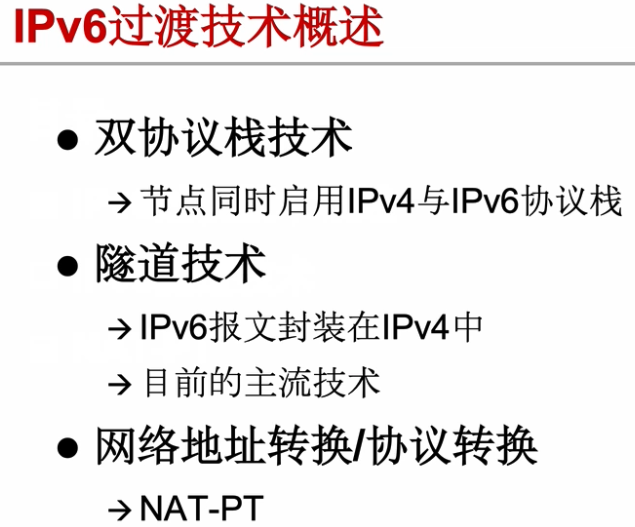

IPv6过渡

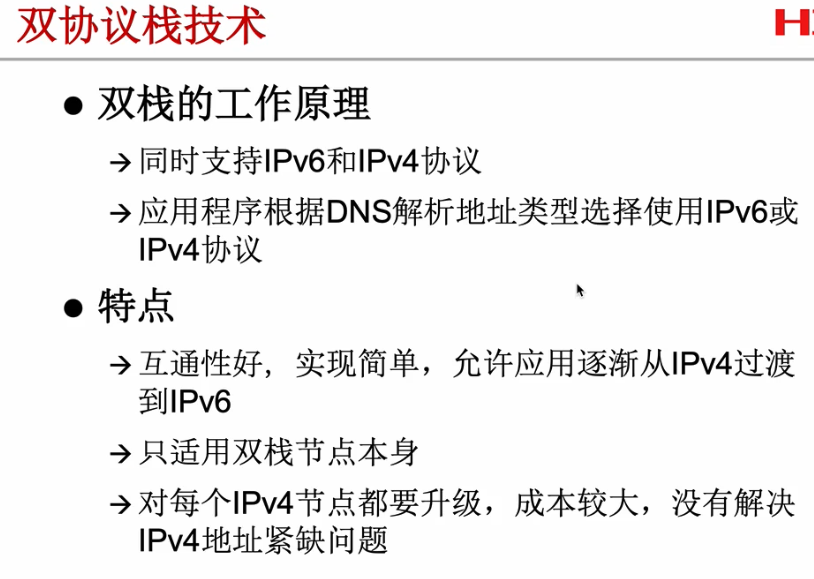

双协议栈技术

IPv6隧道技术

手动配置麻烦 还容易出错,最好自动

IPv4兼容IPv6自动隧道(简称自动隧道)

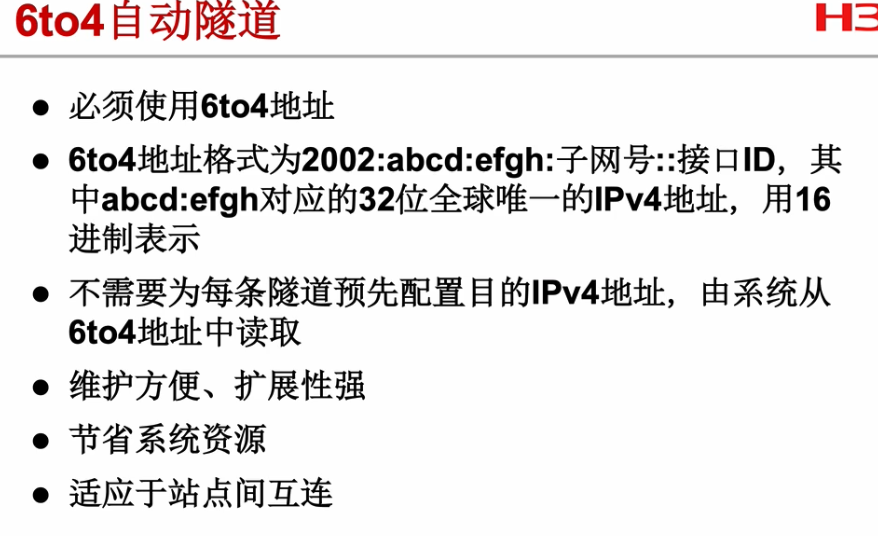

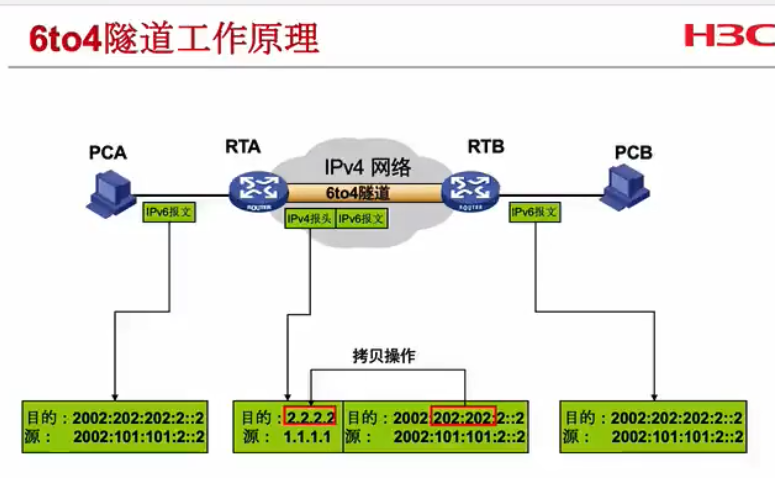

6to4隧道(常用,通常用来打通两个内网站点v6打包到ipv4再到v6 )

ISATAP隧道(单独设备打通v6打包到ipv4再到v6)

以上都是ipv4封装打通ipv6

6PE隧道(MPLS)

6to4自动隧道

没有复杂的配置,只需要把自己用的IPV6格式配置成6to4即可(默认动配置地址)

ISATAP隧道

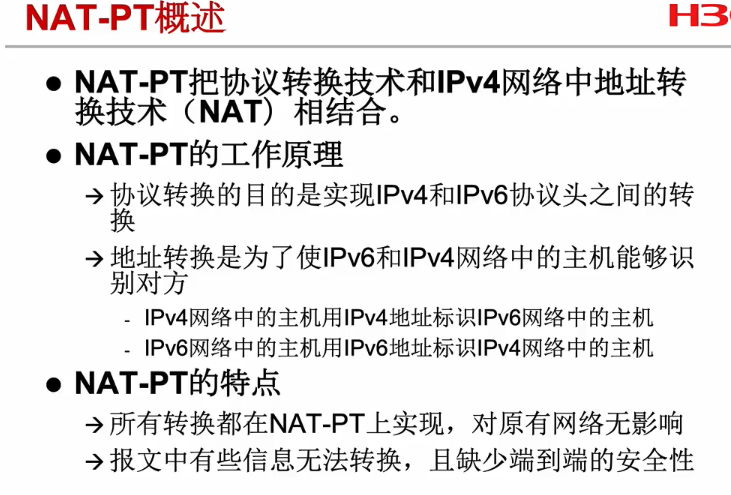

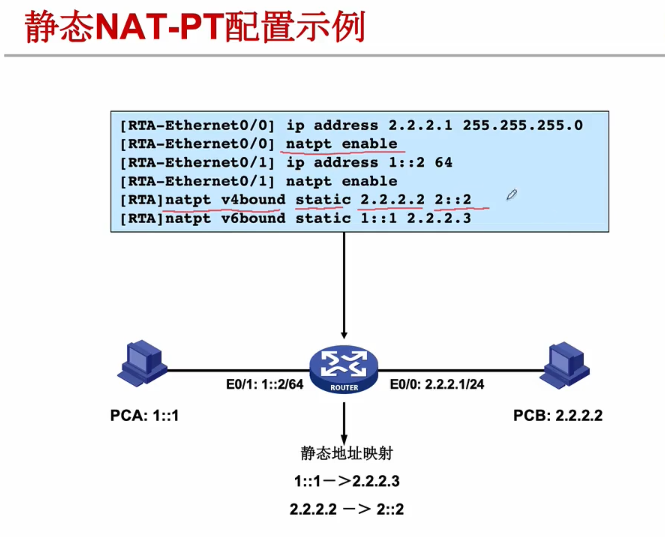

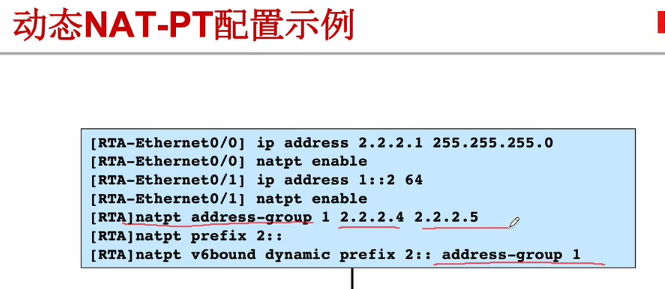

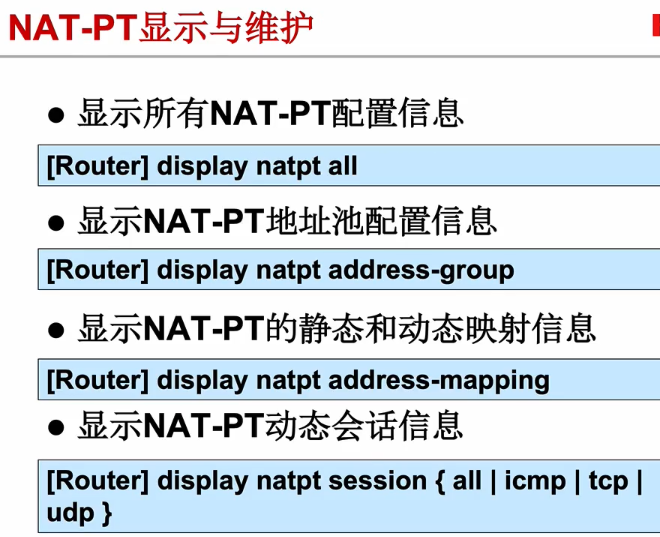

NAT-PT概述

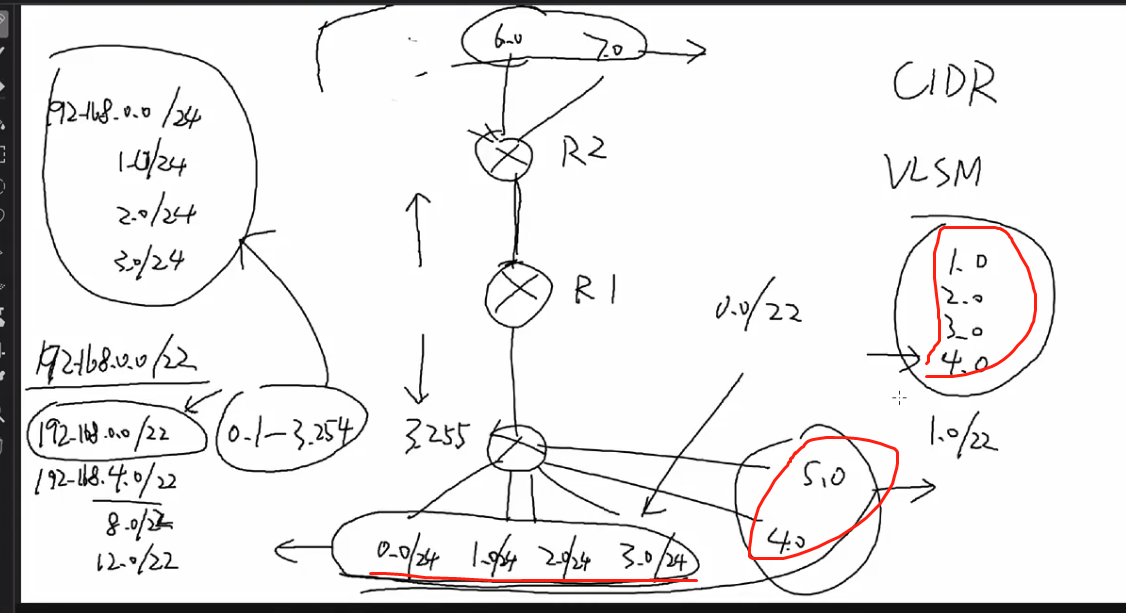

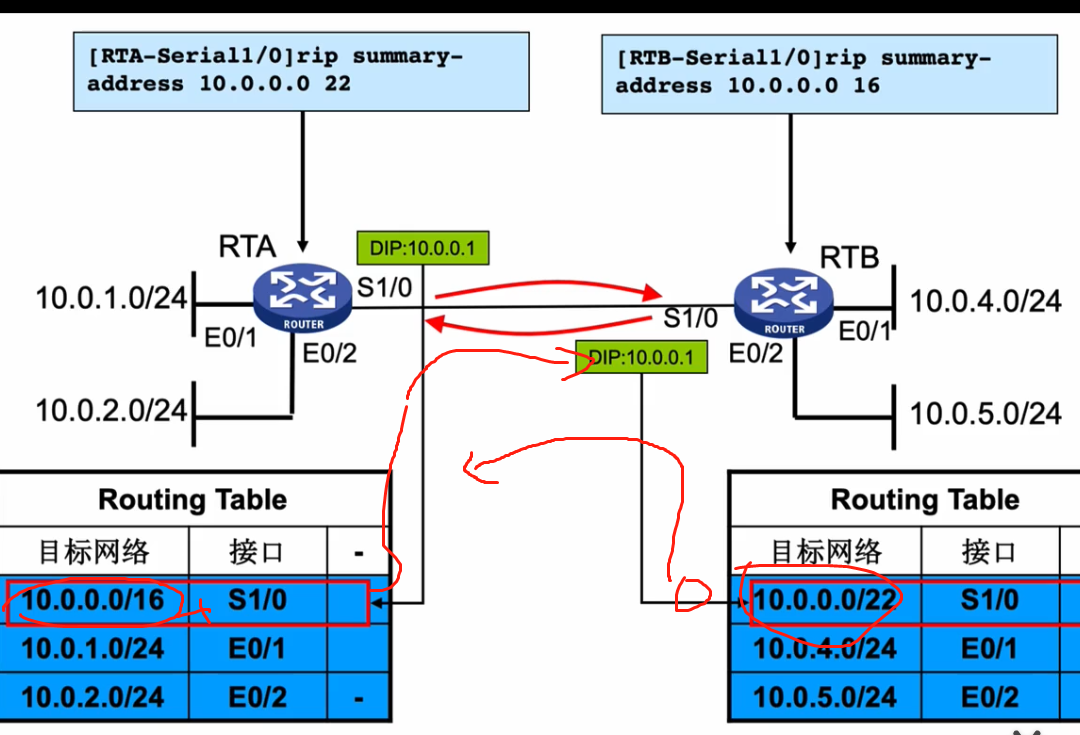

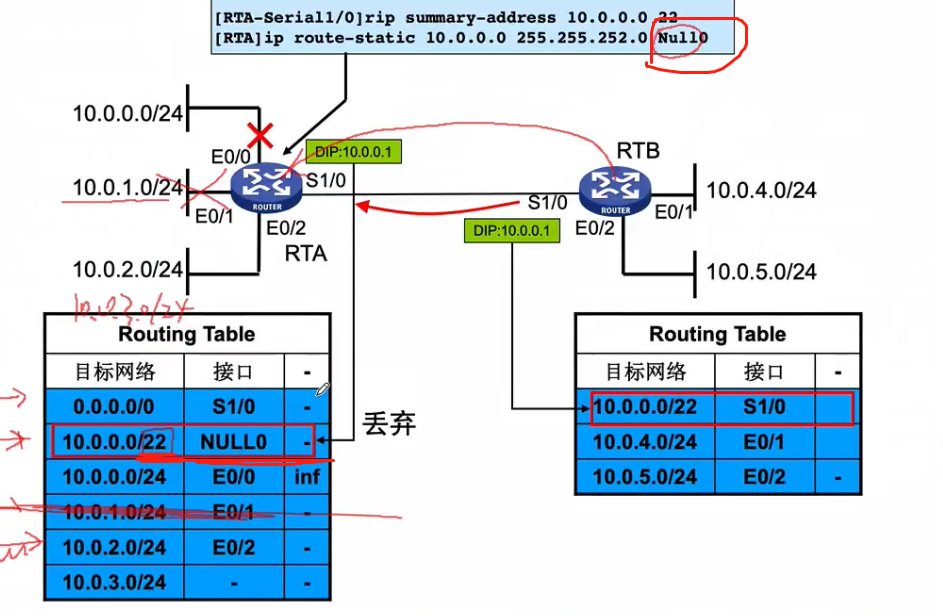

路由聚合

1.聚合注意掩码内的网段

聚合如果有两边都聚合,如果一方断开 并且存在默认路由改数据包会传输回来导致换路

一般配置路由聚合后 还要配置一条比默认路由掩码更大的 明细黑洞路由,防止环路。

SSL vpn

了解SSL协议基本原理

叙述SSL VPN架构组成及主要特点

掌握SSL VPN主要功能及实现方式

掌握SSL VPN主要部署模式

1

认证方式

认证方式