https://www.bilibili.com/video/BV1hf4y1Q7rB?p=2

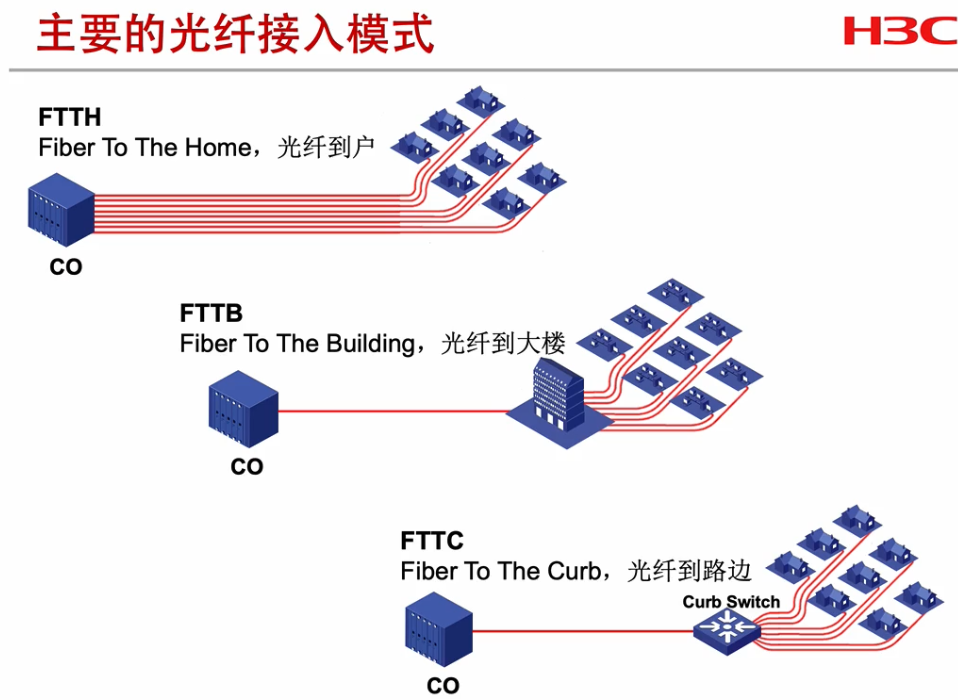

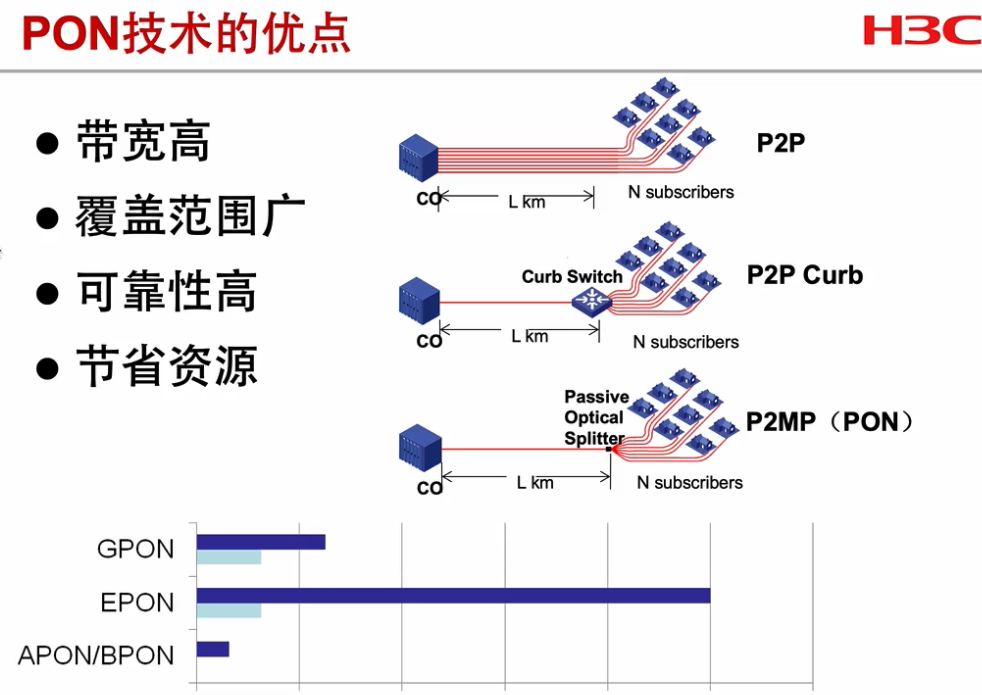

目前FTTH比较多,无源光 ,不需要传统交换机设备直接到转接到用户端,FTTB是光纤到大楼后其他走传统网络

还有个FTTD 光纤到桌面,成本太高。

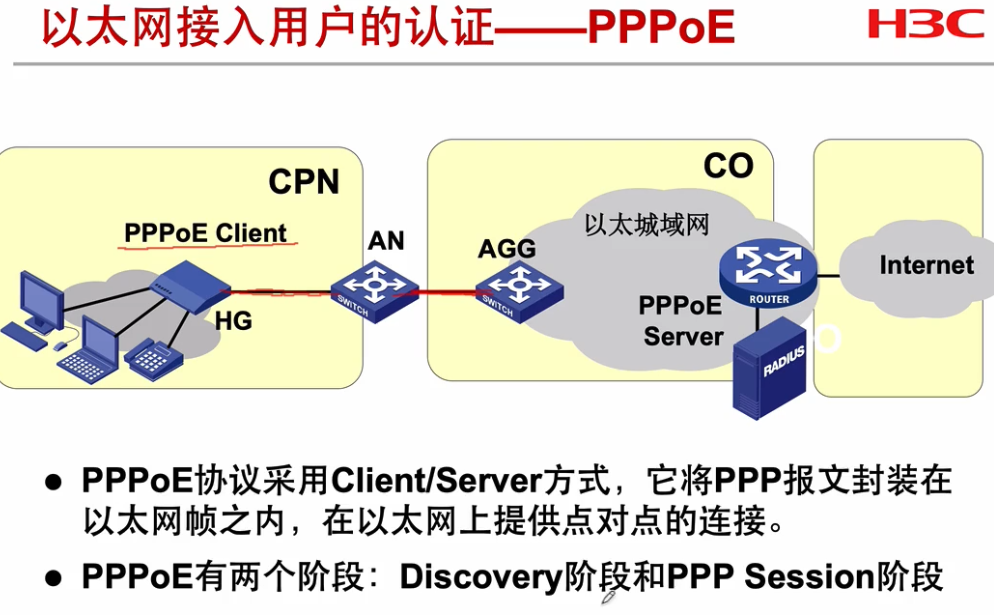

PPPOE

协商认证,模拟点到点 ,

https://www.bilibili.com/video/BV1hf4y1Q7rB?p=3

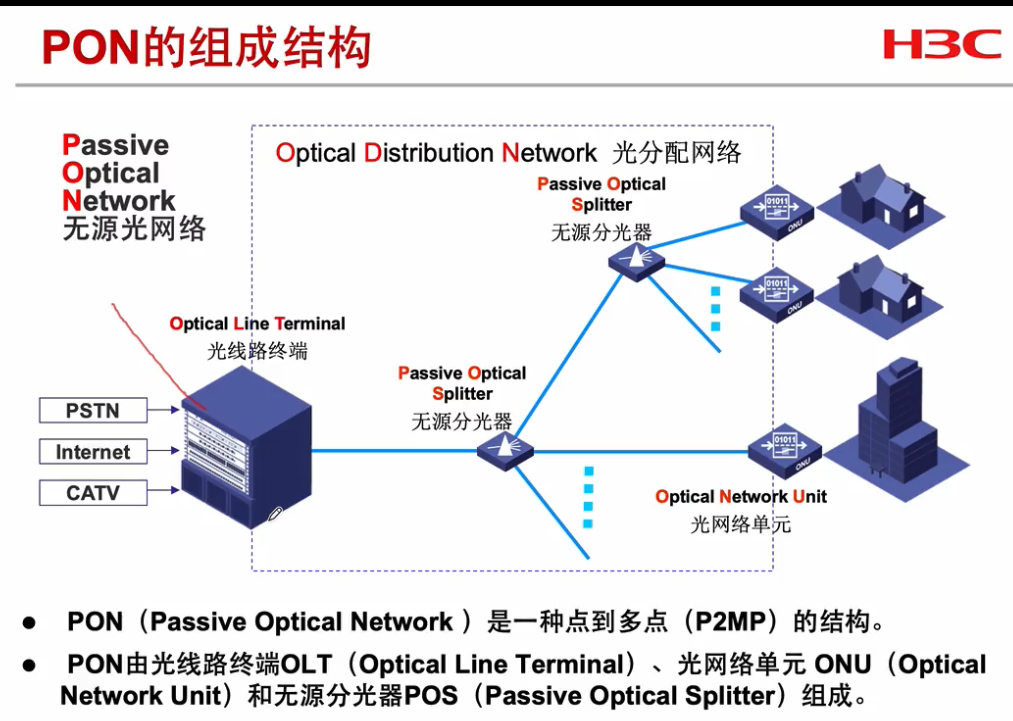

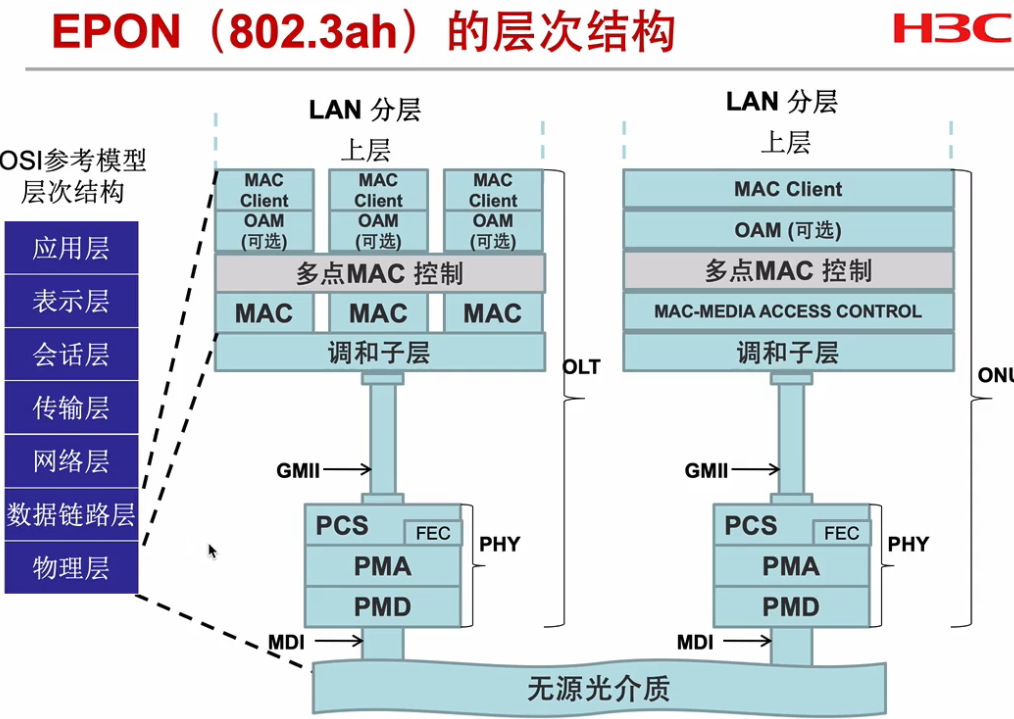

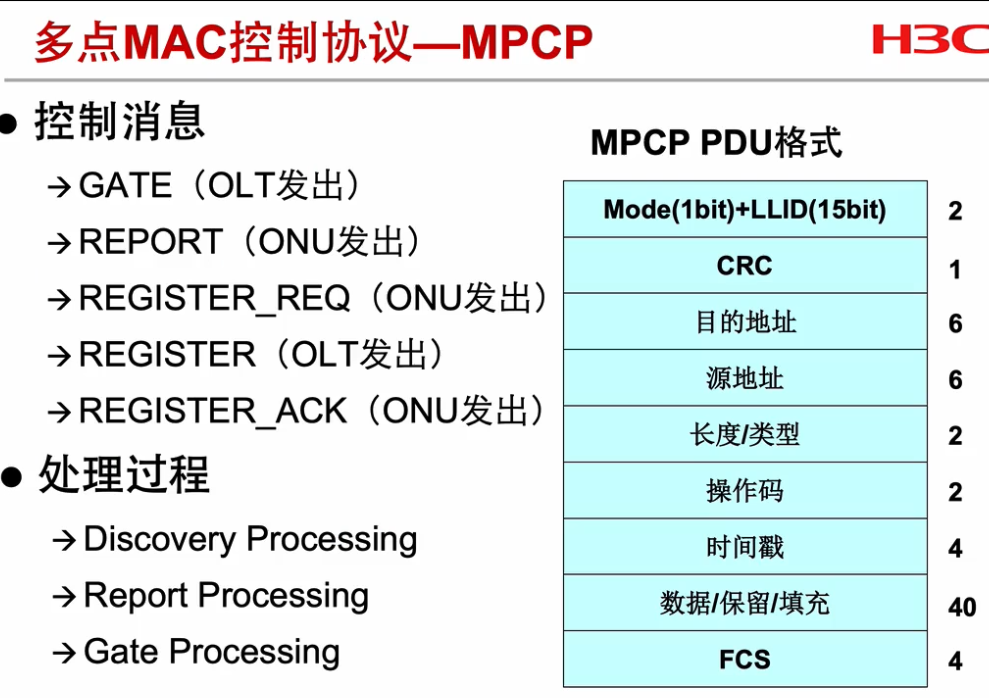

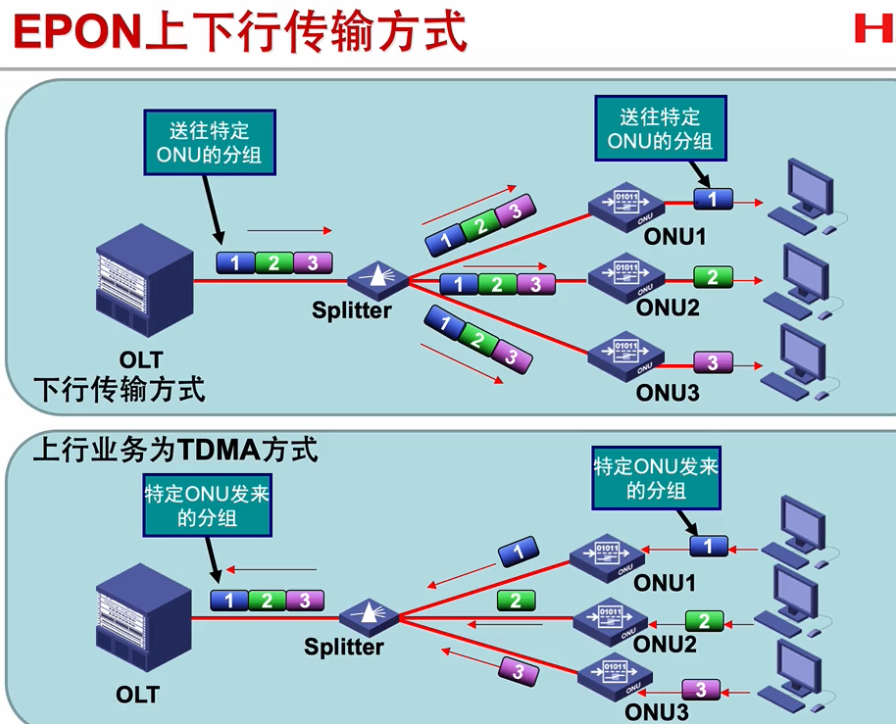

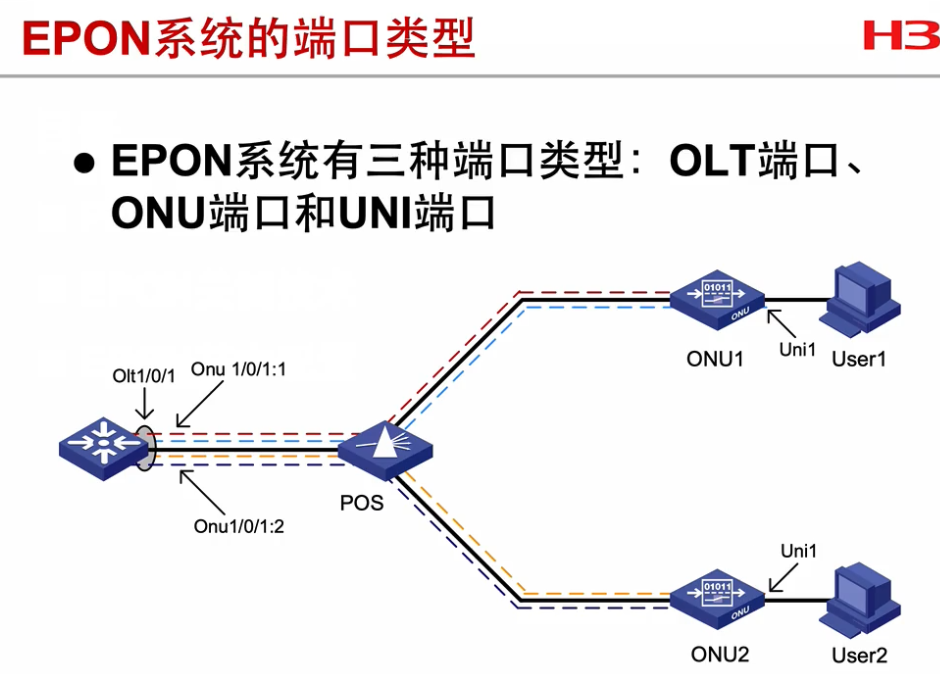

EPON

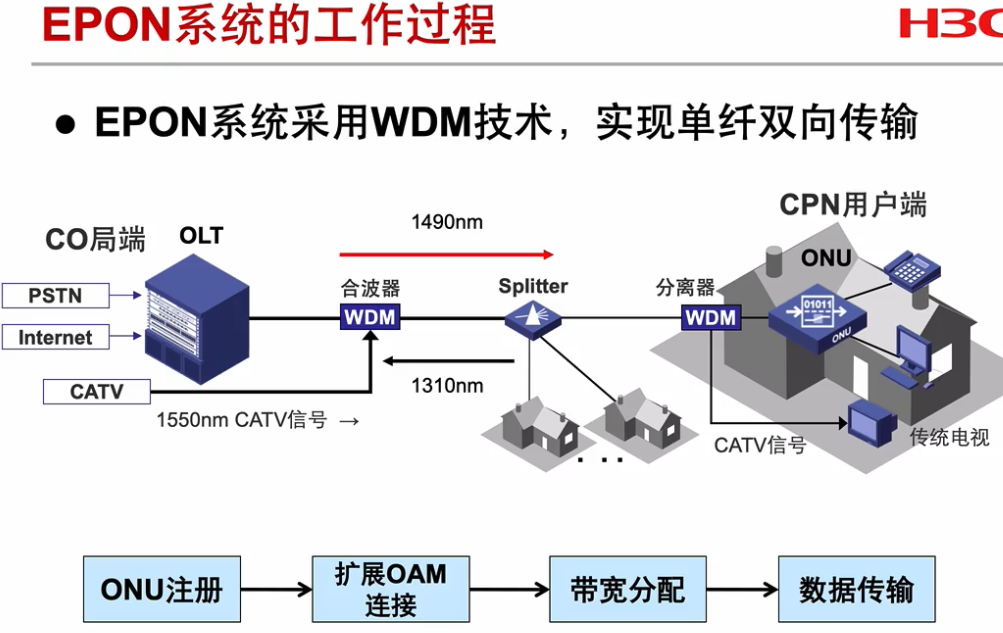

PON发射、POS分光、ONU接收

通过不同的波长 分辨不同的信号

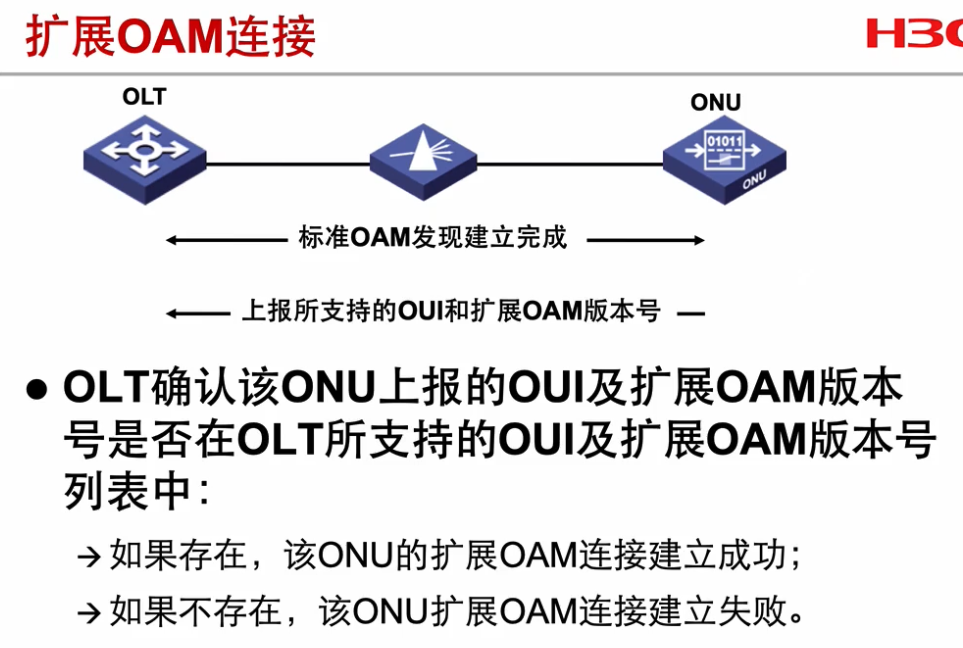

光猫接入 注册

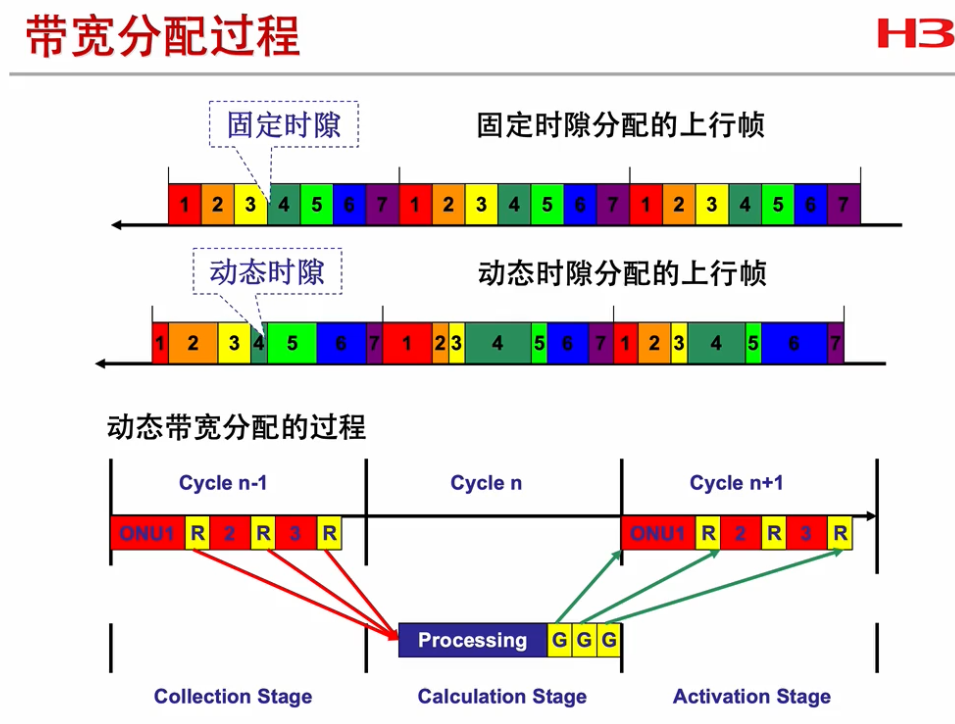

每个时隙走不通单位的流量,

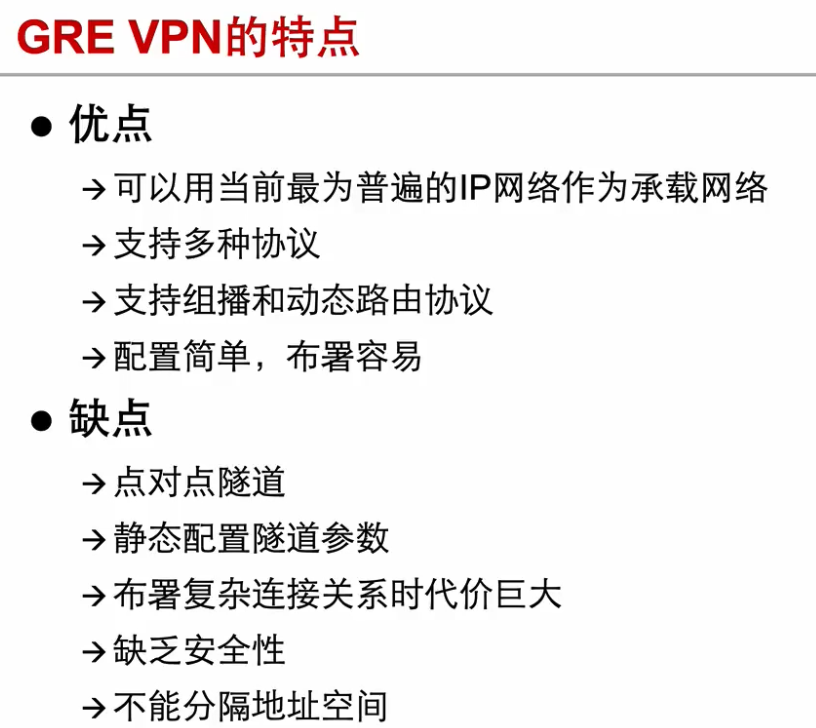

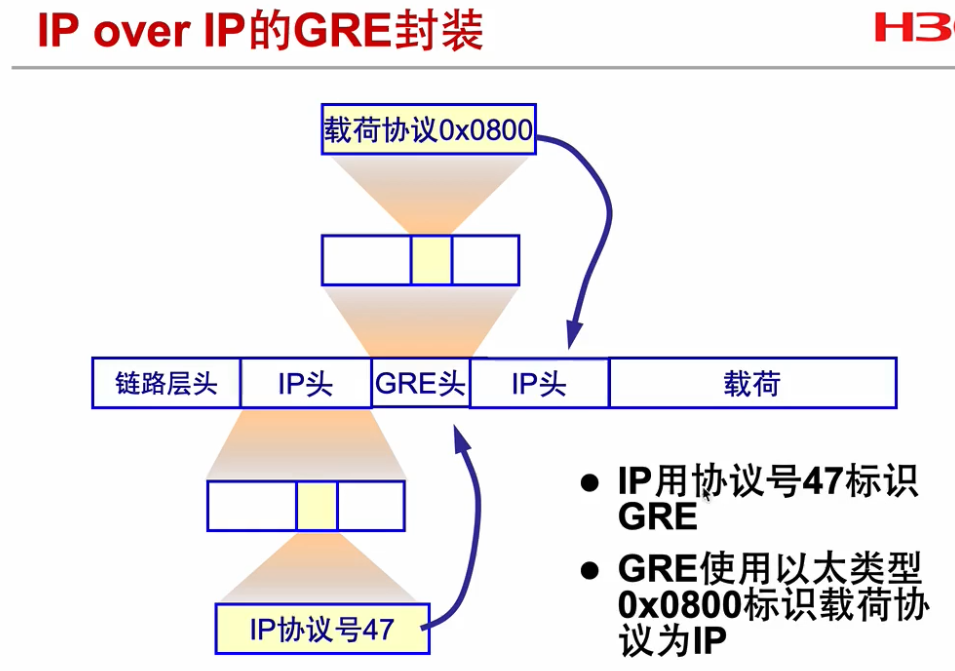

GRP VPN

GRE隧道封装,相当于在数据包头添加公网IP, 通过路由把数据发给隧道

GRE优缺点

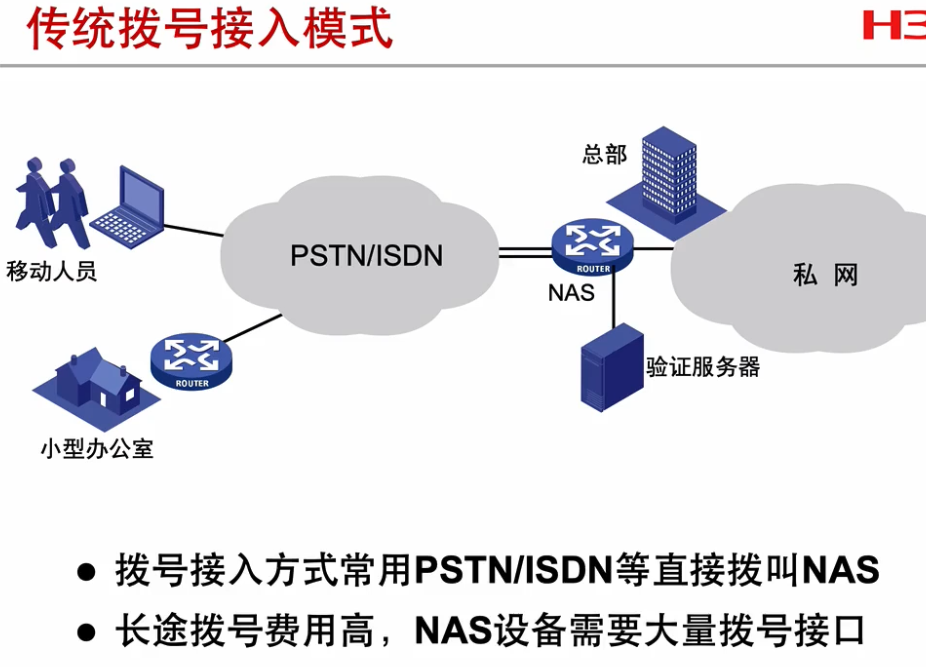

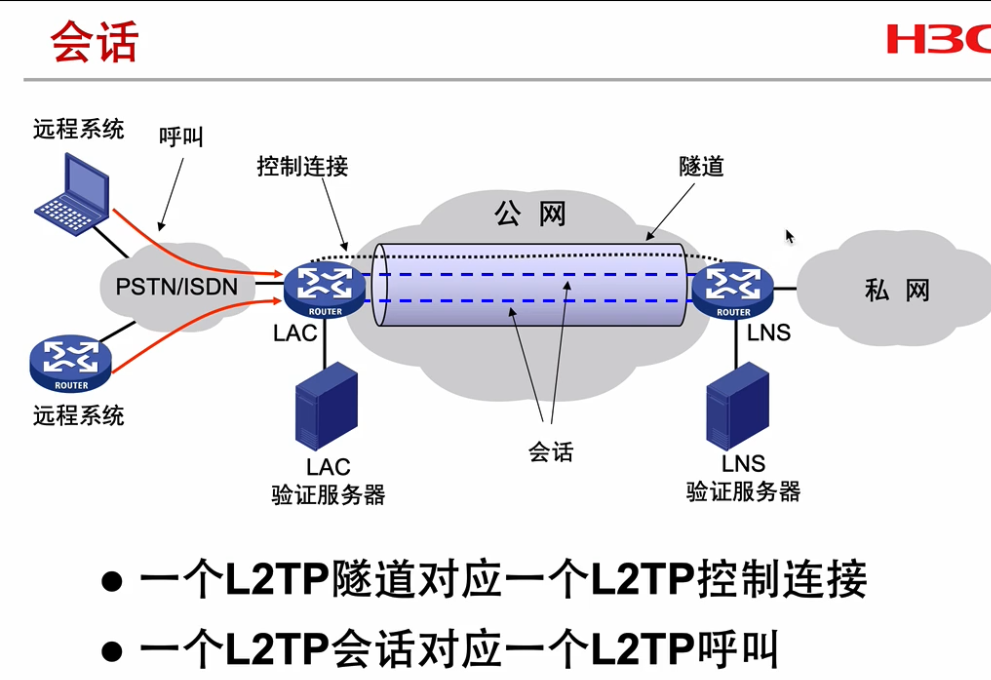

L2TP VPN

类似SSL

L2TP搭建的是PPP封装

L2TP多用户共享 多个会话解决

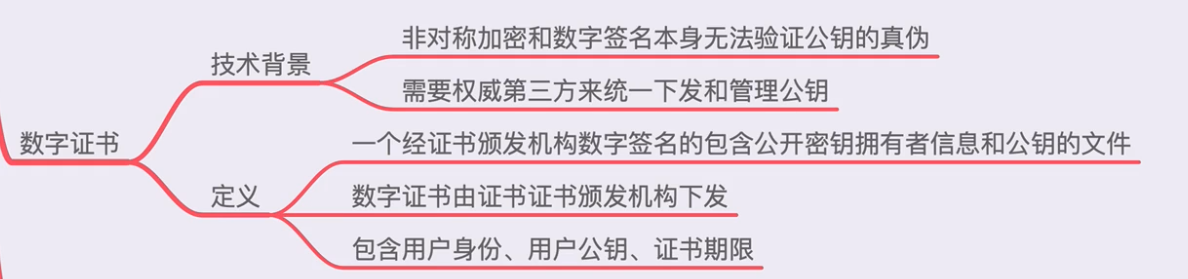

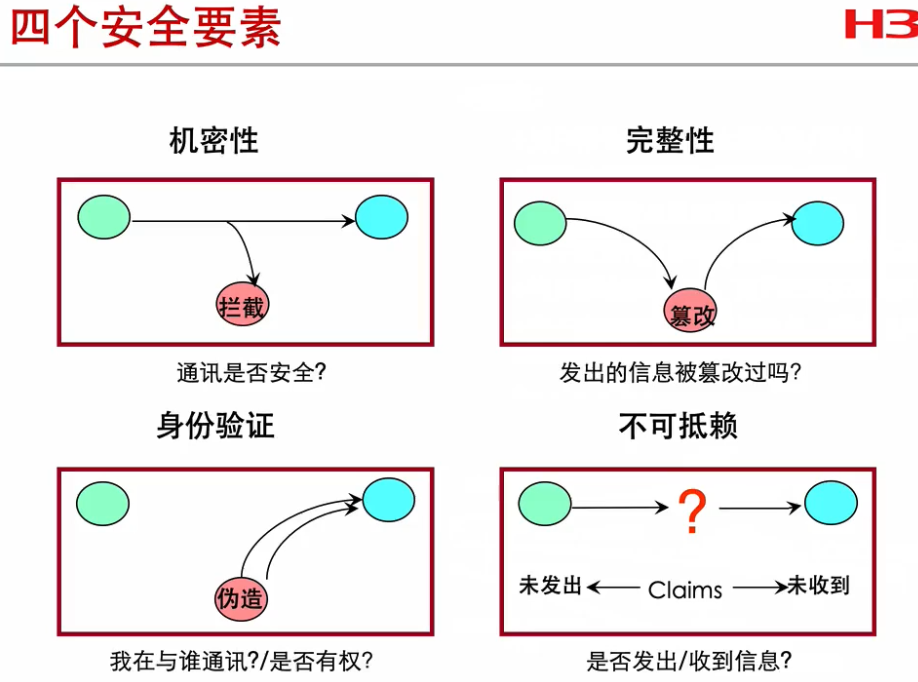

数据安全基础

安全四要素:机密性、完整性、身份验证、不可抵赖

常用混合加密

完整性用哈希计算双方验证

身份证验数字证书 CA

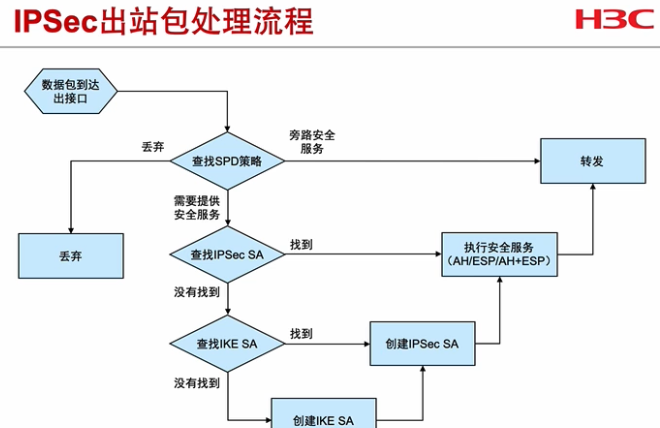

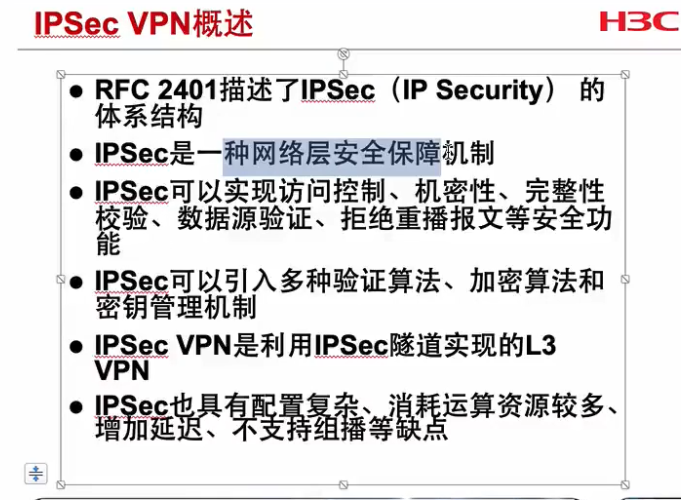

IPsec

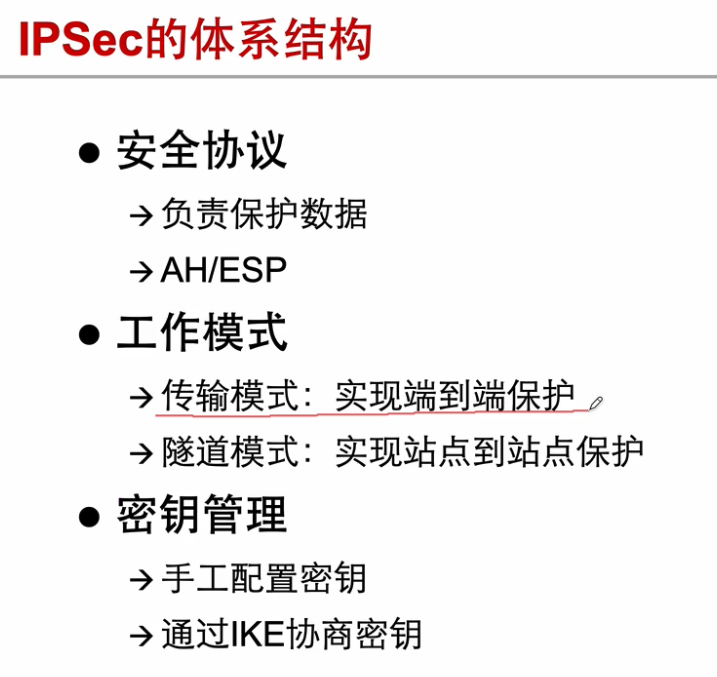

工作模式:传输和隧道

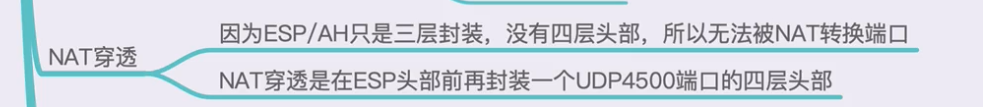

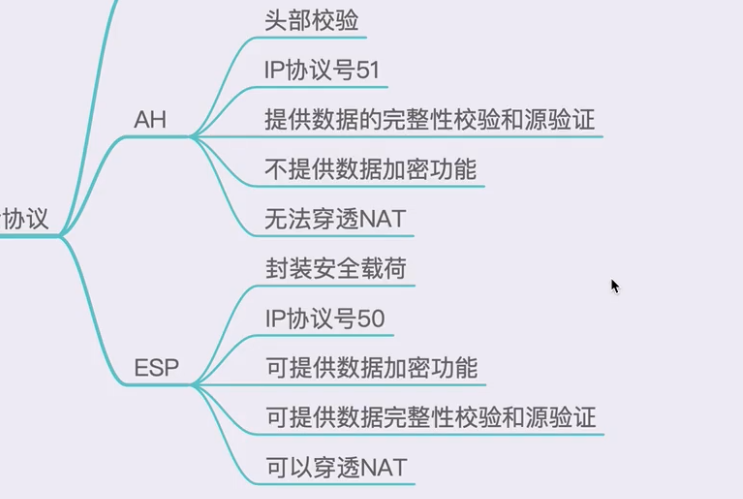

常用ESP因为可加密、穿透NAT

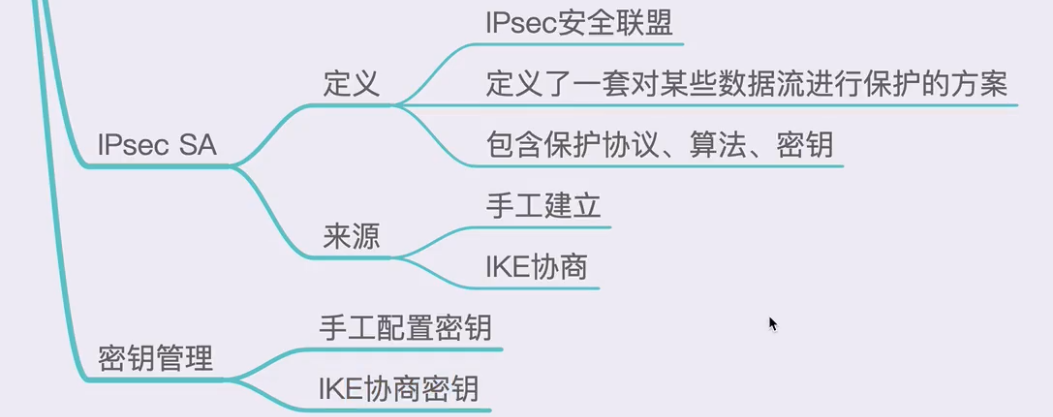

IPsec SA

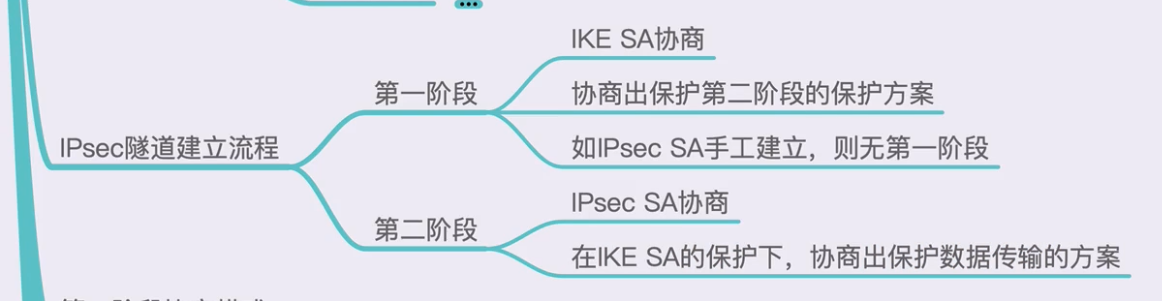

隧道建立一二阶段

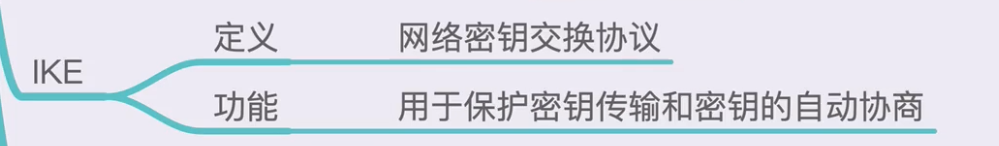

IKE SA协商(非对称加密)、ipsec SA(对称加密)

https://www.h3c.com/cn/d_202203/1564684_30005_0.htm#_Toc454913983

第一阶段

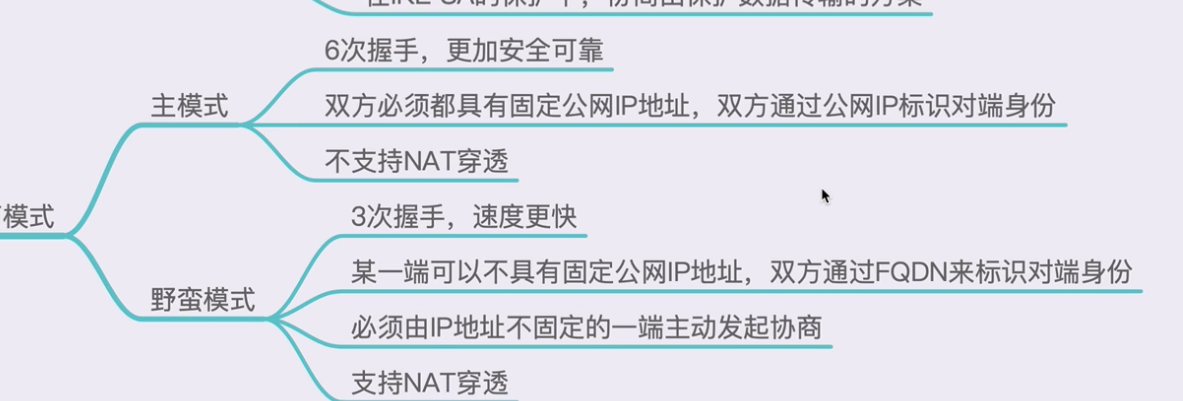

1交换模式:主模式或者野蛮模式

当安全隧道一端的IP地址为自动获取时,必须将交换模式配置为“野蛮模式”。这种情况下,只要建立安全联盟时使用的用户名和密码正确,就可以建立安全联盟

2认证算法:SHA1、MD5

3加密算法:

设置IKE协商采用的加密算法

DES-CBC:采用CBC模式的DES算法,采用56bits的密钥进行加密

3DES-CBC:采用CBC模式的3DES算法,采用168bits的密钥进行加密

AES-128:采用CBC模式的AES算法,采用128bits的密钥进行加密

AES-192:采用CBC模式的AES算法,采用192bits的密钥进行加密

AES-256:采用CBC模式的AES算法,采用256bits的密钥进行加密

4 DH密钥交换协议

设置IKE第一阶段密钥协商时采用的DH密钥交换参数

Diffie-Hellman Group1:采用768-bit的Diffie-Hellman组

Diffie-Hellman Group2:采用1024-bit的Diffie-Hellman组

Diffie-Hellman Group5:采用1536-bit的Diffie-Hellman组

Diffie-Hellman Group14:采用2048-bit的Diffie-Hellman组

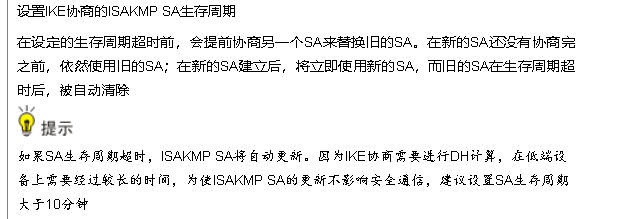

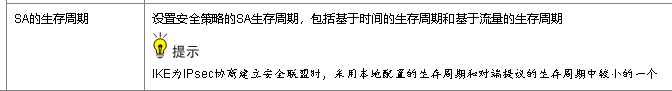

5 SA的生存周期

第二阶段

1协议

设置IPsec协商采用的安全协议

· ESP:表示采用ESP协议

· AH:表示采用AH协议

· AH-ESP:表示先用ESP协议对报文进行保护,再用AH协议进行保护

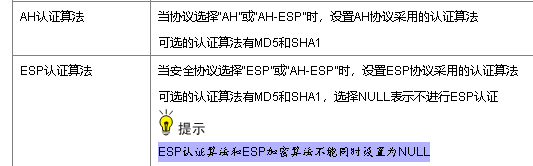

2 AH认证算法、ESP认证算法

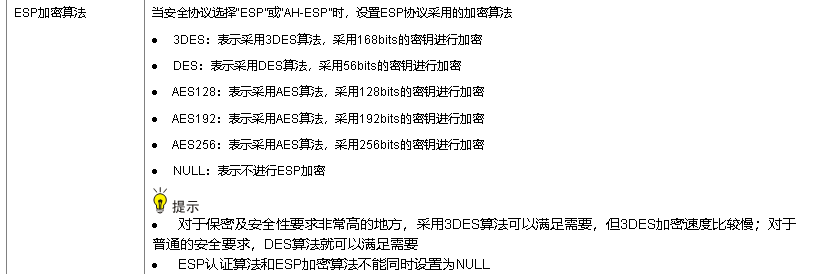

3 ESP加密算法

4封装模式

设置安全协议对IP报文的封装模式

· Tunnel:表示采用隧道模式

· Transport:表示采用传输模式

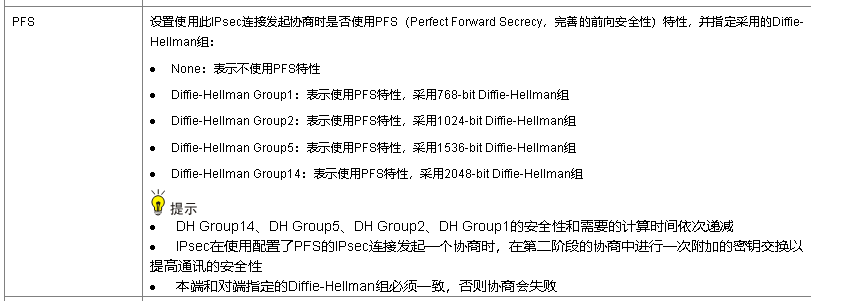

5 PFS(Perfect Forward Secrecy,完善的前向安全性)特性

6SA的生产周期

ipsec 协商模式)主和野蛮

内部搭建主模式,需要穿透nat野蛮

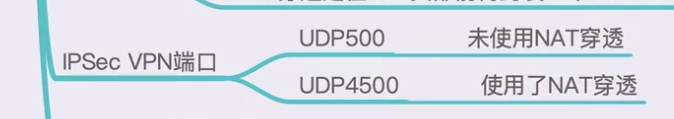

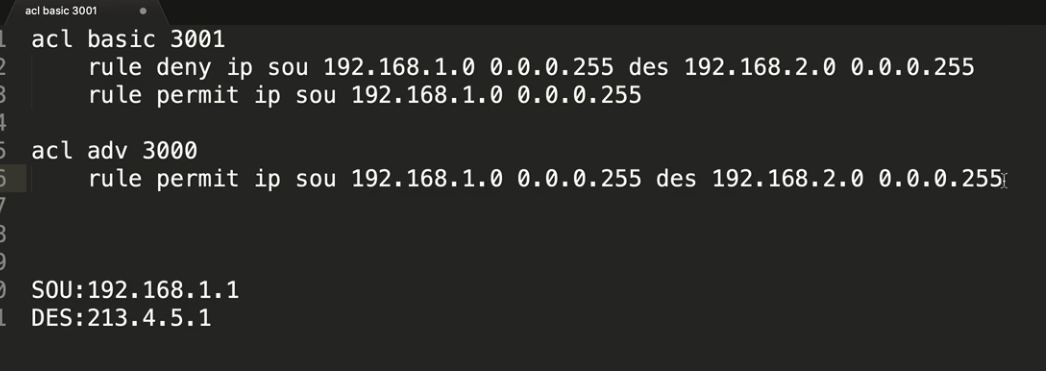

用ACL把 NAT过滤ipsec网段

配置案例

http://www.dengfm.com/15270040498070.html

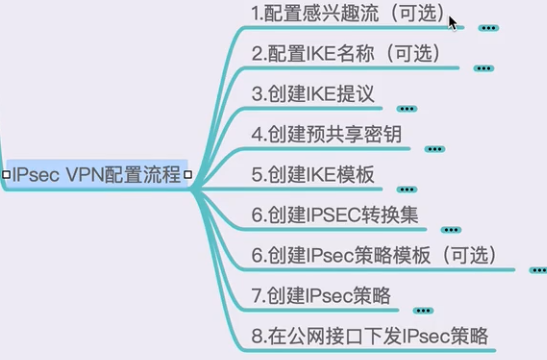

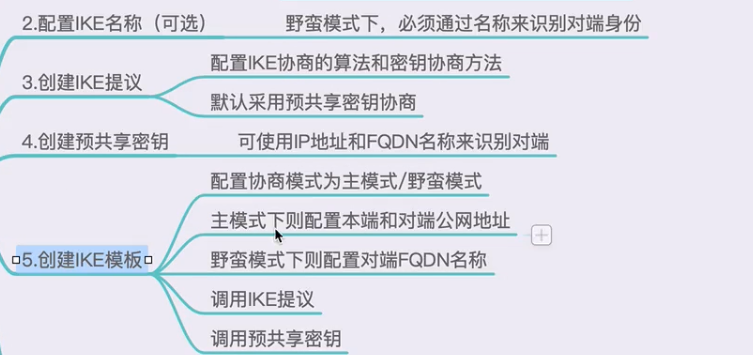

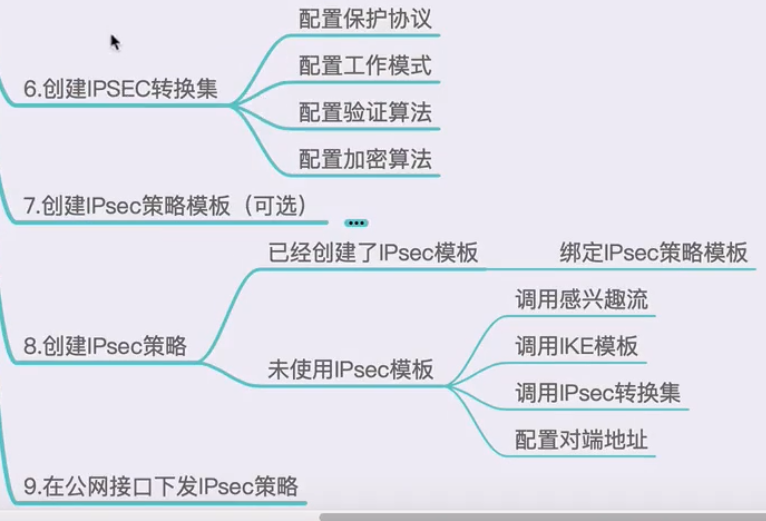

IPsec VPN 实验

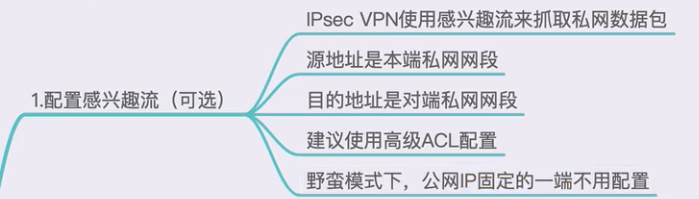

感兴趣流动配置,ACL

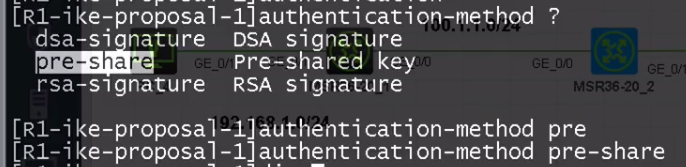

创建IKE提议

默认就是预共享秘钥,dis ike prop可查看

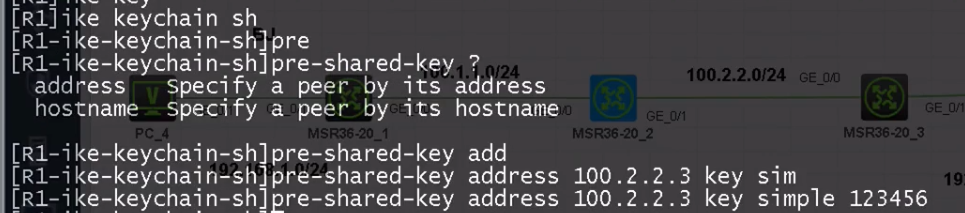

创建预共享秘钥,使用对方名字创建(SH)

共享秘钥对应的地址 和密码设置

IKE协商建立方案、方案可以有多种。

IKE协商建立方案、方案可以有多种。