服务器漏洞

业务服务器上的软件漏洞,部分已经修复.

yum check-update #查看可升级的系统软件yum upgrade #升级所有可升级的系统软件

- 这里把“漏洞名称”百度一下,然后按搜到的方法处理就可以了。

- 网上没有解决办法的,通过购买云安全中心企业版(采购月15000R/年+150R/台,进行修复)

- 部分漏洞因公网暴露以至于被攻击(提权),中间件等组内调用(并不对公网开放)。

- 升级某些软件版本可能会导致代码不支持等,需与开发确认后操作。

- 部分内核级漏洞修复完成后需要重启服务器处理,避开业务高峰期或自启动服务。

攻击相关

DDOS,SSH,公网入侵,

DDOS攻击防护

- 内核优化:

根据业务情况设置短一些将会少量禁止那些半syn攻击,再比如启用TIME-WAIT状态sockets的快速回收,这样可以应对大并发的流量,一个tcp链接终止后将快速释放。 - 前置web服务器优化:

nginx访问限制模块(同一IP连接数,同一IP多次请求限制),黑名单(同一IP连接数超过阈值,禁用),限制模拟请求UA等 - 提高带宽

- SLB负载均衡

域名解析到多个SLB,每个SLB提供5G的流量清洗,这样几个加起来就可以抵御很大的攻击了。将正常访问传给后端服务。 - 各地域的黑洞触发阈值

https://help.aliyun.com/knowledge_detail/40032.html?spm=5176.11451019.101.5.c0e571b3rhodmy

高防服务器

米发DDOS攻击事件(以及DGP服务器采购流程)

**SSH攻击目前海外服务器采用公私钥登录,该方式目前较为安全

- 复杂密码。

- ssh端口更换

- 禁用root

公网入侵

采用无漏洞提权的开发软件/运行软件/中间件的版本。

开发软件/运行软件/中间件不对公网暴露端口。

开发软件/运行软件/中间件采用非root用户启动

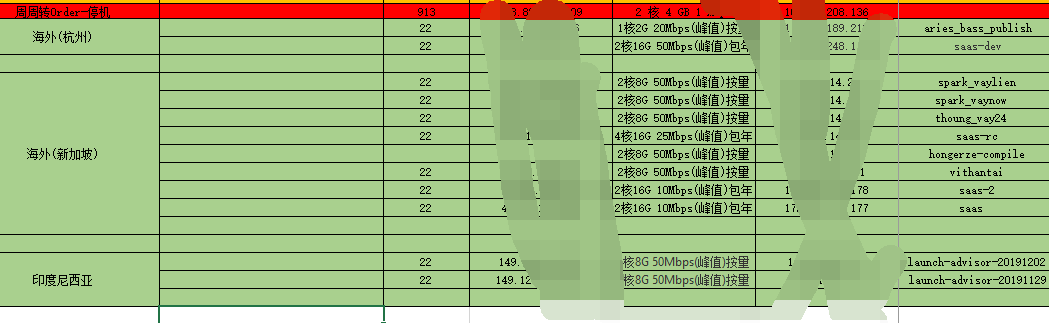

服务器信息

服务器信息整理

根据云控制台和日常使用情况,逐渐补充中