0x01.清除默认指纹信息

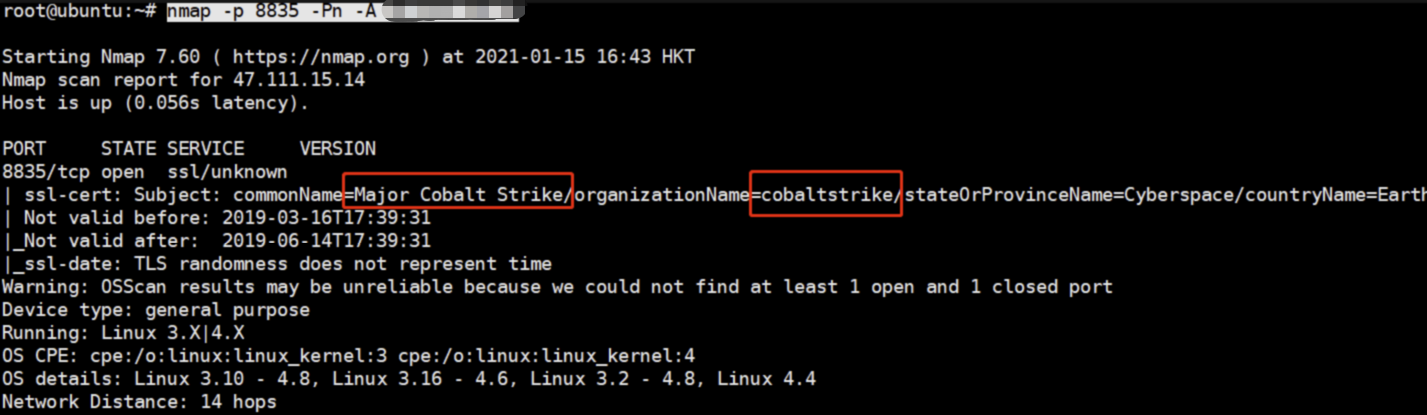

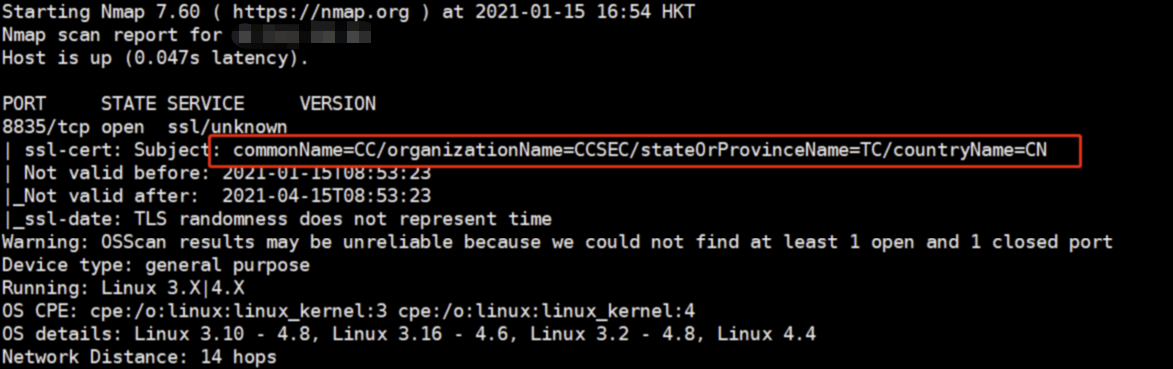

使用nmap扫描可以直接看到CobaltStrike原原本本的证书,也可以识别出是CobaltStrike服务端**nmap -p 8835 -Pn -A XXX.XXX.XXX.XXX**

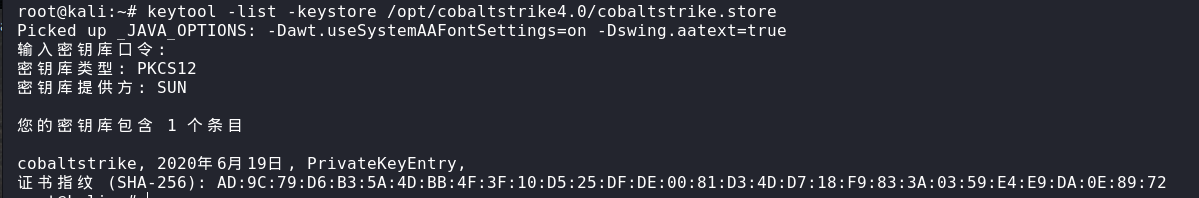

查看默认证书指纹**keytool -list -keystore /opt/cobaltstrike4.0/cobaltstrike.store **

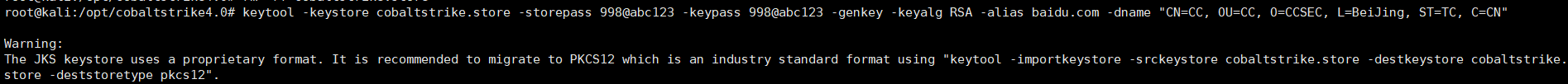

(1)生成新的证书

**keytool -keystore cobaltstrike.store -storepass 123456 -keypass 123456 -genkey -keyalg RSA -alias baidu.com -dname "CN=CC, OU=CC, O=CCSEC, L=BeiJing, ST=TC, C=CN"**

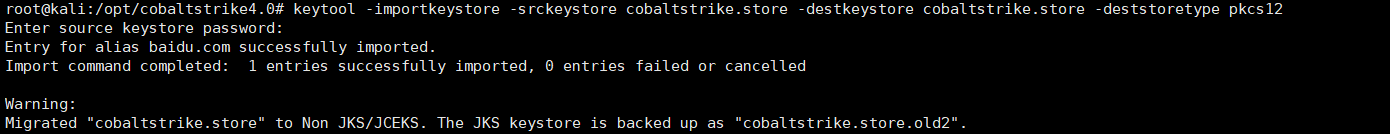

(2)导入证书

**keytool -importkeystore -srckeystore cobaltstrike.store -destkeystore cobaltstrike.store -deststoretype pkcs12**

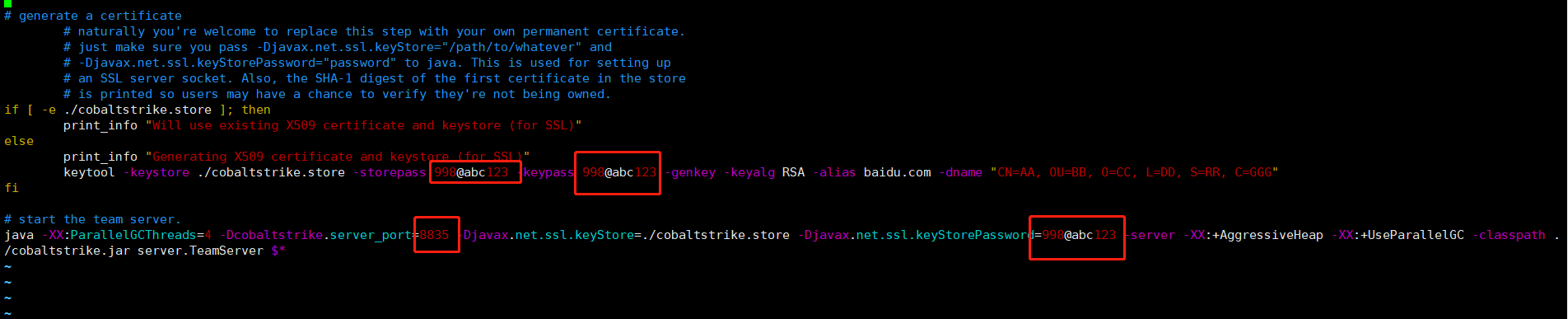

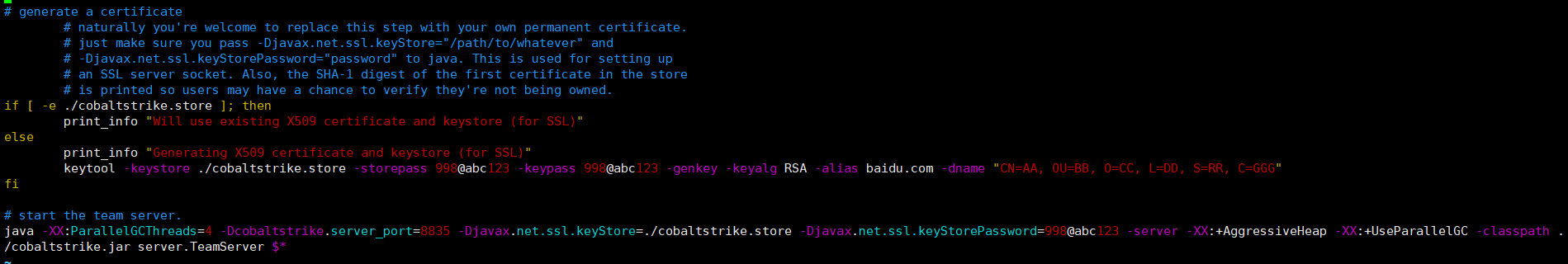

(3)修改 teamserver

**vim teamserver **

再扫描一遍,可以看到SSL证书指纹已经清除了

注意:证书密码要和teamserver中的一致