1.前言

挖洞时,遇到一个站,只有一个登录框

首先,尝试爆破密码

简单手动测试得到账号为admin

爆破无果

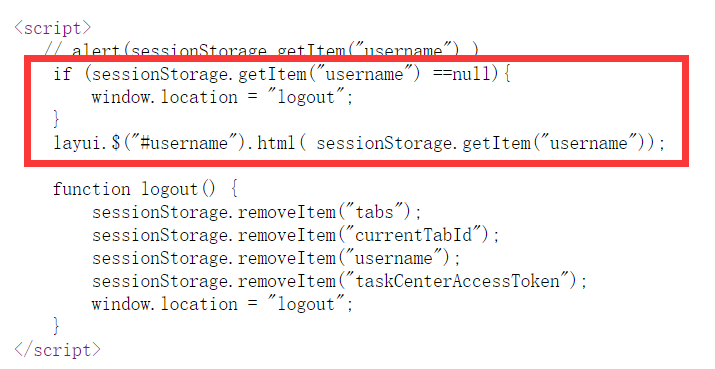

ctel+U查看源代码

看到一段js代码

不太懂js,连蒙带猜是不是session中存在username=user就表示user登录了

2.实践

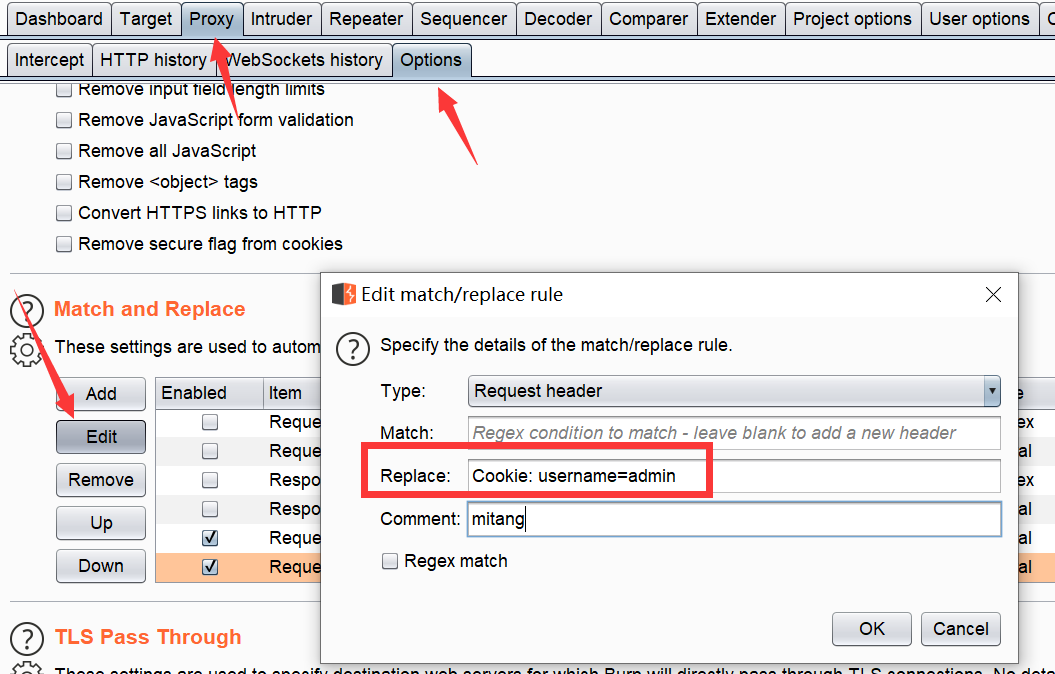

验证猜想

burp设置cookie: username=admin

bp → Proxy → Option Match and Replace → Edit

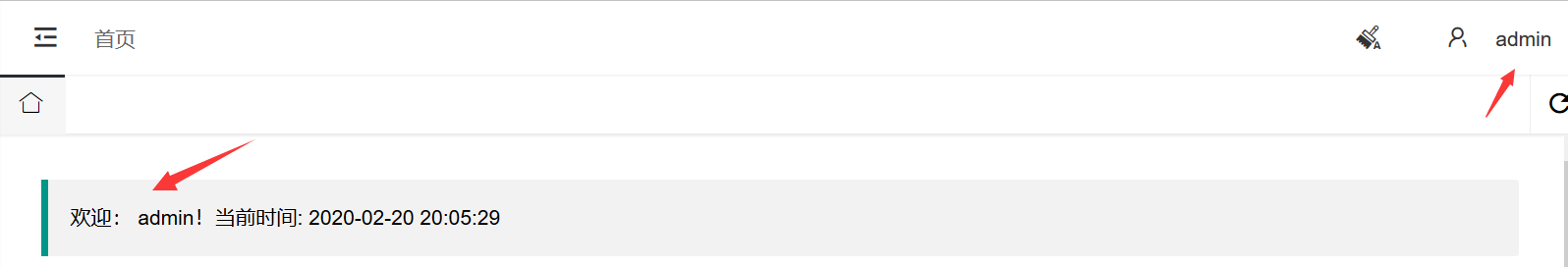

再来访问网站

成功登录

3.总结

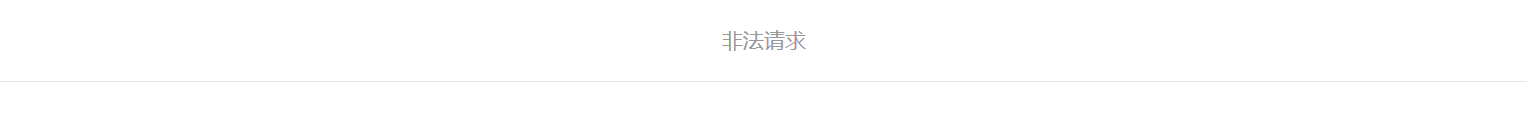

虽然伪装Cookie能够登录网站,也能够查看一些信息

但是一些操作无法执行

显示非法请求

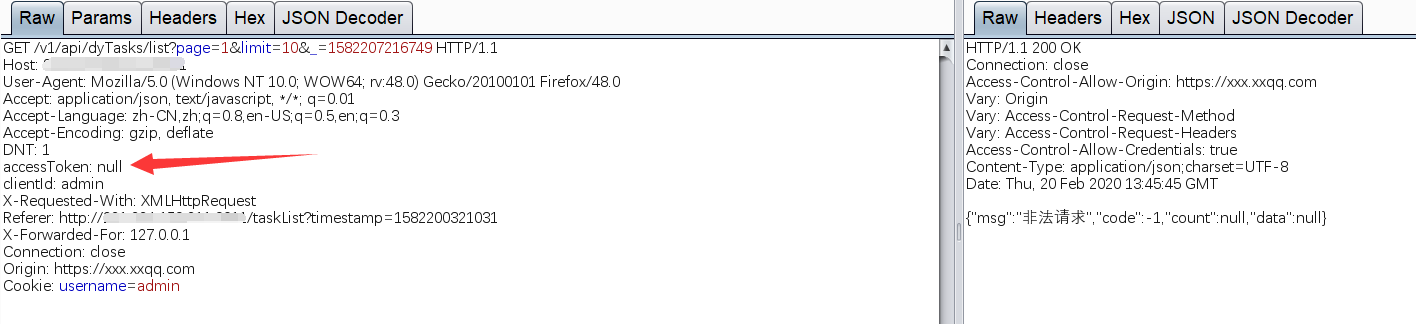

分析一下数据包

发现http Request header出现一个accessToken: null

猜测 正常登录成功后服务端会返回一个accessToken

而这里是伪装的cookie,所以accessToken为null

ajax请求 Request header需要accessToken

$.ajax({type: 'GET',headers: {accessToken: sessionStorage.getItem("taskCenterAccessToken"),clientId:sessionStorage.getItem("username")},url:url+'?taskName='+taskName ,// data:{_method:"DELETE",taskId:id},// contentType: "application/json",dataType: 'json',cache: false,async: true,success: function(res) {layer.close(index);handlerResult(res, startOrStopDone);}});

综上所述,这只能算是伪装cookie伪登录了