1. 需求分析

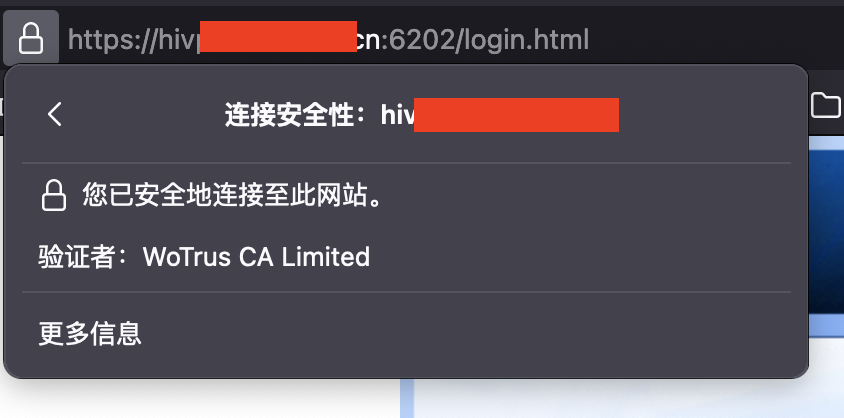

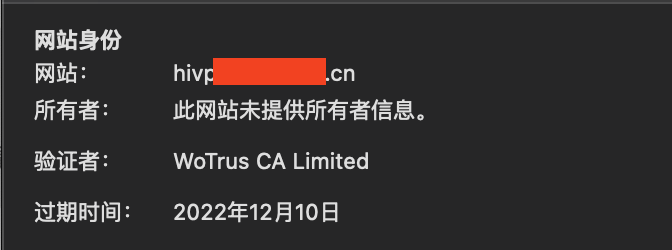

本案例使用域名通过https登录防火墙和WebAuth 认证时,浏览器中会显示安全证书不受信任,导致用户体验感不好。出现该问题是因为防火墙使用https登录防火墙和WebAuth 认证时,防火墙反馈的证书是设备自签名证书,不是第三方机构颁发的证书,所以导致显示是不可信任的,可以导入第三方机构颁布的可信证书,然后将设备的自签名证书改成信息即可。

2. 解决方案

2.1 软硬件信息

| 软件版本 | SG-6000-M-3-5.5R7P8-v6.bin |

|---|---|

| 硬件平台 | SG-6000-NAV20L |

2.2 配置

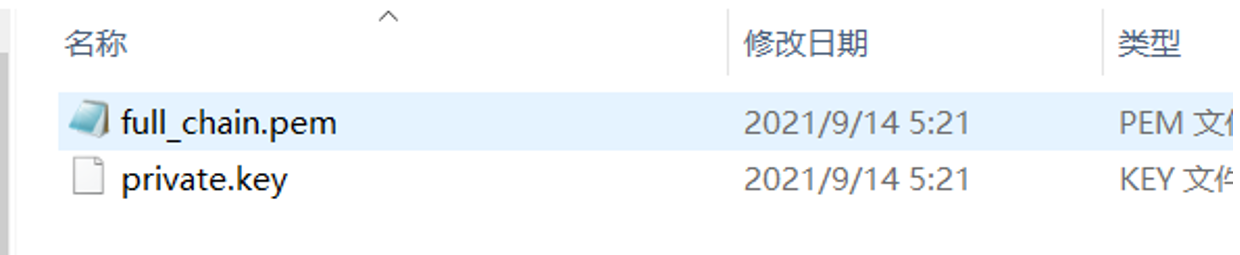

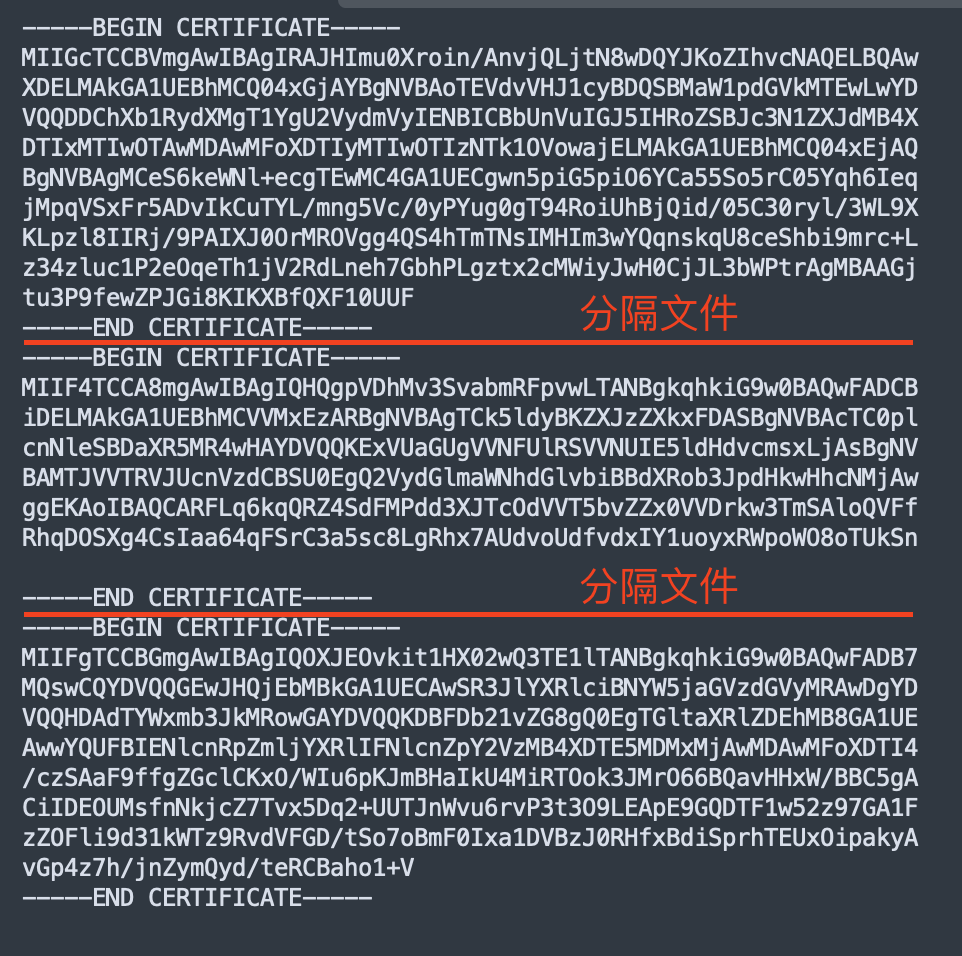

(1)首先在做配置前,先到第三方机构申请证书,证书下载后里面有两个文件,分别是以PEM/CRT和key结尾的,使用记事本的方式打开PEM/CRT文件,将其划分成本地证书、CA证书和根证书。

(2)打开记事本后后,以画线处为分界线,复制粘贴到两个记事本,从begin开始到end结束全部复制粘贴,然后再将记事本的格式写成crt结尾的文件。

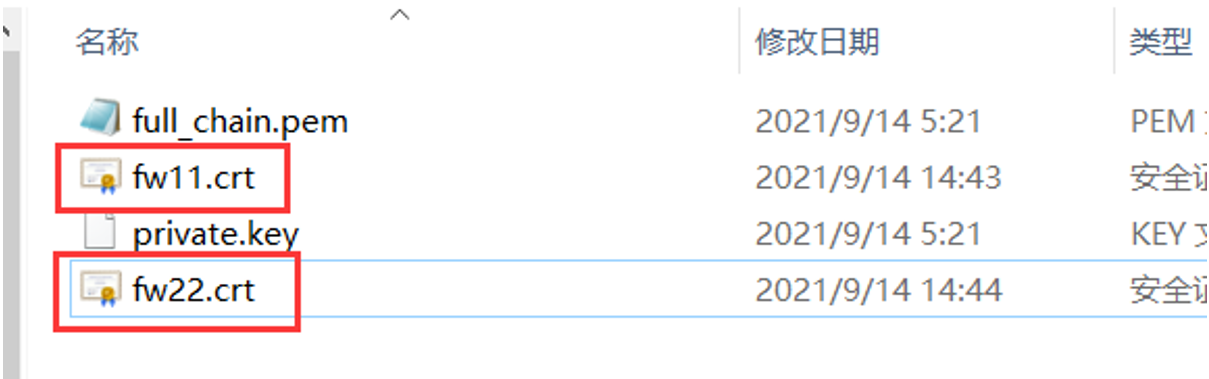

(3)分割后的文件如下图:

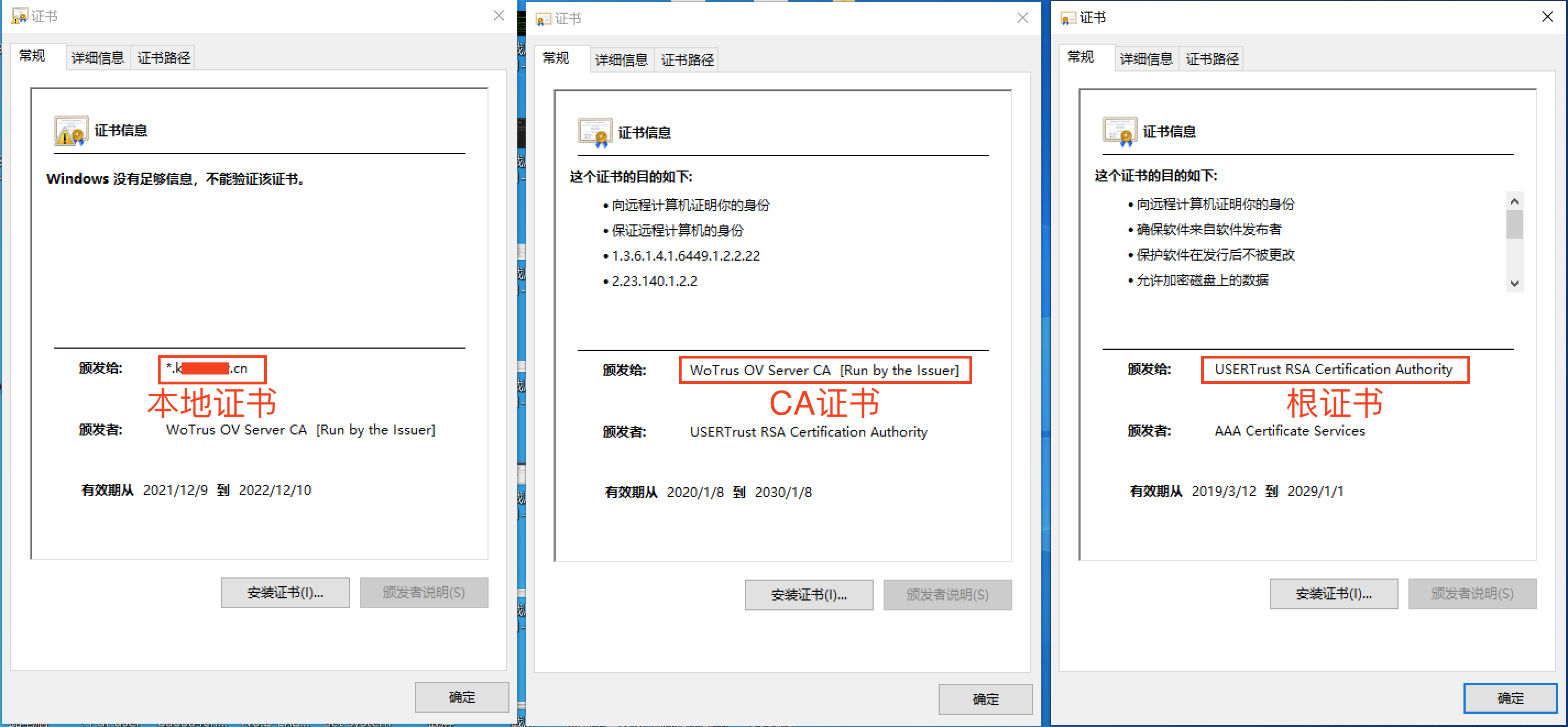

(4)双击fw11、fw22和fw33后,如图所示,*.abc.cn是登录防火墙的域名,所以是本地证书,TrustAsia TLS RSA CA就是CA证书,剩下一般就是根证书。

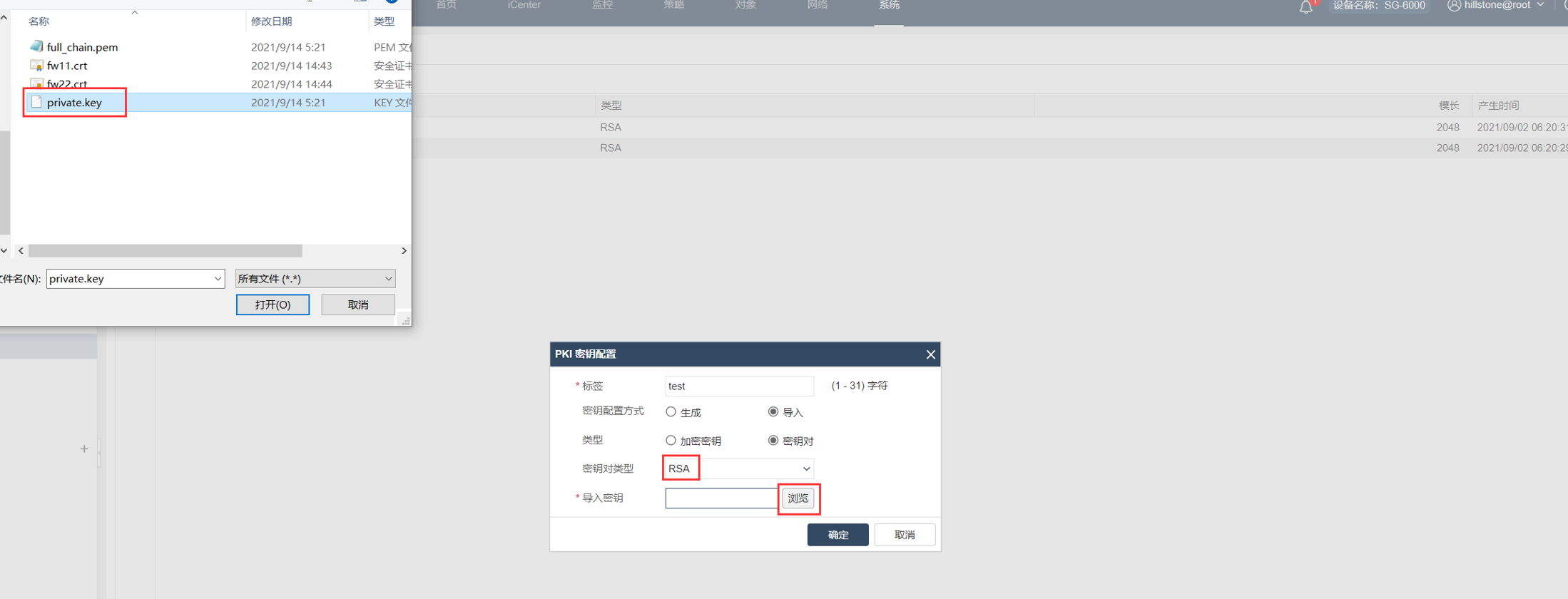

(5)在系统—PKI—密钥中新建【密钥标签】,密钥对类型是指证书是用什么来加密的,大部分都是RSA的,本次实验用的也是RSA,浏览选择key文件。

(6)在系统—PKI—信任域中新建【信任域】,先选择CA证书浏览导入,再选择上面新建的密钥对,最后选择本地证书浏览导入即可。

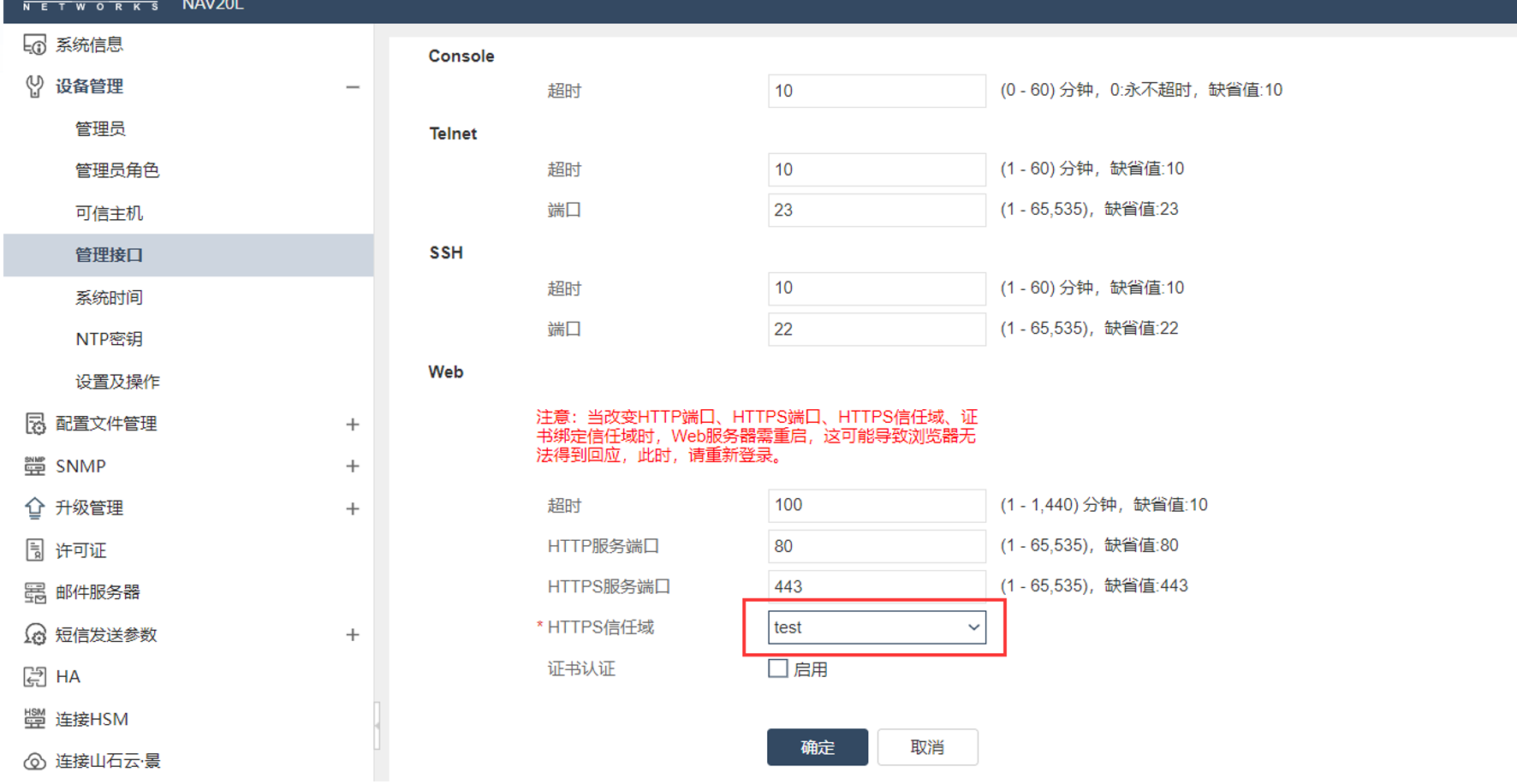

(7)点击系统—设备管理—管理接口,在https信任域中选择刚刚新建的信任域,如果是防火墙的web认证使用基于证书,除以上步骤外还需要勾选证书认证,将CN检查关闭,https信任域和证书绑定信任域选择一致,并且电脑导入证书即可。

2.3 结果验证

3. 注意事项

如果使用了SSLVPN,需要在-网络-VPN-SSLVPN配置-参数配置-安全套件-信任域-选择新建的信任域。保存即可。

配置过程中建议开启 http 管理方式,防止出错导致无法管理,如果配置出错,命令行下关闭证书认证 。

SG-6000(config)# https client-auth disable。