0x01:XSSer

一、 XSSer 简介

攻击者可以在未经验证的情况下,将不受信任的JavaScript片段插入到你的应用程序中,然后这个JavaScript将被访问目标站点的受害者执行。

跨站点“Scripter”(又名XSSer)是一个自动化框架,用于检测、利用以及报告基于Web应用程序中的XSS漏洞。

它包含多个尝试绕过某些过滤器的选项,以及各种特殊的代码注入技术。

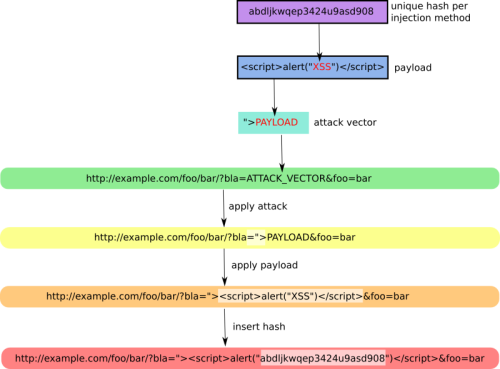

XSSER 工具原理:

官方网站: http://xsser.03c8.net

二、 XSSer 安装

运行环境:kali linux,python3

安装步骤:

1、使用git将xsser的安装包下载到本地,(因为xsser的资源存放在git上,所以需要先安装git工具,安装kali的时候一般都有默认安装,没有的话自行安装下)

命令:git clone https://github.com/epsylon/xsser.git

2、安装

下载下来后你本地有一个以xsser命令的目录,先进入该目录中

cd xsserpython3 setup.py install

3、运行xsser

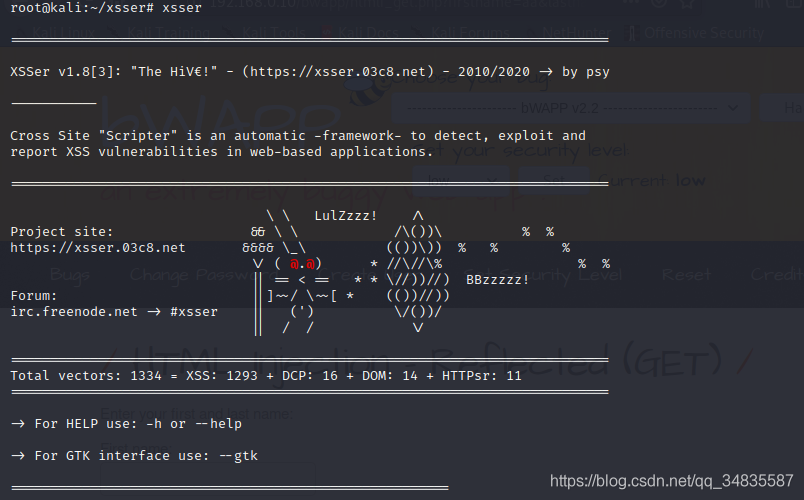

直接在命令行中输入:xsser即可

4、xsser有两种启动方法,一种是使用命令行启动,一种是图像化界面启动

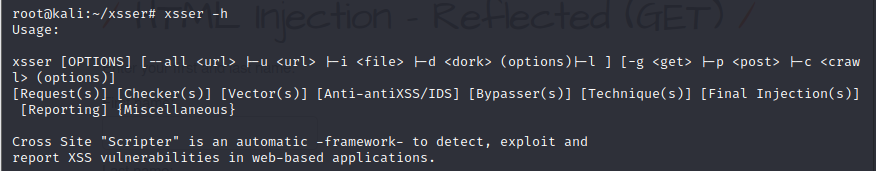

xsser帮助信息:xsser -h

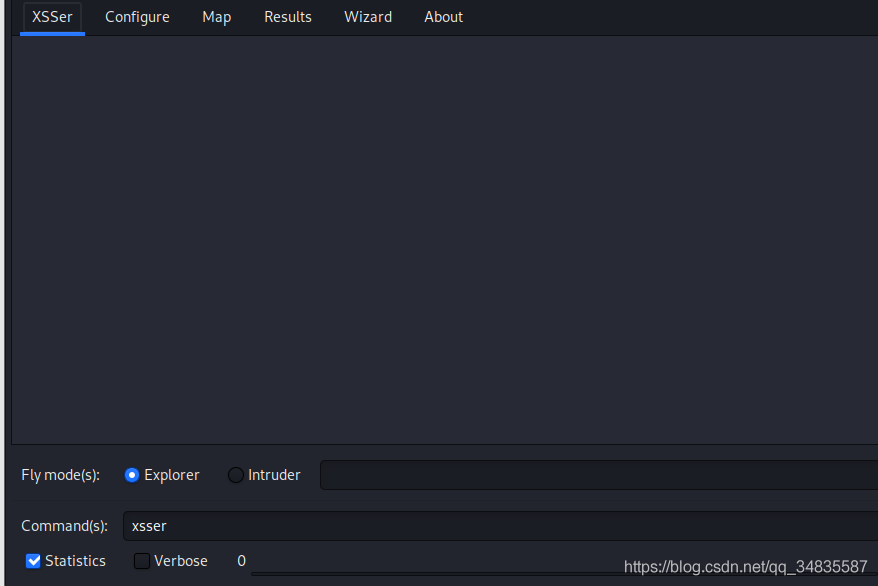

图形化界面启动:xsser —gtk

0x02:XSStrike

一、XSStrike 工具介绍:

XSStrike 是一款检测Cross Site Scripting的高级检测工具。他集成了Payload 生成器、爬虫和模糊引擎功能。XSStrike 不是想其他工具那样注入有效载荷并检查工作,而是通过多个解析器分析响应,然后通过与模糊引擎集成上下文分析来保证有效载荷。除此之外,XSStrike 还具有爬行,模糊测试、参数发现,WAF检测功能,还会扫描 DOM XSS 漏洞。

二、XSStrike 工具安装:

项目地址: http://github.com/s0md3v/XSStrike

sudo apt-get install python3-pipgit clone http://github.com/s0md3v/XSStrikepip3 install -r requirements.txtchomd +x xsstrike.py

由于XSStrike 只可以运行在 python 3.6 以上的版本。

/

XSStrike 帮助信息:

xsstrike -h 或者 xsstrike —help

三、使用方法

1.测试一个使用GET方法的网页:

python3 xsstrike.py -u "http://example.com/search.php?q=query"

2.测试POST数据:

python3 xsstrike.py -u "http://example.com/search.php" --data "q=query"python3 xsstrike.py -u "http://example.com/search.php" --data '{"q":"query"} --json'

3.测试URL路径:

python3 xsstrike.py -u "http://example.com/search/form/query" --path

4.从目标网页开始搜寻目标并进行测试

python3 xsstrike.py -u "http://example.com/page.php" --crawl

您可以指定爬网的深度,默认2:-l

python3 xsstrike.py -u "http://example.com/page.php" --crawl -l 3

5.如果要测试文件中的URL,或者只是想添加种子进行爬网,则可以使用该--seeds选项:

python xsstrike.py --seeds urls.txt

6.查找隐藏的参数:

通过解析HTML和暴力破解来查找隐藏的参数

python3 xsstrike.py -u "http://example.com/page.php" --params

7.盲XSS:爬行中使用此参数可向每个html表单里面的每个变量插入xss代码

python3 xsstrike.py -u http://example.com/page.php?q=query --crawl --blind

8.模糊测试—fuzzer

该模糊器旨在测试过滤器和Web应用程序防火墙,可使用-d选项将延迟设置为1秒。

python3 xsstrike.py -u "http://example.com/search.php?q=query" --fuzzer

9.跳过DOM扫描

在爬网时可跳过DOM XSS扫描,以节省时间

python3 xsstrike.py -u "http://example.com/search.php?q=query" --skip-dom

10.更新:

如果跟上—updata选项,XSStrike将检查更新。如果有更新的版本可用,XSStrike将下载更新并将其合并到当前目录中,而不会覆盖其他文件。

python3 xsstrike.py --update